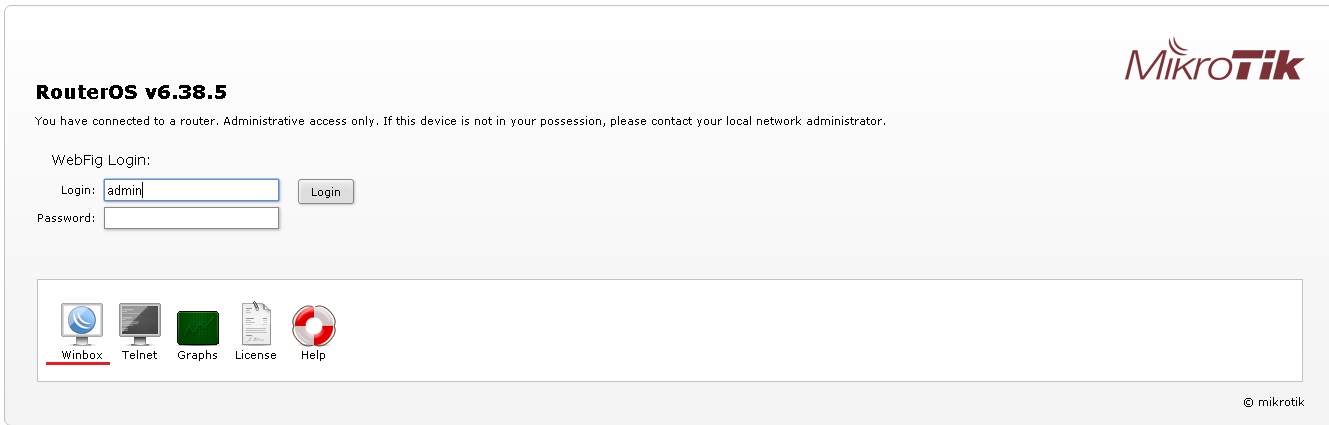

Для настройки RouterOS Mikrotik существует удобная и простая программа winbox. Скачать последнюю версию можно с официального сайта Mikrotik https://download.mikrotik.com/routeros/winbox/3.18/winbox.exe, а так же с web интерфейса маршрутизатора Микротик, для этого подключитесь к lan сети роутера, запустите браузер, наберите в строке поиска ip адрес шлюза на открывшейся странице кликните значок winbox.

К сожалению, русского языка у приложения нет, но интерфейс интуитивно понятен, сложностей в работе не возникает. Так же работает winbox только в windows, если захотите запустить его, например под Ubuntu, то придется делать это только через wine. Для Linux утилиты winbox нет.

Как подключиться к Микротик через winbox

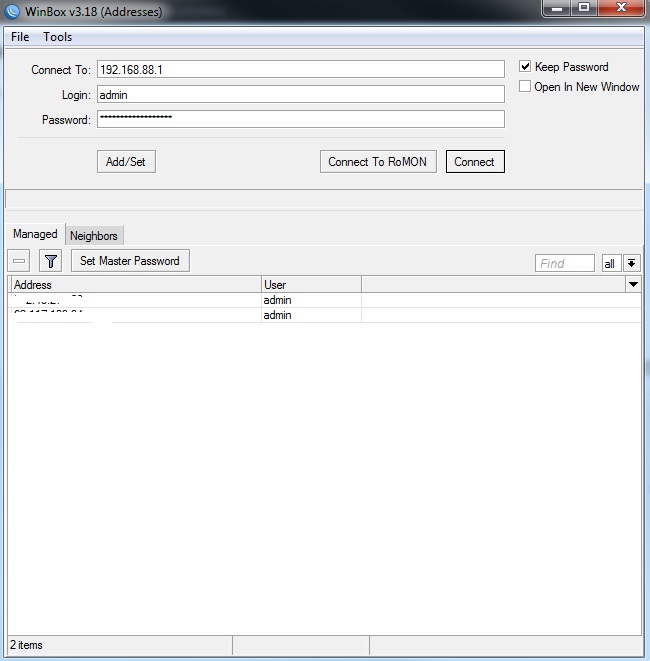

Для подключения к маршрутизатору запустите файл winbox.exe, в открывшемся окне введите ip адрес маршрутизатора, логин/пароль, в дефолтных настройках логин admin пароль пустой.

Для подключения нажмите кнопку «Connect», Каждый раз для подключения вводить ip адрес с логином и паролем не совсем удобно, нажмите кнопку Add/Set, для сохранения подключения. В дальнейшем достаточно два раза кликнуть по нужному подключению, что бы подключиться к маршрутизатору.

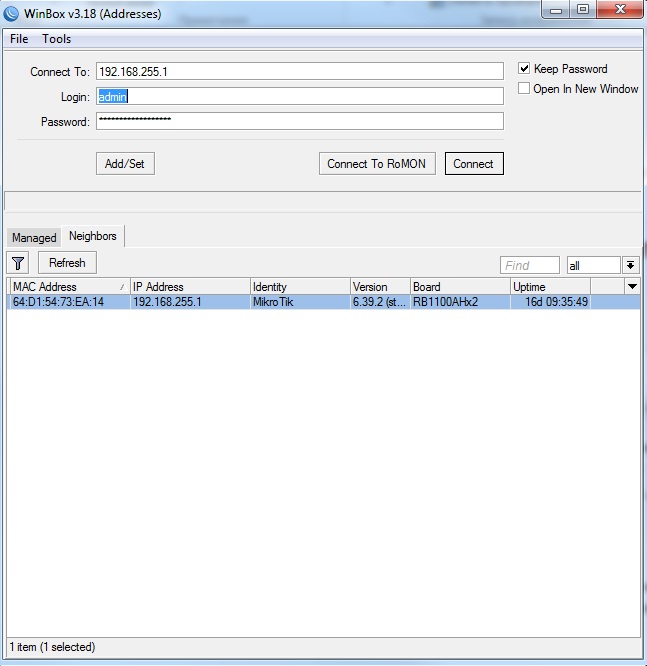

Еще одна интересная вкладка Neighbors, поиск доступных маршрутизаторов Mikrotik, при переходе на нее открывается список всех доступных в сети роутеров Микротик.

Для подключения кликните два раза по нужному маршрутизатору, введите логин и пароль.

Рабочее окно winbox

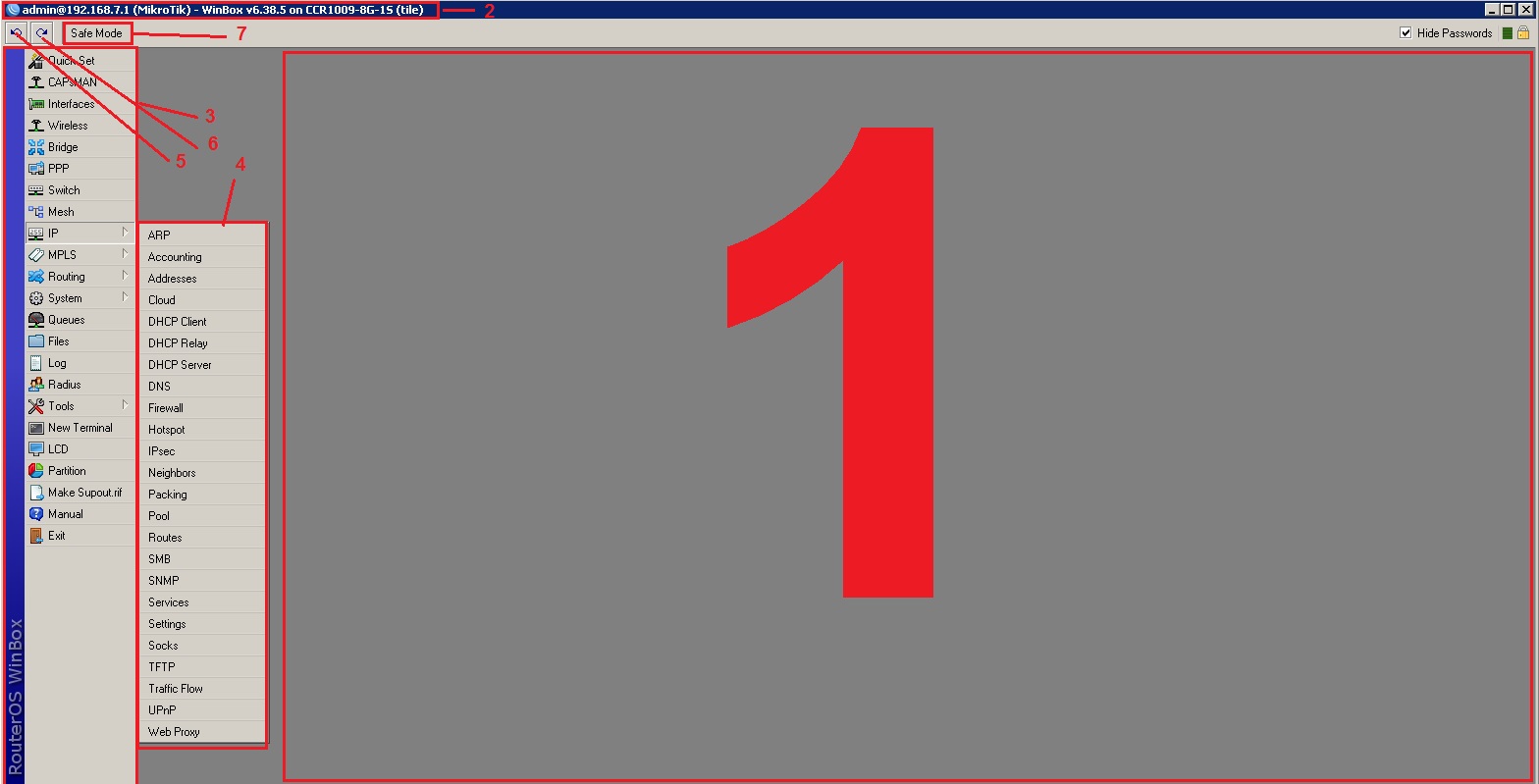

После подключения к маршрутизатору, мы попадаем в рабочее окно утилиты винбокс

Рассмотрим основные области

1.Главное рабочее окно, здесь открываются все окна настроек.

2. информация о подключении, адрес и модель маршрутизатора

3. Основное меню

4. Подменю

5. Кнопка «назад» отменяет предыдущий шаг настройки

6. Кнопка «вперед» возвращает отмененную настройку

7. Кнопка Safe Mode безопасный режим

Safe Mode-очень полезная функция winbox для включения нажмите на кнопку «Safe Mode». Функция этой кнопки заключается в том, что при потери связи между маршрутизатором Mikrotik и программой winbox, все настройки возвращаются к настройкам до нажатия на эту кнопку. Это полезно если идет удаленная настройка роутера через интернет, если в результате настройки, имеется возможность потерять связь с маршрутизатором, тогда при потери связи настройки вернуться к исходным и можно будет подключиться к Микротику заново. Не забудьте после всех манипуляций отжать кнопку Safe Mode, иначе после отключения от роутера все сделанные настройки будут сброшены.

Вопросы, проблемы и их решения

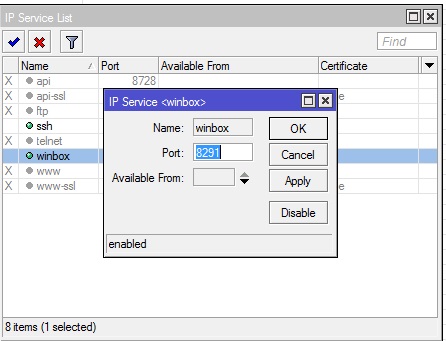

Какой порт используется для подключения к роутеру?

Для подключения к маршрутизатору Микротик винбокс использует по умолчанию порт 8291. Этот порт можно сменить в настройках, зайдите в меню ip-services, выберите winbox,

Так же можно изменить другие сервисные порты ssh, telnet, web.

Winbox не подключается к маршрутизатору.

1.Если программа не видит Микротик, проверьте не закрыт ли порт 8291, можно подключиться через web интерфейс по ssh или telnet, при подключении по ssh или telnet в консоли даем команду

ip firewall filter print

и ищем строку наподобие

2 chain=input action=drop protocol=tcp dst-port=8291 log=no log-prefix=""

если такая строка имеется то даем команду

ip firewall filter disable numbers=2

или

ip firewall filter edit number=2 value-name=action

В открывшемся окне измените «drop» на «accept» и нажмите ctr^o

Цифра 2 берется из номера строки по первой команде.

2.проверьте настройку порта для винбокс, зайдите телнетом, ssh, через web интерфейс на Микротик и в ip-services проверьте настройку порта и включен ли сервис винбокс.

Телнет, ssh команда выглядет так

ip service print

Что бы прописать порт 8291 введите команду

ip service set winbox port=8291

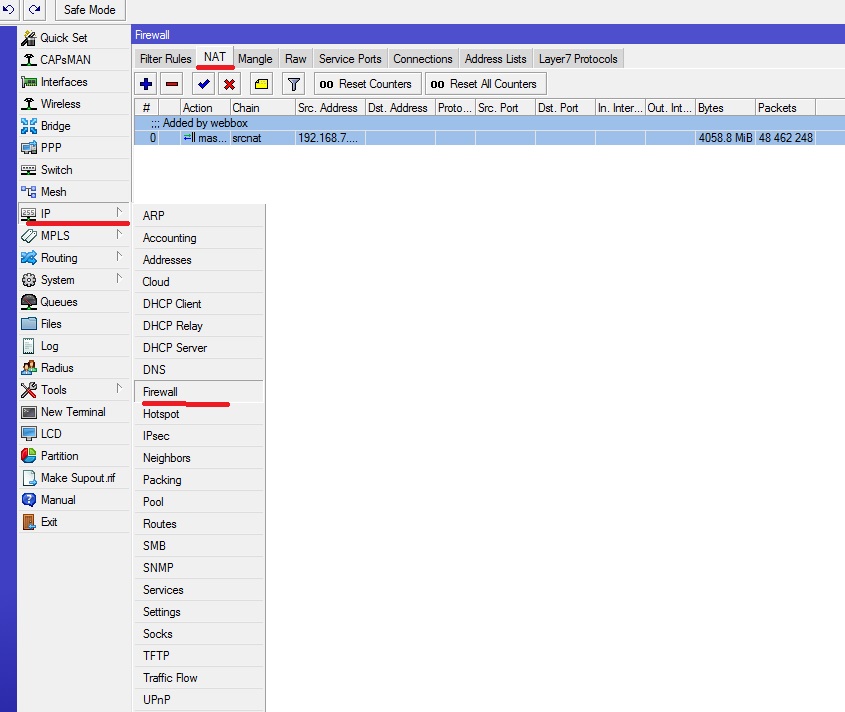

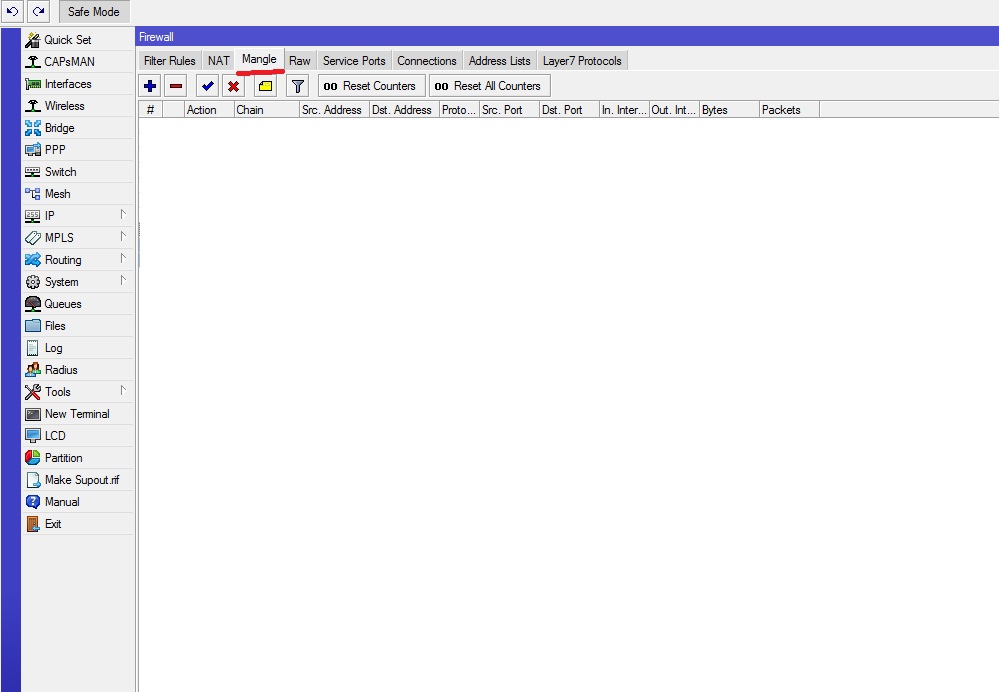

3.Попробуйте отключить все запрещающие правила в firewall. Зайдите через web интерфейс, ip-firewall, напротив каждого правила, где action=drop нажмите значок « — « удалить, или нажмите на это правило и снимите галочку enable.

Ошибка ERROR: router requires newer winbox, please upgrade

Означает, что необходимо обновить winbox, Скачайте последнюю версию с официального сайта http://mikrotik.com

Обучающий курс по настройке MikroTik

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.