В статье, на примере роутеров Mikrotik, разберём сетевой протокол VRRP предназначенный для резервирования роутеров.

Архив метки: Mikrotik

How to Import SSL Certificate in MikroTik RouterOS

SSL/TLS Certificate is used to make secure communication between server and clients. MikroTik RouterOS has a lot of services such OVPN, SSTP VPN, HTTPS, Hotspot and so on those use SSL/TLS certificate. It is possible to create self-signed certificate in MikroTik RouterOS but self-signed certificate faces untrusted CA warning. So, it is always better to use trusted CA either freemium or premium.

In my previous article, I discussed how to get a free SSL/TLS certificate from Zero SSL but Zero SSL offers only three free SSL certificate which has 90 days validity. Within 90 days, you must renew the certificate again to reuse. On the other hand, you can buy SSL certificate from SSL certificate provider especially from Namecheap which will provide you SSL certificate at very cheap rate although I have no relation with them but I have experience to use their SSL certificate.

However, how you manage SSL certificate, finally you have to import the SSL certificate to MikroTik RouterOS. So, in this article I will show how to import SSL certificate in MikroTik RouterOS.

Importing SSL Certificate in MikroTik RouterOS

Importing SSL Certificate in MikroTik RouterOS is not so difficult. Following below three steps, you can easily import SSL Certificate in MikroTik RouterOS and can use for any RouterOS Service.

- Uploading SSL Certificate in Files Directory

- Importing SSL Certificate in RouterOS Certificate Store

- Using SSL Certificate for RouterOS Services

Step 1: Uploading SSL Certificate to Files Directory

MikroTik RouterOS keeps all files in Files directory where we can upload files either FTP Client or by Drag and Dropping any file in Files Window through Winbox. In this article, we will use Winbox to upload Certificate files in RouterOS because it is the easiest way to upload file in RouterOS.

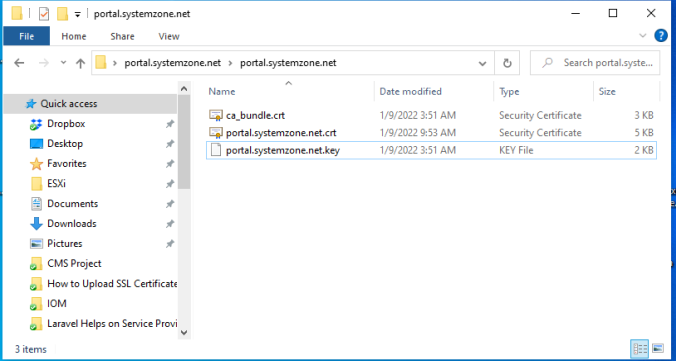

An SSL Certificate has usually two files. One is certificate file (.crt) and another is private key file (.key). If you purchase SSL certificate from any service provider, the service provider will provide you the certificate file (including ca_bundle.crt) after signing and the private key file will have in your hand while generating your own CSR file. Again, if you get Free SSL Certificate from Zero SSL and use custom CSR file, you will have private key file in your hand and the certificate file (both ca_bundle and server certificate file) will be provided from the Zero SSL. But if use auto generated CSR file, they will provide all the files together.

It is always better to rename your certificate file and private key file name according to your domain or subdomain name. I got an SSL certificate from Zero SSL which I renamed according to my subdomain name shown in the below image.

Now we will upload these private key and certificate files in RouterOS through Winbox. So, follow the following steps to upload SSL Certificates in Files directory of RouterOS.

- Open Winbox and Login to MikroTik RouterOS with full permission user.

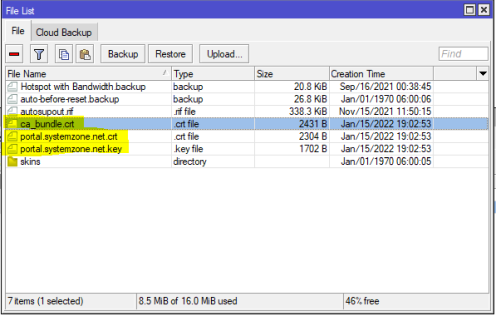

- From Winbox, click on Files menu. File List window will appear.

- Now drag and drop all the files in File List window.

After uploading files, all the files will be found in the File List window.

Step 2: Importing SSL Certificate in RouterOS Certificate Store

After uploading SSL Certificates in File List window, we will now import those files in RouterOS Certificate Store so that RouterOS Services can use the SSL Certificate. To import SSL Certificate in RouterOS Certificate Store, follow the following steps.

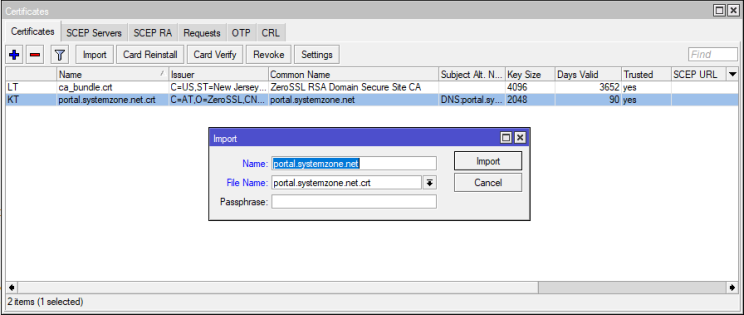

- From Winbox, go to System > Certificates menu item. Certificates window will appear now.

- Click on Import button. Import window will appear.

- Put ca_bundle name what you want in Name input field.

- Choose the ca_bundle file from File Name dropdown menu.

- Now click Import button.

- Similarly import both the certificate file and private key file.

After importing private key and certificate files, your RouterOS Certificates window will look like the following image.

Step 3: Using Imported SSL Certificate for RouterOS Service

We have successfully imported SSL Certificates in RouterOS. We will now use this SSL Certificate for one of the RouterOS Services named HTTPS. Follow the following steps to use SSL Certificate for HTTPS Server.

- From Winbox, go IP > Services menu item. IP Service List window will appear now.

- Enable www-ssl service and then double click on it. IP Service (www-ssl) window will appear.

- From Certificate dropdown menu, choose the imported certificate (not ca_bundle) file.

- Click Apply and OK button.

You will now be able to access HTTPS Service of RouterOS securely. Similarly, you can use this imported certificate for any RouterOS Service where SSL Certificate is required.

How to upload and import SSL Certificate in MikroTik RouterOS has been discussed in this article. I hope you will now be able to upload and import SSL Certificate in MikroTik RouterOS without any hassle. However, if you face any confusion to use SSL Certificate in MikroTik RouterOS, feel free to discuss in comment or contact me from Contact page. I will try my best to stay with you.

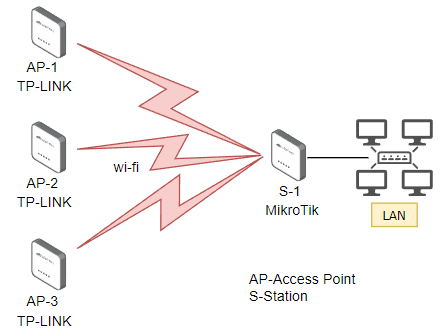

Беспроводной мост TP-Link > MikroTik – часть2 – подключение к нескольким точкам доступа.

Первоначальные настройки оборудования представлены в первой части.

В организации действует 3 беспроводных моста, каждый со своей точкой доступа. Точки направлены перпендикулярно друг другу, но какие-то боковые лепестки диаграммы направленности попадают в филиал, где тестировался микротик. Такая ситуация представила возможность отработать взаимодействие станции с несколькими точками доступа для увеличения надежности связи с сервером и доступа в Интернет. Если откажет одна точка доступа, станция автоматически переключится на следующую.

В схеме участвуют 3 точки доступа TP-Link CPE510 и клиентская станция MikroTik SXTsq Lite5 с прошивкой 6.49, ее и будем настраивать.

Освоить MikroTik Вы можете с помощью онлайн-куса

«Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

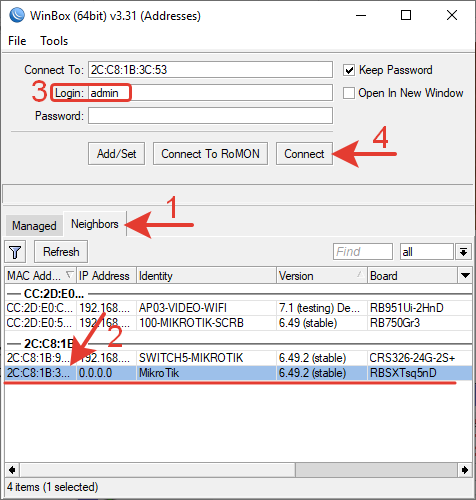

Подключаемся в MikroTik из локальной сети через WinBox .

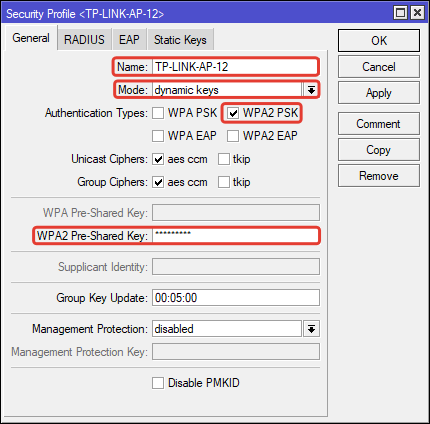

Настройка безопасности беспроводного соединения.

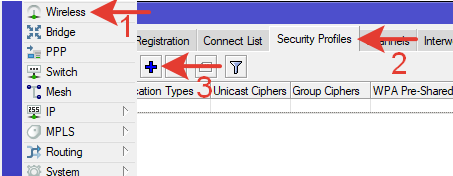

Wireless >> Security Profiles >> нажимаем синий плюс для добавления нового профиля.

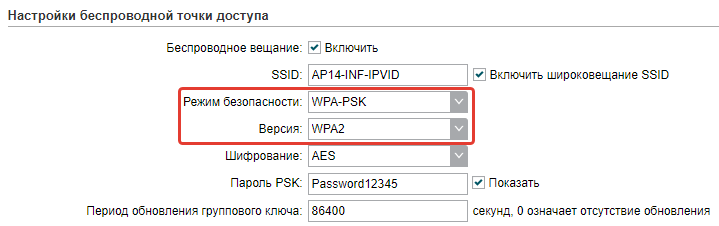

Настройки как на картинке ниже.

Подробное описание и назначение настроек см. в части1.

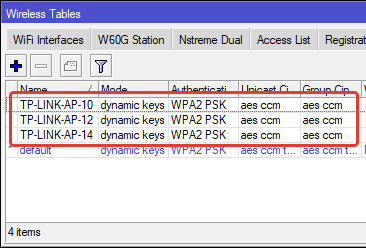

Создаем профиль безопасности для каждой дополнительной точки доступа. У всех точек разные пароли. В конце имени профиля указан номер точки доступа, которой он соответствует.

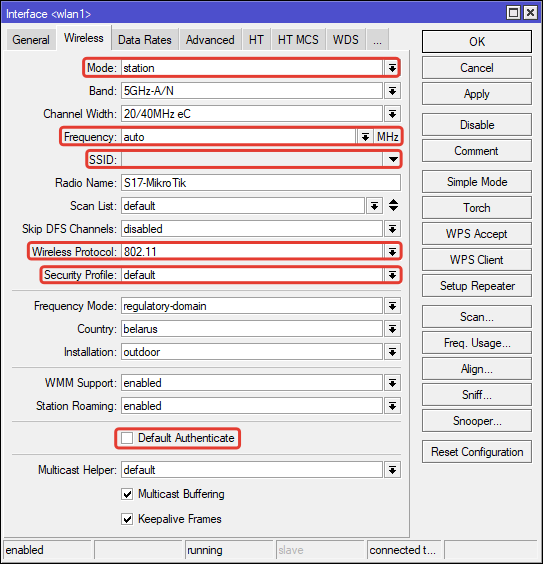

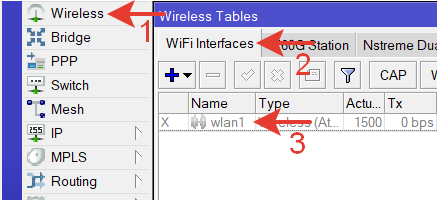

Настройка беспроводного интерфейса.

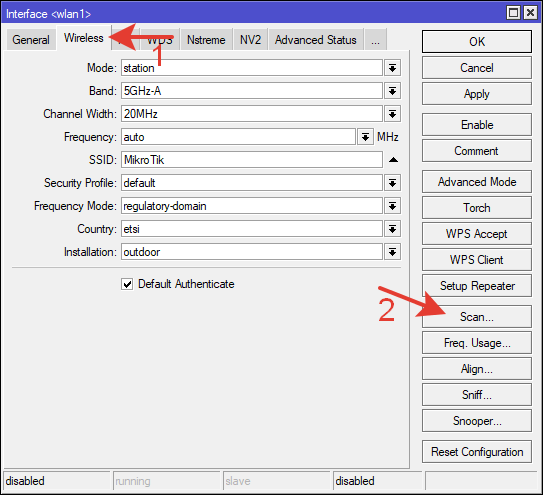

Wireless >> WiFi Interfaces >> wlan1 >> Wireless.

Красной рамкой обведены настройки, на которые следует обратить внимание.

Mode: Station – с точками TP-Link работает только этот режим.

Frequency: auto – автоматический выбор частоты.

SSID: – ничего не должно быть.

Wireless Protocol: 802.11 – с точками TP-Link работает только этот протокол. Можно оставить значение «Any» (любой), потом конкретизировать его в «Connect List».

Security Profile: default – стандартный профиль безопасности.

Default Authenticate – галочка отсутствует – разрешено подключение только к точкам, которые в «Connect List».

Connect List (СL)

CL – разрешает подключение станции только к указанным точкам доступа, обеспечивает приоритет подключения и настройки безопасности.

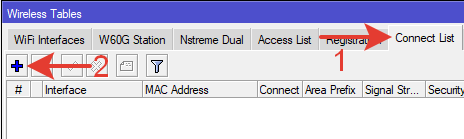

Wireless >> Connect List.

Добавление точки доступа в CL.

Вариант №1

Устанавливаем галочку Default Authenticate в настройках беспроводного интерфейса.

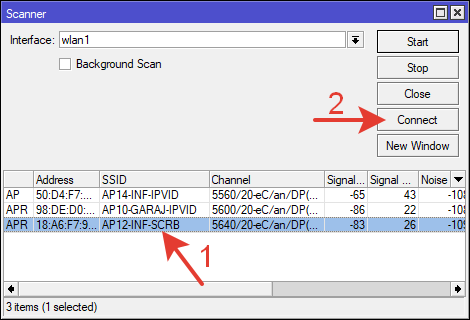

Включаем сканер и находим точку доступа. Подключаемся к ней, нажав кнопку «Connect». Разрешено подключение к любой точке.

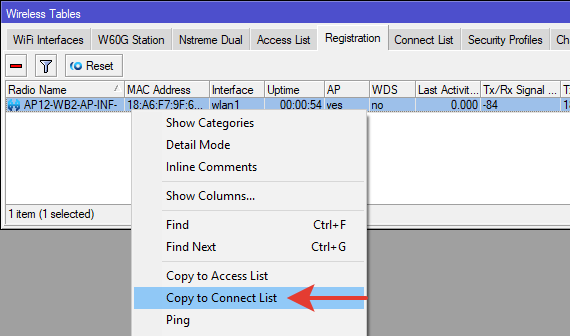

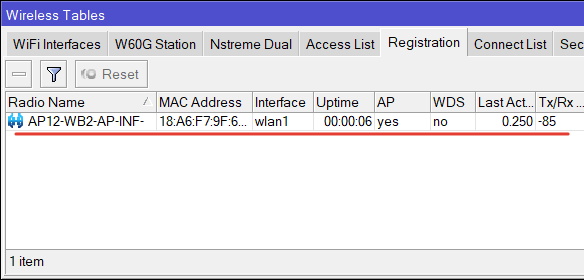

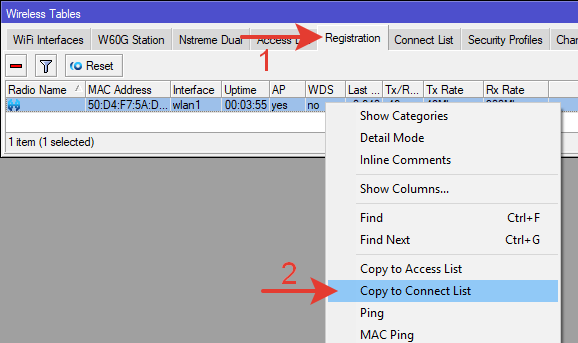

На вкладке «Registration» копируем точку доступа в CL. Делать это нужно быстро. Точка будет появляться и пропадать из регистрации пока ей не будет назначен профиль безопасности с актуальным паролем.

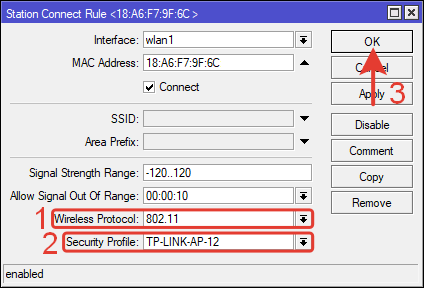

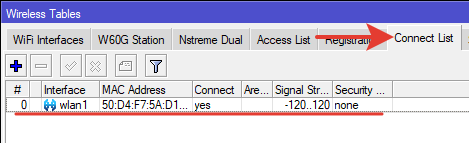

Назначаем профиль безопасности и беспроводной протокол.

Добавляем в CL по очереди все точки доступа. После этого нужно вернуть исходные значения в настройке интерфейса (SSID, Frequency, Security Profile) и снять галочку «Default Authenticate».

Вариант №2

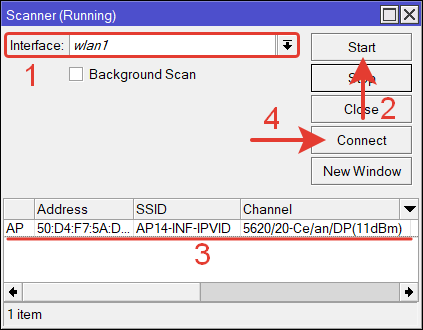

Сканируем беспроводные сети.

Находим точки доступа.

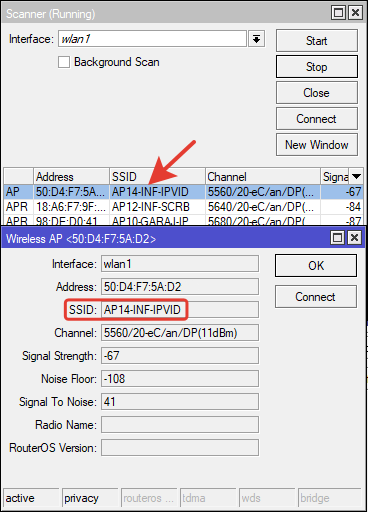

Открываем свойства первой точки и копируем SSID или MAC-адрес.

Переходим в Connect List.

Создаем новое правило, нажав синий плюс.

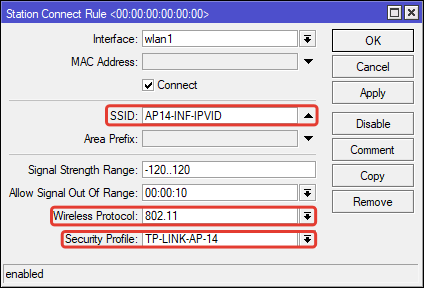

Добавляем в правило SSID или MAC-адрес. Меняем протокол и профиль безопасности.

После этого не требуется изменять настройки интерфейса и отключать Default Authenticate. Этот вариант наверно удобнее.

При необходимости можно выполнить другие настройки в CL.

Interface: wlan1 – интерфейс к которому применяется правило CL. Если у станции будет несколько интерфейсов, например с разными рабочими диапазонами частот 2ГГц или 5ГГц, то можно выбрать нужный.

MAC Address: привязка точки доступа по MAC-адресу.

Connect – галочка предоставляет разрешение на подключение к указанной точке доступа. Если убрать, то станция не будет подключатся к этой точке.

SSID: — широковещательное имя точки доступа.

Area Prefix: Настраивается на точке доступа для управления группой клиентов.

Signal Strength Range: — уровень сигнала точки доступа, к которому можно подключатся. Если сигнал выходит за рамки указанного диапазона подключение не произойдет.

Allow Signal Out Of Range: время, на которое разрешено подключение в случае выхода уровня сигнала за указанные в предыдущем пункте рамки.

Wireless Protocol: 802.11 – протокол беспроводной связи.

Security Profile: TP-LINK-AP – профиль безопасности. Для подключения к разным точкам разные профили с разными паролями.

Добавление правила в CL через командную строку.

|

1 2

| /interface wireless connect—list add interface=wlan1 mac—address=1A:2B:3C:4D:5F:6E security—profile=TP—LINK—AP ssid=PC360RU wireless—protocol=802.11 |

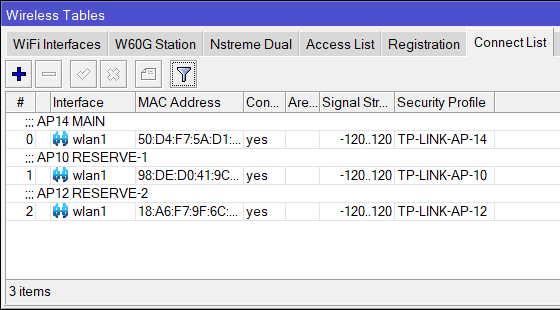

Порядок следования правил в CL имеет значение. Правила перебираются последовательно с начала списка. Будет применено первое совпавшее правило.

Правила с точками доступа расположены в порядки их подключения по наилучшему сигналу. AP14 принята за основную, AP10 и AP12 – резервные. Для понятности добавлено описание.

Проверяем работу этой схемы. Отключаем основную точку доступа и смотрим на вкладке «Registration» как станция переключается на резервную точку.

Проверяем все точки по очереди. Переключение проходит как запланировано.

CL не будет работать и переключение не произойдет, если указан SSID одной какой-то точки доступа в настройках беспроводного интерфейса.

Если в TP-Link включен режим MAXtream, соединение не произойдет. В одной из точек доступа он был включен и микротик не хотел подключаться.

Освоить MikroTik Вы можете с помощью онлайн-куса

«Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Беспроводной мост TP-Link > MikroTik

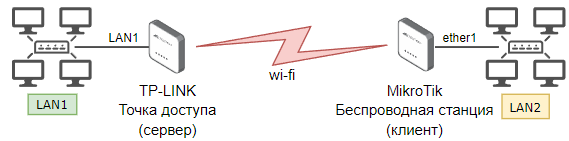

Беспроводной мост организован между зданием главного офиса и филиалом на расстоянии 1км. Точка доступа (сервер) – TP-Link CPE510. На приемной стороне станция (клиент) – MikroTik SXTsq Lite5 и своя отдельная локальная сеть от этого же роутера.

Чтоб устройства от разных производителей установили связь между собой, нужно отключить их проприетарные (собственные) режимы работы. Для TP-Link это MAXtream, у MikroTik — Station Bridge и др. режимы и протоколы. Работа станции в данном случае возможна только в режиме «Station». Беспроводная связь получается по протоколу 800.11.

Настройки выполняются на рабочем месте, затем беспроводные точки развешиваются на их места в зоне прямой видимости друг друга.

Освоить MikroTik Вы можете с помощью онлайн-куса

«Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Настройка TP—Link.

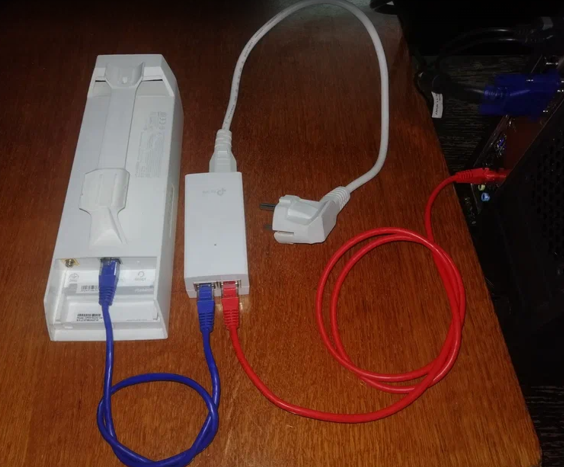

Подключаем точку в POE адаптер, из него патч-корд в ПК или в локальную сеть, провод электропитания в розетку.

У моделей TP-Link CPE510 V3 на корпусе 1 порт. У моделей v1 — 2 порта. Подключать нужно в тот, возле которого написано POE IN.

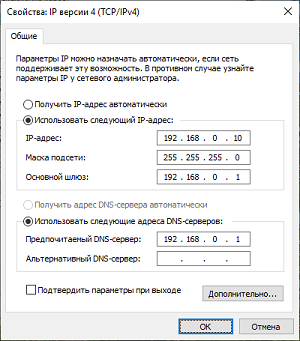

В исходной конфигурации IP-адрес точки 192.168.0.254. В ноут-буке или ПК с которого выполняется настройка в сетевом адапторе указываем IP-адрес в одной сети с точкой, например 192.168.0.10.

В нашей рабочей сети IP-адреса раздает DHCP сервер в диапазоне, совпавшем сточкой доступа — 192.168.0.0/24. Поэтому при подключении точки в роутер ЛВС ничего менять не пришлось.

Если нужно изменить IP-адрес ноутбука вручную, то это можно сделать в свойствах сетевого адаптера.

Панель управления >> Сеть и Интернет >> Сетевые подключения. Выбираем нужный сетевой адаптер и в свойствах IPv4 указываем IP-адрес.

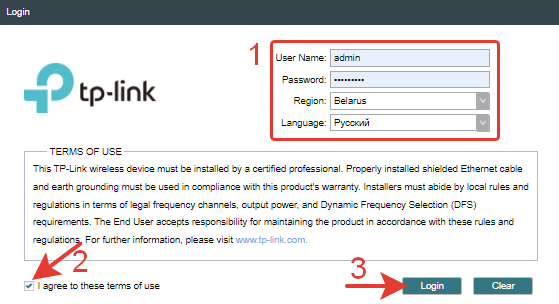

В любом браузере набираем IP-адрес 192.168.0.254. Попадаем в меню tp-link.

При первом включении указываем имя пользователя и пароль – admin, регион, язык, соглашаемся с условиями и нажимаем кнопку Login.

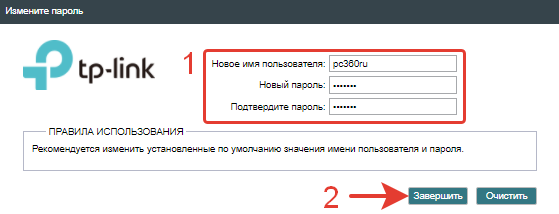

Далее указываем новое имя пользователя и пароль. Имя admin оставлять не рекомендуется по причинам безопасности.

Выполним настройку через мастер.

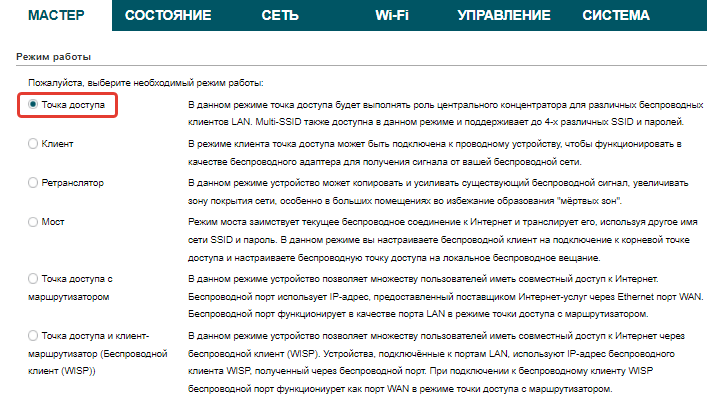

Выбираем режим – Точка доступ (Access Point).

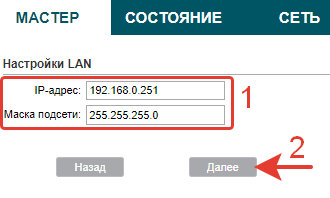

Указываем IP адрес и маску.

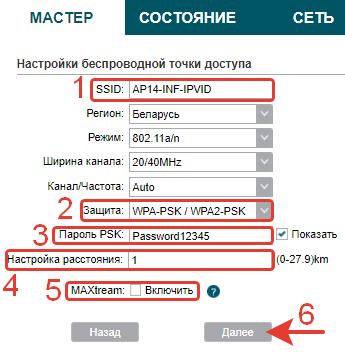

Выполняем настройки беспроводной сети.

SSID: — любое понятное имя.

Защита: WPA2-PSK

Пароль PSK: — указываем сложный пароль.

Настройка расстояния: 1км в нашей ситуации.

MAXtream – собственная разработка TP-Link для беспроводных сетей на основе TDMA для увеличения пропускной способности и стабильной передачи данных. В данном случае этот режим отключен чтоб обеспечить совместимость оборудования разных производителей.

Когда беспроводной мост настраивается между двумя одинаковыми TP-Link, MAXtream желательно активировать

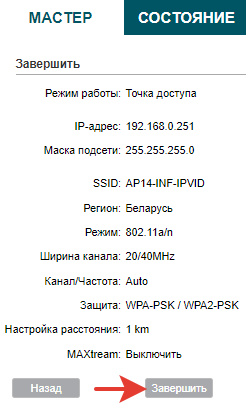

На последнем шаге проверяем настройки и подтверждаем.

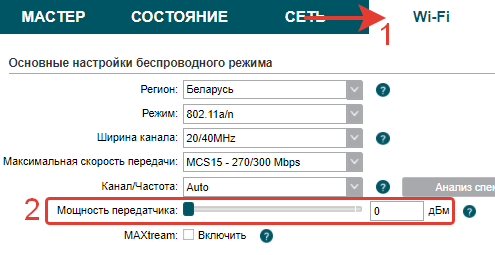

Перейдем на вкладку wi-fi и уменьшим мощность передатчика на время выполнения настроек.

Так же нужно убедиться, что установлен режим WPA2, а не авто, иначе могут возникнуть проблемы при подключении станции.

В дополнительных настройках отмечен галочкой Wi-Fi Multimedia (WMM) – режим дающий приоритет мультимедиа трафику.

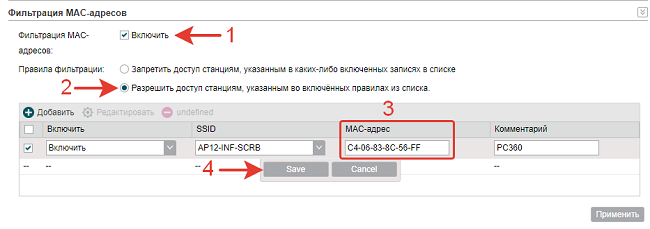

На этой же вкладке меню можно выполнить привязку станций (S) по MAC-адресу. Это делается для повышения информационной безопасности, т.к. wi-fi очень легко взламывается.

Фильтрация MAC-адресов — Включить

Правила фильтрации — Разрешить доступ станциям, указанным во включенных правилах из списка.

Добавляем новое правило и указываем в нем MAC-адрес клиентской станции.

Сохраняем настройку.

После этих действие к точке доступа сможет подключится только указанный MAC-адрес (клиентское устройство).

Привязку по MAC-адресу нужно делать после того, как вся система заработает, чтоб избежать дополнительной вероятной проблемы при подключении станции.

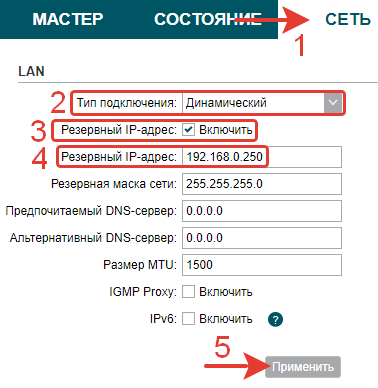

DHCP—Client.

Так как все устройства в нашей сети получают IP-адреса по DHCP с привязкой MAC-адреса, сделаем то же самое для точки доступа. В данном случаем привязывается сама точка доступа (AP), подключенная витой парой к главному роутеру локальной сети.

В случае, если DHCP перестанет работать у точки будет резервный IP-адрес, по которому ее можно будет найти.

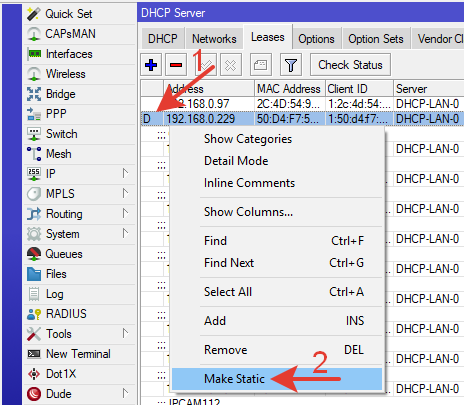

После нажатия кнопки применить или сохранить точка доступа получит IP адрес по DHCP, который можно посмотреть в настройках роутера ЛВС и привязать к MAC-адресу. В роутере MikroTik, например это делается так:

IP >> DHCP Server >> Leases

Находим новое устройство со статусом D (dynamic) и в меню жмем на строчку «Make Static».

Теперь точке будет раздаваться всегда один и тот же IP-адрес. Можно указать любое его значение в диапазоне сети.

Переходим в браузере по новому адресу для продолжения настроек.

Системные настройки.

На вкладке «Управление» выполняются расширенные настройки: Watch Dog Ping, отправка e-mail по событию, настройка через SSH, доступ извне через веб-сервер, SNMP для мониторинга и некоторые другие. Нет необходимости изменять эти настройки для нашего случая, это тема для отдельной страницы.

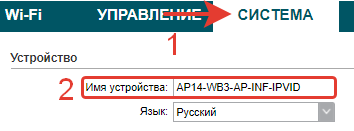

На вкладке «Система» указываем сетевое имя устройства.

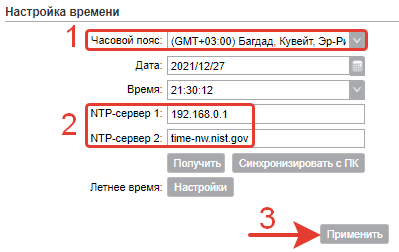

Настраиваем время через NTP.

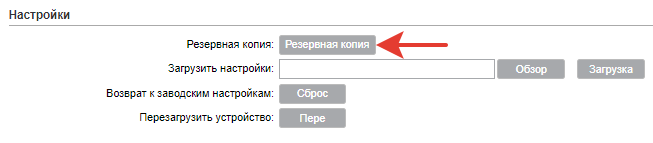

Сохраняем резервную конфигурацию.

Точка доступа настроена. В таком виде устройство может работать как обычная точка доступа. Для проверки к ней подключились 3 смартфона с беспроводными адаптерами 5ГГц. IP-адреса для всех пользователей раздает сетевой роутер.

По этому параметру TP-Link превосходит MikroTik. У уличных точек доступа MikroTik при покупке установлена лицензия LEVEL3. Она позволяет создавать только одно подключение.

Для улучшения производительности системы желательно обновить ее программное обеспечение.

Например, в описании к прошивке TP_PharOS_1.3.3_160705 отмечено среди исправлений:

Fixed compatible issue with Mikrotik AP in Access Point mode. — Исправлена проблема совместимости с Mikrotik AP в режиме точки доступа. Это как-раз наш случай. Такой пример показывает, что в обновлении прошивок есть смысл.

Обновление нельзя производить по wi-fi. Все сторонние прошивки не от производителя точки wi-fi ставятся на свой страх и риск.

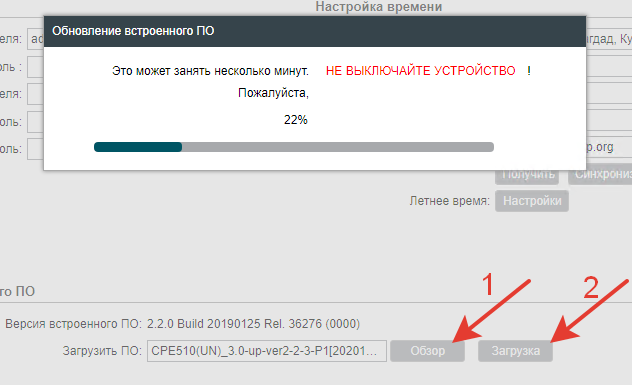

Последовательность действий.

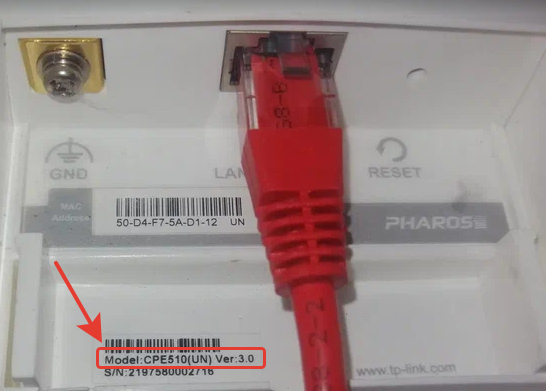

1.На корпусе девайса находим версию. Видим, что версия 3.0.

2.Переходим на сайт производителя в раздел ПО и скачиваем последнюю по дате выхода прошивку для нужной версии. В нашем случае V3.

3.Загружаем прошивку в точку доступа на вкладке «Система» внизу.

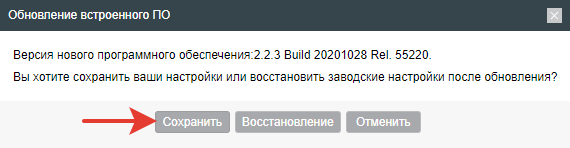

В процессе установки будет предложено сохранить или сбросить конфигурацию. Сохраняем.

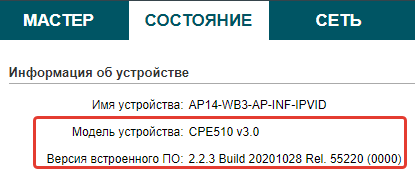

После перезагрузки заходим в меню на вкладку «Состояние» и проверяем версию.

Обновление прошивки выполнено.

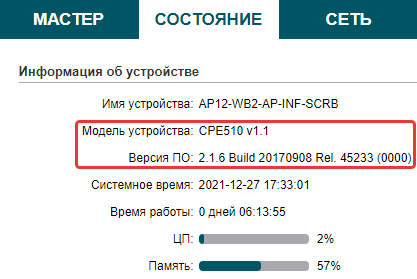

Если V1, то эту модель производитель вообще забросил и последнее обновление для нее было в 2017г. Для V1 подходит прошивка TP_Pharos_V2.1.6_170908, хотя по всем мануалам и здравому смыслу не должна. У нас в сети есть 4 точки TP-Link CPE510 V1, они все обновились этой прошивкой и чувствуют себя нормально.

Крепление на стене здания после настройки клиента и проверки совместной работы. Перед монтажом нужно выставить мощность передатчика на среднее значение. При смене мощности, пароля или еще каких-либо изменениях в настройках, точке нужно дать 1-2 мин времени, чтоб она начала работать с учетом изменений. Иногда требуется перезагрузка.

Настройка MikroTik.

Подключаем к точке доступа патч-корд. Подаем электропитание от адаптера через переходник. Включаем переходник в ПК или сетевой роутер.

Выполним настройки через WinBox. Конфигурация сброшена на пустую (blank). Подключаемся по MAC-адресу.

Настройка безопасности беспроводного соединения.

Создадим профиль безопасности, для указания в нем метода аутентификации и пароля подключения к точке доступа.

Wireless >> Security Profiles >> нажимаем синий плюс.

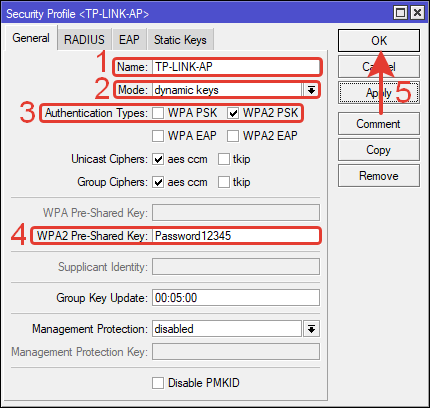

В открывшемся окне вводим настройки.

Name: TP-LINK-AP-14 – любое понятное имя латинскими буквами;

Mode: dynamic keys – режим ключей;

Authentication Type: WPA2 PSK – аутентификация с общим для всех паролем (Wi-Fi Protected Access with Pre-Shared Key)

WPA2 Pre-Shared Key: Password12345 – пароль такой же, как указывали в точке доступа.

Нажимаем кнопку «ОК» для сохранения.

Через командную строку терминала:

|

1 2 3

| /interface wireless security—profiles set [ find default=yes ] supplicant—identity=MikroTik add authentication—types=wpa2—psk eap—methods=«» mode=dynamic—keys name=TP—LINK—AP—14 supplicant—identity=«» wpa2—pre—shared—key=Password12345 |

Настройка беспроводного интерфейса.

Интерфейс первоначально выключен. Включим его после завершения настроек, чтоб не облучал.

Wireless >> WiFi Interfaces >> wlan1.

В окне настроек интерфейса переходим на вкладку Wireless и нажимаем кнопку «Scan».

Выбираем интерфейс wlan1 и нажимаем кнопку «Start». Начнется сканирование.

Через некоторое время в списке появится нужная точка доступа. Выбираем ее и нажимаем кнопку «Connect». Таким способом не понадобится вписывать имя точки доступа вручную и выбирать частоту.

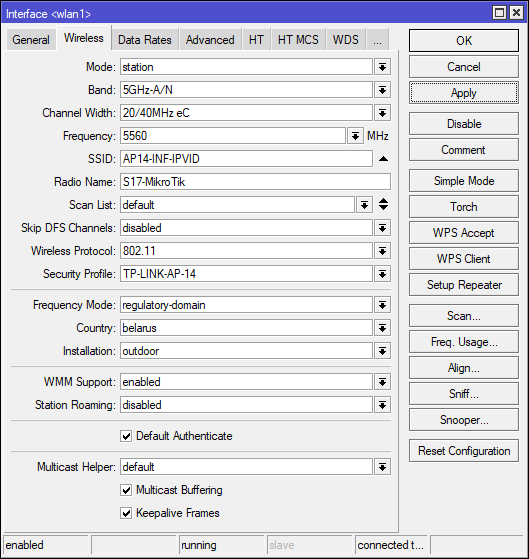

Далее выполним настройки интерфейса или проверим, чтоб они соответствовали.

Включаем расширенный режим меню интерфейса – «Advanced Mode» (кнопка в правой колонке).

Mode: Station – простой режим станции, не поддерживающий L2 и работающий со всеми беспроводными протоколами. При подключении к TP-Link нужно выбирать только этот режим.

Band: 5GHz-A/N – стандарт беспроводной передачи влияющий на скорость. Если беспроводной мост заработает в режиме A/N можно попробовать оставить только N на передатчике и приемнике.

Channel Width: 20/40MHz Ce – ширина канала. Ce означает расширение частоты в верхний диапазон на частоту следующего канала (eC – в нижний диапазон).

Frequency: 5560 – рабочая частота. Так как использовалось предварительное сканирование, частота уже определена. Возможны ручной или автоматический выборы частоты.

SSID: AP14-INF-IPVID – широковещательное имя точки доступа. Определено в результате предварительного сканирования.

Radio Name: S17-MikroTik – имя устройства в беспроводной сети.

Wireless Protocol: 802.11 – беспроводной протокол (стандарт связи). При подключении к TP-Link работает только 802.11.

Security Profile: TP-LINK-AP-14 – профиль безопасности, созданный ранее.

Frequency Mode: regulatory-domain – мощность излучения регулируется местным законодательством, для выбранного региона. Можно выбрать ручную регулировку или безлимитный вариант.

Country: Belarus – страна.

Instalation: outdoor – режим уличной точки.

WMM Support: Enabled – приоритет мультимедиа трафика над остальным (в данном случае трафик видеонаблюдения).

Если подключение будет к нескольким разным точкам доступа, то можно активировать Station Roaming. Этот режим специально предназначен для клиентских станций и работает по протоколу 800.11. Смысл его в том, что станция периодически выполняет фоновое сканирование беспроводного пространства на наличие точки доступа с более качественным сигналом и переключается на нее в случае нахождения.

Не названные настройки не изменялись и выглядят как на картинке выше.

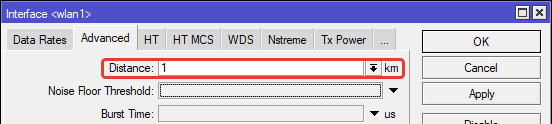

На вкладке «Advanced» изменяем расстояние до точки доступа или вообще можно ничего не менять.

Указанное расстояние добавляется в формулу, по которой рассчитывается время подтверждения доставки кадра после прошествии которого передача считается неудачной и нужно повторять отправку.

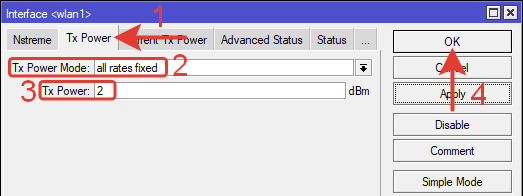

Настройка мощности.

Мощность передатчика настраивается на вкладке «Tx Power».

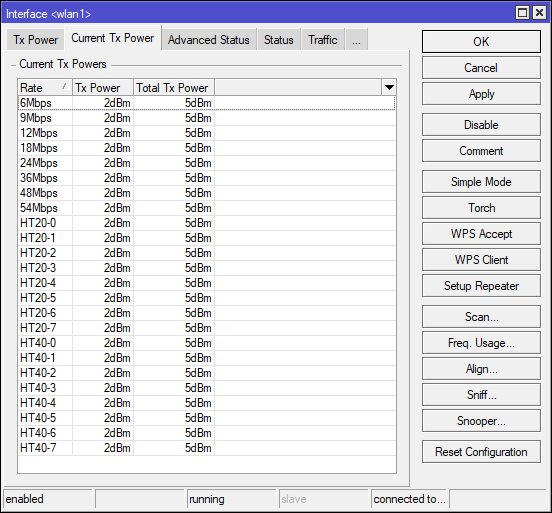

Tx Power Mode: all rates fixed – все значения фиксированные

Устанавливаем значение 2 dBm для всех каналов. О том, что значение изменилось, узнается на соседней вкладке.

После того как мост заработает в реальных условиях необходимо увеличивать мощность до достижения оптимальной передачи.

Настройка интерфейса через командную строку терминала:

|

1 2 3 4

| /interface wireless set [ find default—name=wlan1 ] band=5ghz—a/n channel—width=20/40mhz—Ce country=belarus disabled=yes distance=1 radio—name= S17—MikroTik security—profile=TP—LINK—AP ssid=AP14—INF—IPVID tx—power=2 tx—power—mode=all—rates—fixed wireless—protocol= 802.11 wmm—support=enabled |

Проверка подключения.

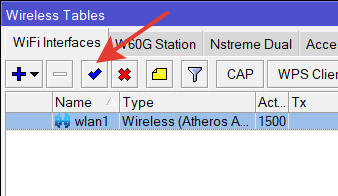

Активируем интерфейс, нажав синюю галочку на вкладке WiFi Interfaces.

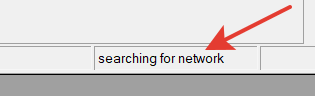

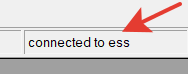

Станция подключится к точке доступа или будет находиться в статусе «Searching for network». Статус расположен в нижней части окна настроек интерфейса.

Так получилось, что в таком статусе устройство висело бесконечно долго. В результате выяснения причин оказалось, что в точке доступа был установлен режим шифрования «авто» и в первую очередь станция пыталась подключиться с шифрованием WPA. А в настройках безопасности станции WPA не активирован.

При установке в точке доступа WPA-PSK и WPA2 станция начала подключатся сразу.

После этого статус сменился.

Беспроводной мост работает.

Дополнительные настройки.

Connect List.

CL – обеспечивает подключение станции только к указанной точке доступа. Если точек доступа несколько и в случае отключения одной из них CL помогает осуществить переход к следующей доступной точке.

Для добавления правила в «Connect List» переходим на вкладку «Registration». Нажимаем правой кнопкой мыши на точку доступа из списка и выбираем строчку «Copy to Connect List».

Точка доступа появится в списке «Connect List».

Настройки локальной сети.

На клиентской стороне станция будет создавать отдельную проводную локальную сеть. Для этого нужно настроить локальный интерфейс, DHCP для пользователей, DNS, NAT и некоторые другие настройки. Все это представлено в виде текстовых команд в прикрепленном файле. Так же можно воспользоваться базовой настройкой роутера для локальной сети.

На стороне точки доступа в локальной сети в роутере настроен firewall, который контролирует трафик в Интернет. Если схема подключения другая и выход в Интернет не контролируется вышестоящим оборудованием, то нужно настроить хотя бы базовый набор правил фаервола в роутере-станции.

Так же по причинам безопасности рекомендуется сменить учетную запись админа и определить сервисы и IP-адреса, с которых разрешен вход в микротик.

Размещение в рабочее положение.

Точка доступа прикреплена к стене здания на уровне четвертого этажа.

Направление выбрано примерное. Ответную сторону не видно, она где-то в дали, в частном секторе.

Выбрано среднее значение усиления мощности передатчика – 8дБм. По результатам тестов соединения это значение можно изменять для достижения оптимального качества.

Клиентская станция смонтирована на уровне третьего этажа. Так же примерно направлена в сторону точки доступа.

На фото немного левее центра видна многоэтажная постройка. На ней висит точка доступа. Расстояние между устройствами около 1км.

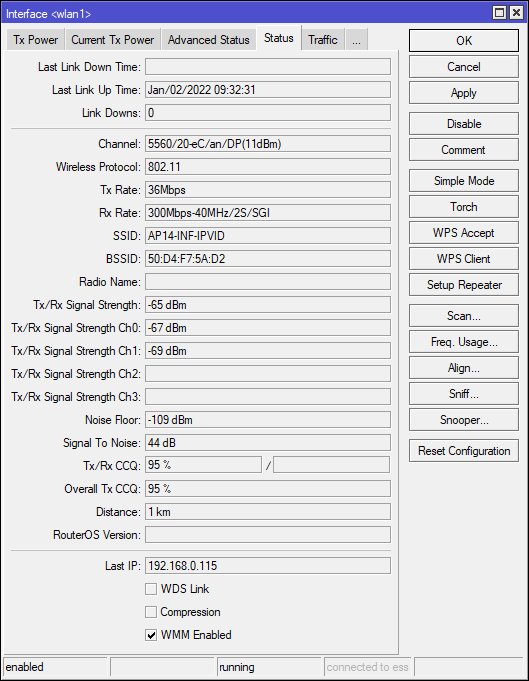

В настройках интерфейса на вкладке Status отображается статус соединения.

Усиление мощности передатчика станции установлено на 8dBm.

Tx/Rx CCQ (Client Connection Quality):95% — качество клиентского соединения.

При уменьшении мощности до 5dBm CCQ снизилось на 10%.

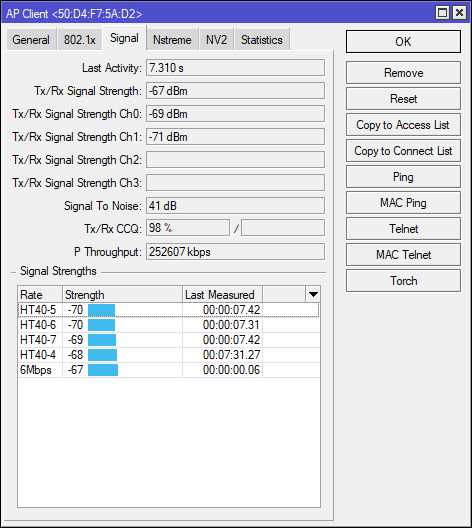

Статус соединения так же можно смотреть в меню «Registration»

Скорость соединения.

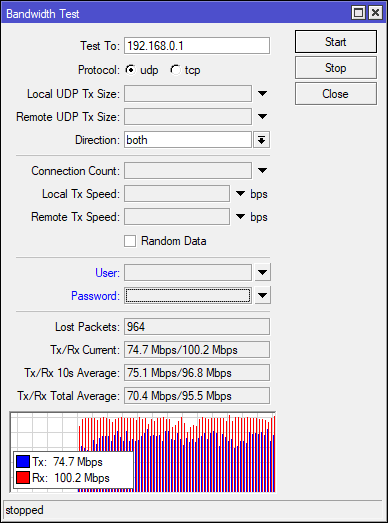

Bandwidth Test между станцией и роутером MikroTik на стороне локальной сети точки доступа показывает скорость передачи и приема в районе 100Мбит/с. Иногда скорость снижается до 70-80Мбит/с.

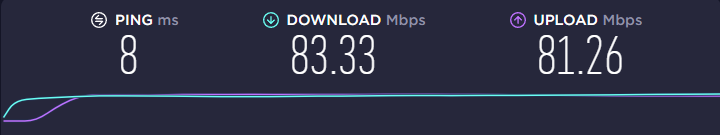

Тест скорости через сервис в Интернете.

По тарифному плану 100Мбит/с.

Настройки завершены, соединение с Интернетом работает, пользователи довольны.

Освоить MikroTik Вы можете с помощью онлайн-куса

«Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Как перенести адрес-лист с одного MikroTik на другой

В статье я покажу ручной, но довольно быстрый способ, как можно перенести большой адрес-лист с одного роутера MikroTik на другой.

Читать

Фоновые задания на MikroTik

Из этой статьи вы узнаете про фоновые задания и как с ними работать на роутерах фирмы MikroTik под управлением операционной системы RouterOS.