Windows 11, возможно, является самой безопасной версией Windows, но она по-прежнему не защищена от взлома, как и любая другая операционная система. Если вредоносное ПО или хакеры проникнут в вашу систему, они могут украсть конфиденциальные данные, личную информацию и даже деньги. Более того, они могут заразить ваш компьютер, ваш компьютер и другие устройства и осуществлять вредоносные действия, заставляя вас чувствовать себя уязвимым и беспомощным.

Если вы не уверены, взломан ли ваш компьютер с Windows 11 или нет, обратите внимание на эти признаки. Взлом ваших персональных компьютеров может быть страшным, но это не всегда полноценная кибератака. Иногда это просто незначительное раздражение, например, кто-то подшучивает над вашим компьютером.

В любом случае, если вы обнаружите, что вас взломали или заразили вирусом или другим вредоносным ПО, выполните следующие действия, чтобы очистить его, ограничить ущерб и вернуть себе контроль.

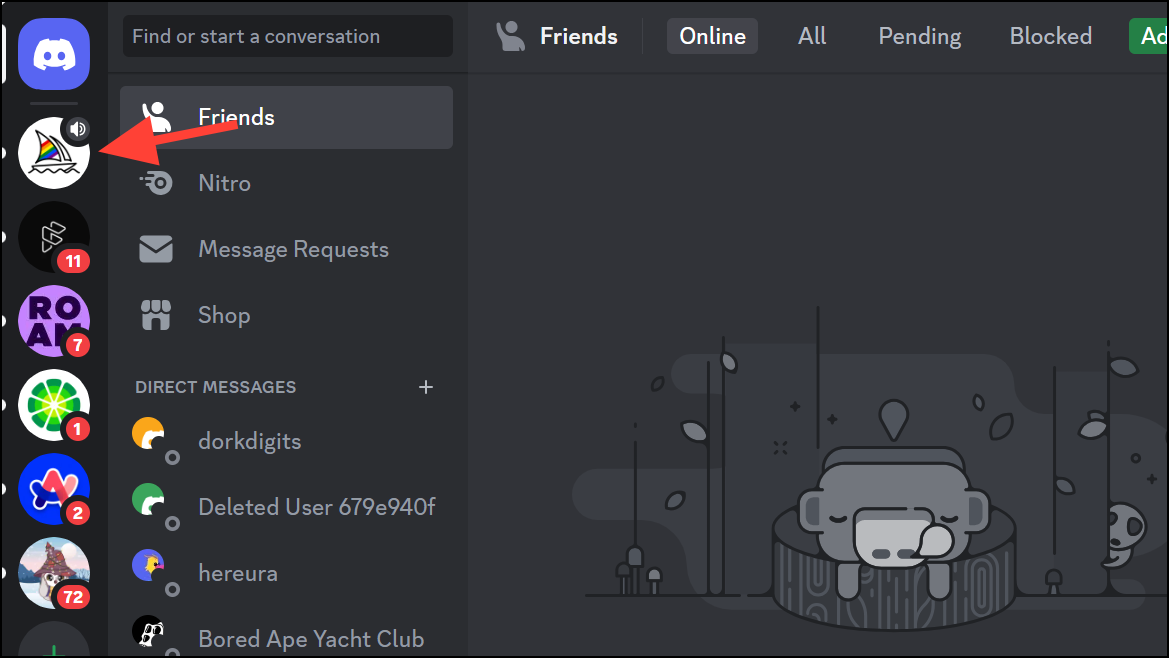

1. Отключите компьютер.

Если вы считаете, что ваш компьютер взломали, первым делом поместите его в карантин. Это означает отключение его от любой сети, включая Wi-Fi и Ethernet, чтобы предотвратить его обмен данными и распространение вредоносного ПО на другие устройства в сети. Это также предотвратит удаленный доступ хакера к вашему компьютеру.

Просто отключите компьютер от сети и отключите все соединения Wi-Fi как через настройки программного обеспечения, так и через физический переключатель (если он есть на вашем ноутбуке).

2. Просканируйте свой компьютер на наличие вредоносных программ и вирусов.

Затем просканируйте свой компьютер с помощью новейшей антивирусной или антивирусной программы на наличие вредоносных программ и вирусов. Лучше, если у вас есть специальная сторонняя антивирусная программа премиум-класса. Если у вас нет стороннего инструмента, используйте встроенную программу безопасности Windows — Windows Security.

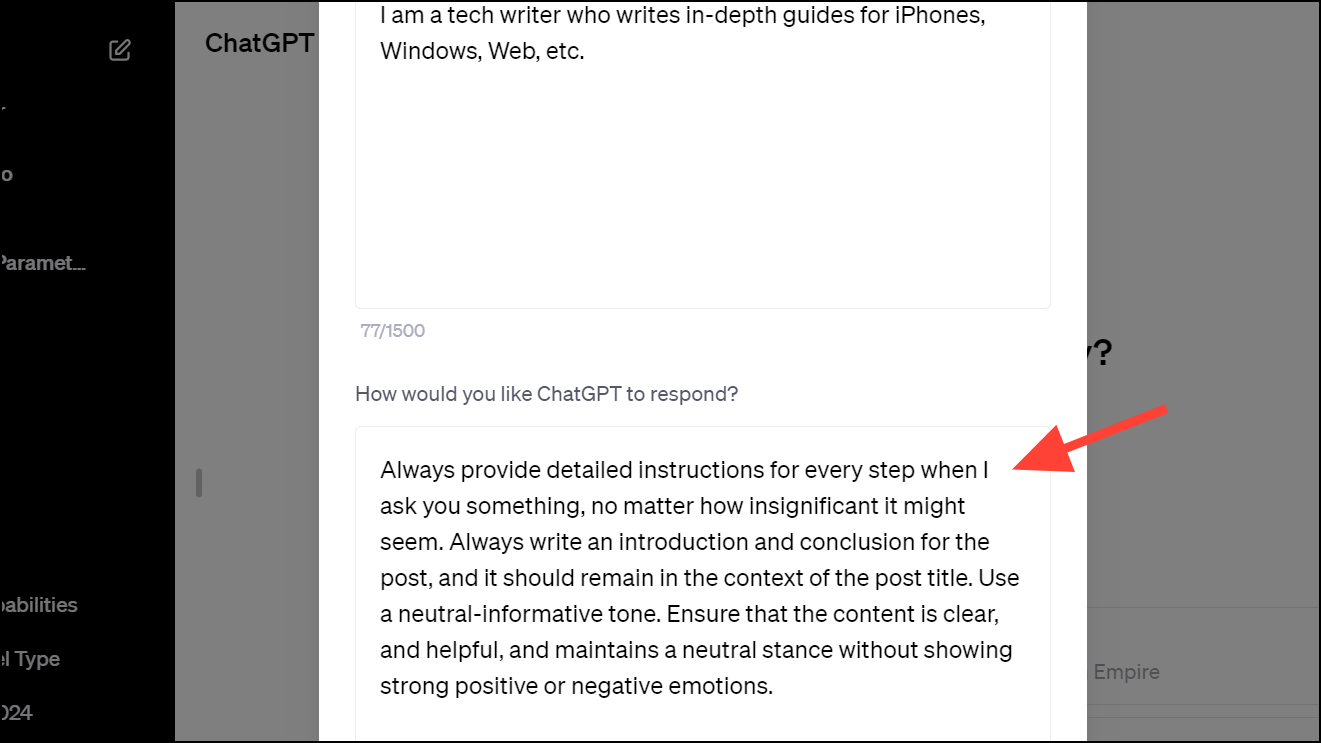

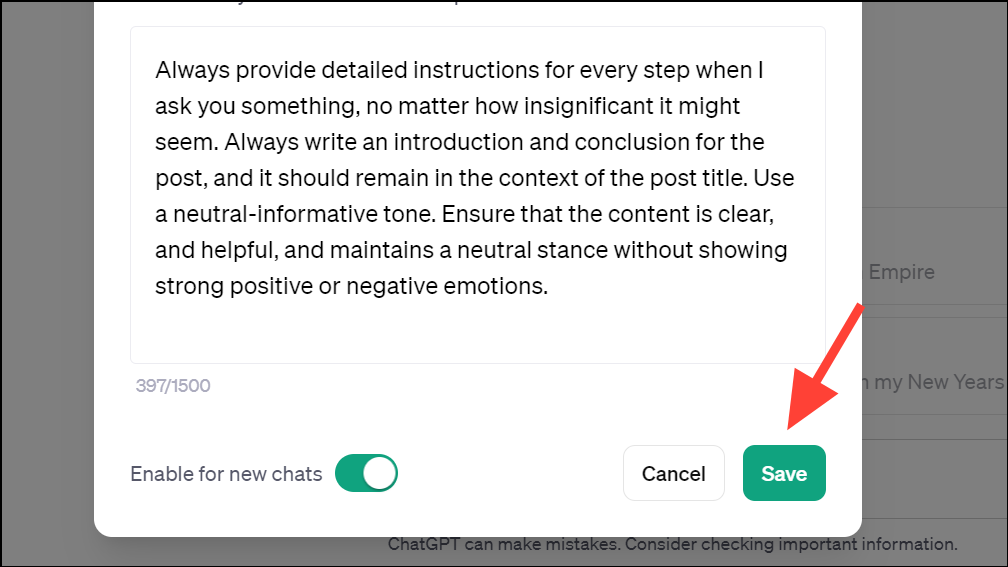

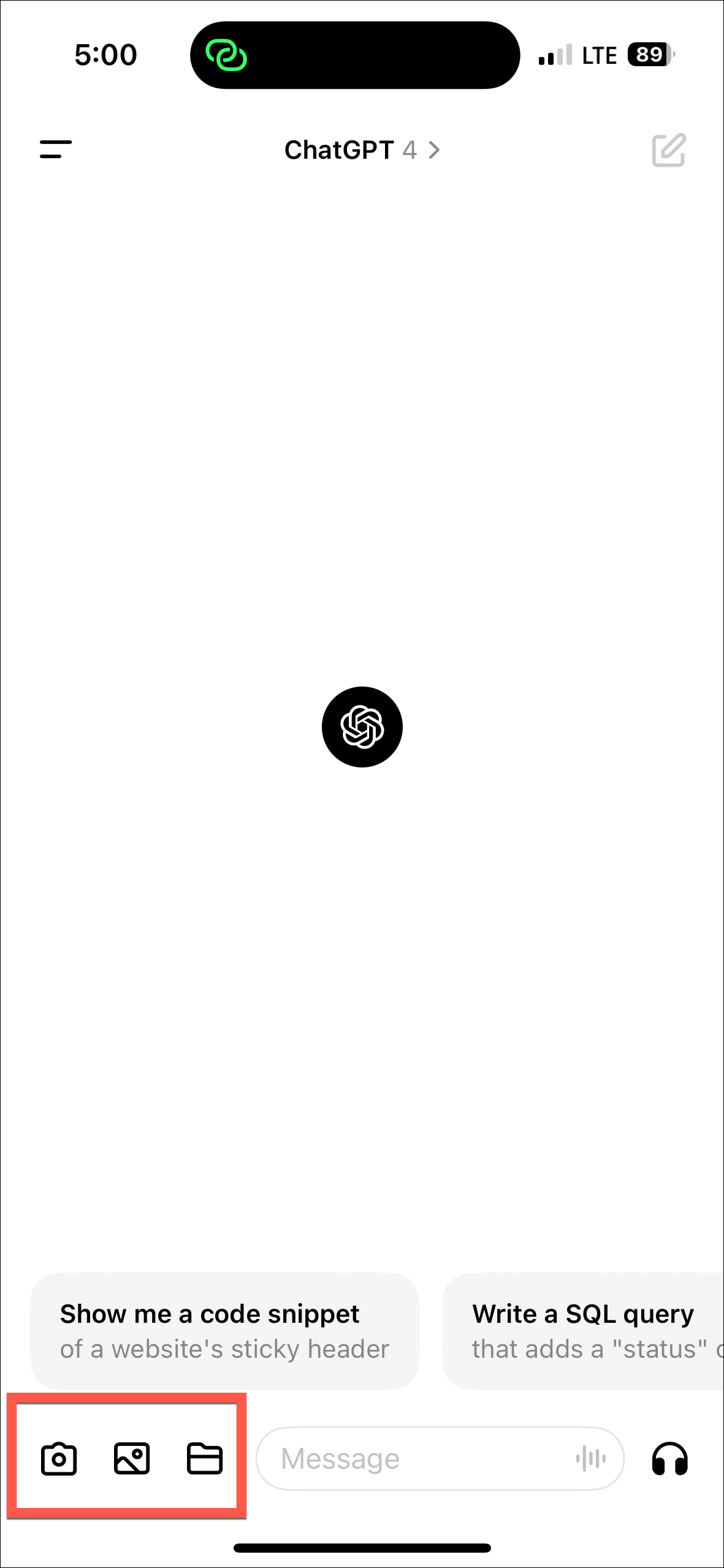

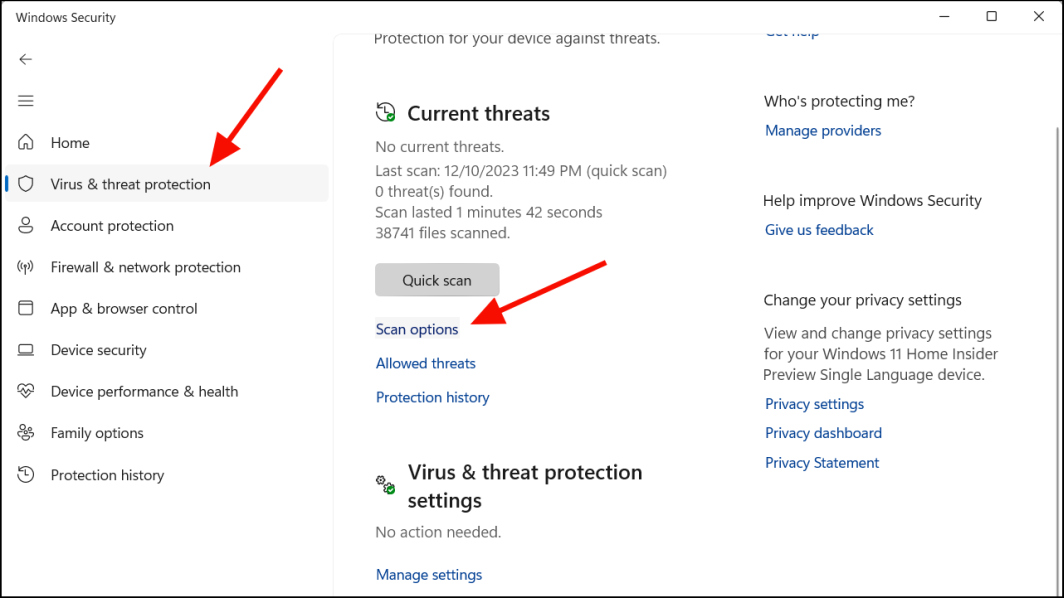

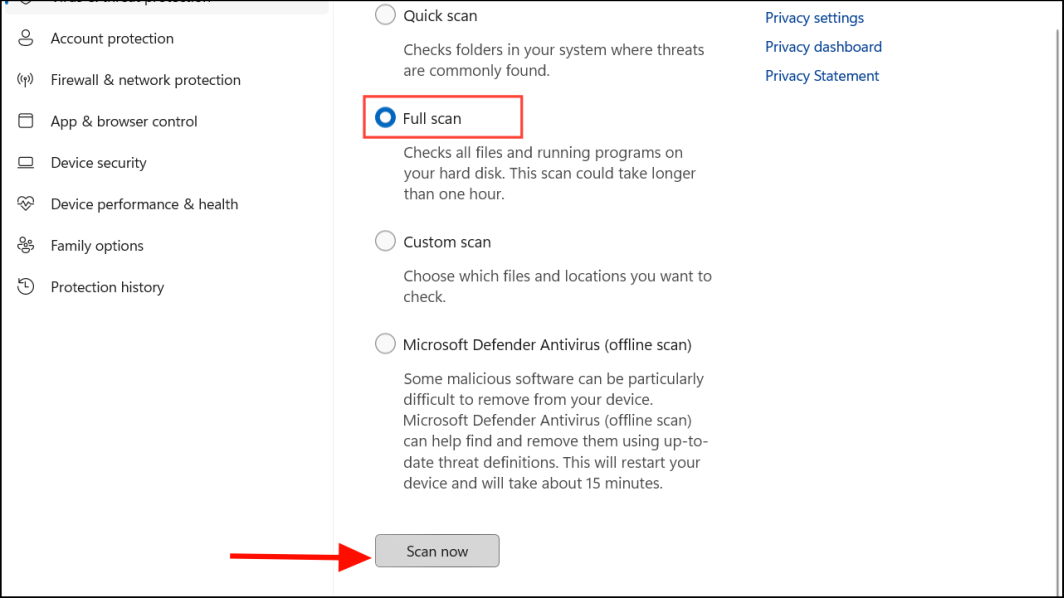

- Откройте приложение «Безопасность Windows», выполнив поиск в меню «Пуск».

- Затем перейдите к «Защита от вирусов и угроз» и выберите «Параметры сканирования».

- Выберите «Полное сканирование» и нажмите кнопку «Сканировать сейчас».

- Подождите, пока процесс завершится, и проверьте, удалено ли вредоносное ПО.

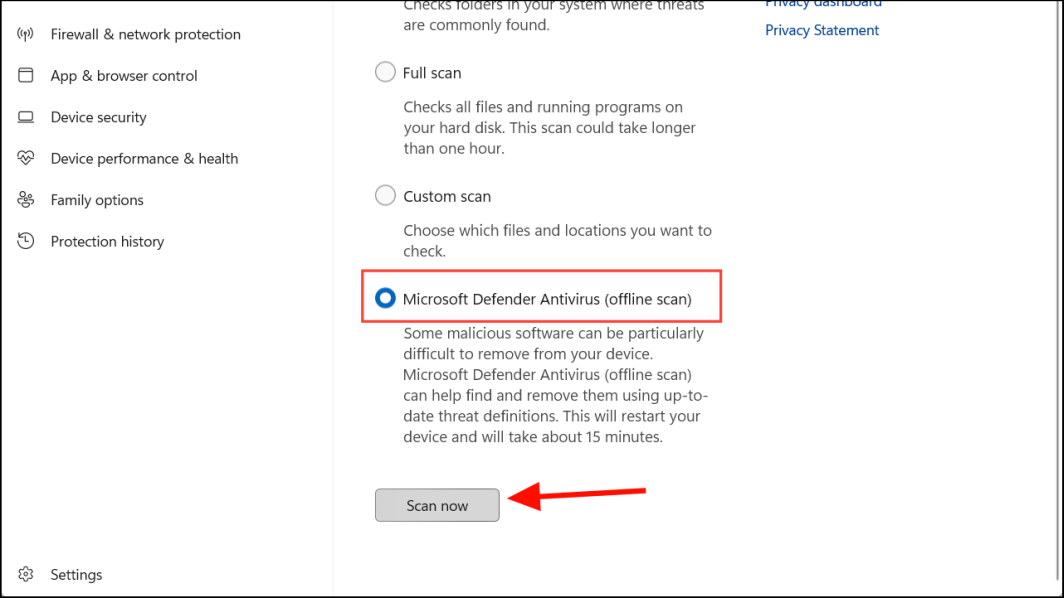

- Если полное сканирование может выполнить эту задачу, выберите параметр «Автономное сканирование Microsoft Defender».

Хотя Защитник Windows отлично справляется с обнаружением и удалением вредоносных программ и предустановлен во всех версиях Windows, он может не обеспечивать такой же уровень расширенной защиты, как некоторые платные сторонние антивирусные программы.

3. Измените пароли учетной записи.

Смените пароли для своих устройств и всех своих учетных записей. Во-первых, вам необходимо изменить пароль вашего компьютера с Windows. Затем используйте другой защищенный компьютер или устройство, чтобы изменить свои пароли для онлайн-сервисов, включая электронную почту, учетные записи в социальных сетях, онлайн-банкинг, подписки и любые другие службы, в которых вы сохранили личную информацию.

Хакеры часто крадут учетные данные для входа в одну службу, а затем пытаются использовать их в других учетных записях, поэтому действуйте быстро, прежде чем ваша личная и финансовая информация будет скомпрометирована.

4. Включите двухфакторную аутентификацию.

Включите двухфакторную аутентификацию (2FA) для всех ваших онлайн-аккаунтов, что повысит уровень безопасности ваших учетных записей. При использовании двухфакторной аутентификации вам потребуются ваши учетные данные для входа и одно из следующего: код, отправленный на ваш телефон, код, сгенерированный с помощью физического ключа безопасности, или ваш отпечаток пальца или другие биометрические данные для входа в вашу учетную запись.

Даже если хакер украдет ваш пароль, он не сможет войти в систему без двухфакторной аутентификации.

5. Удалите вредоносные программы в безопасном режиме.

Большинство вредоносных программ предназначены для автоматического запуска при запуске компьютера. Включив безопасный режим, вы можете предотвратить запуск этих программ, что упрощает их удаление.

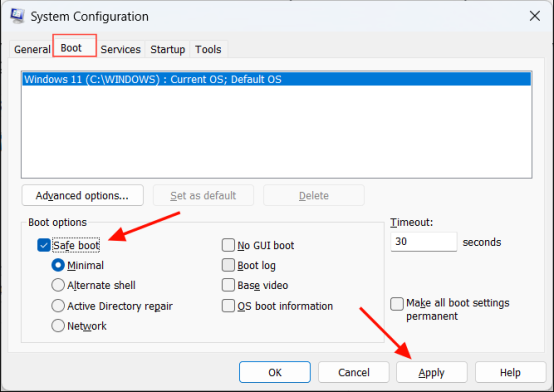

- Нажмите

Windows+ R, введите «msconfig» и нажмите Enter, чтобы открыть окно «Конфигурация системы».

- Перейдите на вкладку «Загрузка» и выберите параметр «Безопасная загрузка» в разделе «Параметры загрузки». Затем нажмите «Применить» и «ОК».

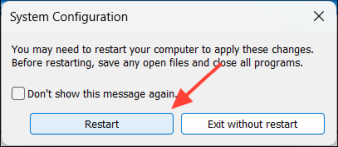

- Затем нажмите «Перезапустить» в командной строке. После перезагрузки системы и перехода в безопасный режим вы можете вручную удалить любые вредоносные и шпионские приложения.

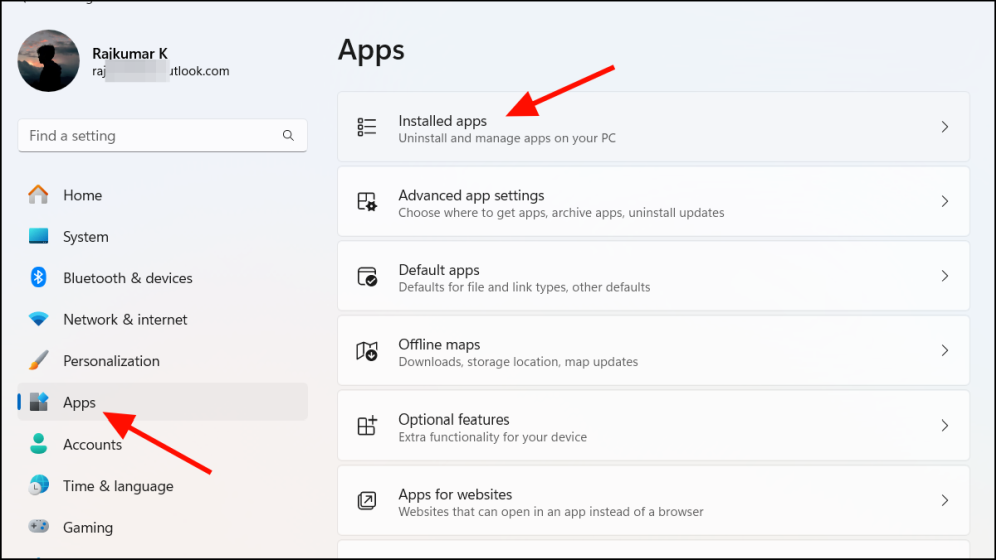

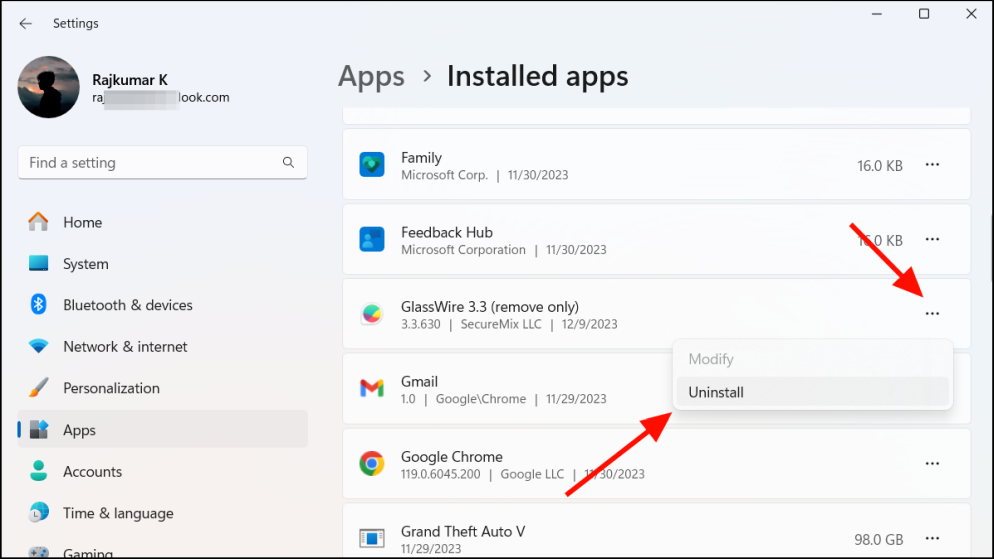

- Откройте «Настройки Windows», перейдите в «Приложения» и выберите «Установленные приложения».

- Найдите подозрительное приложение, щелкните три точки и выберите «Удалить».

6. Удалить вредоносный процесс вручную

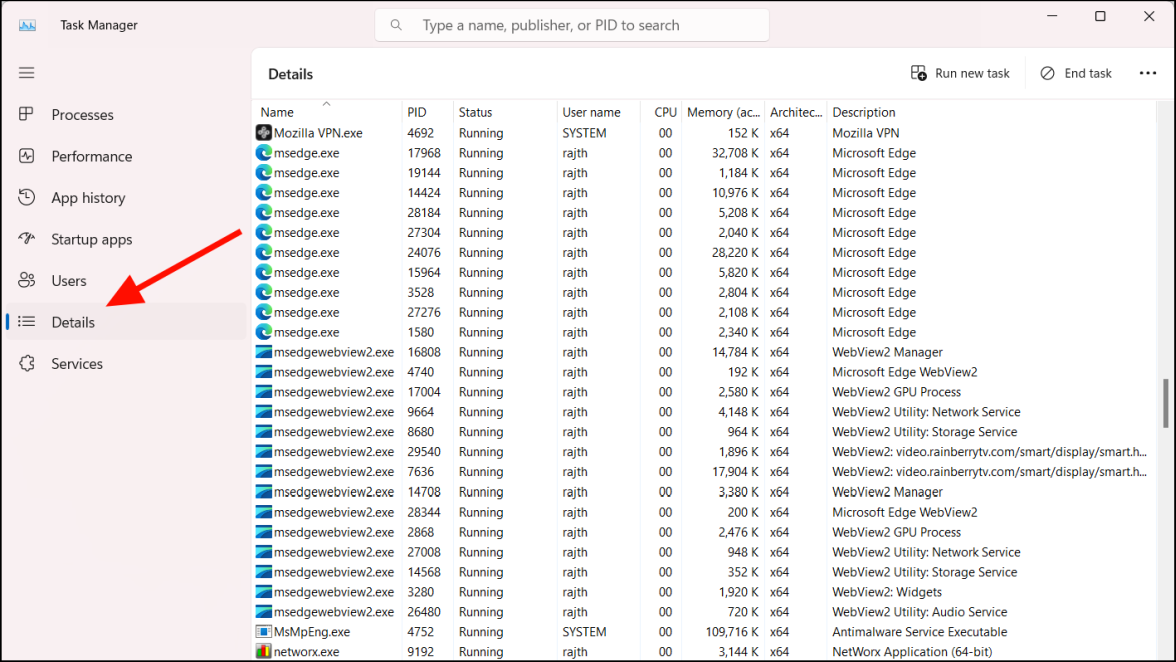

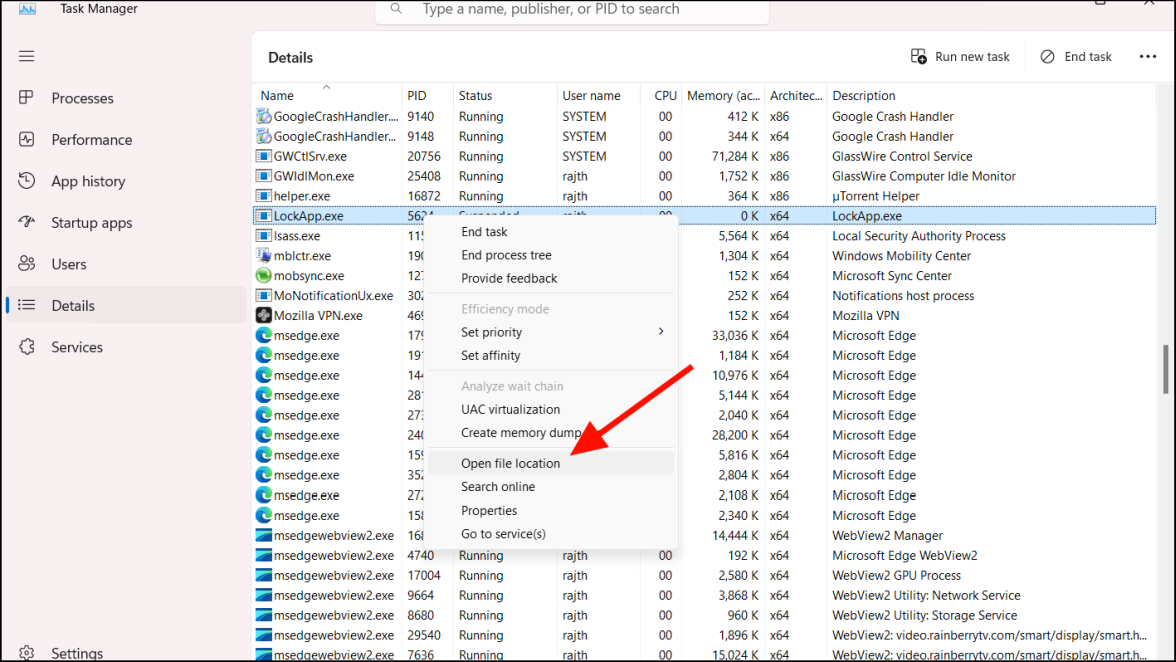

Хотя некоторые хитрые вредоносные программы не отображаются в списке установленных программ (что затрудняет их удаление), они обычно работают в фоновом режиме и отображаются в диспетчере задач. Это делает диспетчер задач полезным инструментом для поиска и удаления таких скрытых угроз вручную. Вот как:

- Откройте диспетчер задач с помощью сочетаний клавиш

Ctrl+ Shift+ Esc.

- Перейдите на вкладку «Подробности» и найдите подозрительный процесс.

- Найдя процесс или приложение, щелкните его правой кнопкой мыши и выберите «Открыть местоположение файла».

- Запишите место, где находится вредоносное ПО. Затем перезагрузите компьютер в безопасном режиме и удалите всю папку.

7. Удалить временные файлы

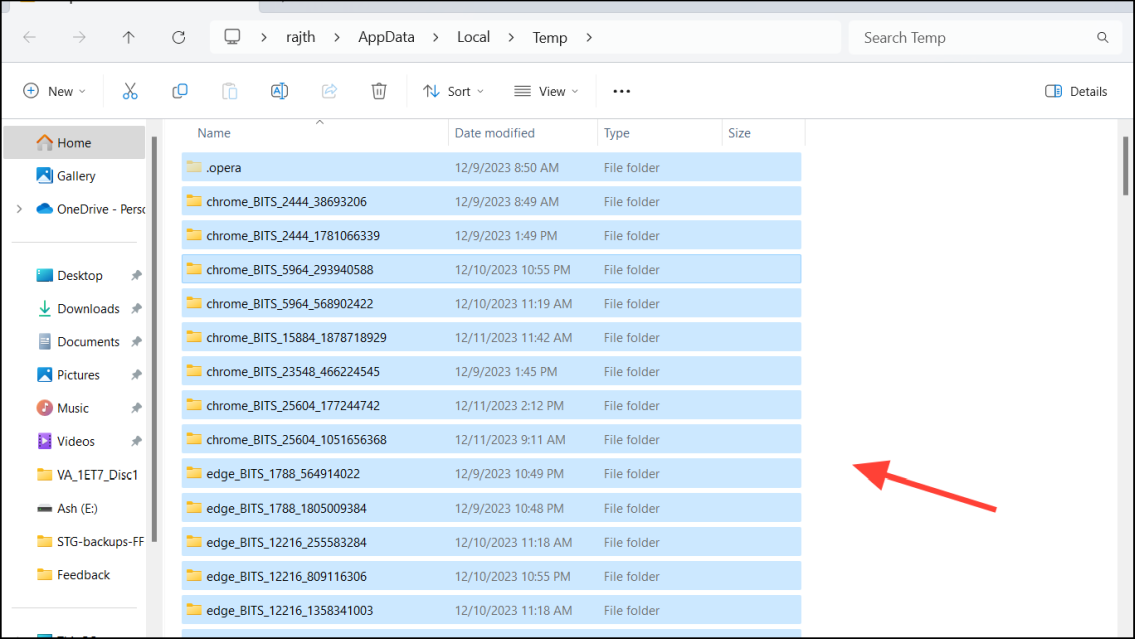

Даже после того, как ваше антивирусное программное обеспечение или вы вручную удалили основные вредоносные приложения и файлы, некоторые остаточные файлы могут остаться во временных файлах, которые могут повторно заразить ваш компьютер. Таким образом, после удаления вредоносного ПО удаление этих файлов может помочь гарантировать, что все следы вредоносного ПО исчезнут.

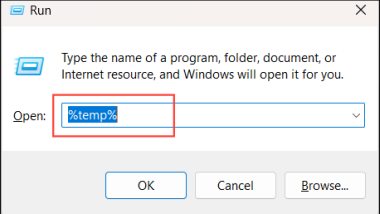

- Нажмите

Windows+ R, введите %temp% и нажмите «ОК».

- Затем выберите все файлы во временной папке и удалите их.

Вы также можете рассмотреть возможность использования специализированного стороннего программного обеспечения для очистки, такого как CCleaner, для выявления и удаления ненужных файлов, включая временные файлы, данные кэша и записи реестра.

8. Блокировка неизвестных приложений через брандмауэр

Хакеры часто оставляют после себя инструменты или бэкдоры, которые можно использовать для повторного получения доступа к вашему компьютеру. Блокировка неизвестных приложений через брандмауэр затрудняет подключение этих инструментов к Интернету и загрузку большего количества вредоносных программ.

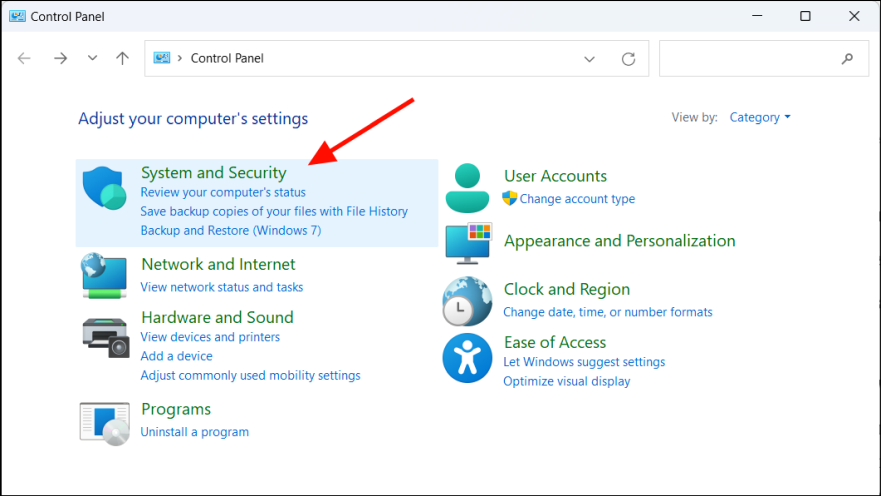

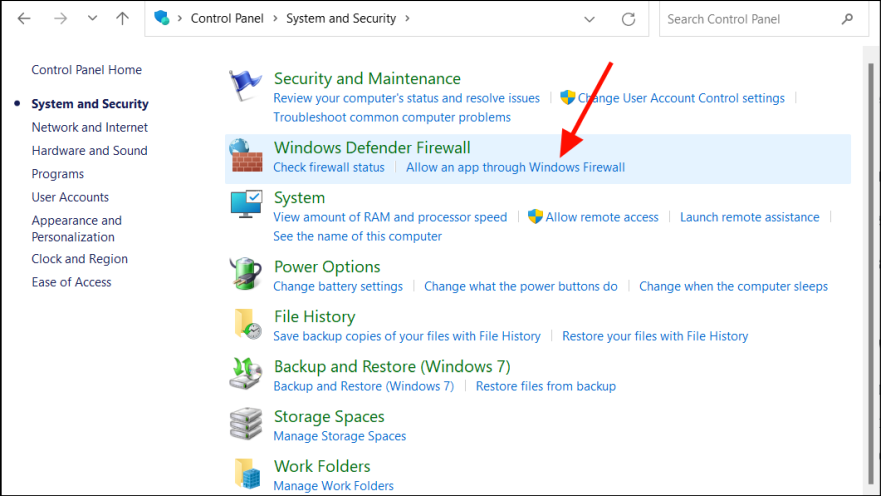

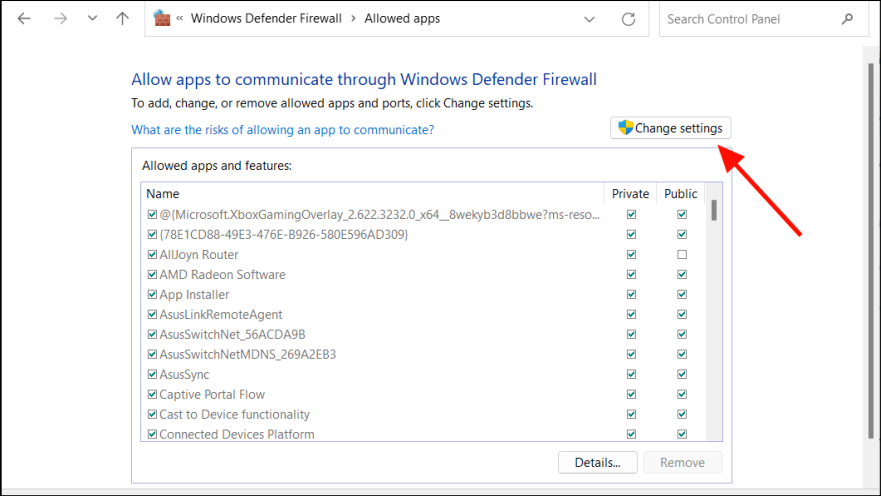

- Откройте панель управления и выберите «Система и безопасность».

- На следующей странице нажмите ссылку «Разрешить приложение через брандмауэр Windows» в разделе «Брандмауэр Защитника Windows».

- Здесь вы увидите все приложения, которые взаимодействуют через ваш брандмауэр. Теперь ищите любые незнакомые подозрительные программы.

- Если вы обнаружите незнакомое приложение или службу, поищите их в Интернете, чтобы убедиться, что они законны. Некоторые приложения будут иметь только аббревиатуру, например iSCSI (Internet Small Computer System Interface), что не означает, что они являются вредоносными программами. Поэтому убедитесь, что вы отключаете не системную службу или важную службу приложений.

- Обнаружив вредоносное ПО, нажмите «Изменить настройки» вверху, чтобы снять флажок с приложения.

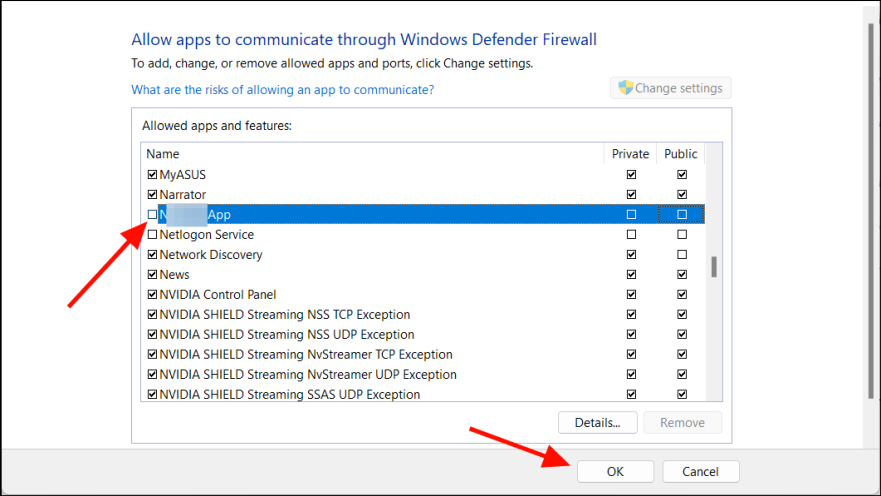

- Затем снимите флажки с подозрительных программ, которые вы хотите заблокировать, в брандмауэре и нажмите «ОК», чтобы сохранить изменения.

9. Следите за своими финансовыми и личными счетами

После того как вы изменили свой пароль, следите за своими учетными записями на предмет неудачных попыток входа в систему, странных писем, неожиданных счетов, мошеннических покупок или подозрительных платежей по кредитной карте. Если вы заметили какие-либо странные транзакции или действия, обратитесь в свой банк или компанию, которая управляет счетом, и сообщите об этом.

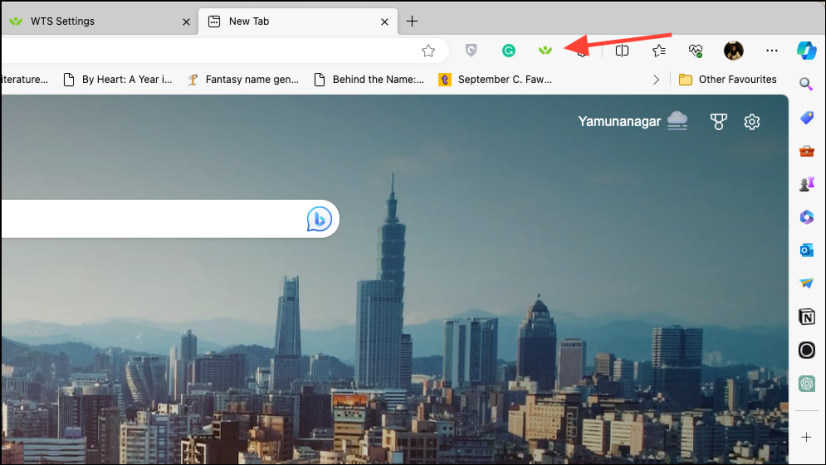

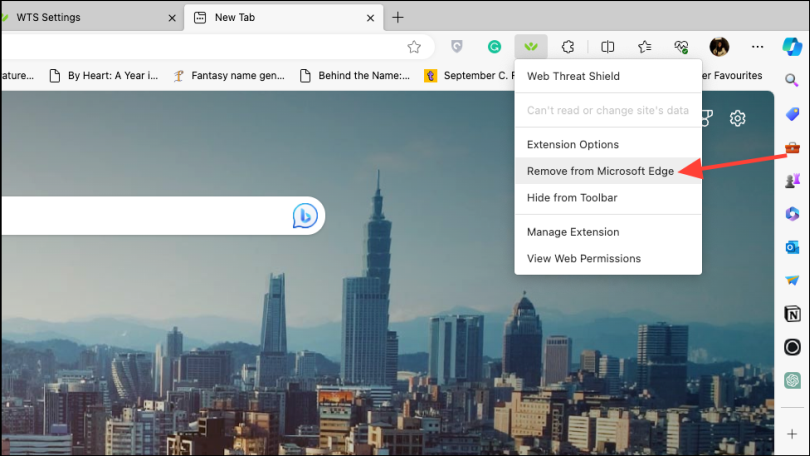

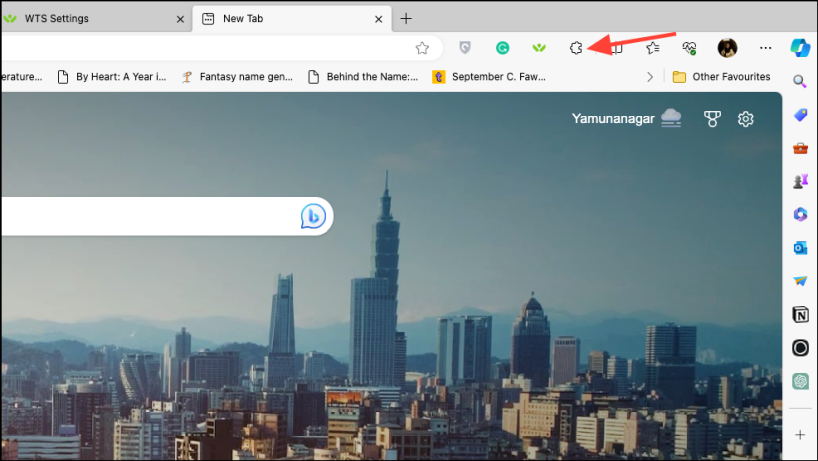

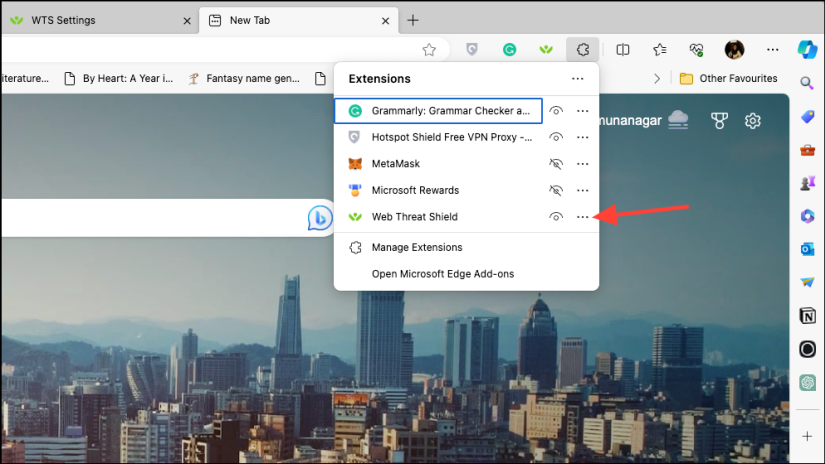

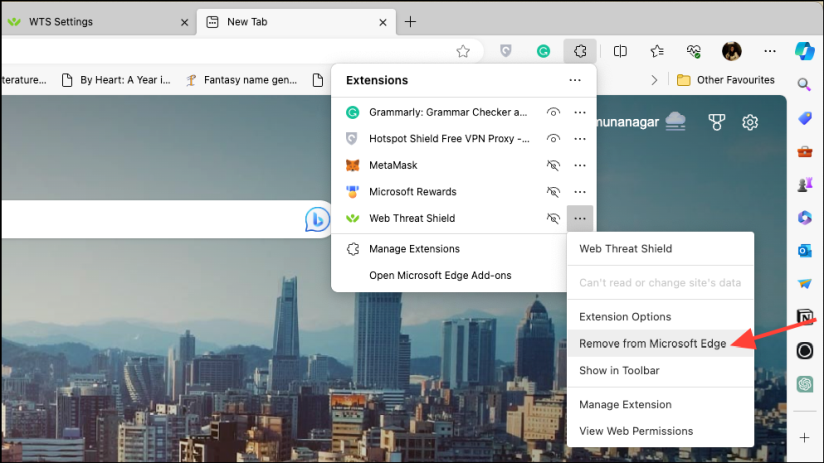

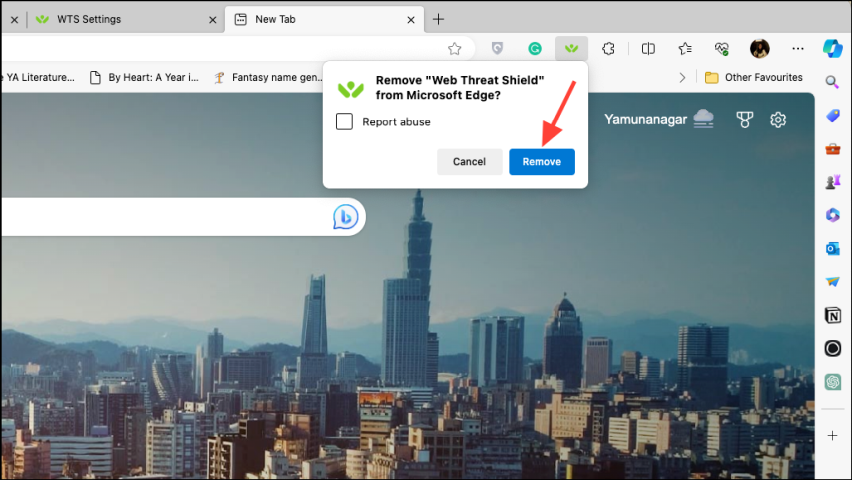

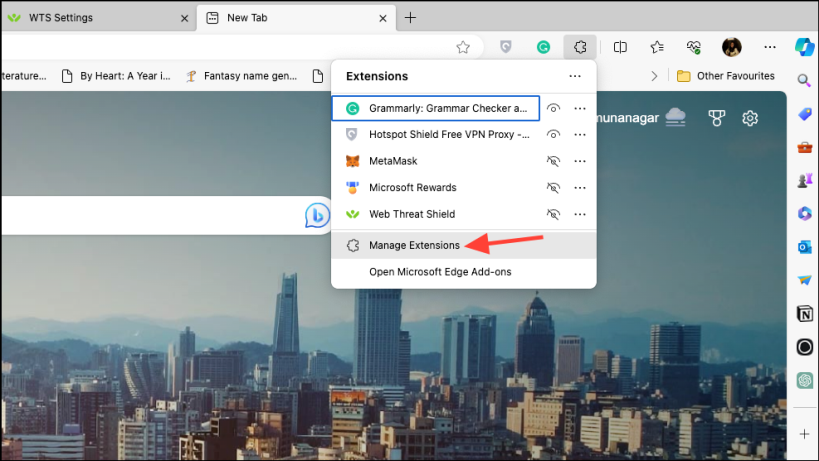

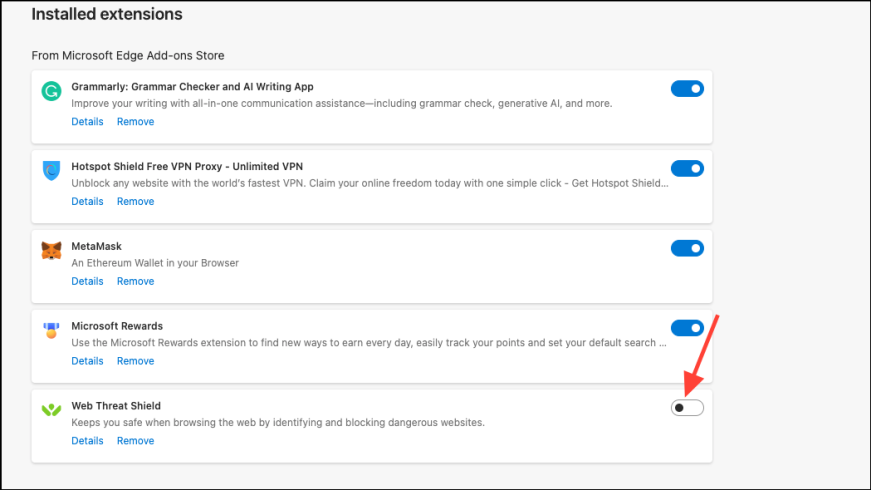

10. Сбросьте настройки браузера

Браузеры часто становятся основной целью хакеров на любом компьютере. Хакеры могут вносить изменения в настройки вашего браузера и устанавливать вредоносное программное обеспечение в виде панелей инструментов, плагинов и расширений, чтобы украсть ваши данные и следить за вашей активностью в Интернете.

Как только вы обнаружите, что вас взломали, после удаления вредоносного ПО перезагрузите браузер и очистите все данные сайта, файлы cookie, расширения и настройки.

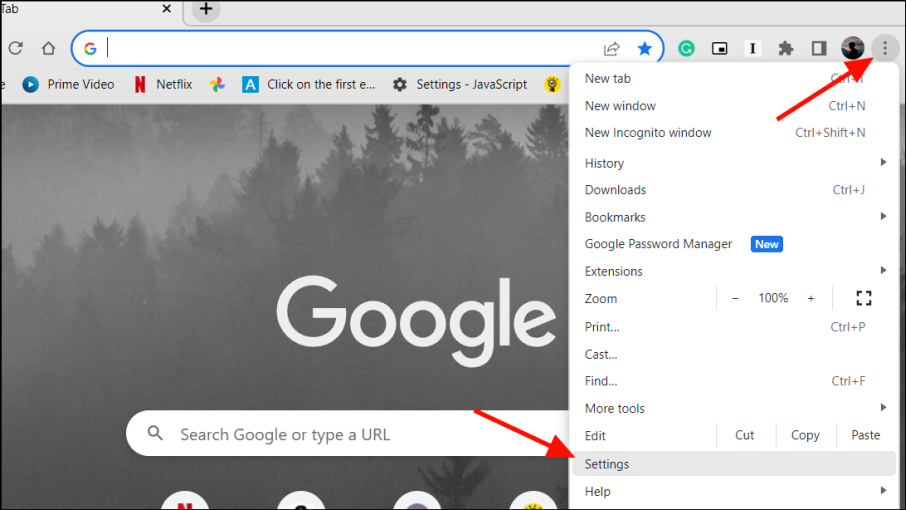

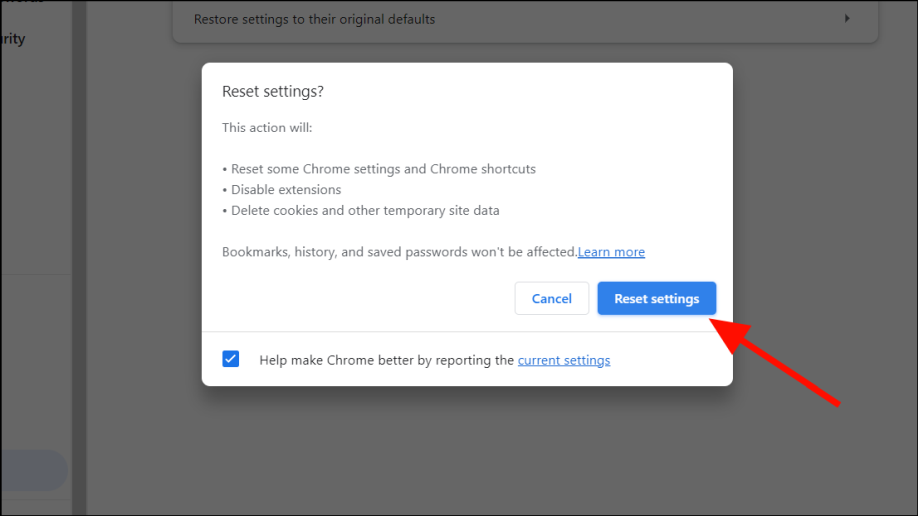

Хотя процесс сброса настроек браузеров может немного отличаться в разных браузерах, общие шаги часто схожи. Вот как сбросить настройки Google Chrome:

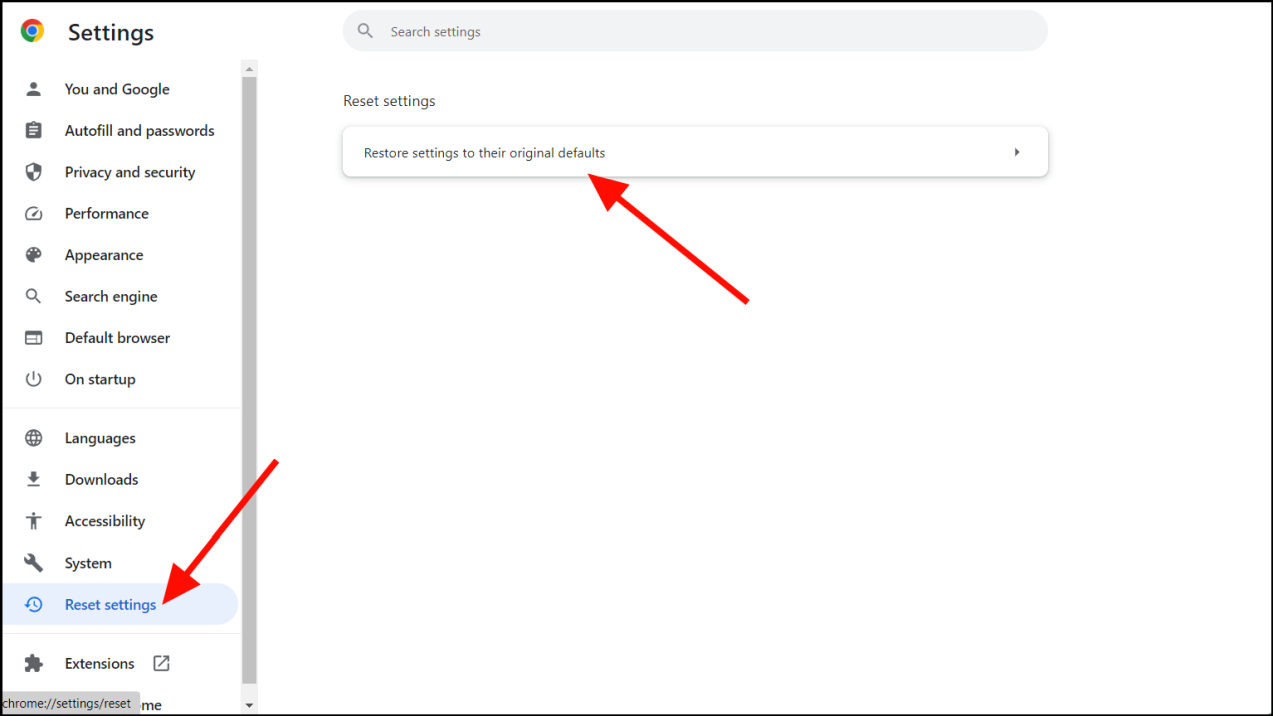

- Откройте браузер Chrome, нажмите кнопку с тремя точками в верхнем левом углу и выберите в меню «Настройки».

- Выберите «Сбросить настройки» на левой боковой панели и нажмите кнопку «Восстановить настройки до исходных значений по умолчанию».

- Во всплывающих окнах нажмите кнопку «Сбросить настройки» для подтверждения.

Сброс вашего браузера сотрет всю вашу историю просмотров, расширения, настройки и закладки, вернув их в исходное состояние.

11. Сообщите своей семье, друзьям и коллегам

Если ваши онлайн-аккаунты или финансовые счета были взломаны, важно сообщить об этом всем, кто может пострадать, например, друзьям, родственникам и коллегам. Например, если ваша электронная почта или учетная запись в социальной сети была взломана, сообщите людям из ваших контактов, что вас взломали, и остерегайтесь фишинговых писем и сообщений, якобы отправленных от вас.

Если бы взлом представлял собой просто небольшое заражение вредоносным ПО без кражи данных, возможно, вам не нужно было бы сообщать всем. Тем не менее, все же полезно предупредить близких людей, которые используют ту же сеть или службы, что и вы.

12. Создайте резервную копию своих файлов в облаке или на внешнем диске.

Если вы уже сделали резервную копию важных данных, вам не о чем беспокоиться. Но если на компьютере есть важные данные, создайте их резервную копию на внешнем диске или в облаке, чтобы избежать дальнейшего повреждения. После копирования просканируйте и очистите внешний диск на наличие вредоносных программ с помощью другого компьютера. Это гарантирует, что вредоносное ПО не заразит вашу резервную копию.

Если заражение вредоносным ПО серьезное или данные внутри компьютера очень конфиденциальны и важны, вместо этого сделайте следующее:

- Выключите компьютер и извлеките жесткий диск, будь то SSD или HDD.

- Подключите диск к другому ПК как незагрузочный. Это можно сделать с помощью внешнего жесткого диска или кабеля SATA. Прежде чем подключаться, убедитесь, что на втором компьютере установлено надежное обновленное антивирусное и антишпионское программное обеспечение.

- Просканируйте диск на наличие инфекций.

- Затем скопируйте файлы в свою облачную учетную запись, компакт-диск или внешний диск.

- После резервного копирования необходимых данных сотрите исходный жесткий диск с помощью утилиты стирания диска.

- Вставьте оригинал обратно в компьютер и переустановите Windows.

- Сканируйте файлы резервных копий на наличие вирусов, прежде чем снова загружать их на чистый компьютер.

13. Перезагрузите компьютер.

Когда ваша антивирусная программа борется с упорным заражением вредоносным ПО, перезагрузка компьютера может быть последним средством. Сброс компьютера с Windows 11 до заводских настроек, например аппаратный сброс, удаляет все вредоносные программы и вирусы из Windows.

Однако при этом будет удалено все, что зависит от вашего выбора, включая ваши любимые приложения, личные файлы и настройки. Поэтому вам может потребоваться создать резервную копию ваших личных файлов с диска Windows на внешнем жестком диске или в облачном хранилище перед перезагрузкой устройства.

14. Переустановите Windows 11.

Если вы столкнулись с серьезным взломом системы, рассмотрите возможность форматирования или очистки жесткого диска и переустановки Windows 11, чтобы полностью удалить все скрытые вредоносные программы, даже в пустых секторах. Затем восстановите файлы резервной копии на свой компьютер.

Начните с создания установочного носителя Windows 11 с помощью USB- накопителя. Вставьте его в зараженный компьютер и выполните чистую установку Windows 11. Но прежде чем это сделать, обязательно отформатируйте диск Windows. Если вы действительно беспокоитесь о том, что вредоносное ПО или вирусы скрываются в других разделах вашего компьютера, рассмотрите возможность форматирования всех дисков. Не забудьте создать резервную копию всех важных файлов перед началом процесса.

15. Обратитесь за профессиональной помощью

Если вам неудобно ремонтировать взломанный компьютер самостоятельно или ущерб серьезный, лучше обратиться за помощью к эксперту по кибербезопасности. Кроме того, устранение ущерба, нанесенного хакером, может потребовать специальных инструментов и знаний, которых вам может не хватать.

В частности, если ваши финансовые, банковские или личные счета взломаны, эти специалисты могут полностью оценить ущерб, остановить дальнейший ущерб и помочь вам выполнить шаги по восстановлению ваших денег и данных.

Вот и все.

2024-01-04T21:12:42

Вопросы читателей