Возможно, две самые успешные и популярные программы электронной почты Gmail и Outlook часто рассматриваются как совершенно разные. Gmail изначально обслуживал в основном личную электронную почту, в то время как Outlook обслуживал в основном предприятия. Но Gmail и Outlook могут работать вместе. Давайте посмотрим, как это сделать, настроив параметры Gmail IMAP в Outlook.

Зачем использовать IMAP в Gmail вместо POP?

Если вы понимаете подробные различия между протоколами электронной почты IMAP и POP, вы, вероятно, уже знаете свой ответ. Для остальных, вот краткий обзор этих двух протоколов.

IMAP (протокол доступа к сообщениям в Интернете) работает с электронной почтой непосредственно на сервере, на котором она находится. В случае настроек Gmail IMAP это серверы Gmail от Google. POP (Post Office Protocol) загружает электронную почту на ваше устройство, и вы работаете с ней локально. Когда электронная почта находится на вашем устройстве, ее больше нет на сервере.

Если у вас есть несколько устройств для доступа к электронной почте, например iPhone или Android, вы не хотите, чтобы вся электронная почта была на одном устройстве. Вы хотите брать его с собой куда угодно. Вот почему IMAP используется больше, чем POP. Вот почему мы собираемся показать вам, как настроить параметры Gmail IMAP в Outlook и не беспокоиться о настройках POP.

Разрешить Gmail использовать IMAP

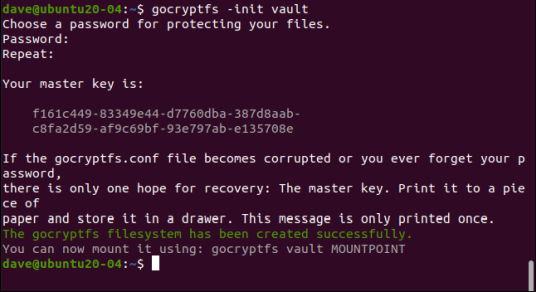

Чтобы это работало, в вашей учетной записи Gmail должен быть включен протокол IMAP.

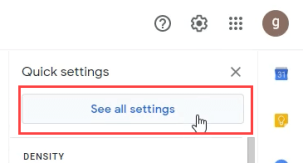

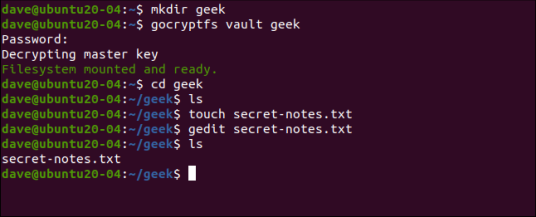

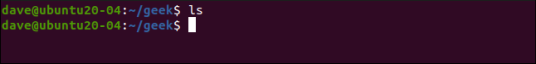

- Войдите в свою учетную запись Gmail и щелкните значок «Настройки» в правом верхнем углу. Похоже на шестеренку. Откроется панель быстрых настроек.

- Щелкните Просмотреть все настройки.

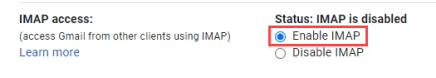

- На экране настроек щелкните вкладку « Пересылка и POP/IMAP».

- Прокрутите вниз до раздела Доступ по протоколу IMAP: и выберите Включить IMAP.

- Прокрутите вниз и нажмите кнопку « Сохранить изменения» в правом нижнем углу.

Как настроить параметры Gmail IMAP в приложении Outlook для ПК

Раньше было сложно добавить в Outlook что-либо, кроме учетных записей электронной почты Microsoft Exchange. Приходилось искать разные настройки сервера и вводить их вручную. В новейшей версии Outlook все намного проще.

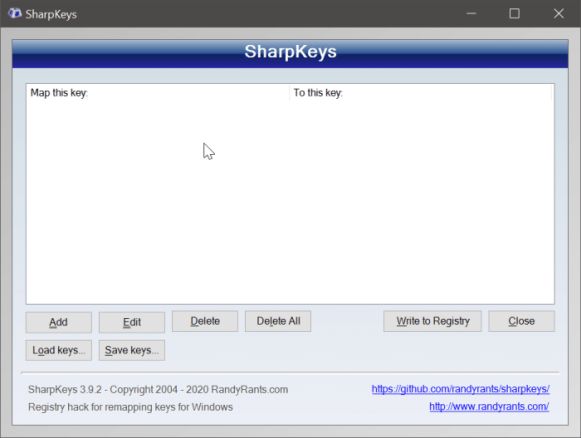

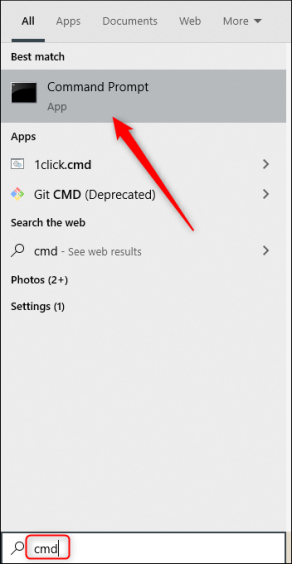

- Откройте Outlook. Если вы открываете Outlook впервые, перейдите к шагу 4. Если вы добавляете учетную запись Gmail в качестве второй учетной записи в Outlook, продолжайте.

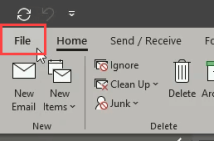

- Щелкните вкладку «Файл» в верхнем левом углу.

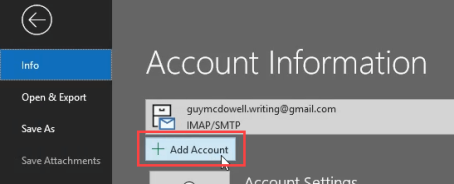

- На странице «Информация об учетной записи» нажмите «Добавить учетную запись».

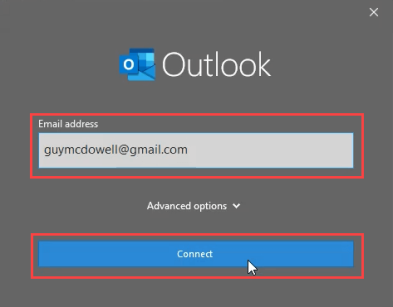

- Outlook запросит у вас адрес электронной почты для настройки. Введите свой адрес Gmail и нажмите «Подключиться».

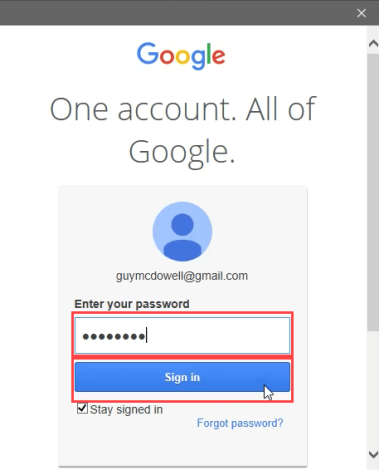

- Теперь он запросит ваш пароль Gmail. Введите его и нажмите Войти.

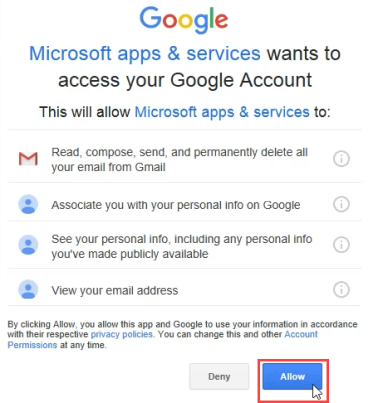

- В следующем окне рассказывается, как Outlook будет получать доступ к вашим учетным записям Gmail и Google. Если вы согласны с этим, нажмите Разрешить.

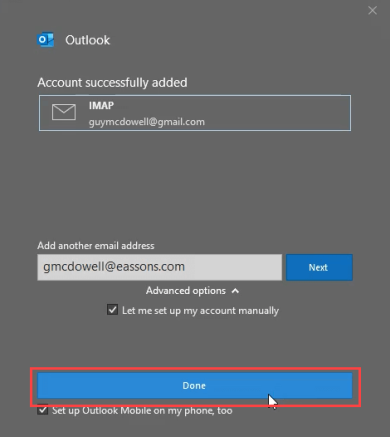

- Фокус снова переместится в окно Outlook, показывая, что ваша учетная запись Gmail IMAP была успешно добавлена. Нажмите Готово, чтобы закончить.

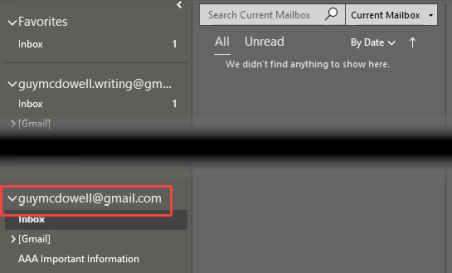

- Перейдите в Outlook и убедитесь, что он заполнен вашей учетной записью Gmail.

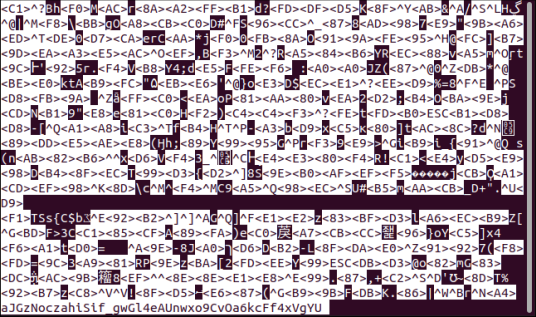

К сожалению, мы не смогли зарегистрировать вас в Google — IMAP

Хотя приведенные выше инструкции должны работать автоматически и безупречно, иногда это не так. Вы можете получить сообщение об ошибке: «К сожалению, мы не смогли зарегистрировать вас в Google — IMAP». Вот когда нам нужно покопаться в настройках Gmail IMAP в Outlook.

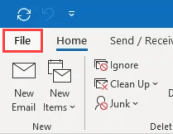

- В Outlook щелкните вкладку «Файл » в верхнем левом углу.

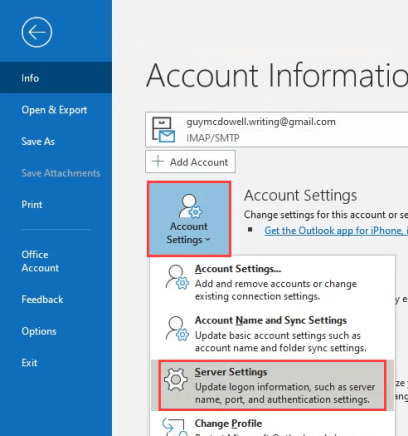

- В разделе «Информация об учетной записи» нажмите «Настройки учетной записи», а затем «Настройки сервера».

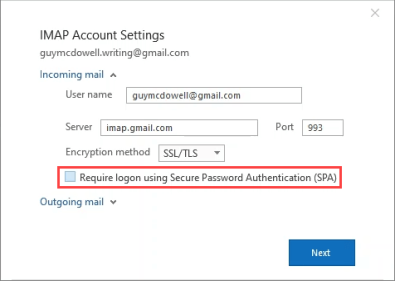

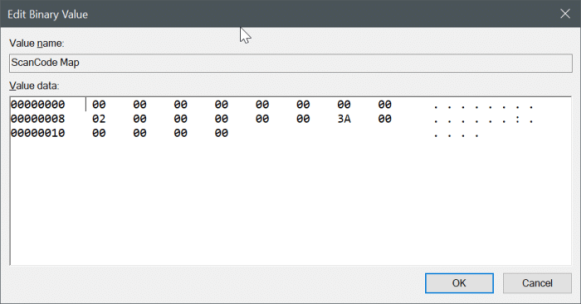

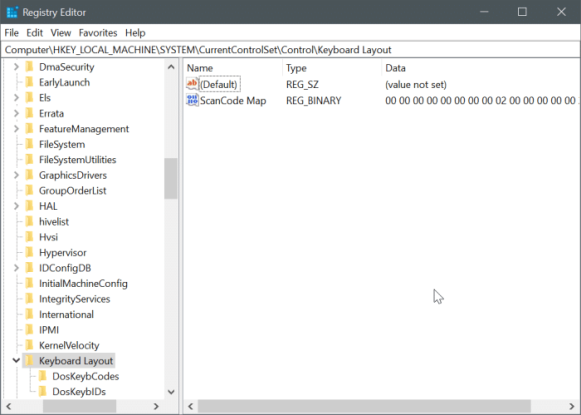

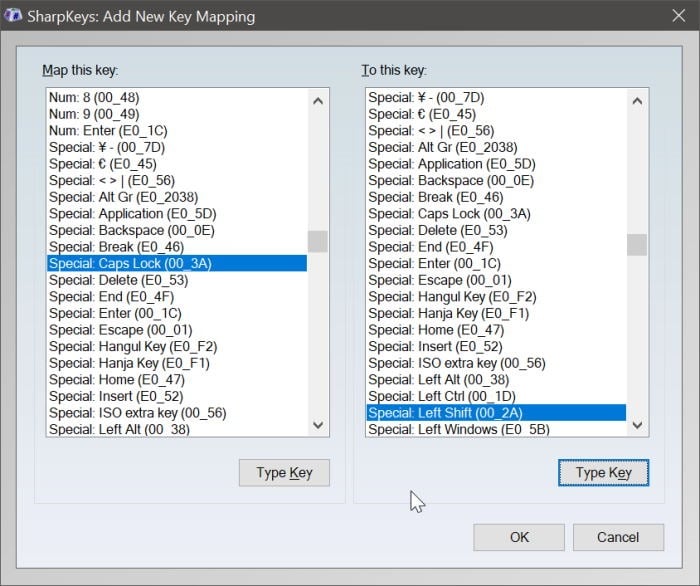

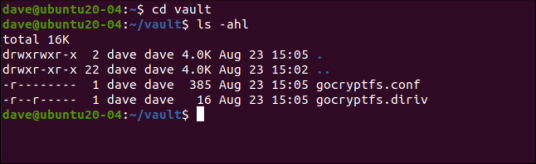

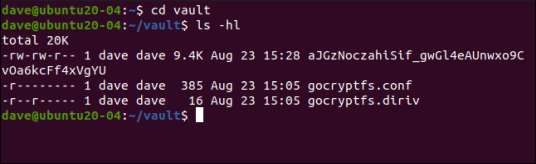

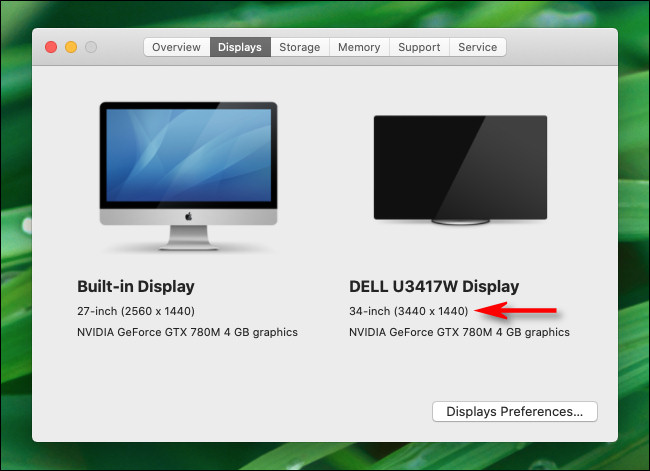

- Откроется окно настроек учетной записи IMAP с настройками входящей почты . Убедитесь, что настройки соответствуют следующим:Имя пользователя: Ваш Gmail адрес

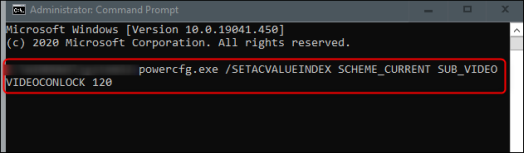

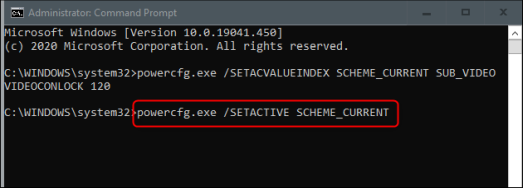

Сервер: imap.gmail.com

Порт: 993

Метод шифрования: SSL/TLS

Требовать вход в систему с помощью Secure Password Authentication (SPA): НеконтролируемоеЭто подчеркивается ниже, потому что это наиболее вероятная причина того, что соединение не работает.

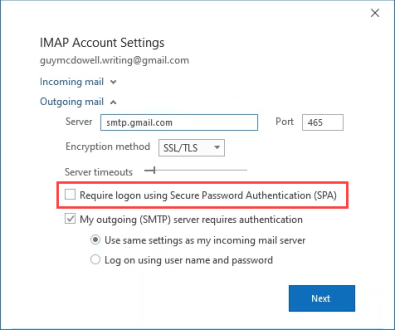

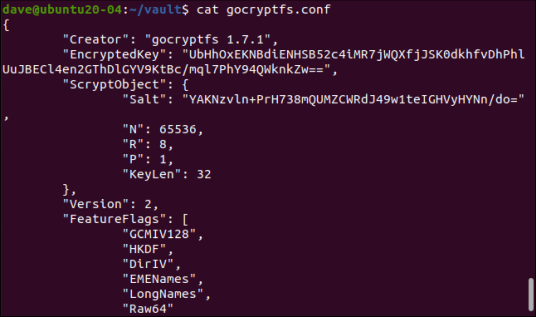

- Разверните раздел Исходящая почта и убедитесь, что настройки соответствуют следующим, а затем нажмите Далее:Сервер: smtp.gmail.com

Порт: 465

Метод шифрования: SSL/TLS

Тайм-ауты сервера: Обычно это нормально по умолчанию.

Требовать вход в систему с помощью Secure Password Authentication (SPA): НеконтролируемоеЭто подчеркивается ниже, поскольку он является наиболее вероятной причиной связи не работает.

Мой исходящий (SMTP) сервер требует проверки подлинности: установлен и выберите Использовать те же настройки, что и мой сервер входящей почты.

- На короткое время появится окно обновления.

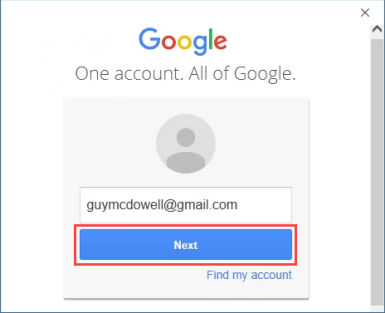

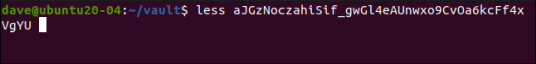

- Откроется новое окно от Google. Он должен быть предварительно заполнен вашим адресом электронной почты. Убедитесь, что он правильный, и нажмите Далее.

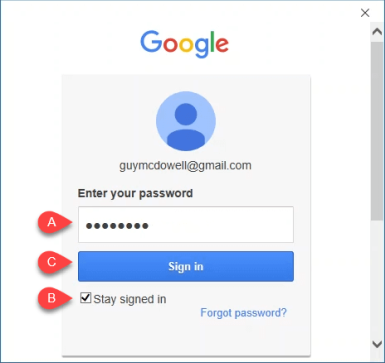

- В открывшемся окне:

- Введите свой пароль Gmail.

- Убедитесь, что установлен флажок Оставаться в системе.

- Нажмите «Войти», чтобы продолжить.

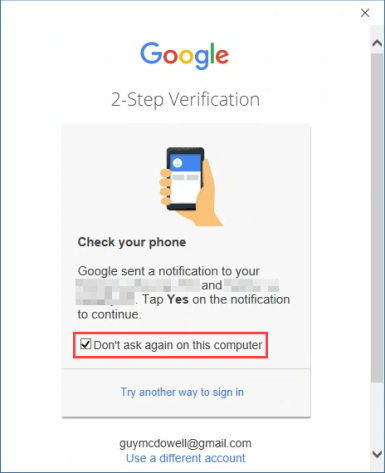

- Если у вас настроена двухфакторная аутентификация (2FA) в Gmail, и вы должны это сделать, Google попросит вас подтвердить с помощью этого второго метода. Если вы хотите использовать двухфакторную аутентификацию каждый раз, когда используете Outlook для Gmail, снимите флажок Больше не спрашивать на этом компьютере. В противном случае оставьте это отмеченным.

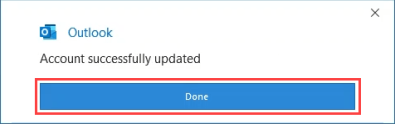

- Если все прошло успешно, вы увидите окно «Аккаунт успешно обновлен». Нажмите Готово, чтобы закончить.

Gmail IMAP теперь настроен в Outlook

Это все, что нужно сделать. Весь процесс настройки параметров Gmail IMAP займет менее 5 минут, будь то метод автоматического добавления учетной записи или выполнение настроек сервера. Надеемся, эта статья вам помогла.

Если у вас все еще есть проблемы или вам что-то непонятно, дайте нам знать в комментариях. Мы постараемся помочь!