Microsoft заменила большинство своих устаревших приложений современными приложениями в Windows 10. Это включает приложение калькулятора. Иногда приложение калькулятора отсутствует или по ошибке удаляется из Windows 10.

В этой статье мы обсудим, как исправить отсутствие калькулятора Windows 10 или как снова установить его из Microsoft Store.

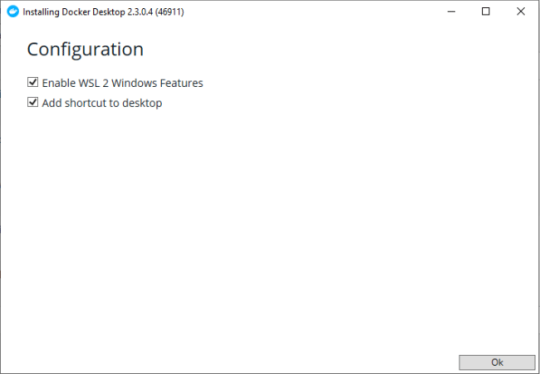

Как установить калькулятор из Microsoft Store в Windows 10

Если на вашем компьютере нет калькулятора или он был случайно удален, вот как вы можете загрузить и установить приложение из магазина Microsoft. Обратите внимание, что вы должны войти в свой профиль, используя учетную запись Microsoft.

Просто скачайте калькулятор Windows по ссылке.

Или вы можете загрузить и установить его из Microsoft Store в Windows 10:

- Запустите Microsoft Store из меню «Пуск». Или зайдите в Выполнить ->

ms-windows-store.

- В верхней строке поиска найдите Калькулятор Windows.

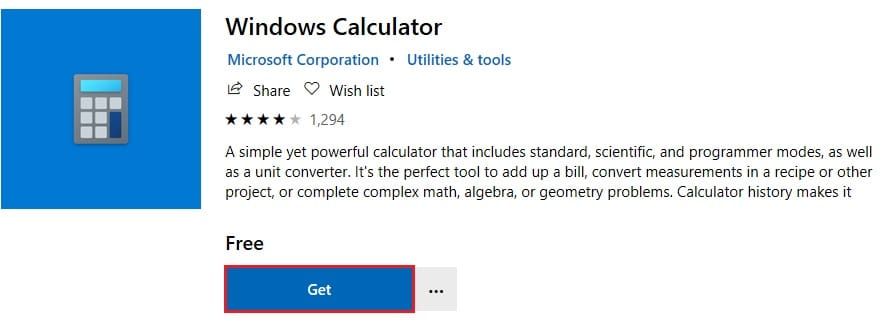

- В разделе «Приложения» щелкните первый значок, например, показанный ниже:

- Теперь нажмите «Получить», чтобы загрузить и установить приложение.

После установки приложения к нему можно будет получить доступ из меню «Пуск», выполнив поиск по калькулятору. Или вы также можете перейти в Выполнить -> calc. Это также откроет то же приложение-калькулятор.

Как назначить сочетания клавиш для калькулятора в Windows

Использование сочетаний клавиш для выполнения простых задач всегда было нашим любимым в Windows 10. Однако по умолчанию для калькулятора не назначены сочетания клавиш. Это можно изменить, выполнив следующие действия:

- Щелкните правой кнопкой мыши пустое место на рабочем столе, разверните «Создать» и нажмите «Ярлык».

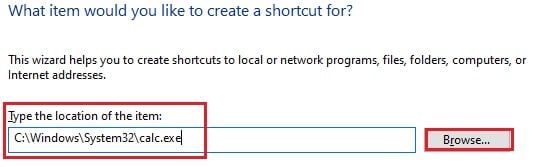

- В окне «Создать ярлык» введите следующий путь в поле «Введите расположение элемента» или просто нажмите «Обзор» и перейдите к приложению «Калькулятор Windows».

C:WindowsSystem32calc.exe

По завершении нажмите «Далее».

- На следующем экране введите имя ярлыка.

- Щелкните правой кнопкой мыши только что созданный ярлык и выберите «Свойства» в контекстном меню.

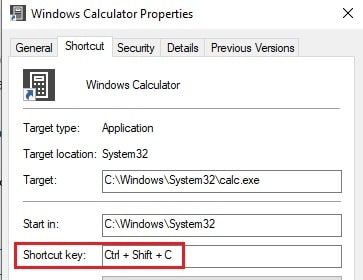

- Теперь щелкните текстовое поле перед клавишей быстрого доступа на вкладке «Ярлык», а затем нажмите клавиши быстрого доступа, которые вы хотите установить. Мы установили Ctrl + Shift + C в примере ниже:

- Теперь нажмите Применить и ОК .

Теперь вы можете получить доступ к калькулятору Windows, просто нажав сочетания клавиш из любого места в Windows.

Что может предложить Windows Calculator

В отличие от наших физических калькуляторов, калькулятор Windows содержит множество других функций, которые можно использовать для удобства пользователя. Давайте посмотрим, что это за некоторые из этих удобных функций.

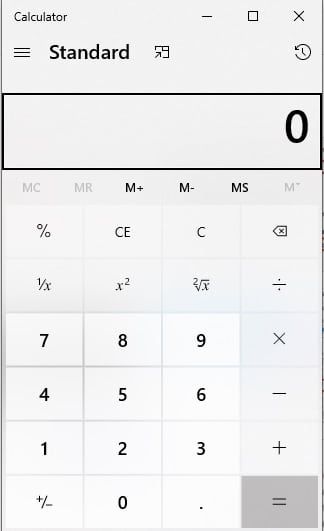

После запуска приложения вы увидите окно, подобное показанному ниже.

Помимо основных вычислений, которые можно выполнять с клавиатуры, верхняя панель состоит из различных функций.

Вы можете проверить выполненные старые вычисления, щелкнув значок в виде часов в правом верхнем углу или щелкнув среднюю кнопку, чтобы калькулятор всегда находился поверх других приложений. Стандарт указывает на то, что калькулятор находится в режиме Standard, который можно изменить, нажав на трех баров слева от него.

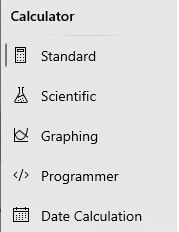

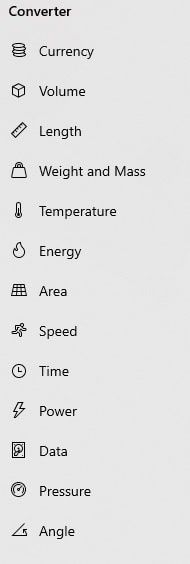

После щелчка по трем полосам вам будет представлен список вариантов на выбор. Калькулятор можно преобразовать в научный режим для более сложных вычислений или в графический режим для построения графиков из уравнений. Режим программиста можно использовать для преобразования значений между десятичными, шестнадцатеричными, октановыми или двоичными числами.

Спустившись вниз по меню, калькулятор также предлагает ряд различных преобразований для мгновенных результатов.

Эти особенности указывают на то, что это приложение может быть чрезвычайно полезным даже при выполнении повседневных регулярных задач.

Устранение неполадок калькулятора Windows

Если у вас возникли проблемы с приложением «Калькулятор», вы можете выбрать любое или все из следующих решений, чтобы вернуть его к жизни.

Проверить обновления

Первый подход должен заключаться в проверке любых ожидающих обновлений как в Windows Updates, так и в Microsoft Store. Любые ожидающие обновления могут вызвать сбой в работе приложения.

- Перейдите в меню «Пуск» -> «Настройки» (значок шестеренки) -> «Обновление и безопасность».

- Щелкните Проверить наличие обновлений и установите все ожидающие обновления.

- Теперь перейдите в магазин Microsoft и нажмите Ожидающие обновления. в правом верхнем углу. Если вы не видите эту кнопку, это означает, что ваши приложения уже обновлены.

- Теперь нажмите « Обновить все», чтобы начать обновление всех приложений Microsoft на вашем компьютере.

После обновления всех приложений, включая Калькулятор Windows, перезапустите приложение и проверьте, устранена ли ошибка.

Запуск проверки системных файлов

Часто файлы Windows повреждаются или случайно удаляются, что приводит к сбоям в работе некоторых приложений. Можно использовать быструю команду для восстановления этих файлов и бесперебойной работы приложений.

Откройте командную строку, введя cmd в Run.

Введите следующую команду:

sfc /scannow

Для полного выполнения команды потребуется время. Когда закончите, еще раз проверьте, работает ли калькулятор Windows.

Запуск средства устранения неполадок Windows

Средство устранения неполадок Windows — это встроенная утилита в Windows 10, которую можно использовать для устранения повседневных ошибок, возникающих в операционной системе. Давайте посмотрим, как эту утилиту можно использовать для устранения неполадок калькулятора.

Перейдите к следующему: меню «Пуск» -> значок «Настройки» (шестеренка) -> «Обновление и безопасность» -> «Устранение неполадок» -> «Дополнительные средства устранения неполадок».

Теперь прокрутите экран вниз, щелкните Приложения Магазина Windows и затем Запустите средство устранения неполадок .

Запустится новый мастер, который автоматически обнаружит проблемы любых приложений Windows. Пройдите с мастером и выполните все необходимые действия, рекомендованные им. По завершении еще раз проверьте приложение на наличие ошибок.

Сброс приложения

Вы также можете попробовать сбросить приложение Windows Calculator, чтобы восстановить его стандартную функциональность. Обратите внимание, что это сотрет всю историю в приложении и сбросит все сделанные изменения.

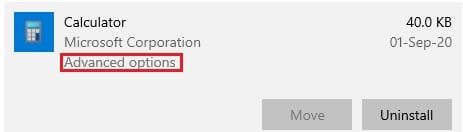

- Перейдите к следующему:

Меню «Пуск» -> Значок «Настройки» (шестеренка) -> Приложения.

- На правой панели нажмите «Калькулятор», а затем « Дополнительные параметры».

- Затем прокрутите вниз и нажмите «Сброс». Если требуется подтверждение, снова нажмите «Сброс».

Приложение было сброшено и должно быть полностью работоспособным. Если ошибка не устранена, воспользуйтесь вариантом ниже.

Переустановка калькулятора Windows с помощью PowerShell

Если вы обнаружите, что калькулятор Windows по-прежнему не свободен от ошибок или работает со сбоями, вы всегда можете избавиться от него и переустановить приложение.

Хотя можно удалить приложение из настроек, лучше использовать PowerShell, поскольку он удаляет все связанные пакеты из каталога установки, освобождая место для новой установки.

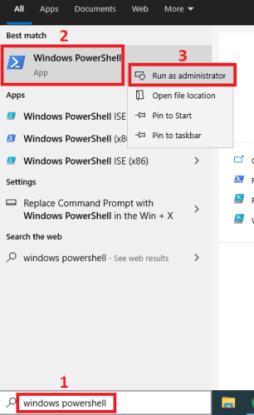

- Запустите PowerShell в режиме администратора.

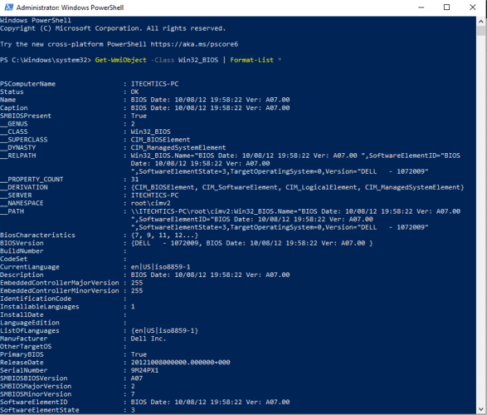

- Введите следующую команду:

Get-AppxPackage –AllUsers

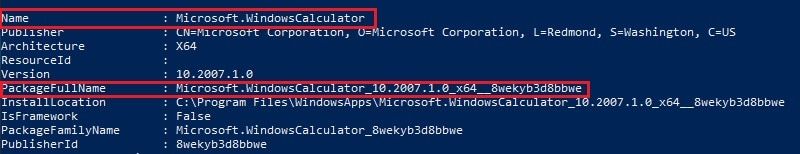

Эта команда отобразит длинный список приложений и их подробную информацию.

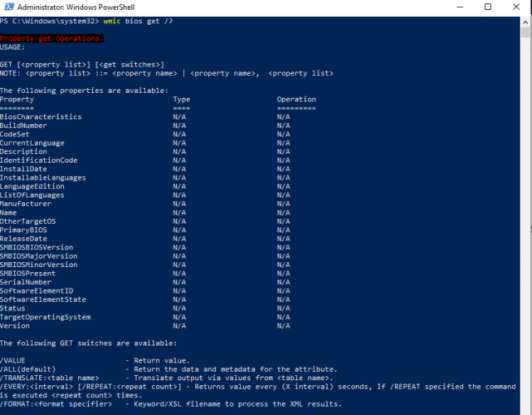

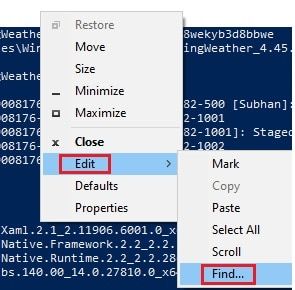

- Щелкните правой кнопкой мыши строку заголовка, разверните «Правка» и нажмите «Найти».

- Теперь найдите Microsoft.WindowsCalculator в заголовке Name и обратите внимание на имя перед PackageFullName, выбрав его и затем щелкнув правой кнопкой мыши, чтобы скопировать.

В этом примере полное имя пакета: Microsoft.WindowsCalculator_10.2007.1.0_x64__8wekyb3d8bbwe

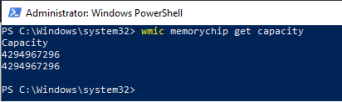

- Теперь введите следующую команду в PowerShell и замените PackageFullName именем, скопированным из PowerShell.

Remove-AppxPackage PackageFullName

- Теперь, когда приложение было удалено с вашего компьютера, вы можете установить его, перейдя в Microsoft Store и следуя методу, описанному ранее в статье.

Заключительные слова

Калькулятор Windows — удобный инструмент для решения сложных математических уравнений и преобразований. Вместо того, чтобы переключаться между устройствами для вычислений, Microsoft предлагает список функций в своем приложении. Калькулятор Windows также можно добавить к горячим клавишам для быстрого доступа из любого места в Windows. Если приложение отсутствует или работает неправильно на вашем устройстве, эта статья предлагает различные исправления на разных уровнях для устранения неполадок.

Как часто вы используете калькулятор на своем компьютере?

2020-09-09T13:37:54

Вопросы читателей