Команда DIR — это мощная функция командной строки Windows, в которой перечислены все файлы и подкаталоги, содержащиеся в определенном каталоге. Команда DIR также предлагает несколько переключателей, которые открывают некоторые функциональные возможности. Давайте взглянем.

Переключатели командной строки для команды DIR

Вы можете использовать команду DIR самостоятельно (просто введите «dir» в командной строке), чтобы отобразить файлы и папки в текущем каталоге. Чтобы расширить эту функциональность, вам необходимо использовать различные ключи или параметры, связанные с этой командой.

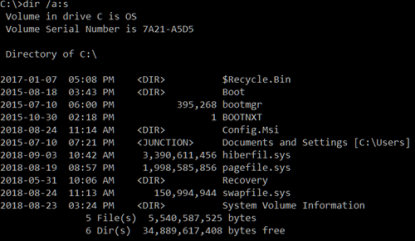

Отображение на основе атрибутов файла

Вы можете добавить «/A», а затем буквенный код после команды DIR для отображения файлов с определенным атрибутом. Эти буквенные коды включают:

- D: отображает все каталоги в текущем пути

- R: отображает файлы только для чтения

- H: отображает скрытые файлы

- A: Файлы, готовые для архивирования

- S: Системные файлы

- I: Не индексированные файлы без содержимого

- L: точки повторной обработки

Так, например, чтобы отобразить только каталоги в текущем пути, вы должны ввести следующую команду и затем нажать Enter:

dir /ad

Вы также можете комбинировать эти коды. Например, если вы хотите показать только системные файлы, которые также скрыты, вы можете использовать следующую команду:

dir /ash

Вы также можете добавить «-» (минус) перед любым из этих буквенных кодов, чтобы указать, что команда DIR не отображает этот файл. Так, например, если вы не хотите видеть какие-либо каталоги в результатах, вы можете использовать эту команду:

dir /a-d

Еще один совет: вместо того, чтобы комбинировать главный переключатель и код письма так, как мы делали в наших примерах, вы можете использовать двоеточие, чтобы отделить переключатель от его дополнительных кодов. Как это:

dir /a:d

Отображение разделенных результатов

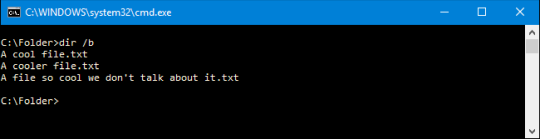

Использование переключателя /b с помощью команды DIR удаляет всю лишнюю информацию, отображая только имя папок и файлов в текущем каталоге, а не такие атрибуты, как размер файла и метки времени. Введите следующую команду, чтобы заставить ее работать:

dir /b

Отображение с помощью Thousands Separator

В современных версиях Windows командная строка показывает большие числа, разделенные запятыми (так: 25 000 вместо 25000). Это не всегда так. В более старых версиях вам пришлось использовать переключатель /c для отображения этих запятых.

Зачем беспокоиться, включая его здесь, если он уже по умолчанию? Потому что если по какой-либо причине вы не хотите показывать эти запятые, вы можете использовать этот переключатель вместе со знаком «-» минус:

dir /-c

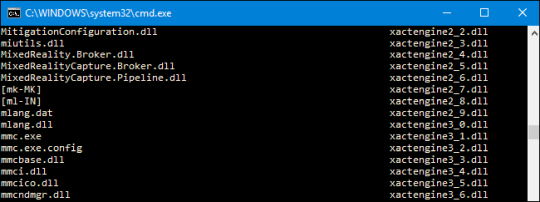

Отображение результатов в столбцах

Вы можете использовать переключатель /D для отображения результатов в двух столбцах вместо одного. Когда вы показываете результаты таким образом, командная строка не показывает дополнительную информацию о файле (размер файла и т. Д.) — просто имена файлов и каталогов.

dir /D

Отобразить результаты в нижнем регистре

Переключатель /L отображает все имена файлов и папок как строчные.

dir /L

Отобразить имя файла слева

По умолчанию в командной строке отображаются имена файлов в крайнем правом углу. Для достижения этого эффекта использовался переключатель /N Теперь вы можете использовать его вместе с «-» (минус), чтобы иметь имена файлов, отображаемые в крайнем левом углу.

dir /-N

Отобразить результаты в отсортированном порядке

Вы можете использовать переключатель /O а затем буквенный код для отображения результатов каталога, отсортированных по-разному. Эти буквенные коды включают:

- D: Сортировка по дате / времени. Сначала появляются старые записи.

- E: Сортировка по расширению файла в алфавитном порядке.

- G: Сортировка путем перечисления папок сначала, а затем файлов.

- N: Сортировка по имени файла / папки в алфавитном порядке.

- S: Сортировка по размеру файла, от самого маленького до самого большого.

Так, например, вы можете использовать следующую команду для сортировки результатов по времени и дате, когда сначала появляются более старые записи:

dir /OD

Вы также можете добавить «-» (минус) до любого из указанных выше вариантов, чтобы изменить порядок. Так, например, если вы хотите сортировать файлы по времени и дате с новыми записями, которые появляются сначала, вы можете использовать эту команду:

dir /O-D

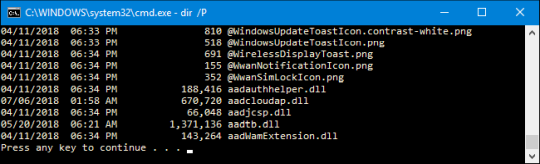

Отображение результатов на одной странице за раз

В некоторых каталогах есть сотни или тысячи файлов. Вы можете использовать переключатель /P для того, чтобы командная строка приостанавливала результаты после отображения каждого экрана. Вы должны нажать клавишу, чтобы продолжить просмотр следующей страницы результатов.

dir /P

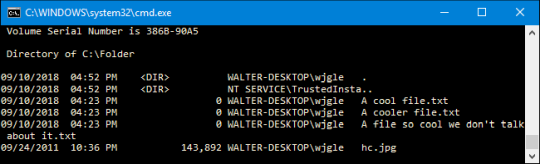

Отображать метаданные

Использование переключателя /Q в команде DIR отображает метаданные, связанные с файлами и каталогами, а также сведения о владельце.

dir /Q

Отображение альтернативных потоков данных (ADS)

Переключатель /R отображает любые альтернативные потоки данных (ADS), которые могут содержать файлы. ADS — это функция файловой системы NTFS, которая позволяет файлам содержать дополнительные метаданные для поиска файлов по автору и названию.

dir /R

Отображение всех файлов и папок и всего содержимого

Вы можете использовать переключатель /S для рекурсивного отображения всех файлов и папок внутри текущего каталога. Это означает, что все файлы и папки в каждом подкаталоге, все файлы и папки в этих подкаталогах и т. Д. Будьте готовы к большим результатам.

dir /S

Показать результаты, отсортированные по времени

Использование переключателя /T вместе с буквенным кодом позволяет сортировать результаты по разным меткам времени, связанным с файлами и папками. Эти буквенные коды включают:

- A: Время последнего обращения к элементу.

- C: Время создания элемента.

- W: Время, в течение которого элемент был записан в последний раз. Это используется по умолчанию.

Так, например, для сортировки результатов по времени создавались элементы, вы можете использовать следующую команду:

dir /TC

Отображение результатов в широкоформатном формате

Переключатель /W похож на /D (который показывает столбцы), но вместо этого он сортирует результаты в широком формате по горизонтали.

dir /W

Показать короткие имена имен файлов

Ключ /X показывает короткое имя файла, когда длинное имя не соответствует правилам именования 8.3.

dir /X

Показать страницы справки для DIR

Используя /? коммутатор отображает полезную информацию о команде DIR, включая краткое описание всех переключателей, о которых мы говорили.

Примеры команд DIR

Хорошо, теперь вы знаете о переключателях и параметрах, связанных с командой DIR. Давайте рассмотрим несколько примеров реального мира, чтобы лучше понять, как вы можете начать использовать их.

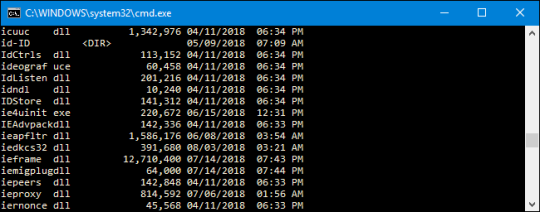

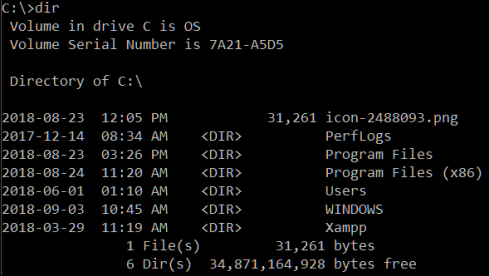

Простая команда dir возвращает список всех файлов и папок в текущем каталоге, в котором вы находитесь.

Выполнение следующей команды показывает все системные файлы внутри вашего текущего пути, используя атрибут «s»:

dir /a:s

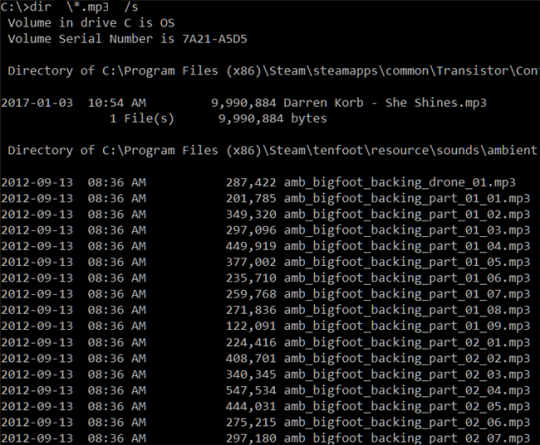

Но что делать, если вы хотите просмотреть все файлы определенного типа во всех последующих папках вашего текущего пути. Это легко, просто запустите эту чрезвычайно быструю и полезную команду:

dir *.mp3 /s

Вы можете заменить часть «.mp3» на любой формат файла, который вы ищете.

Звездочка действует как подстановочный знак , говоря «найди что-нибудь с форматом файла .mp3 в конце», в то время как «/s» рекурсивно просматривает все папки в вашем текущем пути.

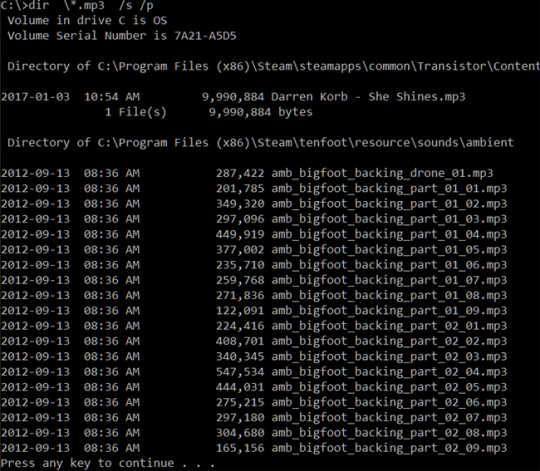

Теперь вы, возможно, заметили, что вернули много результатов. Слишком много, чтобы читать, прежде чем прокручивать экран. Здесь мы можем использовать переключатель паузы, чтобы дать вам возможность прочитать их. Для этого измените команду следующим образом:

dir *.mp3 /s /p

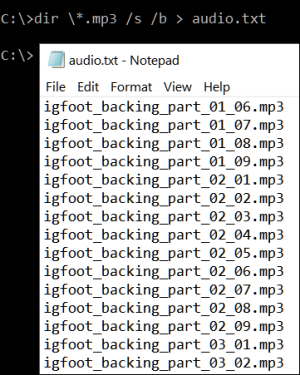

Еще один трюк, который предлагает предложение командной строки, называется трубопроводом. Вы можете использовать символ «>» для отправки результатов одной команды в другое место или службу. Хорошим примером этого является отправка всех ваших результатов в текстовый файл . Затем вы можете просмотреть их позже или импортировать в другие типы документов. Для этого вы можете использовать команду:

dir *.mp3 /s /b > filename.txt

Мы добавили туда переключатель /b чтобы выводить сами имена файлов без каких-либо других подробностей. Символ, превышающий символ, перенаправляет все, что обычно отображается в результатах непосредственно в файл.

2018-11-19T12:07:05

Вопросы читателей