Переосмысление вашей CMS может помочь вам оптимизировать рабочий процесс, а также обеспечить актуальность и удобство использования всего представленного вами контента

Прошли те времена, когда создания веб-сайта было достаточно, чтобы сделать его видимым для потенциальных клиентов и заставить их возвращаться.

Сегодня целый ряд факторов, от эволюции поисковых систем до растущего спроса на удобные для пользователя сайты, сделали клиентов более разборчивыми в том, на что они нажимают. Ваша система управления контентом (CMS) имеет решающее значение для привлечения клиентов к вашему бренду.

Вот несколько советов о том, почему переосмысление вашей CMS имеет решающее значение для удержания клиентов:

Следите за поведением пользователей

По мере развития технологий и способов их использования меняются и способы взаимодействия клиентов с брендами. С внедрением новых тенденций и технологий растут и ожидания клиентов. Чтобы оставаться актуальными, бренды должны идти в ногу с этими новыми моделями и тенденциями.

Хотя лучше всего отслеживать все эти изменения и закономерности, это не всегда возможно из-за различных факторов, таких как бюджетные ограничения, нехватка времени и ресурсов. Вот где пригодится CMS.

С помощью хорошо построенной CMS вы можете отслеживать, что ищут ваши клиенты, и отслеживать тенденции, чтобы предсказать, как клиенты могут вести себя в будущем. Вы также можете создавать контент, который соответствует последним тенденциям, и использовать его для взаимодействия с клиентами.

Будьте в курсе тенденций поисковых систем

Если вы не отслеживаете актуальные темы в Интернете, вы упускаете важную возможность оставаться актуальными для своей целевой аудитории. Особенно в цифровом пространстве, где “популярное” — это то, что в тренде, для бизнеса важно опережать тенденции.

Даже если вы не можете контролировать тенденции и то, что будет дальше, вы можете контролировать тип создаваемого вами контента и способ его доставки своим клиентам.

Отслеживая актуальные темы и создавая контент, который имеет к ним отношение, вы можете не только опережать тенденции, но и гарантировать, что ваш контент будет полезен вашим клиентам. Это обеспечит вам серьезный, увлекательный разговор с вашей аудиторией и сохранит актуальность в умах ваших целевых клиентов.

Оптимизируйте рабочий процесс для повышения эффективности и согласованности

Еще одна важная причина переосмыслить вашу CMS — это упростить рабочий процесс и обеспечить согласованность. Когда у вас есть определенный рабочий процесс, вы с меньшей вероятностью допускаете ошибки при использовании различных инструментов. В результате повышается согласованность рабочего процесса, что является наименее желаемым результатом для конечного пользователя.

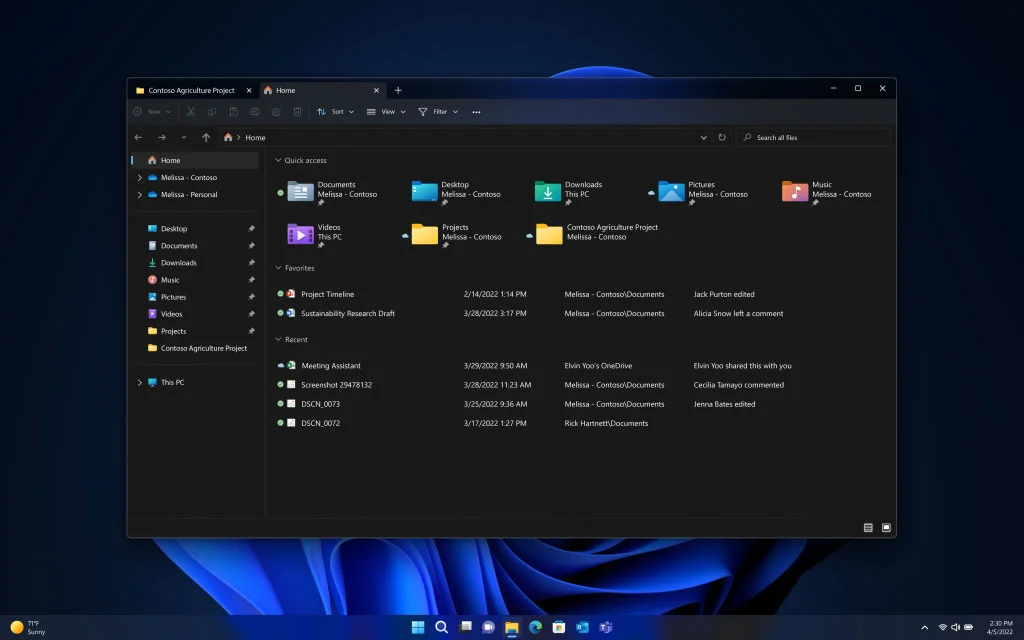

Однако, если вы переосмыслите свою CMS, вы можете создать систему управления контентом (CMS), которая позволяет использовать различные варианты рабочего процесса в зависимости от потребностей вашего бизнеса. Это позволит вам выбрать рабочий процесс, который лучше всего подходит для вашей организации, что значительно уменьшит несогласованность рабочих процессов и обеспечит согласованность действий членов вашей команды.

Сделайте контент индивидуальным и гибким в размещении

Клиенты хотят чувствовать, что ваш бренд обращается непосредственно к ним, поэтому вам следует переосмыслить свою CMS, чтобы создать персонализированный опыт.

Когда вы переосмыслите свою CMS, вы сможете создавать пользовательские страницы, исходя из ваших конкретных потребностей, которые можно использовать для создания различных типов контента.

Эти страницы могут быть персонализированы с помощью изображений или видеороликов, отражающих бренд, а также могут быть использованы для поисковой оптимизации (SEO).

С помощью пользовательской CMS вы также можете легко и последовательно изменять порядок страниц, создавать новую страницу или перемещать существующую страницу в другое место на вашем сайте. Это позволит вам создавать более персонализированный контент и поможет клиентам почувствовать, что к ним обращаются напрямую.

Обеспечьте беспрепятственный пользовательский интерфейс

Огромная причина переосмыслить вашу CMS — обеспечить бесперебойное взаимодействие с пользователем. По мере роста вашего бизнеса возрастают и требования, предъявляемые к вашей команде. Это, в сочетании с тем фактом, что большинство команд обычно состоят из людей, которые практически не имеют опыта в создании контента, делает еще более важным переосмысление вашей CMS для создания удобного пользовательского интерфейса.

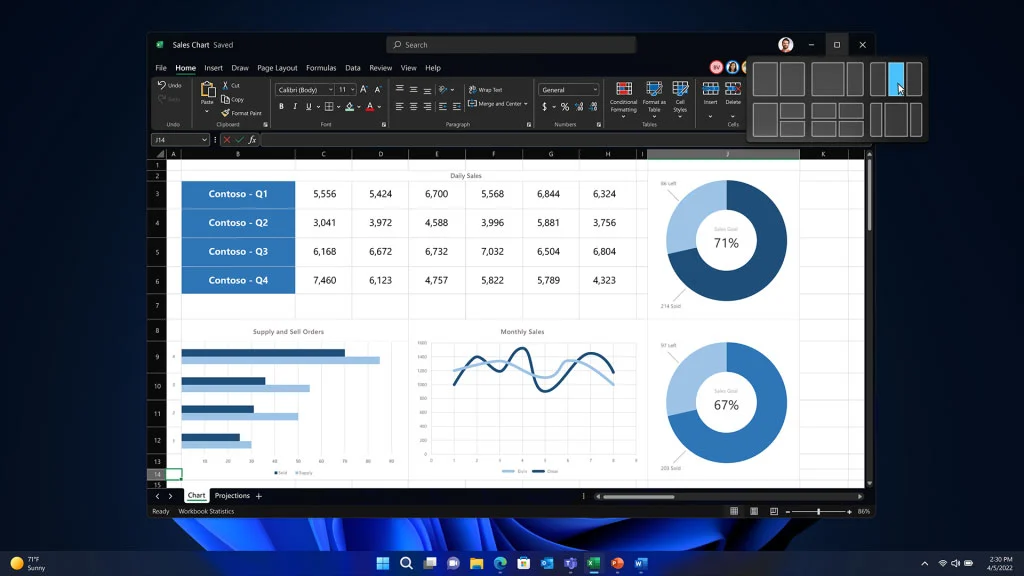

С помощью переосмысленной CMS вы можете создавать интуитивно понятные страницы, шаблоны и инструменты, в которых легко ориентироваться и которые понятны нетехническим людям. Это позволит вашим конечным пользователям легко перемещаться по вашему сайту и создавать привлекательный контент.

Облако, обеспечивающее персонализацию, основанную на данных

- Для успешного ведения двусторонних переговоров организации также должны понимать своих клиентов, в том числе путем сбора и управления соответствующими вспомогательными данными.

- С другой стороны, современные возможности анализа данных сложны и громоздки в установке и облегчают различные процессы управления данными и аналитики.

- С другой стороны, компаниям с устаревшими средами CMS добавление современных возможностей анализа данных покажется сложным и обременительным, и в результате пострадают их усилия по персонализации.

- С другой стороны, облачные системы управления данными и управления данными намного проще и надежнее с точки зрения построения надежных процессов сбора, анализа и персонализации данных.

Headless дизайн

Headless дизайн, который распространяет контент, не требуя уровня презентации, адаптируется к новым платформам по мере их разработки, гарантируя, что онлайн–интерфейс может охватывать веб–, портативные, носимые и другие устройства, чтобы получать нужный контент там, когда и как люди хотят, не навязывая уровень презентации организациям.

Контроль конфиденциальности

Средства контроля конфиденциальности помогают организациям выполнять требования к конфиденциальности и управлению, сокращая расходы на управление данными и тратя больше времени на развитие расширенного клиентского опыта.

Создание культуры персонализации

Любая организация может быстро создавать привлекательный контент, который легко настраивается в соответствии с предпочтениями каждого клиента, если у них есть правильные платформы для управления контентом и данными

По мере того как современные технологические пакеты устраняют недостатки устаревших платформ управления контентом, компании могут обнаружить, что их потребительская культура быстро меняется, отражая новые возможности.

Создание персонализированного опыта

Из тех, кто принял участие в опросе Института контент-маркетинга (CMI) 2021 года (PDF), только 5% заявили, что всегда включали персонализированный опыт в процесс планирования контента, а 21% признали, что редко или никогда этого не делали.

Три четверти опрошенных заявили, что их компания была умеренно или чрезвычайно успешной в стратегическом управлении контентом.

Контент как основная бизнес-стратегия

В этом году респонденты сообщили, что их бизнес рассматривает контент как основную бизнес-стратегию (81% против 72% в прошлом году) Дополнительно:

- Примерно столько же процентов сообщают, что их организация чрезвычайно/очень успешна в управлении контентом (22%), и меньше сообщают о минимальном/нулевом успехе (13% против 21% в прошлом году).).

- Уровни квалификации при использовании технологий для управления своим контентом повысились (31% сообщили, что их организация является экспертной/продвинутой по сравнению с 25% в прошлом году

- Меньше бизнес-отчетов наличие достаточного количества квалифицированных сотрудников является проблемой (53% против 63% в прошлом году

Заключительные слова

Система управления контентом (CMS) имеет решающее значение для ведения онлайн-бизнеса. У каждого создателя контента должна быть система для организации и публикации контента. Это может помочь сэкономить время и упростить создание контента, который понравится клиентам.

Переосмысление вашей CMS может быть сложной задачей, особенно если вы используете традиционную систему, такую как WordPress. Но, следуя этим советам, вы можете переосмыслить свою CMS и увидеть существенные результаты.