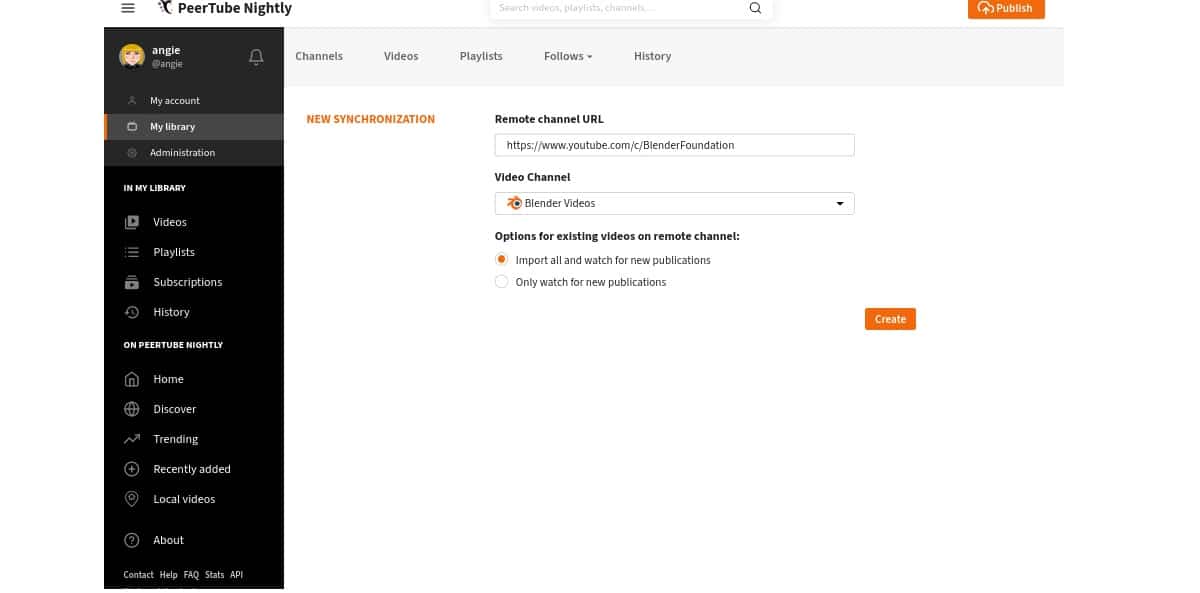

Импорт видео в Peerturbe

Только что стало известно запуск новой версии платформы децентрализованный для организации видеохостинга и стриминга ПирТьюб 4.3 и в этой новой версии были внесены некоторые довольно интересные изменения, такие как улучшения пользовательского интерфейса, среди прочего, в нем также подчеркивается поддержка импорта видео с других платформ в PeerTube.

Для тех, кто еще не знает о PeerTube, могу сказать, что это это платформа, основанная на клиенте BitTorrent WebTorrent., который запускается в браузере и использует технологию WebRTC для организации прямой канал связи P2P между браузерами и протокол ActivityPub, что позволяет объединить разрозненные видеосерверы в общую федеративную сеть, в которой посетители участвуют в доставке контента и имеют возможность подписываться на каналы и получать уведомления о новых видео. Веб-интерфейс, предоставляемый проектом, построен с использованием фреймворка Angular.