Растение петрушка используется как возбуждающее аппетит средство, обладает хорошими целебными свойствами и оказывает противовоспалительное, бактерицидное, обезболивающее, аппетитное, кровоостанавливающее, ранозаживляющее, мочегонное действие на организм.

Архив автора: admin

Первые результаты работы платформы Яндекс.Дзен

Авторы каналов, действующих в рамках специализированной платформы Яндекс.Дзен, получили выплаты за первый месяц работы. Примечательно, что средний чек составил около 40 000 рублей.

Начиная С 1 июня 2017 года в рамках платформы Яндекс.Дзен было зарегистрировано больше тысячи самых разнообразных каналов. По словам представителей компании Яндекс, уже около сотни авторов преодолели необходимый для получения доступа к инструментам монетизации порог в 30 тысяч просмотров.

[Вязание крючком] Вязаный брелок крючком амигуруми лимончик.

Каждый день такие гаджеты, как телефон или планшет сопровождают нас в погоне за информацией, поиском чего-то необходимого и в простых попытках отдохнуть, расслабиться и отвлечься от суровости повседневных дел. И потому не удивительно, что для гаджетов существует так много всевозможных аксессуаров, большая часть из которых предназначена для придания индивидуальности аппаратам, которые так похожи друг на друга.

Помимо аксессуаров из магазина, нередко можно уже встретить для телефонов и планшетов аксессуары ручной работы. И чаще всего это брелки, которые крепятся к телефону с помощью специального штырька-заглушки. Такая заглушка помещается в телефон в гнездо под наушники. Один конец заглушки находится в гнезде, тогда как на другом конце этой заглушки есть отверстие, за которое и крепится шнурок самого брелка.

Такой брелок я связала в виде симпатичного крошечного лимончика. И в этом мастер-классе вы узнаете как его связать, как закрепить шнурок и о том, где можно купить все необходимое.

А вот и крошка лимон. Его и будем вязать по этому мастер-классу шаг за шагом.

Перед работой над брелком в виде лимончика необходимо подготовить все необходимое, а именно:

— пряжу двух цветов — желтую и зеленую;

— пару ниточек пряжи розовой;

— крючок для тонкой пряжи;

— швейные нитки черного цвета;

— бисер черного цвета (для глаз);

— шнурок (подвеска) для брелка;

— штырек-заглушка под гнездо для наушников;

— иголка для шитья;

— наполнитель для игрушек;

— ножницы.

Пару слов о том, где можно все это купить (кликните на название, чтобы перейти на страницу товара в магазине).

— тонкая пряжа, к примеру, «Ажурная», Пехорка;

— крючок размером 1,25 мм;

— швейные нитки черного цвета;

— бисер или бусины черного цвета;

— шнурки-подвески для брелка (10 цветов);

— штырьки-заглушки под гнездо для наушников (3 варианта цвета — прозрачные, белые или черные);

— набор иголок для шитья;

— наполнитель для игрушек.

В ходе работы будут использоваться сокращения условных обозначений элементов вязания крючком:

вп — воздушная петля;

сбн — столбик без накида;

сс — соединительный столбик;

пс — полустолбик;

с1н — столбик с 1 накидом;

с2н — столбик с 2 накидами.

Ход процесса вязания брелка в виде лимона:

В скобочках указано количество петель, которое должно насчитываться в связанном ряду. Это поможет отследить в ходе вязания правильность набора элементов.

Свяжите второй такой листик. Во втором листике кончик рабочей нити сделайте кротким и спрячьте его на изнаночной стороне. Оба листике пришейте к верхней части лимончика.

А вот и сам брелок в виде лимончика, который нашел свое призвание — украшать гаджет (телефон или планшет). Однако не только красоты добавляет такой брелок. Благодаря той самой заглушке для гнезда под наушники, удастся избежать загрязнения гнезда. Особенно интересным этот факт оказывается для молодых мам, чьи детки в исследовательских целях могут в это самое гнездо что-нибудь маленькое засунуть, да так, что вытаскивать это придется разве что в сервисном центре.

Скидку в 5% дарит промокод povyazuli, который надо ввести на этапе оформления заказа в поле промокод. Для получения скидки после ввода промокода необходимо пересчитать заказ. Делается это легко — нажатием одноименной кнопки на странице заказа.

Посетить Интернет-магазин «Мир вышивки» и получить скидку 5% >>>

Автор: Povyazuli

Дата публикации: 2017-07-07T03:45:00.004+03:00

Советы по офферам

Гомеопатическое лекарство Lilium tigrinum

Lilium tigrinum

Тигрица или кошечка?

Кейт Саутер, гомеопат из Йоркшира, автор книги про гомеопатию в пожилом возрасте «Сердце и душа».

Перевод Дымент Зои

Оригинал https://www.britishhomeopathic.org/charity/how-we-can-help/articles/homeopathic-medicines/l/lilium-tigrinum/

Диапазон гомеопатических средств обширен, и их исследование действительно увлекательно. На протяжении многих лет гомеопаты отбирали лекарства из животного, растительного и минерального царств, а также использовали огромное количество из других источников. Если вы просто изучите латинское название конкретного лекарственного средства и список его свойств, вы, вероятно, не заметите все его богатство и энергию.

Мой подход, когда я изучаю лекарство, – о попытаться создать картину его в моем сознании. Чтобы это сделать, мне нужно проникнуть в его суть, увидеть его, понюхать и прикоснуться, если это возможно. Если нет, мне нравится зарисовать его, опираясь на ссылки в искусстве или литературе. Давайте посмотрим на это с Lilium tigrinum, великолепной тигровой лилией. Читать

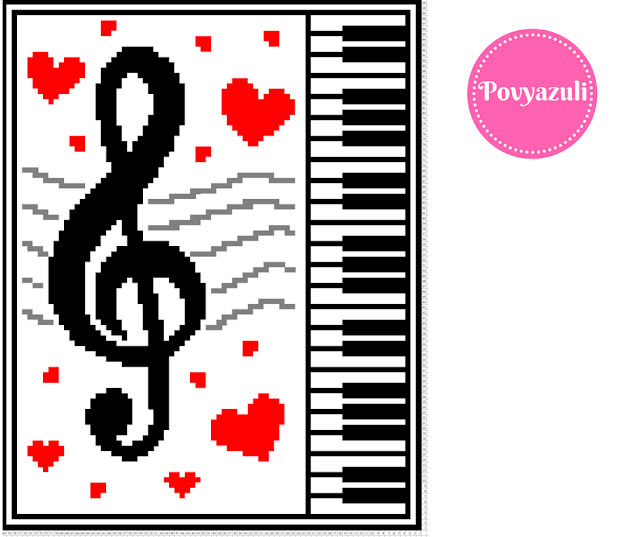

[Вязание крючком С2С] Вязаный плед с нотами «Музыка» (техника вязания из угла в угол).

В технике вязания крючком из угла в угол можно создавать красивые пледы с самыми разнообразными схемами. И одна из таких схем отлично подойдет для вязания небольшого пледа для юного музыканта.

И вот эта схема — схема для прямоугольного пледа с нотами «Музыка».

Формат — PDF документ с графической схемой.

Размер схемы — 80х101 клеток.

Артикул: 005.

Цена: 200 руб.

Купить схему пледа в технике С2С с квадратами можно здесь >>>

Подходящую пряжу для этого пледа заказать можно в Интернет-магазине «Мир вышивки» в разделе «Пряжа». По промокоду povyazuli на этапе оформления заказа действует скидка 5%.

Подбор пряжи «Детская новинка», Пехорка для этого пледа:

— белый, цвет 01, белый;

— красный, цвет 06;

— серый, цвет 08;

— черный, цвет 02.

Подбор пряжи «Alize Baby Wool» для этого пледа:

— белый, цвет 55;

— красный, цвет 56;

— голубой (вместо серого), цвет 40;

— черный, цвет 60.

Результатами своих творческих трудов можно поделиться в альбоме готовых работ в группе Вконтакте «Вязание крючком С2С».

Видео мастер-класс по вязанию крючком из угла в угол.

Техника смены цвета рабочей нити при вязании из угла в угол.

Как спрятать кончики нитей для вязания в технике С2С.

Автор: Povyazuli

Дата публикации: 2017-07-05T11:15:00.002+03:00