Да, 2018 год только начался, и говорить о лучших дистрибутивах сейчас, как минимум, нелогично. Но почему бы нам не составить топ из дистрибутивов, которые бы отлично зашли в этом году? Многие новички уже забивают в поисковики запросы, типа: “Лучшие дистрибутивы Linux 2018”; или “Топ лучших Linux дистрибутивов 2018”. Собственно, почему бы не написать об этом? Почему бы не составить рейтинг дистрибутивов Linux, которые бы отлично подошли для пользователей? В общем-то, дабы не отставать от трендов, я решил написать свой топ из лучших дистрибутивов Linux 2018.

Пока мы не начали, я рекомендую вам ознакомиться с топом лучших дистрибутивов Linux за прошедший 2017 год, с десяткой лучших Linux дистрибутивов для домашнего пользования, а также с пятеркой лучших графических оболочек для Linux.

7 лучших дистрибутивов Linux 2018 года

При составлении данного рейтинга я буду опираться на несколько факторов:

- Личный опыт использования дистрибутива (а я работал со многими из них)

- Отзывы пользователей о том или ином дистрибутиве

- Рейтинг дистрибутива (популярность) на Distrowatch

Также, помимо всего прочего, данный топ будет немного отличаться от остальных. Я выделю 7 рубрик, в каждой из которых будет один дистрибутив-победитель. Сразу скажу, что такую идею я подхватил у дружеского ресурса – Losst. Но я не буду точь-в-точь повторять ту статью (с которой вы также можете ознакомиться), а попробую сделать что-то свое.

Лучший дистрибутив для домашнего пользования: Manjaro Linux

Весьма забавно, что это уже второй топ дистрибутивов Linux, где Manjaro занимает первое место. Но, как я уже говорил, этот рейтинг отличается своим подходом. Здесь в каждой рубрике свой победитель, и, основываясь на перечисленных выше факторах, можно смело заключить: Manjaro – отличный кандидат на роль домашнего дистрибутива.

В топ 10 лучших дистрибутивов Linux для домашнего пользования я уже говорил о том, что выделяет Manjaro из сотен других. Это, в первую очередь, его колоссальная функциональность, сопряженная с удобством использования. Вообще, мне очень сильно импонируют арчеподобные дистрибутивы, но это далеко не единственная причина, почему я возвел один из них в стан лучших по определенному критерию. В качестве второй причины можно назвать популярность Manjaro. В том дистровотче данный дистрибутив занимает уже 2-е место (для справки: в начале 2017-го он не входил даже в топ 5), и все это благодаря стараниям разработчиков, которые из года в год развивали свое детище все больше, пока, наконец, не достигли определенной планки качества.

В общем-то, дистрибутив действительно заслуживает внимания. Если вы спросите прямо, почему Manjaro Linux лучший дистрибутив для дома, то я вам отвечу, что этой системе присущи следующие особенности:

- Стабильность и устойчивость системы

- Поддержка огромного количества оборудования

- Собственные утилиты, позволяющие управлять драйверами и устройствами

- Удобный менеджер пакетов и обновлений

- Доступ практически к любой программе через AUR

- Тщательно протестированные версии софта и обновлений системы

- И т.д

Что же, думаю что вышеописанных качеств достаточно, чтобы вы мне поверили. Ну, хотя бы чуть-чуть. Кстати говоря, в качестве графической оболочки в дистрибутиве могут использоваться самые различные варианты. Официально разработчиками поддерживается три графических среды. Это KDE, XFCE и GNOME. Также есть и сборки сообщества, где особые ценители могут найти версии с Cinnamon, LXDE, MATE и т.д. Что я могу сказать: выбор есть.

Загрузить Manjaro Linux вы можете на официальном сайте. Вы можете использовать зеленую кнопку ниже для того, чтобы перейти туда:

Официальный сайт Manjaro

Лучший игровой дистрибутив Linux 2018: Ubuntu

Наверное странно говорить об играх и Linux в одном абзаце. Но как бы не так, ведь на том же Linux давным давно доступны самые различные игровые новинки. Конечно, линукс-гейминг не так активно развивается, как, например, мобильный. Но и здесь есть на что посмотреть. Те же “флагманы” онлайн игр, типа Dota 2 или CS:GO доступны и на Linux. Потому-то я и решил включить данную категорию в эту статью.

Ubuntu – любимый дистрибутив сервиса Steam, и именно он, чаще всего, указывается в системных требованиях к играм, которые доступны для Linux. Хоть это и не единственная причина, по которой я включил убунту в топ по этой категории, многие пользователи могут начать возмущаться. Связано это с тем, что у Ubuntu слегка подпорчен имидж, особенно среди русскоговорящего сообщества. Судьбоносный отказ Canonical от Unity дает о себе знать, но, надо сказать, что подобным образом нельзя судить о том или ином дистрибутиве. В первую очередь надо говорить о функциональности и стабильности, и уже во вторую о каких-то косметических изменениях. Возможно вам будет интересно узнать о том, как установить Ubuntu 16.04 LTS.

Говоря о взаимодействии Linux-дистрибутива с играми, надо всегда учитывать ряд факторов. Ключевым из них будет производительность (число кадров или FPS) в той или иной игре. И хотя все дистрибутивы линукс основываются на одном и том же ядре (соответственно, оборудование также поддерживается примерно одинаково), в Ubuntu есть необходимые компоненты и доступ к настройкам, которые могут играть ключевую роль во все той же производительности в играх. Да и всевозможные лайфхаки, которые есть в интернете, ориентированы, в первую очередь, на Ubuntu.

Официальный сайт Ubuntu

Лучший легковесный дистрибутив Linux 2018: LXLE

А этот дистрибутив Linux как нельзя лучше подойдет для старых компьютеров. Также его можно использовать на ноутбуках, потому как оболочка LXDE, используя в нем, потребляет ну очень мало энергии. Разработчики так и позиционируют данный дистрибутив: легкий, энергоэффективный дистрибутив Linux для старых ПК.

LXLE основан на Lubuntu, однако в отличие от своего предшественника, он имеет более приятное оформление и пак предустановленных приложений. Эти мелочи и выводят данный дистрибутив в лидеры. Особенно актуален он будет в 2018, ведь с выходом Ubuntu 18.04 LTS появится и новая версия LXLE. Да-да, разработчики предпочитают использовать именно LTS-релизы в качестве основы. Я считаю, что это правильное решение.

Данный дистрибутив действительно отлично подойдет для использования на старых и маломощных машинах. В своем арсенале он имеет не только необходимый софт. Вместе с тем, в LXLE есть специальные утилиты для повышения производительности. С их помощью вы сможете по-настоящему ощутить скорость работы операционной системы.

Как и прежде, данный дистрибутив Linux доступен для загрузки на официальном сайте. Используйте кнопку ниже, чтобы перейти туда.

Официальный сайт LXLE

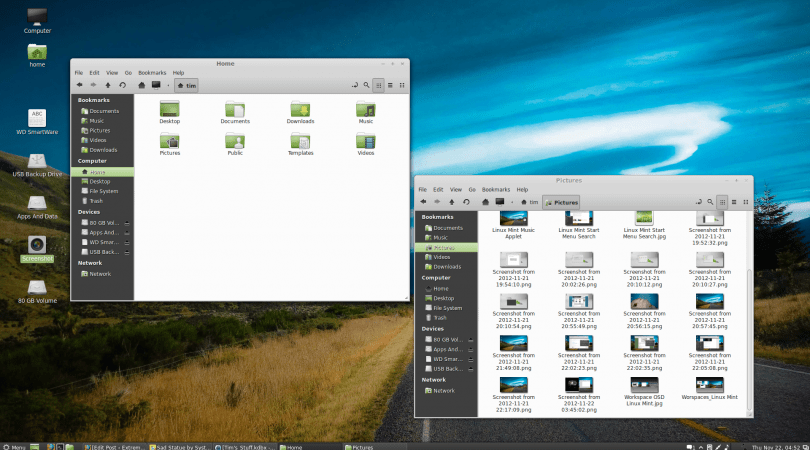

Лучший дистрибутив Linux для новичков: Linux Mint

И в качестве лучшего дистрибутива Linux для новичков, уже в который раз, появляется Linux Mint. Я думаю, что глупо это оспаривать. Можно, конечно, было найти что-то похожее, и впихнуть это в топ чисто ради “нестандартности”. Но это не лучший подход, потому как тот другой дистрибутив не будет так хорош, как Mint.

Он неспроста является самым популярным дистрибутивом Linux в мире (обогнав даже своего праотца – Ubuntu). Для установки и использования мяты вам не понадобится вникать в какие-то тонкости. Что называется: установил – и сразу используй. Даже все необходимые медиа-кодеки автоматически подтягиваются, вам не придется заботиться вообще ни о чем. Просто установить, возможно поменять оформление (а делается это ну очень легко), и использовать. Здесь, кстати, даже есть набор самых необходимых приложений для работы. Подробнее об установке можно узнать в статье: “Как установить Linux Mint 18.3 Sylvia”.

Короче говоря, не дистрибутив, а сказка. Собственно, именно по этой причине данный дистрибутив устанавливается во всевозможных компаниях и организациях (в качестве замены Windows, за которую не хочется платить). Пользоваться Linux Mint легко и просто, привыкнуть к оформлению и расположению элементов можно за пару часов.

Официальный сайт Linux Mint

Самый красивый дистрибутив Linux 2018: Deepin

Как ни странно, Deepin также является частым гостем различных топов и рейтингов. Как можно видеть из скриншота выше, разработчики уделяют особое внимание именно внешнему виду. Для тех, кто не знает, поясню: Deepin использует собственную графическую оболочку – DDE. Авторы проекта самостоятельно разрабатывают и поддерживают ее.

Стоит заметить, что то, что вы видите на скриншоте – это не единственный “стиль” рабочего стола, который доступен в оболочке. С помощью нескольких легких манипуляций вы в раз можете превратить макоподобный интерфейс в виндоподобный. Заманчиво? Знаю, что нет, и тем не менее, для пользователей, которые только-только переходят на Linux это будет даже полезно. Им не придется долго привыкать и искать какие-то системные элементы. Все будет доступно почти на тех же местах (но незначительные отличия все равно есть).

Недавно я уже писал о Deepin. То была статья о выходе новой версии – Deepin 15.5, обзор на нововведения которой я и описал в том материале. Пройдя по ссылке, вы можете с ней ознакомиться. Там есть достаточно интересная информация о самой системе, а также о ее возможностях. Также вы можете ознакомиться со статьей, которая расскажет вам как установить Deepin 15.5 на свой ПК.

Однако больше всего информации о Deepin вы узнаете на официальном сайте. Поэтому поскорее переходите туда. А кнопочка ниже, кстати, вам в этом может очень хорошо помочь:

Официальный сайт Deepin

Лучший дистрибутив Linux для изучения: Arch

Вы хотите изучить Linux? Понять как там все работает, изучить из чего состоит система, прочувствовать работу системы и научиться настраивать ее полностью под себя? Arch Linux будет отличным выбором для вас. Выбирая этот дистрибутив, вы убиваете сразу двух зайцев: получаете отличную, стабильную и функциональную систему; и учитесь работать с ней, потихоньку понимая все нюансы и аспекты ее использования.

Однако не стоит думать, что все так легко. Боль и мучения (особенно если вы новичок) настигнут вас еще на этапе установки. Вам придется использовать различные чеклисты и мануалы, чтобы поставить базу системы. Потом вам необходимо будет установить уже саму графическую оболочку, а после драйвера. А ведь это еще нужно настроить, потому как после установки вас будет ждать голая оболочка со стандартным набором приложений и дефолт-оформлением. В общем, времени на первую установку и освоение уйдет много, но зато, в качестве награды, вы получите самое ценное – знания. И уже основываясь на них вы сможете решать какие-то локальные проблемы, которые будут возникать все реже и реже.

Еще одним очень важным плюсом этой системы является ее стабильность. Уж не знаю, связано ли это с тем, что пользователь сам все делает и устанавливает, но когда я собрал Арч впервые, эта система продержалась у меня достаточно долго. Так было ровно до того момента, пока я сам ее не снес. Стало скучно, абсолютно никаких ошибок и багов. Работала чисто и быстро, хотя я шел на Арч для постоянной борьбы с ним. Но, видно, не судьба, потому что я изначально все правильно сделал.

Однако, несмотря ни на что, я действительно понял как работает система. Из каких пакетов она состоит, что делать в той или иной ситуации, и как устранять различные ошибки. Данный опыт мне пригодился при использовании других дистрибутивов (особенно арчеподобных), и сейчас я смело могу сказать: это был один из самых моих лучших опытов работы с Linux.

Официальный сайт Arch Linux

Самый необычный дистрибутив Linux 2018: Solus

Почему самый необычный? Да очень просто: это достаточно новый дистрибутив, который не основывается на каком-то другом. То есть, если тот же Deepin имеет родство с Debian, а Manjaro с Arch Linux, то Solus – чисто новаторский проект, не имеющий в своей основе какого-то другого дистрибутива.

Но не только по этой причине я включил Solus в топ лучших дистрибутивов 2018. Помимо всего прочего, он также разрабатывается вкупе с собственной графической оболочкой. Я считаю, что данный проект и вправду заслуживает внимания, особенно в 2018 году. По тому же дистровочту, Solus вырвался уже на 6-е место, и сейчас его популярность только растет. Вполне возможно, что когда вы будете читать эту статью, дистрибутив будет уже на 5-м или 4-3-м месте.

Сам дистрибутив, помимо основой графической оболочки (название которой – Budgie), может использоваться с GNOME. Обе версии, а также вся необходимая информация доступны на официальном сайте.

Официальный сайт Solus

Выводы

Ну вот, так, по моему мнению, должен выглядеть топ лучших дистрибутивов Linux 2018. Если вы с чем-то не согласны, то пишите об этом в комментариях. Если согласны – то тоже пишите, возможно вы хотели бы видеть еще какие-нибудь категории и дистрибутивы.

Как и всегда, я скажу лишь о том, что как и большинство материалов, этот топ субъективен. Я все равно вложил в него дольку своего мнения, и если перед вами стоит выбор дистрибутива – помните это.

2018-01-23T22:04:14

Linux