В настоящее время использование интернет-браузера очень распространено. К сожалению, код ошибки «не может найти сервер» может прервать посещение сайта пользователем. Это не только разочаровывает пользователей Microsoft Internet Explorer, но и для Opera, Safari, Firefox и других пользователей веб-браузера. Поиск и исправление причины этой ошибки очень важно, поскольку веб-пользователям будет препятствовать использование Интернета.

Это сообщение об ошибке отображается, когда компьютер или устройство просто не могут завершить соединение. Первое, что должен сделать пользователь, — найти проблему на его/ее конце, если он/она успешно связался в прошлом. Настройки доступа в Интернет, возможно, были изменены непреднамеренно.

Ниже приведен процесс устранения неполадок:

Попытка восстановить соединение

После получения сообщения об ошибке подождите минуту или около того и обновите страницу. Если страница не загружается, переходите к другим шагам. Если страница загружается, возможно, что провайдер интернет-услуг имел некоторое время простоя или узел веб-сайта был временно отключен.

Проверка адреса назначения

Проблема с ошибками в именах доменов веб-сайта или URL-адресе в их местоположении доступа также может вызвать эту проблему. Дважды проверьте адресную строку, чтобы убедиться, что доменное имя и место назначения сайта указаны правильно и что расширение домена верхнего уровня (*.com, *.net, *.gov, *.org и т.д.) Было правильным. Если в какой-либо части URL-адреса имеется ошибка, сообщение «Can not Find Server» может появиться, если результирующий адрес не существует. Если это не устранит проблему, перейдите к следующему шагу.

Проблема с ошибками в именах доменов веб-сайта или URL-адресе в их местоположении доступа также может вызвать эту проблему. Дважды проверьте адресную строку, чтобы убедиться, что доменное имя и место назначения сайта указаны правильно и что расширение домена верхнего уровня (*.com, *.net, *.gov, *.org и т.д.) было правильным. Если в какой-либо части URL-адреса имеется ошибка, сообщение «Can not Find Server» может появиться, если результирующий адрес не существует. Если это не устранит проблему, перейдите к следующему шагу.

Проверка настроек подключения в браузере

Проверьте настройки подключения веб-браузера, чтобы убедиться, что они соответствуют тем, которые требуется интернет-провайдеру или локальной сети/точке беспроводного доступа. В браузере или приложении с поддержкой Интернета обычно есть опция «инструменты» или вкладка, которая предоставляет доступ к «Свойствам Интернета». Выберите параметры подключения или вкладку «Сеть» в разделе «Дополнительные параметры», чтобы проверить параметры конфигурации. Когда окно настроек конфигурации доступно, убедитесь, что настройки соответствуют требованиям, предъявляемым поставщиком услуг Интернета.

Если какой-либо из настроек был изменен, сбросьте их или попробуйте другие параметры, предоставленные поставщиком услуг Интернета, если они недоступны. После внесения изменений попробуйте перезагрузить веб-страницу. Если он работает, конфигурация прошла успешно. Если нет, верните настройки Интернета и повторите попытку.

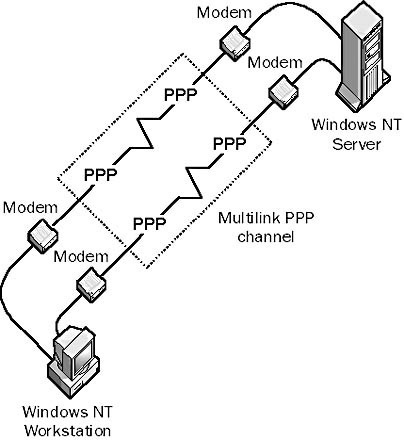

Сброс маршрутизатора или модема

Сбросьте или обновите используемый интернет-маршрутизатор / модем. Во-первых, проверьте индикаторы маршрутизатора / модема, чтобы узнать, является ли это причиной сообщения об ошибке « Сервер не найден / DNS». Если все они отключены, тогда питание маршрутизатора не удалось. Если горит только один индикатор или мигает много индикаторов, проверьте соединения с маршрутизатором / модемом и убедитесь, что они все на месте. Следуйте любым проводным соединениям к месту назначения и проверьте, были ли они отключены на другом конце. Если ни одна из этих проблем не возникает, перезагрузите маршрутизатор или модемное оборудование, чтобы попытаться восстановить соединение. Разрешите маршрутизатору или модему подключаться и повторить запрос веб-сайта. Если он работает в этот раз, проблема может быть решена. Если нет, перейдите к следующему шагу.

Самостоятельная коррекция на Windows

Пользователи Microsoft Internet Explorer часто получают окно с сообщением об ошибке, в котором есть некоторые варианты. Выберите «Обнаружение сетевых настроек», который позволяет Windows автоматически пытаться оптимизировать соединение. Windows попытается повторно подключить доступные настройки подключения к Интернету. Если это не устранит проблемы «Не удается найти сервер» или «DNS», перейдите к следующему шагу.

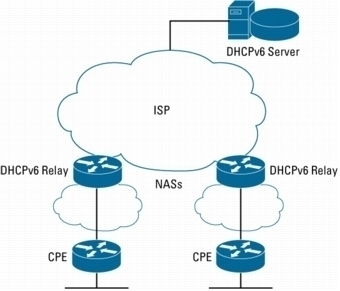

Настройка параметров DNS в Windows

Настройки DNS для подключения к Интернету могут быть неправильно настроены для автоматического получения адреса DNS-сервера, что постоянно приводит к ошибкам «Не удается найти сервер». Чтобы автоматические опции были доступны, выполните следующие действия:

Нажмите «Пуск» на панели задач и выберите «Панель управления» в списке параметров. Нажмите «Сеть и интернет-соединения» или «Центр управления сетями и общим доступом». Выберите «Сетевые подключения» / «Управление сетевыми подключениями», затем щелкните правой кнопкой мыши по сетевому соединению.

Примечание. Соединение, которое должно быть выбрано, зависит от того, может ли компьютер быть подключен к Интернету с помощью нескольких опций. Если используется проводное соединение, соединение, которое должно быть выбрано, — «Подключение по локальной сети». В беспроводном соединении следует выбрать «Беспроводное сетевое соединение».

В этом окне нажмите «Интернет-протокол (TCP / IPv4)», затем нажмите «Свойства».

Выберите «Получить адрес DNS-сервера автоматически», затем нажмите «Применить». Проверьте, работает ли подключение к Интернету до закрытия окна сетевых подключений. Если Интернет снова запущен и работает без сообщения «Не удается найти сервер» или «Ошибка DNS», Интернет возвращается в рабочий режим. Если нет, обратитесь к поставщику услуг Интернета.

Обратитесь к поставщику услуг Интернета, которому DNS-сервер должен использовать адреса и где они должны быть помещены в свойствах интернет-протокола ( TCP / IP ), чтобы сообщения «Не удается найти сервер» и «Ошибка DNS» снова не отображались. Если номера DNS-сервера введены правильно и соединение по-прежнему отсутствует, запросите дополнительную техническую поддержку у поставщика услуг Интернета.