- Чтобы восстановить реестр Windows к настройкам по умолчанию, перезагрузите операционную систему из Настройки > Система > Восстановитьиспользуя облачный сброс, или верните компьютер в более раннее состояние.

- Вы можете использовать SubInACL — инструмент командной строки Microsoft (устаревший, но доступный из архивов) — для сброса разрешений реестра (ACL).

Реестр Windows — это сердце и душа операционной системы. Это набор баз данных, которые содержат информацию о конфигурации ОС, а также приложений и служб, работающих на ней. При неправильном обращении только реестр может быть ответственен за повреждение системных файлов и, следовательно, самой ОС.

Часто вам может потребоваться внести изменения в реестр Windows по разным причинам. Однако может наступить момент, когда некоторые функции Windows перестанут работать должным образом. В этом случае вам может потребоваться восстановить все настройки реестра Windows до значений по умолчанию. Кроме того, возможно, потребуется отозвать разрешения пользователей, которые были предоставлены с помощью списков управления доступом (ACL), которые также можно вернуть к значениям по умолчанию.

Если вы хотите сбросить реестр Windows и его разрешения до значений по умолчанию без переустановки ОС, вы можете использовать руководство ниже.

Сброс разрешений реестра (ACL) с помощью SubInACL

Разрешения реестра относятся к доступу, предоставленному учетным записям пользователей, чтобы им было разрешено вносить изменения в реестр. Если вы хотите отозвать этот доступ, вы можете восстановить значения по умолчанию с помощью SubInACL — инструмента командной строки от Microsoft, используемого для управления реестром Windows.

Хотя SubInACL признана Microsoft устаревшей, его все еще можно загрузить из их архивов. На данный момент альтернативы этому инструменту нет. Тем не менее, протестировав его в новейших операционных системах (Windows 11), можно сделать вывод, что он работает и безопасен в использовании.

Вот шаги, чтобы вернуть разрешения реестра Windows к значениям по умолчанию с помощью SubInACL:

Примечание: Процесс включает внесение изменений в реестр Windows. Неправильная настройка критических значений в системном реестре может оказаться фатальной для вашей операционной системы. Поэтому мы настаиваем на том, чтобы вы создали точку восстановления системы или полную резервную копию образа системы, прежде чем продолжить процесс.

Вы также можете использовать наш лучший выбор программного обеспечения для создания образов дисков и резервного копирования, чтобы никогда больше не потерять свои данные или операционную систему.

- Нажмите на ссылку ниже, чтобы загрузить SubInACL:Загрузите SubInACL из архива Microsoft.

- Нажмите на ссылку ниже, чтобы загрузить SubInACL:Загрузите SubInACL из архива Microsoft.

- Запустите загруженный пакет, чтобы установить SubInACL.

Запустится мастер установки.

- Запустите загруженный пакет, чтобы установить SubInACL.

- Нажмите Следующий.

» sizes=»(max-width: 542px) 100vw, 542px» alt=»Приступаем к установке SubInACL» width=»542″ height=»436″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Proceed-to-install-SubInACL.jpg 542w,https://readmag.ru/wp-content/uploads/2024/01/Proceed-to-install-SubInACL-196×158.jpg 196w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Proceed-to-install-SubInACL.jpg» />Приступаем к установке SubInACL

- Нажмите Следующий.

- Примите условия лицензирования.

» sizes=»(max-width: 544px) 100vw, 544px» alt=»Согласитесь с лицензионным соглашением» width=»544″ height=»432″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Agree-to-the-license-agreement.jpg 544w,https://readmag.ru/wp-content/uploads/2024/01/Agree-to-the-license-agreement-199×158.jpg 199w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Agree-to-the-license-agreement.jpg» />Согласитесь с лицензионным соглашением

- Примите условия лицензирования.

- Запишите путь установки и нажмите «Установите сейчас».

» sizes=»(max-width: 535px) 100vw, 535px» alt=»Установить SubInACL» width=»535″ height=»421″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Install-SubInACL.jpg 535w,https://readmag.ru/wp-content/uploads/2024/01/Install-SubInACL-201×158.jpg 201w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Install-SubInACL.jpg» />Установить SubInACL

- Запишите путь установки и нажмите «Установите сейчас».

- Нажмите Заканчивать когда установка завершится.

» sizes=»(max-width: 526px) 100vw, 526px» alt=»Закройте мастер установки» width=»526″ height=»426″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Close-the-installation-wizard.jpg 526w,https://readmag.ru/wp-content/uploads/2024/01/Close-the-installation-wizard-195×158.jpg 195w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Close-the-installation-wizard.jpg» />Закройте мастер установки

- Нажмите Заканчивать когда установка завершится.

- Теперь найдите «Блокнот» в меню «Пуск» и нажмите «Запустить от имени администратора».

» sizes=»(max-width: 700px) 100vw, 700px» alt=»запустить Блокнот с повышенными правами» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/run-Notepad-with-elevated-rights-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/run-Notepad-with-elevated-rights-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/run-Notepad-with-elevated-rights-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/run-Notepad-with-elevated-rights.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/run-Notepad-with-elevated-rights-700×394.jpg» />Запустите Блокнот с повышенными правами

- Теперь найдите «Блокнот» в меню «Пуск» и нажмите «Запустить от имени администратора».

- Вставьте следующие команды в Блокнот:

Эти команды предоставляют группам пользователей «Администраторы» и «Система» полный доступ к определенным ветвям реестра и системному диску (C).

subinacl /subkeyreg HKEY_LOCAL_MACHINE /grant=administrators=f subinacl /subkeyreg HKEY_CURRENT_USER /grant=administrators=f subinacl /subkeyreg HKEY_CLASSES_ROOT /grant=administrators=f subinacl /subdirectories %SystemDrive% /grant=administrators=f subinacl /subkeyreg HKEY_LOCAL_MACHINE /grant=system =f subinacl /subkeyreg HKEY_CURRENT_USER /grant=system=f subinacl /subkeyreg HKEY_CLASSES_ROOT /grant=system=f subinacl /subdirectories %SystemDrive% /grant=system=f

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Вставка команд в Блокнот» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Paste-commands-in-Notepad-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Paste-commands-in-Notepad-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Paste-commands-in-Notepad-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Paste-commands-in-Notepad.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Paste-commands-in-Notepad-700×394.jpg» />Вставка команд в Блокнот

- Вставьте следующие команды в Блокнот:

- Нажмите Файл а затем нажмите «Сохранить как».

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Сохранить как файл» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Save-as-file-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Save-as-file-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Save-as-file-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Save-as-file.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Save-as-file-700×394.jpg» />Сохранить как файл

- Нажмите Файл а затем нажмите «Сохранить как».

- В “Сохранить как» перейдите в папку, где был установлен SubInACL.

- Установите «Тип файла» на «Все файлы».

- Введите произвольное имя для файла, а затем «.летучая мышь«, который сохранит файл как пакетный файл.

- Нажмите Сохранять.

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Сохранить файл Блокнота как пакетный файл» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Save-Notepad-file-as-batch-file-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Save-Notepad-file-as-batch-file-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Save-Notepad-file-as-batch-file-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Save-Notepad-file-as-batch-file.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Save-Notepad-file-as-batch-file-700×394.jpg» />Сохранить файл Блокнота как пакетный файл

- Нажмите Сохранять.

- Теперь нажмите кнопку Клавиша Windows + Р чтобы открыть окно «Выполнить команду».

- Введите “cmd» и нажмите CTRL + Shift + Ввод для запуска командной строки с повышенными правами.

- Теперь используйте команду «cd», чтобы изменить рабочий каталог на место, где был установлен SubInACL.

cd /d “(Путь к месту установки)”

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Измените каталог на место установки SubInACL.» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Change-directory-to-SubInACL-installation-location-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Change-directory-to-SubInACL-installation-location-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Change-directory-to-SubInACL-installation-location-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Change-directory-to-SubInACL-installation-location.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Change-directory-to-SubInACL-installation-location-700×394.jpg» />Измените каталог на место установки SubInACL.

- Теперь используйте команду «cd», чтобы изменить рабочий каталог на место, где был установлен SubInACL.

- Теперь введите имя командного файла, включая его расширение «.bat», как в этом примере:

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Выполнить командный файл» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Execute-the-batch-file-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Execute-the-batch-file-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Execute-the-batch-file-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Execute-the-batch-file.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Execute-the-batch-file-700×394.jpg» />Выполнить командный файл

- Теперь введите имя командного файла, включая его расширение «.bat», как в этом примере:

После выполнения этих шагов, описанных выше, командный файл и инструмент SubInACL начнут свою функцию, которая восстанавливает разрешения реестра до значений по умолчанию.

Этот процесс может занять некоторое время, и вы сможете увидеть его ход в командной строке.» sizes=»(max-width: 700px) 100vw, 700px» alt=»Разрешения реестра Windows сбрасываются до значений по умолчанию» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Windows-Registry-permissions-resetting-to-default-values-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2024/01/Windows-Registry-permissions-resetting-to-default-values-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2024/01/Windows-Registry-permissions-resetting-to-default-values-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2024/01/Windows-Registry-permissions-resetting-to-default-values.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Windows-Registry-permissions-resetting-to-default-values-700×394.jpg» />Разрешения реестра Windows сбрасываются до значений по умолчанию

После завершения процесса вы можете закрыть командную строку, и рекомендуется перезагрузить систему.

Приведенный выше метод сбрасывает разрешения реестра до значений по умолчанию. Однако, если вы хотите полностью сбросить реестр Windows, необходимо использовать другой подход.

Сброс реестра Windows к настройкам по умолчанию

Существует несколько способов полностью сбросить реестр Windows и вернуть его к значениям по умолчанию. Если в вашей операционной системе возникли проблемы, вы можете использовать любой из приведенных ниже методов для сброса реестра.

Сброс реестра Windows с помощью сброса системы

Сброс ПК восстанавливает все системные настройки, а также реестр Windows до значений по умолчанию. Однако вы можете выбрать, хотите ли вы сохранять свои личные файлы и данные.

Сброс Windows можно выполнить как локально, где для восстановления настроек используются одни и те же системные файлы, так и из облака, где свежие файлы загружаются с серверов Microsoft. Последнее может занять немного больше времени в зависимости от вашего подключения к Интернету.

Я предлагаю вам выполнить облачный сброс, который можно выполнить, выполнив следующие действия:

- нажмите Ключ Windows + я чтобы открыть приложение «Настройки».

- Нажмите Система.

- Теперь иди в Восстановление настройки.

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Откройте настройки восстановления» width=»700″ height=»530″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/11/Open-Recovery-settings-700×530.jpg 700w,https://readmag.ru/wp-content/uploads/2023/11/Open-Recovery-settings-209×158.jpg 209w,https://readmag.ru/wp-content/uploads/2023/11/Open-Recovery-settings-768×581.jpg 768w,https://readmag.ru/wp-content/uploads/2023/11/Open-Recovery-settings.jpg 912w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/11/Open-Recovery-settings-700×530.jpg» />Откройте настройки восстановления

- Теперь иди в Восстановление настройки.

- Нажмите «Перезагрузить компьютер».

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Перезагрузить компьютер» width=»700″ height=»509″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/02/Reset-PC-700×509.jpg 700w,https://readmag.ru/wp-content/uploads/2023/02/Reset-PC-217×158.jpg 217w,https://readmag.ru/wp-content/uploads/2023/02/Reset-PC-768×558.jpg 768w,https://readmag.ru/wp-content/uploads/2023/02/Reset-PC.jpg 883w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/02/Reset-PC-700×509.jpg» />Перезагрузить компьютер

Откроется мастер перезагрузки ПК.

- Нажмите «Перезагрузить компьютер».

- Выбирать “Сохранить мои файлы».

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Храните файлы и данные» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/02/Keep-my-files-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2023/02/Keep-my-files-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2023/02/Keep-my-files-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2023/02/Keep-my-files.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/02/Keep-my-files-700×394.jpg» />Храните файлы и данные

- Выбирать “Сохранить мои файлы».

- Выбирать “Облачная загрузка».

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Облачная загрузка» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/02/Cloud-download-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2023/02/Cloud-download-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2023/02/Cloud-download-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2023/02/Cloud-download.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/02/Cloud-download-700×394.jpg» />Облачная загрузка

- Выбирать “Облачная загрузка».

- Нажмите Следующий.

» sizes=»(max-width: 700px) 100vw, 700px» alt=»продолжайте перезагрузку Windows» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/02/proceed-with-installation-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2023/02/proceed-with-installation-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2023/02/proceed-with-installation-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2023/02/proceed-with-installation.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/02/proceed-with-installation-700×394.jpg» />продолжайте перезагрузку Windows

- Нажмите Следующий.

- Нажмите Перезагрузить.

» sizes=»(max-width: 700px) 100vw, 700px» alt=»Сбросьте Windows из облака, сохранив файлы» width=»700″ height=»394″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2023/02/Reset-Windows-from-Cloud-700×394.jpg 700w,https://readmag.ru/wp-content/uploads/2023/02/Reset-Windows-from-Cloud-281×158.jpg 281w,https://readmag.ru/wp-content/uploads/2023/02/Reset-Windows-from-Cloud-768×432.jpg 768w,https://readmag.ru/wp-content/uploads/2023/02/Reset-Windows-from-Cloud.jpg 1366w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2023/02/Reset-Windows-from-Cloud-700×394.jpg» />Сбросьте Windows из облака, сохранив файлы

- Нажмите Перезагрузить.

Мастер начнет загрузку новых файлов с серверов Microsoft, а затем перезагрузит компьютер. Этот шаг может занять некоторое время в зависимости от вашего подключения к Интернету, и ваш компьютер может перезагрузиться.

После этого ваш реестр Windows также будет возвращен к настройкам по умолчанию.

Сброс реестра Windows с восстановлением системы

Вы также можете восстановить систему до более раннего состояния, если у вас возникли проблемы с вашим компьютером. Таким образом, любые изменения, внесенные за это время, будут отменены. Конечно, чтобы это произошло, у вас должна быть точка восстановления системы, когда реестр Windows уже находился в состоянии по умолчанию.

Чтобы восстановить компьютер до более раннего состояния, выполните следующие действия:

- нажмите Клавиша Windows + Р чтобы открыть окно «Выполнить команду».

- Введите “sysdm.cpl», чтобы открыть апплет «Свойства системы».

- Переключитесь на «Защита системывкладку » и нажмите «Восстановление системы».

» sizes=»(max-width: 412px) 100vw, 412px» alt=»Откройте настройки восстановления системы.» width=»412″ height=»468″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Open-System-Restore-settings.jpg 412w,https://readmag.ru/wp-content/uploads/2024/01/Open-System-Restore-settings-139×158.jpg 139w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Open-System-Restore-settings.jpg» />Откройте настройки восстановления системы.

Мастер восстановления системы запустится.

- Переключитесь на «Защита системывкладку » и нажмите «Восстановление системы».

- Выбирать “Выберите другую точку восстановления» и нажмите Следующий.

» sizes=»(max-width: 566px) 100vw, 566px» alt=»Выберите другую точку восстановления» width=»566″ height=»459″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Choose-a-different-restore-point.jpg 566w,https://readmag.ru/wp-content/uploads/2024/01/Choose-a-different-restore-point-195×158.jpg 195w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Choose-a-different-restore-point.jpg» />Выберите другую точку восстановления

- Выбирать “Выберите другую точку восстановления» и нажмите Следующий.

- Отметьте опцию «Показать больше точек восстановления».

- Выберите точку восстановления, в которой реестр Windows находился в состоянии по умолчанию, и нажмите Следующий.

» sizes=»(max-width: 566px) 100vw, 566px» alt=»Выберите точку восстановления» width=»566″ height=»459″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Select-a-restore-point.jpg 566w,https://readmag.ru/wp-content/uploads/2024/01/Select-a-restore-point-195×158.jpg 195w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Select-a-restore-point.jpg» />Выберите точку восстановления

- Выберите точку восстановления, в которой реестр Windows находился в состоянии по умолчанию, и нажмите Следующий.

- На экране подтверждения нажмите Заканчивать.

» sizes=»(max-width: 566px) 100vw, 566px» alt=»Завершить процесс восстановления» width=»566″ height=»459″ data-ezsrcset=»https://readmag.ru/wp-content/uploads/2024/01/Complete-the-restoration-process.jpg 566w,https://readmag.ru/wp-content/uploads/2024/01/Complete-the-restoration-process-195×158.jpg 195w» data-ezsrc=»https://readmag.ru/wp-content/uploads/2024/01/Complete-the-restoration-process.jpg» />Завершить процесс восстановления

- На экране подтверждения нажмите Заканчивать.

Операционная система начнет процесс восстановления. После завершения реестр Windows должен быть возвращен к настройкам по умолчанию при условии, что выбранная точка восстановления имеет значения реестра по умолчанию.

Еда на вынос

Сброс Windows или восстановление компьютера до более раннего состояния, когда реестр Windows имел значения по умолчанию, автоматически сбрасывает разрешения реестра или списки ACL реестра. Однако если вы используете SubInACL только для сброса разрешений реестра, остальные значения реестра останутся как есть.

В зависимости от того, чего вы хотите достичь, вы можете применить соответствующий метод для восстановления настроек реестра по умолчанию, описанных выше.

Так:

Нравится Загрузка…

Восстановите образ Windows, используя путь восстановления по умолчанию.

Восстановите образ Windows, используя путь восстановления по умолчанию. Установите функцию Windows по требованию с помощью DISM в командной строке

Установите функцию Windows по требованию с помощью DISM в командной строке Смонтируйте ISO-образ

Смонтируйте ISO-образ Обратите внимание на букву диска для смонтированного ISO-образа.

Обратите внимание на букву диска для смонтированного ISO-образа. Запишите порядковый номер вашей версии ОС.

Запишите порядковый номер вашей версии ОС. Просканируйте компьютер на наличие повреждений с помощью DISM.

Просканируйте компьютер на наличие повреждений с помощью DISM. Восстановите образ Windows с помощью файла WIM с помощью DISM в командной строке

Восстановите образ Windows с помощью файла WIM с помощью DISM в командной строке Восстановите образ Windows с помощью файла WIM с помощью SFC.

Восстановите образ Windows с помощью файла WIM с помощью SFC. Откройте настройки удаленного рабочего стола

Откройте настройки удаленного рабочего стола Разрешить подключение к удаленному рабочему столу

Разрешить подключение к удаленному рабочему столу Обратите внимание на имя ПК

Обратите внимание на имя ПК Откройте свойства диска C.

Откройте свойства диска C. Открыть расширенный обмен

Открыть расширенный обмен Просмотр разрешений на общий доступ

Просмотр разрешений на общий доступ Разрешить полный контроль всем

Разрешить полный контроль всем Создайте параметр DWORD LocalAccountTokenFilterPolicy.

Создайте параметр DWORD LocalAccountTokenFilterPolicy. Измените значение данных для LocalAccountTokenFilterPolicy на 1.

Измените значение данных для LocalAccountTokenFilterPolicy на 1. Подключить сетевой диск

Подключить сетевой диск Укажите путь к сетевому диску для сопоставления

Укажите путь к сетевому диску для сопоставления Авторизуйте подключение сетевых дисков, используя учетные данные учетной записи.

Авторизуйте подключение сетевых дисков, используя учетные данные учетной записи. Обратите внимание на назначенную букву подключенного диска.

Обратите внимание на назначенную букву подключенного диска. Сканируйте компьютер на наличие поврежденных файлов с помощью DISM.

Сканируйте компьютер на наличие поврежденных файлов с помощью DISM. Восстановите образ Windows, запустив источник установки Windows с помощью DISM.

Восстановите образ Windows, запустив источник установки Windows с помощью DISM. Установите функцию Windows по требованию с помощью DISM, используя альтернативный источник.

Установите функцию Windows по требованию с помощью DISM, используя альтернативный источник. Откройте групповую политику

Откройте групповую политику Настройте альтернативный путь к исходному файлу восстановления Windows из групповой политики.

Настройте альтернативный путь к исходному файлу восстановления Windows из групповой политики. Принудительное обновление групповой политики

Принудительное обновление групповой политики Настройте Центр обновления Windows в качестве основного источника для загрузки содержимого для восстановления и дополнительных обновлений.

Настройте Центр обновления Windows в качестве основного источника для загрузки содержимого для восстановления и дополнительных обновлений. Создайте DWORD RepairContentServerSource.

Создайте DWORD RepairContentServerSource. Использовать Центр обновления Windows в качестве основного пути к источнику восстановления Windows из реестра Windows.

Использовать Центр обновления Windows в качестве основного пути к источнику восстановления Windows из реестра Windows. Bitdefender Scamio в Facebook Messenger

Bitdefender Scamio в Facebook Messenger Scamio обнаруживает вредоносную URL-ссылку

Scamio обнаруживает вредоносную URL-ссылку Scamio проверяет легитимность QR-кода

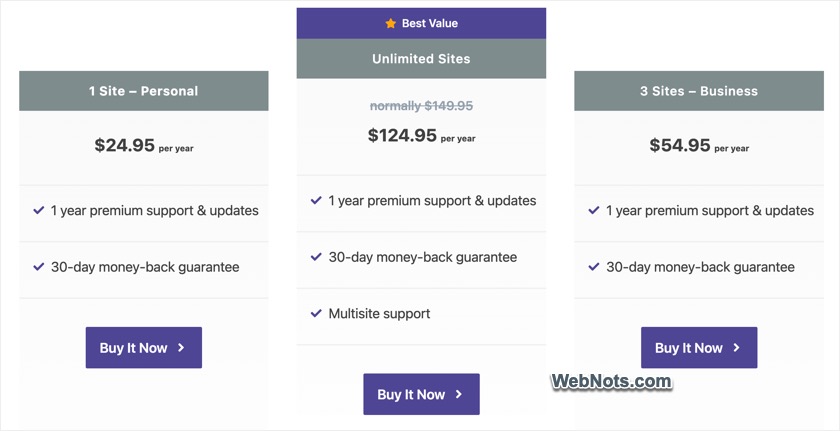

Scamio проверяет легитимность QR-кода Тарифные планы Novashare

Тарифные планы Novashare Вариант купона на странице оформления заказа

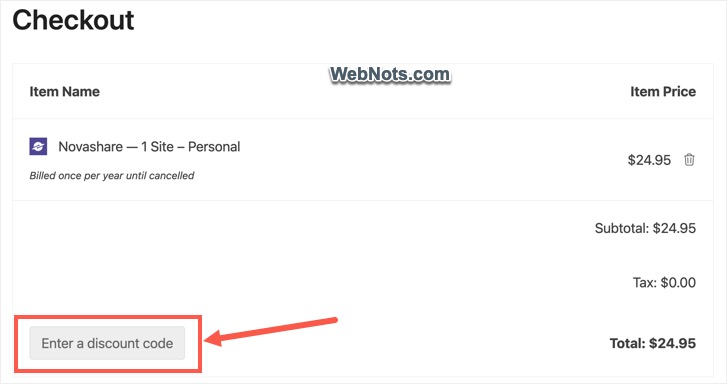

Вариант купона на странице оформления заказа Введите лицензионный ключ Novashare

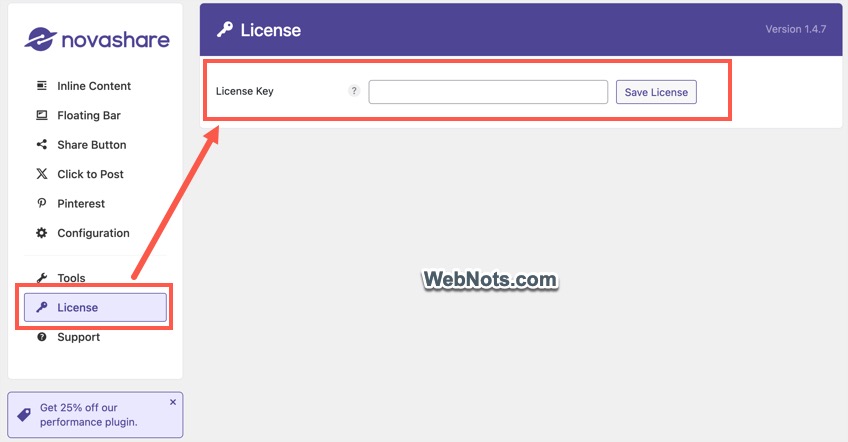

Введите лицензионный ключ Novashare Лицензия успешно активирована

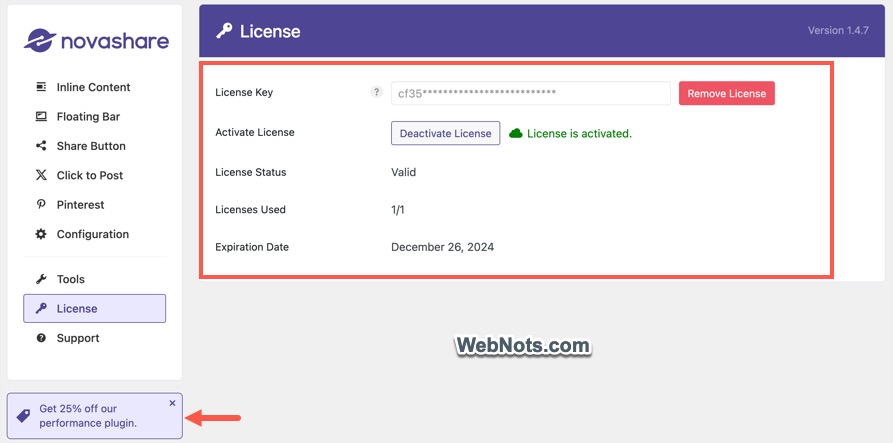

Лицензия успешно активирована Настройка кнопок социальных сетей для встроенного контента

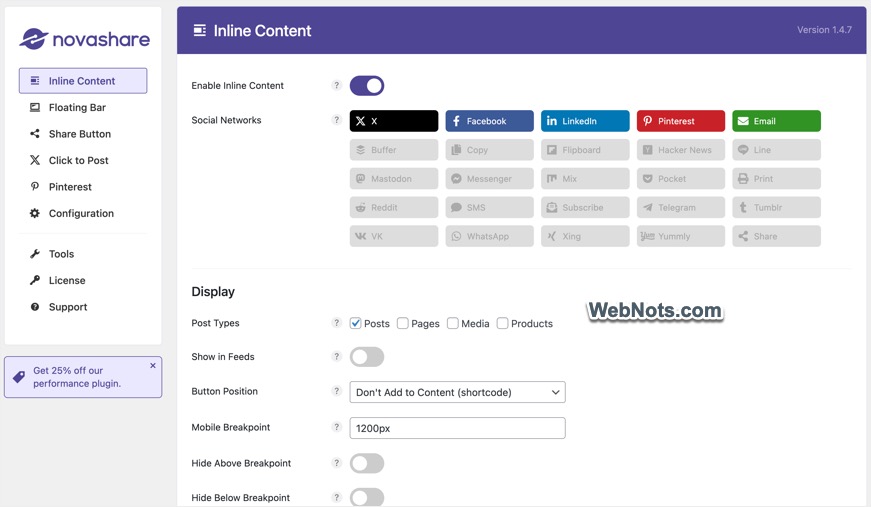

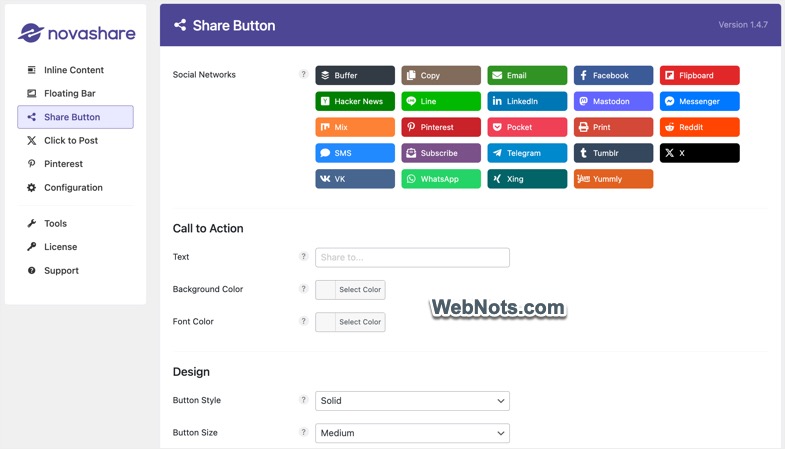

Настройка кнопок социальных сетей для встроенного контента Разработка стилей социальных кнопок

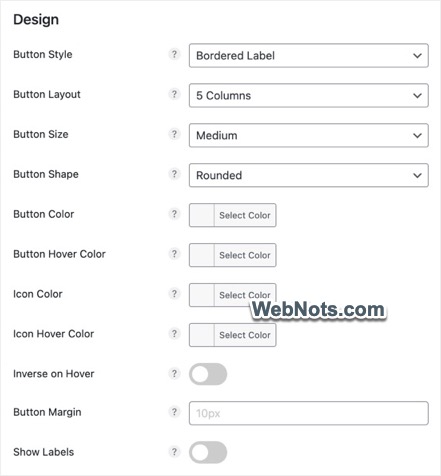

Разработка стилей социальных кнопок Стили кнопок социальных сетей

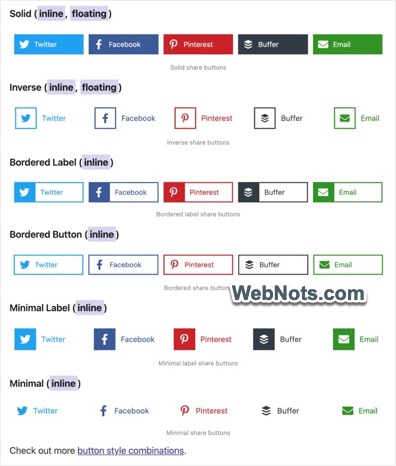

Стили кнопок социальных сетей Количество акций и текст призыва к действию 1.4. Призыв к действию

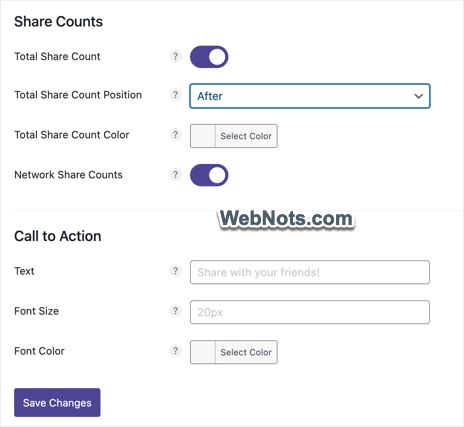

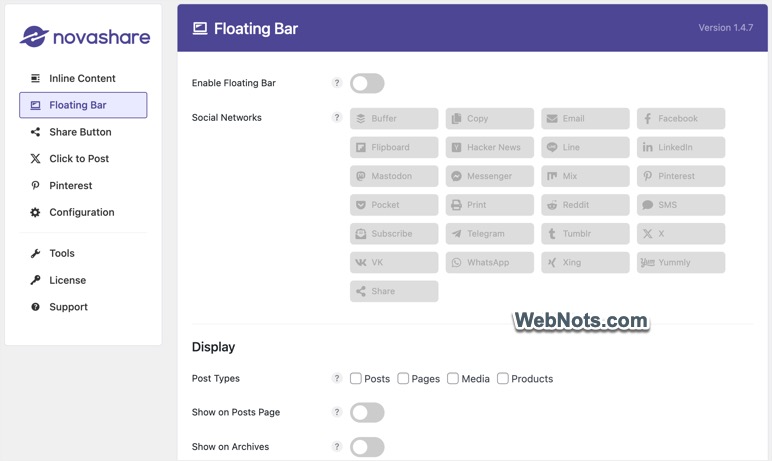

Количество акций и текст призыва к действию 1.4. Призыв к действию Установка плавающего бара в Новашаре

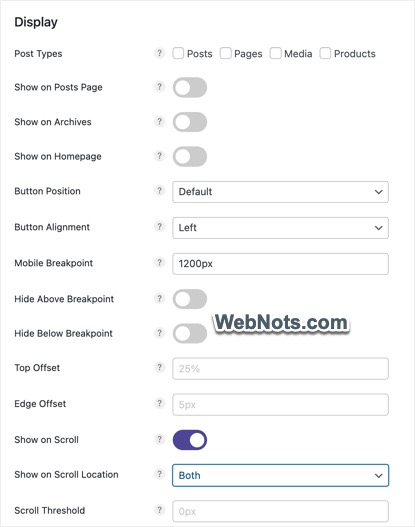

Установка плавающего бара в Новашаре Настройки отображения плавающей панели

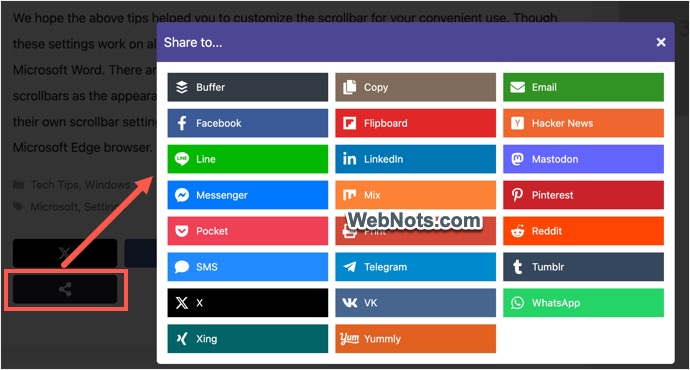

Настройки отображения плавающей панели Дополнительные всплывающие окна с кнопками «Поделиться»

Дополнительные всплывающие окна с кнопками «Поделиться» Настроить кнопку «Дополнительно поделиться»

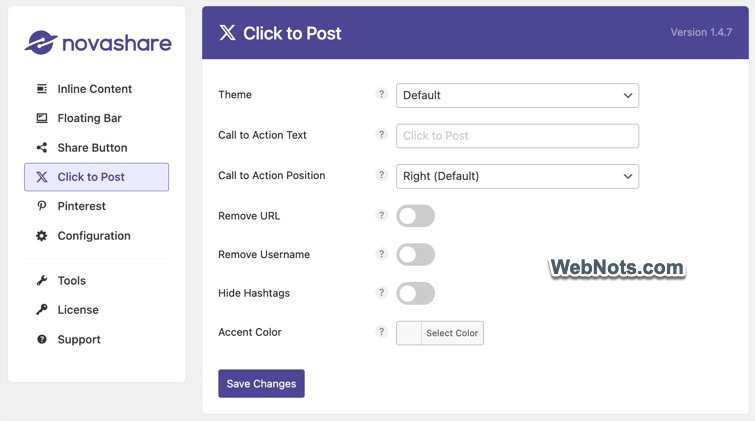

Настроить кнопку «Дополнительно поделиться» Нажмите, чтобы опубликовать глобальные настройки в Novashare

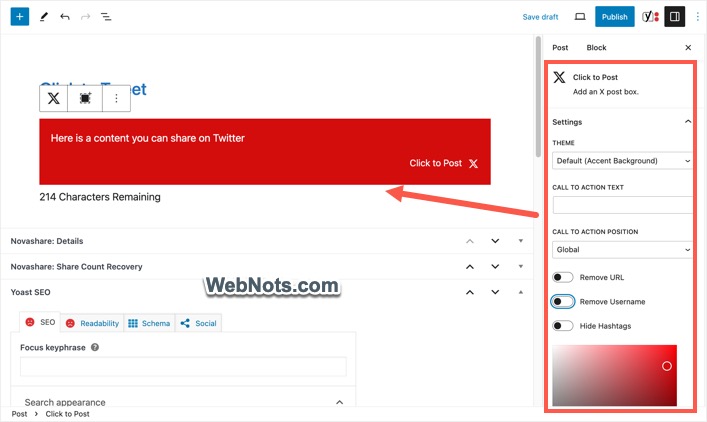

Нажмите, чтобы опубликовать глобальные настройки в Novashare Нажмите, чтобы опубликовать блок Гутенберга для Novashare

Нажмите, чтобы опубликовать блок Гутенберга для Novashare Включить закрепление Pinterest на изображениях

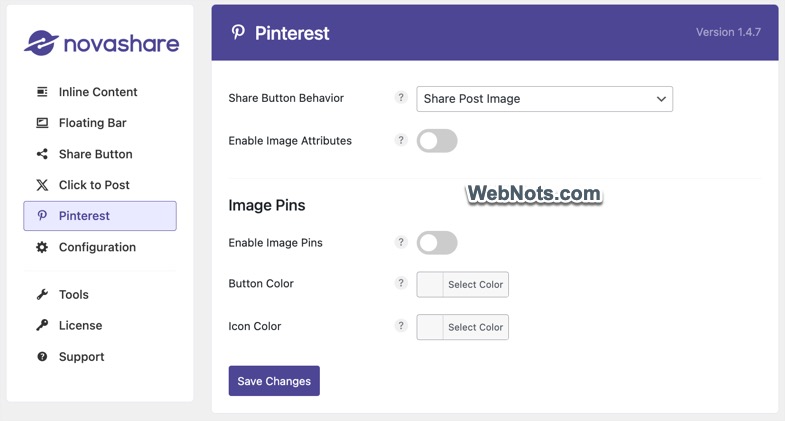

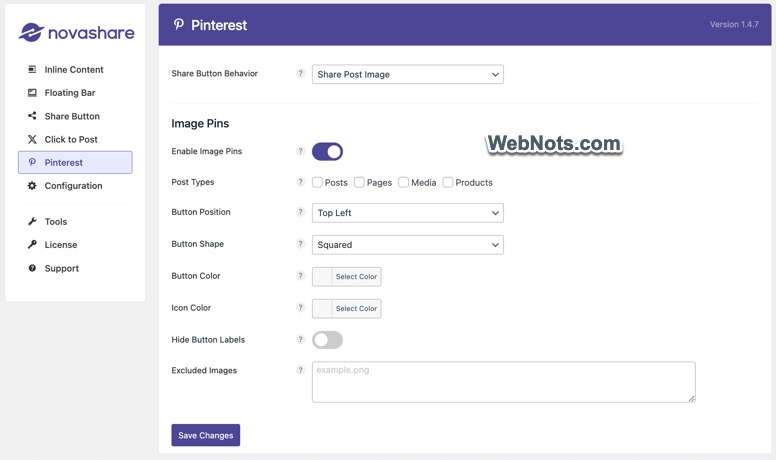

Включить закрепление Pinterest на изображениях Настройте пин Pinterest с помощью Novashare

Настройте пин Pinterest с помощью Novashare Раздел расширенной конфигурации Novashare

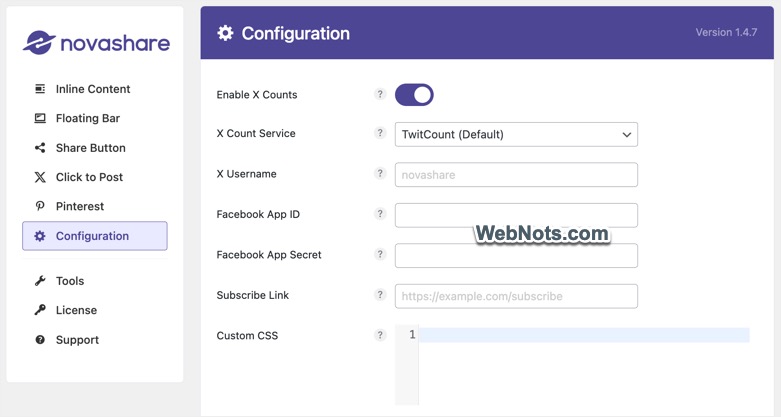

Раздел расширенной конфигурации Novashare Раздел инструментов Novashare

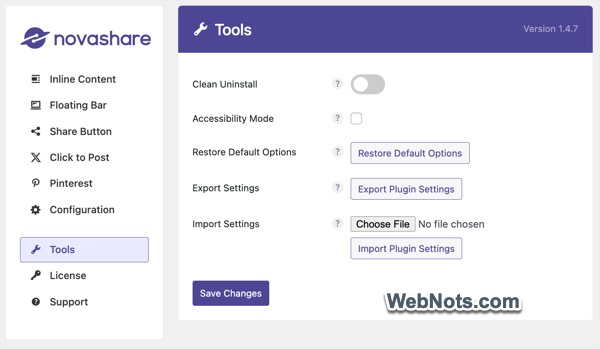

Раздел инструментов Novashare Параметры мета-поля Novashare

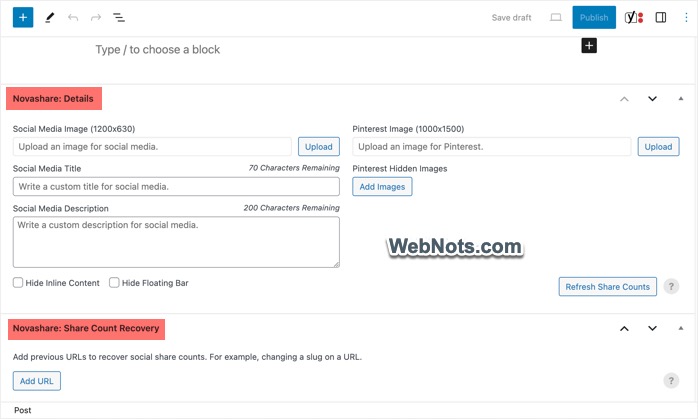

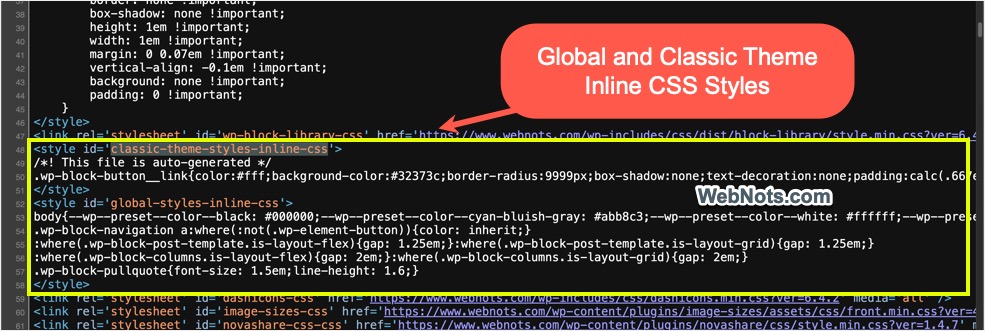

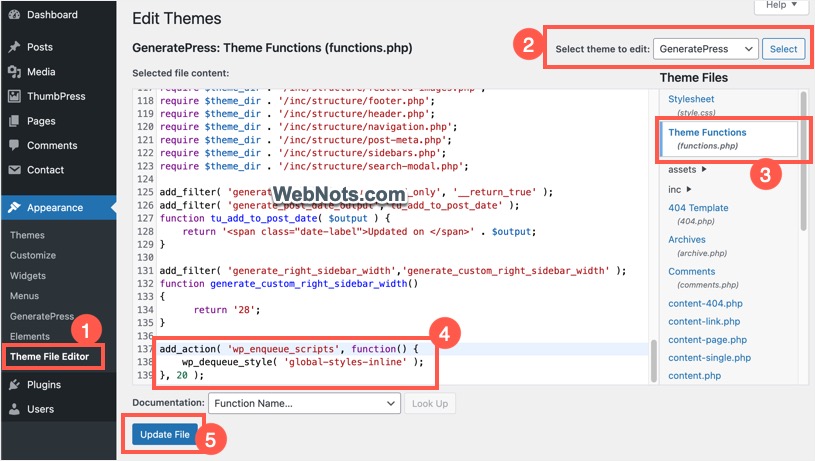

Параметры мета-поля Novashare Встроенный CSS в глобальной и классической теме в заголовке WordPress

Встроенный CSS в глобальной и классической теме в заголовке WordPress Код для удаления глобальных встроенных стилей

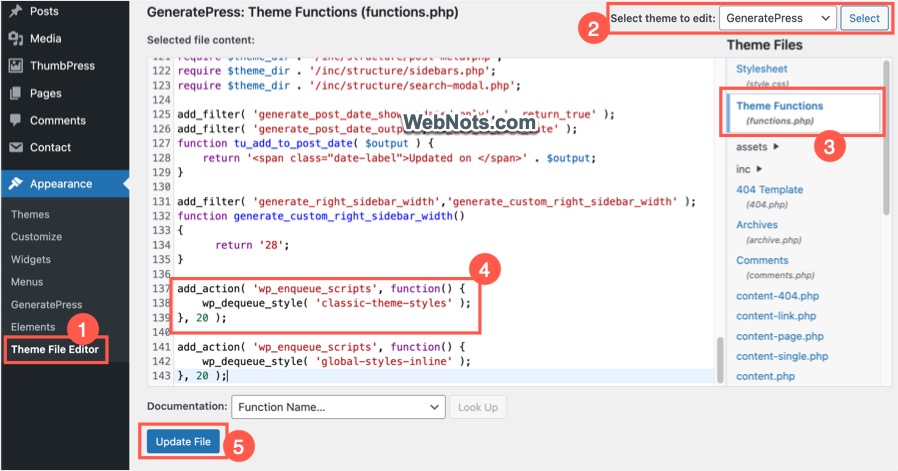

Код для удаления глобальных встроенных стилей Код для удаления встроенных стилей классической темы

Код для удаления встроенных стилей классической темы Удалить глобальные стили в плагине Perfmatters

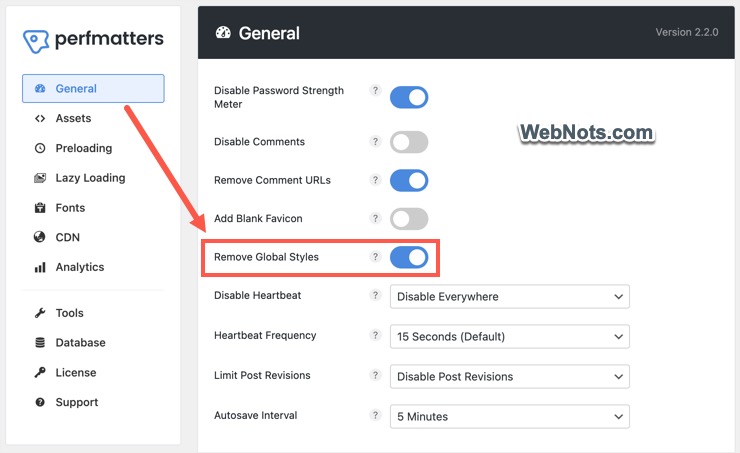

Удалить глобальные стили в плагине Perfmatters Цвет фона блока удален.

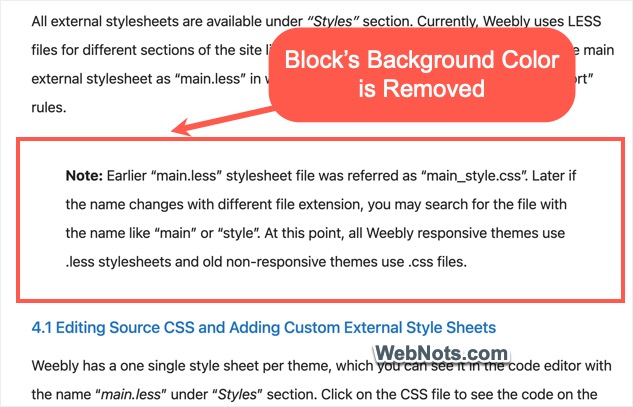

Цвет фона блока удален. См. команды для WinGet.

См. команды для WinGet. Установите несколько приложений с помощью WinGet

Установите несколько приложений с помощью WinGet Список всех пакетов, установленных с помощью WinGet

Список всех пакетов, установленных с помощью WinGet Установите диспетчер пакетов Chocolatey из командной строки.

Установите диспетчер пакетов Chocolatey из командной строки. Проверьте поддерживаемые команды Chocolatey

Проверьте поддерживаемые команды Chocolatey Установите пакет с помощью менеджера пакетов Chocolatey.

Установите пакет с помощью менеджера пакетов Chocolatey. Поиск пакетов приложений с помощью Choco

Поиск пакетов приложений с помощью Choco Выберите приложения для установки с помощью Ninite

Выберите приложения для установки с помощью Ninite Скачать пакет Ninite

Скачать пакет Ninite Закройте установщик Ninite

Закройте установщик Ninite Установите менеджер пакетов Scoop

Установите менеджер пакетов Scoop Найдите пакеты приложений с помощью менеджера пакетов Scoop.

Найдите пакеты приложений с помощью менеджера пакетов Scoop. Установите пакет приложения с помощью Scoop

Установите пакет приложения с помощью Scoop