«Служба времени» Windows использует сложные алгоритмы, определенные в «Протоколе сетевого времени» или «NTP», и отвечает за синхронизацию времени в системах. Иногда в ОС Windows не удается синхронизировать время, что может быть связано с несколькими причинами. Наиболее распространенной причиной того, что Windows не может синхронизировать время, являются проблемы со «Службой времени» Windows.

Как синхронизировать время Windows?

Если «Время Windows» не синхронизировано, пользователи могут использовать встроенные настройки для автоматической синхронизации времени. Вы можете помочь себе, следуя этим инструкциям:

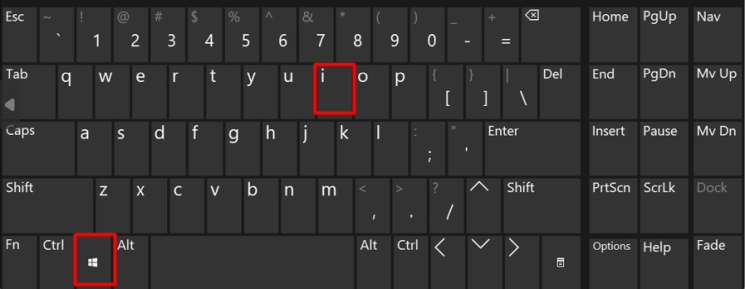

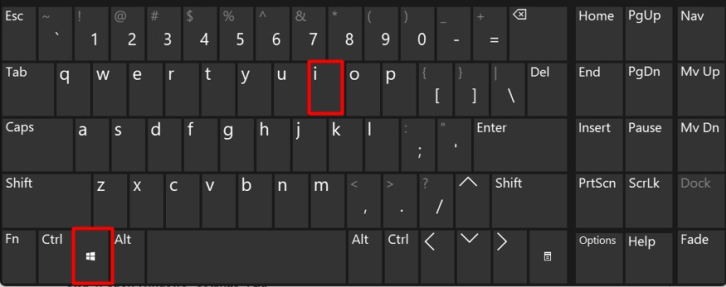

Шаг 1. Откройте приложение «Настройки» Windows.

Приложение Windows «Настройки» содержит несколько утилит настройки системы, и «Синхронизация времени Windows» — одна из них. Чтобы открыть его, используйте клавиши «Windows+i»:

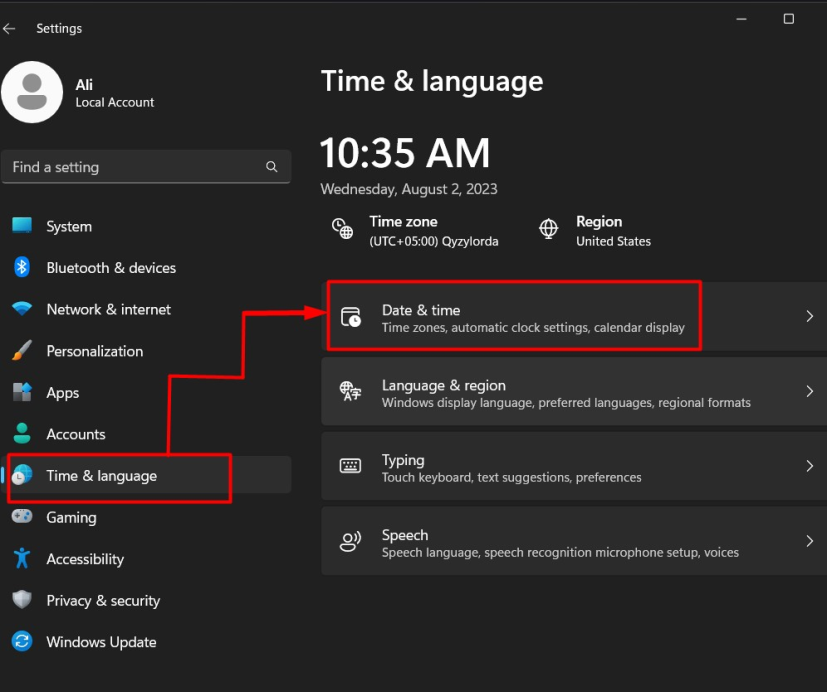

Шаг 2. Синхронизируйте время Windows

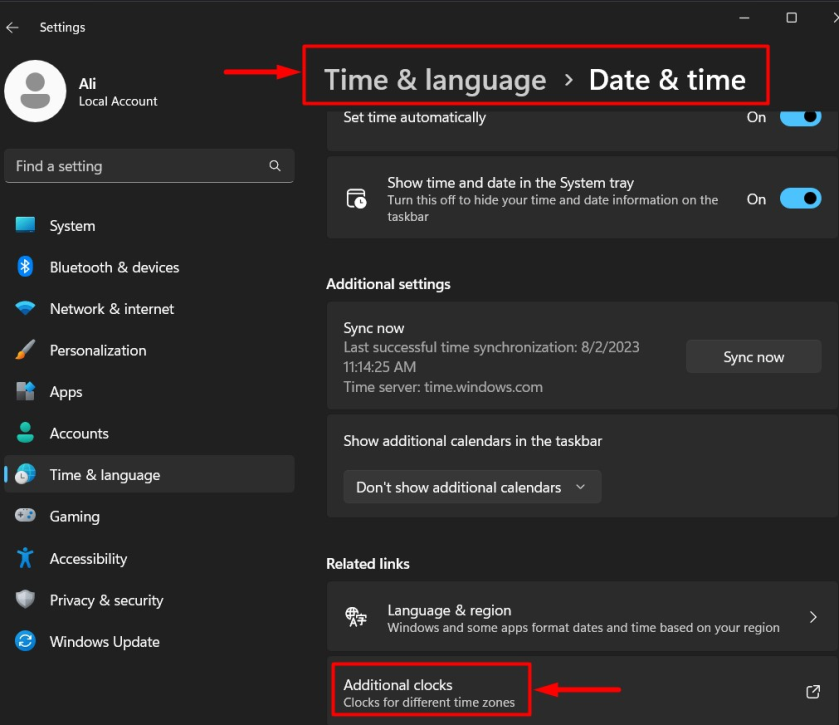

В приложении Windows «Настройки» выберите «Время и язык» и откройте «Дата и время»:

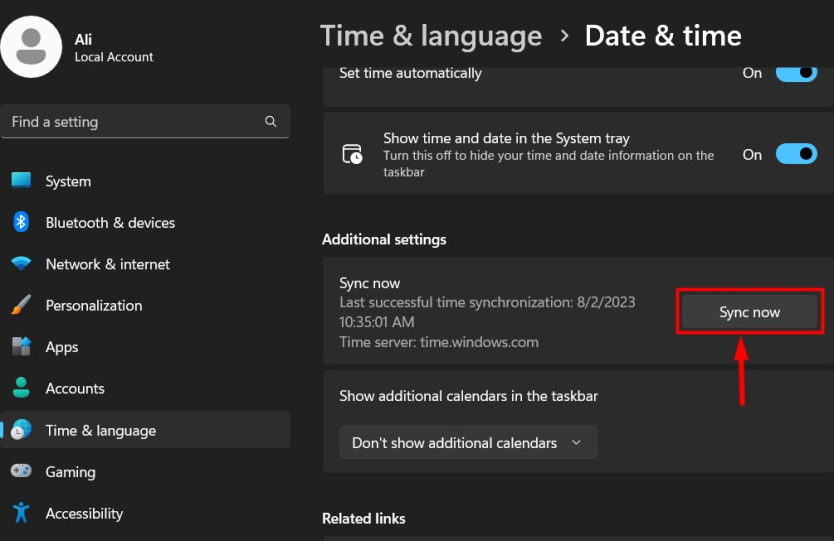

В следующем окне найдите и активируйте «Синхронизировать сейчас», чтобы немедленно синхронизировать «Время Windows»:

Если кнопка «Синхронизировать сейчас» возвращает ошибки, попробуйте следующие исправления:

Что вызывает ошибку «Ошибка синхронизации времени» в Microsoft Windows?

Ошибка «Ошибка синхронизации времени» в Windows может быть вызвана следующими причинами:

- Изменение часового пояса может привести к ошибке и исправляется путем возврата к правильному часовому поясу.

- Зараженная вирусом или вредоносным ПО система не позволит пользователю синхронизироваться с сервером времени.

- Проблемы со «Службой времени Windows», которая поддерживает практически все, что связано со временем Windows.

Как исправить ошибку «Ошибка синхронизации времени» в Windows?

Проблему «Ошибка синхронизации времени» в Windows можно устранить следующими способами:

Способ 1. Исправьте ошибку «Ошибка синхронизации времени» в Windows, перезапустив/сбросив службу «Время Windows».

У большинства пользователей проблема «Ошибка синхронизации времени» вызвана проблемами со «Службой времени» Windows, и ее перезапуск решает проблему. Его перезапускают с помощью приложения Windows «Службы», выполнив следующие действия:

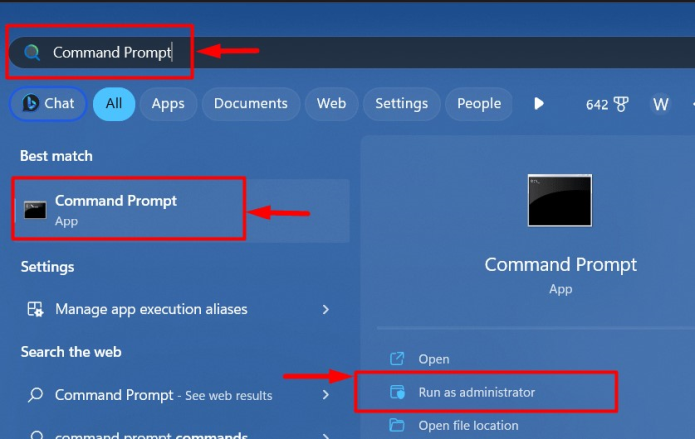

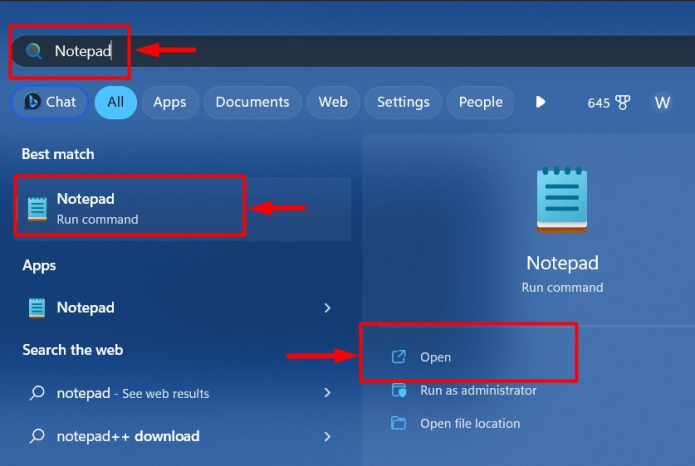

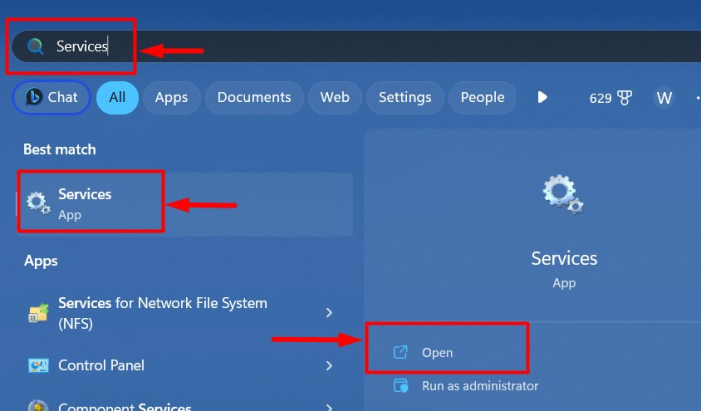

Шаг 1. Откройте приложение «Службы» Windows. Приложение «Службы» можно запустить с помощью меню «Пуск» Windows:

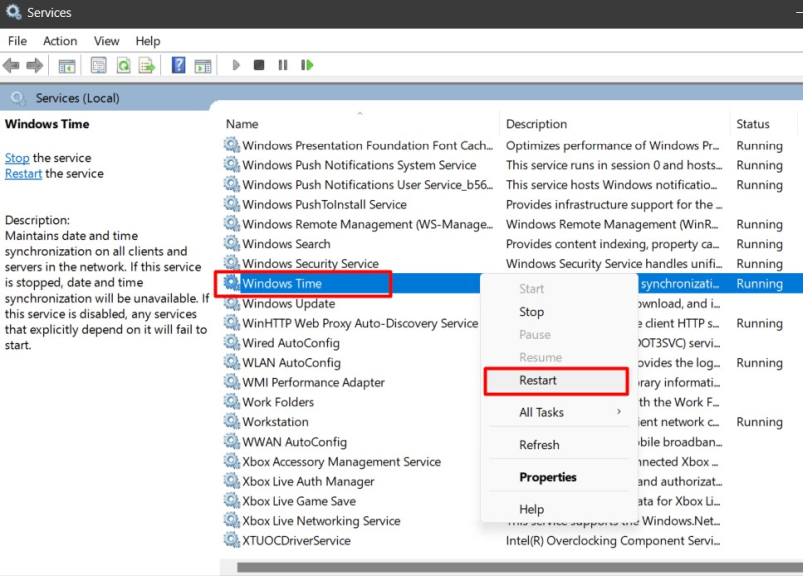

Шаг 2. Перезапустите службу «Время Windows».

В приложении Windows «Службы» найдите службу «Время Windows», щелкните правой кнопкой мыши, чтобы открыть контекстное меню, и выберите «Перезапустить», чтобы вызвать немедленный перезапуск этой службы:

Примечание. Если «Служба времени» Windows остановлена (смотрите в столбце «Состояние»), запустите ее с помощью пункта «Пуск» в контекстном меню.

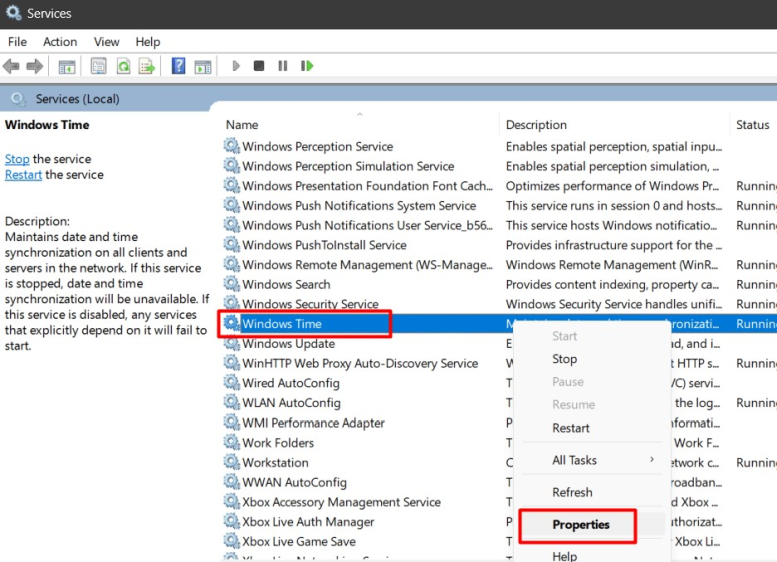

Шаг 3. Установите автоматический запуск службы «Время Windows»

Служба «Время Windows» по умолчанию настроена на запуск «Вручную», что в некоторых случаях может создавать проблемы. Если перезапуск службы не дал результата, щелкните службу правой кнопкой мыши и выберите в меню «Свойства»:

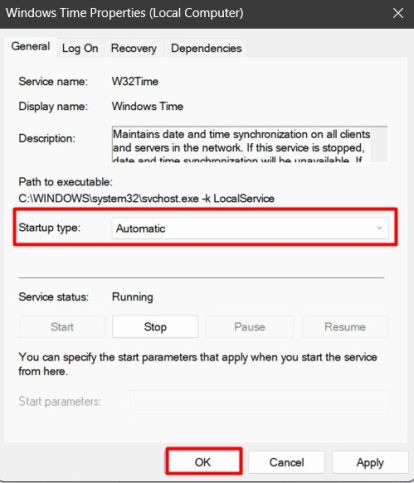

Далее устанавливаем «Тип запуска» на «Автоматически»:

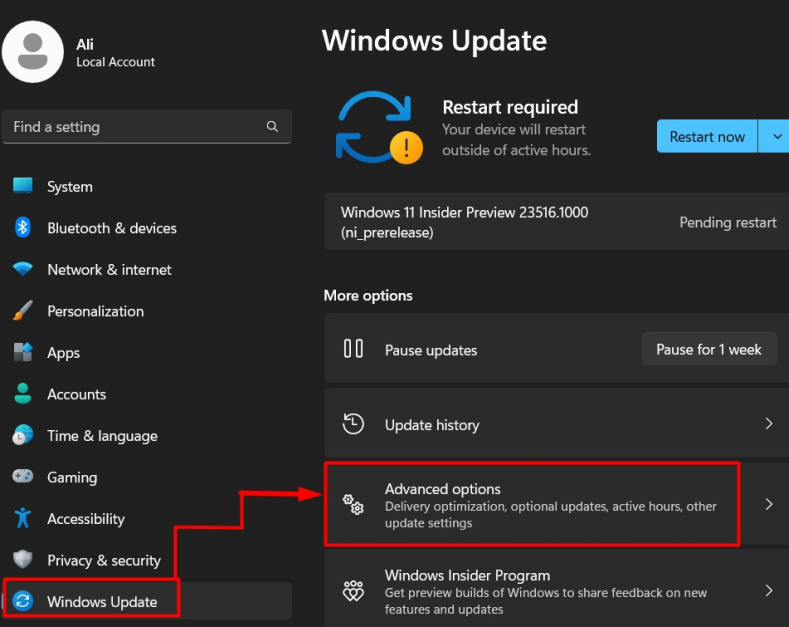

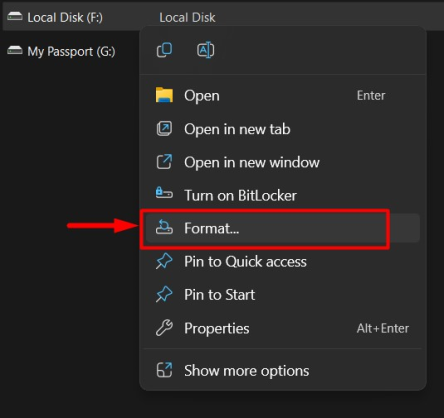

Способ 2. Исправьте ошибку «Ошибка синхронизации времени» в Windows, изменив сервер времени

Переполненный или отключенный «Сервер времени» может вызвать проблему «Ошибка синхронизации времени» в Windows, и для решения этой проблемы пользователи должны изменить «Сервер времени»: Это можно сделать, выполнив следующие действия:

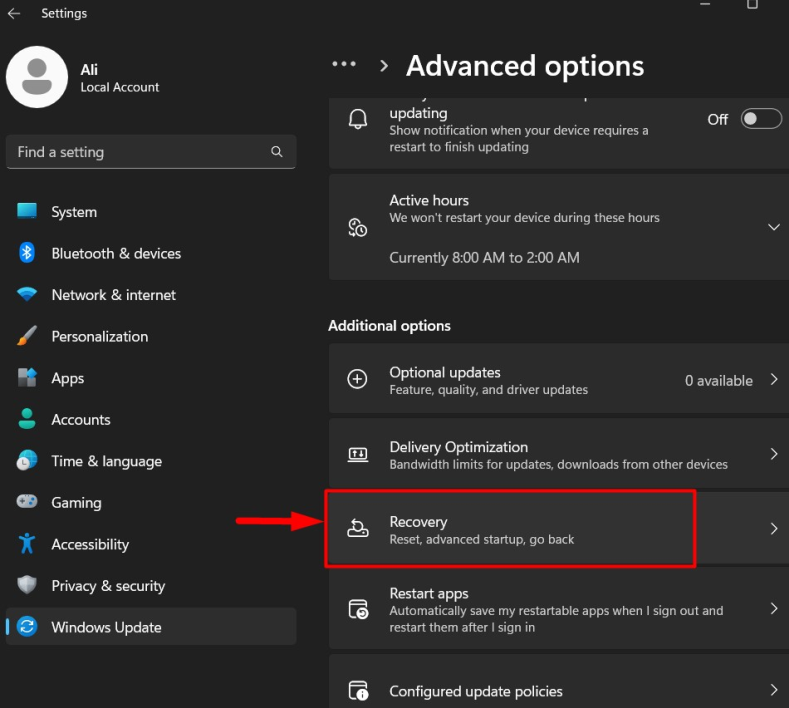

Шаг 1: Откройте дополнительные часы

В приложении Windows «Настройки» перейдите к «Время и язык -> Дата и время» и выберите «Дополнительные часы» в разделе «Похожие ссылки»:

Шаг 2. Измените сервер времени

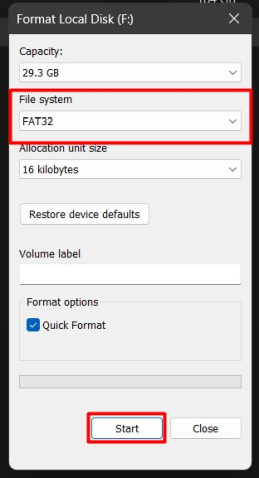

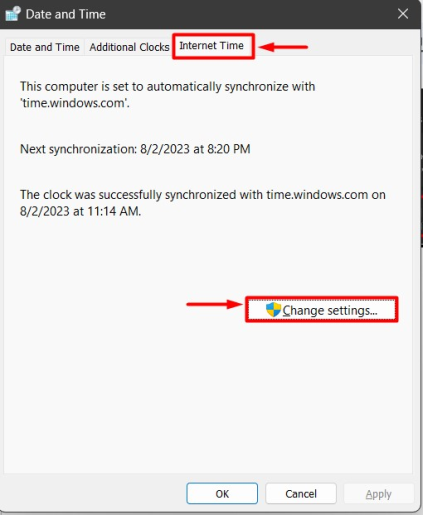

Открыв «Дополнительные часы», вы увидите следующее окно, в котором необходимо выбрать «Интернет-время», а затем «Изменить настройки», чтобы изменить «Сервер времени»:

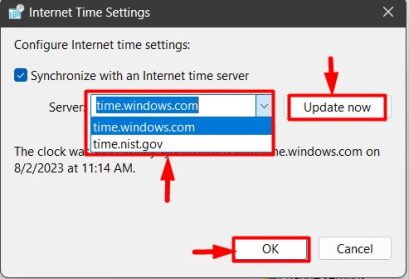

Затем выберите «Сервер», используйте кнопку «Обновить сейчас», чтобы запустить немедленную синхронизацию времени с выбранным сервером, и нажмите «ОК», чтобы сохранить изменения:

Способ 3. Исправьте ошибку «Ошибка синхронизации времени» в Windows, удалив вредоносное ПО из системы

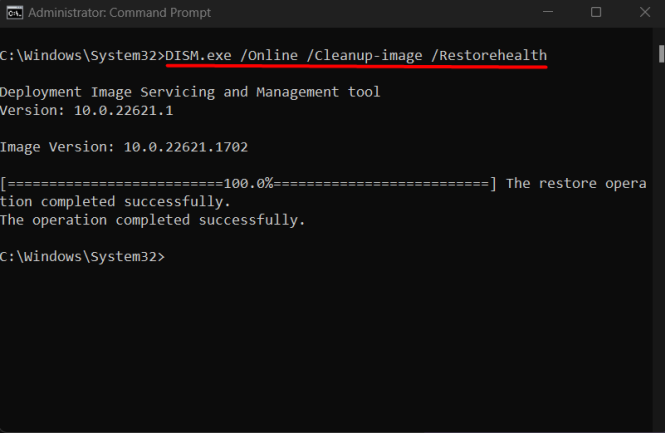

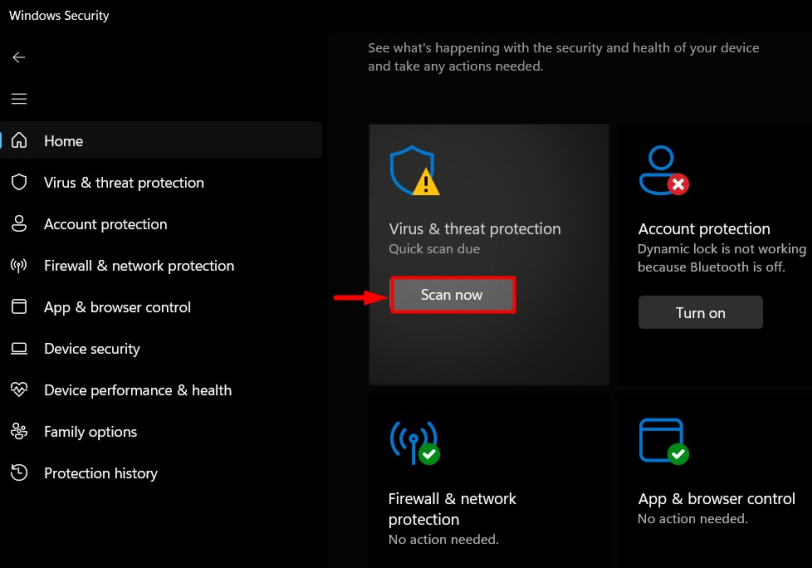

Вредоносное ПО — это небольшая часть программного обеспечения или фрагмент кода, обычно прикрепленный к другой программе и действующий независимо для получения несанкционированного доступа к системе. Это также может создать проблемы со службой «Время Windows»; Чтобы устранить эти проблемы, необходимо удалить вредоносное ПО. Мы рекомендуем использовать приложение «Безопасность Windows» для удаления вредоносного ПО. Для этого следуйте этим инструкциям:

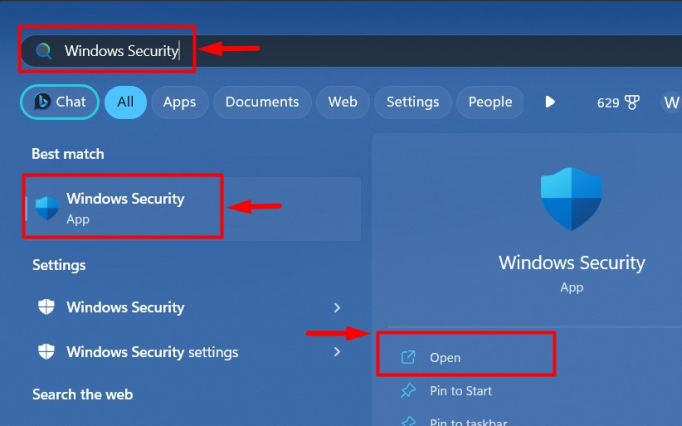

Шаг 1. Откройте приложение «Безопасность Windows».

Приложение «Безопасность Windows» — это группа инструментов, обеспечивающих безопасность системы на конкретном уровне путем предотвращения и сканирования вирусов и вредоносных программ. Для его запуска используйте меню «Пуск» Windows:

Шаг 2. Сканирование на наличие вредоносного ПО

Хотя приложение «Безопасность Windows» постоянно выполняет поиск вредоносных программ, существует небольшая вероятность того, что они могут отсутствовать. Итак, выполните сканирование, и оно автоматически найдет и удалит вредоносные программы. Для этого используйте кнопку «Сканировать сейчас» в разделе «Защита от вирусов и угроз»:

Кнопка «Сканировать сейчас» запустит процесс, и через несколько минут он завершится:

Совет для профессионалов: не используйте взломанные приложения, поскольку они часто загружаются вредоносным ПО, которое в конечном итоге может стать атакой программы-вымогателя, которая заблокирует вас из системы.

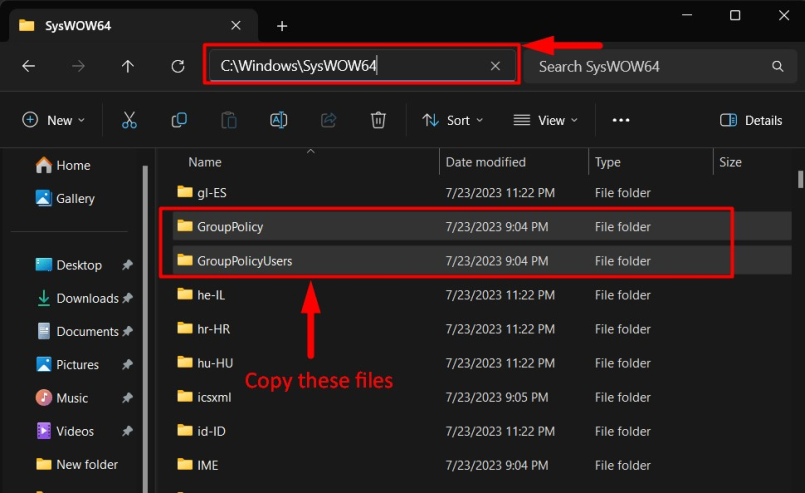

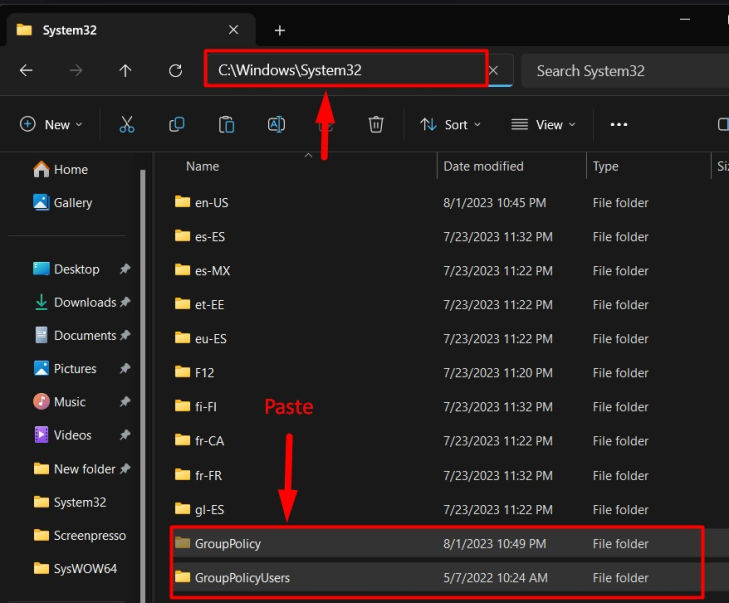

Способ 4. Исправьте ошибку «Ошибка синхронизации времени» в Windows, добавив больше серверов времени

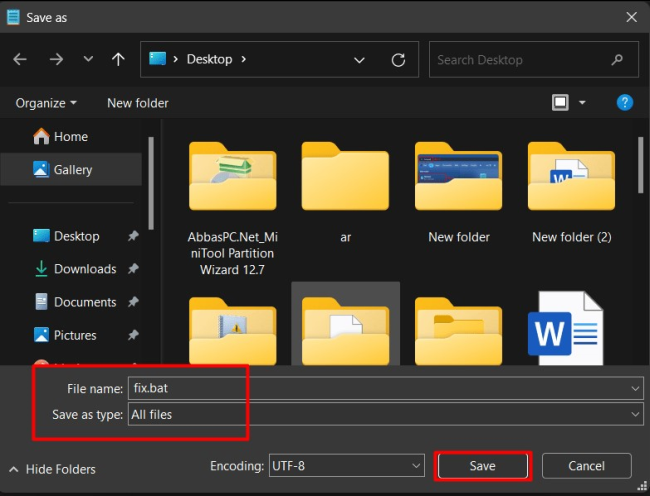

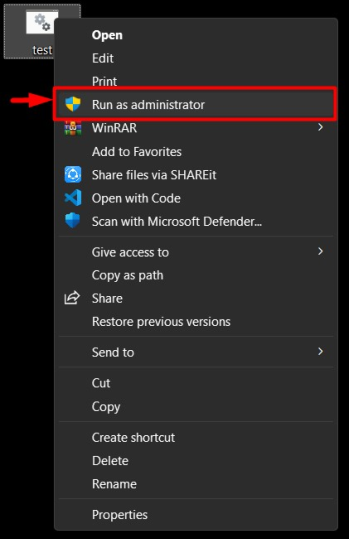

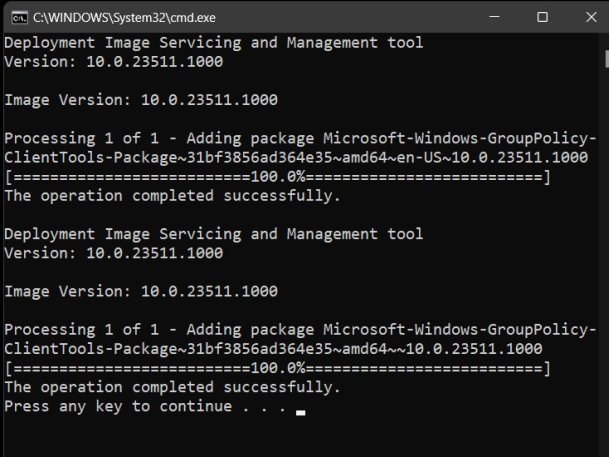

Если ни один из вышеперечисленных методов не работает, попробуйте добавить больше «Серверов времени», что решит проблему. Чтобы избавиться от ошибки «Сбой синхронизации времени» в Windows путем добавления дополнительных «Серверов времени», выполните следующие действия:

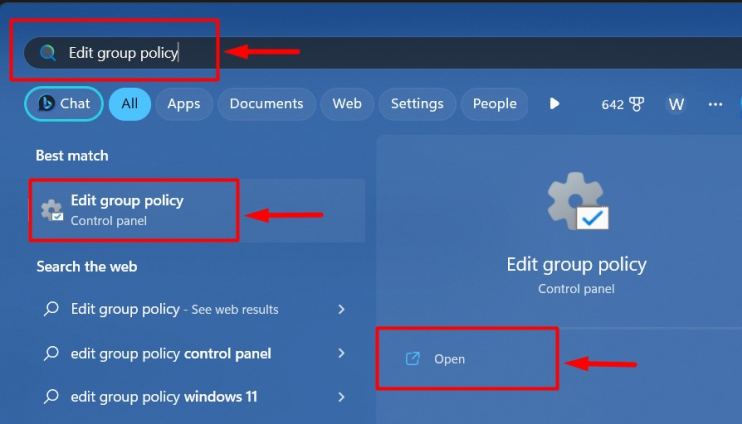

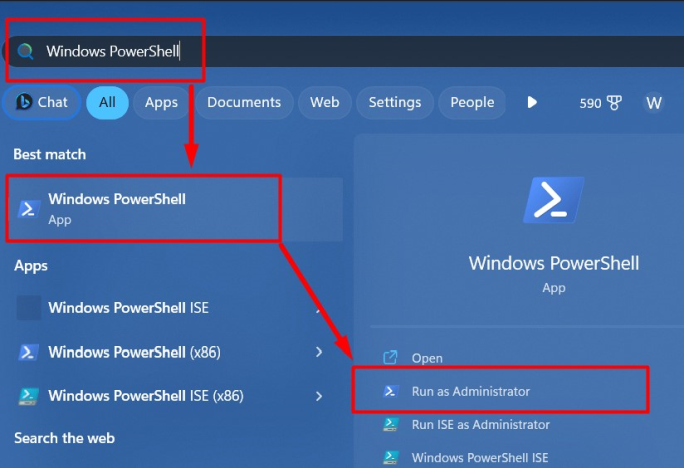

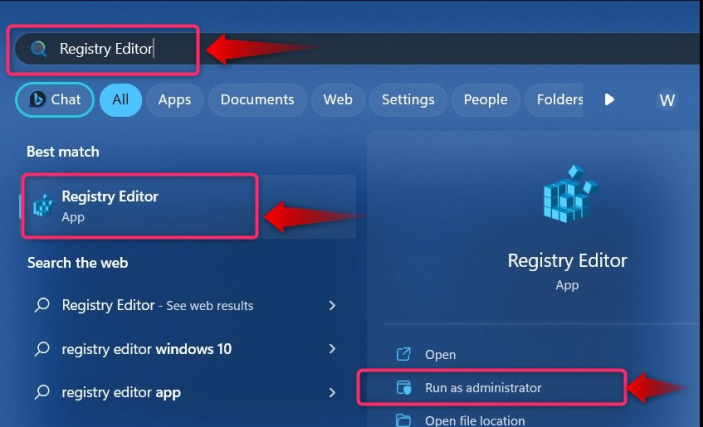

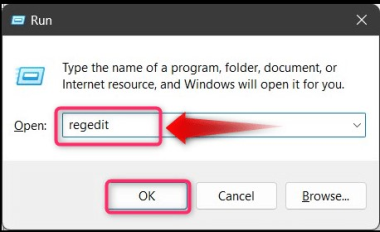

Шаг 1. Откройте редактор реестра Windows.

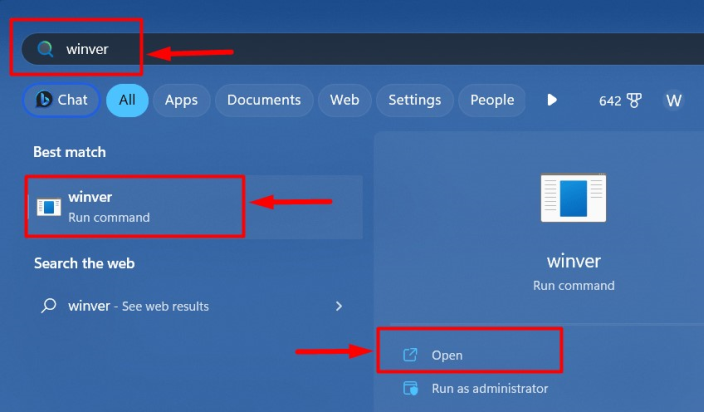

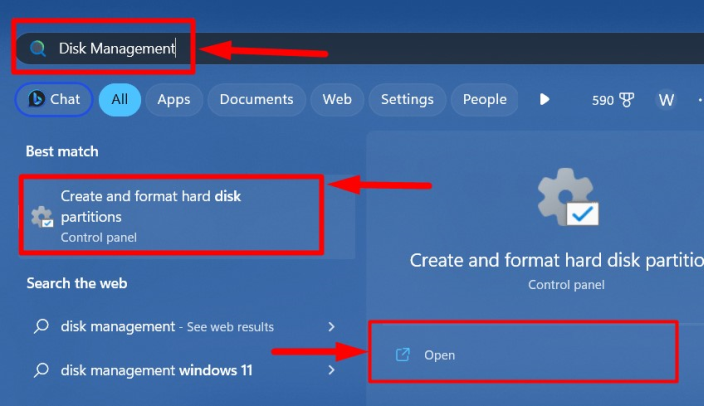

«Редактор реестра» в ОС Windows используется для изменения различных системных настроек, находящихся в «Реестре Windows». Чтобы открыть «Редактор реестра», используйте меню «Пуск» Windows:

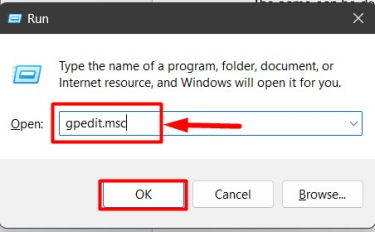

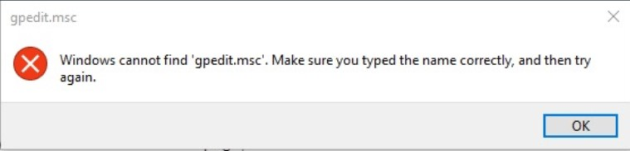

Альтернативно вы можете использовать команду Windows «Выполнить», чтобы открыть «Редактор реестра» Windows. Это можно сделать, нажав клавиши «Windows+R» и набрав «regedit», а затем кнопку «ОК»:

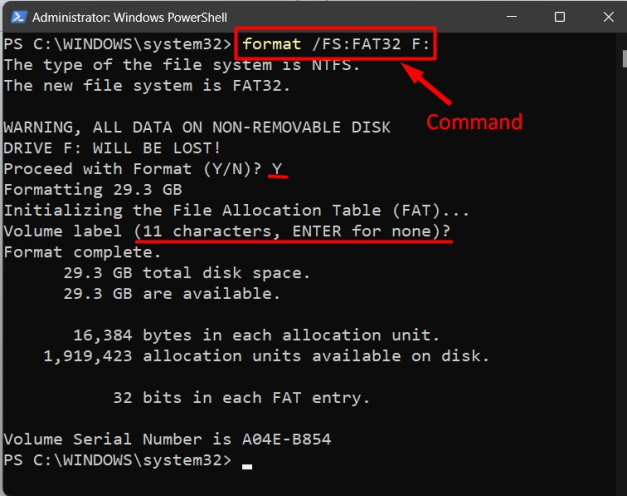

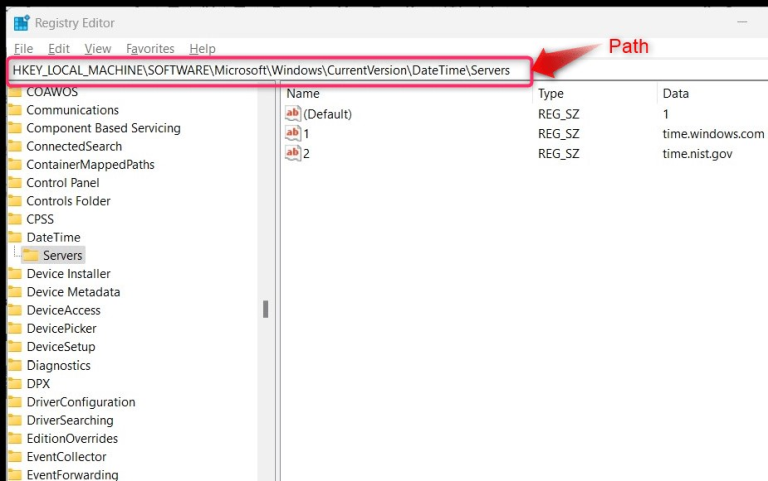

Шаг 2. Добавьте новые серверы времени

Чтобы добавить новые «Серверы времени» через «Реестр Windows», перейдите по следующему пути:

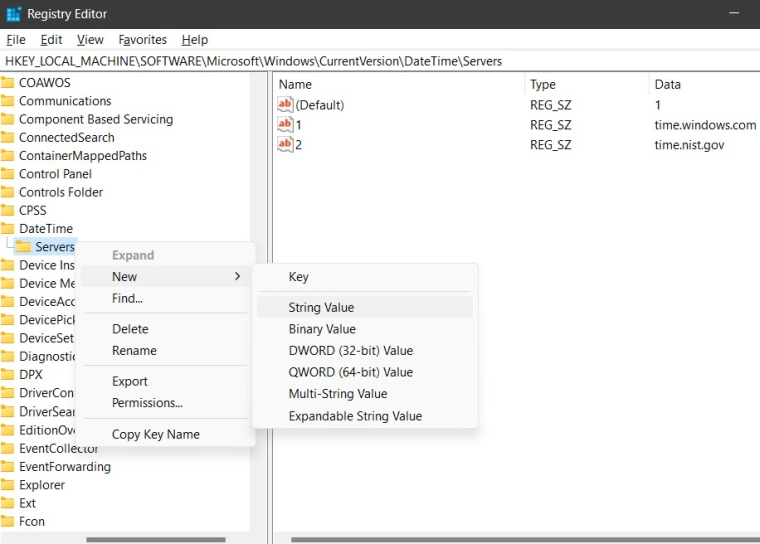

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionDateTimeServers

Теперь щелкните правой кнопкой мыши «Серверы», наведите курсор на «Новый» и выберите «Строковое значение». Назовите «Строковое значение» в числовом формате в соответствии с последним числом. Например, если у нас есть «2», мы назовем его «3» и так далее, чтобы добавить больше «Серверов времени»:

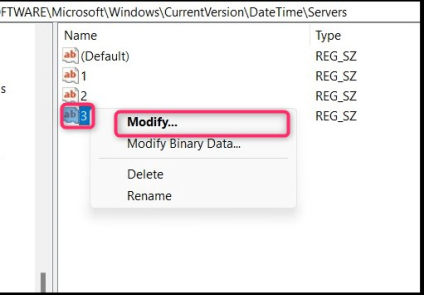

После создания нового «Строкового значения» щелкните его правой кнопкой мыши и выберите «Изменить»:

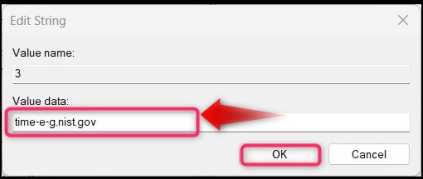

Добавьте к значению действительный URL-адрес «Сервера времени», который можно найти на этом веб-сайте:

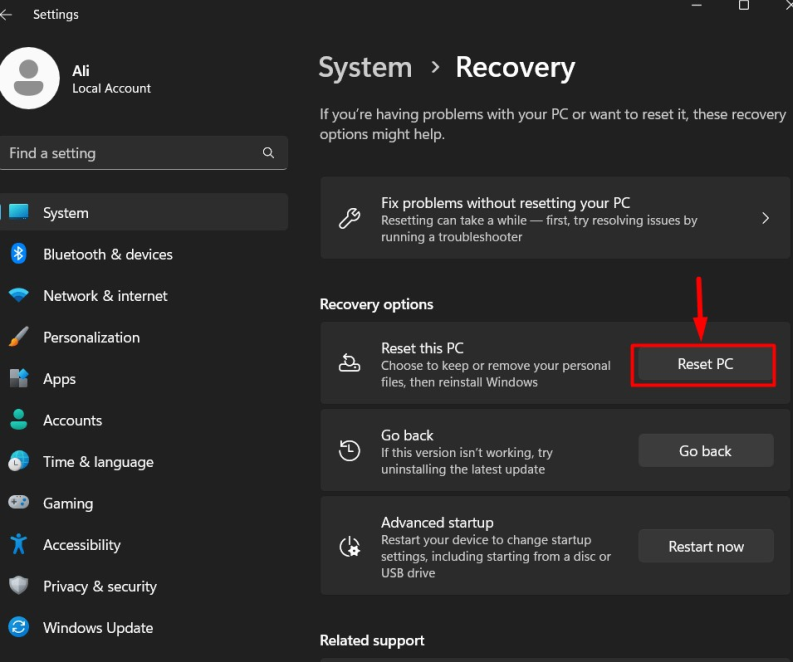

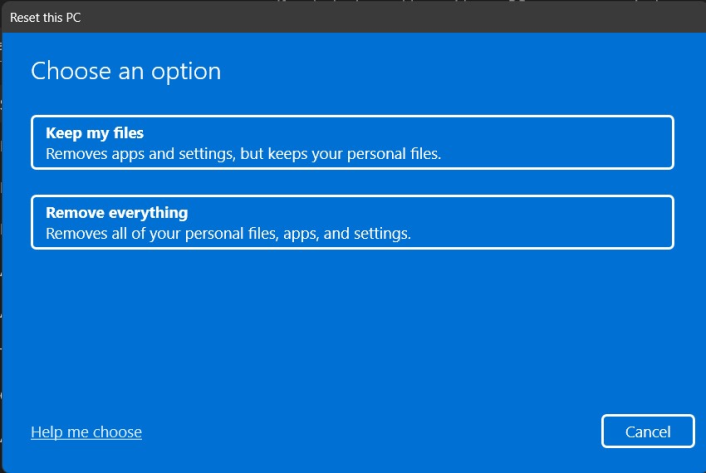

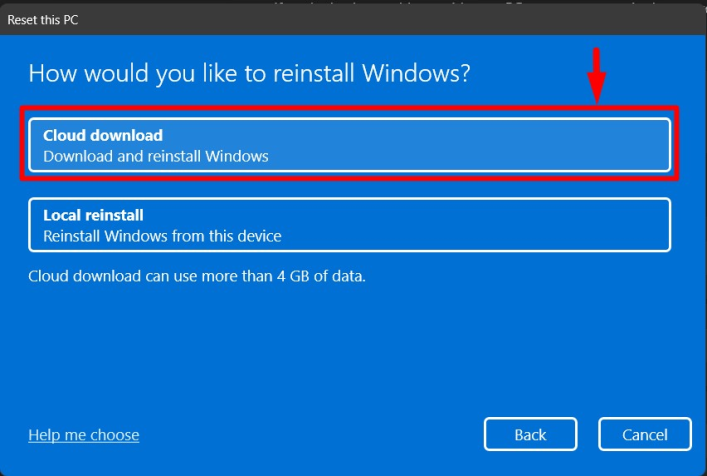

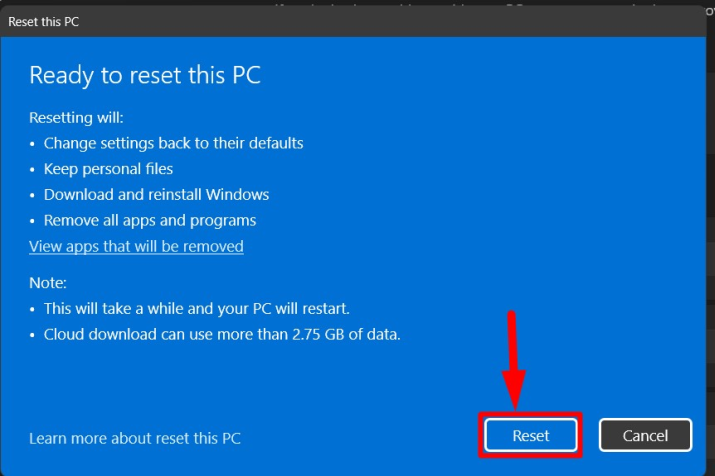

После этого перезагрузите систему и попробуйте снова синхронизировать время. Если это не помогло, вам необходимо переустановить ОС, поскольку проблему в вашей системе невозможно устранить, если ни одно из вышеперечисленных решений не сработало.

Вот и все, что касается решения проблемы «Ошибка синхронизации времени» в Windows.

Заключение

Проблема «Ошибка синхронизации времени» в Windows обычно решается путем перезапуска службы «Время Windows». Однако в некоторых случаях проблему устраняли и дополнительные методы, такие как «Изменение сервера времени» или «Удаление вредоносного ПО» из системы. В этом руководстве представлены способы исправления ошибки «Ошибка синхронизации времени» в Microsoft Windows.