Прошлый год запомнился массовыми взломами социальных сетей и онлайн-сервисов, популярностью скрытого криптомайнинга, большим количеством критических уязвимостей, а также использованием универсальных инструментов для комплексных атак.

Прогнозы различных вендоров на 2019 год в области информационной безопасности делают ставку на рост числа подобных угроз и не оставляют сомнений, что защита компьютера, мобильных устройств и важных данных – это все ещё актуальная и важная задача для большинства пользователей. И, как показывают тесты различных лабораторий, в этом вам всё ещё может помочь надёжный антивирус.

Мы предлагаем пользователям нашего сайта выбрать лучшие антивирусные продукты – решения, которым вы можете доверить защиту ваших устройств и данных. Также в конце статьи мы предлагаем ответить на дополнительные вопросы про используемые операционные системы и браузеры.

Очень важно заботиться о безопасности своих данных, рейтинг антивирусов хороший помощник в выборе защитника. Один неудачный клик, и все, ваши данные либо будут доступны незнакомому человеку, либо за шифруются, и хорошо, если вы отделаетесь малой кровью. Именно по этой причине сегодня мы решили порадовать вас топом из 5 лучших бесплатных антивирусов для Windows. Кстати говоря, вы также можете ознакомиться со статьей: «Топ 5 лучших платных антивирусов для Windows 2019».

Естественно бесплатные продукты не будут так эффективны, как их платные версии. Это определенно стоит учитывать при выборе антивирусного программного обеспечения, сколько бы рейтингов не составлялось. Кстати говоря, бытует такое мнение, что использование Linux напрочь лишает необходимости в использовании антивирусов. Верить ли этому или же нет — решайте сами, однако мы рекомендуем интересные материалы про топ 5 лучших Linux дистрибутивов 2019 и 10 лучших дистрибутивов Linux для домашнего пользования. Что же, мы начинаем. С общего рейтинга антивирусов 2019 года.

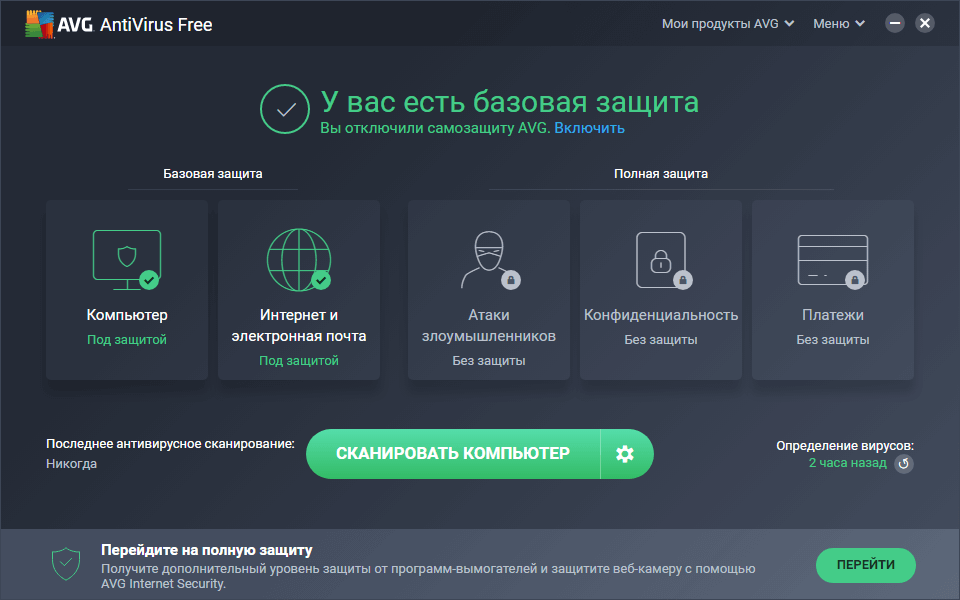

1. Рейтинг антивирусов – AVG

Название продукта:

AVG AntiVirus

Плюсы:

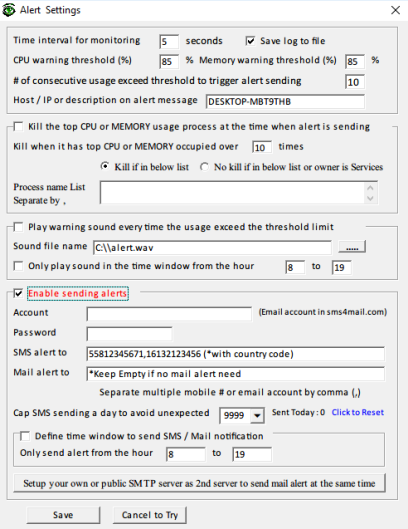

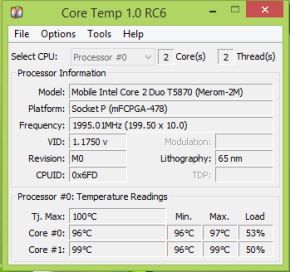

Рейтинг антивирусов, начинается с AVG AntiVirus. Обновление защитных модулей программы и антивирусных баз происходит в режиме реального времени, программа проверяет компьютер на наличие зараженного ПО и возможных проблем с производительностью системы, а также производит мониторинг загрузок и останавливает подозрительные еще до того, как они попадут и распространятся по системе. А главное, программа имеет наглядный интерфейс и проста в управлении, в интерфейсе отображается вся важная информация о защите вашего ПК. И при всем этом не происходит какого либо заметного снижения производительности системы. Резидентная защита незаметно работает в фоновом режиме. Когда вы открываете, копируете или сохраняете файлы, происходит автоматическое сканирование и происходит оно настолько быстро, что остается незаметным для пользователя. Вы можете просто работать за компьютером, а программа будет блокировать посещаемые вами вредоносные сайты, отслеживать и пресекать опасные загрузки и нежелательные вложения из электронных писем. Самое главное, что Web защита, входящая в список функций бесплатной версии AVG AntiVirus, выгодно отличает его от многих похожих продуктов.

Минусы:

В состав данной версии антивирусного ПО, к сожалению, не входят:

- Дополнительный уровень защиты от программ-вымогателей, благодаря которому ваши личные папки будут в полной безопасности.

- Защита от слежки через веб-камеру.

- Полноценный брандмауэр, который дает очень надежную защиту от различного рода злоумышленников.

- Безопасные покупки в интернете, с блокированием поддельных сайтов.

Помимо этого вы не защищены от хакерских атак из вне. Для любителей всесторонней защиты придется приобрести AVG Internet Security

Для каких устройств доступен:

AVG AntiVirus доступен для ПК под управлением Windows 7, 8, 10 и Mac. Также доступна версия AVG AntiVirus для Android.

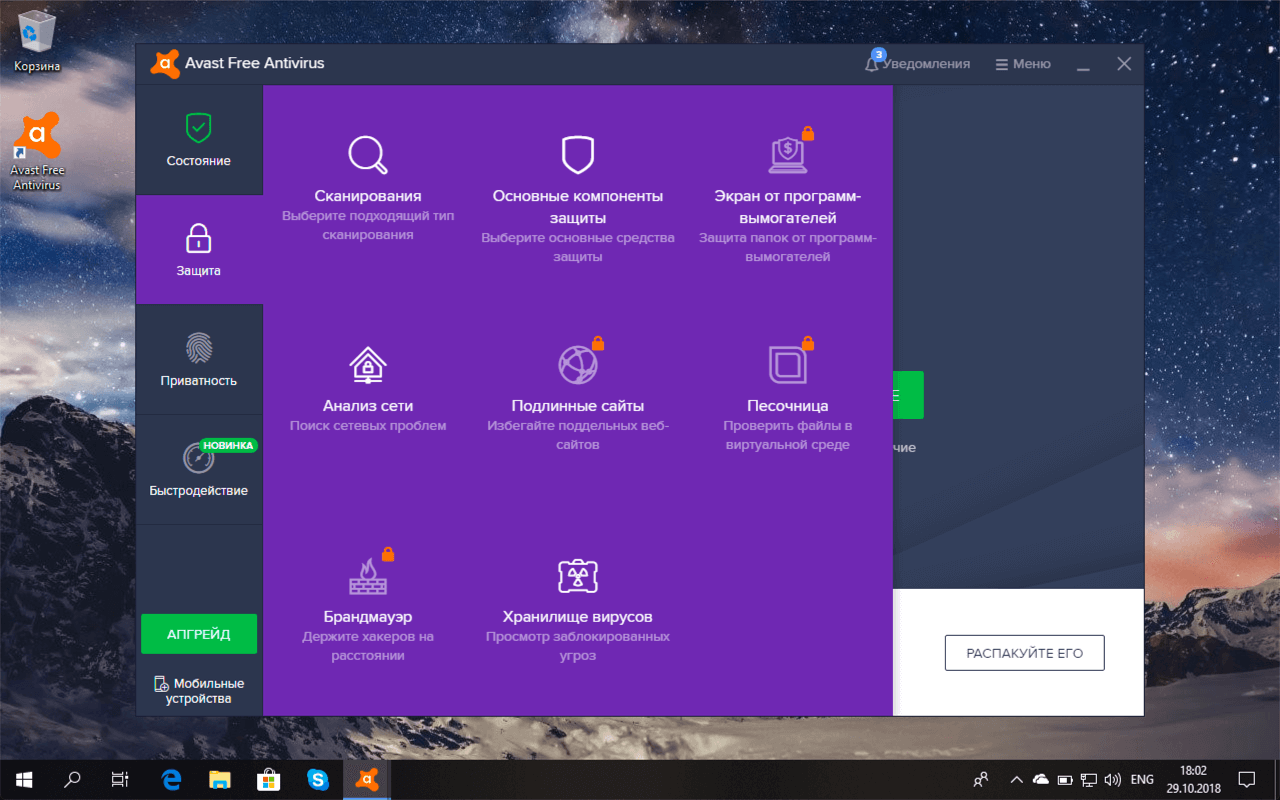

2. рейтинг антивирусов – Avast

Название продукта:

Avast Free Antivirus

Плюсы:

Avast Free Antivirus может предложить пользователю больше, чем похожие решения других компаний, распространяемые на платной основе. Так, к примеру, в бесплатную версию антивируса от Avast уже включены сканер безопасности сети, менеджер паролей, защита браузера и многие другие важные возможности. Это замечательная коллекция различных инструментов безопасности, с тем учетом, что это бесплатная версия программного решения от Avast. Avast Free Antivirus это единственный бесплатный антивирус линейки с минимально необходимым набором инструментов для отличной защиты вашего ПК и домашней сети. В его состав входят следующие инструменты:

- Антивирус

- Аварийный диск

- Проверка Wi-Fi сетей

- Software Updater

- Менеджер паролей

- Игровой режим

- Пассивный режим работы

- Web экран

В состав Avast Free Antivirus, разумеется, входят не все компоненты защиты. Те компоненты, которые недоступны для пользователей данной версии антивируса отмечены в общем интерфейсе значком в виде замка. Avast Free Antivirus признана одним из наименее ресурсоемких антивирусным решением для защиты ПК. А это значит, что работа антивируса будет наименьшим образом сказывается на общей производительности компьютера. А это значит, что использовать антивирус можно даже на достаточно слабых компьютерах, сильно не замедляя их общее быстродействие. В свежей версии Avast Free Antivirus стал значительно лучше отслеживать различного рода вирусы и при этом влияние его работы по-прежнему не сказывается на производительности системы в целом.

Минусы:

Avast Free Antivirus является полностью бесплатным решением, поэтому он имеет ряд отличий от старшей версии. Так он не дает защиты при совершении банковских операций в интернете, при совершении интернет покупок, а также не дает полноценной защиты важных файлов на вашем компьютере, в нем отсутствует полноценный брандмауэр (программный комплекс, который служит для защиты вашего компьютера от взлома хакерами, а также всевозможных вирусов и «троянов») и проверка подлинности сайтов. Но если вы являетесь простым пользователем, который коротает время за просмотром веб-сайтов, видео в интернете, просмотром электронной почты, то Avast Free Antivirus может стать вашим верным помощником.

Для каких устройств доступен:

Avast Free Antivirus доступен для ПК под управлением Windows 7, 8, 10 и смартфонов на базе Android (Avast Mobile Security). Для владельцев Mac доступен Avast Security (бесплатная версия).

3. Рейтинг антивирусов – Лаборатория Касперского

Рейтинг антивирусов любого года невозможен без Kaspersky.

Название продукта:

Kaspersky Free

Плюсы:

Продукты Лабаратории Касперского не раз были удостоены различных наград за свои технологические решения. Благодаря защитным технологиям антивирусного ПО и данным об угрозах, поступающим в автоматическом режиме, вы можете спать спокойно, компьютер всегда будет защищен от наиболее распространенных угроз. Защитные технологии в составе антивируса автоматически блокируют вирусы, опасные файлы и приложения и предупреждают вас о вредоносных веб-сайтах. Антивирусное решение разработано так, что оно защищает вас, не мешая вам. Благодаря автоматическим обновлениям программы, вы можете быть уверены, что ваша защита всегда актуальна. Главное преимущество данной программы заключается в том, что на деле Kaspersky Free является упрощённым вариантом многократного призёра всевозможных конкурсов Kaspersky Internet Security (KIS). В последнем есть практически всё: родительский контроль, техподдержка по телефону, защита интернет-платежей, защита от троянов, блокировщиков экрана и бутовых вирусов. Его можно поставить на Windows, Mac и Android — и всё это используя одну коробку. А вот Kaspersky Free лишён каких-либо дополнительных функций. Об этом ниже.

Минусы:

Бесплатная версия имеет некоторые ограничения.

Во-первых в ней отсутствует возможность удаленного управления защитой своего компьютера и других компьютеров в домашней сети с установленными антивирусными программами Лаборатории Касперского через интернет (в аккаунте на портале My Kaspersky). А ведь удаленное управление может быть удобно для владельцев несколько компьютеров объединенных локальной сетью или же системных администраторов. Для тех у кого имеется один или два компьютера отсутствие возможности удаленного управления антивирусными продуктами не будет являться критичным.

Во-вторых у Kaspersky Free отсутствует мониторинг активности — компонент, который собирает данные о действиях программ на вашем компьютере и предоставляет эту информацию другим компонентам для более эффективной защиты. Таким образом можно обнаружить новые неизвестные вирусные угрозы, которые не внесены в базу данных вирусов и вредоносных программ и восстановить состояние системы до появления в ней вредоносной программы.

В-третьих в Kaspersky Free отсутствует такая функция как мониторинг сети, которая предоставляет пользователю информацию об активных сетевых соединениях, установленных программах и открытых сетевых портах.

Для каких устройств доступен:

Kaspersky Free выпущен только для Windows 7, 8, 10. Однако уже давно есть Kaspersky Internet Security для Android, причем базовая версия бесплатна – бери и качай.

Ну а для пользователей Mac пока что предлагается платная версия Kaspersky Internet Security for Mac.

4. Bitdefender

Название продукта:

Bitdefender Antivirus Free Edition

Плюсы:

Bitdefender Antivirus Free Edition вошел в наш рейтинг антивирусов, так как вы будете наслаждаться работой в Интернете и быть спокойными за безопасность своего компьютера. Он обеспечивает отличную защиту от различных угроз и не требует специальных настроек. Также антивирус не замедляет работу системы. В Bitdefender Antivirus Free Edition используется комбинация из облачного сканирования и поведенческого анализа для определения всех новых угроз, а эвристический анализ поможет обнаружить также новые, еще неизвестные угрозы. Защита в режиме реального времени защититваш ПК от любых зараженных файлов еще до того, как они успеют распространиться по системе. Активный Вирус Контроль представляет из себя проактивную технологию, которая быстро и точно обнаруживает потенциальные угрозы, даже в случаях новых вирусов. Система обнаружения вторжений обнаруженивает и автоматически предупреждает, если приложения ведут себя подозрительно, и блокирует их, если они переходят рамки дозволенных операций. B-Have проактивно обнаруживает неизвестные угрозы, которые другие продукты пропускают, анализируя, как приложения ведут себя в безопасной среде. Если вредоносные действия не обнаружены, B-Have запускает программу нормально. В противном случае приложение автоматически помещается в карантин или удаляется. HTTP Сканирование защищает Вас от фишинг мошенников, старающихся заполучить данные Вашей банковской карты. Bitdefender Antivirus Free Edition сканирует все ссылки, на которые вы преходите в браузере и блокирует их, если они опасны. Bitdefender Antivirus Free Edition использует специальную технологию для определения и блокировки руткитов (это тип скрытого программного обеспечения, которое помогает хакерам получить контроль над компьютером). Каждый раз при включении компьютера происходит сканирование системы на предмет наличия вирусов, при этом не скорость загрузки системы не увеличивается. За это отвечает функция Early Boot Scanning. В Bitdefender Antivirus Free Edition включена фирменная функция Auto Scan, которая сохранит ваше время и ресурсы компьютера акцентируя внимание на обнаружении вирусов в основных системных файлах, что в некоторых случаях позволяет пропустить полную проверку файлов компьютера за ненадобностью.

Минусы:

По набору функций Bitdefender Antivirus Free Edition практически аналогичен платным продуктам компании Bitdefender, то есть базовая антивирусная защита очень схожа. Но без минусов не обошлось. В нем отсутствуют определенные инструменты, которые и обеспечивают максимально возможную безопасность компьютера и улучшают юзабилити программы в целом. Так, например, по умолчанию антивирус работает полностью в автоматическом режиме, то есть, антивирус без вмешательства пользователя принимает решения по защите компьютера. А это не всегда может быть уместно, так как стандартные установки могут не совпадать с вашими нуждами. В платной версии функцию автоматического управления можно отключить, а вот в Bitdefender Free Edition это не предусмотрено. Антивирусные продукты Bitdefender обнаруживают непрямые способы мошенничества и если Internet Security использует специальные значки напротив сайтов, которые обозначают различные виды цифровых афер, то бесплатная версия просто выводит отчет о том, что была заблокирована фишинговая атака или совершена нейтрализация других видов мошенничества. Также в бесплатной версии антивируса отсутствуют некоторые инструменты. Такие как Bitdefender Wallet (полноценный менеджер паролей, которые позволяет захватывать и подставлять пароли, импортировать пароли из браузеров, генерировать сильные пароли и заполнять веб-формы), Bitdefender SafePay (защищенное изолированное пространство рабочего стола, разработанное для проведения финансовых операций), Сканер уязвимостей (проверяет пропущенные обновления программ, патчи и слабые пароли от учетных записей, чтобы ваши данные всегда оставались конфиденциальными и хакеры не смогли вас взломать).

Для каких устройств доступен:

Bitdefender Free Edition доступен для ПК под управлением Windows 7, 8, 10 и смартфонов на базе Android (Antivirus Free Bitdefender). Для владельцев Mac доступно средство Virus Scanner for Mac, котрому можно предоставить доступ к папкам и файлам, которые вы хотите проверить на вредоносные приложения. Для обнаружения вредоносных программ используется высокоэффективный антивирусный двигатель Bitdefender.

5. AVIRA

Название продукта:

Avira Free Security Suite, Free Antivirus

Плюсы:

Avira входит в рейтинг антивирусов, потому что позволяет вам выбрать наиболее подходящий для ваших задач продукт. На данный момент это две версии:

Avira Free Antivirus предоставляет достаточно хорошую защиту от вирусов. Данная версия проста в установке и очень удобна в использовании. Версия 2019 обладает новым интуитивным интерфейсом и технологией ИИ (искусственного интеллекта) последнего поколения, обеспечивает защиту от различных угроз в режиме реального времени. Кроме того, в Avira Free Antivirus включен безопасный браузер Avira protected Opera Browser, который позволяет вам максимально безопасно осуществлять веб-серфинг, а также осуществлять покупки через интернет и управлять своим интернет банком.

Avira Free Security Suite — это еще более расширенная версия антивируса. Avira Free Security Suite уже включает в себя Avira Free Antivirus. Помимо его возможностей, это решение блокирует вредоносное ПО, обеспечивает полную ананомность в сети (встроенный VPN), защищает от слежки (с помощью расширения для браузера) и позволяет удалять все следы своих действий в Интернете. Владельцы этого пакета первыми получают новые службы безопасности бесплатно по мере их выпуска.

Минусы:

Бесплатная версия предлагает пользователю ряд простых и действенных функций для обеспечения безопасности в интернете и конфиденциальности компьютера. Если вам нужны более продвинутые инструменты, придется воспользоваться полной версией антивируса Avira.

В Avira Free Security Suite отсутствуют :

- Веб-защита. Предотвращает загрузку различных вредоносных и мошеннических сайтов.

- Защита сетей. Производит сканирование сетевого трафика и блокировку угроз.

- Защищенный интернет-банкинг и интернет-шопинг. Предлагает защита при использовании интернет банка и персональных финансовых данных.

- Технология защиты от ботнетов. Препятствует скрытому контролю над вашим компьютером.

- Контроль программ. Блокирует програмы при обнаружении подозрительного поведения и контролирует активность системного брандмауэра Windows.

- Защита от ПНП. Обнаруживает нежелательное ПО в надежных приложениях и блокирует его.

- Оптимизатор Брандмауэра. Предлагает правку параметров встроенного Брандмауэра Windows одним кликом мыши.

- Интуитивно понятная панель управления. Позволяет легко включить / выключить необходимые функции.

- Обзор приложений. Показывает права, которыми обладают программы, а также рекомендации по их настройке.

- Управление правилами. Автоматически задает правила для приложений пользователя.

- Журнал активности. Показывает вам, что блокирует брандмауэр.

Для каких устройств доступен:

Avira Free Security Suite доступен для для ПК под управлением Windows 7, 8, 10. Для Mac лоступен только Free Antivirus, являющийся упрощенной версией Avira Free Security Suite. Также доступны Free Antivirus для Android и Mobile Security для iPhone.

Собрали для вас несколько ТОПов антивирусов в зависимости от назначения.

Рейтинг антивирусов – Лучший бесплатный антивирус

В данной подкатегории представлены бесплатные антивирусы с защитой в режиме реального времени.

-

- Антивирус Kaspersky Free – бесплатный Антивирус Касперского с облачными технологиями Kaspersky Security Network. Решение предлагает файловый антивирус, веб-антивирус, VPN, защиту от сетевых атак и мониторинг активности.

- Безопасность Windows центр безопасности Защитника Windows 10. Антивирус, брандмауэр, веб-защита SmartScreen, родительский контроль и инструменты для управления производительностью компьютера.

- Avast Free Antivirus – бесплатный антивирус со всеми необходимыми функциями для надежной защиты компьютера, домашней сети и данных. Поведенческий анализ, облачная технология CyberCapture, веб-защита, защита почты и проверка Wi-Fi.

- 360 Total Security -360 Total Security – бесплатный антивирус Qihoo 360 с оптимизацией ПК. Включает локальные движки Avira и Bitdefender, проактивную и облачную защиту в реальном времени, а также инструменты: фаервол, песочница, защита веб-браузера.

- Comodo Internet Security – бесплатное комплексное решение безопасности. Включает антивирус и антишпион, фаервол с контент-фильтром, проактивную защиту HIPS, песочницу и Безопасный шоппинг.

- Avira Free Antivirus – бесплатный антивирус, антишпион и антируткит с облачной технологией защиты Avira Protection Cloud. В режиме реального времени защищает компьютер от вредоносных программ и позволяет управлять Брандмауэром Windows.

- Kaspersky Security Cloud Free – бесплатный антивирус с облачным управлением защитой. Включает бесплатный Антивирус Касперского и VPN для Windows, локальное резервное копирование, приложения для Android, iPhone и iPad.

- Bitdefender Antivirus Free Edition – бесплатный антивирус, простой и легкий в использовании. Защита в режиме реального времени, облако, активный вирусный контроль, проактивные технологии и сканирование HTTP-трафика для защиты от онлайн-угроз и фишинга.

- AVG AntiVirus FREE – надежный и быстрый бесплатный антивирус для Windows. Предоставляет базовую защиту компьютера и вашей активности в Интернете от новейших угроз.

- Panda Free Antivirus – бесплатный «облачный» антивирус Panda Dome с проактивными технологиями. Защита компьютера с максимальной производительностью. Эффективная веб-защита, антифишинг и блокировка вредоносных загрузок.

Рейтинг антивирусов – Лучший комплексный антивирус

В данной подкатегории представлены платные комплексные антивирусы, которые предлагают расширенную и в большинстве случаев мультиплатформенную защиту от всех видов угроз.

- Kaspersky Internet Security – комплексный Антивирус Касперского для универсальной защиты от всех интернет-угроз. Включает контроль программ, безопасные платежи и новые возможности: защита сбора данных и контроль изменений в операционной системе.

- ESET NOD32 Internet Security – комплексный антивирус и интернет-защита с облачными и проактивными технологиями. Включает фаервол, инструменты для безопасных онлайн-платежей и защиты домашней сети, родительский контроль.

-

Dr.Web Security Space – комплексная защита от всех видов интернет-угроз. Антивирус, фаервол, превентивная защита, антиспам, веб-антивирус SpIDer Gate, защита данных и информации, родительский контроль.

-

Norton Security – комплексный антивирус, новое решение от Symantec для всесторонней интернет-защиты компьютера, важных данных и онлайн активности. Объединяет 5 уровней безопасности для надежной защиты от всех видов угроз.

-

Bitdefender Internet Security – комплексный антивирус с фаерволом и усиленной защитой личных данных. Многоуровневая веб-защита, безопасный интернет-банкинг, родительский контроль. Автоматическая защита с высоким быстродействием.

-

Комплексный антивирус Avast Premium Security – расширенная версия антивируса Avast, включающая дополнительные функции: брандмауэр, защита от программ-вымогателей, инструменты защиты конфиденциальности.

-

Avira Internet Security Suite – комплексное решение, которое включает возможности антивирусной защиты Avira Antivirus Pro, эффективную веб-защиту и инструмент Software Updater для обновления ПО и драйверов.

-

AVG Internet Security – быстрый и надежный комплексный антивирус с облачной и проактивной защитой компьютера, онлайн-активности и конфиденциальных данных. Также предлагает защищенное хранилище данных.

-

McAfee Internet Security – комплексное антивирусное решение. Наиболее полная и эффективная защита от вирусов и интернет-угроз для компьютеров Windows и Mac, а также мобильных устройств Android и iOS.10. Trend Micro Internet Security – комплексный антивирус, использующий облачные технологии Trend Micro. Надежно защищает от вредоносных сайтов, предотвращает кражу важных данных и обеспечивает конфиденциальность в сети Интернет и родительский контроль.

Рейтинг антивирусов – Лучший коммерческий антивирус

В данной подкатегории представлены платные Антивирусы для Windows, которые обеспечивают базовую защиту вашего компьютера или ноутбука.

- Антивирус Касперского (Kaspersky Anti-Virus) использует проактивные и облачные антивирусные технологии для защиты от новых и неизвестных угроз. Включает веб-антивирус, мониторинг активности и дополнительные инструменты безопасности.

- Антивирус ESET NOD32 – новая версия антивируса с облачными технологиями, обеспечивающая усиленную защиту от сложных угроз. Включает мощный HIPS, контроль устройств, эффективную защиту от фишинга и уязвимостей.

-

Антивирус Dr.Web для Windows – базовая защита от вирусов, шпионского ПО, шифровальщиков и хакеров. Включает комплекс программ: антивирус, антишпион, фаервол, монитор активности и защита от вымогателей.

-

Avira Antivirus Pro – эффективный антивирус, сканирование почты и веб-защита. Решения для Windows и macOS защищает от всех типов локальных и онлайн-угроз с использованием облачных технологий.

-

Emsisoft Anti-Malware – антивирус и проактивная защита от всех видов угроз. Контроль программ блокирует любое вредоносное поведение на вашем компьютере, веб-защита фильтрует вредоносные сайты и фишинг.

-

Bitdefender Antivirus Plus – антивирус с многоуровневой защитой от шифровальщиков, веб-защита от вредоносных сайтов и фишинга, безопасный интернет-банкинг. Адаптивная технология сканирования позволяет увеличить скорость и производительность решения.

-

Malwarebytes Premium предлагает защиту в режиме реального времени от вредоносных программ и веб-сайтов, шифровальщиков, эксплойтов, фишинга. Использование проактивной защиты позволяет блокировать неизвестные угрозы “нулевого дня”.

-

McAfee AntiVirus Plus – основная защита от вирусов и Интернет-угроз. Антивирус и антишпион, двусторонний фаервол, веб-защита с помощью WebAdvisor, безвозвратное удаление данных и очистка системы.

-

Webroot SecureAnywhere AntiVirus – быстрый и легкий облачный антивирус, веб-защита и антифишинг. Решение использует передовые облачные и проактивные технологии для обнаружения известных и неизвестных онлайн-угроз.

-

Advanced SystemCare Ultimate – комплексная забота о состоянии вашего компьютера. Антивирус с движком Bitdefender, защита от вредоносных сайтов и загрузок, монитор ресурсов и различные инструменты для оптимизации и настройки системы Windows

Рейтинг антивирусов – Лучший антивирус для Android

В данной подкатегории представлены Мобильные антивирусы для платформы Android.

-

Dr.Web Light для Android представляет собой надежный бесплатный антивирус для пользователей мобильных устройств, работающих под управления операционной системы Android.

-

Kaspersky Internet Security для Android – мобильный антивирус для смартфонов и планшетов. Комплексная защита от вредоносных приложений, спама, кражи и вредоносных веб-сайтов на вашем мобильном устройстве.

- Мобильное антивирусное решение ESET NOD32 Mobile Security объединяет функции Антивирус, Антивор, Антифишинг, Антиспам и Проверка безопасности, обеспечивая комплексную защиту смартфонов и планшетов на базе Android.

-

Dr.Web Security Space для Android – защита от мобильных угроз, включающая Антиспам, Брандмауэр и URL-фильтр Cloud Checker. Модуль Антивор позволяет найти телефон в случае кражи или потери, с помощью удаленных команд SMS-сообщений.

-

Avast Mobile Security – полнофункциональный мобильный бесплатный антивирус, фаервол, веб-защита, анти-вор для вашего Android смартфона или планшета с функциями удаленного управления.

-

McAfee Mobile Security – бесплатный антивирус для Android, который помогает поддерживать высокий уровень приватности в Интернете и улучшает производительность вашего планшета или смартфона

-

360 Security для Android – бесплатный мобильный антивирус, анти-вор, фаервол и очистка системы. Защита вашего смартфона от вредоносных приложений, уязвимостей, потери и кражи, утечек личных данных, ускорение и экономия заряда аккумулятора.

-

Мобильный антивирус для Android с дополнительными функциями для обеспечения безопасности мобильного устройства. CM Security Master предлагает защиту от кражи и поиск устройства, веб-защиту и VPN-сервис.

-

Оптимизатор и мобильный антивирус для Android на базе локального и облачного движка Kingsoft. Clean Master обеспечивает максимальную производительность, удаляет ненужные файлы и эффективно защищает от вредоносных приложений.

-

360 Security Lite – ускорение, очистка и антивирус для вашего для Android смартфона. Специальная версия мобильного приложения Qihoo 360, оптимизированная для телефонов с объемом оперативной памяти менее 1ГБ.

Лучший антивирусный сканер

В данной подкатегории представлены Антивирусные сканеры для Windows, которые можно использовать совместно с основной защитой для дополнительной проверки, а также для лечения и восстановления системы в случае её заражения.

-

Бесплатная лечащая утилита Dr.Web CureIt! – незаменимое средство для лечения Вашего компьютера от вирусов и нежелательных программ при помощи антивируса Dr.Web.

-

Kaspersky Virus Removal Tool – бесплатный антивирус Касперского, предлагающий функции сканера по требованию. Программа обнаруживает вредоносное, рекламное и потенциально нежелательное ПО и лечит зараженные компьютеры под управлением Windows.

-

Бесплатная версия антивирусной программы Malwarebytes Anti-Malware Free предназначена для быстрого сканирования системы в поисках вредоносного, шпионского и рекламного ПО, а также лечения самых сложных заражений.

-

Zemana AntiMalware – облачный антивирусный сканер, использующий несколько движков и технологий обнаружения для удаления сложных угроз. Дополнительный уровень защиты, совместимый с вашим антивирусом, антишпионом или фаерволом.

-

Антивирусный сканер HitmanPro разработан для совместной работы с основным антивирусом. Он использует облачную базу SophosLabs, Kaspersky и Bitdefender, а также глубокий поведенческий анализ для поиска и нейтрализации угроз нулевого дня.

-

Бесплатный портативный комплект антивирусных программ, который может быть использован без установки и Интернета для сканирования с помощью движков Bitdefender и Emsisoft, а также лечения зараженного компьютера от вредоносного ПО, используя USB-флешку.

-

ESET Online Scanner – бесплатный антивирусный сканер, использующий сигнатуры NOD32 и проактивное обнаружение неизвестных угроз с помощью технологии ThreatSense. Быстрое обнаружение и удаление вредоносного и потенциально нежелательного ПО.

-

Антивирусная утилита AVZ для продвинутых пользователей, первичной задачей программы является обнаружение и удаление шпионского ПО SpyWare и троянов.

-

Comodo Cleaning Essentials (CCE) – инструменты безопасности (антивирусный сканер, KillSwitch, Autorun Analyzer, Hijack Cleaner), призванные помочь пользователю определить и удалить вредоносные программы и опасные процессы с зараженного компьютера.

-

SpyHunter – антишпион с адаптивным обнаружением и удалением шпионского ПО. Обеспечивает непрерывную защиту от новейших вредоносных программ, троянов, фальшивых антивирусов. Включает систему Compact OS для надежного удаления руткитов.