Эта статья даст вам обзор некоторых из лучших Hex-редакторов для Kali Linux. Прежде чем обсуждать лучших редакторов, давайте сначала посмотрим, что означает термин «Hex Editor».

Hex Editor — это программа, которую вы можете использовать для редактирования шестнадцатеричных значений данных. Проще говоря, файл, сохраненный на любом устройстве, можно редактировать, будь то изображение, видео или программное обеспечение. Hex Editing — это простейшая форма взлома игры, которая не полагается на чит-коды или что-то в этом роде. Вместо этого это метод взлома однопользовательской игры. Существуют похожие методы взлома для многопользовательской игры, которые обычно включают редактирование ресурсов. Единственные инструменты, которые нам понадобятся в этом случае, — это калькулятор Windows и HxD Hex Editor.

Где используется Hex Editor

Каждая часть данных хранится в виде десятичных знаков. Части данных можно легко редактировать с помощью Hex Editor. Это программное обеспечение в основном используют программисты или инженеры-программисты. Он используется для определения типа файла, который не поддерживается Adobe, игр и взлома файлов, отладки и редактирования.

Ниже перечислены некоторые из лучших Hex-редакторов, которые можно использовать в Kali Linux.

Редактор Xxd Hex

Вы когда-нибудь хотели преобразовать двоичный файл в командную строку? Что ж, есть простой способ создать шестнадцатеричный дамп файла с помощью команды Xxd в Linux. Данные, просматриваемые в шестнадцатеричной форме, известны как шестнадцатеричный дамп. Вы можете использовать шестнадцатеричный код при отладке программы или для обратного проектирования программы. Итак, команда Xxd очень полезна, если вы имеете дело с двоичным содержимым, если вы хотите просмотреть некоторые двоичные файлы или выполнить обратную разработку.

Редактор HexEdit Hex

Еще один шестнадцатеричный редактор, используемый для редактирования двоичных данных, — это шестнадцатеричный редактор HexEdit. В отличие от Xxd Hex Editor, HexEdit также показывает ASCII (числовое кодирование) форму файла. В основном этот редактор используется для современных операционных систем, включая Linux и Windows.

Hexyl Hex Editor

К разным категориям байтов относятся ASCII, не-ASCII, байты NULL, пробелы ASCII и т. Д. Для удобства эти категории различаются разными цветами. Hexyl Hex Editor — это инструмент, который дает возможность различать разные байты, указывая их разными цветами. Hexyl также дает информацию о количестве байтов и их текстовом представлении. Редактор Hexyl Hex имеет некоторые ограничения. Процесс установки Hexyl Hex Editor зависит от ОС. Итак, прежде чем переходить к этому Hex Editor, вы должны сначала проверить процесс установки вашей ОС.

Редактор GHex-GNOME Hex

GHex доступен для вашей системы Linux. В программах есть множество шестнадцатеричных редакторов, которые можно использовать для отображения шестнадцатеричных данных. Ghex — достойный вариант, поскольку он автоматически преобразует двоичное значение в десятичное, восьмеричное или шестнадцатеричное значение. Он также находит искомое смещение и считает его. Все, что вам нужно сделать, это просто выбрать байты, и, в конце концов, GHex выполнит преобразование автоматически, что может быть полезно для многих людей.

Редактор Blex Hex

Blex Hex Editor — один из самых продвинутых Hex-редакторов, очень похожий на предыдущий редактор, перечисленный выше. Вы можете редактировать данные больших файлов с помощью Bless Hex Editor. Это очень мощный инструмент, который можно использовать для поиска самого себя. Вы можете легко восстановить данные, написанные на PHP. Bless Hex Editor имеет расширенную функцию редактирования данных и может эффективно отменять инструкции.

Редактор Oketta

Каждый Hex Editor имеет особые особенности, которые делают его уникальным. Oketta Hex Editor хорошо известен тем, что открывает несколько удаленных файлов по HTTP и FTP. Это один из самых простых шестнадцатеричных редакторов для редактирования или просмотра шестнадцатеричных данных.

Редактор WxhexEditor

Еще один продвинутый шестнадцатеричный редактор для редактирования данных — это WxhexEditor. Этот шестнадцатеричный редактор лучше всего подходит для файлов на больших устройствах. WxhexEditor может работать на различных платформах, включая Windows, Linux, Mac и BSD. Одна из лучших передовых функций Wxhexeditor — это более низкое потребление памяти и более высокая скорость работы. Он также может исправлять ошибки, что делает версию снова пригодной для использования в случае ошибок.

Редактор Hexcurse-Console Hex

Hex-редактор Hexcurse-Console — один из самых популярных Hex-редакторов для Kali Linux. Вы можете легко открывать файлы и редактировать данные с помощью этого инструмента. Вы также можете переключаться между форматами HEX и ASCII с помощью Hexcurse.

Двоичный редактор Hexer

Hexer Binary Hex Editor — это многобуферный редактор с удивительными функциями, включая редактирование нескольких файлов и многоуровневую отмену для двоичных регулярных выражений. Двоичный редактор Hexer отличается от других редакторов тем, что это редактор в стиле Vi.

Установка HexEdit в Kali Linux

Вы можете установить HexEdit Hex Editor в системе Ubuntu с помощью терминала. Во-первых, вам нужно будет открыть браузер и загрузить установочный файл HexEdit для Linux. Вы можете создать новый словарь для переноса файла установщика, но этот шаг не является обязательным, так как установщик предложит вам сделать это во время установки.

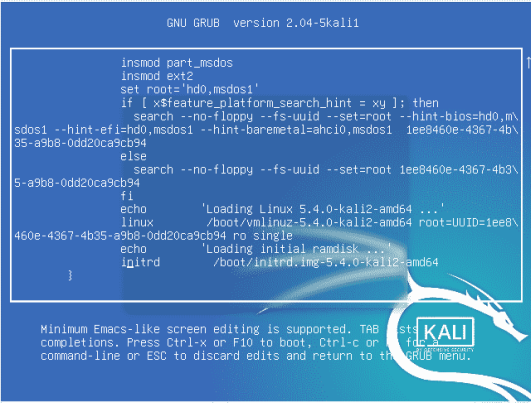

Откройте терминал и выполните следующие действия, чтобы установить HexEdit в Kali Linux.

Сначала перейдите к словарю, в котором вы сохранили файл установщика.

$ sudo leafpad /etc/apt/sources.list

Второй шаг — добавить еще один источник.

$ deb http://mirror.nus.edu.sg/kali/kali kali main

Пакет HexEdit готов к установке.

$ sudo apt-get update && apt-get install hexedit

Поскольку вы запускаете HexEdit в первый раз, он запускается с помощью автоматического запроса, выдаваемого системой. Теперь вы можете легко использовать HexEdit в руководстве Kali Linux.

Вывод

Вышеупомянутая статья включала краткое описание всех шестнадцатеричных редакторов, которые лучше всего использовать в Kali Linux. Вы можете выбрать любой шестнадцатеричный редактор из списка выше после просмотра инструкций и требований вашей ОС.

2020-10-15T10:02:03

Kali Linux