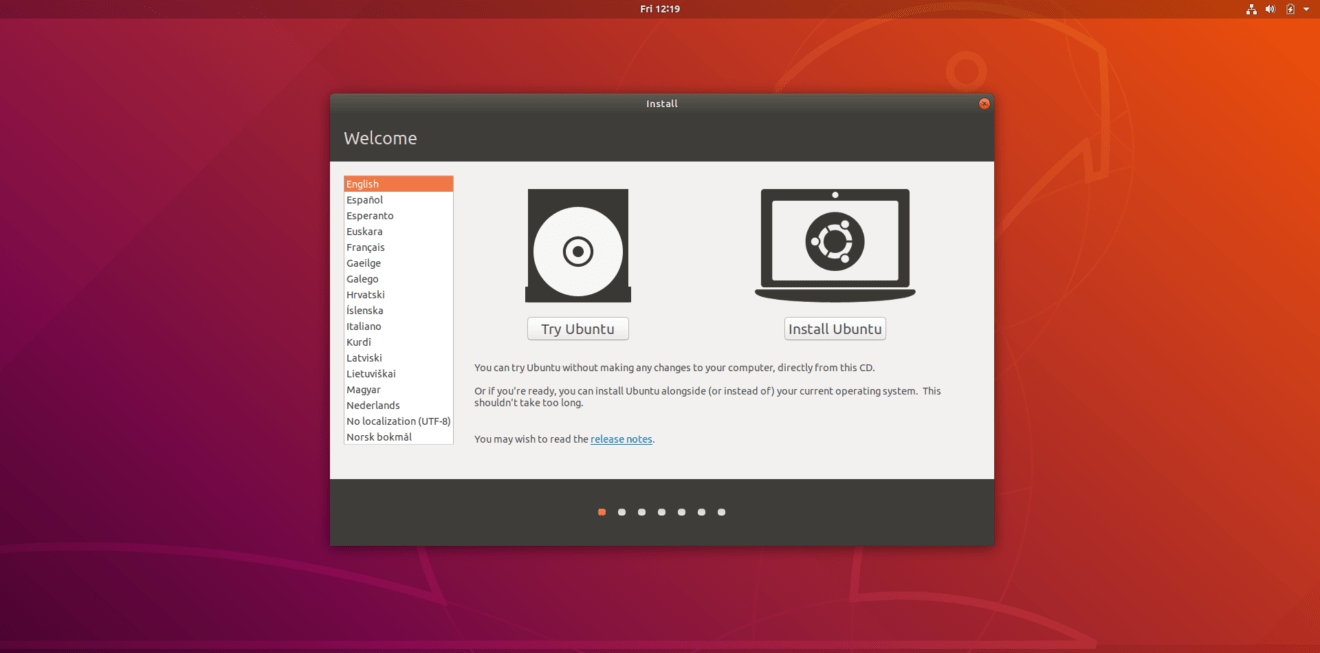

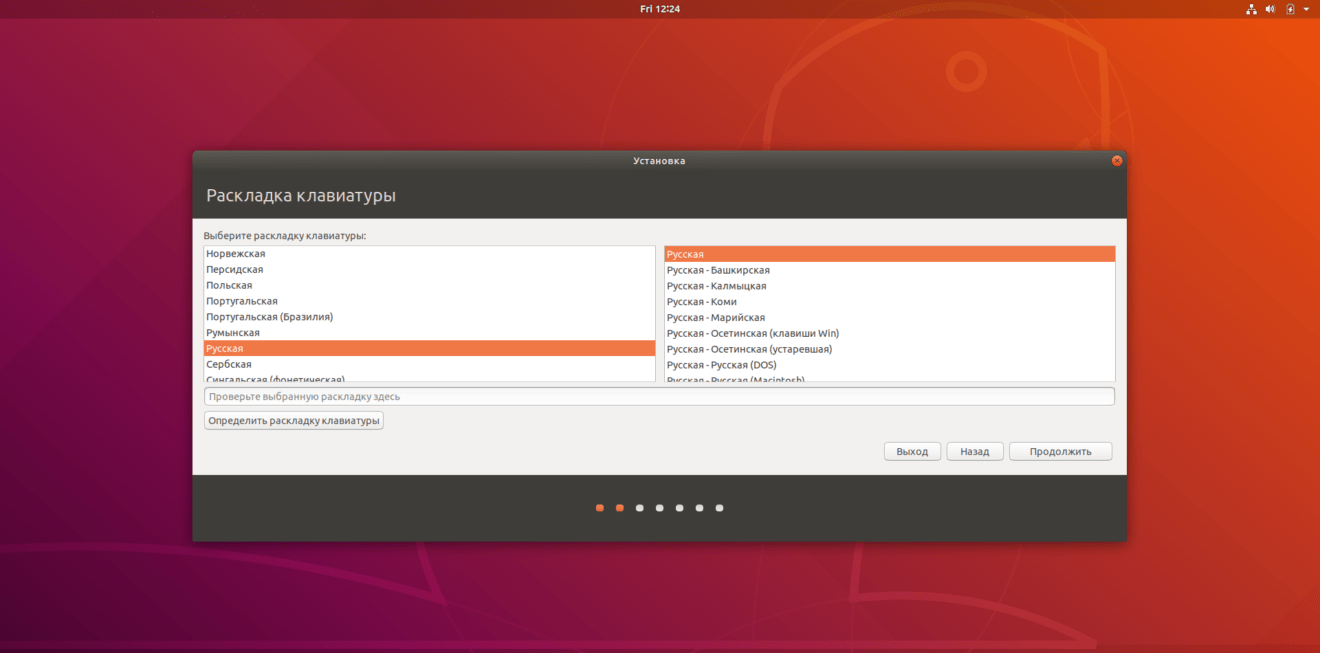

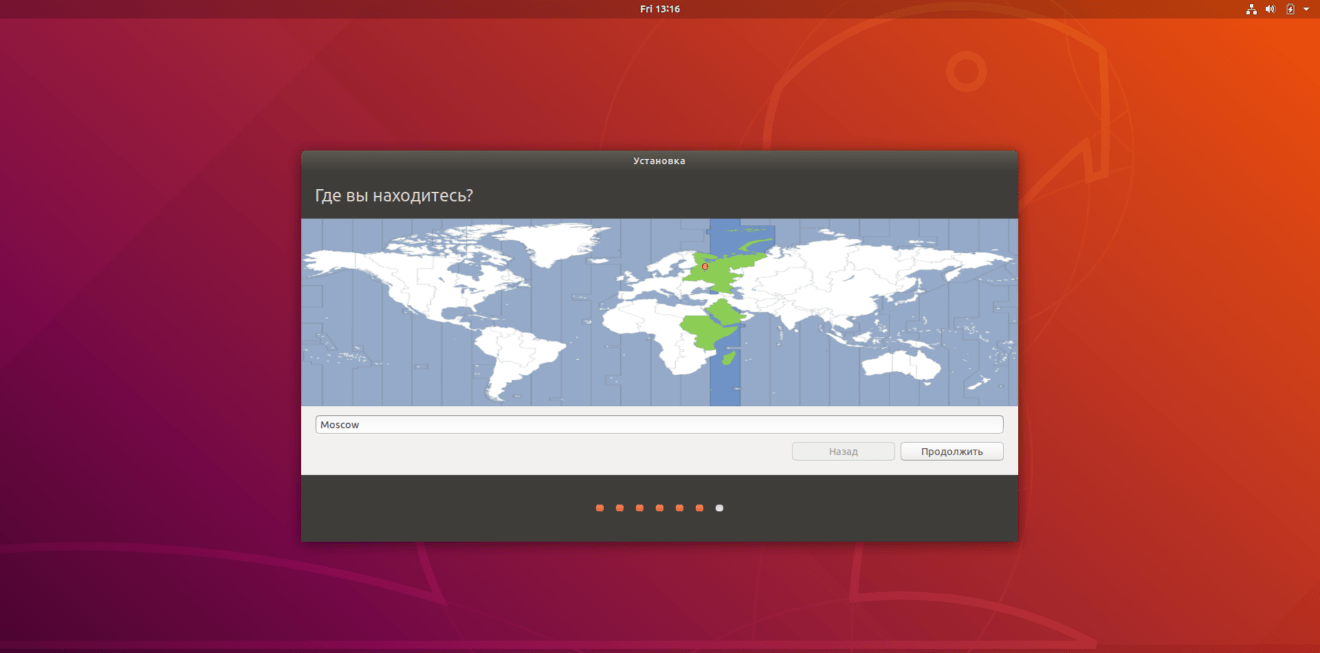

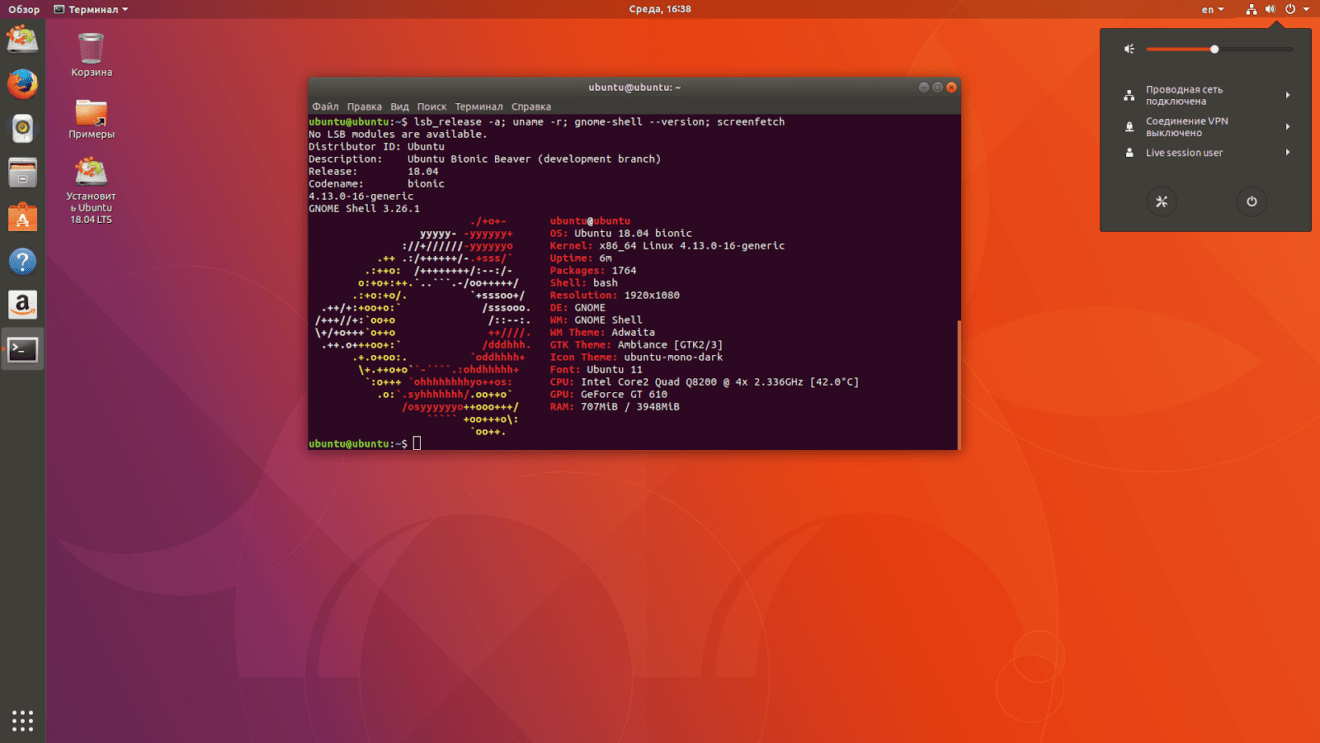

Совсем недавно состоялся релиз Ubuntu 18.04. Дистрибутив ознаменовал новую веху в развитии всего опенсорсного ПО. Связано это, конечно же, с новой графической оболочкой по-умолчанию (теперь в Ubuntu используется Gnome, раньше в качестве графической среды по-умолчанию выступала Unity), и с этим же связан тот факт, что многие пользователи еще не совсем разобрались в только что установленной операционной системе. Настройка Ubuntu 18.04 после установки чрезвычайно важна. Именно ее мы будем разбирать в этой статье. Кстати говоря, если вы вдруг еще не установили новую LTS-версию Ubuntu, советую заглянуть в статью: “Как установить Ubuntu 18.04”. Ну а теперь можно начинать.

Первичная настройка Ubuntu 18.04

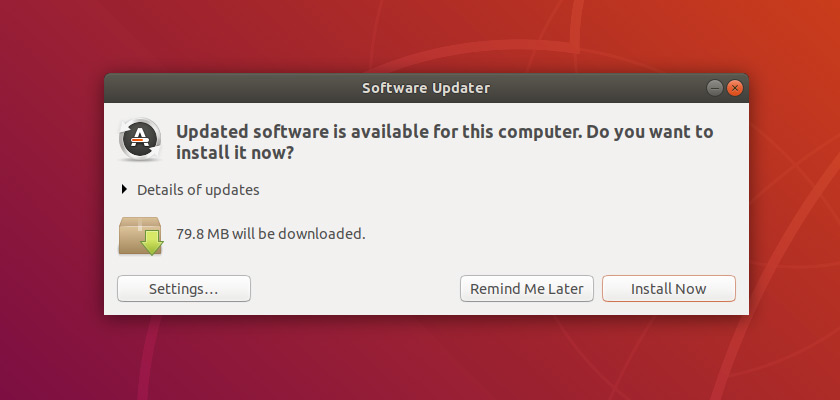

Проверка доступных обновлений

Актуальность – одна из самых важных вещей, о которой стоит заботиться при использовании того или иного дистрибутива Linux. Обязательно проверьте доступные обновления, чтобы, в случае чего, иметь возможность быстро проапгрейдить систему до нужной версии. Если вы придерживаетесь мнения, что обновления не так важны, спешу заверить, что вы очень сильно заблуждаетесь. Именно в том самом обновлении, которое вы решите пропустить, может оказаться фикс критического бага, который на следующий день может привести к потере всех данных или другим неприятным последствиям. Естественно, в данном примере я могу слегка преувеличивать, но кто знает.

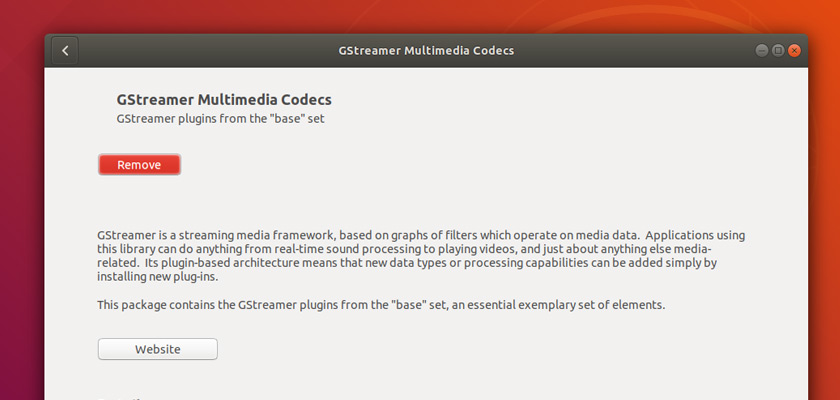

Включение медиакодеков

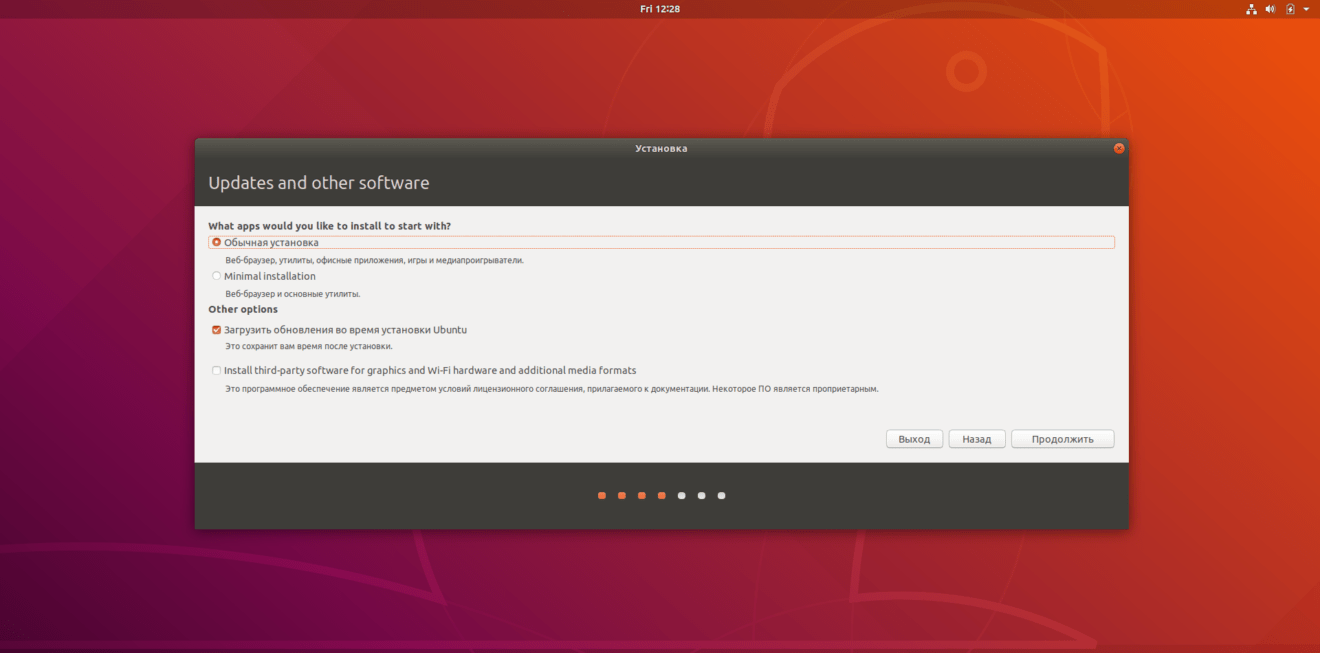

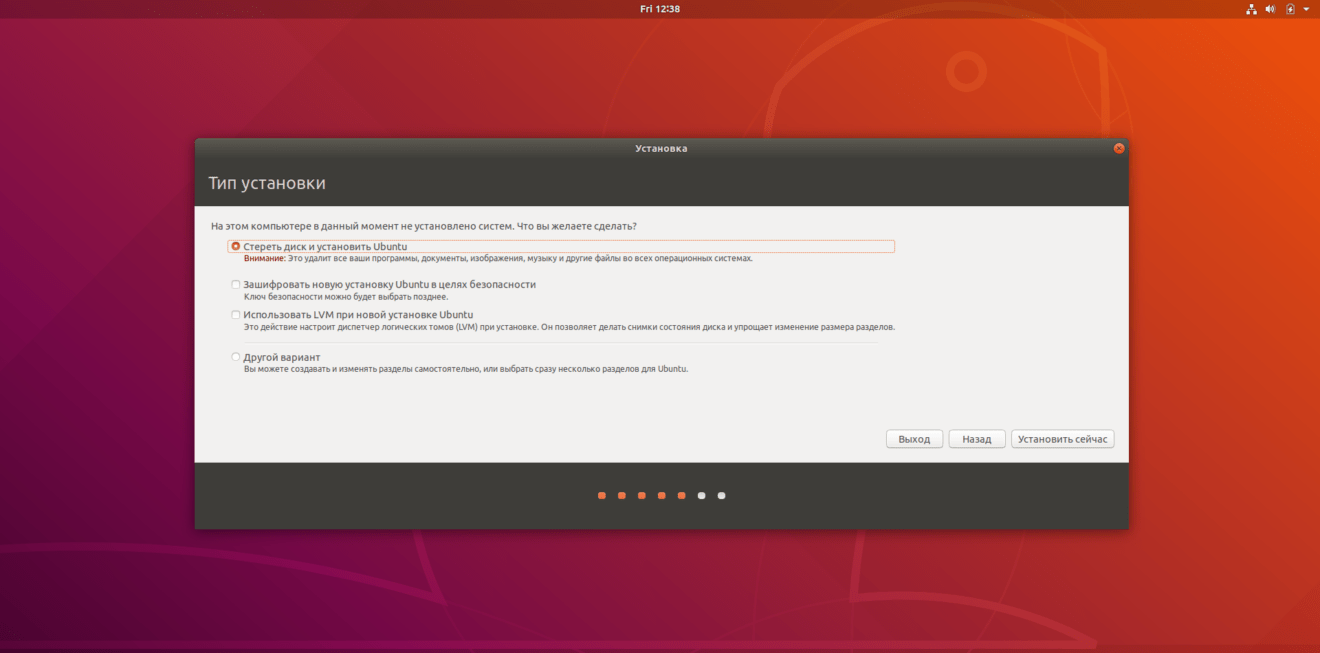

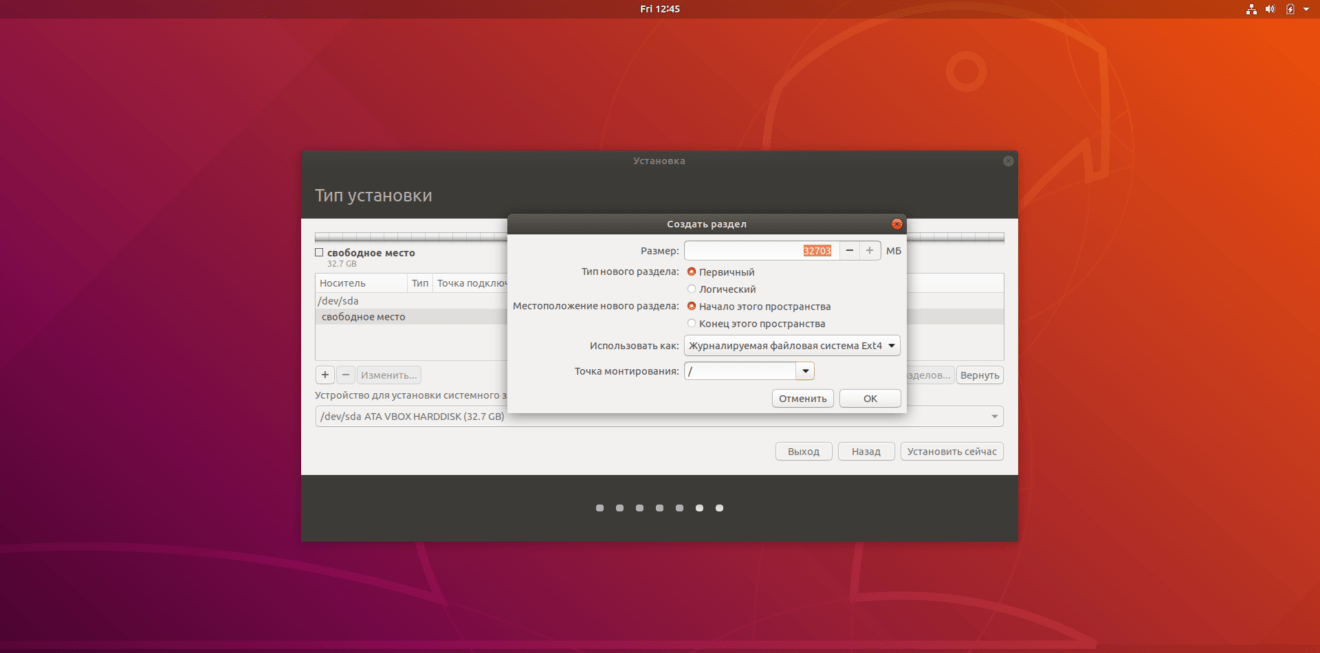

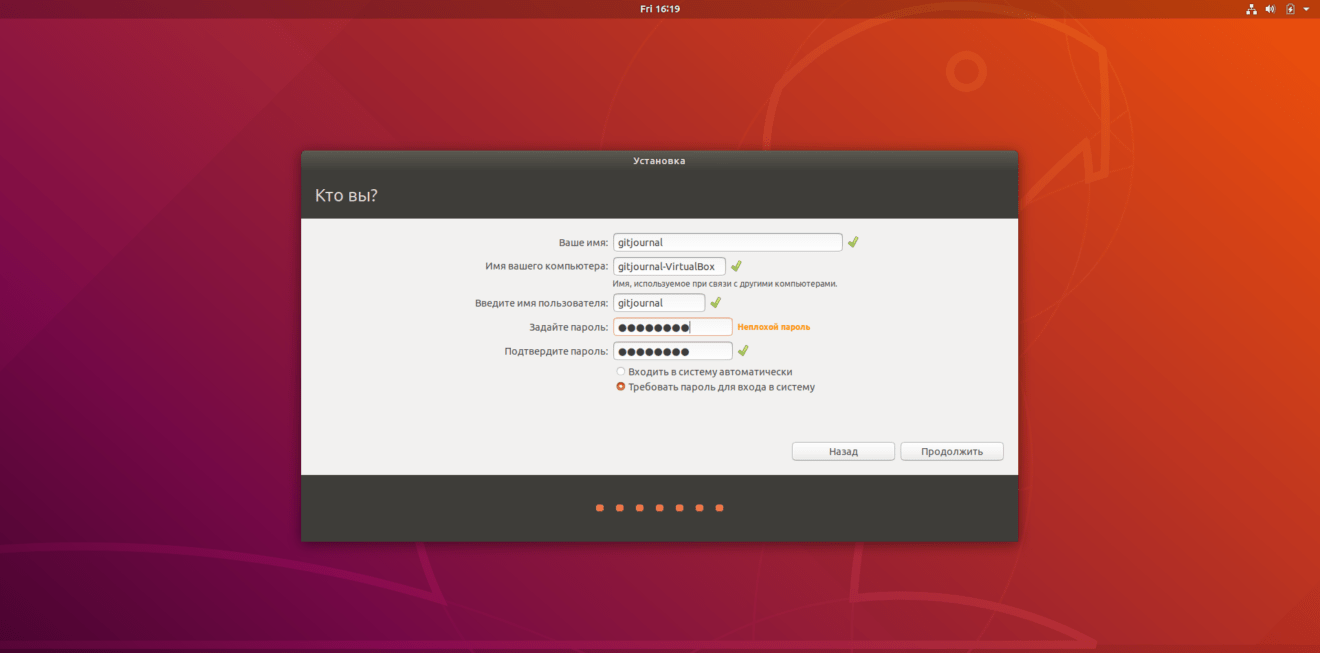

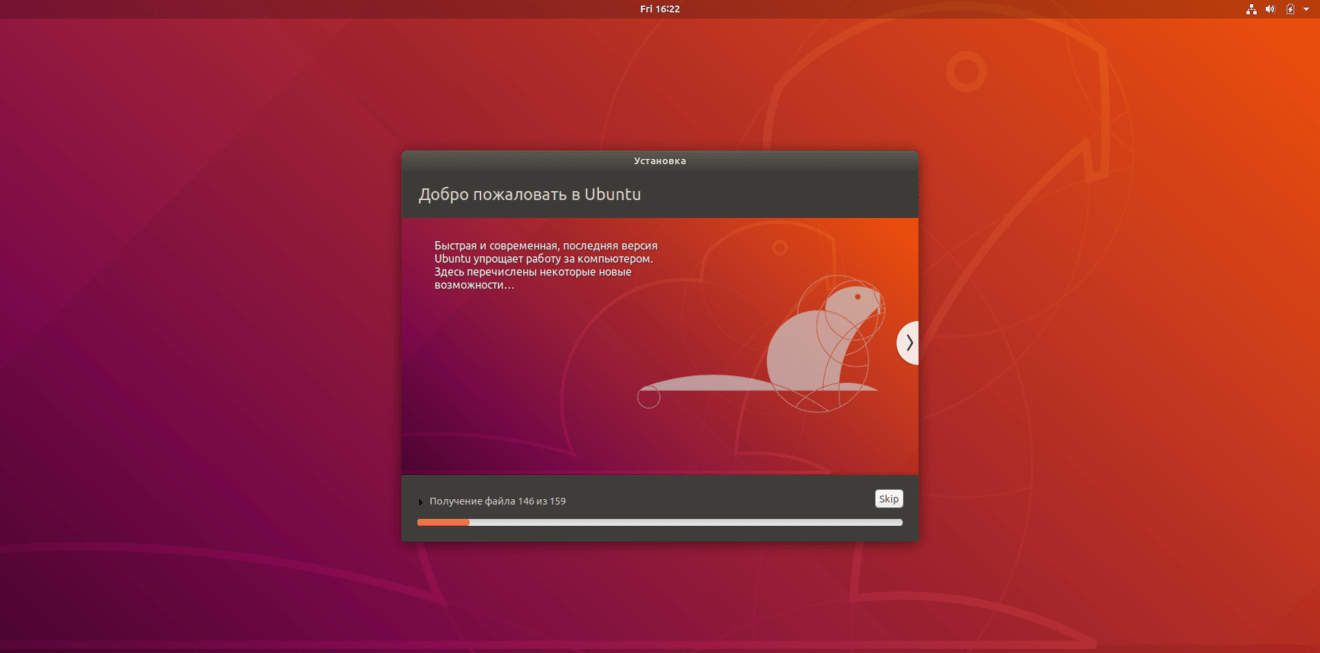

Еще на этапе установки вы можете отметить галочку, и все необходимые медиакодеки будут автоматически установлены. Если по каким-то причинам вы не заметили галочку (или не отметили ее в силу каких-то других обстоятельств), этот шаг также обязателен к исполнению. Вы же не хотите иметь в своем распоряжении кирпич, который не может адекватно проигрывать аудио и видео-файлы?

Сворачивание в один клик для док-панели Ubuntu

Достаточно удобная функция, позволяющая вам сворачивать и разворачивать приложения в один клик. Демонстрацию этой опции вы можете лицезреть на гифке выше. По-моему, очень важная настройка, и без нее будет как-то не то.

Для включения этой замечательной опции достаточно ввести в терминал:

gsettings set org.gnome.shell.extensions.dash-to-dock click-action 'minimize'

Изменения вступят в силу мгновенно. Помимо этого, вы можете разместить свою док-панель внизу (на манер Мака). Для этого зайдите в “Настройки” – “Док-панель”, и выберете подходящее расположение в раскрывающемся меню. Ах да, в русской локализации “Док-панель” может иметь немного другое название. Но я думаю, что вы разберетесь.

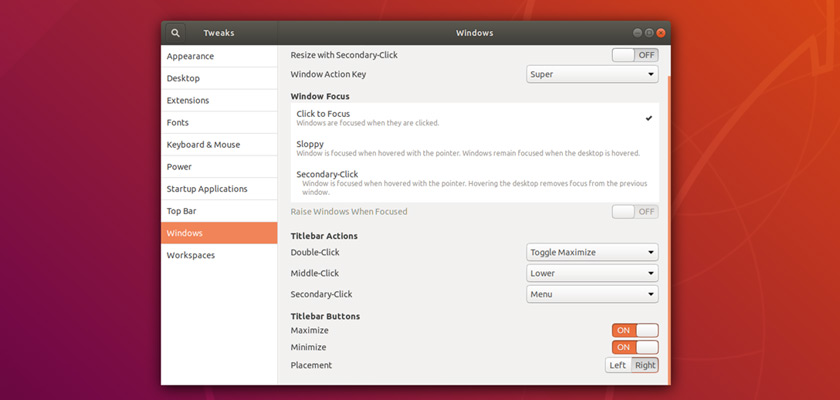

Разблокируйте скрытые настройки с помощью «Tweaks»

Приложение раньше называлось GNOME Tweak Tool, и это настоящий маст-хев для пользователей Ubuntu Gnome. Настройки по-умолчанию весьма скудны, и именно эта программа приходила на помощь в нужный момент. Теперь, для пользователей основной сборки Ubuntu 18.04, это также актуально.

С помощью Tweaks вы сможете:

- Изменить тему GTK

- Переместить кнопки управления окном

- Настроить поведение мыши/тачпада

- Включить отображение процента оставшегося заряда батареи в верхней панели

- Изменить системные шрифты

- Управлять расширениями Gnome

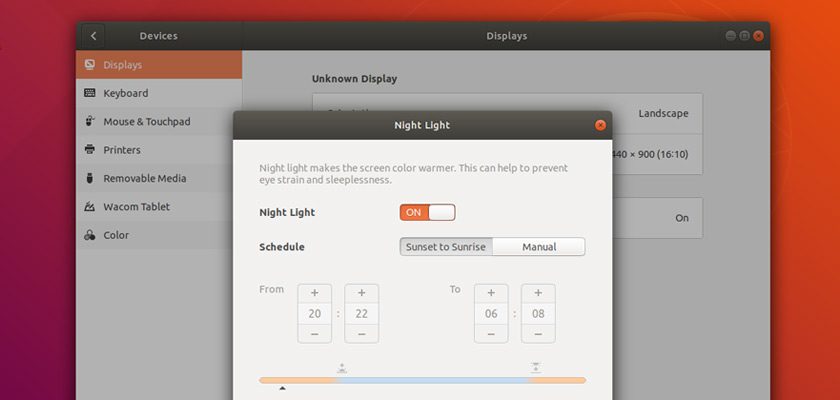

Включите функцию Night Light

Данная опция будет особенно полезна для тех, кто любит засиживаться перед компьютером на неопределенное время. Суть ее, я думаю, ясна – она подстраивает цветовую гамму вашего монитора таким образом, что напряжение на глаза и прочие негативные факторы сводятся на нет. Более теплые цвета не только позволят вам без вреда для здоровья работать в темное время суток, но, помимо всего прочего, эта функция сохранит вам способность высыпаться. Бытует мнение, что именно чрезмерное перенасыщение яркими цветами провоцирует у человека бессонницу и другие проблемы. Функция доступна в «Настройки»> «Устройства»> «Дисплеи», и лучше всего включить автоматический режим (цветовая гамма будет изменяться только после наступления определенного времени).

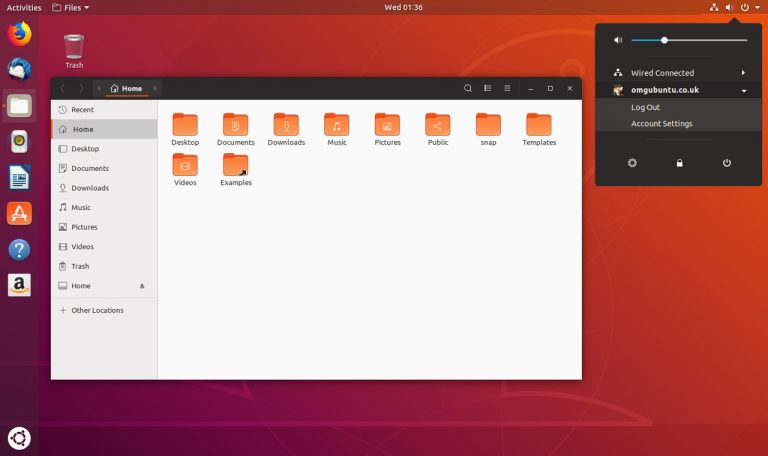

Установите лучшую тему Ubuntu

Не нравятся дефолтные темы? Я вас отлично понимаю, и по этой причине предлагаю установить одну из лучших тем (существующих на момент написания статьи) для Ubuntu 18.04 LTS. Пакет оформления имеет название Communitheme и доступен для установки из Ubuntu Software.

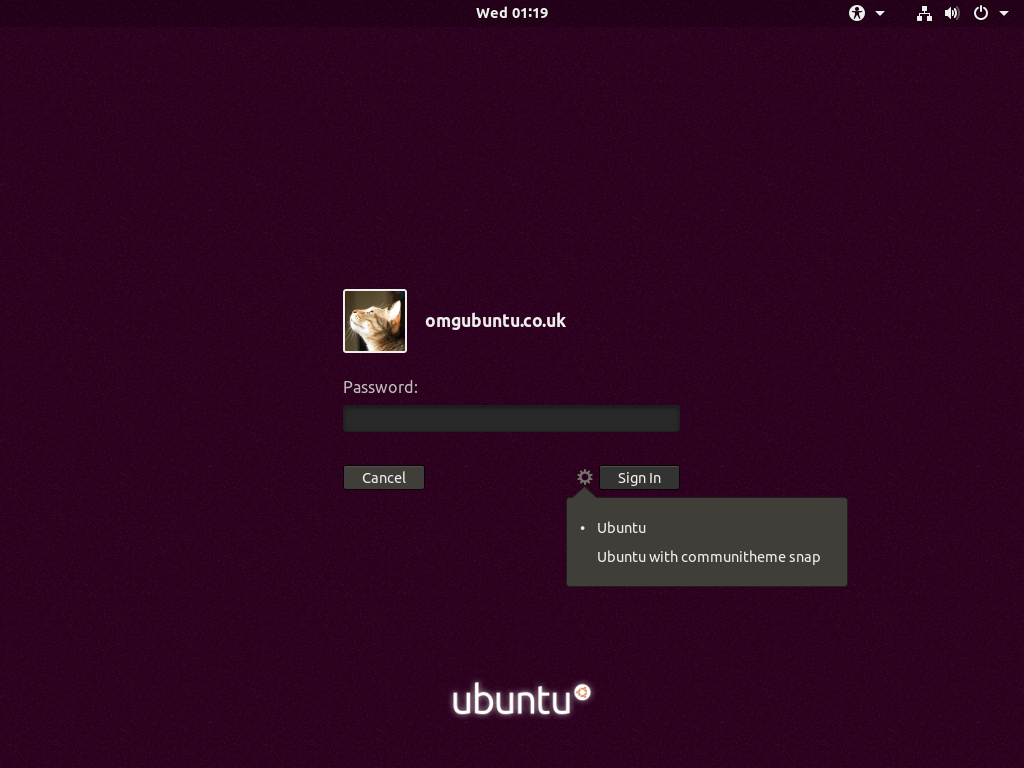

После установки вам необходимо перезагрузить компьютер и выбрать сеанс «Ubuntu with communitheme snap» на экране входа в систему:

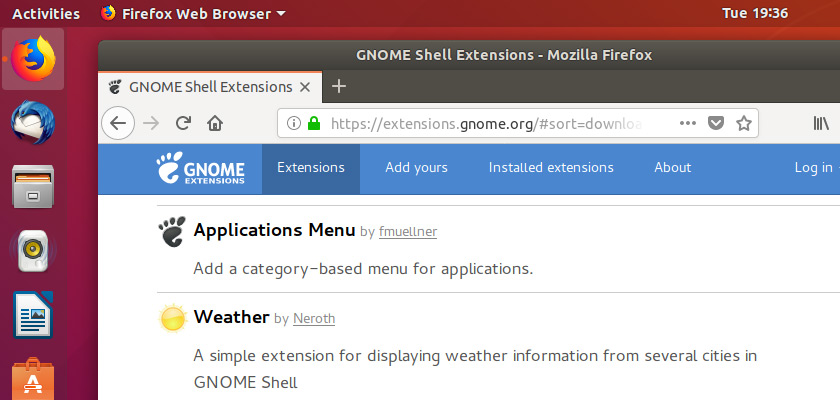

Используйте расширения Gnome

С переходом на Gnome Shell у пользователей Ubuntu появляется возможность использовать огромное количество различных расширений для этой графической оболочки. Прямо сейчас вы можете зайти на GNOME Extensions и выбрать любое из доступных вариантов. Вот небольшой список расширений, который может вам понравиться:

- Dash to Panel – объединяет верхнюю панель и док-станцию в одну панель

- Pixel Saver – уменьшает размер оконных заголовков

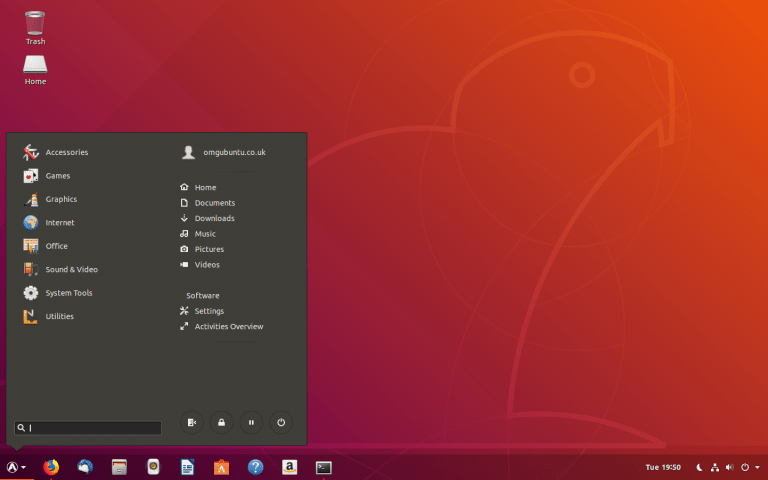

- Arc Menu – добавляет традиционное меню приложений на рабочий стол

- Gsconnect – подключайте Android к компьютеру Ubuntu без проводов

- Скриншотер – позволяет делать скриншоты и загружать в облако

Выводы

Надеюсь вам понравился данный перечень советов, который, как мне кажется, действительно может оказаться полезным для пользователей новоиспеченной Ubuntu 18.04 LTS. Полагаю, вы поняли, что настройка дистрибутива после первичной установки дело важное и интересное.