Общая производительность компьютера — это результат совместной работы различных компонентов. Если один компонент работает слишком медленно, возникает узкое место. В любом компьютере один компонент будет основным ограничителем производительности, если у вас нет действительно сбалансированной сборки.

Само по себе это не проблема, но можно повысить скорость вашего графического процессора, процессора и оперативной памяти. Позволить другим компонентам системы раскрыть свой истинный потенциал. В то время как разгон графического процессора и процессора (относительно) прост, оперативная память может быть немного более пугающей. К счастью, по крайней мере, на современных компьютерах разгон оперативной памяти намного проще и безопаснее, чем раньше.

Преимущества разгона вашей оперативной памяти также могут быть существенными. Особенно, если вы также разгоняете другие компоненты системы, что затрудняет работу вашей оперативной памяти.

Что такое «разгон»?

Хотя вы, вероятно, имеете разумное представление о том, что такое разгон, давайте просто убедимся, что мы все на одной странице. «Тактовая частота» такого компонента, как GPU, CPU или RAM, — это мера того, как часто этот компонент проходит весь рабочий цикл. Таким образом, процессор с частотой 1 ГГц выполняет один миллиард циклов каждую секунду. Если вы удвоите его частоту до 2 ГГц, он будет работать в два раза быстрее, по крайней мере, теоретически.

Оперативная память такая же. Он имеет тактовую частоту, от которой зависит его базовая производительность. Добавьте к этому больше мегагерц, и ваша оперативная память станет быстрее.

Зачем вам разгонять оперативную память?

Увеличение скорости вашей оперативной памяти имеет общее преимущество для производительности всей вашей системы. Это означает, что ЦП может быстрее получить информацию в ОЗУ и будет тратить меньше времени на ожидание, пока ОЗУ не успеет обработать его запросы. Это принесет пользу широкому кругу приложений, хотя вы, вероятно, не заметите большой разницы при просмотре веб-страниц или написании отчета в Word.

Видеоигры и другие сложные рабочие нагрузки с большим объемом памяти, когда ЦП должен постоянно обращаться к ОЗУ для выполнения вычислений, будут быстрее, если ваша ОЗУ получит хороший прирост.

Больше, чем просто мегагерц

Причина, по которой так много людей опасаются разгона оперативной памяти, заключается в том, что речь идет о большем, чем просто увеличение тактовой частоты до тех пор, пока оперативная память не выйдет из строя, а затем немного отступить. RAM должна выполнять несколько различных типов сложных операций для поиска, чтения и записи в ячейки памяти.

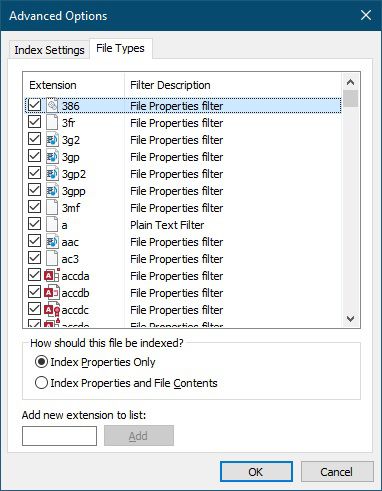

Обычно они выражаются как «тайминги» барана. Например, вы увидите спецификации RAM, за которыми следует строка чисел, например «10-10-10-30». Каждое из этих чисел представляет количество тактовых циклов, которые занимают определенные операции. Меньшие числа означают более высокие скорости. Вот краткое объяснение каждого первичного временного числа:

- CL: Cas Latency — сколько тактов между запросом в ОЗУ и ответом от него.

- tRCS: RAS to CAS Delay — задержка между активацией строки и затем столбца ячейки памяти.

- tRP: RAS Precharge — время между деактивацией одной строки памяти и активацией следующей.

- tRAS: Active to Precharge Delay — время ожидания между каждой операцией доступа к памяти.

Эти четыре основных тайминга — это то, что большинство людей настраивает при разгоне своей оперативной памяти. Также существует множество суб-таймингов, но они предназначены для абсолютных экспертов, которые точно знают, что делают. Настроить эти основные тайминги более чем достаточно для любого пользователя, который хочет немного повысить производительность.

Вы хотите, чтобы эти тайминги были как можно меньше, не вызывая проблем со стабильностью или производительностью. Дело в том, что чем выше вы увеличиваете частоту, тем выше должны быть эти числа, чтобы все работало. Это может привести к ситуации, когда более высокие скорости, но более слабая синхронизация приводят к общему снижению производительности.

Официальные и поддерживаемые скорости

Забавный случай произошел с установлением стандартов скорости памяти DDR. Они не достигают такой высоты, с которой могут справиться настоящие микросхемы памяти. Таким образом, эти комплекты высокоскоростной памяти, которые вы можете купить, часто рекламируют со скоростью, которая полностью выходит за рамки официального стандарта для памяти DDR.

Однако, поскольку ОЗУ рассчитано на эти числа, и производители материнских плат также разрабатывают материнские платы, которые поддерживают эти скорости, на практике это мало что значит.

Теперь довольно легко разогнать эти модули оперативной памяти до максимальной номинальной скорости. У них есть профили памяти, которые точно сообщают компьютеру, какие настройки использовать. Профили SPD являются одним из примеров, но есть также Intel XMP (экстремальные профили памяти), которые сообщают материнской плате самый быстрый официальный «разгон» для вашей оперативной памяти.

Выходя за рамки профилей

Профили памяти, не соответствующие спецификациям, на самом деле являются разгоном оперативной памяти и полностью безопасны! Возможно, вы захотите остановиться здесь. Просто выберите самый быстрый профиль памяти, указанный в настройках BIOS, и наслаждайтесь максимальной номинальной производительностью.

Однако с этого момента мы собираемся выйти за рамки профилей. Сыграйте в силиконовую лотерею, чтобы увидеть, есть ли у ваших микросхем памяти больший потенциал.

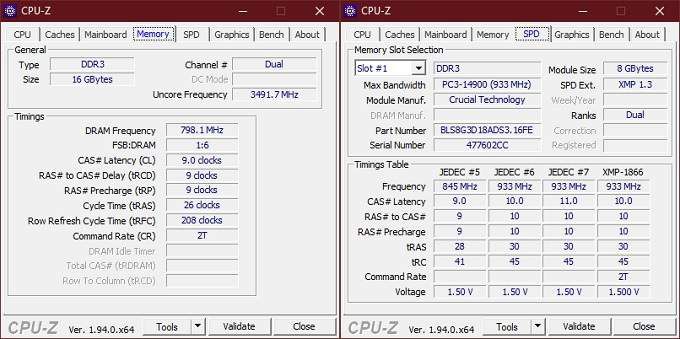

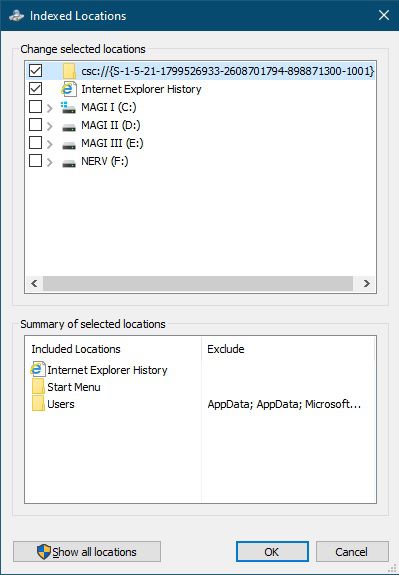

Использование CPU-Z для настроек

Мы рекомендуем загрузить копию утилиты CPU-Z. Здесь вы можете увидеть как свои текущие настройки памяти, так и все утвержденные профили для ваших модулей памяти.

Запишите их! Это хороший справочник по утвержденным безопасным настройкам. Кроме того, если ваша материнская плата не поддерживает профили памяти, вы также можете использовать официальные настройки профиля для ручного разгона. Обратите особое внимание на перечисленные здесь напряжения RAM. Если вы хотите безопасно разогнаться, никогда не превышайте эти напряжения. Оставьте это экспертам, которые не прочь пожарить свою память в погоне за производительностью.

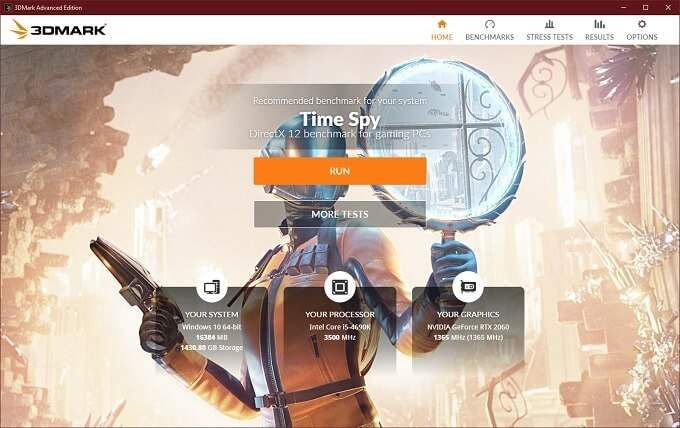

Получение базовой линии

Прежде чем возиться с оперативной памятью, вам нужно измерить базовую производительность. Это помогает увидеть, улучшает или ухудшает ваш разгон. Мы не рекомендуем использовать тесты для конкретной памяти. В конце концов, мы ищем общесистемные улучшения, которые повлияют на реальные варианты использования. Поэтому используйте тест, который отражает реально используемые вами рабочие нагрузки.

Если вы геймер, используйте что-нибудь вроде 3DMark или Unigine Heaven. Если вы занимаетесь творческой работой, попробуйте Cinebench. Запустите эти тесты и запишите, какие баллы достигла ваша система.

После каждого стабильного разгона запускайте их снова. Результаты лучше или хуже? Вот как вы узнаете, делает ли разгон свою работу.

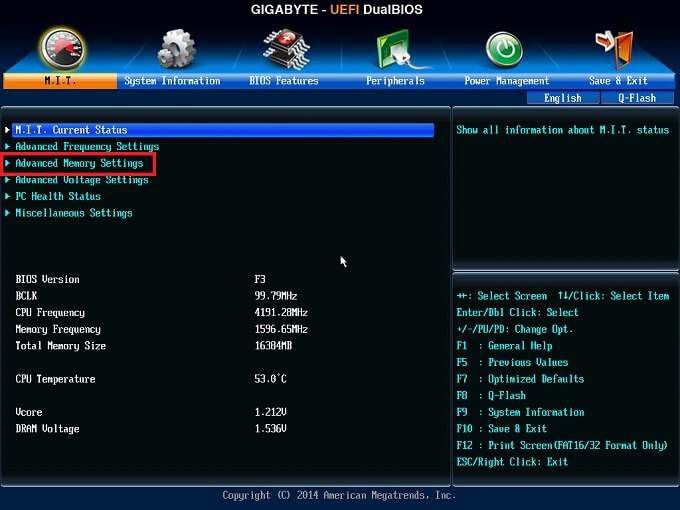

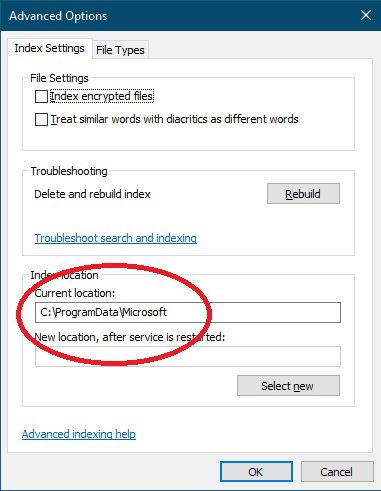

Как разогнать оперативную память в BIOS

Хорошо, теперь мы готовы поиграть в BIOS, чтобы разогнать вашу оперативную память. Каждый BIOS отличается, и это очень общие инструкции. См. Подробности в руководстве по BIOS. Также обратите внимание, что не все материнские платы могут вручную разгонять оперативную память. Ваша материнская плата может даже не поддерживать высокопроизводительные профили. К сожалению, единственное решение — купить материнскую плату с такими функциями разгона. С учетом сказанного, приступим к делу:

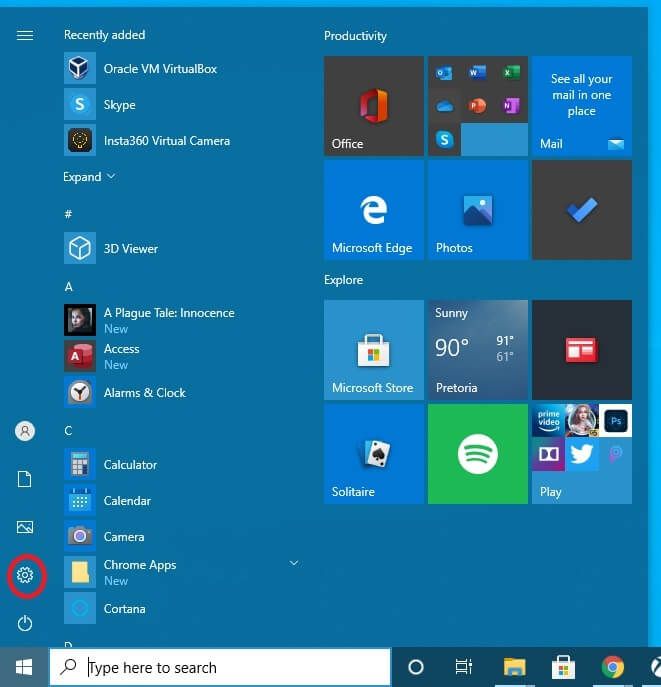

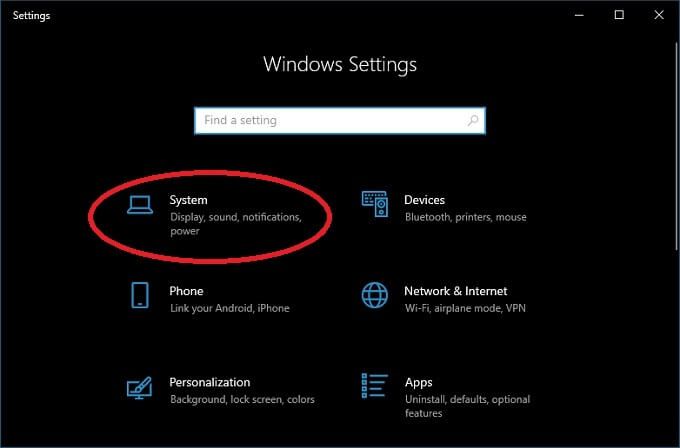

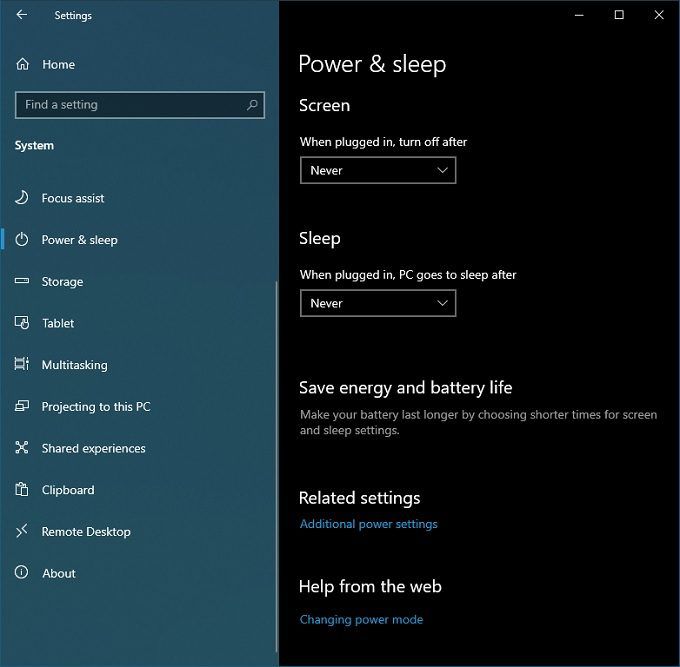

- Перезагрузите компьютер и нажмите сочетание клавиш, чтобы войти в BIOS (обычно клавиша Del).

- Перейдите на страницу настроек памяти в опциях.

- Найдите расширенные настройки, возможно, вам придется переключиться с «авто» на «ручной», чтобы увидеть их.

- Ищите выбор профиля памяти. Если профили XMP доступны, и вы просто хотите максимально быстрый безопасный разгон, выберите самый высокий, а затем сохраните и выйдите. На этом все готово. Если вы хотите пойти дальше, продолжайте читать.

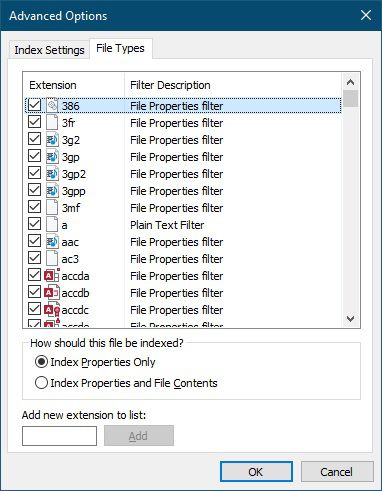

- Найдите страницу частоты памяти и установите вручную множитель и тайминги памяти.

- Увеличьте множитель тактовой частоты на одну ступень по сравнению с максимальной сертифицированной скоростью для вашей оперативной памяти.

- Установите такие же тайминги, как те, которые указаны в самом быстром профиле памяти. Возможно, вам придется сделать это для каждого канала памяти. В данном случае это каналы A и B, поскольку это двухканальная материнская плата. Сохраните и перезагрузитесь.

- Если ваш компьютер перезагружается успешно, запустите стресс-тест памяти, чтобы убедиться, что он стабилен.

- Если ваша память не проходит стресс-тест, попробуйте ослабить тайминги, пока он не пройдет.

- Повторите действия с шага 6, пока не достигнете предела возможностей памяти, а затем верните его туда, где стресс-тест прошел успешно.

Еще раз, не устанавливайте напряжение памяти выше, чем наивысшее официально зарегистрированное напряжение!

После того, как ваша память будет максимально загружена, снова запустите тесты и посмотрите, улучшились ли результаты. Если нет, шаг за шагом возвращайтесь к разгону, пока не увидите улучшения.

ПРИМЕЧАНИЕ. Если множитель тактовой частоты ОЗУ недостаточно высок, чтобы довести ОЗУ до сертифицированной скорости или выше, то единственный вариант — увеличить базовую частоту (BCLK). Многие материнские платы этого не допускают. Кроме того, любое увеличение базовой частоты также повлияет на ваш процессор и другие компоненты.

Поэтому, если вы увеличиваете базовую частоту, вам может потребоваться уменьшить множитель вашего процессора для компенсации. Поскольку это руководство по безопасному разгону, мы не будем рассматривать модификацию базовой частоты. Это более сложный процесс, требующий сложной балансировки различных компонентов.

В случае экстренного сброса BIOS

А что, если все пойдет не так, и ваш компьютер вообще не загрузится? Паника? Нет!

Вам необходимо сбросить BIOS, чтобы восстановить стандартные настройки вашей оперативной памяти, и они снова смогут работать. Вы должны проконсультироваться с руководством по материнской плате, чтобы узнать, как это сделать, но в целом одно из них должно работать:

- Перезагрузите компьютер 3-4 раза. Некоторые материнские платы сбрасываются до значений по умолчанию после нескольких неудачных попыток загрузки.

- Если возможно, нажмите кнопку сброса BIOS на материнской плате.

- Установите перемычку сброса BIOS на материнскую плату, если применимо.

- Извлеките батарею CMOS, подождите несколько минут и замените ее.

После сброса настроек BIOS все должно вернуться в нормальное состояние. Однако вам придется пройти через все настройки, чтобы убедиться, что они такие, какими должны быть. Если у вас материнская плата UEFI, вы можете сохранить профиль BIOS на жесткий диск, прежде чем начинать что-то менять. Затем вы сможете восстановить его из сохраненного профиля. Удачного разгона!

2020-11-09T09:31:47

Вопросы читателей