Вы могли установить много приложений в вашей системе Linux. Это краткое руководство объясняет, как вывести список всех установленных пакетов в Linux из командной строки с примерами.

Команды для отображения всех установленных пакетов различаются в зависимости от типа используемого вами менеджера пакетов. Я включил примеры команд для всех популярных менеджеров пакетов.

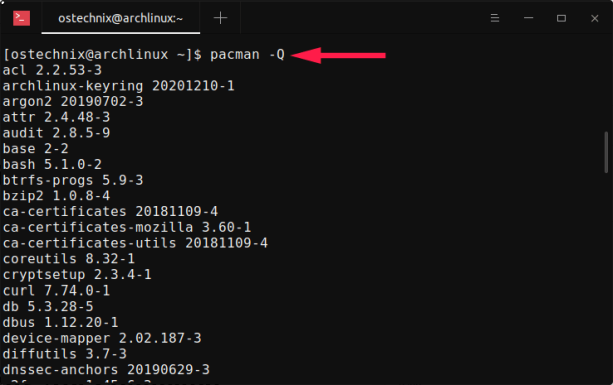

1. Вывести список установленных пакетов в Arch Linux с помощью команды pacman

Pacman — это менеджер пакетов по умолчанию для Arch Linux и его производных, таких как Manjaro Linux.

Чтобы вывести список всех установленных пакетов, используемых pacman в Arch Linux и его вариантах, запустите:

$ pacman -Q

Пример вывода:

Если вы хотите просмотреть страницу вывода за страницей, направьте вывод в команду more, как показано ниже:

$ pacman -Q | more

Чтобы перечислить только явно установленные пакеты и версии:

$ pacman -Qe

Чтобы перечислить только общее количество установленных пакетов в Arch Linux, направьте вывод pacman в команду wc:

$ pacman -Q | wc -l 134

Как видно из вышеприведенного вывода, я установил 134 пакета в свою систему Arch Linux.

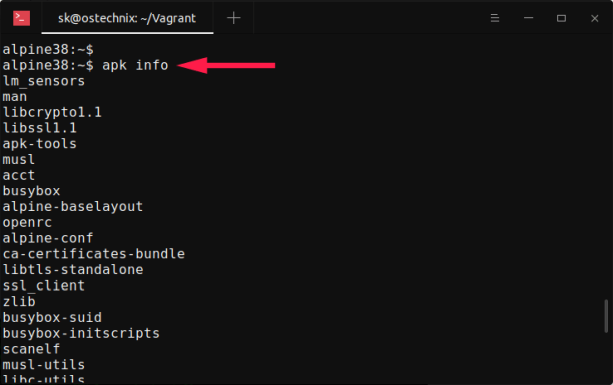

2. Список установленных пакетов в Alpine Linux с помощью команды apk

Apk, сокращение от Alpine Package Manager, является менеджером пакетов по умолчанию для Alpine Linux.

Команда для просмотра списка установленных пакетов в Alpine Linux:

$ apk info

Если вы хотите просмотреть список установленных пакетов, а также номер версии и описание пакета, используйте флаг -vv, как показано ниже:

$ apk info -vv

Пример вывода:

lm_sensors-3.4.0-r6 - Collection of user space tools for general SMBus access and hardware monitoring. man-1.14.3-r0 - dummy package for upgrade compatibility. this can safely be removed libcrypto1.1-1.1.1i-r0 - Crypto library from openssl libssl1.1-1.1.1i-r0 - SSL shared libraries [...]

Чтобы перечислить только общее количество всех установленных пакетов в Alpine Linux, передайте вывод apk info в команду wc, как показано ниже:

$ apk info | wc -l 86

3. Перечислите установленные пакеты в Debian, Ubuntu с помощью команды apt

Apt предоставляет интерфейс командной строки высокого уровня для системы управления пакетами в Debian, Ubuntu и других системах на основе Debian.

Чтобы отобразить список установленных пакетов в Debian, Ubuntu, Linux Mint и других системах на основе DEB, запустите:

$ apt list —installed

Пример вывода:

Отобразите общее количество установленных пакетов в системах на основе Debian, направьте вывод команды apt команде wc, как показано ниже:

$ apt list --installed | wc -l 2575

4. Перечислите установленные пакеты в Debian, Ubuntu с помощью команды dpkg.

Dpkg — это инструмент командной строки для установки, сборки, удаления пакетов Debian и управления ими.

Чтобы вывести список всех установленных пакетов с версиями и подробностями с помощью команды dpkg, запустите:

$ dpkg -l

Кроме того, вы можете использовать команду dpkg-query для вывода списка всех установленных пакетов Debian.

$ dpkg-query -l

Укажите только общее количество установленных пакетов в системах на основе Debian:

$ dpkg -l | wc -l 2668

$ dpkg-query -l | wc -l 2668

5. Перечислите установленные пакеты в RHEL, Fedora, CentOS с помощью команды yum.

Yum, расшифровывается как Yellowdog Updater, Modified, — это утилита управления из командной строки для установки и управления пакетами в системах на основе Red Hat. Теперь он заменен на dnf в последних версиях RHEL и CentOS.

Чтобы найти список установленных пакетов в Fedora, RHEL и его клонах, таких как CentOS, запустите:

$ yum list installed

Список только общее количество установленных пакетов с использованием команд yum и wc:

$ yum list installed | wc -l 347

6. Перечислите установленные пакеты в RHEL, Fedora, CentOS с помощью команды dnf

DNF — это версия YUM следующего поколения, и он был менеджером пакетов по умолчанию, начиная с Fedora 22, RHEL 8 и CentOS 8. Использование DNF такое же, как и в Yum.

Чтобы найти список установленных пакетов в RHEL, Fedora, CentOS с помощью dnf, выполните:

$ dnf list installed

Если вы хотите отобразить только общее количество пакетов с помощью команды dnf, запустите:

$ dnf list installed | wc -l

7. Список установленных пакетов в openSUSE с помощью команды zypper

Zypper — это менеджер пакетов командной строки по умолчанию для установки и управления пакетами в SUSE и openSUSE.

Чтобы просмотреть список установленных пакетов в openSUSE zypper, запустите:

$ zypper se --installed-only

8. Вывести список установленных пакетов в Linux с помощью команды rpm

RPM команда, означает Red Hat Package Manager, используется для установки и управления приложениями из командной строки в системах Redhat основе.

Чтобы вывести список всех пакетов RPM, установленных в вашей системе, выполните:

$ rpm -qa

Чтобы просмотреть вывод страницы за страницей, направьте вывод по конвейеру в moreкоманду:

$ rpm -qa | more

Вы также можете все установленные пакеты, самые свежие из которых находятся вверху, используя флаг --last, как показано ниже:

$ rpm -qa --last

Следующие два метода являются универсальными. Вы можете использовать эти команды в любых системах, в которых установлены инструменты snapили flatpak.

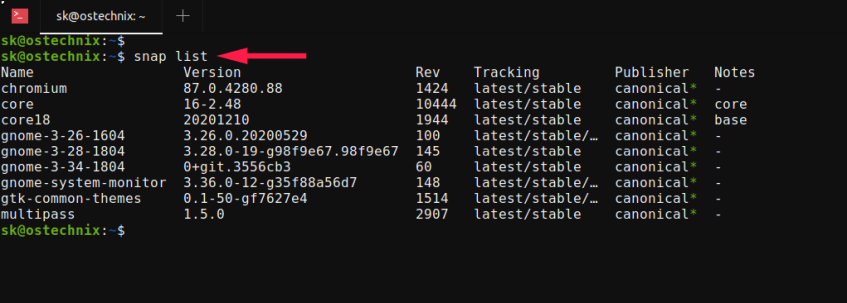

9. Список пакетов, установленных с помощью оснастки в Linux

Snap — это система развертывания программного обеспечения и управления пакетами, разработанная Canonical.

Чтобы вывести список всех приложений Snap, установленных в вашей системе, запустите:

$ snap list

Пример вывода:

Name Version Rev Tracking Publisher Notes chromium 87.0.4280.88 1424 latest/stable canonical* - core 16-2.48 10444 latest/stable canonical* core core18 20201210 1944 latest/stable canonical* base gnome-3-26-1604 3.26.0.20200529 100 latest/stable/… canonical* - gnome-3-28-1804 3.28.0-19-g98f9e67.98f9e67 145 latest/stable canonical* - gnome-3-34-1804 0+git.3556cb3 60 latest/stable canonical* - gnome-system-monitor 3.36.0-12-g35f88a56d7 148 latest/stable/… canonical* - gtk-common-themes 0.1-50-gf7627e4 1514 latest/stable/… canonical* - multipass 1.5.0 2907 latest/stable canonical* -

10. Вывести список пакетов, установленных с помощью Flatpak в Linux

Flatpak — это независимая от платформы система управления пакетами для создания, установки и запуска изолированных настольных приложений и сред выполнения в Linux.

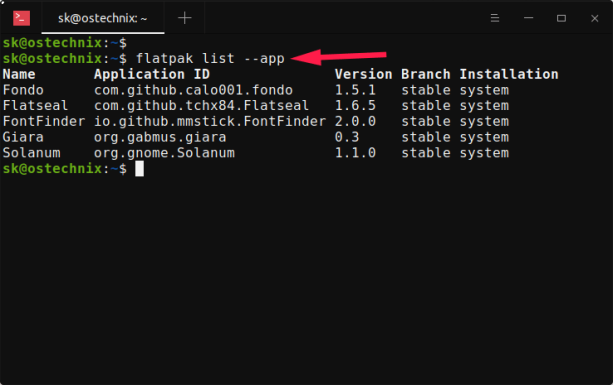

Чтобы вывести список всех установленных приложений Flatpak в Linux, запустите:

$ flatpak list --app

Пример вывода:

Name Application ID Version Branch Installation Fondo com.github.calo001.fondo 1.5.1 stable system Flatseal com.github.tchx84.Flatseal 1.6.5 stable system FontFinder io.github.mmstick.FontFinder 2.0.0 stable system Giara org.gabmus.giara 0.3 stable system Solanum org.gnome.Solanum 1.1.0 stable system

Обратите внимание, что в приведенной выше команде будут перечислены только пакеты, которые установлены исключительно с приложением flatpak.

Для получения дополнительных сведений смотрите справочные страницы соответствующих команд.