Всякий раз, когда вы устанавливаете дистрибутивы Windows или Linux на свой компьютер, важно знать прошивку, на которой вы загружаете операционную систему. В общем, прошивка может быть как в режиме Legacy BIOS, так и в современном, т.е. UEFI. Здесь представлены четыре различных способа, которые помогут вам проверить, использует ли ваш компьютер UEFI или BIOS.

Проверка прошивки также становится важной, когда вы думаете о двойной загрузке на вашем ПК. Это может быть установка Linux на устройство, уже работающее с ОС Windows, или наоборот.

Должен ли я выполнять двойную загрузку Linux и Windows на двух разных прошивках?

Хотя вы можете установить две разные операционные системы на две разные прошивки, мы не рекомендуем этого делать. Это связано с тем, что двойная загрузка с двумя разными прошивками только замедлит работу компьютера. Итак, проверьте текущую прошивку на вашем компьютере, следуя этим четырем способам, и действуйте соответственно.

Проверьте, использует ли ваш компьютер UEFI или BIOS

Вы можете найти текущую прошивку на вашем устройстве, выполнив любой метод, описанный ниже:

- Управление диском

- Системная информация

- Командная строка

- Windows PowerShell

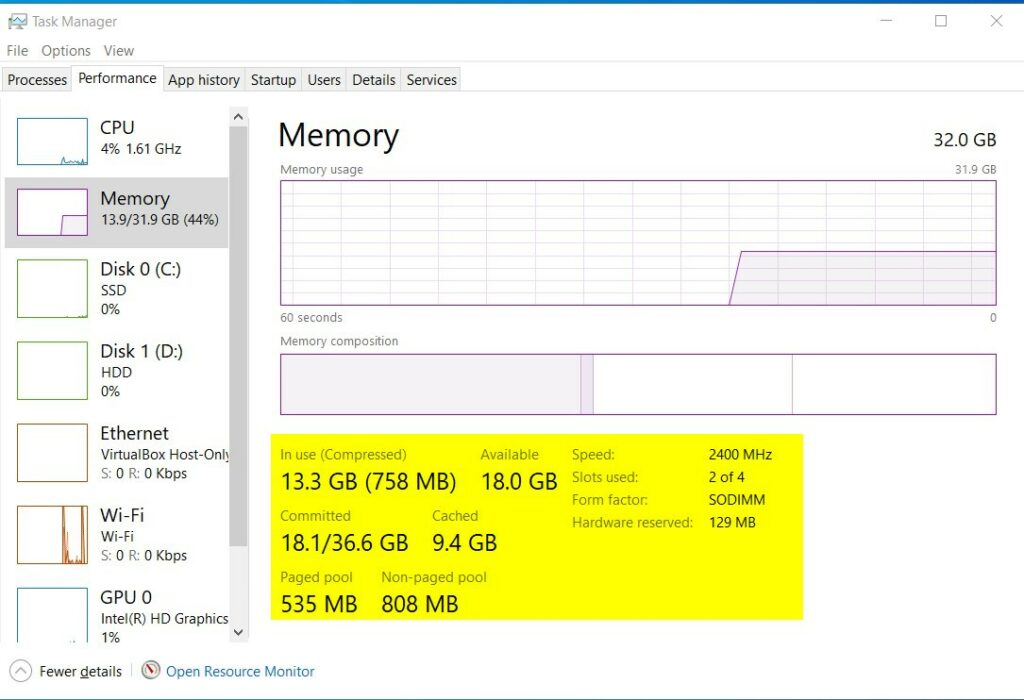

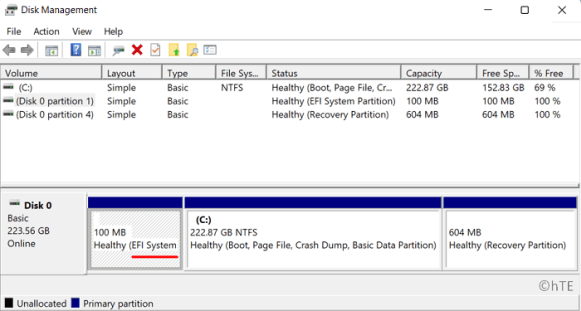

1] Использование управления дисками

Это самый простой из всех четырех методов, которые мы увидим в следующих разделах. Вот как узнать вашу прошивку в ОС Windows с помощью управления дисками —

- Нажмите Win+S, чтобы открыть окно поиска.

- Введите «Управление дисками» в строке поиска и нажмите на верхний результат, т.е. «Создание и форматирование разделов жесткого диска».

- В окне «Управление дисками» проверьте, что написано внутри системного раздела.

- Если отображается «EFI», на вашем устройстве установлена прошивка UEFI.

- Точно так же, если он показывает только систему без слова EFI, ваше устройство загружается в режиме BIOS.

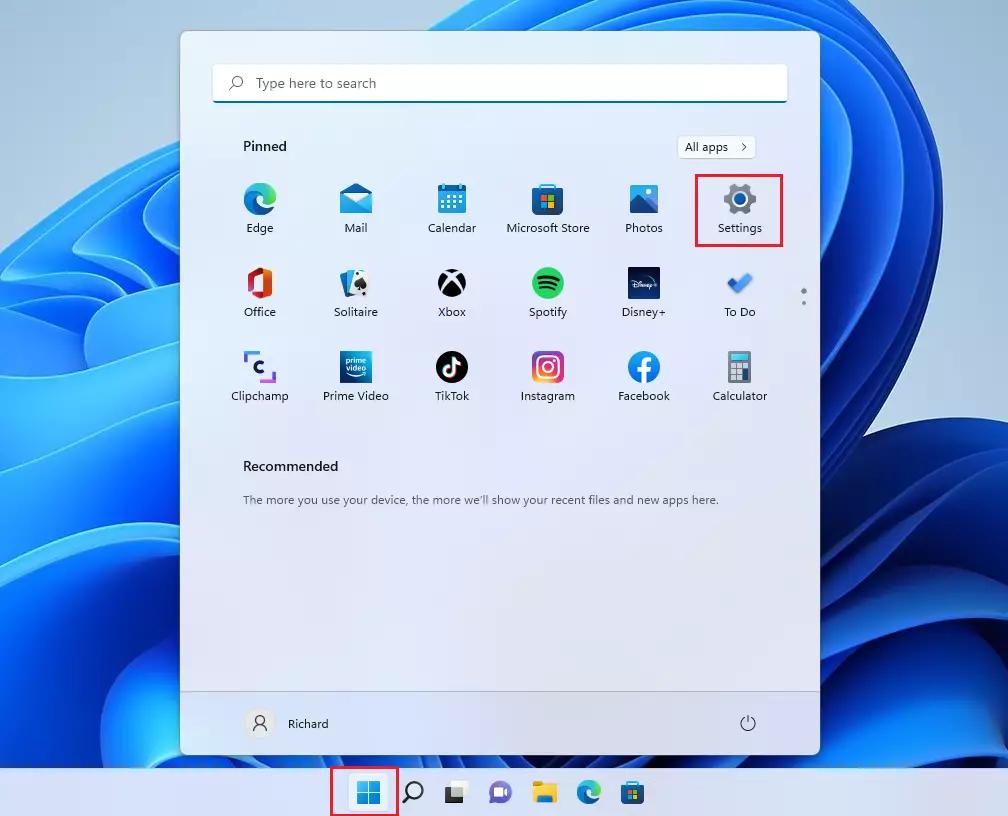

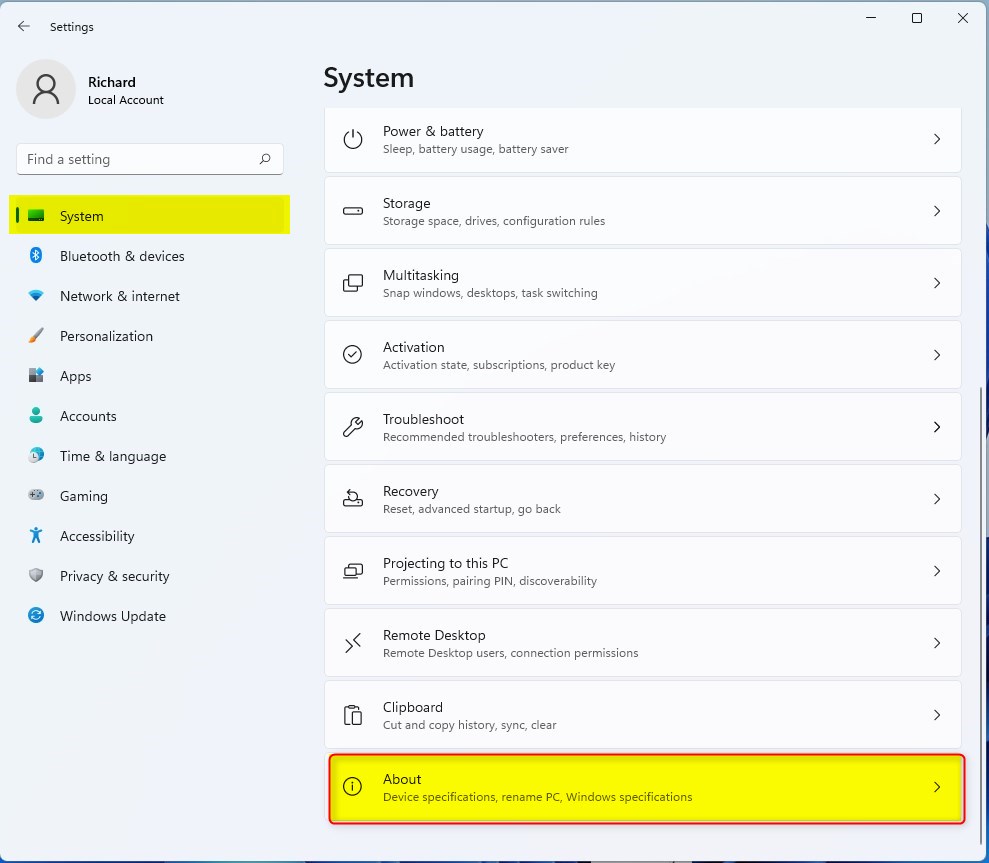

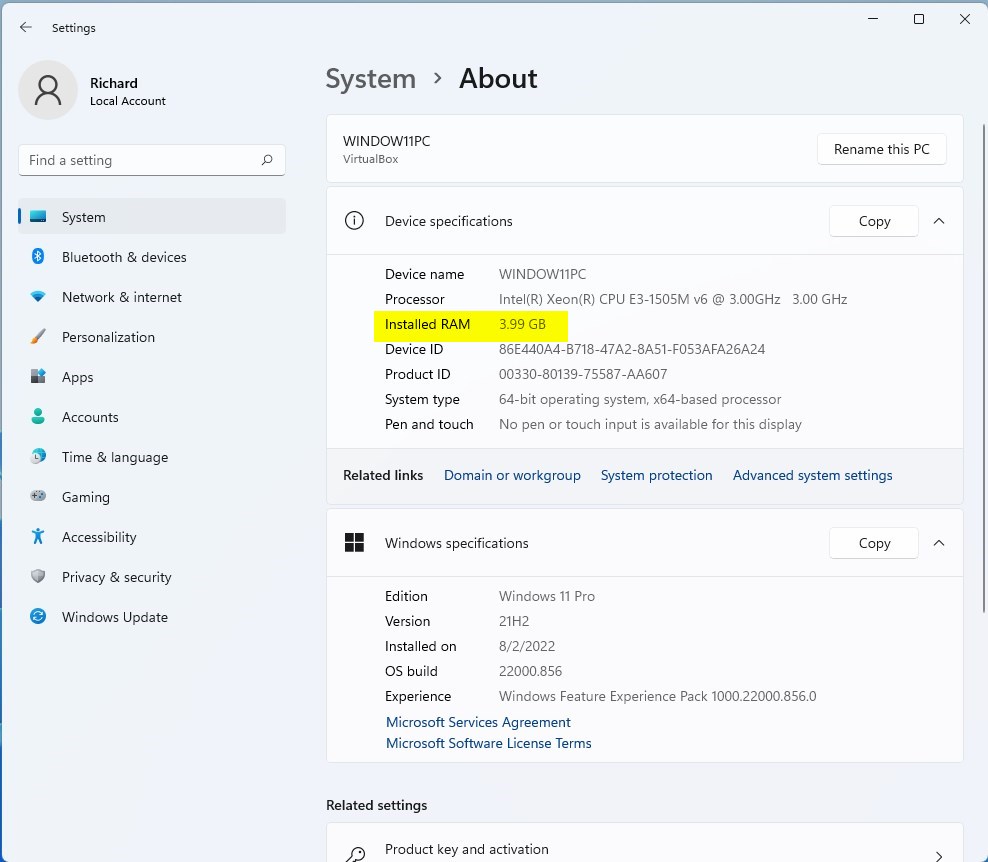

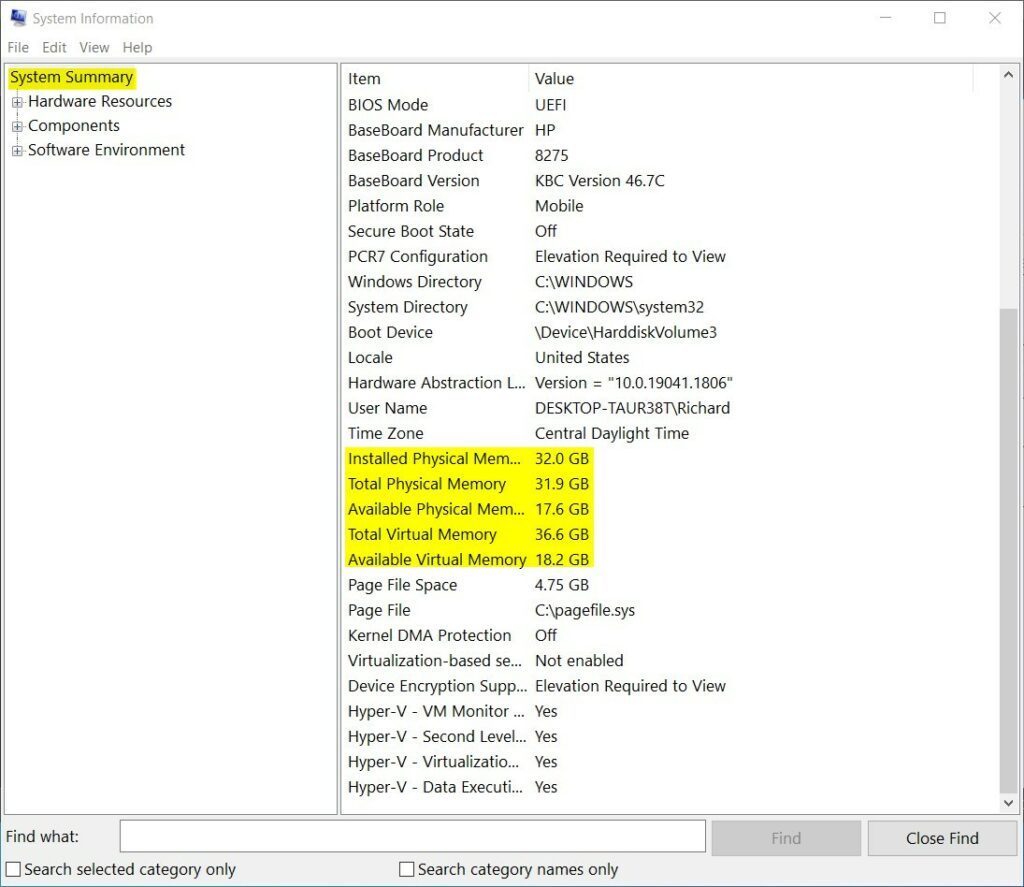

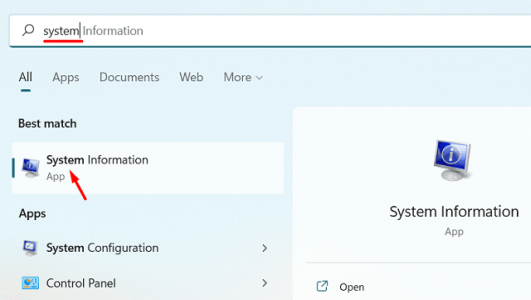

2] Через системную информацию

Пользователи Windows 11/10 также могут получить информацию о прошивке через Системную информацию. Все, что им нужно, это выполнить следующие шаги на своих устройствах:

- Нажмите кнопку «Поиск» и начните вводить «Система».

- В разделе «Лучшее соответствие» вы увидите информацию о системе вверху. Ну, нажмите на нее.

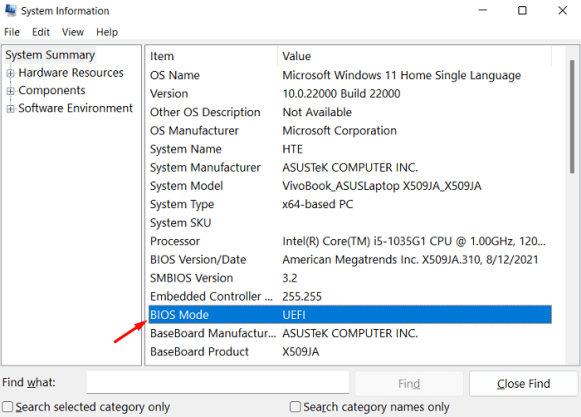

- В окне «Информация о системе» прокрутите вниз до режима BIOS в разделе «Элемент» и проверьте, что там в столбце «Значение».

- Если есть «UEFI», ваше устройство загружается с использованием прошивки UEFI. Если ваше устройство загружено в режиме BIOS, вы увидите «Legacy» вместо «UEFI».

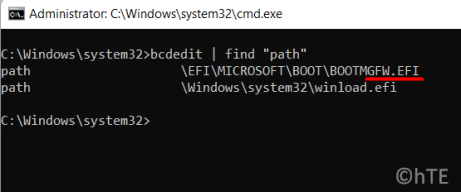

3] Через командную строку

С помощью командной строки можно также определить, какая текущая прошивка работает на его/ее устройстве. Все, что вам нужно, это запустить CMD от имени администратора и выполнить следующую команду:

bcdedit | find "path"

- Если путь отображается

winload.efiв конце, ваше устройство работает в UEFI. - Напротив, если это говорит «winload.exe», ваш компьютер работает в режиме Legacy BIOS.

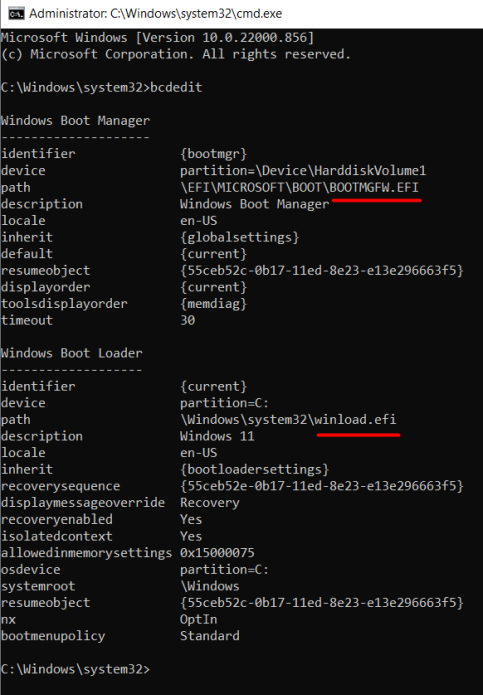

Кроме того, можно также скопировать/вставить команду и нажать Enter, чтобы выполнить ее —

bcdedit

Действуя таким образом, вы также увидите тот же результат. Однако на этот раз вы будете просматривать загрузчик Windows и диспетчер загрузки Windows по отдельности.

winload.efi предлагает UEFI, тогда как winload.exe предлагает BIOS

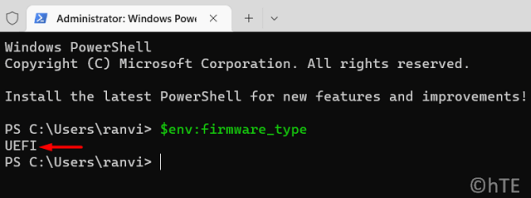

4] Через PowerShell

Если вы хотите проверить текущую прошивку на вашем ПК с помощью Windows PowerShell, вы также можете найти ее с помощью этого. Для этого вам нужно запустить Windows PowerShell от имени администратора и выполнить следующую команду:

$env:firmware_type

Примечание. Если вы используете Windows 11, нажмите Win+X и выберите Терминал Windows (Администратор). По умолчанию терминал откроется в Windows PowerShell. Скопируйте/вставьте тот же код, что и выше, и посмотрите, что он показывает как текущую прошивку на вашем ПК.

Как найти текущую прошивку в Linux?

Найти текущую прошивку в Linux так же просто, как и в ОС Windows. Все, что вам нужно, это найти папку, /sys/firmware/efi т.е. Если вы найдете эту папку, это означает, что на вашем устройстве в настоящее время установлена прошивка UEFI.

Однако, если вы не можете найти эту папку в папке sys, это означает, что ваше устройство работает в устаревшем режиме BIOS.

Примечание. Пользователи Linux на основе Debian и Ubuntu могут найти существующую прошивку в своих дистрибутивах, установив этот пакет — efibootmgr.

Чтобы установить этот пакет, откройте терминал на своем устройстве Linux и запустите этот код:

sudo apt install efibootmgr

После завершения установки проверьте прошивку, выполнив этот код —

sudo efibootmgr

Если ваше устройство поддерживает UEFI, вы получите соответствующее сообщение. В противном случае вы просто увидите сообщение о том, что «переменные EFI не поддерживаются».

Вот и все, я надеюсь, что вы найдете эту статью полезной для поиска существующей прошивки в вашей системе. Если вы столкнулись с трудностями при прочтении какого-либо раздела в этом посте, сообщите об этом в разделе комментариев.