В сложном гобелене цифрового мира сети служат основой, сложным образом соединяя устройства, системы и отдельных людей. Общие цели сетей выходят за рамки простого подключения и затрагивают сферы эффективности, безопасности, масштабируемости и инноваций. В этой статье раскрываются многогранные цели, которые управляют сетями, исследуется, как они формируют цифровой ландшафт и влияют на то, как мы общаемся, сотрудничаем и получаем доступ к информации. Читать

Как установить и использовать Audacity в Windows 11

Audacity — бесплатное программное обеспечение с открытым исходным кодом и мощными инструментами для записи и редактирования аудио. Независимо от того, являетесь ли вы музыкантом, подкастером или художником по озвучке, Audacity предлагает удобный интерфейс и универсальные функции редактирования. В этом руководстве мы обсудим, как установить и использовать Audacity в Windows 11.

Мы также рассмотрим такие инструменты редактирования, как вырезание, вставка, удаление фонового шума и применение эффектов для улучшения ваших записей. С Audacity вы сможете добиться результатов профессионального качества. Итак, давайте углубимся в шаги.

Как установить Audacity в Windows 11

Прежде чем приступить к редактированию аудио, вам необходимо установить Audacity в вашей системе Windows 11. Для этого вы можете выполнить следующие шаги, которые гарантируют, что этот мощный инструмент будет у вас под рукой для всех ваших аудиопроектов.

1. Откройте любой браузер, найдите Audacity и откройте ссылку с сайта audacityteam.org.

2. После этого, чтобы загрузить программное обеспечение, нажмите «Загрузить» в строке меню. Он перенаправит вас на новую страницу, где нажмите Audacity для Windows.

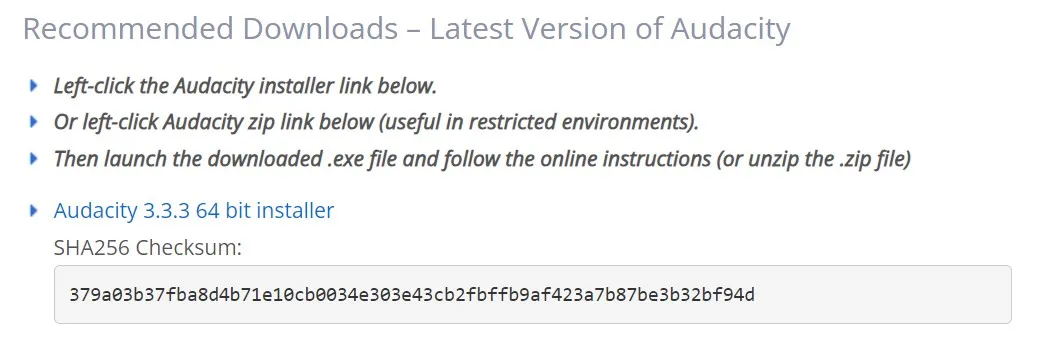

3. Теперь нажмите 64-битный установщик Audacity и загрузите файл установщика окна Audacity.

Примечание. Вы даже можете загрузить zip-файл Audacity 3.1.3.

4. Загрузка начнется автоматически. Если у вас возникнут какие-либо проблемы при загрузке Audacity, вы можете загрузить его по ссылкам, представленным на странице загрузки.

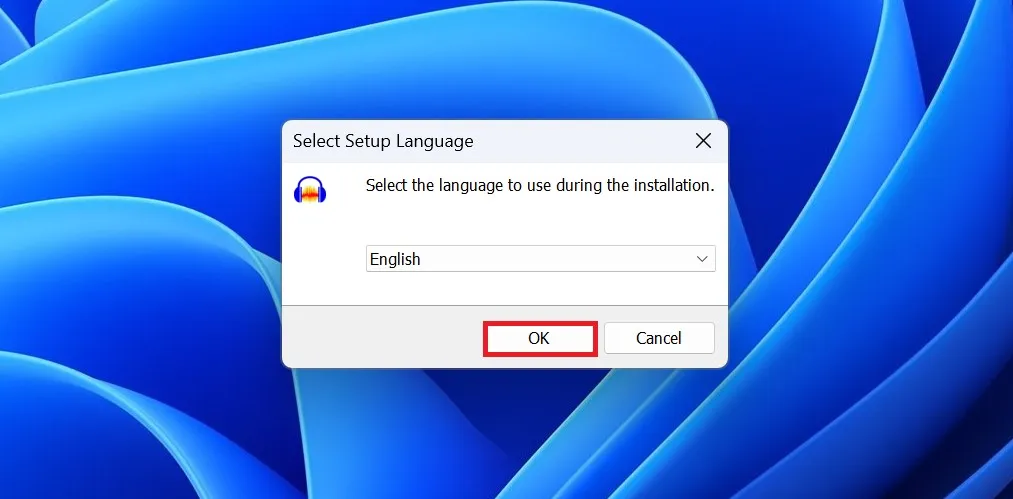

5. После завершения загрузки откройте скачанный файл. Затем выберите язык и нажмите кнопку ОК.

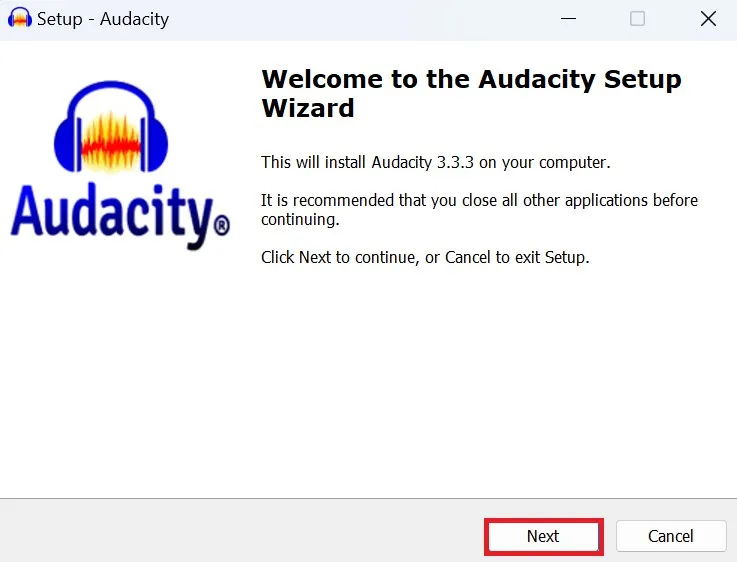

6. Теперь вы получите мастер установки Audacity; здесь нажмите кнопку «Далее», чтобы продолжить.

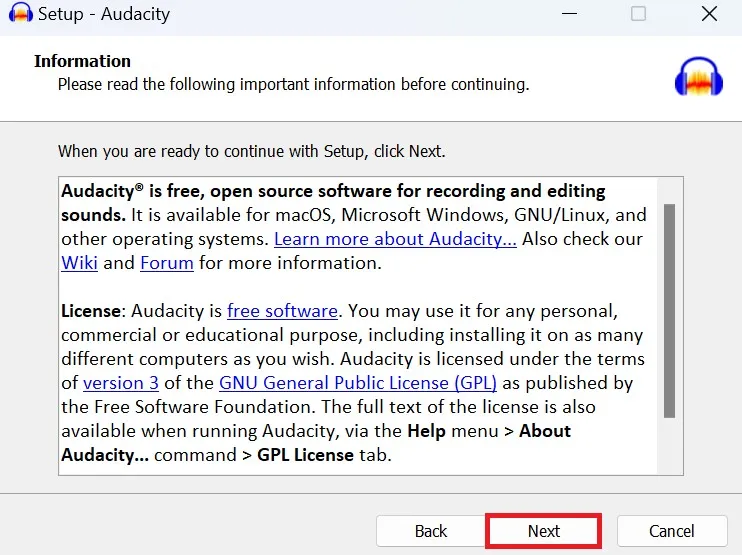

7. После этого согласитесь с лицензионным соглашением и нажмите «Далее».

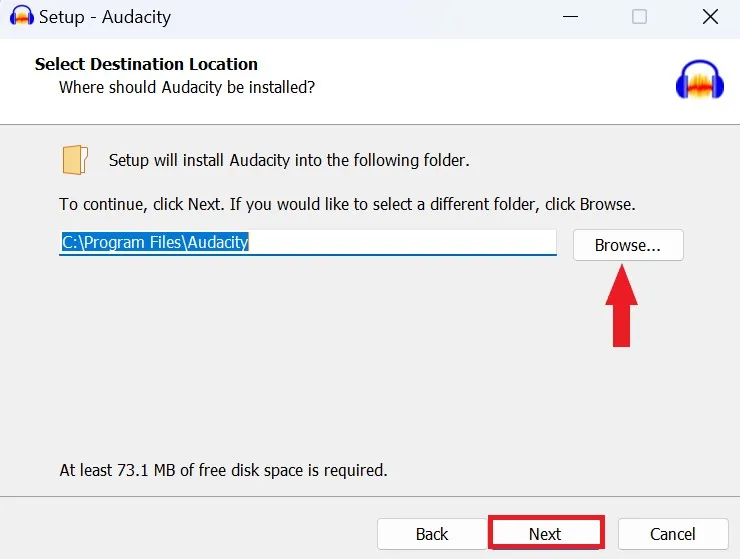

8. Теперь, если вы хотите изменить место установки, вы можете сделать это, нажав «Обзор». Просто выберите место, куда вы хотите установить Audacity, и нажмите «Далее».

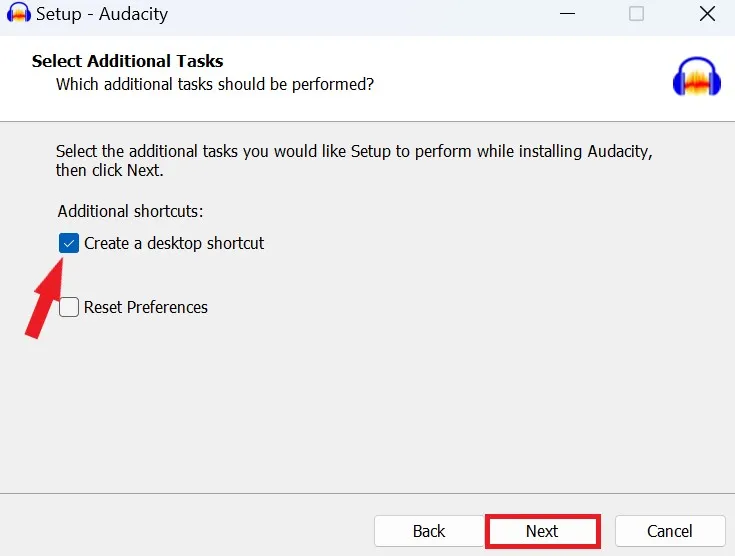

9. В следующем окне выберите дополнительные задачи. Если вы хотите создать ярлык на рабочем столе, вы можете отметить эту опцию и нажать «Далее».

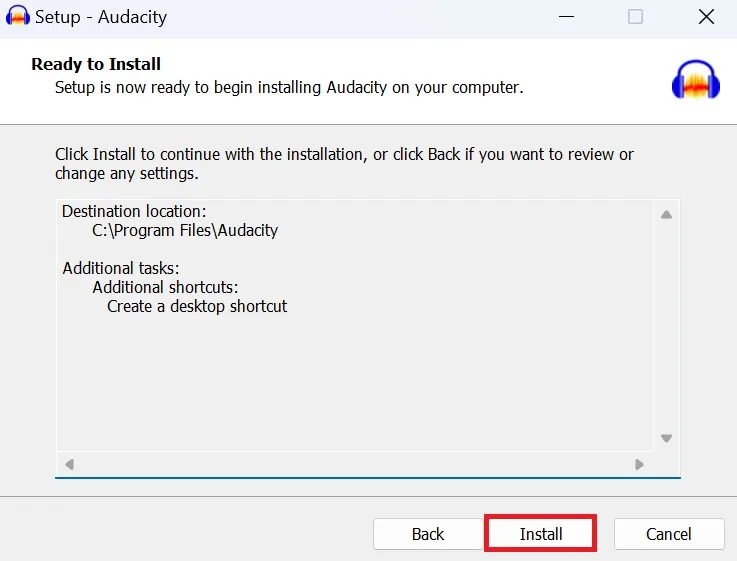

10. Ваша установка готова. Наконец, нажмите кнопку «Установить».

Процесс установки займет некоторое время, поэтому дождитесь его завершения. Вот и все! Вот как вы можете загрузить и установить Audacity в Windows 11.

Как использовать Audacity в Windows 11

С помощью Audacity вы можете записывать аудио, редактировать его, добавлять различные эффекты и многое другое. Audacity — простой в использовании многодорожечный аудиоредактор и устройство записи. Давайте обсудим, как его использовать.

1. Запишите аудио с помощью Audacity

Если вы хотите; запишите звук прямо в Audacity, вы можете это сделать. Для этого убедитесь, что ваш микрофон подключен и работает правильно.

После этого вы можете выполнить шаги, указанные ниже:

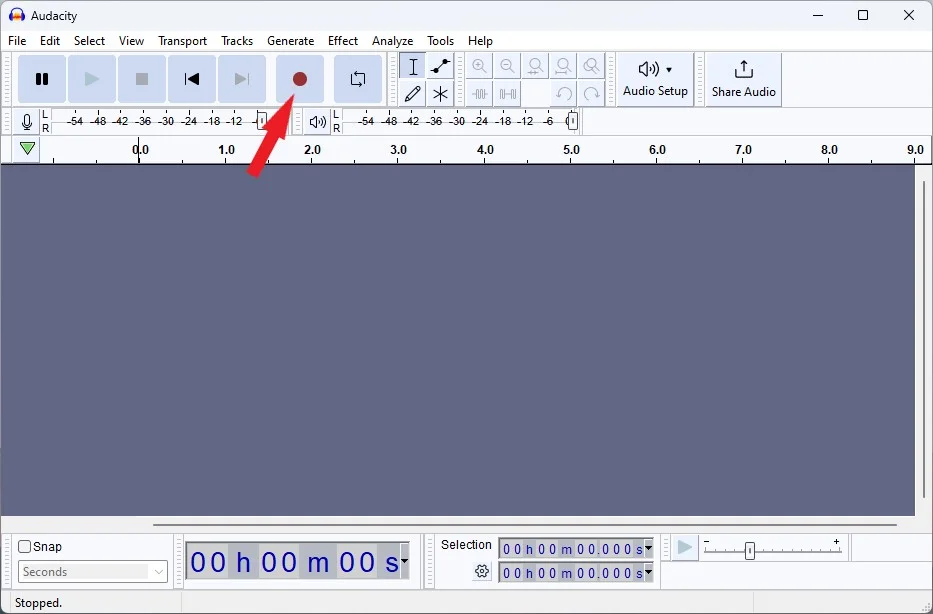

1. Откройте программное обеспечение Audacity в вашей системе. Вот так выглядит экран при первом запуске.

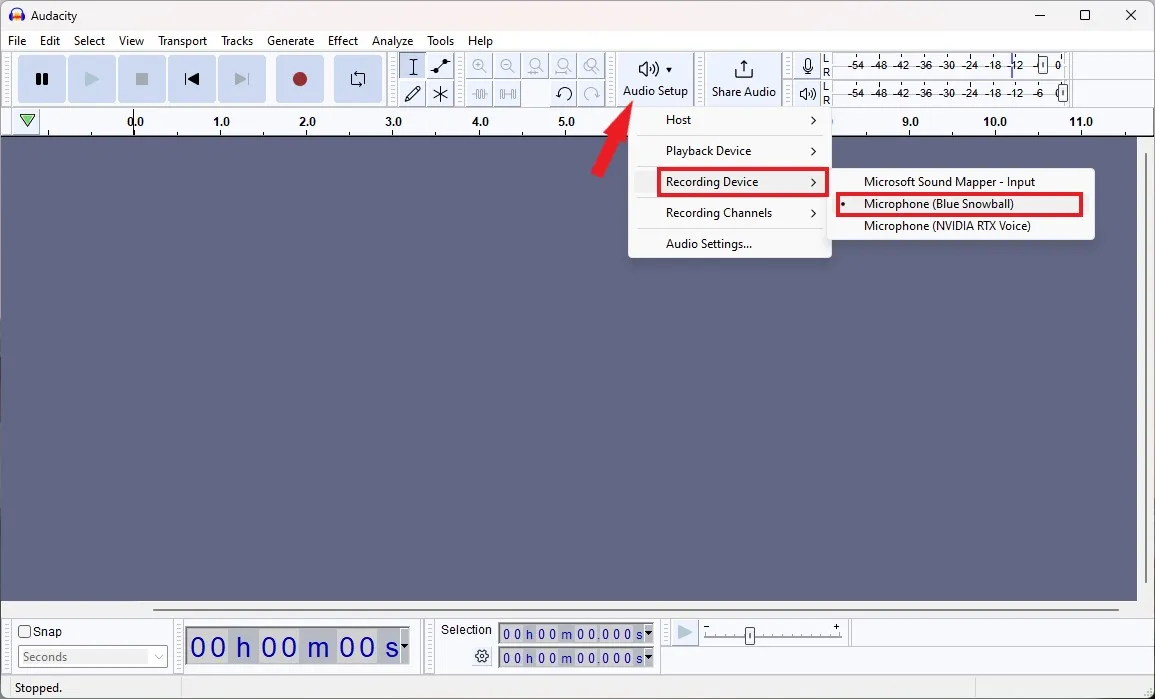

2. Чтобы записать звук, вам необходимо выбрать записывающее устройство. Для этого нажмите значок «Настройка звука» и выберите параметр «Записывающее устройство».

3. Затем выберите микрофон, который вы хотите использовать в качестве записывающего устройства.

4. После того, как вы выбрали микрофон, вы готовы записывать звук. Чтобы записать звук, нажмите красную кнопку «Запись» на верхней панели инструментов.

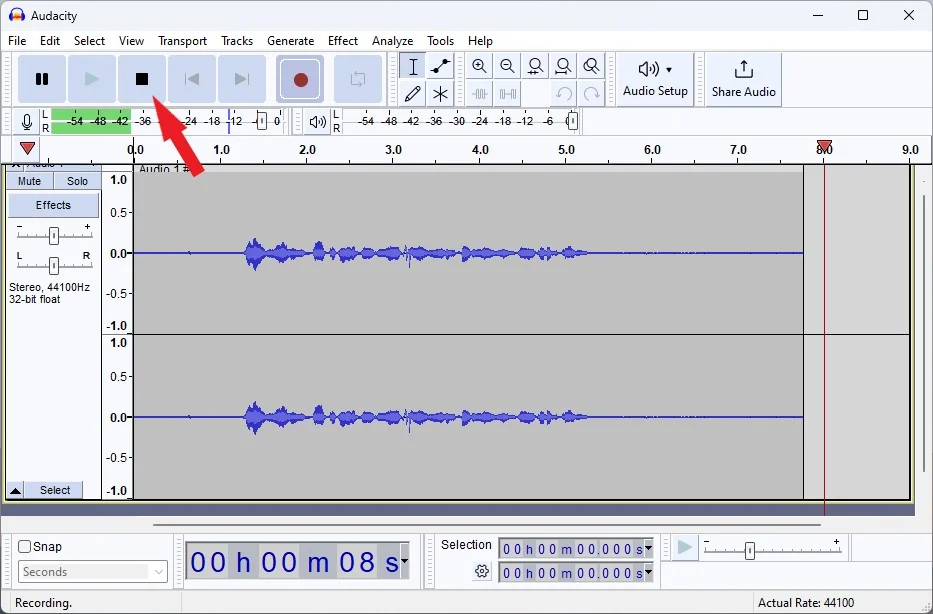

5. После этого говорите в микрофон, чтобы записать звук.

6. Когда-то сделали! Нажмите кнопку «Стоп», чтобы остановить запись.

Вот и все! Вот как вы можете записать свой звук в Audacity, используя функцию «Запись». Записанный звук вы найдете на звуковой дорожке. Теперь вы можете использовать его для редактирования аудио.

2. Импортируйте записанное аудио в Audacity.

Однако если у вас уже есть аудио, которое вы хотите отредактировать, вы можете импортировать его в Audacity.

Для этого вы можете выполнить следующие шаги:

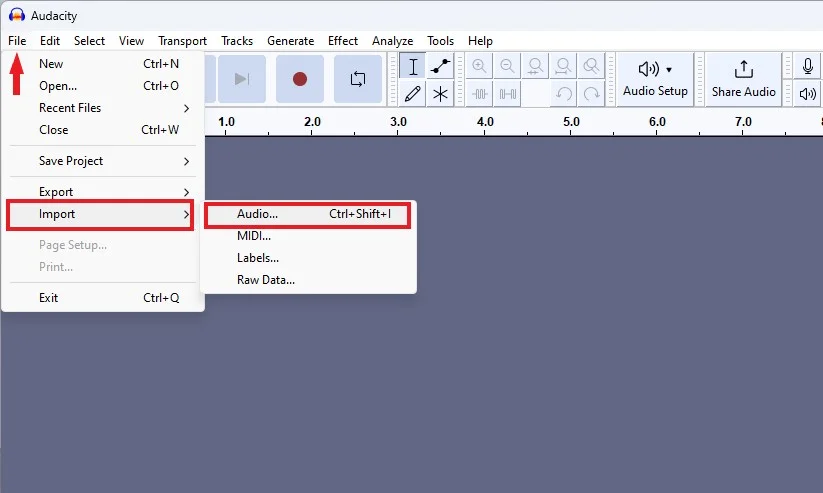

1. Откройте программу Audacity.

2. Перейдите в меню «Файл» > «Импорт» > «Аудио» или используйте сочетание клавиш Ctrl+Shift+I.

3. Затем выберите аудиофайл, который вы хотите отредактировать в Audacity, и нажмите кнопку «Открыть».

3. Отредактируйте аудио с помощью Audacity.

Мы надеемся, что вы получили представление о том, как записывать и импортировать аудио с помощью Audacity. Как только аудио появится на временной шкале Audacity, вы сможете приступить к его редактированию. Теперь давайте обсудим, как редактировать записанный звук для достижения профессионального звука.

Вот шаги, которые вы можете выполнить для редактирования аудио с помощью Audacity:

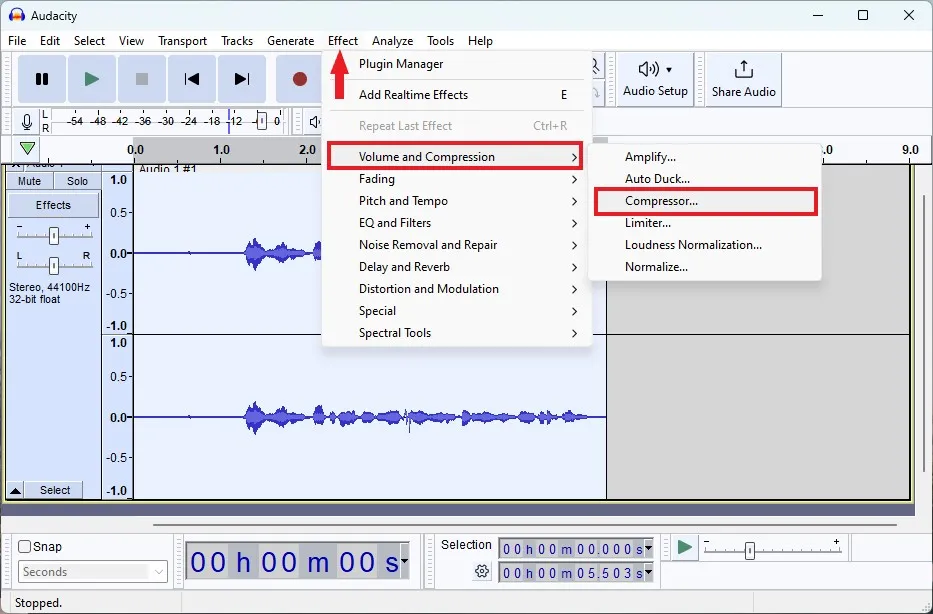

1. Выберите звук, для этого нажмите, Ctrl+Aа затем выберите «Эффекты» > «Громкость и сжатие» > «Компрессор».

2. Откроется окно; здесь оставьте значения по умолчанию как есть и нажмите кнопку «ОК». Это немного усилит звук, чтобы вы могли его четко слышать.

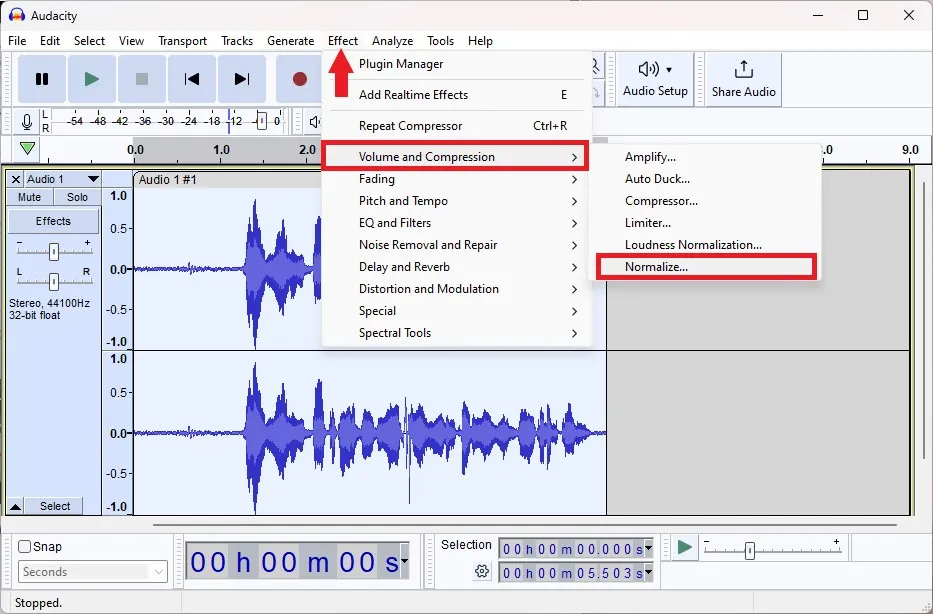

3. После этого вам необходимо нормализовать звук, чтобы выровнять высокие и низкие частоты. Для этого перейдите в «Эффекты» > «Громкость и сжатие» > «Нормализация» и оставьте значения по умолчанию, затем нажмите кнопку «ОК». Он выровняется там, где ваша громкость больше или меньше.

4. После этого вы можете удалить фоновый шум из звука. Для этого вам нужно выбрать шумовую часть звука.

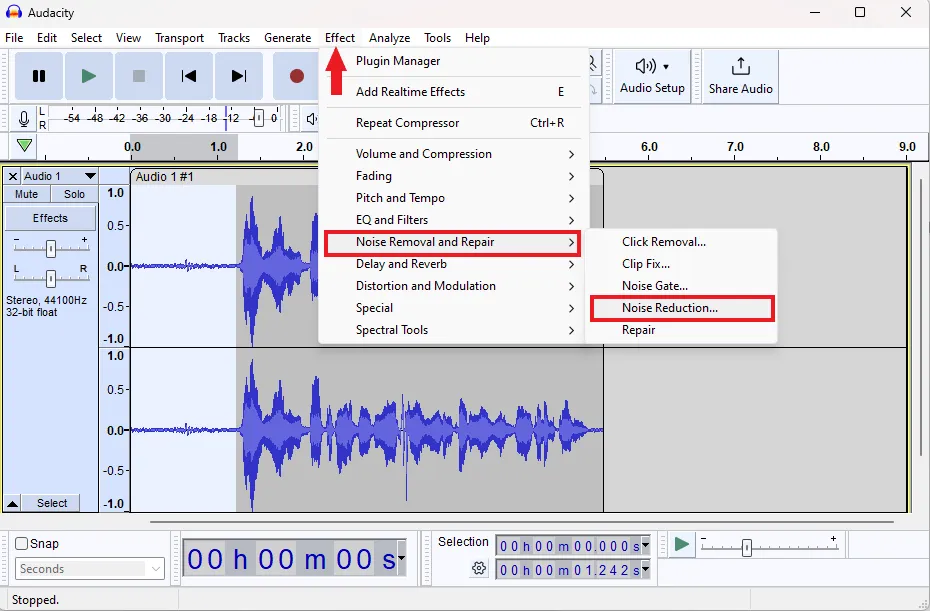

5. Затем перейдите в «Эффекты» > «Удаление и восстановление шума» > «Подавление шума».

Примечание. Лучше всего оставлять небольшую часть в начале записи звука, где записывается шум.

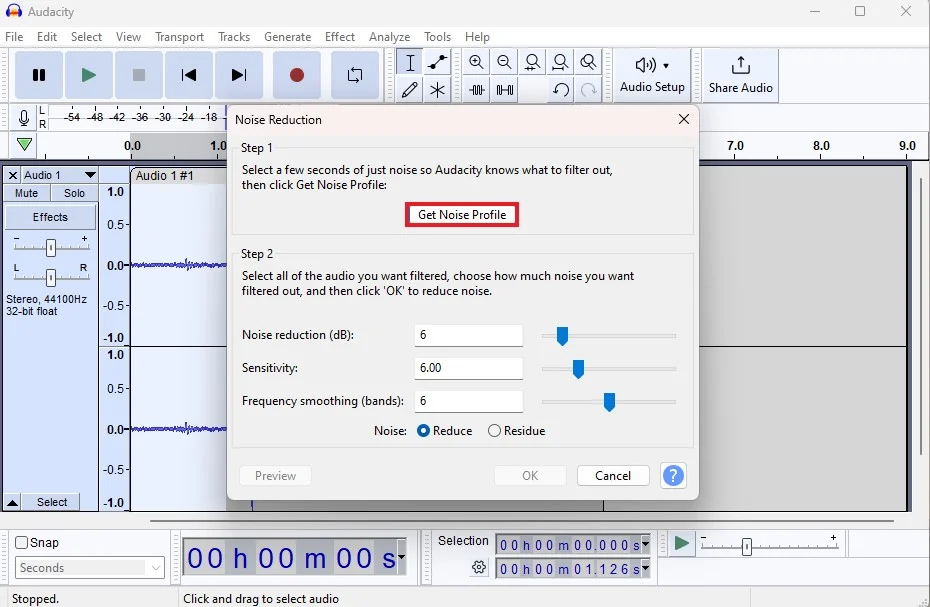

6: После этого нажмите кнопку «Получить профиль шума», чтобы проанализировать выбранный фоновый шум.

7. Получив профиль шума, выберите весь звук.

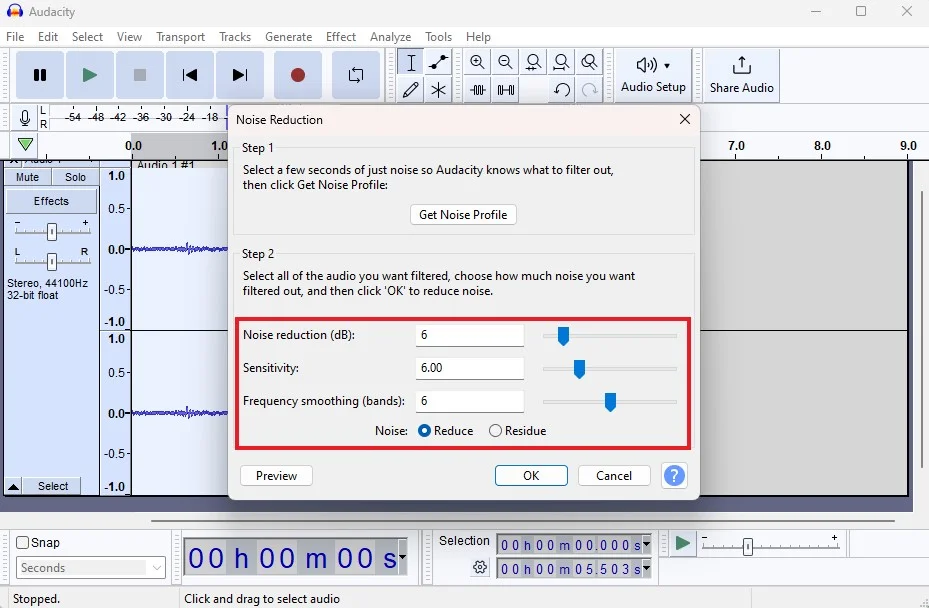

8. Затем снова перейдите в «Эффекты» > «Удаление и восстановление шума» > «Подавление шума». Отрегулируйте значения и проверьте звук, нажав кнопку «Предварительный просмотр». Когда вы будете удовлетворены звуком, нажмите кнопку «ОК».

Примечание. Если вы переусердствуете, ваш звук будет звучать так, будто говорит робот. Поэтому тщательно настройте звук и просмотрите его, прежде чем применять настройки.

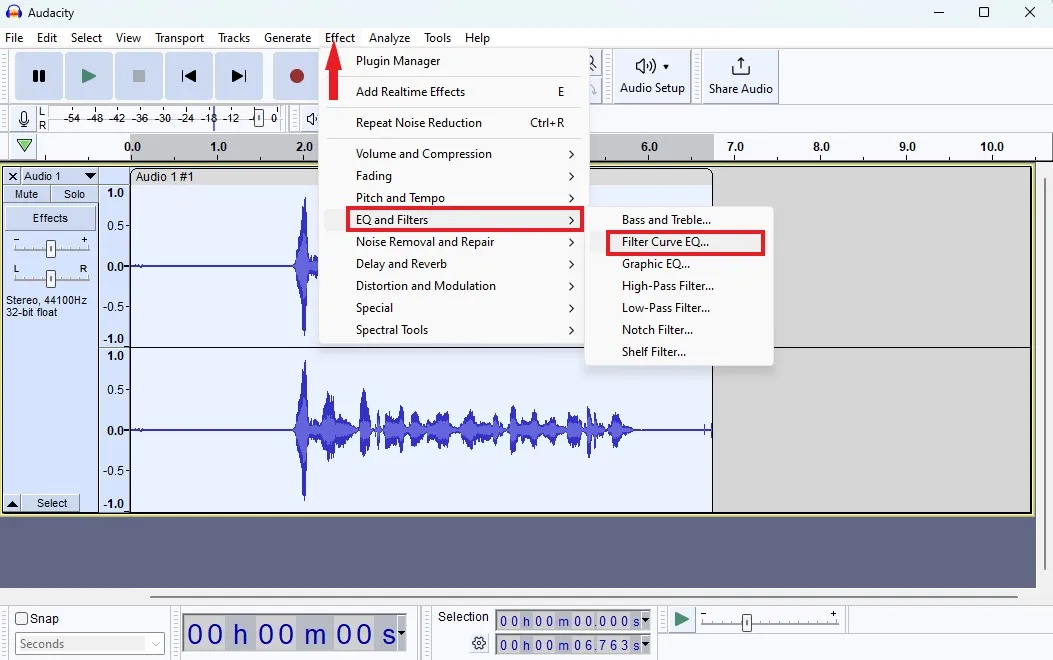

9. Как только шум будет удален, вы можете добавить к звуку немного высоких и низких частот. Для этого выберите весь звук, затем выберите «Эффекты» > «Эквалайзер и фильтры» > «Эквалайзер кривой кривой».

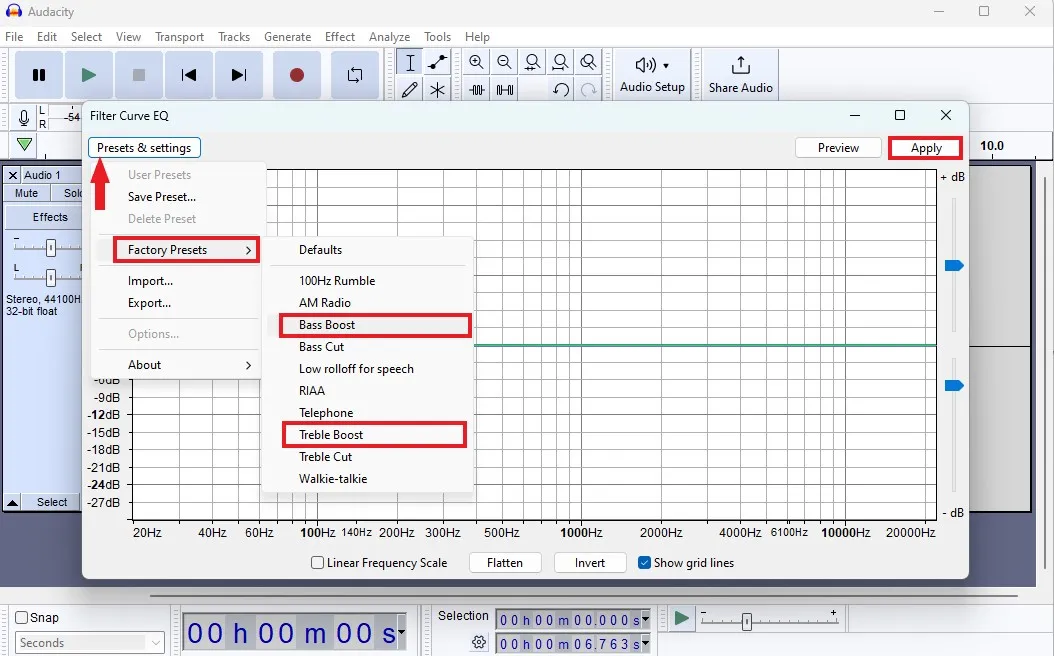

10. Откроется окно Filter Curve EQ. Здесь нажмите «Предустановки и настройки» и выберите «Заводские настройки».

11. Теперь, чтобы применить к звуку низкие и высокие частоты, выберите параметры «Усиление низких и высоких частот», поочередно настройте значения, просмотрите их и нажмите кнопку «Применить», чтобы улучшить звук.

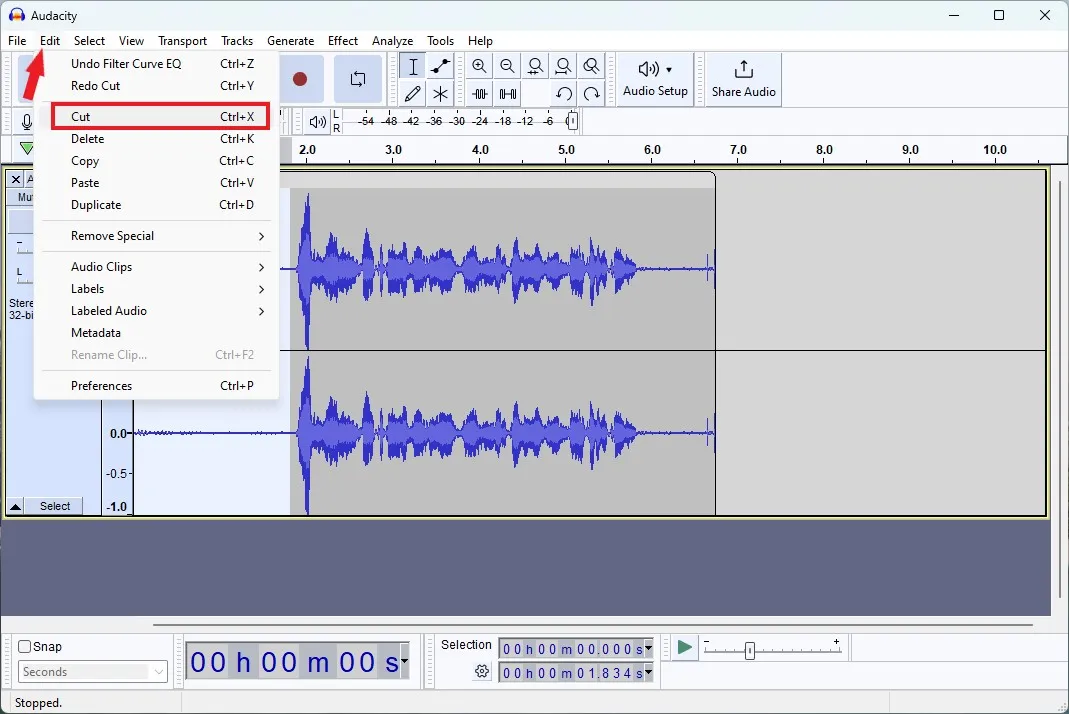

12. Теперь обрежьте начало и конец звука, чтобы удалить пробелы. Для этого выберите часть, которую хотите вырезать, и нажмите «Редактировать» > «Вырезать».

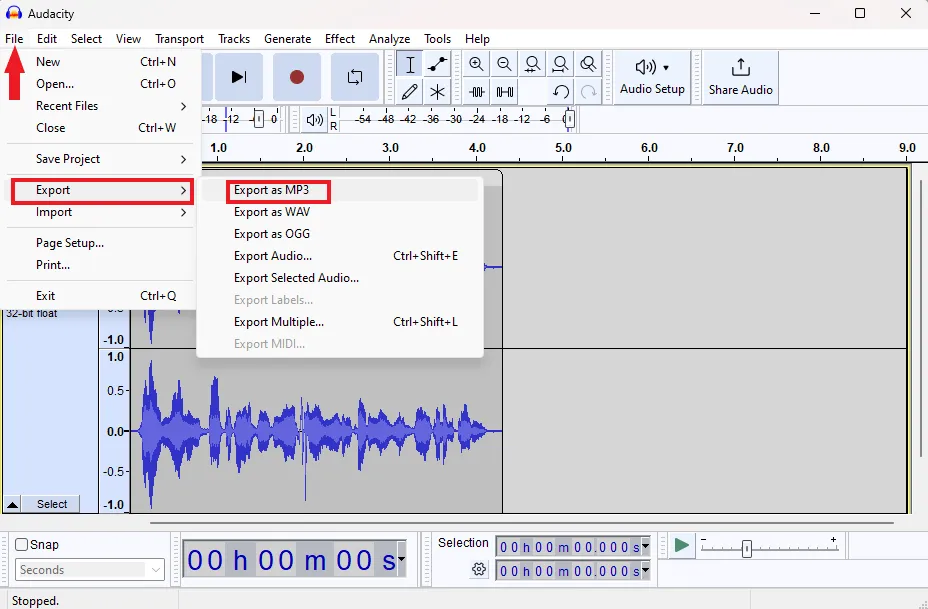

13. После этого вы готовы экспортировать отредактированное аудио. Для этого просто перейдите в «Файл» > «Экспорт» и выберите формат вывода звука (например, MPS. WAV, OGG), чтобы сохранить отредактированный аудиофайл.

14. Выберите нужный формат файла, укажите место для сохранения файла и дайте имя отредактированному аудиофайлу.

Заключение

Теперь вы готовы использовать Audacity для записи и редактирования звука в Windows 11. Вот и все! Вот как вы можете установить и использовать Audacity для записи и редактирования аудио. Однако, если у вас возникли проблемы с опцией импорта и экспорта Audacity, вам необходимо установить библиотеку импорта/экспорта FFmpeg. Для этого вы можете следовать связанному руководству.

Мы надеемся, что эта статья была для вас полезна. Если вам понравилась статья, вы можете поделиться ею с друзьями. Более того, если у вас есть какие-либо вопросы по поводу процедуры или идей, оставьте их в разделе комментариев ниже. Мы обязательно добавим это в руководство.

Как установить или включить расширения PHP на хостинге WordPress? –

В настоящее время хостинговые компании устанавливают WordPress, настраивая среду автоматически. Из-за этого пользователи не знают, как WordPress работает на бэкэнде. Большинство пользователей знают, что WordPress нужна база данных, а хостинг-сервер работает с серверной частью PHP. Однако для работы сайта WordPress требуется множество расширений PHP. Если вы заметили, что какая-то функциональность на вашем сайте не работает, рекомендуется проверить, все ли необходимые расширения PHP установлены и включены в настройках вашего хостинга.

Необходимые расширения PHP для WordPress

JSON и mysqli или mysqlnd — два обязательных расширения PHP для WordPress. Кроме того, доступно несколько рекомендуемых и дополнительных расширений. Вы можете пройти через официальная документация WordPress чтобы проверить все расширения, необходимые для запуска установки WordPress.

Например, некоторые функции редактора изображений в WordPress могут работать некорректно, если в вашей настройке не включено рекомендуемое расширение PHP imagick. Аналогичным образом, символы эмодзи не будут отображаться должным образом в PHP 8.1, если у вас есть mysqli и вам нужно использовать расширение nd_mysqli, как описано в разделе эта тема поддержки. Таким образом, вы можете столкнуться с неожиданными проблемами при отсутствии расширений PHP на сервере. В этой статье мы покажем вам, как установить расширения PHP в стандартной настройке cPanel и включить расширения на настраиваемой панели «Инструменты сайта» в SiteGround.

Установите расширения PHP в cPanel

- Войдите в свою учетную запись хостинга и откройте cPanel. Кроме того, вы можете использовать адрес сервера с суффиксом :2083, чтобы открыть cPanel и войти в свою учетную запись.

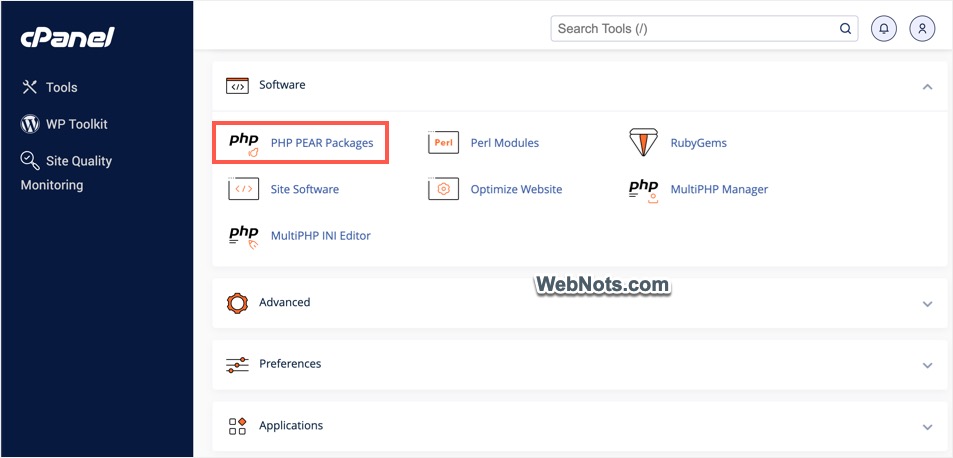

- Найдите и откройте инструмент «PHP PEAR Packages» (PEAR означает PHP Extension and Application Repository).

Открытие пакетов PHP PEAR в cPanel

Открытие пакетов PHP PEAR в cPanel

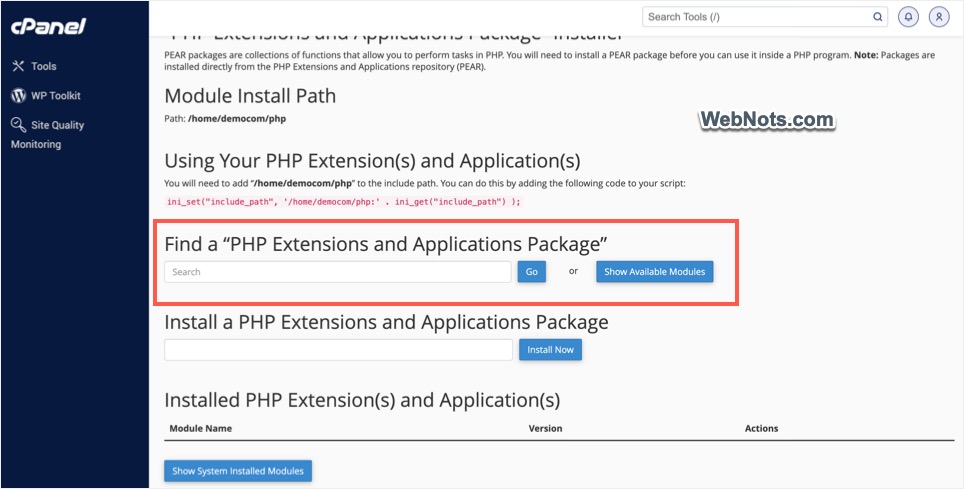

- На следующем экране введите имя расширения в поле «Найти пакет расширения и приложения PHP» и нажмите кнопку «Перейти». В противном случае нажмите кнопку «Показать доступные модули», чтобы просмотреть все доступные расширения.

Поиск и поиск расширений PHP

Поиск и поиск расширений PHP

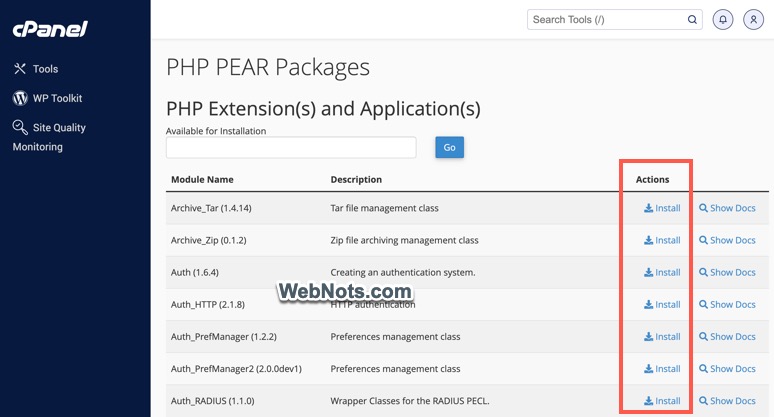

- Найдите свое расширение в результатах и нажмите ссылку «Установить».

Установите доступное расширение от PEAR

Установите доступное расширение от PEAR

Вы увидите сообщение о том, что установка успешно завершена. Хотя процесс одинаков для всех настроек cPanel, вы можете обнаружить, что экраны выглядят немного иначе, если ваша хостинговая компания настроила настройку (например, использовала другую тему). Также список доступных расширений будет меняться в зависимости от версии PHP, установленной на вашем сайте. Вы можете изменить версию PHP с помощью инструмента «MultiPHP Manager» в cPanel.

Включите расширения PHP в инструментах сайта SiteGround

Если вы используете специальную панель хостинга, такую как «Инструменты сайта» в SiteGround, все, что вам нужно, — это включить необходимое расширение PHP.

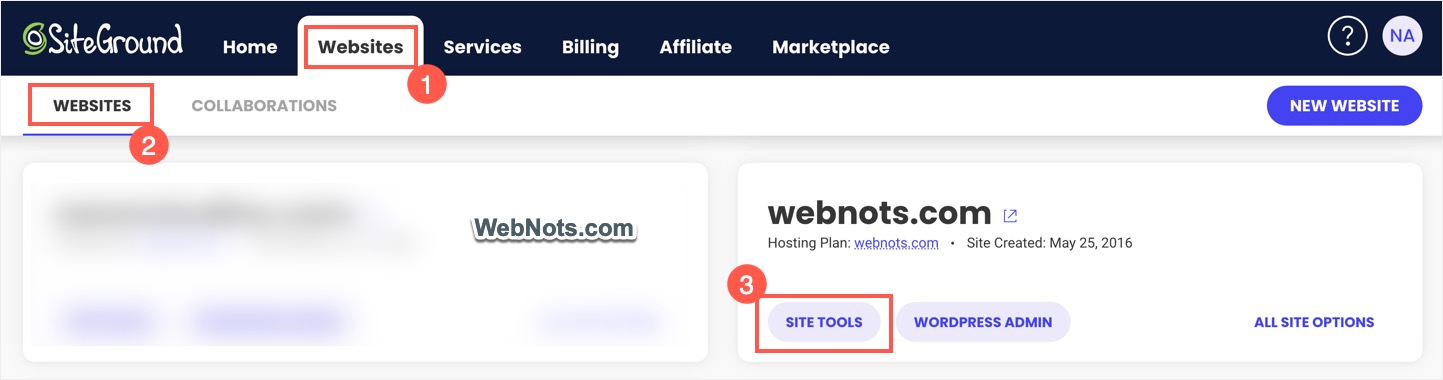

- Войдите в свою учетную запись хостинга SiteGround.

- Нажмите кнопку «Инструменты сайта», которая отображается под сайтом, который вы хотите редактировать, на вкладке «Веб-сайты».

Перейти в раздел «Инструменты сайта»

Перейти в раздел «Инструменты сайта»

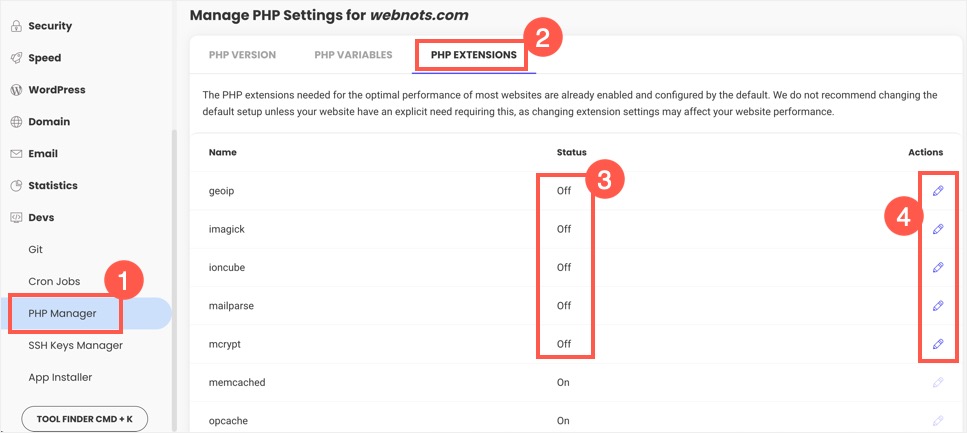

- Перейдите в раздел «Разработчики > PHP Manager» на левой боковой панели.

- Перейдите на вкладку «Расширения PHP» на правой панели, где вы можете найти все доступные элементы, такие как geoip, imagick, memcached, opcache, redis и т. д.

Изменить статус расширения PHP в SiteGround

Изменить статус расширения PHP в SiteGround

- Если для расширения, которое вы ищете, статус «Выключено», щелкните значок карандаша («Изменить значение») под столбцом «Действия».

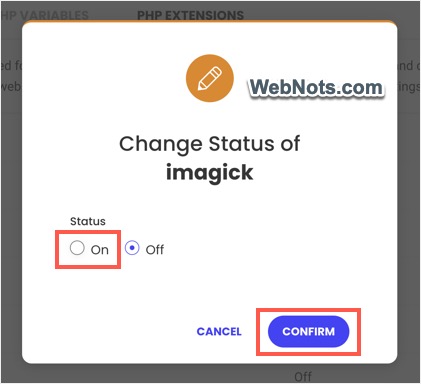

- Измените статус на «Включено» и нажмите кнопку «Подтвердить».

Включить расширение PHP imagick в SiteGround

Включить расширение PHP imagick в SiteGround

Хотя необходимые расширения включены по умолчанию, вы можете проверить их статус в разделе «Инструменты сайта». Например, проверьте, что расширение PHP «memcached» включено, если кэширование вашего объекта не работает с плагином Speed Optimizer.

Заключительные слова

Поскольку расширения PHP связаны с конфигурацией сервера, вы не увидите все элементы, доступные для установки или включения. Ваша хостинговая компания определяет список элементов, которые вы можете использовать в своей настройке. Итак, если вы не нашли расширение, обратитесь в службу поддержки вашего хостинга, чтобы подтвердить, можете ли вы использовать его в своей установке WordPress.

Как добавить замещающий текст к изображениям в WordPress (отдельным, групповым, изображениям продуктов и галерее)? –

Альтернативный или альтернативный текст помогает поисковым системам и программам чтения с экрана понять значение ваших изображений. Базовое программное обеспечение WordPress имеет несколько вариантов добавления замещающего текста к изображениям, которые вы загружаете на свой сайт. Однако параметров по умолчанию для массового редактирования замещающего текста нет, и для этого вам понадобится сторонний плагин.

Атрибут альтернативного текста в HTML

Прежде чем продолжить, необходимо понять, что alt — это атрибут, используемый с тегом изображения в HTML. Синтаксис будет выглядеть примерно так:

Итак, когда вы добавляете замещающий текст, WordPress вставит тег alt в исходный HTML-код. Некоторые конструкторы веб-сайтов, такие как Weebly, автоматически добавляют замещающий текст ко всем загруженным изображениям как «Изображение». Это неверно, поскольку все изображения на вашем сайте не могут иметь замещающий текст «Изображение». Кроме того, вы не сможете обнаружить проблемы с отсутствующим альтернативным текстом при проведении SEO-аудита вашего сайта. Чтобы избежать этих проблем, WordPress по умолчанию оставляет поле альтернативного текста пустым. Поэтому вам придется заполнять поле вручную для каждого изображения. Однако, если ваши изображения предназначены исключительно для декоративных целей и не связаны с содержанием статьи, оставьте альтернативный текст пустым.

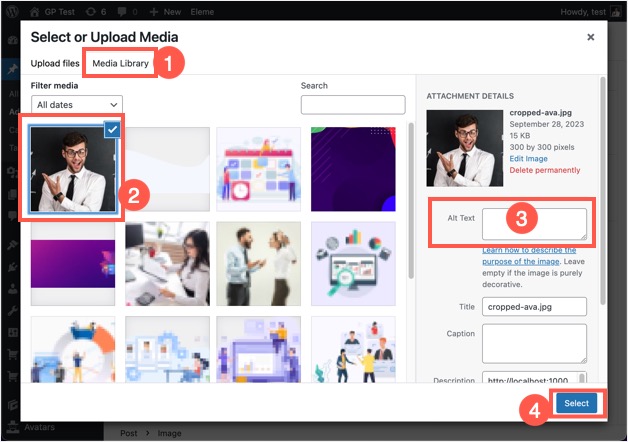

1. Добавьте замещающий текст для нового изображения в медиатеке редактора Gutenberg.

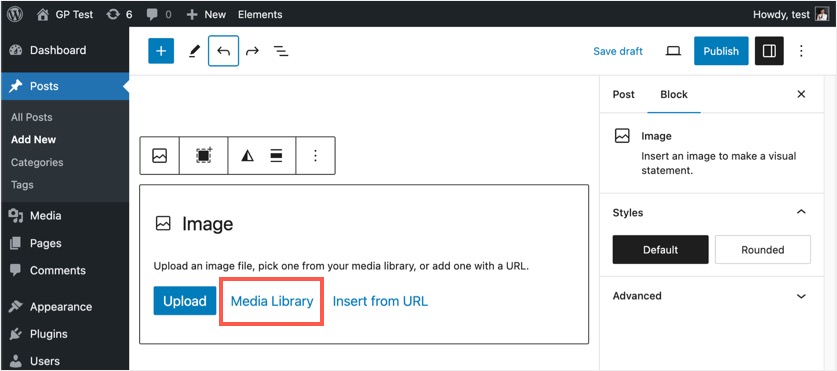

- Создайте или отредактируйте публикацию в редакторе Гутенберга.

- Вставьте блок «Изображение» и нажмите «Медиабиблиотека».

Доступ к медиатеке из Гутенберга

Доступ к медиатеке из Гутенберга

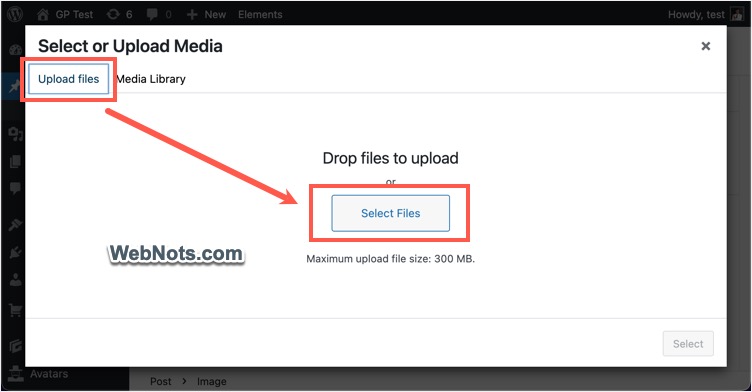

- Перейдите на вкладку «Загрузить файлы» и нажмите кнопку «Выбрать файлы», чтобы просмотреть и загрузить изображение. Либо перейдите на вкладку «Медиатека», чтобы выбрать существующее изображение, ранее загруженное на ваш сайт.

Загрузите новое изображение

Загрузите новое изображение

- После загрузки или поиска из списка выберите его, и в правом разделе вы найдете поле «Замещающий текст».

- Введите замещающий текст и нажмите кнопку «Выбрать», чтобы вставить изображение в свой контент.

Введите замещающий текст и вставьте изображение

Введите замещающий текст и вставьте изображение

Вы можете использовать тот же метод, когда используете опции «Загрузить» или «Вставить из URL» в блоке «Изображение».

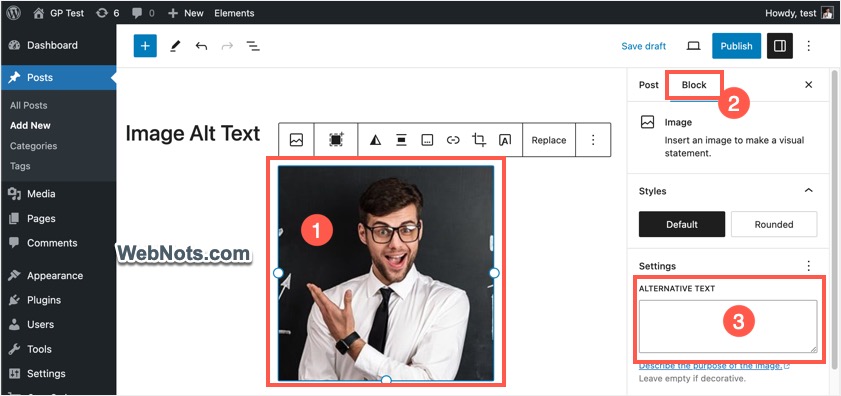

2. Добавьте замещающий текст для существующего изображения в Гутенберге.

Существует множество инструментов SEO и опций аудита, позволяющих сканировать ваш сайт и находить изображения, у которых отсутствует атрибут alt. Если вы обнаружите, что у существующего изображения отсутствует атрибут, отредактируйте сообщение, содержащее это изображение. Нажмите на изображение и проверьте вкладку «Блоки» на правой боковой панели. Введите текст в поле «Альтернативный текст» и нажмите кнопку «Обновить», чтобы повторно опубликовать сообщение.

Добавить замещающий текст в настройках блока изображения

Добавить замещающий текст в настройках блока изображения

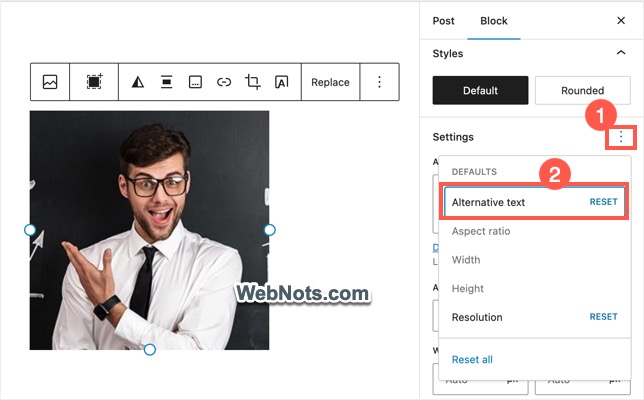

Если вы хотите удалить и сбросить замещающий текст, щелкните три вертикальных значка напротив «Настройки». Выберите опцию «Сброс», отображаемую напротив опции «Альтернативный текст», чтобы удалить существующий замещающий текст. Теперь вы можете добавить новый текст к изображению.

Сбросить введенный альтернативный текст

Сбросить введенный альтернативный текст

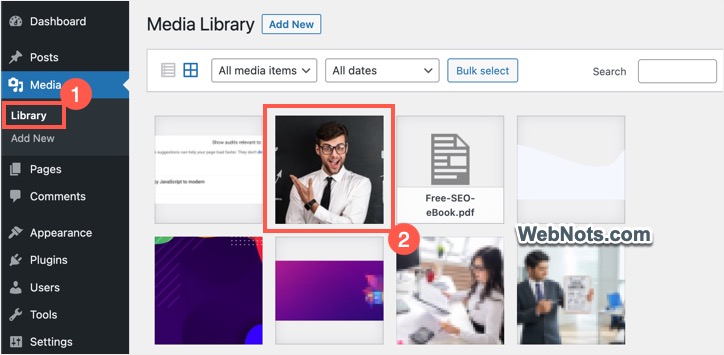

3. Добавление замещающего текста в медиатеку (внешний редактор)

Также возможно добавить атрибут вне редактора Gutenberg.

- Находясь в панели администратора WordPress, перейдите в раздел «Медиа > Библиотека».

- Нажмите на изображение из списка или воспользуйтесь полем поиска, чтобы найти и открыть изображение.

Выберите изображение в медиатеке

Выберите изображение в медиатеке

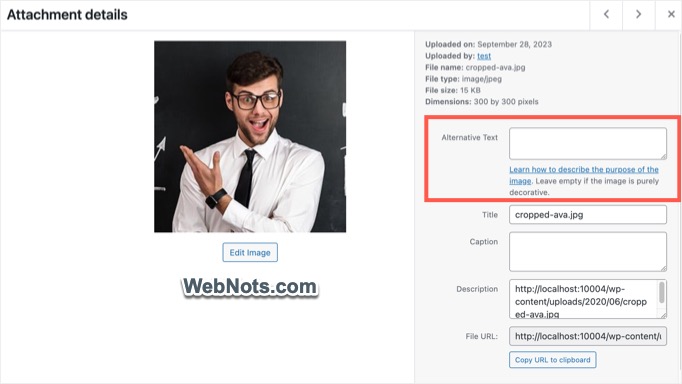

- Во всплывающем окне «Сведения о вложении» введите альтернативный текст в поле «Альтернативный текст».

- Закройте всплывающее окно, и WordPress автоматически сохранит ваши изменения.

Добавить замещающий текст в сведениях о вложении

Добавить замещающий текст в сведениях о вложении

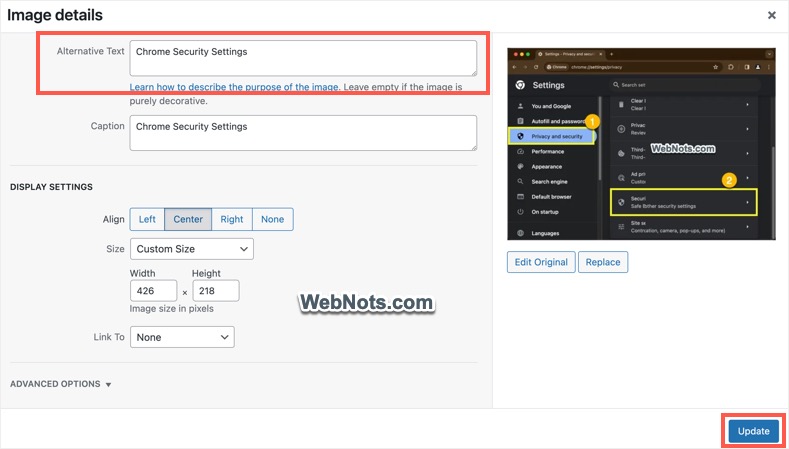

4. Добавление замещающего текста в классическом редакторе

Альтернативный текст, введенный в разделе «Медиа > Библиотека», будет отображаться при вставке изображения в Gutenberg или Classic Editor. Выполните следующие шаги, если вы хотите изменить или добавить замещающий текст непосредственно из классического редактора. Это вариант для пользовательских типов сообщений, таких как продукты WooCommerce, которые не используют редактор Gutenberg.

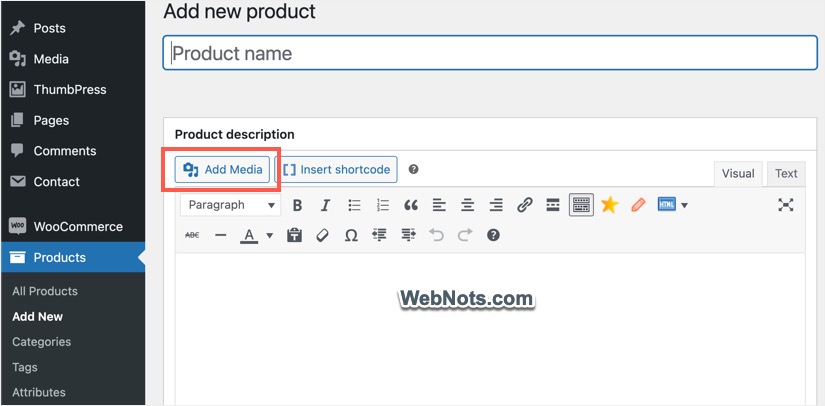

- Нажмите кнопку «Добавить медиа» при создании или редактировании сообщения.

Открыть медиатеку из классического редактора

Открыть медиатеку из классического редактора

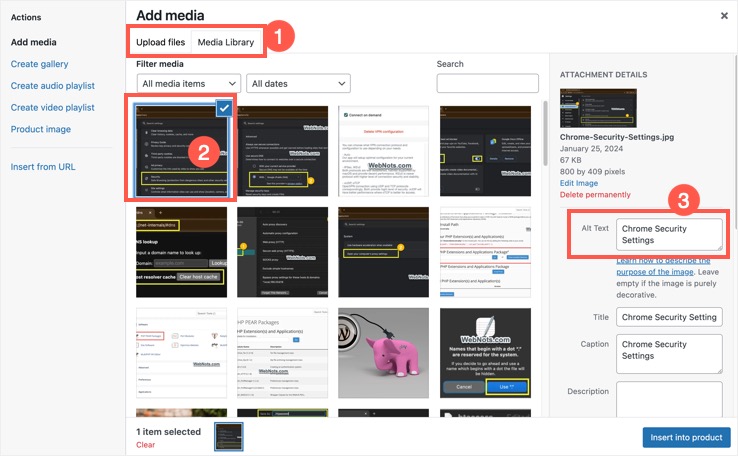

- Выберите изображение и введите текст в поле «Замещающий текст» справа.

Параметр альтернативного текста в классическом редакторе

Параметр альтернативного текста в классическом редакторе

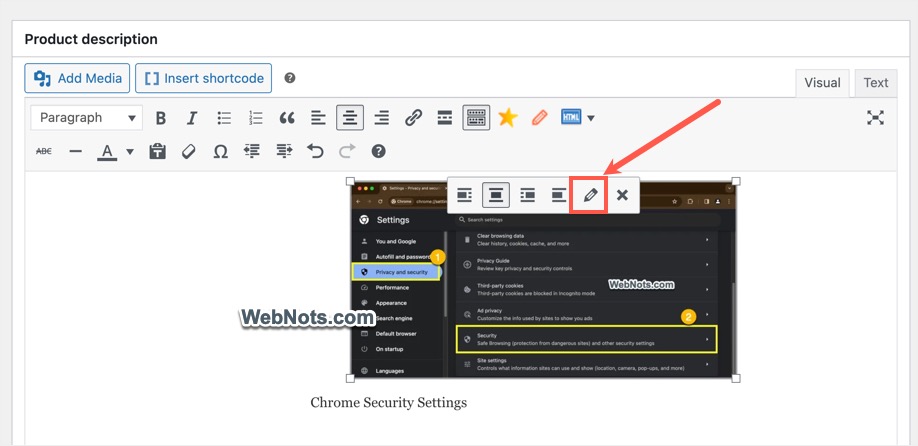

- Альтернативно, после вставки изображения выберите его и щелкните значок редактирования.

- Вы можете ввести «Альтернативный текст» во всплывающем окне «Сведения об изображении» и нажать кнопку «Обновить».

Редактировать изображение в классическом редакторе

Редактировать изображение в классическом редакторе

Альтернативный вариант текста в деталях изображения

Альтернативный вариант текста в деталях изображения

- Обязательно нажмите кнопку «Опубликовать» или «Обновить», чтобы опубликовать страницу с обновленным атрибутом замещающего текста для изображения.

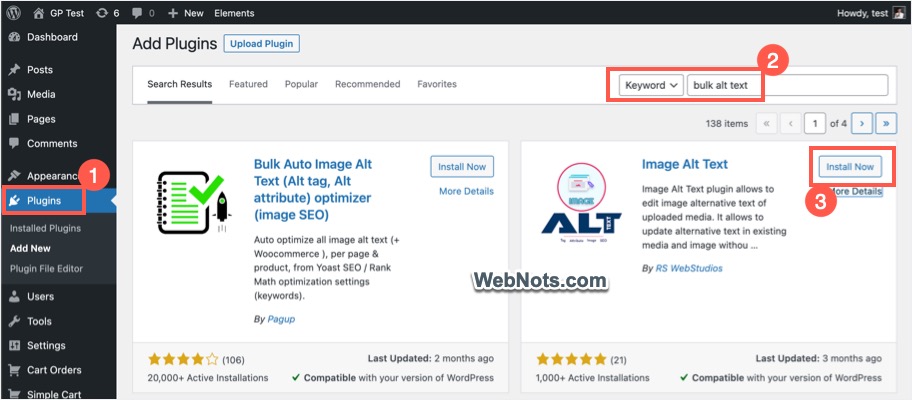

5. Массовое редактирование альтернативного текста в WordPress

Поскольку WordPress не предлагает опцию массового редактирования, здесь мы объясним Плагин изображения для альтернативного текста. Этот плагин помогает массово редактировать изображения, у которых отсутствует атрибут alt, редактировать замещающий текст существующего изображения и автоматически добавлять имя изображения в качестве замещающего текста одним щелчком мыши. Если вы используете названия изображений в качестве альтернативного текста, то это идеальный плагин для обновления всех ваших старых изображений и исправления отсутствующего замещающего текста.

- Перейдите в раздел «Плагины > Добавить новый» в панели администратора WordPress.

- Найдите плагин «bulk at text» и «Image Alt Text». Установите и активируйте плагин на своем сайте.

Установить плагин замещающего текста изображения

Установить плагин замещающего текста изображения

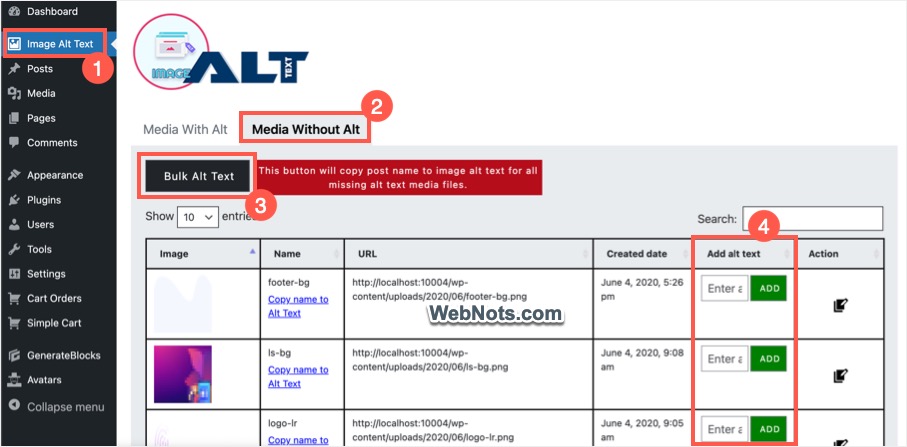

- Перейдите в меню «Замещающий текст изображения», добавленное плагином, и перейдите на вкладку «Медиа без альтернативы».

- Нажмите кнопку «Массовый замещающий текст», чтобы автоматически добавить имя изображения в качестве замещающего текста для всех изображений в списке.

Массовое добавление замещающего текста в WordPress

Массовое добавление замещающего текста в WordPress

- Если вы хотите добавить текст вручную, введите альтернативный текст для каждого изображения и нажмите кнопку «Добавить».

- После добавления замещающего текста изображения будут перемещены на вкладку «Медиа с альтернативным вариантом». Перейдите на эту вкладку, чтобы проверить текущий текст и при необходимости отредактировать его.

Массовое обновление альтернативного текста

Массовое обновление альтернативного текста

При нажатии на значок редактирования, отображаемый в столбце «Действие», откроется редактор «Сведения о вложении» из раздела «Медиатека». Оттуда вы можете добавить подпись, заголовок и описание изображения, если хотите. Поскольку это не является целью плагина, вам нужно сделать это для изображений по одному.

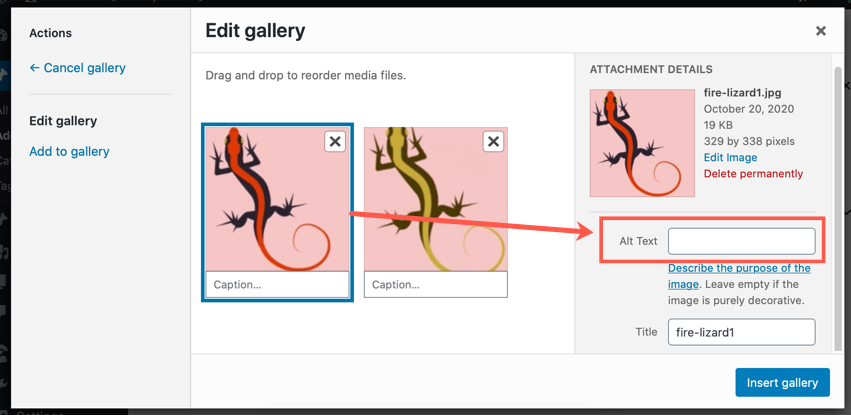

6. Альтернативный текст для изображений галереи

Плюсом является то, что когда вы обрабатываете несколько изображений через галерею, можно добавить замещающий текст для всех изображений на одном экране. Вы можете выбрать каждое изображение галереи и добавить к ним замещающий текст. WordPress автоматически вставит атрибуты alt для всех изображений, когда вы вставите галерею в свой пост/страницу.

Замещающий текст для изображений галереи

Замещающий текст для изображений галереи

Вы можете использовать блок «Галерея» в редакторе Gutenberg или создавать галерею при вставке изображений в классическом редакторе.

Проверка альтернативного текста

Как уже упоминалось, alt вставляется вместе с тегом изображения HTML в исходный код. Хотя вы всегда можете проверить исходный код опубликованной страницы, также возможно проверить код перед публикацией.

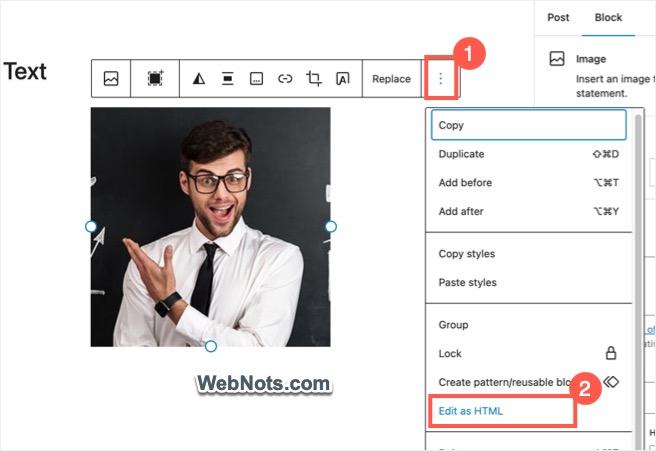

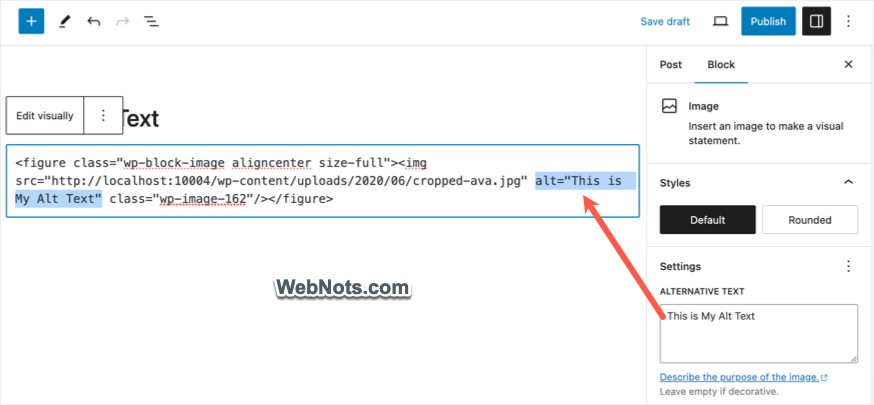

- В Гутенберге — выберите изображение и щелкните значок «Параметры» на панели инструментов. Выберите в меню опцию «Редактировать как HTML» и убедитесь, что код имеет атрибут alt вместе с введенным вами текстом. Нажмите кнопку «Редактировать визуально», чтобы вернуться в визуальный режим.

Редактировать блок HTML

Редактировать блок HTML

Просмотр атрибута Alt в исходном коде блока

Просмотр атрибута Alt в исходном коде блока

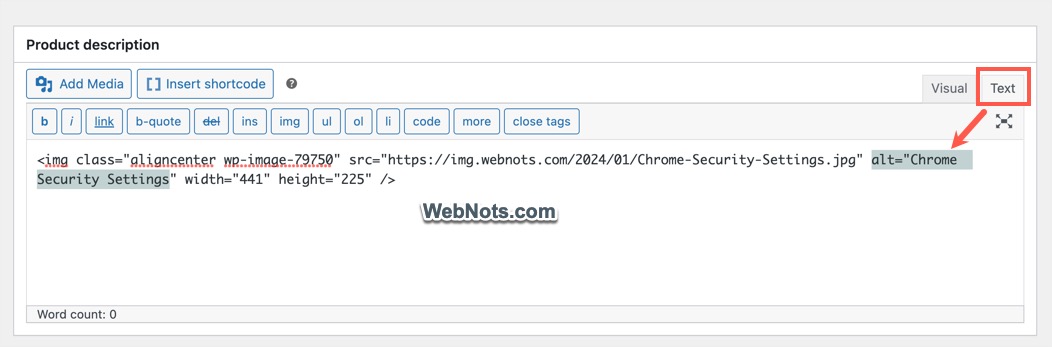

- В классическом редакторе нажмите вкладку «Текст», чтобы переключить текстовый редактор. Найдите тег img для изображения, где вы должны увидеть атрибут alt, добавленный к вашему тексту.

Проверьте текстовый редактор

Проверьте текстовый редактор

LiFi против WiFi

В динамично развивающемся мире беспроводной связи лидирующими стали две технологии, каждая со своим уникальным набором преимуществ и применений. LiFi (Light Fidelity) и WiFi (Wireless Fidelity) нацелены на обеспечение бесперебойного подключения, но делают это разными способами. В этой статье мы рассмотрим ключевые различия между LiFi и WiFi, пролив свет на их сильные стороны, ограничения и потенциальные варианты использования. Читать

Типы DNS-атак и тактика обеспечения безопасности

В постоянно меняющемся ландшафте кибербезопасности атаки на систему доменных имен (DNS) представляют значительную угрозу целостности и доступности онлайн-сервисов. Являясь фундаментальным компонентом инфраструктуры Интернета, DNS играет решающую роль в преобразовании удобных для пользователя доменных имен в машиночитаемые IP-адреса. Однако злоумышленники используют уязвимости в DNS для запуска различных типов атак, ставящих под угрозу безопасность как организаций, так и отдельных лиц. В этой статье рассматриваются типы DNS-атак и исследуются эффективные тактики повышения безопасности, защищающие цифровую экосистему от потенциальных угроз.

Типы DNS-атак

Давайте подробнее рассмотрим каждый тип DNS-атаки:

1. Подмена DNS: Подмена DNS, или отравление кэша DNS, предполагает, что злоумышленники манипулируют ответами DNS для перенаправления пользователей на мошеннические веб-сайты. Это может быть достигнуто путем введения ложных данных в DNS-кэш распознавателя или компрометации авторитетных DNS-серверов. Пользователи могут невольно посещать вредоносные сайты, что приводит к потенциальным фишинговым атакам, краже данных или другим нарушениям безопасности. Внедрение расширений безопасности DNS (DNSSEC) является надежным решением. DNSSEC использует криптографические подписи для проверки подлинности ответов DNS, гарантируя, что пользователи перенаправляются на законные сайты.

2. Отравление кэша DNS: При атаках с отравлением кэша DNS злоумышленники вводят ложную информацию в кэш DNS, в результате чего DNS-сервер выдает неправильные ответы на запросы. Пользователи, полагающиеся на скомпрометированный DNS-сервер, получают неправильные IP-адреса для доменных имен, что создает потенциальные угрозы безопасности. Регулярная очистка и обновление кэшей DNS помогает удалять потенциально зараженные записи. Кроме того, настройка DNS-серверов таким образом, чтобы они принимали ответы только из авторитетных источников, повышает безопасность.

3. DDoS-атаки на DNS: Распределенные атаки типа «Отказ в обслуживании» (DDoS) заваливают DNS-серверы огромным количеством запросов, что делает их неспособными отвечать на законные запросы. Нарушение работы онлайн-сервисов, отказ в доступе законным пользователям и потенциальные финансовые потери для бизнеса. Использование инструментов предотвращения DDoS-атак, таких как брандмауэры и фильтрация трафика, может помочь организациям справиться с DDoS-атаками и смягчить их воздействие. Географическое распределение DNS-серверов также повышает устойчивость.

4. Туннелирование DNS: Туннелирование DNS включает инкапсуляцию трафика, отличного от DNS, в DNS-запросах, создавая скрытый канал связи, который может обходить традиционные меры безопасности. Облегчает несанкционированный вывоз данных, командно-контрольную связь или установление скрытых каналов для вредоносных действий. Мониторинг DNS-трафика на предмет аномалий и внедрение DNS-фильтрации для обнаружения и блокирования попыток туннелирования могут помочь предотвратить несанкционированную передачу данных.

5. Усиление DNS: Злоумышленники используют открытые распознаватели DNS для увеличения объема трафика, направленного на цель при DDoS-атаке. Усиливает воздействие DDoS-атак, потребляя пропускную способность сети и ресурсы. Отключение открытых распознавателей и принудительное ограничение скорости на DNS-серверах может помочь снизить риск атак с усилением.

6. Атаки типа «Человек посередине» (MitM): При MitM-атаках злоумышленники перехватывают связь между двумя сторонами, позволяя им подслушивать или изменять передаваемые данные. Несанкционированный доступ к конфиденциальной информации, потенциальное манипулирование данными и нарушение конфиденциальности общения. Шифрование DNS-трафика с использованием таких протоколов, как DNS через HTTPS (DoH) или DNS через TLS (DoT), повышает уровень безопасности, усложняя для злоумышленников проведение MitM-атак.

7. Атаки по NXDOMAIN: Атаки по NXDOMAIN наводняют цель запросами к несуществующим доменам, потребляя вычислительные ресурсы и пропускную способность. Ухудшение качества обслуживания из-за чрезмерной нагрузки на DNS-серверы, что потенциально приводит к простоям. Внедрение ограничения скорости на DNS-серверах и использование фильтрации трафика могут помочь смягчить воздействие NXDOMAIN-атак.

8. Эксплойты нулевого дня: Эксплойты нулевого дня нацелены на ранее неизвестные уязвимости в программном обеспечении DNS или протоколах, потенциально приводящие к несанкционированному доступу или нарушению работы служб DNS. Подверженность рискам безопасности, утечкам данных или перебоям в обслуживании. Регулярное обновление и исправление программного обеспечения DNS имеет решающее значение для минимизации риска стать жертвой эксплойтов нулевого дня. Кроме того, внедрение систем обнаружения вторжений может помочь выявлять потенциальные угрозы и реагировать на них.

9. Опечатывание: Опечатывание предполагает регистрацию доменных имен с незначительными орфографическими ошибками для обмана пользователей и потенциального распространения вредоносного ПО. Пользователи могут неосознанно посещать вредоносные сайты, рискуя подвергнуться попыткам фишинга или загрузке вредоносного ПО. Внедрение служб мониторинга доменных имен может помочь организациям обнаруживать попытки опечатывания и принимать меры против них. Также важно обучать пользователей распознаванию законных доменов.

10. Подмена любой рассылки: Подмена любой рассылки манипулирует путями маршрутизации для перенаправления трафика с законных DNS-серверов на вредоносные, обеспечивая несанкционированный доступ. Перенаправление законного трафика на вредоносные серверы, потенциально приводящее к компрометации данных или сбою в обслуживании. Мониторинг и проверка протокола пограничного шлюза (BGP) может помочь обнаруживать и предотвращать любые попытки подмены рассылки, обеспечивая целостность инфраструктуры маршрутизации DNS.

Меры против DNS-атак

Внедрение эффективных мер против DNS-атак имеет решающее значение для обеспечения целостности, доступности и безопасности онлайн-сервисов. Вот несколько комплексных мер по снижению рисков, связанных с различными типами DNS-атак.:

- Расширения безопасности DNS (DNSSEC): DNSSEC — это набор расширений для DNS, который добавляет дополнительный уровень безопасности за счет цифровой подписи данных DNS. Предотвращает подмену DNS и обеспечивает подлинность и целостность ответов DNS. Настройте DNS-серверы и домены на использование DNSSEC. Регулярно отслеживайте и обновляйте криптографические ключи.

- Регулярное обслуживание кэша DNS: Регулярная очистка и обновление кэшей DNS помогает удалять потенциально зараженные записи и снижает риск атак с отравлением кэша. Повышает точность ответов DNS и снижает воздействие атак на основе кэша. Настройте DNS-серверы таким образом, чтобы они обновляли свои кэши через регулярные промежутки времени.

- Предотвращение DDoS-атак: Использование инструментов предотвращения DDoS-атак помогает поглощать и смягчать воздействие распределенных атак типа «отказ в обслуживании» на DNS-серверы. Обеспечивает доступность служб DNS даже в ситуациях с интенсивным трафиком. Используйте брандмауэры, фильтрацию трафика и балансировку нагрузки для эффективного распределения DNS-трафика и управления им.

- Фильтрация DNS: Фильтрация DNS включает мониторинг и управление DNS-запросами на основе заданных критериев для блокирования вредоносных доменов или действий. Обнаруживает и блокирует вредоносные доменные имена, предотвращая доступ пользователей к потенциально опасным сайтам. Внедряйте решения для фильтрации DNS, которые анализируют DNS-запросы и блокируют те, которые связаны с известными вредоносными доменами.

- Шифрование DNS-трафика (DoH и DoT): DNS по протоколу HTTPS (DoH) и DNS по протоколу TLS (DoT) шифруют DNS-запросы, добавляя уровень конфиденциальности к DNS-взаимодействию. Предотвращает перехват DNS-трафика и атаки типа «человек посередине». Настройте DNS-серверы и клиентские приложения на использование DoH или DoT для зашифрованной DNS-связи.

- Ограничение скорости: Ограничение скорости ограничивает количество DNS-запросов, которые сервер будет принимать от конкретного клиента в течение указанного периода времени. Смягчает воздействие атак с усилением DNS за счет ограничения скорости входящих запросов. Настройте DNS-серверы таким образом, чтобы они применяли ограничения скорости для входящих запросов.

- Регулярные обновления программного обеспечения и исправления: Регулярное обновление и исправление программного обеспечения DNS помогает устранить уязвимости, снижая риск использования эксплойтами нулевого дня. Обеспечивает применение последних исправлений безопасности, сокращая поверхность атаки. Установите график мониторинга и применения обновлений к программному обеспечению DNS.

- Системы обнаружения вторжений (IDS): IDS отслеживает сетевые или системные действия и предупреждает администраторов о потенциальных угрозах безопасности. Обнаруживает необычные или подозрительные действия, связанные с DNS, включая эксплойты нулевого дня, и оповещает о них. Развертывание и настройка решений IDS для мониторинга DNS-трафика и обнаружения аномалий.

- Мониторинг доменных имен: Службы мониторинга доменных имен активно отслеживают регистрации доменов и сообщают о них, включая возможные попытки опечатывания. Помогает организациям обнаруживать вредоносные домены и принимать меры против них. Подпишитесь на сервисы мониторинга доменов или используйте собственные инструменты для регулярной проверки на наличие вариаций или орфографических ошибок в законных доменах.

- Мониторинг и проверка BGP: Мониторинг и проверка протокола пограничного шлюза (BGP) помогают обнаруживать и предотвращать подмену любой рассылки, обеспечивая целостность путей маршрутизации. Защита от несанкционированного перенаправления DNS-трафика на вредоносные серверы. Регулярно отслеживайте маршруты BGP, проверяйте обновления BGP и внедряйте механизмы безопасности для предотвращения перехвата BGP.

Заключение

Поскольку организации и отдельные лица продолжают полагаться на Интернет в получении различных услуг, понимание DNS-атак и их смягчение имеют первостепенное значение. Применяя комплексный подход, который включает внедрение безопасных DNS-протоколов, регулярное обновление программного обеспечения и использование надежных инструментов мониторинга, мы можем усилить нашу защиту от возникающих угроз. Бдительность, обучение и упреждающие меры безопасности являются ключевыми для защиты инфраструктуры DNS и сохранения надежности онлайн-коммуникаций.

Часто задаваемые вопросы, связанные с типами DNS-атак и тактиками обеспечения безопасности

Вот несколько часто задаваемых вопросов, связанных с типами DNS-атак и тактиками обеспечения безопасности.

1. Что такое DNS и почему он имеет решающее значение для интернет-коммуникации?

DNS, или Система доменных имен, — это система, которая преобразует понятные человеку доменные имена в IP-адреса, облегчая связь между устройствами в Интернете. Это крайне важно для пользователей, поскольку упрощает процесс доступа к веб-сайтам, не требуя запоминания сложных IP-адресов.

2. Как DNSSEC повышает безопасность от DNS-атак?

Расширения безопасности DNS (DNSSEC) добавляют дополнительный уровень безопасности за счет цифровой подписи данных DNS, предотвращая злонамеренное манипулирование ответами DNS. Это помогает обеспечить подлинность и целостность информации DNS.

3. Можно ли предотвратить DDoS-атаки на DNS и как?

DDoS-атаки на DNS можно смягчить путем внедрения инструментов предотвращения DDoS-атак, географического распределения DNS-серверов и использования методов балансировки нагрузки для эффективной обработки скачков трафика.

4. Что такое DNS-туннелирование и как его можно обнаружить и предотвратить?

Туннелирование DNS включает инкапсуляцию трафика, отличного от DNS, в DNS-запросах. Это можно обнаружить и предотвратить, отслеживая DNS-трафик на предмет аномалий и используя DNS-фильтрацию для блокирования попыток туннелирования.

5. Как DNS через HTTPS (DoH) повышает безопасность DNS-связи?

DNS по протоколу HTTPS шифрует DNS-запросы, добавляя уровень конфиденциальности к DNS-взаимодействию. Это помогает предотвратить перехват DNS-трафика и атаки «человек посередине».

6. Какую роль играет усиление DNS в DDoS-атаках и как это можно остановить?

Усиление DNS включает в себя использование открытых распознавателей DNS для увеличения объема DDoS-трафика. Это можно остановить, отключив открытые распознаватели и внедрив ограничение скорости для контроля рисков усиления.

7. Как организации могут защититься от эксплойтов нулевого дня, нацеленных на программное обеспечение DNS?

Организации могут защититься от эксплойтов нулевого дня, регулярно обновляя и исправляя свое программное обеспечение DNS. Кроме того, использование систем обнаружения вторжений и мониторинг подозрительных действий могут помочь обнаруживать потенциальные эксплойты и реагировать на них.

8. Что такое типосквоттинг и как пользователи могут защитить себя от него?

Типосквоттинг предполагает регистрацию доменных имен с небольшими орфографическими ошибками для обмана пользователей. Пользователи могут защитить себя, проявляя бдительность в отношении веб-сайтов, которые они посещают, используя расширения браузера, предупреждающие о возможном опечатывании, и убедившись, что они находятся на законных веб-сайтах, прежде чем вводить конфиденциальную информацию.

9. Как подмена любой рассылки влияет на DNS и какие меры можно предпринять для ее предотвращения?

Подмена любой рассылки включает перенаправление трафика с законных DNS-серверов на вредоносные. Чтобы предотвратить это, развертывание мониторинга и проверки протокола пограничного шлюза (BGP) может помочь обнаруживать и предотвращать попытки подмены любой рассылки.

10. Каковы наилучшие методы защиты своей инфраструктуры DNS для организаций?

Наилучшие методы защиты инфраструктуры DNS включают внедрение DNSSEC, использование зашифрованных DNS-протоколов (DoH или DoT), регулярное обновление и исправление программного обеспечения DNS, мониторинг подозрительных действий и информирование пользователей о потенциальных угрозах и попытках фишинга.