Вы когда-нибудь сталкивались с проблемой, когда Windows 10 не загружалась должным образом и на несколько часов зависал экран «Подготовка к автоматическому восстановлению»? Обычно эта проблема может возникнуть из-за сбоя питания или неправильного выключения. Автоматическое восстановление Windows — это встроенная функция, которая срабатывает, когда операционная система обнаруживает проблему, и препятствует ее правильному запуску. Этот инструмент пытается автоматически диагностировать и устранить проблему. Однако иногда вы можете заметить, что Windows 10 зависает на подготовке автоматического восстановления на несколько часов. Наиболее распространенными причинами этого являются поврежденные системные файлы, отсутствие или повреждение данных конфигурации загрузки и несовместимость драйверов. Что ж, если ваш компьютер перешел в состояние «Windows 10 зависает при подготовке к автоматическому восстановлению» или Windows 10 зависает на экране загрузки, вот несколько решений, как избавиться от этого.

Застряло при подготовке автоматического восстановления Windows 10

Это сообщение обычно означает, что Windows не удалось нормально запустить и запускает процесс автоматического восстановления для устранения неполадок и решения основной проблемы. Существует несколько возможных причин, по которым Windows зависает при подготовке к автоматическому восстановлению.

- Поврежденные системные файлы. Если критические системные файлы, необходимые для загрузки Windows, будут повреждены или повреждены, операционная система может не запуститься должным образом, что приведет к появлению сообщения «Подготовка автоматического восстановления».

- Проблемы с конфигурацией загрузки. Проблемы с хранилищем данных конфигурации загрузки (BCD), которое содержит информацию о том, как должна запускаться Windows, могут помешать правильной загрузке операционной системы и вызвать процесс автоматического восстановления.

- Конфликты программного обеспечения. Конфликты между программами или несовместимыми драйверами могут привести к нестабильности системы и вызвать автоматическое восстановление.

- Заражение вирусами или вредоносным ПО. В некоторых случаях заражение вредоносным ПО может привести к значительному повреждению системных файлов или изменению критических настроек системы, что приводит к сбоям при загрузке и необходимости автоматического восстановления.

- Неудачные обновления Windows. Если обновление Windows не устанавливается правильно или вызывает нестабильность системы, это может привести к проблемам с загрузкой и вызвать автоматическое восстановление, чтобы попытаться устранить проблему.

В зависимости от причины проблемы вы можете попробовать различные решения, чтобы устранить проблему и нормально запустить компьютер.

Однако процесс автоматического восстановления может занять некоторое время, особенно если речь идет о серьезных системных проблемах или если аппаратное обеспечение вашего компьютера работает медленно. Ожидание позволяет процессу завершиться без перерыва и может решить проблему без дальнейшего вмешательства.

Отключите внешние устройства и перезагрузите компьютер.

Иногда внешние устройства, такие как USB-накопители, внешние жесткие диски или периферийные устройства, подключенные к вашему компьютеру, могут вызывать конфликты во время запуска, что приводит к таким проблемам, как зависание на этапе «Подготовка к автоматическому восстановлению». Отключение этих устройств и последующая перезагрузка компьютера могут помочь устранить потенциальные источники помех и обеспечить нормальную загрузку вашей системы.

- Отключите все устройства, подключенные к компьютеру, кроме клавиатуры и мыши.

- Нажмите и удерживайте кнопку питания, пока компьютер не выключится. Затем включите его снова и посмотрите, сохраняется ли проблема.

Перезагрузка компьютера может помочь обновить систему и потенциально решить проблему.

Загрузитесь в безопасный режим

Загрузка в безопасном режиме позволяет вашему компьютеру запускаться только с необходимыми системными файлами и драйверами, минуя проблемное стороннее программное обеспечение или драйверы. Это может помочь устранить неполадки и выявить причину проблемы автоматического восстановления, что позволит вам предпринять дальнейшие действия для ее решения.

Хорошо, если каждый раз, когда вы видите подготовку автоматического восстановления, вам необходимо запустить (или загрузить) компьютер с установочного носителя. Вставьте DVD-диск или USB-накопитель, перезагрузите компьютер и снова получите доступ к дополнительным параметрам.

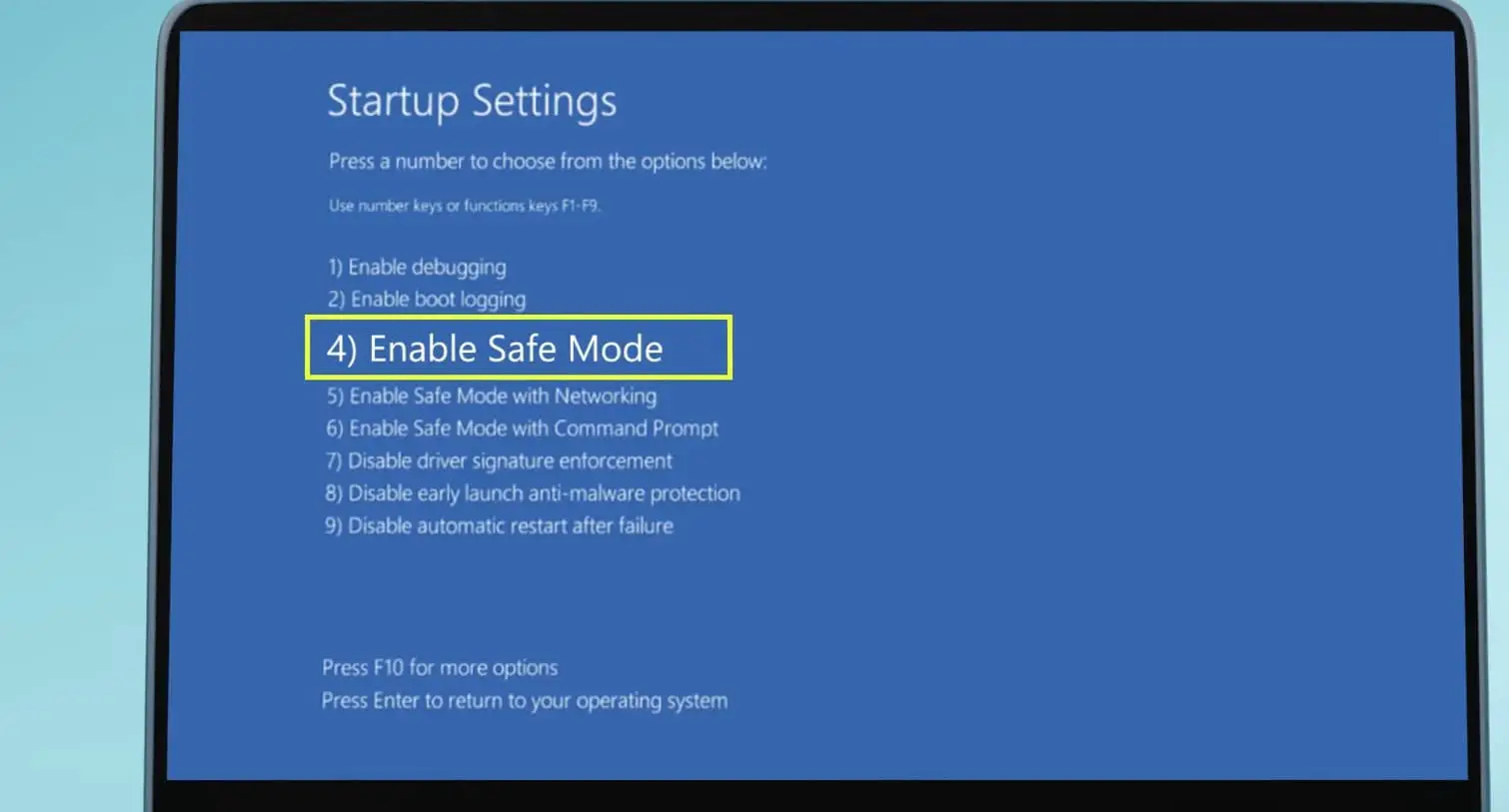

Нажмите «Параметры запуска», нажмите «Перезагрузить» и выберите «Безопасный режим с загрузкой сети» или «Низкое разрешение».

Восстановить MBR и восстановить BCD

Основная загрузочная запись (MBR) — это важная часть процесса загрузки, которая содержит информацию о том, как разбит жесткий диск вашего компьютера и где найти операционную систему. Если MBR поврежден или поврежден, это может помешать правильной загрузке вашей системы и привести к проблеме «Подготовка к автоматическому восстановлению». Если ваш компьютер не запускается в безопасном режиме, восстановление MBR и данных конфигурации загрузки (BCD) поможет восстановить его функциональность и решить проблему с загрузкой.

- Вставьте загрузочный носитель в компьютер или компьютер и перезагрузите компьютер.

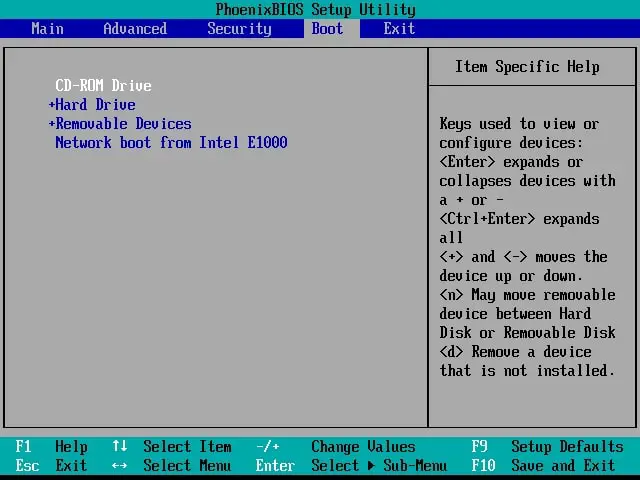

- Введите настройки BIOS (или UEFI) вашего компьютера в момент его запуска.

- В параметрах загрузки измените первый загрузочный CD/DVD (съемный диск).

- Нажмите F10, чтобы сохранить изменения и перезагрузить Windows.

- Во время перезагрузки нажмите любую клавишу для загрузки с CD/DVD.

- Когда вы увидите экран установки Windows, нажмите ссылку «Восстановить компьютер» в левом нижнем углу:

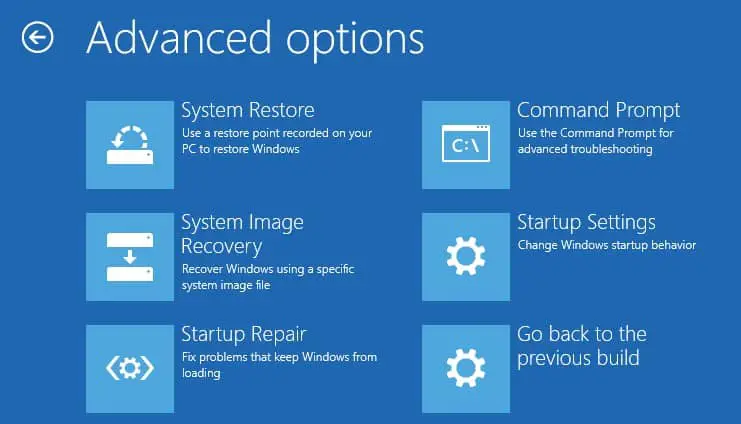

- На экране под названием «Выбор варианта» выберите пункт «Устранение неполадок».

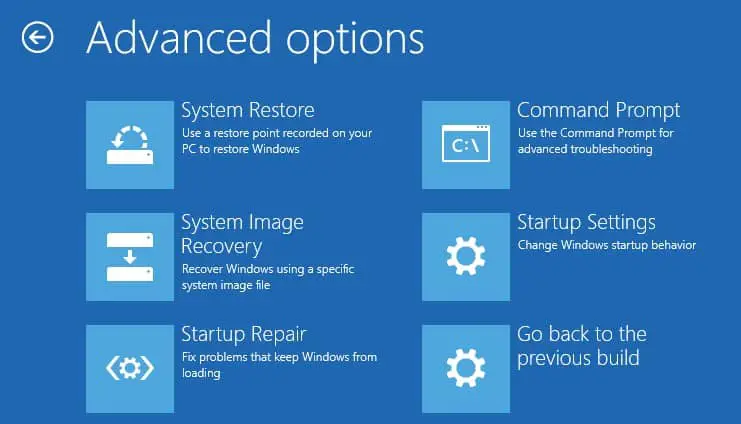

- На следующем экране выберите «Дополнительные параметры».

- На экране «Дополнительные параметры» выберите элемент «Командная строка».

Здесь в расширенной командной строке введите следующие команды и нажмите Enter после каждой строки, чтобы запустить ее:

bootrec.exe /rebuildbcdbootrec.exe /fixmbrbootrec.exe /fixboot

Также после выполнения этих команд вам необходимо запустить дополнительные команды chkdsk. Чтобы выполнить эти команды, вам необходимо знать буквы дисков для всех разделов жесткого диска.

chkdsk /r c:chkdsk /r d:

Это всего лишь наш пример, поэтому имейте в виду, что вам нужно выполнить команду chkdsk для каждого имеющегося у вас раздела жесткого диска. После завершения 100% сканирования перезагрузите компьютер и проверьте, решена ли проблема.

Обновите или удалите проблемные драйверы

Иногда неисправные или устаревшие драйверы могут привести к тому, что Windows войдет в цикл «Подготовка к автоматическому восстановлению». Чтобы это исправить, вам необходимо обновить или удалить драйверы, вызывающие проблему. Загрузитесь в безопасном режиме с помощью сетевого подключения и клавиши F5, как описано ранее.

- Щелкните правой кнопкой мыши меню «Пуск» и выберите «Диспетчер устройств».

- ищите устройства, рядом с которыми есть желтый восклицательный знак. Это устройства, у которых есть проблемы с драйверами.

- Щелкните правой кнопкой мыши каждое устройство и выберите «Обновить драйвер». Выберите «Автоматический поиск обновленного программного обеспечения драйвера» и следуйте инструкциям.

Если обновление драйвера не помогло, снова щелкните устройство правой кнопкой мыши и выберите «Удалить устройство». Подтвердите свой выбор и перезагрузите компьютер.

Теперь проверьте, можете ли вы теперь нормально загружаться и избежать цикла «Подготовка к автоматическому восстановлению».

Запустите проверку системных файлов

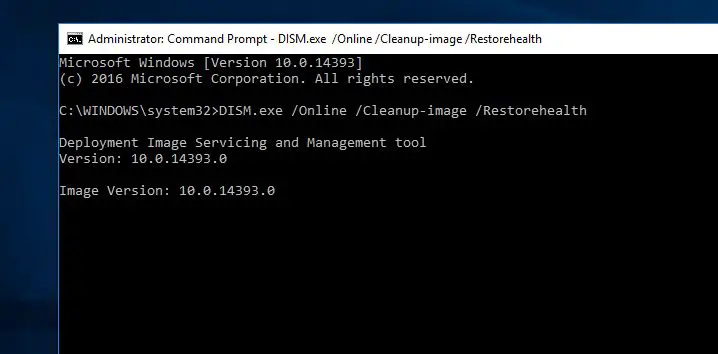

Запуск средств проверки системных файлов (SFC) и обслуживания образов развертывания и управления ими (DISM) может помочь выявить и исправить поврежденные системные файлы, которые могут привести к сбою процесса автоматического восстановления. Эти инструменты сканируют и устраняют проблемы с системными файлами, восстанавливая их до работоспособного состояния и устраняя основную проблему.

- Откройте командную строку от имени администратора, введя «cmd» в поле поиска и щелкнув правой кнопкой мыши «Командная строка»> «Запуск от имени администратора».

- В командной строке введите «

sfc /scannow» и нажмите Enter. Дождитесь завершения сканирования и исправьте все обнаруженные ошибки. - Затем выполните приведенную ниже команду DISM (Обслуживание образов развертывания и управление ими).

DISM /Online /Cleanup-Image /RestoreHealth

- Этот процесс может занять около 15 или более минут, поэтому наберитесь терпения. Не прерывайте его.

- Подождите, пока процесс сканирования не завершится на 100%.

- Перезагрузите Windows и проверьте, на этот раз система запускается нормально.

Отключить автоматическое восстановление при запуске

После выполнения описанного выше метода по-прежнему возникает та же проблема, отключение автоматического восстановления поможет. Отключение автоматического восстановления предотвращает автоматический вход компьютера в процесс восстановления во время запуска. Хотя это решение не может напрямую устранить основную проблему, вызывающую проблему автоматического восстановления, оно может предотвратить зацикливание вашей системы и позволить вам получить доступ к другим вариантам устранения неполадок или выполнить ремонт вручную.

Для этого откройте расширенную командную строку и введите команду ниже.

bcdedit /set {GUID} recoveryenabled No

После ввода этого удара введите, чтобы выполнить команду, и перезапустите Windows, чтобы убедиться, что проблема устранена. По-прежнему возникает та же проблема, перейдите к следующему шагу устранения неполадок.

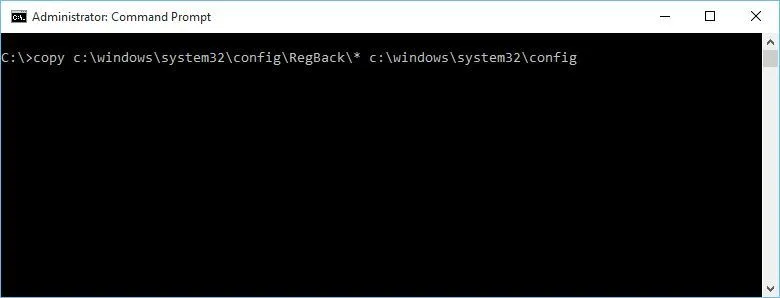

Восстановить реестр Windows

Кроме того, иногда из-за установки или удаления другого приложения реестр Windows может быть поврежден, и это может вызвать различные проблемы при запуске Windows, зависание окон на экране восстановления или сообщение «Автоматическое восстановление Windows 10 не смогло восстановить ваш компьютер». Вы можете исправить это, восстановив реестр из каталога RegBack. Для этого выполните следующие действия.

Первый доступ к командной строке с использованием расширенных параметров загрузки. Здесь в командной строке введите следующее и нажмите Enter, чтобы выполнить это .

copy c:windowssystem32configRegBack* c:windowssystem32config

Если вас попросят перезаписать файлы, введите «Все» и нажмите «Ввод». Теперь введите «exit» и нажмите «Ввод», чтобы выйти из командной строки. Просто перезагрузите компьютер и проверьте, решена ли проблема.

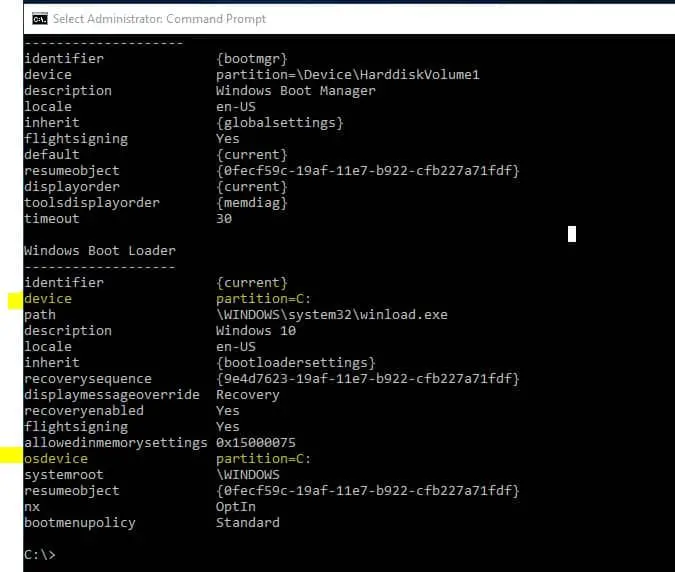

Проверьте раздел устройства и раздел устройства ОС.

Кроме того, если значения раздела устройства и раздела устройства ОС неверны, это может вызвать эту проблему. Запустите командную строку из раздела «Дополнительные параметры загрузки», введите следующую команду и нажмите Enter:

bcdedit

Найдите значения разделов устройства и разделов osdevice и убедитесь, что они установлены в правильный раздел.

На нашем устройстве правильным значением по умолчанию является C:, но по какой-то причине оно может измениться на D: (или другую букву) и создать проблемы.

Если значение не установлено на C: введите следующие команды и нажмите Enter после каждой:

Если значение не установлено на C: введите следующие команды и нажмите Enter после каждой:

bcdedit /set {default} device partition=c:bcdedit /set {default} osdevice partition=c:

По умолчанию это должно быть C:, но если ваша Windows 10 установлена в другом разделе, убедитесь, что вы используете букву этого раздела вместо C. Перезагрузите компьютер и проверьте, решена ли проблема.

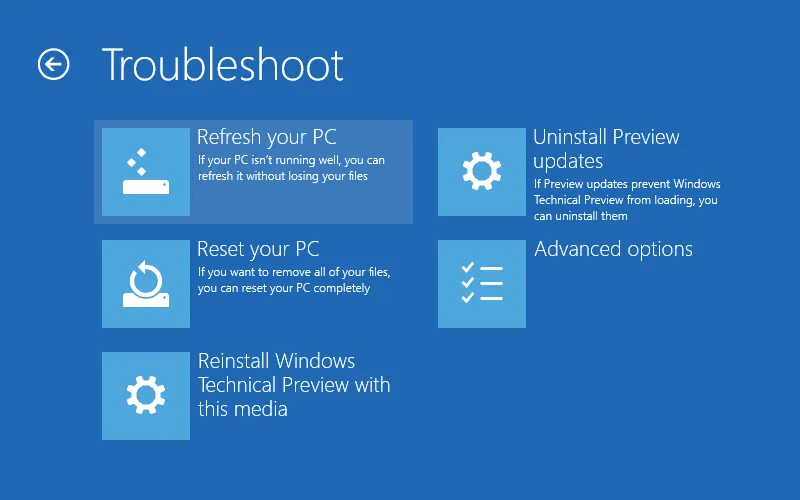

Обновите или перезагрузите Windows 10.

Если после выполнения всех вышеперечисленных действий проблема не устранена, то последний способ обновить или сбросить настройки Windows поможет Windows начать все сначала. Примечание. При этом установленные приложения будут удалены, но установленные универсальные приложения и настройки сохранятся, если вы выберете параметр «Обновить». С другой стороны, опция «Сброс» удалит все установленные файлы, настройки и приложения. Если вы решите сделать этот шаг, рекомендуется сделать резервную копию важных файлов.

Помогли ли эти решения исправить черный экран Windows 10, готовящийся к автоматическому восстановлению? Дайте нам знать в комментариях ниже.