Привет, друзья! Эта статья для тех, кто устал от однотипных тренировок и хочет добавить в свою программу необычные упражнения. Сегодня я вам в этом помогу.

Давайте посмотрим правде в глаза. Со временем тренировки в зале или на улице начинают приедаться. Все, кто долгое время занимается пауэрлифтингом, воркаутом или просто уличным спортом устает от однообразных занятий. Мышцы и все тело требует перемен, как бы нелепо это не звучало.

В данном материале я покажу и расскажу о 27 самых необычных упражнений для тренировок с собственным весом. Нестандартные, веселые, странные, творческие и еще большое количество других синонимов. С лучшими упражнениями в домашних условиях вы можете ознакомиться в статье по ссылке.

Грудь

1. Отжимания от стола

Основная группа мышц: Нижний (брюшной) отдел груди

Количество: 3 подхода по 12 повторений

Для данного упражнения понадобится только стол, который уверенно стоит на полу и не шатается. Под столом должно быть свободное пространство.

Если все рекомендации соблюдены, тогда благодарим Игоря за такое прекрасное упражнение и начинаем:

- Упритесь прямыми руками за край стола. Ладони находятся на ширине плеч. Корпус наклоните вперед.

- На вдохе опуститесь до уровня 90 градусов в локтях. Сами ж локти смотрят назад и в стороны.

- На выдохе вернитесь в исходное положение, максимально сокращая низ груди.

Хотите оставаться здоровым и счастливым в современных реалиях, а также научиться самостоятельно оценивать состояние своего здоровья? Эта онлайн-программа поможет вам.

2. Наклонные бриллиантовые отжимания

Основная группа мышц: Верхний отдел груди

Количество: 3 подхода по 15 раз

Для такого типа отжиманий вам потребуется любая возвышенность, будь то коробка (как у Криса Херия), стул, стол и т. д. Порядок выполнения следующий:

- Примите наклонное положение и упритесь на возвышенность. Тело должно быть прямым от пяток и до плеч.

- Опуститесь так, чтобы низ груди оказался на уровне больших пальцев. Локти смотрят назад.

- Вернитесь в исходное положение и сведите наружные части кистей. Это позволяет лучше прожать верхний отдел груди.

3. Отжимания на фитболе

Основная группа мышц: Середина грудных

Количество: 3 подхода по 10 повторений

Фитбол – это снаряд, который обязательно внесет разнообразие в вашу тренировочную программу. С помощью него вы не только накачаете мышцы, но также улучшите чувство равновесия и координации.

Чтобы накачать грудные с помощью фитбола сделайте следующее:

- Обхватите мяч на уровне ширины плеч. Примите упор лежа, чтобы руки удерживали тело на фитболе.

- Опуститесь, при этом сохраняя равновесие тела.

- Вернитесь в исходное положение.

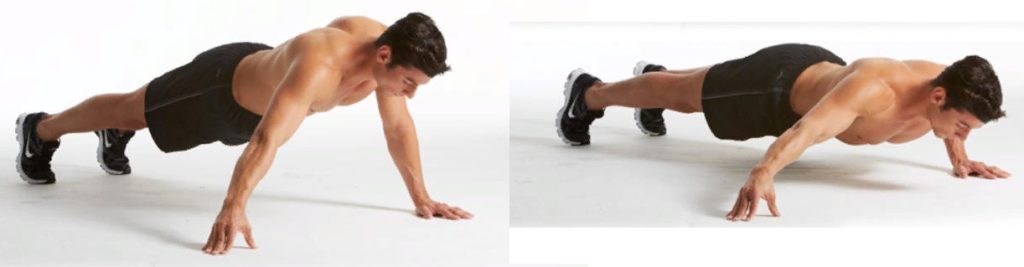

4. Лучник

Основная группа мышц: Большие грудные

Количество: 2 подхода по 4 раза

Лучник – это трудное упражнение, которое под силу только людям с хорошо развитой физухой. Плюс этого отжимания в том, что вся нагрузка смещается на каждую сторону по отдельности.

Пошаговая инструкция для правильного выполнения:

- Расставьте руки шире уровня плеч, а ладони расположите в разные стороны. Сложность зависит от ширины в постановке рук.

- Опуститесь на одну руку, тем самым перекладывая вес на нее. Другую старайтесь держать максимально прямой.

- Вернитесь в исходное положение и повторите то же самое на другую руку.

Бицепс

1. Сгибание рук с помощью полотенца

Основная группа мышц: Бицепс

Количество: 5 подходов по 10 повторений

Чтобы накачать большие банки, не обязательно использовать тяжелые гири или гантели. Лишь одно полотенце способно забить ваши бицепсы до отказа.

Вот что советует Игорь Войтенко по выполнению данного упражнения:

- Возьмите полотенце и сверните его в жгут. Ухватитесь за оба конца, а в середину уприте стопу.

Упражнение можно выполнять в стоячем или сидячем положении, облокотившись на стену.

- Сгибайте бицепс, регулируя сложность давлением ногой на полотенце.

- Когда достигните пиковой точки, начинайте разгибать бицепс, по-прежнему нажимая ногой на полотенце.

2. Обратные австралийские подтягивания

Основная группа мышц: Верхняя часть бицепса

Количество: 4 подхода по 10 раз

Здесь понадобится низкая перекладина, примерно на уровне талии. Но опять же, чем ниже перекладина, тем сложнее выполнять. А как же выполнять? Спросите вы. Да вот как:

- Возьмитесь за перекладину, развернув ладони вперед.

- Сделайте пару шагов назад, чтобы получилось наклонное положение тела. В этой точке спину нужно прогнуть.

- Опустите тело вниз до конца, чтобы руки полностью выпрямились.

- При помощи бицепса верните тело в исходное положение. Затем повторите.

3. Австралийские подтягивания обратным хватом

Основная группа мышц: Короткая головка бицепса

Количество: 4 подхода по 10 повторений

Здесь нам также понадобится низкая перекладина. Если для предыдущего упражнения вы смогли найти подходящую перекладину, то приступаем:

- Возьмитесь узким обратным хватом за перекладину.

- Сделайте пару шагов вперед, чтобы получилось наклонное положение тела.

- Поднимите тело так, чтобы лоб задевал перекладину. Локти смотрят вперед.

- Вернитесь в начальную точку и повторите упражнение.

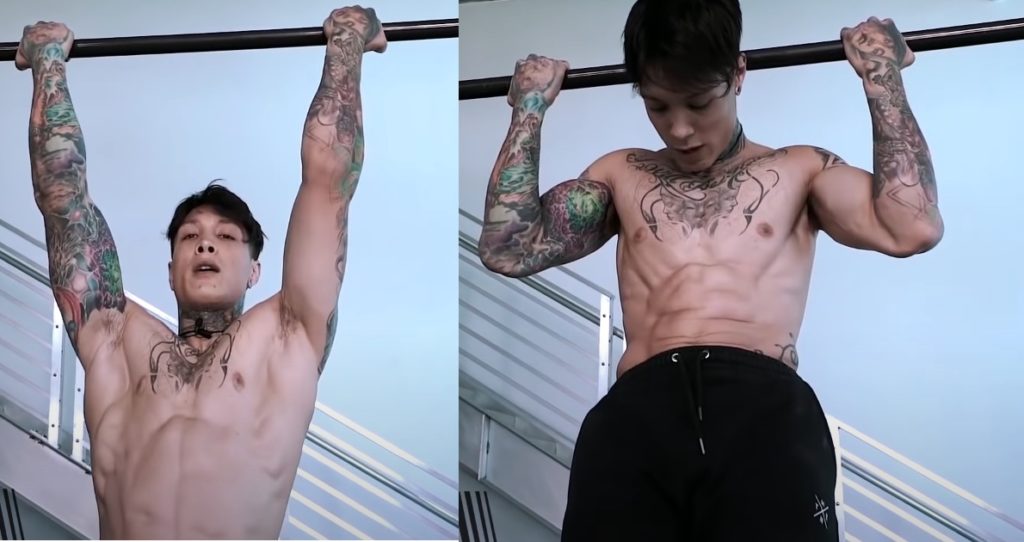

4. Сгибание рук на турнике за голову

Основная группа мышц: Бицепс

Количество: 3 подхода по 3-5 раз

Подтягивания на турнике за голову – это усложненная версия классических обратных подтягиваний. В данном типе подтягиваний меньше работают широчайшие мышцы спины, а основной акцент делается на бицепс.

Пошаговое руководство от Криса Хериа:

- Чтобы сделать акцент на бицепсы, нужно взяться крепким хватом сверху. Сожмите турник со всей силы.

- Подтянитесь вверх так, чтобы перекладина осталась за головой и касалась шеи. Локти должны смотреть вниз.

- Вернитесь в исходное положение и повторите.

5. Подтягивание «коммандо» на одной руке

Основная группа мышц: Бицепс и предплечье

Количество: 2 подхода по 6 повторений

Подтягивания «коммандо» – это один из множества видов подтягиваний на турнике. Мне понравился нестандартный процесс выполнения, поэтому я включил его в наш список.

Вот как правильно:

- Возьмитесь хватом в стиле командо, как показано на картинке.

- Подтянитесь вверх на правую сторону.

- Уберите левую руку и медленно опуститесь на правой вниз. Постарайтесь перенести всю массу тела на правую руку.

- Выполните то же самое, но для другой стороны. Теперь поднимаемся на левую сторону, а убираем правую руку.

Если для вас это сложно, вы можете придерживаться пальцами, когда опускаетесь вниз.

Спина

1. Подтягивание с полотенцем

Основная группа мышц: Широчайшие

Количество: 5 подходов по 10 раз

Подтягивание с полотенцем – это аналог классических подтягиваний, придуманный Игорем Войтенко (это не точно). Чтобы выполнить это упражнение:

- Сложите полотенце жгутом и лягте на пол.

- Ухватитесь за оба конца полотенца и вытяните руки вперед. Грудь оторвите от пола

- Подтяните полотенце к груди, напрягая межлопаточные мышцы.

- Вернитесь в исходное положение и начните сначала.

2. Железный человек

Основная группа мышц: Межлопаточные

Количество: 4 подхода по 8-10 повторений

Упражнение с интересным названием и довольно интересным выполнением. Давайте рассмотрим его подробнее:

- Лягте на живот и выпрямите тело. Пальцы рук направлены назад. Ладони снаружи.

- На вдохе расправьте грудь, а лопатки сведите вместе. Ладони поверните к земле, тем самым изображая «полет железного человека».

- Вернитесь в исходное положение и повторите.

3. Бабочка

Основная группа мышц: Широчайшие и межлопаточные

Количество: 3 подхода по 6-8 раз

Еще одно упражнение на спину, для которого опять понадобится только пол. Инструкция:

- Исходное положение – лежа на полу, руки выпрямлены вперед.

- На вдохе сделайте полукруговое вращение руками так, чтобы пальцы были направлены назад.

- Таким же вращением, но в обратную сторону вернитесь в исходное положение.

Важно! При вращении нужно обязательно свести лопатки.

4. Подтягивания на брусьях с ногами

Основная группа мышц: Широчайшие

Количество: 3 подхода по 4-6 повторений

Не помню, где я подсмотрел данное упражнение, но одно могу сказать точно – оно очень эффективное и необычное. При выполнении работает вся верхняя часть спины.

Чтобы корректно выполнить его, следуйте нижеперечисленным рекомендациям:

- Чтобы занять верное исходное положение, закиньте ноги на брусья и повисните вниз, как показано на картинке.

- Поднимитесь в верхнюю точку до упора и сведите лопатки. Локти старайтесь прижать ближе к бокам.

- Опуститесь.

Плечи

1. Отжимания с ногами на возвышенности

Основная группа мышц: Дельтовидные

Количество: 4 подхода по 6-8 раз

Для этого упражнения нужно найти соответствующее возвышение высотой не более 50 см.

- Поставьте ноги на возвышенность так, чтобы образовался прямой угол между ногами и корпусом тела. Макушку головы опустите вниз.

- Опустите тело. Локти смотрят в стороны. Голова и кисти рук должны находиться на одной линии в нижней точке.

- Поднимитесь, и опять опуститесь, и опять поднимитесь и…

2. Лягушачьи отжимания

Основная группа мышц: Передние дельты

Количество: 4 подхода по 8-10 повторений

Этот вид отжиманий отлично подходит для прокачки передней дельты, потому что вектор нагрузки будет практически вертикальным.

- Примите упор лежа, затем согните колени и расположите их как можно ближе к локтям. В итоге у вас должна получиться поза, похожая на лягушку, как показано на картинке.

- Опуститесь вниз до пола. Старайтесь как можно меньше опираться на пальцы ног – используйте их только для равновесия.

- Вернитесь в начальное положение.

Главная задача – перенести всю массу тела вперед.

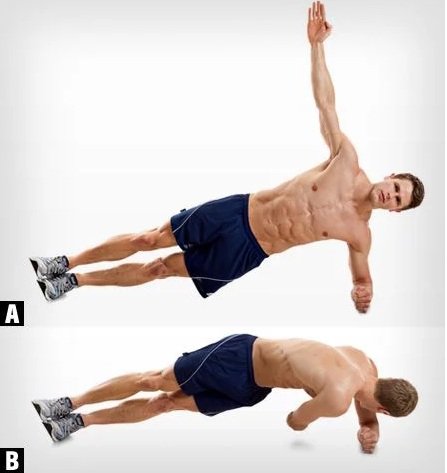

3. Скручивания в боковой планке

Основная группа мышц: Средняя дельта

Количество: 3 подхода по 5-6 раз

Скручивания в боковой планке делают то, что со своим весом сделать практически нереально, а именно прокачать среднюю дельту.

- Примите упор лежа на локтях.

- Поднимите левую руку и поверните тело в эту же сторону. Старайтесь давить локтем в правую сторону, оставаясь при этом на месте.

- Смените руку и сторону, в которую поворачиваете тело.

4. Ходьба по стене

Основная группа мышц: Дельтовидные

Количество: 3 подхода по 5 повторений

Завершающим упражнением будет ходьба по стене. Не уверен, что у вас остались силы на это, но тем не менее:

- Подойдите спиной к стене, поставьте руки на пол на ширине плеч.

- Начните шагать по стене так высоко, как только можете.

- Когда достигните пиковой точки, можете шагать обратно.

Чтобы не упасть в верхней точке, Крис Хериа советует жать кончиками пальцев.

Трицепс

1. Подъем таза трицепсами

Основная группа мышц: Латеральная головка трицепса

Количество: 5 подходов по 6-8 раз

- Лягте на спину, а ноги поднимите вверх на 90 градусов.

- Упираясь ладонями в пол, поднимите таз.

Выключите из работы пресс и инерцию. Нагрузку выполняют только трицепсы.

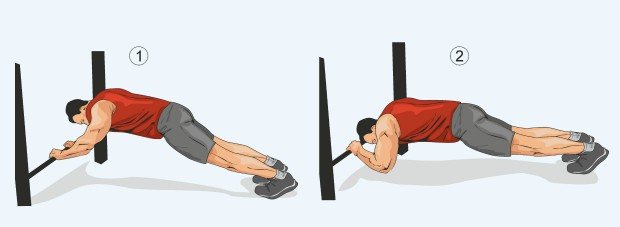

2. Французский жим от турника

Основная группа мышц: Длинная головка трицепса

Количество: 3 подхода по 8 раз

Отжимания Ганнибала или как принято называть у нас – французский жим от турника. Это упражнение не является базовым, в нем задействован только один сустав, тем не менее оно является эффективным для трицепса.

Для данного упражнения понадобиться низкая перекладина, примерно на уровне вашей талии. Чем ниже перекладина, тем сложнее. Давайте, наконец, разберемся, как выполнять французский жим от турника:

- Возьмитесь хватом чуть уже уровня плеч. Сделайте несколько шагов назад и примите положение на подобии планки. Держите тело в напряжении.

- Сделайте движение вниз. Локти идут вниз.

- В нижней точке сделайте финальное действие – расправьте плечи, тем самым опускаясь еще ниже.

- Поднимитесь наверх, надавливая руками на турник.

Пресс

1. Скручивания к пяткам

Основная группа мышц: Верхняя часть пресса (прямая мышца живота)

Количество: 5 подходов по 8-10 повторений

Первое упражнение на пресс от Игоря Войтенко направлено на развитие верхней части пресса. Попробовав хотя бы 10 раз, вы узнаете, что такое настоящее жжение.

- Поднимите ноги и согните их в коленях на 90 градусов.

- Постарайтесь пальцами задеть щиколотки ног.

- Опуститесь и повторите упражнение снова.

2. Боковые сокращения

Основная группа мышц: Внутренние косые

Количество: 4 подхода по 8 раз

Настало время косых мышц, поэтому сейчас я расскажу вам о необычном способе их прокачать:

- Лягте на правый бок. Правую руку вытяните перед собой, а левой возьмитесь за голову. Правая нога выпрямлена, а левая согнута в колене.

- Из такого положения сократите косые мышцы. Локтем тянитесь к колену.

- Поменяйте сторону и повторите упражнение.

Важно! Не тяните шею рукой. Движение выполняйте только за счет косых.

3. Кентавр

Основная группа мышц: Прямая мышца живота

Количество: 4 подхода по 10-15 повторений

Название упражнения говорит само за себя. Нас ждет жесткая нагрузка на прямые мышцы живота. И вот каким способом:

- Лягте на спину. Руки вытянете перед собой, а ноги поднимите вверх на 20 см.

- Поочередно, сначала правой, а затем левой ногой прижимайте их к себе как можно ближе.

4. Скручивания к колену

Основная группа мышц: Внутренние косые

Количество: 3 подхода по 8 раз

Если у вас еще не отвалились косые мышцы с прошлого раза, рекомендую добить их следующим упражнением:

- Лягте на спину, согнув колени. Левую ногу закиньте на правое колено.

- Правой рукой возьмитесь за голову сзади и постарайтесь локтем дотянуться колена.

- Поменяйте сторону и повторите упражнение.

5. Перекрестные касания носков

Основная группа мышц: Прямая мышца живота

Количество: 3 подхода по 6 повторений

На последок у нас непростое упражнение от Игоря, в котором работает все тело:

- Лягте на спину. Примите позу звезды, как показано на картинке.

- Одновременно поднимите правую руку и левую ногу так, чтобы они коснулись в верхней точке.

- Поменяйте руку и ногу. Выполните упражнение снова.

Ноги

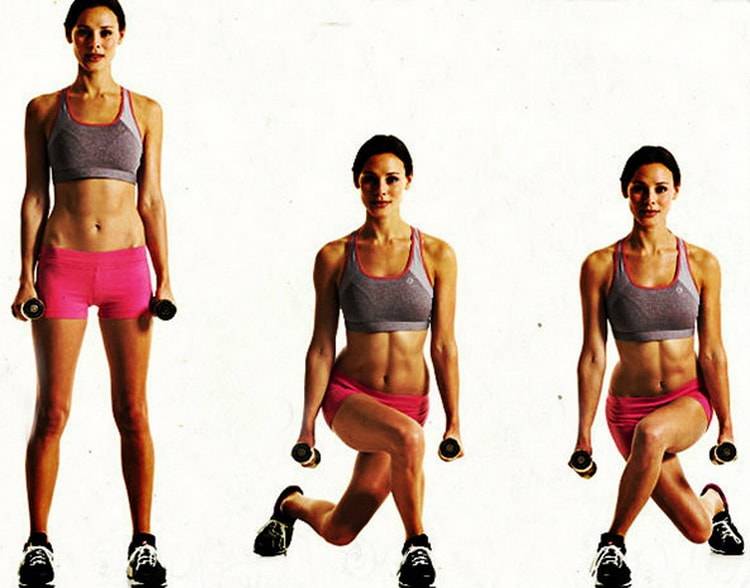

1. Выпады-реверанс

Основная группа мышц: Ягодицы и четырехглавая поверхность бедра.

Количество: 3 подхода на каждую ногу по 10 раз

В этом упражнении ножные мышцы и волокна получают большую нагрузку, что значительно меняет форму мышц при правильном выполнении техники.

- Встаньте в стойку – ноги на ширине плеч, руки согните в локтях и поставьте перед собой для равновесия.

- На вдохе сделайте выпад левой ногой назад немного в диагональ на носок, таким образом, перекрестив ноги.

Колено задней ноги не должно касаться пола, а переднее остается под прямым углом.

- С выдохом оттолкнитесь пяткой опорной стопы и верните левую ногу в исходную точку

- Поменяйте сторону и повторите.

Важно! При выполнении мышцы кора должны быть всегда напряжены. Делайте упражнение медленно и не спеша.

2. Приседание пистолет с поддержкой

Основная группа мышц: Бицепс бедра

Количество: 2 подхода на каждую ногу по 10 повторений

Здесь вам необходимо найти устойчивую поверхность, на которую можно спокойно сесть. Это будет служить нашей поддержкой. Само же упражнение выполняется следующим образом:

- Исходное положение: правая нога – опорная, а левую поднимите на 90 градусов. Старайтесь держать левую ногу прямой.

- Медленно без резких движений опуститесь на опорную поверхность. Также без резких движений поднимитесь.

- Поменяйте ногу и повторите.

3. Касание лодыжки на одной ноге

Основная группа мышц: Квадрицепс

Количество:

- Встаньте на правую ногу, а левую откиньте слегка назад.

- Опуститесь и коснитесь лодыжки правой ноги.

- Смените ногу и сделайте еще раз.

Заключение

Надеюсь, что вышеперечисленные 27 упражнений произвели на вас такое влияние, что вы встали со своих стульев или диванов и пошли тренироваться.

Спасибо всем, кто дочитал. Пусть именно тебе улыбнется удача.

Пишите комментарии по сегодняшней теме. Возможно, у вас есть на уме необычные упражнения, которых не было в этом списке. Обещаю добавить их и указать автора, если оставите комментарий.

Сообщение Веселые и необычные упражнения для тренировок на все группы мышц в домашних условиях появились сначала на CREATOR.

Source: creator-arseny.site health