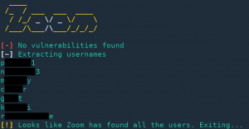

Zoom

Zoom – это молниеносный сканер уязвимостей WordPress, оснащенный поддоменом и бесконечным перечислением имени пользователя.

На данный момент он не поддерживает перечисление плагинов и тем.

Что такое бесконечное перечисление? Попробуйте перечислить имена пользователей cybrary.com с помощью Zoom & wpscan (или вашего fav-инструмента).

Скачать

git clone https://github.com/UltimateLabs/Zoom.git

Использование

Ручной режим

python zoom.py -u wordpress websit

В ручном режиме вам нужно будет указать веб-сайт WordPress для проверки уязвимостей и перечисления субдоменов.

Автоматический режим

python zoom.py -u <website> --auto

В автоматическом режиме Zoom найдет поддомены и проверит те, которые используют WordPress на уязвимости.

¯_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.