В ряде расширений браузера для Firefox и Chrome обнаружена серьезная проблема безопасности. Эти расширения браузера собирают ваши данные, и вы должны немедленно удалить их.

Расширения собирают огромное количество очень личных данных из веб-браузеров людей и продают эти данные третьим лицам. Утечка настолько серьезна, что ее назвали «катастрофической», и она затрагивает как компании, так и отдельных лиц. Вы можете читать новости высоких технологий или пользоваться интернет-банком, а в это время расширение передаёт разработчику всё больше и больше информации о вас.

Расширения браузера, которые нужно удалить

Расширения, затронутые этой уязвимостью, доступны как для Chrome и Firefox, так и для браузеров на основе Chromium, таких как Opera и Яндекс.Браузер. И не важно, какую операционную систему вы используете.

Находитесь ли вы в Windows, macOS, Chrome OS или даже в дистрибутиве Linux, таком как Ubuntu. Если у вас установлены эти расширения в вашем браузере, они крадут ваши данные.

Уязвимые расширения Firefox:

- SaveFrom.net Helper

- FairShare Unlock

- SuperZoom

И затронутые расширения Chrome включают в себя два одинаковых, а также ряд других:

- FairShare Unlock

- SuperZoom

- Hover Zoom

- SpeakIt!

- PanelMeasurement

- Branded Surveys

- Panel Community Surveys

Из них оба SpeakIt! и FairShare Unlock имеют более миллиона пользователей по всему миру. Таким образом, существует множество людей, которые подвержены риску этой уязвимости безопасности.

Стоит проверить, может ли ваш браузер синхронизировать ваши расширения. Например, если у вас включена синхронизация в Google Chrome, ваши расширения могут зеркально отображаться между всеми компьютерами, которые вы используете. Это означает, что инфекция может распространиться с вашего домашнего компьютера на ваш рабочий компьютер.

Какие данные собирают эти расширения?

Огромный объем и разнообразие данных, которые уязвимы для этой проблемы, пугают. Если вы установите какое-либо из этих расширений в своем браузере, они могут собирать информацию о вас, такую как:

- Логины

- Пароли

- Информация о кредитной карте

- Пол

- Личные интересы

- GPS местоположение

- Налоговая декларация

- Маршруты путешествий

- Генетические профили

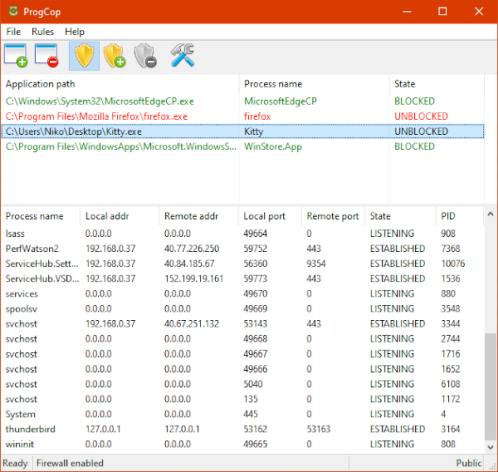

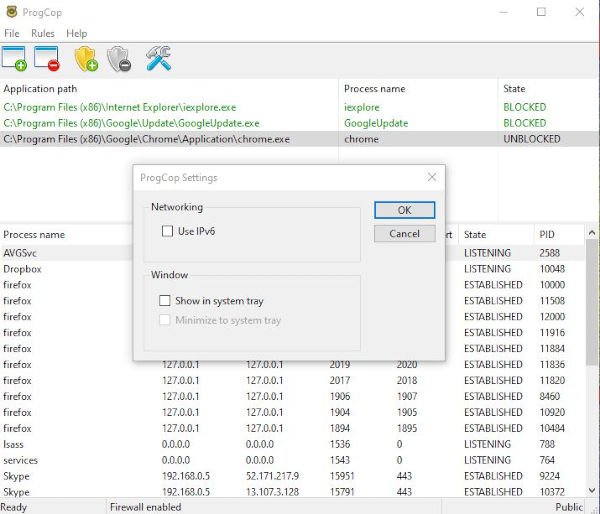

Если вы устанавливаете расширения на компьютере на своем рабочем месте, они также могут собирать информацию о вашей компании, включая служебные записки, коды доступа к брандмауэру, ключи API и многое другое.

Эта информация собрана расширениями браузера. Это тогда продано компанией, которая специализируется на аналитике данных.

Как работают расширения, собирающие ваши данные

Некоторые расширения, которые собирают данные, упоминают, что они делают, в своих условиях. В мелком шрифте иногда появляются предупреждения о том, что расширение будет собирать данные о просмотре.

Однако большинство пользователей не читают правила и условия. И кажется вероятным, что они не согласятся передать слишком много своих данных, если знают об этом.

Сэм Джадали, исследователь безопасности, обнаруживший утечку данных, назвал ее «DataSpii». Даже меры безопасности, такие как аутентификация или шифрование, не могут предотвратить эту проблему. Он работает с использованием функций интерфейса приложения браузера, которые имеют законное использование. Но в этом случае функции API используются злонамеренно.

Чтобы избежать обнаружения, в расширениях используются хитроумные методы запутывания, такие как ожидание через 24 часа после установки, прежде чем начнется передача данных. Это означает, что даже если пользователи внимательно изучат расширение после его установки, они не обнаружат гнусное поведение, так как оно начнется только через день.

Кроме того, даже если пользователь удалил расширение, его данные все равно будут храниться в расширении и могут быть проданы третьей стороне.

Из каких источников информации происходит утечка этих расширений?

Основным источником информации, которую собирают эти расширения, являются общие ссылки. Например, скажем, вы настраиваете собрание Skype. Вы бы отправили ссылку на людей, с которыми хотите встретиться. Затем они нажимают на ссылку, чтобы присоединиться к вашей встрече.

Если у вас установлено одно из этих расширений браузера, оно может перехватить эту ссылку. Когда вы открываете ссылку в своем веб-браузере, расширение может видеть ваши действия. Расширение может даже подслушивать вашу встречу. То же самое может случиться с другим программным обеспечением для проведения конференций, таким как Zoom.

Другой страшный источник информации об утечках данных — сайты предков, такие как 23andMe. Когда вы получаете отчет 23andMe о вашей ДНК, компания отправляет вам ссылку, позволяющую поделиться своими результатами с друзьями и семьей. Если вы нажмете эту ссылку, расширения браузера также смогут перехватывать эту страницу, собирая информацию о ДНК вашей семьи и даже биомедицинские данные, такие как ваш мышечный состав.

Подобная утечка данных может также происходить во всех других ситуациях, например, когда вы посещаете свою учетную запись Apple iCloud, когда вы размещаете заказ на Apple.com, или когда вы используете веб-интерфейс для своих видео наблюдения Nest. Если вы пользуетесь услугами онлайн-бухгалтерии, такими как Quickbooks, то расширения также могут собирать данные о ваших налогах.

Почему трудно защитить от утечки данных

Поскольку расширения могут шпионить за пользователями с помощью общих ссылок, один человек с уязвимым браузером может непреднамеренно скомпрометировать своих друзей, семью и коллег.

Это затрудняет защиту компаний и частных лиц от утечки данных такого рода. Если кто-то из ваших знакомых установил одно из этих расширений и поделился с вами ссылкой или звонком через Skype, ваши данные могут быть скомпрометированы, даже если вы никогда не устанавливали расширение самостоятельно.

Как сказал Джадали в своем отчете о DataSpii:

«Даже самые ответственные люди оказались уязвимыми для DataSpii; Имея огромные бюджеты и бесчисленное количество экспертов, даже крупнейшие корпорации кибербезопасности оказались уязвимыми для DataSpii. Наши данные защищены так же, как те, кому мы доверяем».

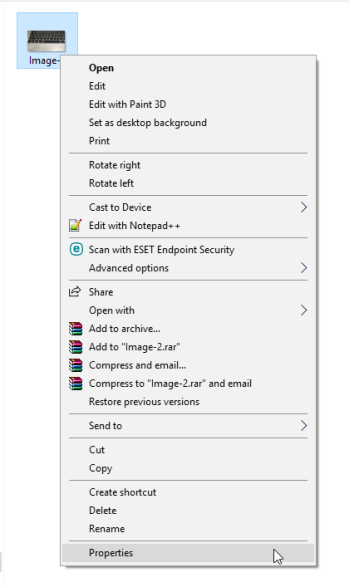

Будьте осторожны при установке расширений браузера

Этот инцидент демонстрирует, почему вы должны быть осторожны при установке расширений браузера. Потому что даже расширение, которое выглядит безвредным, может скрывать вредоносный код или красть ваши данные.

По этой причине обязательно изучите надежность расширения браузера перед его установкой. Даже быстрый поиск в Google должен помочь.

2019-08-23T17:17:30

Вопросы читателей