Что можно сделать с вашим IP-адресом?

Вам следует защитить свой IP-адрес, чтобы не допустить непредвиденных обстоятельств. Ниже приведены наиболее частые ответы на ваш вопрос. Что они могут сделать, если у кого-то есть мой IP-адрес?

1. Ограничьте доступ

Различные поставщики контента будут использовать ваш IP-адрес для нацеливания на вас со своими ограничениями на контент с географической блокировкой, которые не позволят вам получить доступ к контенту их веб-сайтов на основе географических местоположений, занесенных в черный список. Например, Netflix сохраняет ограничения в зависимости от географического положения.

2. Персонализированная реклама

Посетите статью, основанную на лучших тяжелых мотоциклах, прочтите и закройте ее. Позже вы увидите максимально тяжелую рекламу велосипедов на своих платформах в социальных сетях. Тяжелые байки — это просто пример для понимания, это может быть что угодно. Опытные рекламодатели перенимают эти действия и отслеживают вас в Интернете, чтобы спамить вам конкретную рекламу, которая может вас заинтересовать.

3. Хакеры могут продавать IP-адреса в Dark Web.

Темная сеть — это место, где продаются конфиденциальные данные и другая полезная информация. Хакер выполняет взлом данных и продает тысячи клиентских данных всего за несколько долларов. Злоумышленники также могут собирать несколько IP-адресов с разных веб-сайтов и добавлять их в базу данных для продажи в темной сети. Если кто-то покупает ваш IP-адрес у хакеров или у даркнета, он может попытаться использовать его для выдачи себя за вас или других мошеннических действий.

4. Ограниченная личная информация

Хакеры не могут получить доступ к вашему номеру телефона, имени, физическому адресу, используя только ваш IP-адрес. Они могут узнать ваше местоположение, но если у них достаточно навыков взлома, они могут узнать вашего интернет-провайдера и использовать различные фишинговые атаки, чтобы узнать вашу конфиденциальную и личную информацию. Кибер-злоумышленники также пытаются отслеживать ваши действия и действия в Интернете, чтобы получить больше личной информации. Помните, это возможно только в том случае, если они смогут обманом заставить вашего интернет-провайдера раскрыть конфиденциальные данные.

5. Ограничения игрового сервера

Проигравший игрок может забанить вас в матче, если у него есть роли администратора, поэтому они фактически забанят или занесут в черный список ваш IP-адрес, и вы сможете получить доступ только до тех пор, пока кто-то не снимет запрет.

6. DoS/DDoS-атаки

Если хакеры знают ваш IP-адрес, они могут наводнить вашу сеть нежелательными запросами и трафиком, чтобы вывести из строя ваш хост-сервер с помощью DoS/DDoS-атак. Обычно это происходит в зонах онлайн-игр, потому что расстроенные игроки используют эти типы атак по отношению к другим игрокам.

7. Нарушение авторских прав

Торрент-мониторинг или агентства по авторскому праву стран, в которых действует строгая политика в отношении авторских прав, могут отслеживать ваш торрент-трафик. Если они обнаружат вас в этих действиях, они могут попросить вашего интернет-провайдера получить вашу личную информацию и подать на вас в суд на основании вашего типа преступления, связанного с использованием торрентов.

Как можно использовать мой IP-адрес?

Имейте в виду, что IP — это просто число, ни аппаратное, ни программное, поэтому любой киберпреступник может использовать ваш IP-адрес только теоретически. Им нужно взломать ваше устройство, поэтому они получают доступ к IP-адресу. Если какой-либо хакер может использовать вашу сеть или устройство, он может совершать незаконные действия с вашим IP-адресом, например, различные угрозы и контент, которые запрещены государственной политикой.

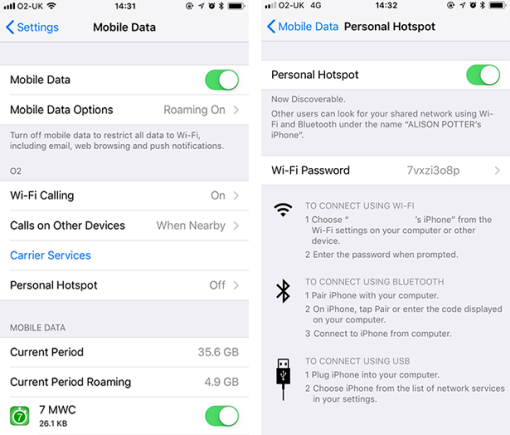

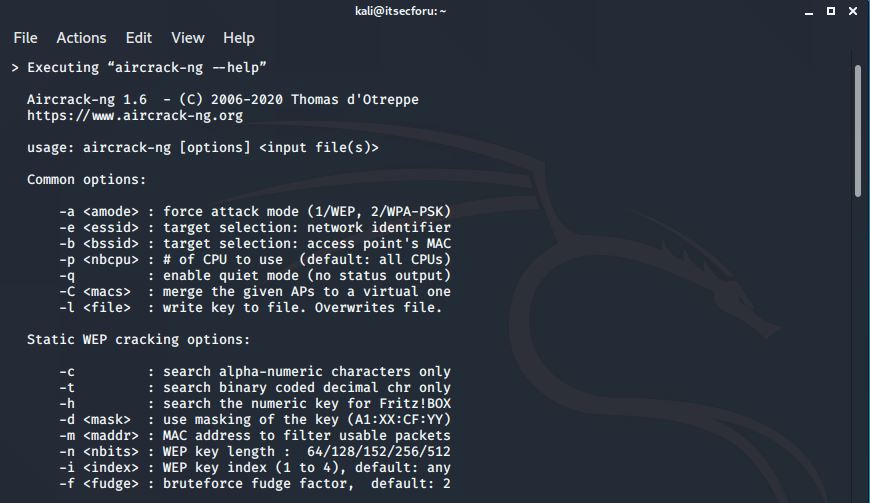

С помощью только вашего IP-адреса никто не сможет получить удаленный доступ к вашим вычислительным устройствам. Но опытные хакеры могут сканировать открытые порты, связанные с вашим компьютером, с помощью IP-адреса. Порт — это конвейеры, по которым данные поступают на ваше устройство/сеть или из них. Если им удалось найти открытый порт, они могут получить управление и получить удаленный доступ.

Мы рекомендуем всем узнать об утечках данных, распространенных причинах, а также о методах обработки и предотвращения. Более того, хакеры могут понять ваши привычки просмотра, чтобы использовать различные методы фишинга и различные уловки для установки опасного и вредоносного программного обеспечения, чтобы получить доступ к вашему устройству.

Люди могут знать ваше местоположение

Каждый IP-адрес привязан к стране, и ваше местоположение можно легко найти. Рассмотрим пример: вы живете в России и посещаете любой веб-сайт, расположенный в Белоруссии, тогда они покажут вам контент на белорусском языке на русском языке, потому что они его понимают. Если вы разместите какую-либо личную информацию, как будто собираетесь в длительный отпуск, преступникам будет очень легко посетить ваш дом и проникнуть в него. Более того, правительства и хакеры также могут арестовать или атаковать вас, если ваш IP-адрес подтвержден.

Вы можете выдавать себя за другое лицо

Если вы использовали свое настоящее имя в своей социальной сети, хакеру будет намного проще позвонить вашему поставщику услуг и притвориться вами. Помните, что если злоумышленники получат эту информацию, ваша личность может быть украдена в течение короткого периода времени.

Как защитить IP-адрес от незаконного использования?

1. Используйте службу VPN.

VPN (виртуальная частная сеть) — это онлайн-сервис, который используется для сокрытия вашего IP-адреса и предлагает множество других преимуществ. Вам необходимо подключиться к VPN-серверу, который автоматически заменит ваш реальный IP-адрес на другой. Это превентивный способ предотвратить различные риски, но не забудьте проверить VPN-соединение.

Ваша проблема решена, вы можете получить услугу VPN с шифрованием военного уровня, неограниченной коммутацией данных, передачей данных и высокоскоростными серверами с большой пропускной способностью.

2. Используйте прокси-сервер

Как только вы подключитесь к прокси-серверу, он также скроет ваш IP-адрес, но не предлагает такой же уровень безопасности, как VPN. Вы не можете получить более высокое шифрование и скорость при использовании любого прокси-сервера. Вы можете получить выделенные или полу-выделенные прокси с быстрой и специализированной поддержкой 7 дней в неделю.

3. Используйте разные сети Wi-Fi.

Если вы заметили, что кто-то нацеливается на ваш IP-адрес, попробуйте использовать другие сети Wi-Fi и переключаться между ними через любой временной интервал. Когда вы подключитесь к сети, вы получите новый IP-адрес, что поможет снизить фактор риска.

Имейте в виду, что это не идеальное решение, потому что общедоступный Wi-Fi полон киберугроз и отсутствия стандартов шифрования.

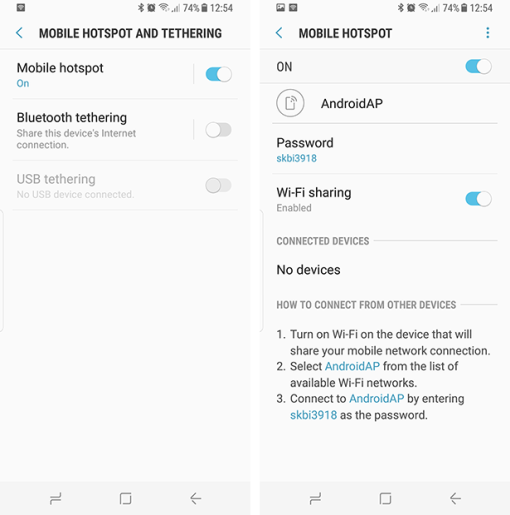

4. Используйте мобильные данные

Если у вас нет разных подключений Wi-Fi, не беспокойтесь, попробуйте использовать свои мобильные данные, но это не имеет значения для бизнес-среды. Когда вы подключитесь к мобильной передаче данных, вы начнете использовать сеть оператора сотовой связи с новым IP-адресом.

5. Общайтесь со своим интернет-провайдером.

Интернет-провайдер (ISP) — это орган, который назначает вам IP-адреса, чтобы вы могли общаться со своим интернет-провайдером, чтобы изменить свой IP-адрес или получить динамический IP-адрес. Есть много преимуществ динамического IP-адреса, поскольку вы посещаете Интернет каждый раз, когда получаете новый IP-адрес.

6. Обновите правила маршрутизатора и брандмауэра.

Маршрутизатор — это сетевое устройство, которое пересылает и принимает ваши данные в сети, а брандмауэры используются для предотвращения несанкционированного доступа. Регулярно меняйте пароли администратора и не сохраняйте пароли по умолчанию. Большинство злоумышленников пытаются использовать пароли по умолчанию для атаки любой сети.

7. Обновите операционные системы и антивирусные решения.

Регулярно обновляйте операционную систему, программные приложения и антивирус, чтобы обеспечить защиту данных. Это просто, максимальное количество уровней безопасности обеспечивает более высокий уровень безопасности, необходимый каждому бизнесу. Антивирусное программное обеспечение блокирует вредоносные URL-адреса, исходящие из фишинговых писем.

8. Измените настройку конфиденциальности приложений для обмена мгновенными сообщениями.

Вы должны разрешать прямые соединения только от контактов и не принимать сообщения или звонки от людей, которых вы не знаете. После того, как вы измените этот параметр конфиденциальности, будет труднее найти ваш IP-адрес, потому что никто не сможет связаться с вашими, а не с вашими контактами.

Заключительные слова о том, что можно сделать с вашим IP-адресом?

Люди могут получить доступ к вашему местоположению, личной информации, такой как страна, город, интернет-провайдер, почтовый индекс, настроить таргетинг на вас с помощью рекламы и ограничить доступ к определенным веб-сайтам. Хакер пробует различные методы, в том числе поиск IP-адресов, список пиров в Интернете, сообщения об ошибках HTML по электронной почте, рекламу и многое другое. Каждому необходимо расширить технические знания и убедиться, что они используют VPN, прокси или другие инструменты, чтобы скрыть свой IP-адрес, чтобы предотвратить неопределенные события.