ISPManager — это одна из самых популярных панелей управления хостингом среди коммерческих решений. Она позволяет устанавливать и автоматически настраивать такие популярные программные продукты, как Apache/Nginx, сервера баз данных MySQL или Postgresql, почтовые сервера Sendmail,Exim,Postfix и другое серверное программное обеспечение.

Все это можно полностью настраивать, а все действия выполняются через графический интерфейс. Кроме того, панель позволяет обновлять программное обеспечение, и поддерживает даже получение сертификатов SSL от Lets Encrypt. В этой статье мы рассмотрим как выполняется установка ispmanager 5 на Ubuntu Server. Хотя эта инструкция подойдет и для других дистрибутивов Linux.

Установка ISPManager 5

Обратите внимание, что установка ispmanager ubuntu должна быть выполнена на полностью чистую систему. Панель установит все необходимое программное обеспечение сама, а то что уже было установлено на сервере может только мешать. На данный момент поддерживаются версии Ubuntu 14.04 и 16.04. Нас будет интересовать последняя.

Шаг 1. Загрузка установщика

Панель платная, но получить пробную версию на три недели может каждый. Она автоматически активируется во время установки. Скачать установщик для самой последней версии можно с официального сайта с помощью команды:

wget "http://download.ispsystem.com/install.sh"

Чтобы разрешить выполнение скрипта нужно установить для него флаг исполняемый:

chmod +x install.sh

Шаг 2. Начало установки

Запустите скрипт установки:

sudo ./install.sh

Шаг 3. Проверка системы

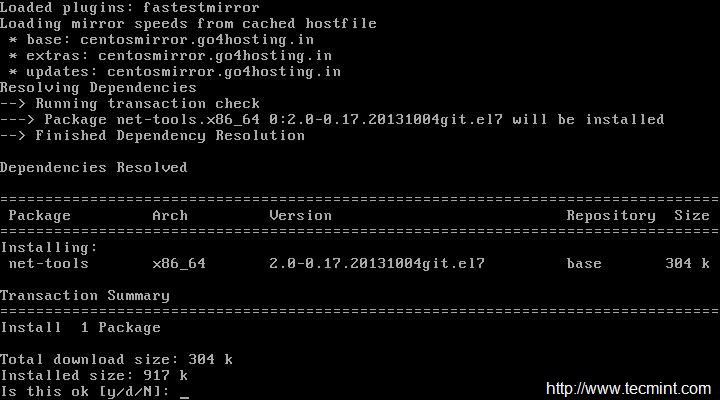

Установщик ispmanager проверит, подходит ли ваша система для установки, достаточно ли места на диске и другие параметры:

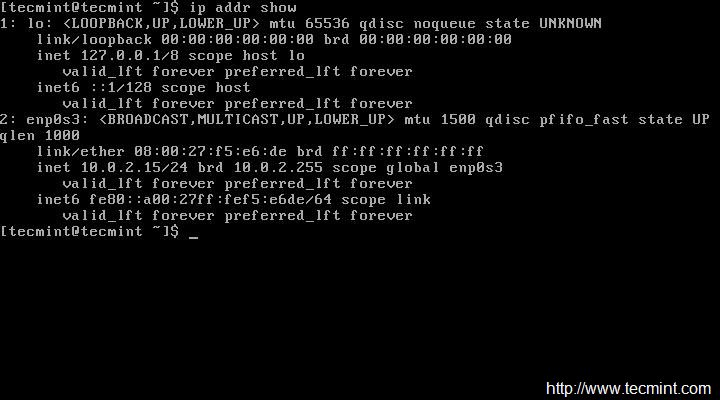

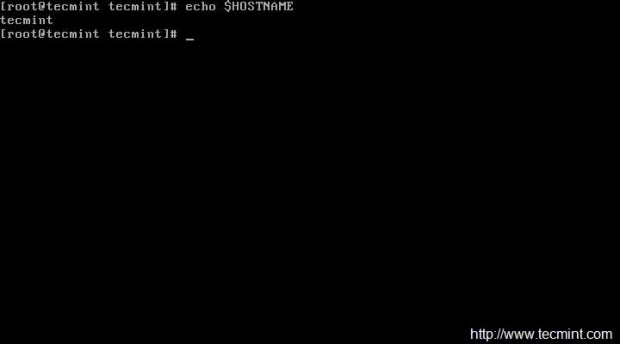

Возможно, вам придется изменить имя хоста, оно должно соответствовать домену будущего сайта:

Шаг 4. Версия программы

Выберите какую версию вы хотите использовать, стабильную или бета:

Шаг 5. Продукт

Выберите продукт, который нужно установить, нам нужна установка ispmanager lite:

Шаг 6. Редакция

Выберите редакцию программы, которую будете устанавливать, вам доступно Lite, Lite с основным программным обеспечением и Bussines. Мы будем устанавливать версию Lite со всем программным обеспечением:

Шаг 7. Установка панели

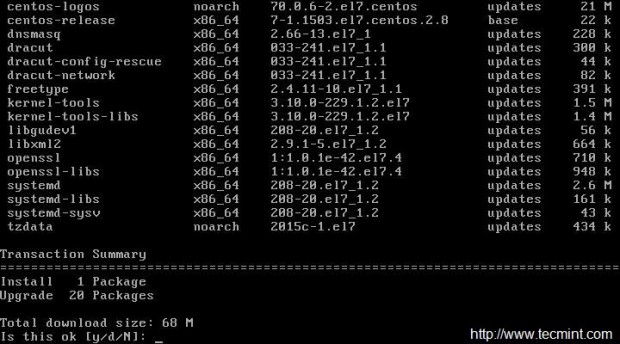

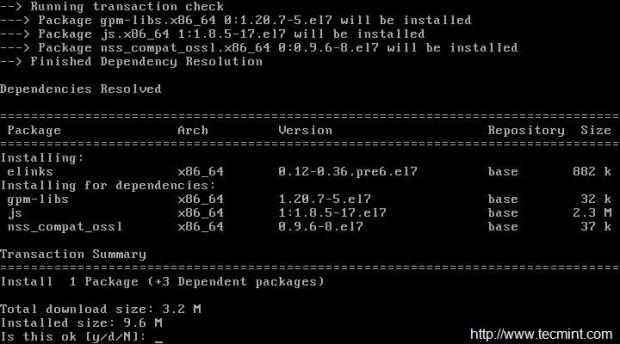

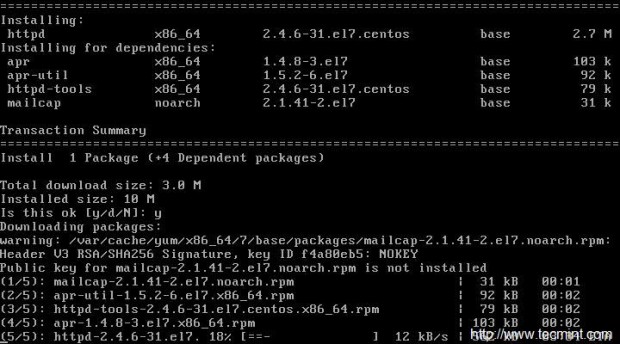

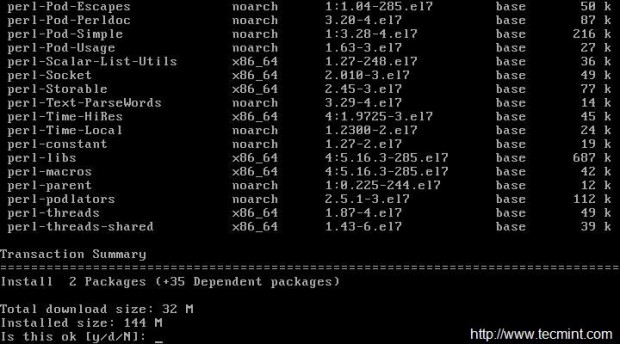

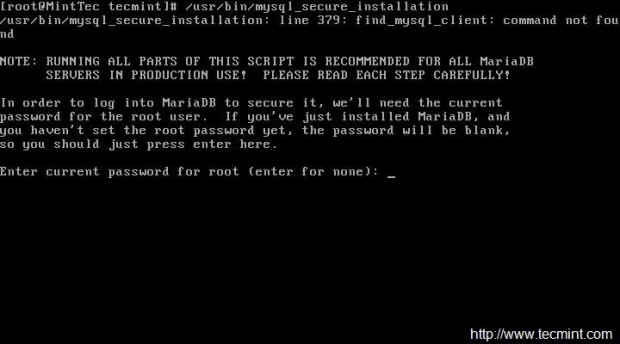

Дождитесь завершения установки панели больше вашего вмешательства не потребуется:

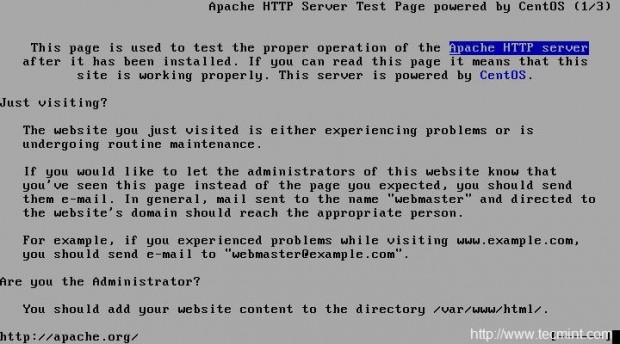

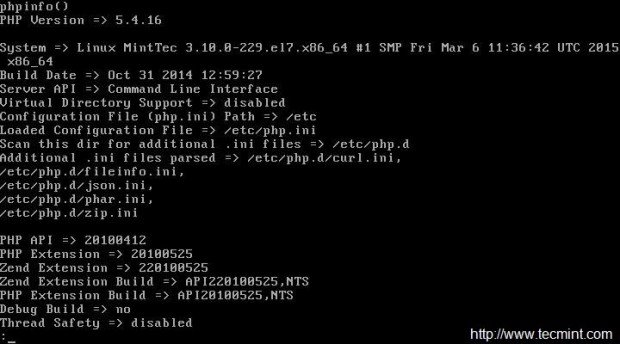

Панель установит все необходимые компоненты, в том числе веб-сервер, сервер баз данных и почтовый сервер. После завершения установки вы увидите сообщение по какому адресу можно найти панель:

Установка программы завершена, теперь не менее интересная задача — настройка ispmanager 5.

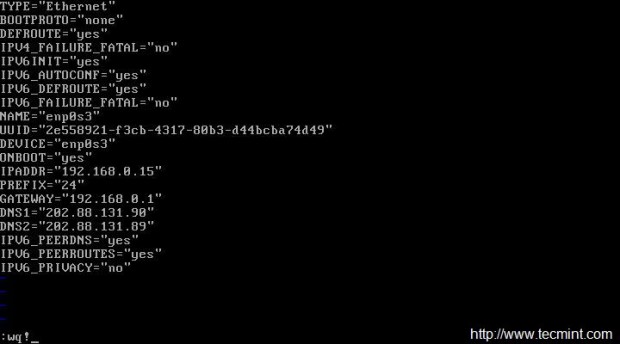

Шаг 8. Настройка IP и порта

Вы можете изменить IP адрес и порт на котором будет ожидать подключения ispmanager. Программа работает на своем веб-сервере ihttpd и его настройки находятся в папке /usr/local/mgr5/etc/. Откройте конфигурационный файл и задайте нужные параметры:

sudo vi /usr/local/mgr5/etc/ihttpd.conf

Затем сохраните и перезапустите панель командой:

killall core

Шаг 9. Запуск панели

Откройте в браузере указанный программой или настроенный адрес. Утилита будет пытаться работать по https. Но если она не смогла получить сертификат от Lets Encrypt, то создаст свой, которому браузер не доверяет:

Но мы знаем, что он надежный, поэтому нажмите Дополнительно, затем Перейти на сайт.

Шаг 10. Вход в панель

Дальше, для авторизации вам нужно ввести логин root и пароль суперпользователя. Вы не сможете работать с панелью без прав суперпользователя:

Шаг 11. Лицензия

При первом входе нужно принять лицензионное соглашение:

Шаг 12. Первоначальная настройка

Дальше вам предстоит выполнить первоначальную настройку, просто проверьте все ли параметры указаны правильно:

Шаг 13. Главная страница

После завершения настройки вы попадаете на главную страницу, откуда можете наблюдать за нагрузкой на сервер, состоянием программного обеспечения и другими параметрами:

Шаг 14. Создание домена

Теперь нужно настроить домен вашего сайта. Перейдите на вкладку WWW-домены на панели слева и выберите Добавить:

Шаг 15. Настройка домена

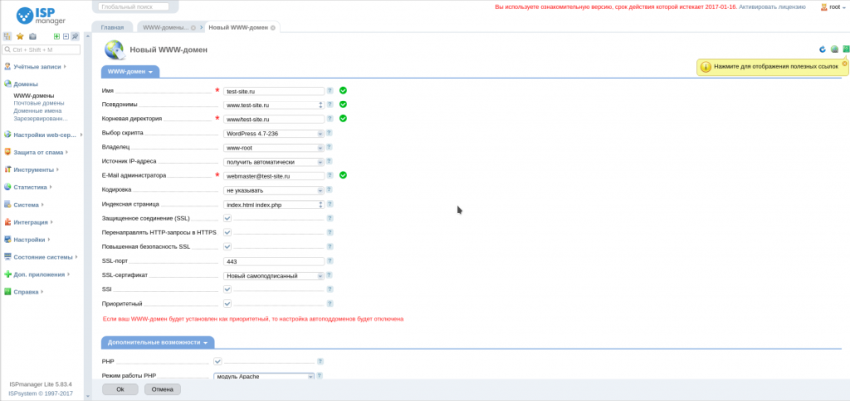

Укажите все необходимые параметры и нажмите Ок для прикрепления домена. Фактически эта настройка не создает домен, а только настраивает конфигурацию веб-сервера так, чтобы он мог обрабатывать запросы к этому домену:

Из обязательных полей нужно указать имя домена, также можно сделать его приоритетным с помощью галочки, чтобы все запросы перенаправлялись к нему. Дополнительно можно настроить SSL, а также сразу установить движок, например, WordPress.

Шаг 16. Настройка DNS

На стороне нашего сервера домен настроен. Но осталось сделать правильные DNS записи у вашего DNS провайдера. Откройте вкладку Доменные имена, выберите ваш домен в списке и нажмите кнопку Записи:

Все эти записи нужно добавить в настройки вашей DNS зоны. Это необходимо для нормальной работы почты и других сервисов:

Шаг 17. Готово

После завершения всех этих настроек и спустя некоторое время, необходимое на обновление DNS зоны вы можете проверить работу своего сайта набрав в адресной строке имя домена:

Выводы

В сегодняшней статье мы рассмотрели как выполняется установка ispmanager 5 на сервер или обычный компьютер, а также как осуществляется настройка ispmanager 5. С помощью панели управления вы можете намного быстрее настроить систему и подготовить ее к работе.

В одной из следующих статей мы рассмотрим как выполняется панели с открытым исходным кодом — Vesta CP. Если у вас остались вопросы, спрашивайте в комментариях.