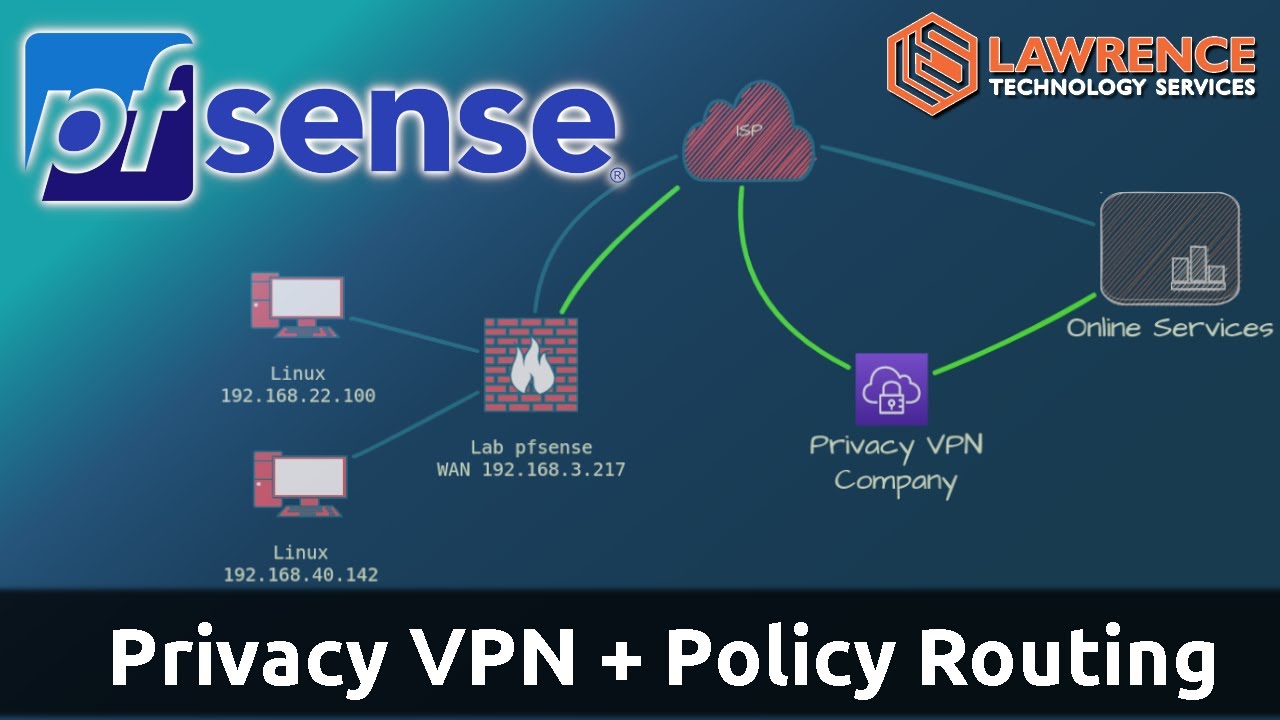

VPN (также известная как виртуальная частная сеть) — это технология, обеспечивающая частное и безопасное соединение между вашим компьютером и местом назначения. Службы VPN маскируют ваш IP-адрес, шифруют ваши данные и направляют их через защищенные сети на сервер, чтобы ваш интернет-трафик и данные не мог отслеживать, контролировать или атаковать кто-либо, даже ваш интернет-провайдер (ISP). Читать