В этом небольшом обучающем пособии мы рассмотрим, как можно настроить наши Linux-системы, чтобы предотвратить определение сканерами портов типов служб и портов в работающей системе. Через открытые порты злоумышленники смогут подключаться к ним и узнавать, какие именно версии программ и сервисов установлены на вашем сервере или хосте. Пока у атакующего нет информации об используемых сервисах и протоколах, он не может подняться выше — на уровень приложений.

Существуют различные способы защиты наших компьютеров от сканирования портов и обнаружения подозрительного поведения.

Мы рассмотрим iptables и системы обнаружения вторжений (IDS).

Настроим iptables с набором правил, разрешающих только необходимые порты для функционирования сервисов.

Использование iptables

Одной из самых простых рекомендаций по затруднению сканирования портов может быть запрет отправки пакетов TCP-RST. Такую возможность можно активировать буквально в одну команду:

Давайте создадим правила iptables для контроля трафика.

В основном мы будем фильтровать трафик, поступающий в нашу систему, на основе портов и IP-адресов источников.

Рекомендуется блокировать/закрывать все неиспользуемые порты.

Это убережет нас от возможных атак на эти порты.

Создание правил по умолчанию

Теперь рассмотрим некоторые необходимые правила по умолчанию.

Во-первых, нам нужно разрешить все ESTABLISHED-соединения и текущие сессии через iptables.

Для этого добавим две строки, разрешающие входящий и исходящий трафик на интерфейсе loopback:

Далее предоставим разрешение ESTABLISHED и RELATED на входящий трафик на хосте:

Затем разрешим ESTABLISHED исходящим соединениям.

В основном это ответы на уже установленные соединения:

Далее разрешим связи между внутренними и внешними соединениями:

Наконец, дропнем весь остальной недействительный трафик:

Пример правил для защиты от Nmap-сканирования

В этом разделе мы создадим правила для фильтрации и отсева идентифицированных Nmap-сканов.

Для начала добавим несколько базовых правил:

Эти правила, как правило, отбрасывают любой входящий трафик, содержащий любой из указанных флагов.

Мы можем настроить нашу систему на разрешение такого трафика из определенных или доверенных источников.

Кроме того, можно настроить пропуск такого трафика на определенных интерфейсах или портах.

В дальнейшем нам необходимо добавить еще несколько правил для усиления защиты нашей системы.

Добавим эти правила на выход

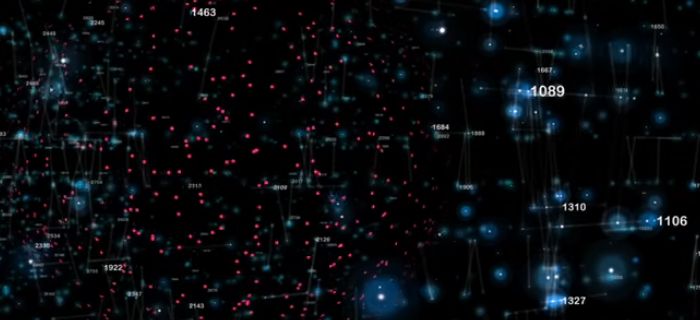

Теперь мы можем увидеть результаты при выполнении команды nmap:

Еще одно сканирование даст:

Из этого примера видно, что в состоянии фильтрации находится 991 TCP-порт.

Важно отметить, что состояние фильтрации является наиболее безопасным, так как не позволяет злоумышленнику получить информацию о том, какой сервис работает на данном порту.

После выполнения сканирования мы можем добавить специальные правила для портов, которые были определены как открытые:

Кроме того, мы можем явно блокировать трафик с целевого IP-адреса с помощью правил iptable, например:

Далее сохраним написанные нами правила iptable:

Наконец, мы можем восстановить эти настройки при загрузке при запуске:

Использование системы обнаружения вторжений

В этом разделе мы рассмотрим, как можно использовать IDS для защиты от сканирования Nmap.

Системы обнаружения вторжений – это технология сетевой безопасности, созданная для обнаружения возможных атак на целевое приложение.

IDS отслеживает и регистрирует трафик.

Мы можем настроить ее на выполнение определенных действий при обнаружении определенного трафика.

Некоторые IDS могут также работать как системы предотвращения вторжений (IPS).

Существуют различные сетевые IDS.

Например, наиболее часто используемыми являются Snort и Surricata.

Так же для iptables имеется специальный модуль PSD абревиатура Port Scan Detection — обнаружение и блокировки сканирования портов. Он помогает защитить сервер от разведки (reconnaissance), добавляя IP-адреса сканеров в список блокировки. Например если хост обратился как минимум к 7 привилегированным портам в течение 3 секунд, он считается сканером портов.