Power over Ethernet (PoE) — технология, позволяющая передавать удалённому устройству электрическую энергию вместе с данными через стандартную витую пару в сети Ethernet. Данная технология предназначается для IP-телефонии, точек доступа беспроводных сетей, IP-камер, сетевых концентраторов и других устройств, к которым нежелательно или невозможно проводить отдельный электрический кабель.

Технология PoE описана стандартами IEEE 802.3af-2003 и IEEE 802.3at-2009. Существует несколько вариантов этой технологии, предшествующих первому стандарту, но они мало распространены.

Сегодня существует несколько видов технологии PoE и все они существенно отличаются. Причина этого в следующ ем. Когда IEEE все же решили перейти к стандартизации PoE технологии, прошло уже много времени после ее появления, а многие корпорации уже разработали и внедрили собственные решения PoE. Как пример, Cisco еще в далеком 2000-ом году представили реализацию питания по витой паре. Но даже после стандартизации IEEE 802.3af аж в 2003 году, а IEEE 802.3at в 2009-ом производители продолжают внедрять новые разработки в PoE. В основном из-за дороговизны полноценных стандартов 802.3af и 802.3at, а ведь клиентов все чаще нужны бюджетные решения.

ем. Когда IEEE все же решили перейти к стандартизации PoE технологии, прошло уже много времени после ее появления, а многие корпорации уже разработали и внедрили собственные решения PoE. Как пример, Cisco еще в далеком 2000-ом году представили реализацию питания по витой паре. Но даже после стандартизации IEEE 802.3af аж в 2003 году, а IEEE 802.3at в 2009-ом производители продолжают внедрять новые разработки в PoE. В основном из-за дороговизны полноценных стандартов 802.3af и 802.3at, а ведь клиентов все чаще нужны бюджетные решения.

Как результат существует несколько вариантов PoE:

– стандарт 802.3af,

– стандарт 802.3at,

– фирменные частные стандарты, из них наиболее известен в мире Passive PoE.

802.3af и 802.3at относится к активным PoE, а Passive PoE является пассивным.

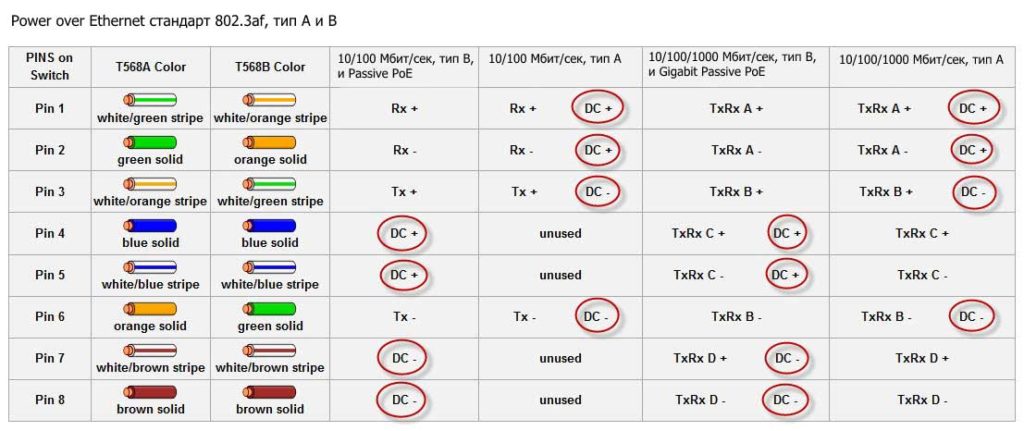

Сама реализация питания по сетевому кабелю (витой паре) различается по типу распиновки. А еще в зависимости от напряжения на порт PoE делится на классы.

Всё это должно быть указано в техническом паспорте устройства для возможности правильного подбора оборудования.

Стандарты активного PoE – IEEE 802.3af и 802.3at

Основное преимущество таких PoE-источников – это их интеллектуальная рабочая схема, что помогает оборудованию работать дольше, экономить энергию и избегать поломок.

Так, перед тем, как подать питание на нужное устройство, сам активный PoE-источник стандарта 802.3af/at (может быть адаптер или коммутатор) проверяет и узнает следующее:

1. Есть ли поддержка в устройстве технологии PoE. При ее отсутствии электричество по витой паре просто подаваться не будет.

2. Проверит, какое напряжение потребляет устройство. И после установки класса питания подаст только нужное значение напряжения на подсоединенный порт.

3. Необходимо ли питание устройство, включено ли оно. При ответе нет, питание по кабелю не подается.

4. Не было ли перезагрузки устройства. При положительном ответе питание прекращается.

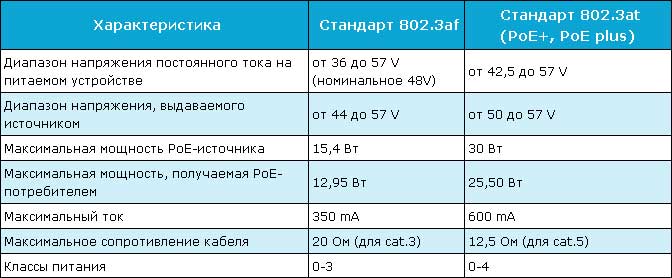

Параметры

Классы питания

Самым распространенным на сегодняшний день является 1-ый класс питания.

Passive PoE

Passive PoE – это существенно удешевленный аналог стандартов 802.3af и 802.3at. Пассивное питание позволяет существенно снизить цену оборудования. Но при этом такое оборудование не производит проверку нуждающегося в питании по витой паре устройства на потребляемую мощность и его состояние. То есть напряжение просто подается постоянно. Присутствует риск несовместимости оборудования, что приведет или к моментальной поломке или устройство сломается чуть позже из-за перегрева плат и их подгорания.

Ведущие производители делают дополнения технологии Passive PoE в виде полезных функций. Приведем пример устройства MikroTik с PoE out. Этот PoE out может определить есть ли подключение устройства к порту, а также узнает о коротком замыкании или перезагрузке. Еще некоторые устройства MikroTik позволяют управлять этими функциями. Можно включать и выключать PoE на портах, изменять режимы ну и так далее. Только в данном случае речь идет не об обычных PoE-шнурах, а о технологии PoE в маршрутизаторах, коммутаторах и прочем оборудовании.

Источники с Passive PoE варьируются по мощности, силе тока и напряжению. Наиболее часто производители их изготовляют непосредственно под определенное свое оборудование. По этой причине PoE-источник нужно подбирать специально под определенное устройство.

Типы распиновки

Также распиновка есть и по третьему типу, то есть когда с целью подачи питания задействована каждая жила кабеля из четырех пар. Но такая распиновка встречается редко и только в фирменной реализации PoE. Лучшим примером будет UPOE от Cisco.

Если в обоих концах сети Вы установите сетевое оборудование с поддержкой стандарта 802.3af или 802.3at, то в этом случае тип распиновки по факту не важен, так как установленное устройство-потребитель PoE будет работать с любым из них. Но, если стандарты разные, то это важно.

Кабель для PoE

Качество PoE очень зависит от качества кабеля и от длины витой пары. Витую пару следует выбирать следующую:

– должно быть четыре пары, то есть четырехпарная витая пара и не ниже cat.5e;

– витая пара должна быть медная, а не омедненная;

– толщина проводников должна быть не менее 0,51 мм (24 AWG);

– сопротивление в проводниках должно быть не выше 9,38 Ом/100 м (если больше, то будет большая потеря мощности);

– желательно известного производителя.

Длина PoE

Стандарты 802.3af и 802.3at говорят о длине витой пары для PoE именно равной 100м. Но на практике же максимальная длина витой пары будет зависеть от множества факторов. И все эти факторы могут быть заранее неизвестны:

– сечение проводников;

– металл проводников;

– наличие изгибов на линии;

– неравномерности витой пары, перегибы кабеля и т.д.

Беря во внимание вышеперечисленное, советуем максимальную длину кабеля PoE не больше 75м. Но если кабель качественный, то можно и больше.

А вот если Passive PoE, то длина должна быть не больше 30-60м. И рассчитывать линию необходимо, учитывая следующее:

– потребляемое напряжение устройством с учетом пиковой нагрузки;

– выдаваемое напряжение источником;

– сопротивление самой витой пары и размер потерь напряжения в этой линии.

Бюджет мощности PoE

Для расчета бюджета PoE необходимо:

1. Провести подсчет общей мощности всех без исключения потребителей PoE на обслуживаемой линии. Рассчитывать нужно по пиковой нагрузке каждого устройства и брать в расчет каждый работающий модуль оборудования.

2. Исходя из показателя мощности, подобрать PoE-источник. При этом необходимо обратить внимание на мощность отдельных портов, то есть, какое устройство к какому именно порту в будущем будете подключать, а также брать в расчет суммарную мощность источника, дабы не превысить общую мощность потребителей. И желательно приплюсовать 25% для резерва. Долгосрочная эксплуатация линии предусматривает, что подаваемая PoE-источником мощность будет терять ежегодно около 10%.

3. Учесть потерю мощности из-за длины кабеля от самого источника до непосредственно потребителя. Здесь главное именно сопротивление проводника. Кроме значений по умолчанию, не забывайте о том, что происходит увеличение сопротивления при нагреве кабеля.