Эта страница является продолжением повествования о настройках Kerio Control. Про установку и базовые настройки можно прочитать ТУТ .

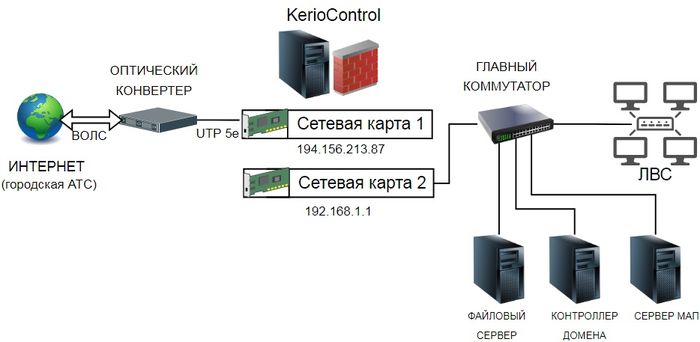

К нам в организацию наконец-то подвели оптоволоконную линию для передачи данных. По ней теперь идет часть телефонии и интернет. Рассмотрим настройки Kerio при подключении к оптическому конвертеру. Новая схема подключения на рисунке ниже.

Цифровой поток из городской АТС приходит по опто-волоконной линии в распределительный шкаф (РШ).

В РШ конвертер преобразует сигнал из светового вида в электрический и разделяет на телефонию и ЛВС. В нашем случае конвертером является сетевой терминал Huawei SmartAX MA5620 2шт. К нему и ко всему остальному оборудованию серверной обязательно нужны ИБП.

Подключаем Ethernet-кабель от сетевого терминала во внешнюю сетевую карту 1 Kerio Control. Какой порт в терминале подключать должен сообщить провайдер.

Подключаем Ethernet-кабель от главного коммутатора (из которого идет вся остальная ЛВС организации) во внутреннюю сетевую карту 2 Kerio Control, см. схему.

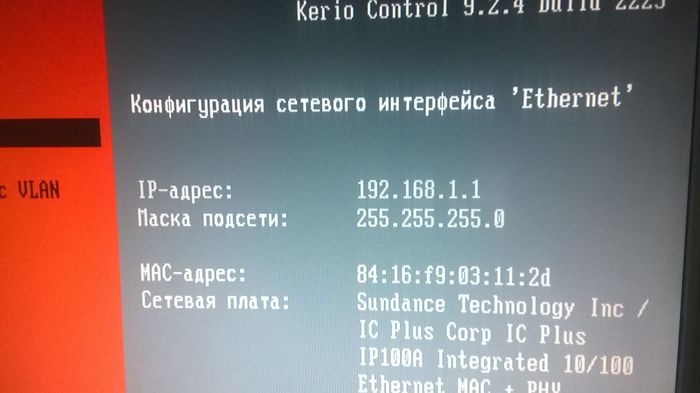

Включаем ПК на котором установлен Kerio Control. В нашем случае настройки уже были выполнены. Если настройки не выполнены, читаем первую часть описания. Если кратко в настройках Kerio нужно указать IP адрес внутренней сетевой карты в пункте «Конфигурация сети». У нас это 192.168.1.1. Маска подсети: 255.255.255.0.

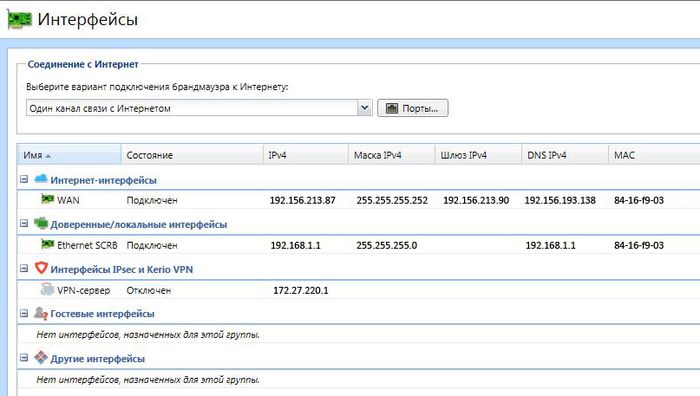

Далее, в любом ПК, который подключен к ЛВС запускаем Internet Explorer и в адресной строке вводим https://192.168.1.1:4081/admin . Браузер сообщит о проблеме с сертификатом безопасности этого сайта. Нажимаем ниже – Продолжить открытие этого веб сайта. Если Kerio не активирован, откроется мастер активации. В нашем случае активация уже выполнена. Авторизируемся и переходим в пункт меню Интерфейсы.

Выбираем вариант подключения брандмауэра к Интернету – Один канал связи с Интернетом.

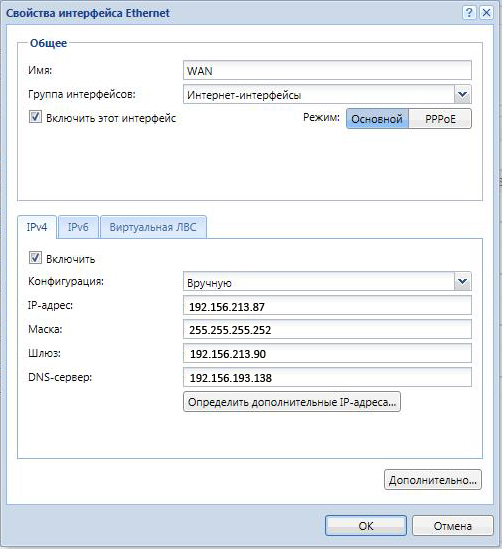

Изменяем настройки в разделе Интернет-интерфейсы. На вкладке режима «Основной» прописываем настройки IPv4 вручную.

Все данные: внешний IP, маску, шлюз, DNS, должен предоставить провайдер.

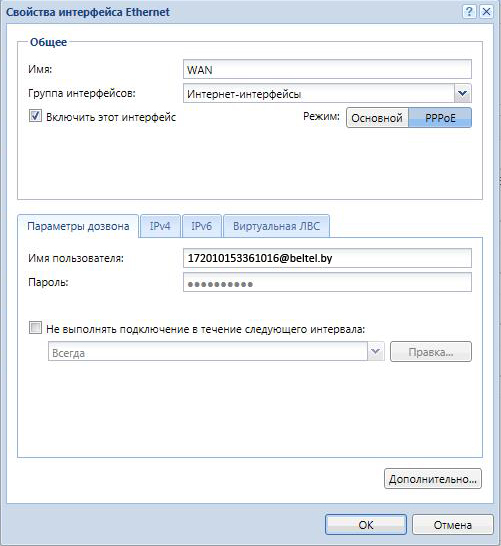

На вкладке «PPPoE» в параметрах дозвона вводим имя пользователя и пароль из договора на предоставление услуги. ОК.

Можно запустить мастера настроек и через него сделать всё то же самое.

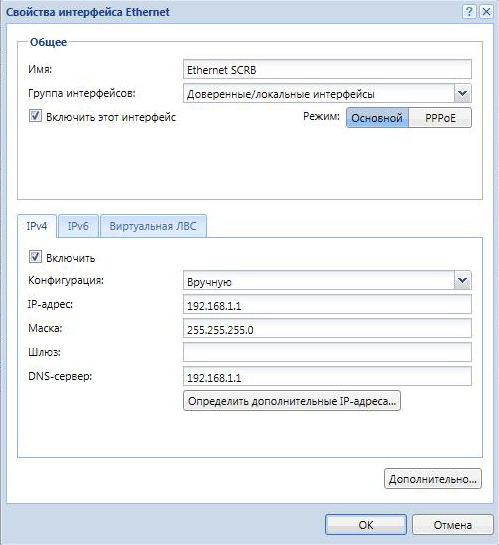

Далее выбираем следующее подключение в пункте «Доверенные/локальные интерфейсы» – наша внутренняя сеть. Эти пункты в зависимости от версии Kerio могут называться по-другому. Придумываем имя и вносим данные как на картинке ниже. DNS от Керио. Шлюз не пишем. ОК.

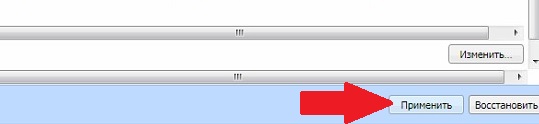

Нажимаем кнопку «Применить» в нижней правой части экрана, настройки активируются.

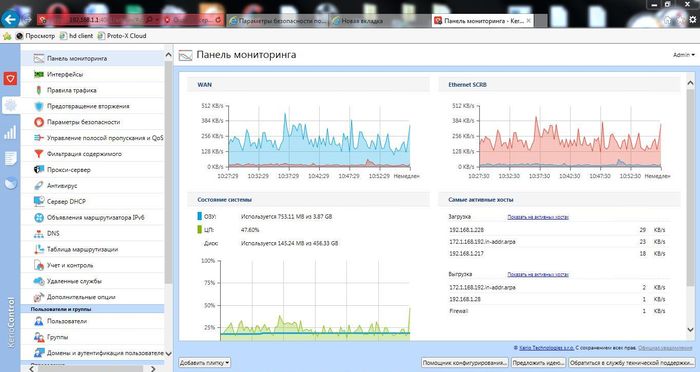

Проверим подключение к Интернету. Интернет работает.

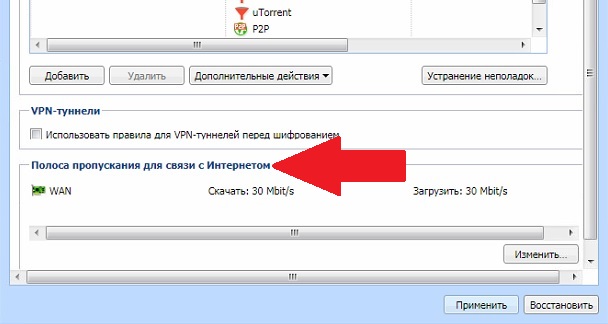

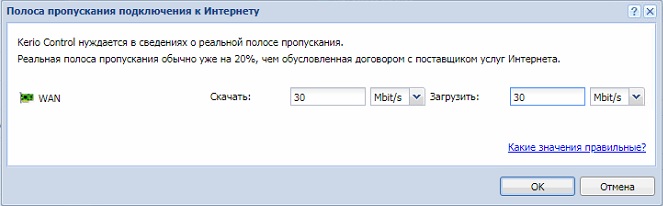

Переходим в пункт «Управление полосой пропускания» и в нижней части выставляем значения скорости.

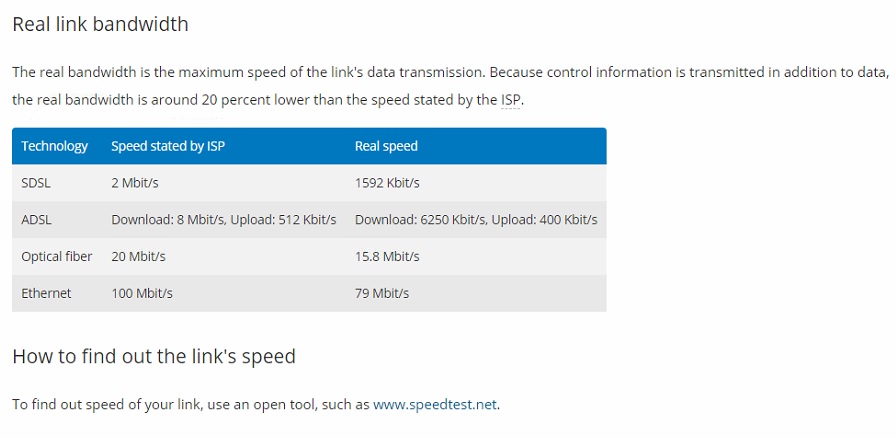

Подсказка Керио нам сообщает, что реальная скорость будет на 20% меньше заявленной в договоре.

Чтоб не заморачиваться с подсчетами выставляем значение как по тарифному плану, у нас 30Мбит/с.

Запускаем SpeedTest и смотрим реальную картину.

Запускаем SpeedTest и смотрим реальную картину.

Скорость скачивания близка к истине, а вот загрузка немного просела. Эта полоса пропускания относится ко всем пользователям, подключенным в сеть. Возможно, что кто-то бесконтрольно что-то загружал в интернет в этот момент, или какие-то другие причины. Для ограничения скорости пользователям переходим к правилам полосы пропускания.

Нужно отметить, что после 1 (одного) ADSL модема на 150+ компьютеров оптика для нашей ЛВС оказалась спасительным Мессией и манной небесной одновременно.

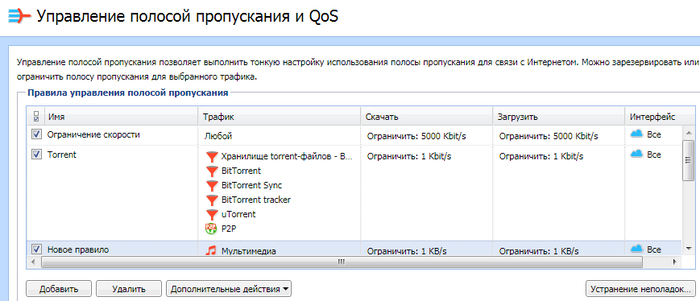

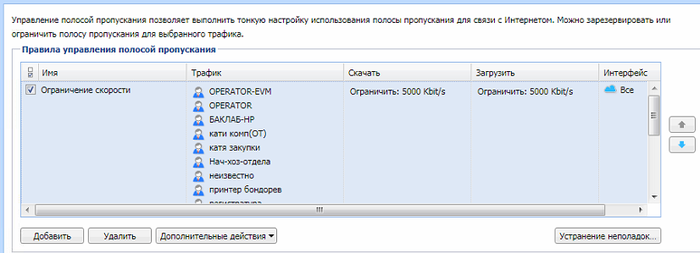

Пока не внесены все пользователи, можно ограничить скорость для всех одновременно, но это неудобно. Поэтому нужно добавить пользователей ЛВС в разделе «Пользователи». Так как этого не сделано, ограничим скорость всем без разбора. Создаем новое правило – Ограничение скорости.

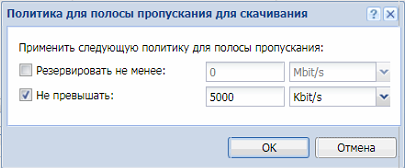

Трафик любой. Скорость ограничиваем по своему усмотрению и обстоятельствам. Максимальное значение устанавливать не рекомендуется. Половина или треть или даже четверть от максимальной скорости вполне подойдет. Если какой-то пользователь займет весь разрешенный канал, то всегда останется резерв для остальных. Для злостных качателей нужно создать отдельное правило и ограничивать им скорость индивидуально или по группам.

Устанавливаем скорость для скачивания и загрузки.

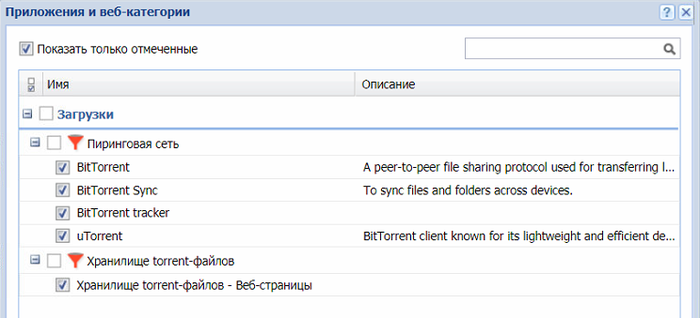

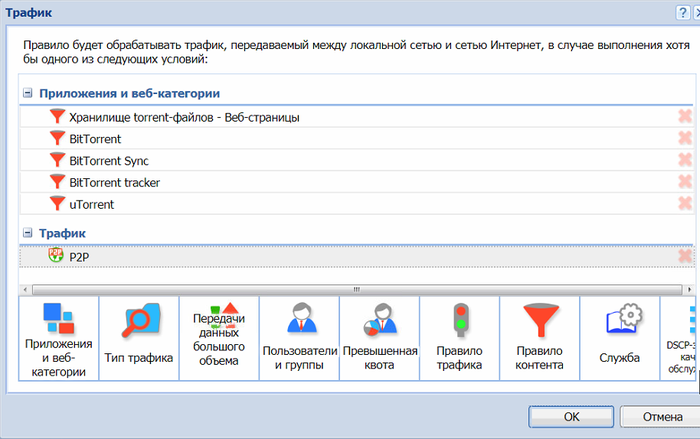

Интерфейсы – Все. Нажимаем применить и правило начнет действовать. Следующее правило – это торренты, которые перегружают сеть. Создаем новое правило. В разделе «Трафик» выбираем «Приложения и веб-категории» и отмечаем всё, что относится к торренту.

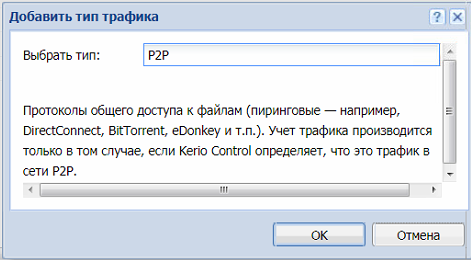

В пункте «Правила трафика» выбираем пиринговую сеть.

Жмем ОК.

Устанавливаем скорость скачивания и загрузка минимальной, интерфейсы – Все. Нажимаем применить и торренты нашей сети больше не страшны.

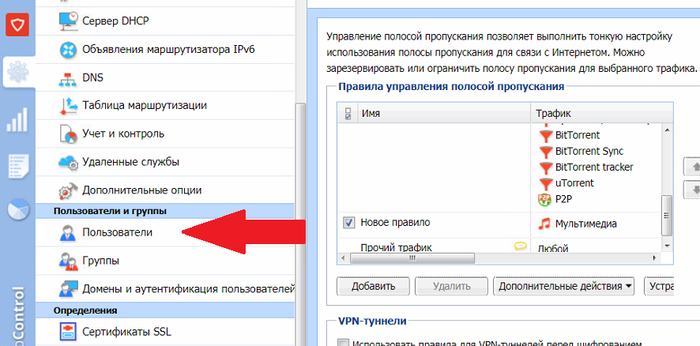

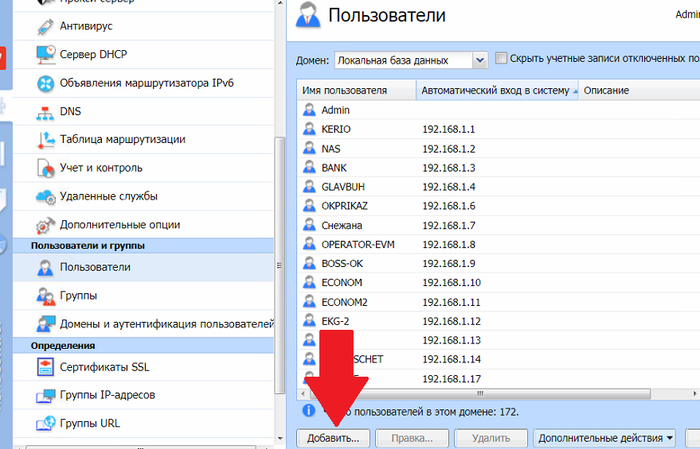

Итак, у нас есть правило, ограничивающее скорость доступа в интернет всем пользователям и ограничение скорости торрентов. Остальные ограничения например ютуба или социальных сетей выполним в разделе «Фильтрация содержимого». Однако до этого лучше немного позависать и добавить всех пользователей. Переходим в раздел меню – «Пользователи».

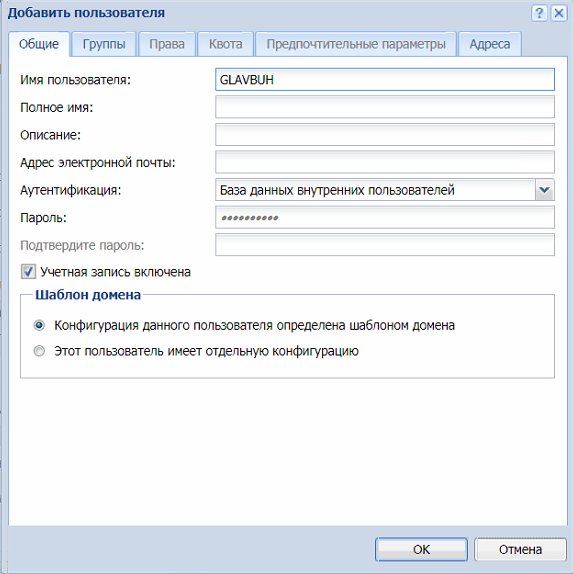

Для добавления пользователя нажимаем кнопку «Добавить».

Вносим имя пользователя. У нас имя в большинстве случаев соответствует имени ПК т.к. не привязан домен.

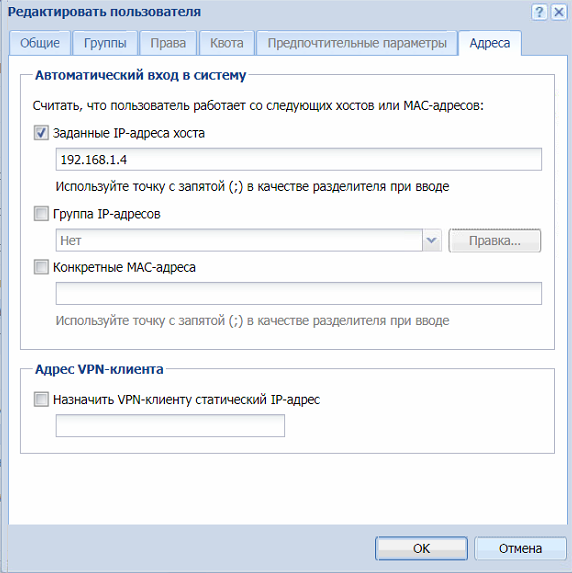

В разделе адреса привязываем IP адрес, потому что у нас в сети статическая IP адресация. Более надежно привязать MAC-адрес. Данные для привязки можно взять из ведомости ПК, которую сис. админы конечно же ведут, или из сканера сети. Нажимаем ОК.

Ну и так далее со всеми пользователями.

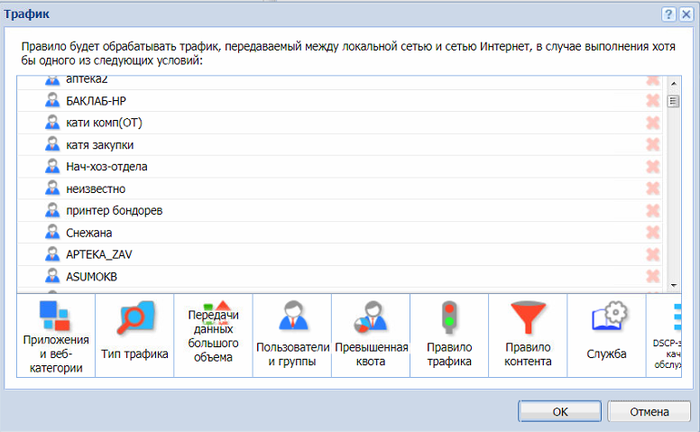

После этого, в пункте меню «Управление полосой пропускания» можно выбрать пользователей или группы пользователей и назначить им определенную скорость для скачивания и загрузки в интернете.

Добавляем сперва всех пользователей в список, нажав на пункт «Пользователи и группы», (отмечаем всех, ОК). Затем, удаляем из списка, нажимая красный крестик, админов, сервера, конференц-зал, руководство и прочие важные места. Устанавливаем скорость. При этом, нужно деактивировать (снять галочку) с самого первого правила, которое ограничивает трафик всем без исключения. Получится новое правило, как на картинке ниже.

Далее можно создавать список пользователе, которые много скачивают или играют в он-лайн игры и занижать им скорость, чтоб другие на жаловались на плохой интернет, как у нас было до установки Kerio очень часто.

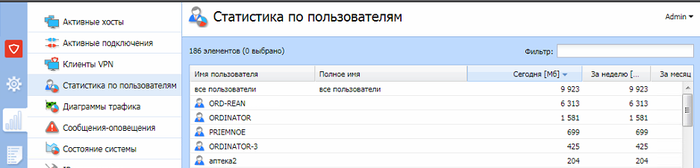

Посмотреть кто сколько скачал можно в разделе статистика.

Другие полезные возможности Kerio Control будут рассмотрены в следующий раз.

2018-04-16T17:19:05

Настройка ПО

Запускаем SpeedTest и смотрим реальную картину.

Запускаем SpeedTest и смотрим реальную картину.