Говоря о безопасности в сети, невозможно не вспомнить о VPN. Что это за технология и с чем её едят? Как она настраивается на смартфонах под управлением Windows? Разберём установку VPN-профиля на Windows Phone и Windows 10 Mobile более подробно.

Говоря о безопасности в сети, невозможно не вспомнить о VPN. Что это за технология и с чем её едят? Как она настраивается на смартфонах под управлением Windows? Разберём установку VPN-профиля на Windows Phone и Windows 10 Mobile более подробно.

Сегодня мы наделены множеством способов обмениваться файлами и папками с другими людьми. Есть электронная почта, приложения для обмена мгновенными сообщениями, онлайн-сервисы передачи файлов, совместное использование облачного хранилища и многое другое

Но как насчет приложения Windows File Explorer? Это может быть не в верхней части списка многих людей; тем не менее, это быстрый и эффективный способ обмена файлами.

Хотите узнать, как возможен обмен файлами из Windows File Explorer? Продолжай читать.

Есть несколько разных способов поделиться файлом в Windows Explorer; мы будем смотреть на них всех по очереди.

Во-первых, давайте рассмотрим меню общего доступа к File Explorer. Чтобы получить к нему доступ, откройте приложение и нажмите вкладку «Поделиться» в верхней части окна.

Кнопка Поделиться

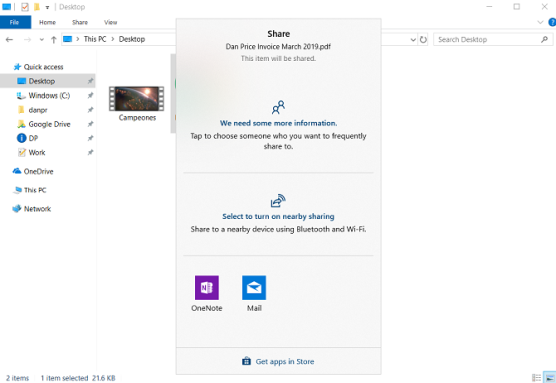

Самым заметным значком является значительная зеленая кнопка «Поделиться» . Нажатие на него откроет родное окно Windows 10 Share.

В верхней части окна вы увидите все ваши часто используемые контакты. Далее приведен список ближайших устройств Bluetooth, с которыми вы можете поделиться своим файлом. И, наконец, в нижней части окна вы увидите список любых приложений на вашем компьютере, которые вы можете использовать, чтобы поделиться файлом. Они включают в себя такие службы, как OneNote и Mail.

Чтобы поделиться файлом с любым из приложений или устройств, которые вы видите в списке, просто нажмите на соответствующую опцию и следуйте инструкциям на экране.

Другие инструменты на ленте

На ленте есть несколько других полезных инструментов для обмена.

Рядом с иконкой «Поделиться» находится ярлык для обмена по электронной почте и ярлык для создания ZIP-файла. Если вам нужно большой файл, одним из наиболее эффективных способов является сжатие его в ZIP-файл перед отправкой. Файл будет намного меньше и, следовательно, будет быстрее загружаться и загружаться.

Если щелкнуть значок ZIP, новая папка ZIP будет создана в той же папке, что и существующий файл. Ярлык электронной почты запустит ваш почтовый клиент по умолчанию, готовый к обмену.

Далее на ленте находятся опции печати и факса, а также — если ваш аппарат поддерживает это — запись компакт-дисков.

Наконец, есть возможность поделиться файлом с другими людьми/устройствами в вашей рабочей группе или домене.

OneDrive тесно интегрирован с операционной системой Windows 10. Одно из мест, где интеграция наиболее очевидна, — в приложении «Проводник».

Если вы вошли в Windows, используя учетную запись Microsoft, а не локальную учетную запись, OneDrive отобразится в списке в левой панели приложения.

У вас есть несколько способов обмена файлами в OneDrive через приложение «Проводник».

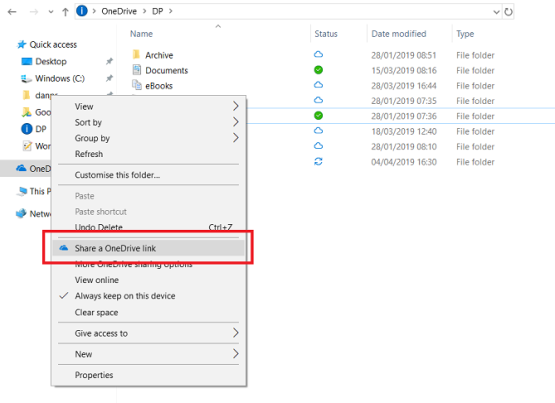

Самый простой способ — перейти к рассматриваемому файлу, щелкнуть по нему правой кнопкой мыши, чтобы открыть контекстное меню, и выбрать «Поделиться ссылкой OneDrive».

Windows автоматически скопирует ссылку в буфер обмена. Оттуда вы можете поделиться ею с таким количеством людей, сколько потребуется. Любые общие файлы обозначаются в приложении «Проводник» небольшим значком головы человека.

Если вам нужны более продвинутые параметры общего доступа, вернитесь в контекстное меню и нажмите «Дополнительные параметры общего доступа OneDrive».

Откроется веб-приложение OneDrive, и появится окно общего доступа. Он позволяет вам переключать опции редактирования, устанавливать дату истечения срока действия для общего файла и устанавливать пароль. Если вы развернете меню «Дополнительно», вы также найдете ссылки для обмена файлами через Facebook, Twitter, LinkedIn и Sina Weibo.

Примечание. Невозможно остановить общий доступ к файлу в OneDrive из проводника. Вместо этого вам нужно открыть веб-приложение OneDrive, перейти к файлу и выделить его, а затем щелкнуть значок «Информация» в верхнем правом углу экрана. Вы можете управлять тем, кто имеет доступ, а также активными URL-адресами общего доступа в разделе «Доступ».

Начиная с октября 2018 года, «Домашняя группа «больше не является частью Windows 10. Но не волнуйтесь — функциональность общего доступа все еще существует благодаря функции сетевого обмена.

Вы можете сделать файл доступным для всех в вашей домашней сети, используя инструменты доступа к сети.

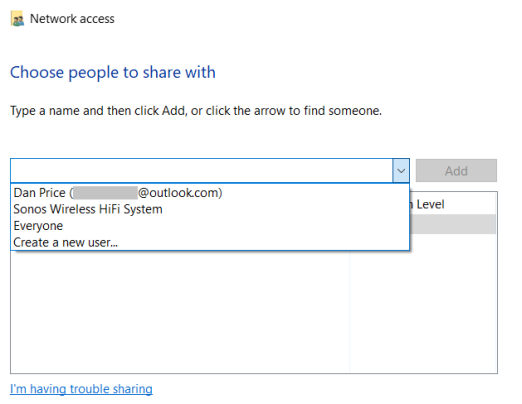

Для начала найдите файл, которым вы хотите поделиться, и щелкните по нему правой кнопкой мыши, чтобы открыть контекстное меню. В контекстном меню выберите «Предоставить доступ → определенным людям».

Откроется новое окно. Нажмите на выпадающее меню и выберите Все. В качестве альтернативы, если вам известны учетные данные одного пользователя в вашей сети, вы можете выбрать «Создать нового пользователя» и ввести данные.

Если у вас включено сетевое обнаружение (Настройки → Сеть и Интернет → Wi-Fi → Управление известными сетями → [Имя Wi-Fi] → Свойства → Личное), разрешенные пользователи в вашей сети будут видеть ваш компьютер как сетевое местоположение, которое они могут получить доступ.

Наконец, вы можете рассмотреть возможность использования сторонних поставщиков облачных хранилищ, таких как Google Drive и Dropbox. Многие поставщики облачных хранилищ предлагают подключаемый модуль Windows, который помещает ярлык на диск в проводнике.

Вы можете перетаскивать файлы в папки поставщиков услуг хранения, чтобы загружать их, а затем делиться ими с другими людьми по обычным каналам. Если вам нужна дополнительная информация, обратитесь непосредственно к литературе поставщика.

Есть и другие способы обмена файлами в Windows

Совместное использование файлов — одна из тех странных задач, которые мы все выполняем каждый день, но очень немногие из нас используют наиболее оптимальный инструмент для работы в каждом случае.

Как мы уже говорили в начале, Windows File Explorer — далеко не единственный способ совместного использования в вашем распоряжении, но он может сыграть важную роль в вашем рабочем процессе, если вы знаете, когда его развертывать.

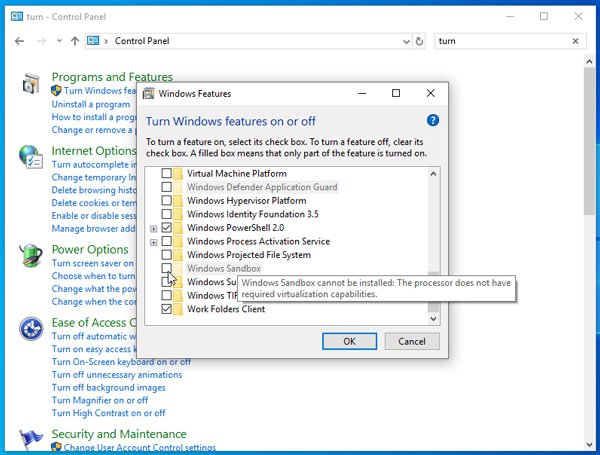

Песочница Windows — одна из новых функций в Windows 10. К сожалению, даже если вы используете правильную сборку Windows 10 в VirtualBox, вы не можете использовать Песочницу Windows. Как и VMware, VirtualBox требует особой поддержки от вашего процессора, чтобы он мог создавать вложенную виртуальную машину. Если вы попытаетесь включить Windows Sandbox в Windows 10 без этой поддержки, вы увидите серую кнопку в окне компонентов Windows.

Если в Windows Sandbox отображается какое-либо сообщение об ошибке, например:

Вы можете решить эту проблему, используя это руководство.

Системные/аппаратные требования:

Чтобы включить и использовать Windows Sandbox на виртуальной машине VirtualBox, выполните следующие действия.

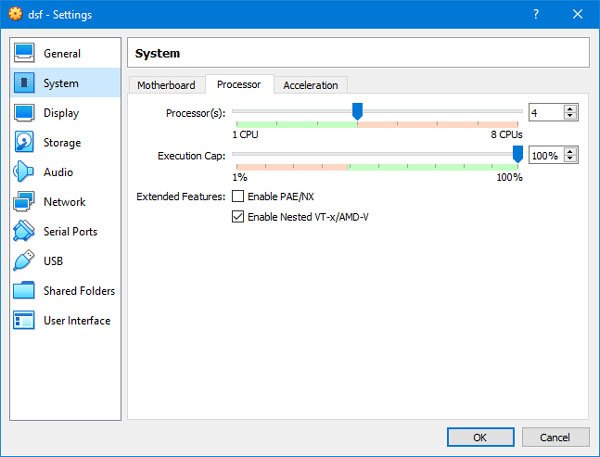

Существует конкретный параметр, который необходимо включить, чтобы использовать вложенную виртуализацию в виртуальной машине VirtualBox. Это называется Nested VT-x/AMD-V. Хотя он говорит VT-x, вы не можете разрешить эту функцию, если у вас есть процессор Intel.

Чтобы найти этот параметр, откройте VirtualBox, выберите виртуальную машину и нажмите кнопку «Настройки». После этого перейдите в раздел «Система» и перейдите на вкладку «Процессор». Отсюда вам нужно сделать два изменения.

Во-первых, вам нужно назначить как минимум 4 ядра виртуальной машине. Вы можете использовать панель Процессор(ы), чтобы поднять номер ядра.

Во-вторых, вам нужно установить флажок Включить Nested VT-x/AMD-V.

После этого нажмите кнопку ОК, чтобы сохранить изменения.

Теперь запустите вашу виртуальную машину и найдите «Включить или отключить функции Windows» в окне поиска на панели задач. После открытия панели «Функции Windows» вы сможете включить «Песочницу» Windows как обычно.

Надеюсь, этот совет будет полезен для вас.

У только начинающих администраторов zabbix часто возникает вопрос. В чем отличие между активным и пассивным агентом? И какой агент лучше использовать. В данной статье постараемся ответить на эти вопросы.

При использовании пассивного агента, zabbix сервер отправляет запросы на zabbix агент, в соответствии с настройками элементов данных (например загрузку cpu, памяти и т.д). А в ответ получает значения этих данных.

При активном агенте. Агент сначала запрашивает у zabbix сервера список элементов данных, частота этих запросов указана в параметре RefreshActiveChecks в настройках zabbix агента, обычно это не чаще одного раза в час, если у вас изменения в настройка узлов сети происходят редко, то можно указать обновление раз в сутки что бы меньше нагружать сервер. После получения элементов данных zabbix агент отправляет данные на сервер в соответствием с настройками этих данных.

Как следует из описанного выше. Основное отличие заключается в том, что при пассивном агенте данные запрашиваются сервером, а при активном данные отправляются самими агентами.

Какой агент использовать это дело вкуса. По моему мнению если у вас небольшая сеть и в которую редко добавляются новые узлы, то можно использовать пассивный агент.

Если же у вас большая сеть и на сервере десятки или сотни тысяч активных элементов данных. А также если в сети постоянно появляются новые узлы. То в этом случае лучше, а также если узлы находятся за НАТом то необходимо использовать активный zabbix агенты.

преимущества пассивного агента

Недостатки

Преимущества активного агента

Недостатки

Создать шаблон для активного zabbix агента из уже существующего на самом деле очень просто. Рассмотрим на примере стандартного шаблона «Template OS Linux». Для этого открываем его на редактирование и смотрим какие еще шаблоны к нему присоединены, кликнув по вкладке «Присоединенные шаблоны»

Прямо здесь кликаем по имени «Template App Zabbix Agent» и в открывшемся шаблоне нажимаем кнопку «Полное клонирование». Переименовываем новый шаблон например в «Template App Zabbix Agent_activ». И жмем добавить. Затем открываем созданный шаблон на редактирование, переходим на вкладку «элементы данных» и выделяем все элементы данных.

После чего жмем «Массовое обновление». Выбираем тип «Zabbix агент (активный)»

И нажимаем «обновить»

Снова открываем шаблон «Template OS Linux» и здесь нажимаем кнопку «Полное клонирование». И создаем новый шаблон «Template OS Linux_activ». Открываем шаблон «Template OS Linux_activ» на редактирование и переходим на вкладку «Присоединенные шаблоны». Здесь отсоединяем шаблон «Template App Zabbix Agent» и присоединяем «Template App Zabbix Agent_activ».

Затем переходим в элементы данных и также с помощью кнопки «Массовое обновление» меняем тип на «Zabbix агент (активный)». Еще нам нужно изменить тип в правилах обнаружения. Для этого переходим на вкладку «Правила обнаружения» и нажимаем в каждом правиле на ссылку «Прототипы элементов данных». К сожалению здесь массовое обновление не работает. Поэтому проходимся по каждому элементу вручную и меняем тип. Теперь у нас есть новый шаблон «Template OS Linux_activ», который работает с активным zabbix агентами. И уже его мы можем навешивать на хосты.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

В zabbix существует отличный механизм который позволяет автоматически добавлять новые хосты на мониторинг. Что существенно экономит время по развертыванию системы мониторинга.

Представьте себе что у вас есть парк из несколько сотен машин. А теперь представьте сколько времени займет у вас добавление вручную их на zabbix. Конечно можно написать скрипт который через zabbix-api добавит их, но есть более простой путь-это авторегистрация агентов.

При таком подходе вам нужно только установить активный zabbix агент на хосте, а на сервер он уже автоматически добавится и применит нужные шаблоны. А если у вас уже есть настроенная система конфигурация ansible или puppet, то вся процедура займет буквально несколько минут.

Для начала создаем на сервере zabbix новое действие. Переходим в меню Настройки-Действия-создать действие. Источник выбираем «Авторегистрация»

На открывшейся странице на вкладке «Действия» заполняем следующие поля

Здесь

Имя — любое название действия

Новое условие — выбираем «Метаданные узлов сети» — «содержит» и здесь вписываем строку по которой будем идентифицировать регистрируемые хосты.

Затем переходим на вкладку «Операции». И здесь в поле «операции» кликаем по ссылке «Новый». И добавляем правила которые необходимо применить при регистрации хоста.

Обратите внимание на один момент, при добавлении операции нужно кликать не на большую кнопку «добавить». А на мелкую ссылку «добавить»

Например для добавления узла и добавления его к группе Linux servers с присоединением к шаблону «Template Linux OS_activ» выглядит так

После этого нажимаем большую кнопку «Добавить». На этом настройку сервера можно считать завершенной.

Открываем конфигурационный файл агента и редактируем следующие поля

Закомментировать или прописать свое уникальное имя в параметре

Hostname=Zabbix server

В противном случае добавится только один хост, для остальных хостов сервер будет считать что узел уже существует. Если этот параметр будет пустой или закомментирован, то узел добавится под системным именем.

В параметре ServerActive прописываем ip адрес сервера

ServerActive=<zabbix server>

Раскомментировать параметр HostMetadata и присвоить ему значение которое мы указали в настройках сервера

HostMetadata=linux.autoreg

После чего перезапускаем агент. Идем на сервер и в узлах сети, в указанной группе, а также в группе «Discovered hosts» должен появиться новый узел. Если этого не произошло, то смотрим логи агента и сервера, как правило там подробно описано что у нас пошло не так. При необходимости мы можем отредактировать настройки вручную, эти настройки не пропадут. Только не меняйте имя, иначе узел снова зарегистрируется под именем настроенном в параметре Hostname.

Как видим настроить автоматическое добавление узлов в zabbix дело десяти минут. А вот упрощает и экономит время при дальнейшем обслуживание мониторинга это существенно.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

CMS Drupal, как и другие популярные системы управления контентом, имеет определённый набор модулей, заслуженно пользующийся «уважением» разработчиков. Такие модули позволяют, в первую очередь, быстро и надёжно реализовать функционал, без которого не обходится ни один уважающий себя сайт. Подобные модули — это не «джентельменский набор», а действительно незаменимый инструментарий среди готовых решений. Заслуживший, кстати огромное доверие сообщества разработчиков Drupal. Имея под рукой такой инструментарий, создание сайта даже с довольно продвинутым функционалом не составляет особого труда для опытных разработчиков. Именно о таких модулях, применительно к разным категориям функционала среднестатистического сайта и будет рассказано в данной статье. Как установить эти модули было рассмотрено в этой статье

Модули условно подразделяются по уровню сложности и категории функционала. В первом случае это могут быть небольшие модули, не требующие дополнительных зависимостей. Но также есть и довольно сложные, состоящие из нескольких дополнительных подмодулей и требующие наличия сторонних библиотек.

Во втором случае это модули, реализующие функционал определённой направленности. Например SEO, авторизация, импорт/экспорт и т. д. Очень популярными являются модули для организации и вывода данных и контента. По сути в этой области для Drupal основным и самым популярным является Views. Далее будут представлены модули для некоторых самых популярных категорий функционала. Рекомендуется использовать именно их, прежде чем принимать решение о написании собственных модулей для реализации аналогичного функционала.

Для того, чтобы обслуживание сайта было максимально комфортным и удобным, Drupal необходимо снабдить соответствующими возможностями.

По-умолчанию меню администрирования заставляет довольно много щёлкать по пунктам и ссылкам прежде, чем искомый компонент или настройка Drupal будут найдены. А стандартное оформление списка модулей на странице управления модулями Drupal предоставляет администратору далеко не самый наглядный интерфейс, в котором нужно излишне копаться.

Для улучшения функциональности меню администрирования лучшим решением является модуль Administration menu. Он раскрывает все вложенные подпункты всех уровней меню при наведении курсора мыши. Последовательно раскрывая таким образом все подменю и подпункты, «пункт назначения». Т. е. требуемый компонент администрирования CMS может быть достигнут буквально в один клик.

Более эффективно управлять модулями позволяет Module Filter. Этот модуль автоматически группирует имеющиеся в системе модули по категориям. Таким образом администратору предоставляется наглядная ситуация о том, какие модули используются, какие включены/отключены, а какие были установлены недавно. Это очень полезно, когда для больших проектов используется большое количество модулей. Функционал Module Filter также предоставляет комфортную навигацию по самой странице управления модулями для поиска и управления ими.

Первое, что должен сделать разработчик Drupal после установки CMS – это установить модуль Views. Это настолько нужный модуль, что непонятно, почему его изначально не было в составе стандартной поставки CMS Drupal. Только для Drupal 8 Views был включен, как системный модуль по-умолчанию.

Views позволяет выводить практически любые данные из базы данных (БД) сайта без необходимости создания соответствующих полей вывода программным способом вручную. Разработчик не работает с языком запросов SQL. А конструирует их визуально, используя инструменты предоставляемые Views непосредственно через веб-интерфейс. В результате с помощью Views можно создавать компоновки из выбранных из БД данных. Эти компоновки называются «представлениями». Они могут быть сколь угодно сложными, начиная от вывода простого списка популярных статей за неделю и заканчивая сложными интерактивными библиографическими списками. И всё это без ручного программирования.

CKEditor – это модуль, выводящий редактирование текста в Drupal на совершенно другой уровень. Он заменяет собой стандартный модуль редактирования текста и представляет собой довольно продвинутый WYSIWYG-редактор. CKEditor относится к категории очень сложных модулей, для которых необходима сторонняя библиотека CKEditor. CKEditor также как и Views был включён в состав Drupal 8.

Ещё одним модулем, упрощающим и в то же время добавляющим функционал для работы с пользовательскими данными и контентом, является модуль IMCE. Этот модуль позволяет организовать хранение и управление данными для каждого пользователя сайта отдельно. Например, с этим модулем можно загружать и впоследствии использовать изображения для своих статей. Для хранения пользовательских данных в файловой системе сайта отводится отдельный каталог, доступный только его владельцу. Администратор может настраивать различные квоты и параметры использования для каталогов пользователей.

HTML Purifier – модуль, чья главная задача заключается в очистке текстового контента, в частности HTML-разметки и CSS от вредоносного кода, а также приведение ошибочного или «неграмотного» кода к правильному виду. Таким образом, HTML Purifier автоматически проводит валидацию и исправление кода. Конечно, данный модуль относится больше к категории безопасности. Также для этого модуля необходима соответствующая сторонняя библиотека и модуль Libraries API. Последний необходим для всех проектов (модулей, тем), использующих сторонние библиотеки в Drupal.

Better Formats – ещё один модуль, исправляющий существенные недоработки Drupal для управления форматами ввода. По-умолчанию эта возможность не обладает достаточной гибкостью для сложных проектов на Drupal. Форматами ввода практически невозможно управлять. В частности гибко адаптировать их для использования в конкретных условиях. Например для отдельных ролей пользователей или типов материалов. Именно эту проблему и решает Better Formats.

Ещё одним замечательным модулем для работы с контентом является ImageCache Actions. Он позволяет задавать правила автоматической обработки изображений по требуемым параметрам. Например, необходимо, чтобы в поле, выводящее аватар пользователя, этот аватар рисовался в «круглой» форме определённого диаметра. Это легко сделать при помощи ImageCache Actions, предварительно задав соответствующий формат обработки изображения и включив его в параметрах вывода поля аватра. Или можно задать водяной знак для защиты изображений, публикуемых на сайте. В коллекции ImageCache Actions также поставляется большой выбор различных графических эффектов для изображений.

Для данной категории самыми эффективными и функциональными модулями по праву являются следующие:

Все перечисленные модули в совокупности, если их умело настроить, способны сделать из обычного сайта на Drupal социально-ориентированный портал. Или форум (с модулем Forum из стандартного комплекта Drupal).

Для того, чтобы сайт привлекал посетителей, он должен быть «живым», т. е. максимально интерактивным. Самыми интерактивными сайтами являются, наверное, социальные сети и интернет-магазины — они наиболее популярны среди пользователей.

Лучшим и самым простым способом добавить на сайт Drupal побольше интерактива является уже упомянутый модуль Rules. Он позволяет управлять логикой работы сайта путём создания автоматических действий, активируемых при определённых условиях. Очень часто используется для создания системы рейтингов на сайте, а также интернет-магазинов. Основой модуля является «правило» — «rule», которое описывает, какие действия должны выполняться (например, начисление баллов пользователю) и при каких условиях (например, при оценке контента или при покупке товара). Процесс создания правил не требует знаний в программировании, однако для новичков довольно сложен.

В заключение стоит отметить, что не для всех представленных выше модулей были указаны зависимости. С этой информацией можно ознакомиться на официальных страницах этих модулей. Некоторые из них довольно сложны в использовании, однако для CMS Druapl это именно те решения, которые за долгие годы снискали доверие разработчиков. И именно благодаря таким решениям базовая комплектация Drupal способна развиться в мощный, красивый, интересный и привлекающий пользователей сайт.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.