Приватные прокси-серверы являются прокси-серверами с ограниченным доступом, которые используются конкретным пользователем или организацией. Если индивидуальный (приватный) proxy купить, то у вас появиться ряд преимуществ по сравнению с общедоступными прокси. Выбор прокси-сервера предназначено для пользователей, которые ценят анонимность, безопасность и высокую скорость. Читать

Архив рубрики: Публикации

openSUSE Leap 15.4: Стабильность, мощность и гибкость для опытных пользователей

openSUSE Leap 15.4 – это новейшая версия стабильного дистрибутива Linux от сообщества openSUSE. Он основан на SUSE Linux Enterprise 15 SP4, что гарантирует его надежность, безопасность и высокую производительность. Leap 15.4 содержит множество обновлений и улучшений, делающих его идеальным выбором для опытных пользователей, которым нужна гибкая и мощная платформа для работы и творчества. Читать

Fedora 38: Обзор нового флагмана

Fedora 38, новейшая версия популярного дистрибутива Linux, уже здесь! Она привносит множество интересных функций и улучшений, делая ее еще более привлекательной для пользователей всех уровней. Читать

KDE Plasma 5.27: Путеводитель по новому LTS-выпуску

KDE Plasma 5.27, выпущенная в феврале 2023 года, знаменует собой новую веху в развитии этой популярной среды рабочего стола. Это не только LTS-выпуск (Long Term Support), который будет поддерживаться до 2026 года, но и он содержит множество новых функций, улучшений и исправлений ошибок. Читать

Перенос проектов между облаками: миграция в облачную эру

В современном мире, где бизнес все больше ориентируется на цифровые технологии, миграция в облако стала не просто трендом, а насущной необходимостью. Однако, переход на облачную платформу – это не просто единый шаг, а скорее многоэтапный процесс, который может включать в себя перенос уже существующих проектов между облачными провайдерами.

Что такое перенос проектов между облаками?

Перенос проектов между облаками – это процесс перемещения данных, приложений и инфраструктуры из одного облачного провайдера в другой.

Причины переноса:

- Неудовлетворенность текущим провайдером: высокая стоимость, недостаточная функциональность, проблемы с производительностью или поддержкой.

- Поиск более выгодных предложений: стремление к оптимизации затрат, поиску более привлекательных тарифов или условий.

- Смена стратегии: переход на облачную платформу с более широкими возможностями, требуемая для реализации новых бизнес-целей.

- Повышение безопасности и надежности: стремление к более высокому уровню защиты данных, отказоустойчивости или резервного копирования.

- Соответствие требованиям: необходимость соответствовать отраслевым стандартам или нормативным актам, которые могут не поддерживаться текущим провайдером.

Сложности и риски:

- Несовместимость платформ: различные облачные провайдеры могут использовать разные технологии, форматы данных и API, что может сделать перенос сложным или даже невозможным.

- Проблемы с миграцией данных: потеря данных, нарушение целостности или конфиденциальности во время переноса.

- Прерывание работы: простой приложений или сервисов во время миграции, что может привести к убыткам и негативно сказаться на репутации компании.

- Непредвиденные расходы: дополнительные расходы на миграционные инструменты, услуги специалистов или другие непредвиденные факторы.

Стратегии переноса:

- «Рефакторинг»: изменение кода приложения для обеспечения его совместимости с новой платформой.

- «Переплатформа»: перенос приложения на новую платформу без изменения кода.

- «Перепроектирование»: полная переработка приложения с использованием технологий и инструментов новой платформы.

Выбор стратегии:

- Сложность приложения: более сложные приложения могут потребовать рефакторинга или перепроектирования.

- Бюджет: рефакторинг может быть более трудоемким и дорогостоящим, чем переплатформа.

- Время: переплатформа может быть более быстрым вариантом, но может привести к потере функциональности.

Планирование и подготовка:

- Оценка проекта: анализ сложности, определение целей и задач миграции.

- Выбор стратегии: определение оптимального способа переноса.

- Выбор инструментов: подбор подходящих инструментов и сервисов для миграции.

- Тестирование и миграция: тщательное тестирование перед переносом и поэтапная миграция данных и приложений.

Рекомендации:

- Тщательно планируйте: детальный план миграции поможет избежать ошибок и минимизировать риски.

- Используйте правильные инструменты: выбор подходящих инструментов и сервисов может значительно упростить процесс миграции.

- Тестируйте и еще раз тестируйте: тщательное тестирование перед переносом и поэтапная миграция помогут избежать проблем и ошибок.

- Обратитесь к специалистам: опытные специалисты по миграции могут помочь вам спланировать, выполнить и оптимизировать перенос проекта.

Перенос проектов между облаками – это сложный, но выполнимый процесс. При тщательном планировании, правильном выборе инструментов и профессиональной поддержке миграция может стать успешным шагом к оптимизации ИТ-инфраструктуры и достижению бизнес-целей.

Как сократить URL-адрес в WordPress с помощью собственного домена? –

Службы сокращения URL-адресов популярны, поскольку позволяют превратить длинные URL-адреса с параметрами в простые и короткие URL-адреса. Это помогает пользователям легко запомнить короткий URL-адрес и быстро открыть веб-страницу. Для этой цели вы можете использовать сторонние сервисы, такие как bit.ly. Однако конечный URL-адрес будет находиться на другом доменном имени, а не на вашем собственном домене. Если вы используете WordPress, вот простой способ сократить URL-адреса с помощью собственного доменного имени.

Зачем использовать собственный домен для коротких URL-адресов?

При использовании сторонних сервисов есть несколько проблем:

- Это будет проблемой доверия для пользователей, поскольку бесплатные сторонние сервисы в основном используются для рассылки спама.

- Плагины безопасности и спам-фильтра не позволят отправлять эти URL-адреса в контактную форму.

- Большинство провайдеров электронной почты блокируют и отправляют письма в спам/спам, если сообщение содержит URL-адреса из этих доменов.

Таким образом, использование собственного домена не только делает его удобным, но и позволяет свободно использовать сокращенные URL-адреса без каких-либо ограничений.

Сократить URL-адрес в WordPress

Сначала держите длинные URL-адреса под рукой и выполните следующие действия:

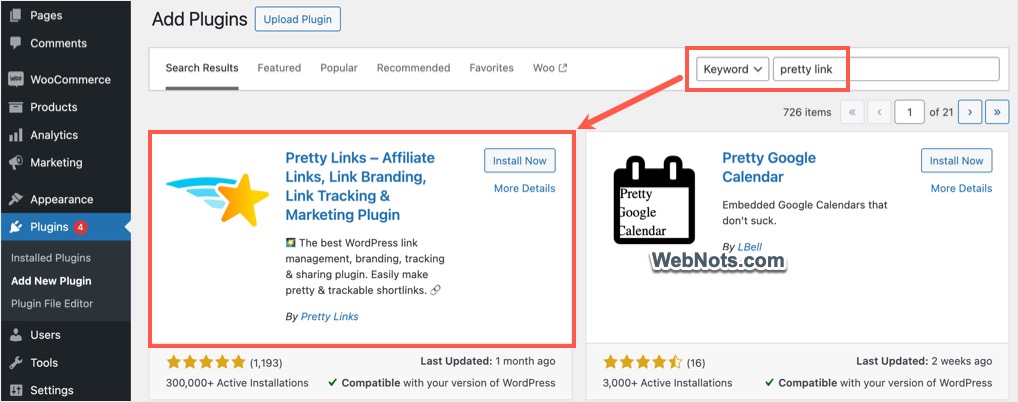

- Войдите в панель администратора WordPress и перейдите в меню «Плагины > Добавить новый плагин».

- Найдите «pretty link» и установите/активируйте плагин Pretty Link на своем сайте.

Установите плагин Pretty Link

Установите плагин Pretty Link

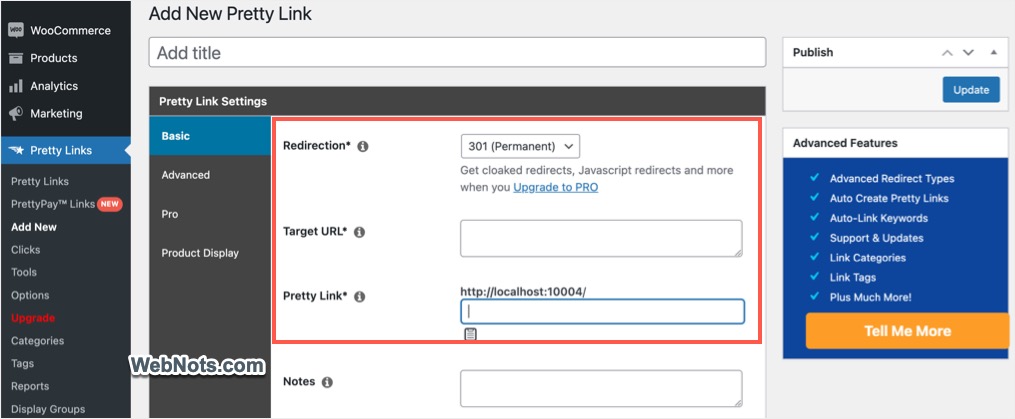

- Перейдите в меню «Pretty Links > Add New», чтобы создать новый короткий URL-адрес.

- На вкладке «Основные» выберите для параметра «Перенаправление» значение «301 (Постоянное)». Вставьте свой длинный URL-адрес в поле «Целевой URL» и введите URL-адрес короткого URL-адреса в поле «Красивая ссылка». Slug — это текст-суффикс, который появляется после имени домена в любом URL-адресе WordPress.

Создать новый короткий URL-адрес

Создать новый короткий URL-адрес

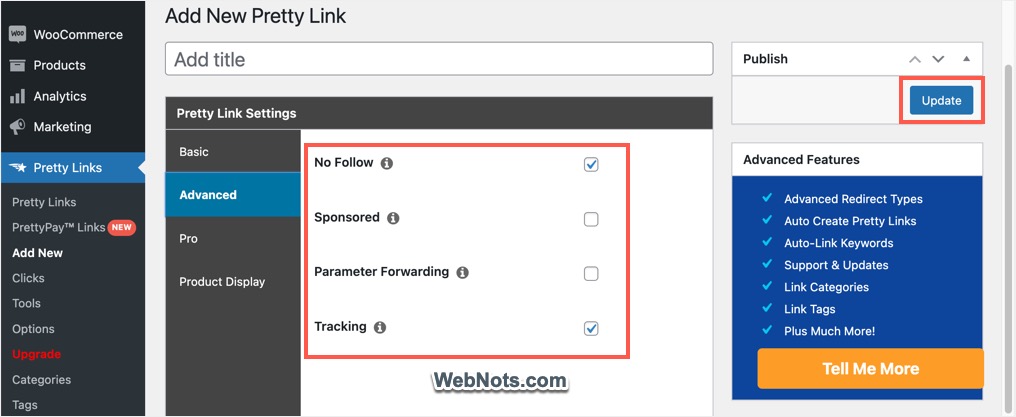

- Перейдите на вкладку «Дополнительно» и установите флажок «Отслеживание», чтобы включить отчеты. При необходимости установите флажки «Нет подписки», «Спонсорство» и «Пересылка параметров».

Расширенные настройки для короткого URL-адреса

Расширенные настройки для короткого URL-адреса

- Нажмите кнопку «Обновить», чтобы опубликовать изменения.

Теперь вы можете начать использовать короткий красивый URL-адрес ссылки вместо исходного длинного URL-адреса. Вы можете перейти в меню «Pretty Link» и отслеживать количество кликов по сокращенному URL-адресу.

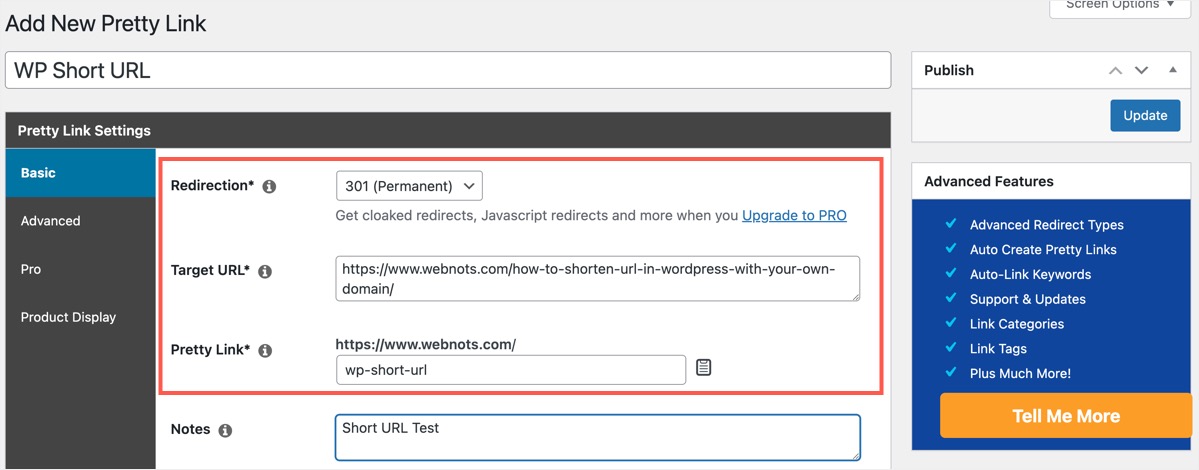

Пример короткого URL-адреса

Мы используем плагин Pretty Link, и вот живой пример того, как он работает.

- Целевой или исходный URL –

- Красивый или короткий URL –

Перейдите в раздел «Pretty Links > Add New» и создайте ссылку, как описано выше.

Пример сокращенного URL-адреса

Пример сокращенного URL-адреса

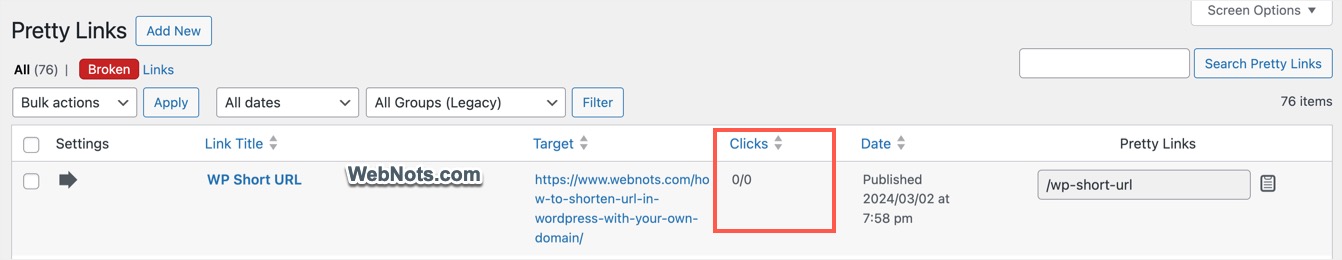

Теперь щелчок по сокращенной URL-ссылке автоматически перенаправит вас на целевую страницу (эту страницу). Перейдите в меню «Pretty Link» и проверьте столбец «Клики», чтобы узнать количество кликов.

Мониторинг кликов по коротким URL-адресам

Мониторинг кликов по коротким URL-адресам

Плагин сохранит данные о кликах в течение 90 дней и автоматически удалит. Если вы хотите удалить все данные о кликах по коротким ссылкам, перейдите в «Pretty Link > Инструменты > Обрезать клики» и нажмите кнопку «Удалить все клики».

Удалить данные о кликах

Удалить данные о кликах

Вы также можете использовать плагин Pretty Link для маскировки длинных партнерских URL-адресов под короткие пользовательские URL-адреса. Таким образом, вы можете изменить URL-адреса сторонних доменов с параметрами на свое собственное доменное имя с помощью легко запоминающегося ярлыка.

Примечание: WordPress также назначает постоянный URL-адрес короткой ссылки для каждого сообщения или страницы, используя /?p=123 формат. Например, доступ к этому сообщению можно получить по URL-адресу. https://www.webnots.com/?p=80292. Однако пользователям сложно запоминать цифры, и использование плагина может помочь создать короткие и описательные URL-адреса.