Разработка сайта на локальном WordPress может помочь ускорить процесс разработки. В прошлом, мы показали вам, как установить WordPress на вашем компьютере Windows, используя WAMP и на Mac с помощью MAMP. После того как вы закончили разработку на локальном компьютере, то следующим шагом будет перемещении локального сайта на живой сайт. В этой статье мы покажем вам, как переместить сайт на WordPress с локального сервера на живой сайт. Используя этот процесс, вы могли бы перенести все свое содержимое (посты, страницы, изображения и т.д.), тему, а также подключаемые плагины с локального сервера на живой сервер.

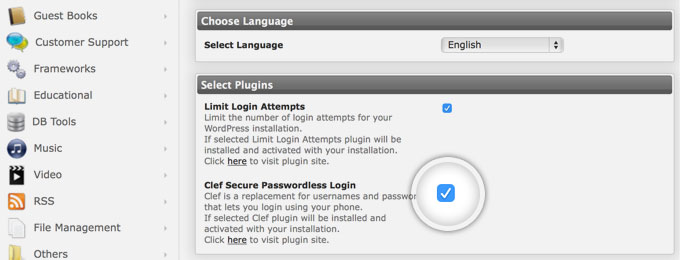

Прежде чем мы начнем, мы должны сообщить вам, что вы можете сделать эту миграцию с локального сервера на живой сайт проще с помощью одного из двух плагинов: BackupBuddy или Duplicator. В этой статье мы покажем вам, как переместить WordPress с локального сервера на живой сайт вручную, так что вы можете изучить процесс. Однако, чтобы сделать этот процесс простым для вас, вас все же стоит установить специальный плагин Duplicator.

Предварительные шаги

Для того , чтобы перенести свой локальный сайт разработанный на рабочем сервере WordPress, вам нужно две вещи. Во- первых это локальный сервер. Мы предполагаем, что у вас есть работающий WordPress сайт на локальном сервере, и у вас есть полный доступ к нему. Далее, вам нужно будет иметь веб -хостинг, который поддерживает WordPress, так что вы можете перенести свой контент.

Вы должны будете также иметь FTP программу и знать, как использовать FTP, так что вы можете загрузить свой контент на живой сайт.

Примечание: скриншоты, которые используются в этой статье, из хостинг — провайдеров, которые имеют Cpanel.

Шаг 1: Экспорт локальной базы данных WordPress

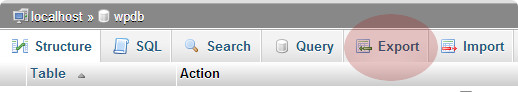

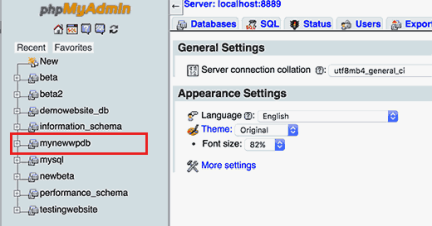

Первое, что вам нужно сделать, это экспортировать локальную базу данных WordPress. Мы будем использовать PhpMyAdmin, чтобы сделать это. Если вы не знакомы с ним, то вы можете захотеть взглянуть на наше руководство по управлению базами данных WordPress с помощью PhpMyAdmin. Просто зайдите http://localhost/phpmyadmin/ и нажмите на вашу базу данных WordPress. Затем нажмите на кнопку Экспорт в верхней панели меню.

В варианте методе экспорта выбрать обычный, который предоставит вам больше возможностей экспортировать свою базу данных. Выберите все таблицы для экспорта и gzipped для сжатия. Прокрутите вниз до нижней части страницы и нажмите кнопку Go, чтобы загрузить вашу базу данных.

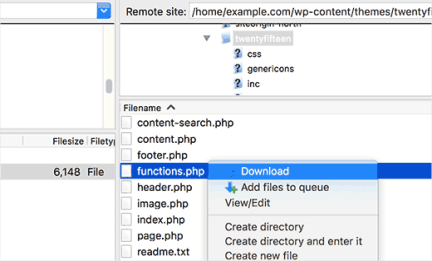

Шаг 2: Загрузка WordPress файлов в прямом эфире на сайт

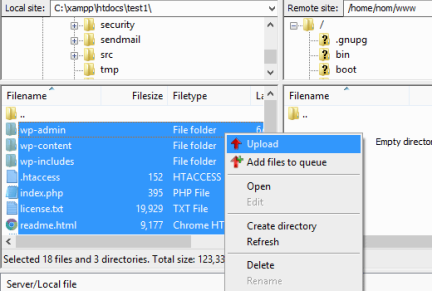

Теперь откройте клиент FTP и подключитесь к сайту. После того как вы подключены к живому сайту, убедитесь, что вы загрузили файлы в нужный каталог. Например, если вы хотите, чтобы сайт был размещен на yoursite.ru, то вы хотели бы загрузить все файлы в директорию public_html.

Теперь выберите локальные файлы WordPress и загрузите их на свой рабочий сервер.

Шаг 3: Создание базу данных MySQL на живом сайте

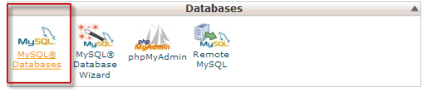

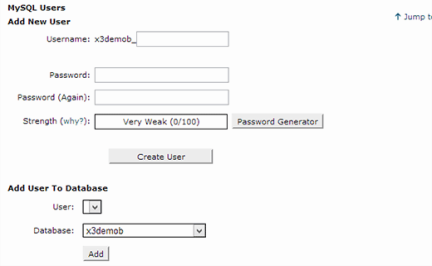

В то время как ваш FTP — клиент загружает ваши WordPress файлы, вы можете потратить это время на импорт базы данных на реальном сервере. Большинство WordPress хостинг — провайдеров предлагают CPanel управлять учетной записи хостинга, поэтому мы покажем вам, как создать базу данных с помощью CPanel. Войдите в панель управления Cpanel и нажмите на иконку базы данных MySQL, которую можно найти в разделе базы данных.

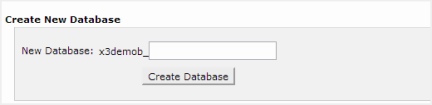

На следующем экране, создайте базу данных, введя имя для вашей базы данных.

После создания базы данных, прокрутите вниз для пользователей раздел MySQL и создайте или добавьте существующего пользователя в базу данных. После добавления пользователя, CPanel укажет вам установить привилегии MySQL для этого пользователя. Просто предоставить все привилегии пользователю.

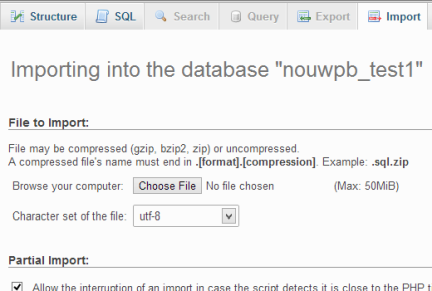

Шаг 4: Импорт WordPress базы данных на живой сайт

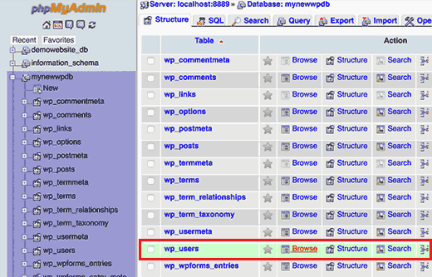

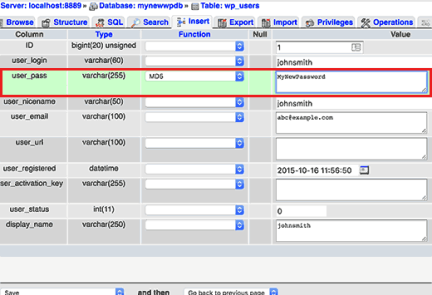

Следующий шаг в этом процессе, это импортировать базу данных WordPress. Перейдите к панели управления Cpanel, прокрутите вниз до раздела базы данных и нажмите на PhpMyAdmin. Это приведет вас к PhpMyAdmin, где зайдите в базу данных, созданную ранее. PhpMyAdmin покажет новую базу данных без каких — либо таблиц. Нажмите на вкладку Импортировать в верхнем меню. На странице импорта, нажмите на кнопку выбора файла, а затем выберите сжатый файл базы данных, сохраненный на шаге 1. Наконец, нажмите кнопку Go в нижней части страницы. PhpMyAdmin теперь будет импортировать вашу базу данных WordPress.

Шаг 5: Изменение URL сайта

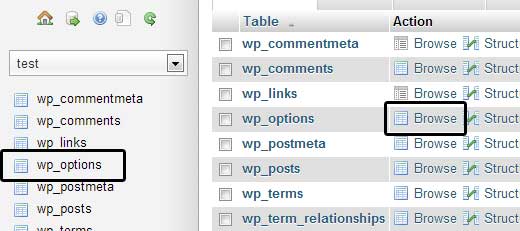

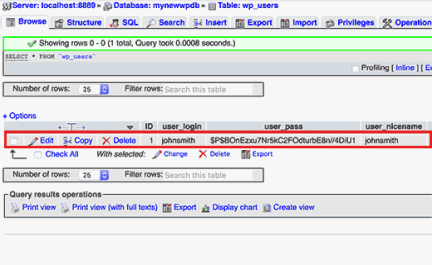

Теперь вам нужно изменить URL сайта, так что вы можете настроить свой живой сайт WordPress. В вашем PHPMYADMIN, обратите внимание на таблицу wp_options в вашей базе данных, которую мы только что импортировали в шаге 4. Если вы изменили свой префикс базы данных, то вместо wp_options может быть {префикс} _options.

Нажмите на кнопку Обзор, расположенную рядом с wp_options или ссылку, которые вы видите на боковой панели, чтобы открыть страницу со списком полей в таблице wp_options. Смотрите скриншот ниже:

Под полем options_name , вам нужно искать SITEURL . Нажмите на иконку Редактировать поле , которое можно найти в крайнем левом положении в начале строки.

При нажатии на поле редактирования, появится окно редактирования поля. В поле вводаoption_value, вы увидите URL вашей локальной установки, вероятно, что — то вроде: http://localhost/test. Осторожно вставьте новый URL сайта в эту область, например: http://andreyex.ru

Сохраните поле, нажав на кнопку Go.

Далее, вам нужно повторить этот шаг для имени: home. Страница wp_options может иметь несколько страниц, так просто найдите вкладку home. Обычно она находится на второй странице, на которую вы можете перейти, нажав на постраничные стрелки в PhpMyAdmin.

Обновите home URL, чтобы быть таким же, как ваш SITEURL .

Шаг 6: Настройка действующего сайта

Теперь, когда мы импортировали базу данных, и все наше содержание было загружено, пришло время настроить WordPress. В это время, ваш сайт должен показывать сообщение об ошибки установления соединения с базой данных. Чтобы исправить это, подключитесь к веб — сайту с помощью FTP-клиента и отредактируйте файл wp-config.php. Укажите имя базы данных, имя пользователя и пароль, созданный ранее на шаге 3. Сохраните файл wp-config.php и загрузите его обратно на сервер. Посетите свой веб — сайт, и теперь он должен быть работоспособным.

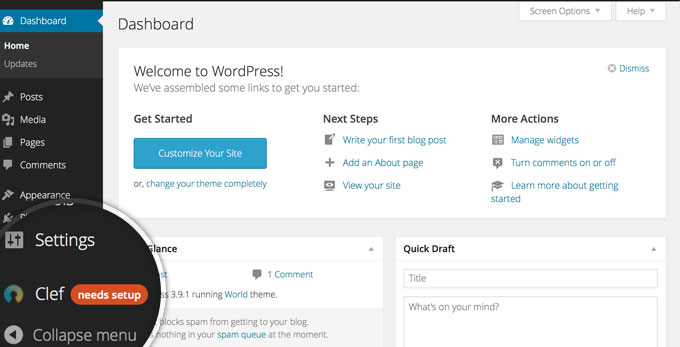

Войдите в свою WordPress панель администратора, и перейдите к Настройки » Общие. Нажмите кнопку Сохранить параметры. Это гарантирует, что URL сайт исправится где — нибудь еще.

Затем перейдите в Настройки »Постоянные ссылки и нажмите кнопку Сохранить, чтобы гарантировать, что все постовые ссылки работают нормально.

Шаг 7: Прикрепить изображения и неработающие ссылки, обновляя путь к ним

Всякий раз, когда вы перемещаете WordPress сайт из одного домена на другой, или с локального сервера на живой сайт, вы можете столкнуться с неработающими ссылками и с проблемами изображений. Вы можете либо использовать запрос SQL или использовать плагин Velvet Blues WordPress.

Для тех, кто хочет сделать это с помощью SQL, вот простой SQL-запрос, который должен решить эту проблему:

UPDATE wp_posts SET post_content = REPLACE(post_content,'localhost/test/', 'ваш_живой_сайт.рф/');

Просто зайдите в PhpMyAdmin, выберите базу данных, а затем нажмите на SQL из верхнего меню. Запишите этот запрос, но не забудьте заменить ваш собственный локальный сайт и URL-адрес живого сайта.