Shutter — одна из самых популярных программ для создания снимков экрана в Linux, несмотря на существование других более интересных аналогов. С помощью Shutter вы можете не только делать снимки экрана, но и тут же их редактировать, например, добавлять стрелки, текст, а также менять размер изображения. Читать

MikroTik Load Balancing with 2 PPPoE and 1 Static WAN using ECMP

ECMP provides almost 100% reliable load balancing and link redundancy solution. ECMP is a per connection load balancing where connection is marked with source and destination IP pair. In my previous article I discussed how to configure DUAL WAN load balancing with failover using ECMP method where WAN connections were static IP Addresses. But some ISP companies use PPPoE service for their client connection. So, some network administrators become confused to configure load balancing with PPPoE WAN connection because PPPoE WAN connection is a little bit complex than static WAN connection. Some of my loyal readers also ask me to make a tutorial on Load Balancing with PPPoE Client. So, in this article I will discuss how to configure Load Balancing with Failover over two PPPoE WAN connections and one static WAN connection in MikroTik Router.

Network Diagram

We will configure Multi WAN load balancing using ECMP method according to the following network diagram.

In this network, MikroTik Router’s ether1 port is connected to ISP1 with PPPoE WAN connection (username: wan1 and Password: wan1) and ether2 port is connected to ISP2 with PPPoE WAN connection (username: wan2 and Password: wan2) and ether3 port is connected ISP3 with IP block 172.25.25.0/30 and ether4 port is connected to LAN network and its IP block is 10.10.10.0/24. PC-1 and PC-2 are two LAN workstations which are connected to LAN interface through a LAN switch.

We will configure ECMP Load Balancing in this MikroTik Router so that LAN traffics can pass though these three WAN connections equally (because we assumed that all WAN links have same bandwidth).

This ECMP configuration will also ensure Link Redundancy. So, if any WAN connection gets disconnected, LAN traffic will pass through the available WAN connections until the lost WAN connection gets available.

Load Balancing Configuration over 2 PPPoE Clients and 1 Static WAN Connection

We will now start Load Balancing and Link Redundancy configuration in MikroTik Router according to the above network diagram. Complete configuration can be divided into the following six steps.

- Renaming MikroTik interface name

- Configuring PPPoE WAN connection

- Assigning static WAN and LAN IP

- Assigning DNS IP

- NATing configuration and

- ECMP Routing configuration

Step 1: Renaming MikroTik Interface Name

We will first rename interface name so that we can easily understand and remember configuration. The following steps will show how to rename MikroTik interface name.

- Login to MikroTik Router using Winbox with full permission user privilege.

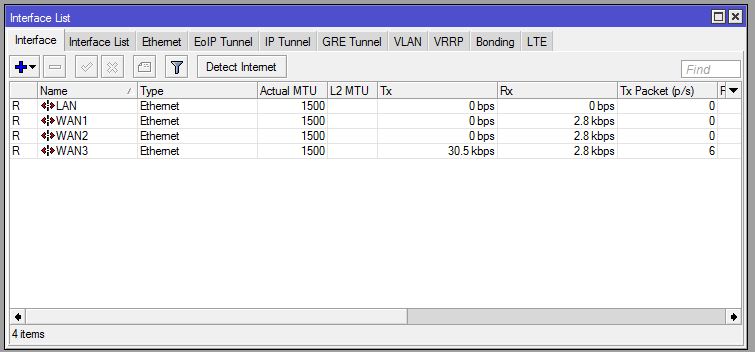

- Click on Interfaces menu item. Interface List window will appear.

- Double click on ether1 interface. The properties window of the ether1 interface will appear.

- Put WAN1 in Name input field under General tab and then click Apply and OK button.

- Similarly, rename ether2 to WAN2 and ether3 to WAN3 and ether4 to LAN.

- Your Interface List window will look like the below image.

Step 2: Configuring PPPoE WAN connection

As we have two PPPoE WAN connections, we must configure MikroTik PPPoE Client on two WAN interfaces. The following steps will show how to configure PPPoE Client on MikroTik WAN interfaces.

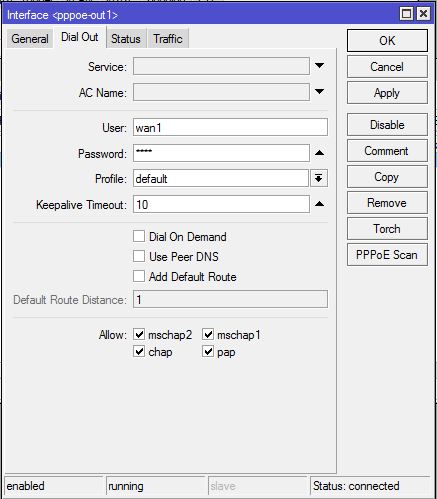

- Click on PPP menu item. PPP window will appear. From Interface tab, click on PLUS SIGN (+) dropdown menu and then choose PPPoE Client. New Interface window will appear.

- In General tab put your PPPoE interface name (pppoe-wan1) in Name input field and then choose WAN1 interface (in this article: WAN1) from Interface dropdown menu.

- Click on Dial Out tab and put ISP1 given username (in this article: wan1) in User input field and password (in this artcle: wan1) in Password input field. Uncheck Dial On Demand, Use Peer DNS and Add Default Route checkbox if checked.

- Click Apply and OK button.

- Similarly, configure PPPoE WAN for ISP2 on WAN2 connection (with PPPoE interface name: pppoe_wan2, username: wan2 and password: wan2 and WAN interface: WAN2).

Step 3: Assigning Static WAN and LAN IP

We will now assign static WAN and LAN IP addresses on our respected interface. The following steps will show how to assign IP address on MikroTik interfaces.

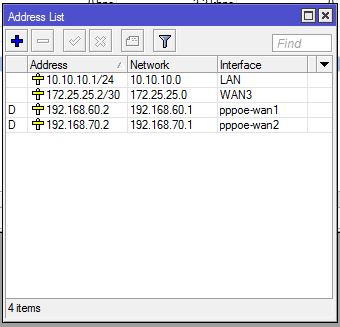

- Go to IP > Addresses menu item. Address List window will appear.

- Click on PLUS SIGN (+) and put ISP3 provided IP address (in this article: 172.25.25.2/30) in Address input field.

- Choose WAN3 from Interface dropdown menu and click Apply and OK button.

- Click on PLUS SIGN (+) again and put LAN gateway IP (in this article: 10.10.10.1/24) in Address input field and choose LAN from Interface drop down menu and then click Apply and OK button

- Your Address List window will look like the below image.

Step 4: Assigning DNS IP

DNS is required to resolve domain name to IP address. Without DNS server MikroTik Router cannot resolve domain name to IP address and fail to communicate with the public domain server. The following steps will show how to assign DNS IP in MikroTik Router.

- Go to IP > DNS menu item. DNS Settings window will appear.

- Put your DNS server IP provided by your ISP or put Google public DNS Server IP 8.8.8 in Serversinput field.

- Click Apply and OK button.

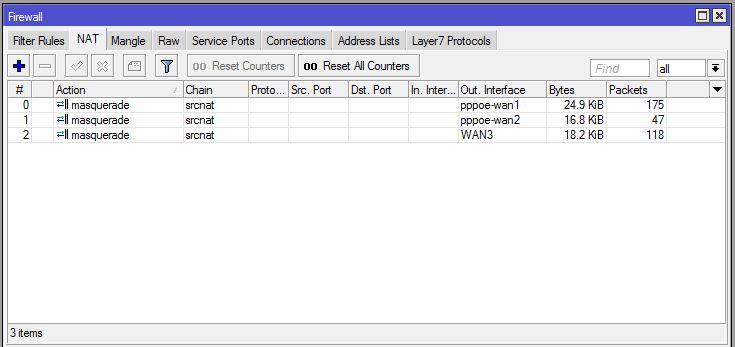

Step 5: NATing Configuration

We will now create three masquerade NAT rules so that LAN users can access internet through these three WAN connections. That means, if any packet leaves via pppoe_wan1 interface, it will be NATed with pppoe_wan1 gateway IP address and similarly if any packet leaves via pppoe_wan2 interface and WAN3 interface, it will be NATed with pppoe_wan2 gateway IP address and WAN3 gateway IP address respectively. The following steps will show how to create masquerade NAT rule in MikroTik Router.

- Go to IP > Firewall menu option. Firewall window will appear.

- Click on NAT tab and then click on PLUS SIGN (+). New NAT Rule window will appear now. From General tab, choose srcnat from Chain drop-down menu and then choose PPPoE WAN1 interface (in this article: pppoe_wan1) from Out. Interface drop-down menu. Now click on Action tab and choose masquerade from Action drop-down menu and then click Apply and OK button.

- Similarly, click on PLUS SIGN (+) again and choose srcnat from Chain drop-down menu and then choose PPPoE WAN2 interface (in this article: pppoe_wan2) from Out. Interface drop-down menu. Now click on Action tab and choose masquerade from Action drop-down menu and then click Apply and OK button.

- Similarly, click on PLUS SIGN (+) again and choose srcnat from Chain drop-down menu and put LAN IP block (10.10.10.0/24) in Src. Address input field and then choose WAN3 interface (in this article: WAN3) from Out. Interface drop-down menu. Now click on Action tab and choose masquerade from Action drop-down menu and then click Apply and OK button.

Step 6: ECMP Routing Configuration

We will now configure ECMP (Equal Cost Multi-Path) gateway over three WAN links. The following steps will show how to assign ECMP gateway in MikroTik Router.

- Go to IP > Routes menu option. Route List window will appear.

- Click on PLUS SIGN (+). New Route window will appear.

- Choose PPPoE WAN1 interface (in this article: pppoe_wan1) in Gateway drop down list and then click on Add new value button located after gateway input box. New gateway input box will appear. Choose PPPoE WAN2 gateway interface (in this article: pppoe_wan2) and click on Add new value button. Put WAN3 gateway IP (172.25.25.1) in new Gateway input box.

- Now choose ping from Check Gateway drop-down menu.

- Click Apply and OK button.

So, user’s connection will now be passed through these three WAN links successively. WAN connections will be checked by ping and if any connection gets disconnected, traffic will pass through the available WAN connections until the lost WAN connection gets connected. So, load balancing with failover will be established with ECMP load balancing method.

Connections to the Router Itself

With all multi-gateway situations there is a usual problem to reach router from public network via one, other or both gateways. Because outgoing packets use same routing decision as packets those are going through the router. So reply to a packet that was received via WAN1 might be sending out via WAN2 or WAN3. To avoid this we need to do policy based routing.

The following steps will show how to mark router’s incoming connection to pass it over proper gateway.

- Go to IP > Firewallmenu option and click on Mangle Now click on PLUS SIGN (+). New Mangle Rule window will appear now.

- From General tab, choose inputfrom Chain drop-down menu and choose PPPoE WAN1 interface (pppoe_wan1) from Interface drop-down menu. Now click on Action tab and choose mark connection from Action drop-down menu and put connection name (WAN1_CONN) whatever string you like in New Connection Mark input field and then uncheck the Passthrough check box if it is checked. Click Apply and OK button.

- Similarly, click on PLUS SIGN (+) and choose inputfrom Chain drop-down menu and then choose PPPoE WAN2 interface (pppoe_wan2) from In. Interface drop-down menu. Click on Action tab and choose mark connection from Action drop-down menu and put connection name (WAN2_CONN) whatever string you like in New Connection Mark input field and uncheck the Passthrough checkbox if it is checked and then click Apply and OK

- Similarly, click on PLUS SIGN (+) and choose inputfrom Chain drop-down menu and then choose WAN3 from In. Interface drop-down menu. Click on Action tab and choose mark connection from Action drop-down menu and put connection name (WAN3_CONN) whatever string you like in New Connection Mark input field and uncheck the Passthrough checkbox if it is checked and then click Apply and OK button.

- Now click on PLUS SIGN (+) and choose outputfrom Chain drop-down menu and then click on Connection Mark drop-down menu and choose WAN1 connection mark (in this article: WAN1_CONN) that you have created at the first step. Now click on Action tab and choose mark routing from Action drop-down menu and put routing mark name (to_WAN1) in New Routing Mark input field and uncheck the Passthrough checkbox if it is checked and then click Apply and OK button.

- Similarly, click on PLUS SIGN (+). Choose outputfrom Chain drop-down menu and choose WAN2 connection mark (in this article: WAN2_CONN) that you have created at the second step. Now click on Action tab and choose mark routing from Action drop-down menu and then put routing mark name (to_WAN2) in New Routing Mark input box and uncheck the Passthrough checkbox if it is checked. Click Apply and OK button.

- Similarly, click on PLUS SIGN (+). Choose outputfrom Chain drop-down menu and choose WAN3 connection mark (in this article: WAN3_CONN) that you have created at the third step. Now click on Action tab and choose mark routing from Action drop-down menu and then put routing mark name (to_WAN3) in New Routing Mark input box and uncheck the Passthrough checkbox if it is checked. Click Apply and OK button.

We have created policy to pass router’s incoming packets to the respected WAN interface. Now we will create routing based on this policy.

- Go to IP > Routesmenu option. Route List window will appear.

- Click on PLUS SIGN (+) and put PPPoE WAN1 gateway (pppoe_wan1) in Gatewayinput box and choose ping from Check Gateway drop down menu and then choose WAN1 routing mark (in this article: to_WAN1) from Routing Mark drop-down menu. Click Apply and OK button.

- Similarly, click on PLUS SIGN (+) and put PPPoE WAN2 gateway (pppoe_wan2) in Gatewayinput box and choose ping from Check Gateway drop down menu and then choose WAN2 routing mark (in this article: to_WAN2) from Routing Mark drop-down menu. Now click Apply and OK button.

- Similarly, click on PLUS SIGN (+) and put ISP3 gateway IP (172.25.25.1) in Gatewayinput box and choose ping from Check Gateway drop down menu and choose WAN3 routing mark (in this article: to_WAN3) from Routing Mark drop-down menu. Now click Apply and OK button.

Policy based routing to get router properly from public network has been completed. Now ECMP load balancing will affect no more on getting router from public network.

If you face any confusion to follow the above steps properly, watch the following video on ECMP Load Balancing with 2 PPPoE and 1 Static WAN connection. Hope it will reduce your any confusion.

How to configure Multi WAN Load Balancing with Failover using ECMP Method has been discussed in this article. I hope you will now be able to configure multi wan load balancing with ECMP method properly. However, if you face any confusion to configure Multi WAN Load Balancing using ECMP method, feel free to discuss in comment or contact with me from Contact page. I will try my best to stay with you.

Что такое транслитерация?

Транслитерация состоит в представлении символов одного сценария символами другого, сохраняя при этом операцию обратимой. Использование диакритических знаков или орграфов решает проблему различного количества символов между алфавитами двух систем письма.

Основная цель этой операции преобразования состоит в том, чтобы включить автоматическое и однозначное воссоздание оригинала (который также известен как ретроконверсия). Одним словом, транслитерация транслитерированного текста должна возвращать исходный текст. Вот почему используются стандарты транслитерации.

Эти стандарты определяют правила транслитерации: какие символы заменяются какими другими и в каком случае. Их много, но наиболее используемыми для латинизации являются ISO-9 (для кириллицы), ALA-LC (для представления библиографических названий в англоязычных библиотеках) и BGN/PCGN (для географических названий и личных имен).

Романизация (или латинизация) — это транслитерация нелатинского алфавита в латинский.

Вы можете выполнить транслит онлайн прямо в браузере, специальные программы для вашего компьютера не понадобятся.

Транслитерация против перевода

Процесс транслитерации означает, что слово, написанное в наборе символов, таком как латинский алфавит, транспонируется в другое, скажем, в слогах Инуктитут. Другими словами, перевод не задействован. Если исходное слово ничего не значит на данном языке, его транслитерированная форма также ничего не будет значить, даже если оно будет выглядеть как слово на этом языке, как оно будет написано в его алфавите или слоговой системе.

Для чего используется транслитерация?

Транслитерация особенно используется библиотеками или для обработки текстовых данных.

Когда пользователь выполняет поиск или индексирует контент, процесс транслитерации может найти информацию, записанную в другом алфавите, и вернуть ее в сценарий пользователя.

Транслитерация также позволяет использовать клавиатуру в одном скрипте для ввода текста в другом. Например, с помощью этого метода можно использовать qwerty-клавиатуру для ввода текста на кириллице.

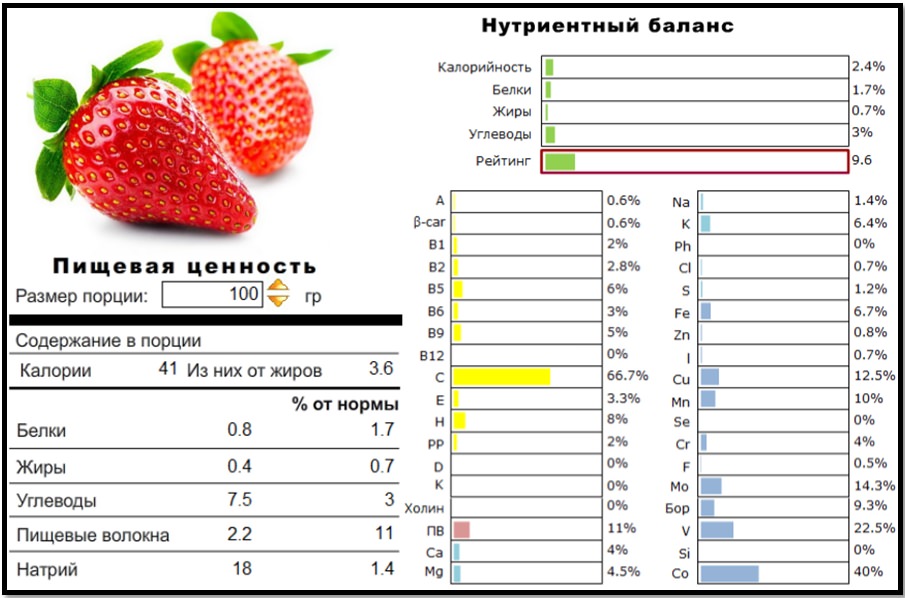

Калорийность клубники

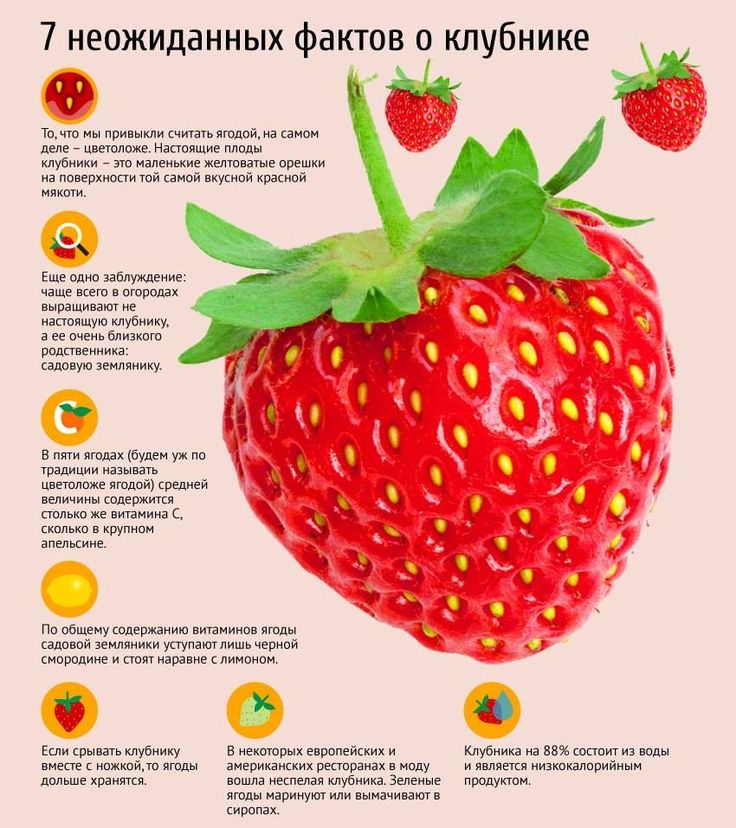

Клубника является самой доступной и любимой многими ягодой, которую можно встретить практически на каждом дачном участке. Невысокая калорийность клубники на 100 грамм сделала диету на ее основе очень популярной. Но если рассматривать понятие клубники с официальной точки зрения, то она считается земляникой и относится к категории орехов.

Клубника – это ягода или орех

Клубника – это одна из наиболее популярных садовых культур на всем земном шаре. Однако возникает вопрос о ее классификации, к какой категории она относится – фрукт это или ягода?

Анализ основных критериев:

- фруктами считаются те плоды, которые можно собрать с деревьев, ягоды растут на кустах или земле;

- в ягодах обычно очень много мелких косточек. Но, в отличие от той же малины, у клубники они расположены снаружи, а не внутри. Клубника не является ягодой;

- ботаника утверждает, что клубника – это орех. Ее алые ягоды – это раздавшееся цветоложе, а в нем расположены настоящие плоды клубничного растения – миниатюрные сухие семена-орехи.

Клубника не относятся к категориям ягод и фруктов. Она принадлежит к группе мультиорехов, наиболее мягких среди существующих. Простые люди привыкли считать клубнику ягодой.

Отличие клубники от земляники

Все плоды, которые люди привыкли называть клубникой и выращивать на своих дачах, садовых участках, на самом деле являются земляникой садовой. Ошибочно полагать, что однажды люди просто взяли лесную землянику и окультурили ее.

На самом деле, это два разных вида:

- изнутри оба плода заметно отличаются. Внутри земляника будет равномерной с однородным красным оттенком. Клубничная краснота переходит в беловатость, посередине есть стержень;

- у клубники плоды крупнее, чем у земляники, они более сочные и мягкие;

- земляника имеет более ярко выраженный и насыщенный аромат;

Ботаническое описание

Не напрасно так часто путают землянику и клубнику:

- растения относятся к семейству розовых, оба являются земляникой;

- имеют одинаковое латинское название fragaria – «ароматный»;

- плоды созревают на низкорослых кустах;

- в момент цветения весной появляются одинаковые белые или с розоватым оттенком цветы;

- сформированные плоды имеют форму конуса, зеленый цвет, вкус горьковатый или вовсе отсутствует. В процессе созревания постепенно краснеют и становятся более сладкими;

- верхушка каждого плода имеет корону из листвы, плодоножку также с листвой;

- каждый плод имеет мелкие точки-семена на поверхности.

В быту для разделения видов ягод используется их размеры. Клубника всегда заметно больше земляники. Многих интересует калорийность «виктории» – самой большой разновидности клубники среди существующих.

Обратите внимание: Вес одного клубничного плода составляет от 15 до 21 г. В целом вкус, цвет, форма, размер будут зависеть от сорта садовой земляники. Есть гибриды, которые получаются более сладкими. Они обычно больше в 2-3 раза. Вкус может варьироваться от насыщенного сладкого до сладко-кислого. Классическая клубника имеет красный цвет, она самая полезная. Но встречаются виды бордового, белого, желтого цвета.

География произрастания

Классическая земляника появилась в результате взаимного опыления чилийской и виргинской земляники. Дикорастущие клубничные ягоды встречаются в США, Чили в соседних странах на американском континенте. В Европе они занимают зону лесостепи и лесов от Прибалтики до Казахстана, в том числе и Сибирь. При этом ягода может выращиваться теплицах абсолютно в любых регионах.

Урожайность

С 1 куста можно собрать 1,5 кг ягод за 1 сезон. На количество плодов оказывают влияние сорт, вид растения, возраст, правила ухода и погодные условия.

Что такое ремонтантность

Обычные кусты садовой земляники в 1 сезон могут дать урожай единожды. Но встречаются и исключения из правила. Существует такое понятие, как ремонтантность, которое обозначает способность растения давать плоды 2-3 раза за сезон с небольшими перерывами. Если землянике подходят окружающие его условия, то первый урожай будет в июне, затем в разгар летней жары. Если осень выдается теплой, то третий раз куст будет плодоносить в конце лета на границе августа и сентября. Последняя стадия плодоношения дает самые мелкие, но наиболее сладкие плоды.

Сколько калорий в клубнике

Пищевую ценность ягод можно узнать по тому, сколько калорий в клубнике, в 100 граммах:

| Вид ягод | Калорийность |

| Свежая мякоть | 40-42 ккал |

| Замороженная мякоть | 36 ккал |

Поэтому плоды земляники часто включают в рацион различных диет. Невысокая калорийность позволяет ягоде стать главным продуктом в эстетической клубничной диете для похудения, которой пользуются голливудские звезды. Но клубничная диета, которая подразумевает потребление 1-1,5 кг ягод ежедневно на протяжении 7 дней, полезной не является и подходит далеко не всем. Лучше устраивать на клубнике разгрузочные дни или заменять ягодами полноценный обед или ужин.

Химический состав

Насыщенный вкус, аромат и полезность клубники обуславливаются наличием различных нутриентов в составе растения.

Пищевая ценность

Соотношение белков жиров и углеводов в 100 г мякоти:

| Показатель | Количество |

| Белки | 0,80-0,82 |

| Жиры | 0,41-0,43 |

| Углеводы | 7,3-7,5 |

Конечное значение будет определяться сортом земляники, степенью зрелости.

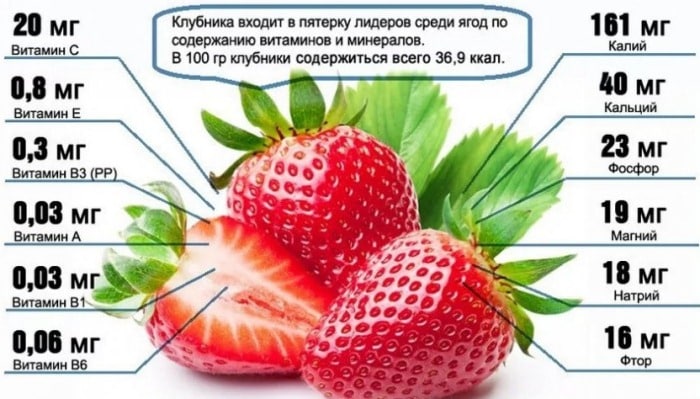

Витамины, минералы, микроэлементы

В состав клубники входят полезные компоненты:

- витамины A, C, E, K, H, PP и группы В (В1, В2, В9);

- минеральные вещества кальций, калий, магний, натрий, сера, фосфор, кремний;

- пектины, природные кислоты, дубильные вещества.

Также в составе садовой земляники можно найти микроэлементы в небольших количествах. Это йод, марганец, медь, цинк, железо, фтор, бор.

Полезные свойства клубники

Садовая земляника богата природными свойствами, которые помогают людям бороться с различными заболеваниями, начиная с запоров и заканчивая атеросклерозом и сахарным диабетом. Клубничные ягоды часто используются в рационе или в косметологии девушками, которые хотят выглядеть моложе и привлекательнее.

Лечебные качества клубники

Садовая земляника действует благоприятным образом на организм и здоровье человека в целом, укрепляет иммунитет и позволяет избавиться от некоторых недугов:

- оказывает противомикробный эффект, доставляет в организм природный аспирин, избавляет от различных головных, суставных, периодических и других болей;

- дисахариды активизируют выработку глюкозы в организме, поэтому ягоды полезны при сахарном диабете;

- обилие магния и калия позволяет улучшить работу сердца;

- клетчатка нормализует работу кишечника, предупреждает возникновение запоров, при сочетании с пепсином происходит очистка сосудов;

- клубничные маски оказывают оздоровительный и омолаживающий эффект на кожу, обеспечивают ей сияние;

- сок ягод отбеливает зубы, делает свежим дыхание.

Садовая земляника считается легкоусвояемым продуктом, который заряжает человека энергией. Усвоение происходит за 20-25 минут без чувства тяжести в животе.

Польза нутриентов

Положительное влияние, которое оказывает садовая земляника на организм человека, обуславливается наличием в составе необходимых компонентов:

- железо является источником гемоглобина;

- бор – составляющий элемент костной, мышечной ткани, кровяных телец;

- йод положительно сказывается на работе щитовидной железы;

- медь обеззараживает организм;

- фтор укрепляет зубную эмаль;

- органические кислоты способны растворять камни в почках.

Польза листьев и корней

Клубника ценится не только за ее плоды, также полезны листья и корневища:

- они содержат дубильные вещества. Отвар из них помогает снять воспаление носоглотки, устранить проблемы пищеварения;

- чай на листьях садовой земляники действует как мочегонный и отхаркивающий состав, борется с бессонницей, повышенным давлением;

- настой из листьев помогает при диарее;

- чай из «хвостиков» насыщает организм фолиевой кислотой и витаминами, поэтому показан для нормализации кровообращения, при остеохондрозе или подагре.

Любые напитки из листьев не рекомендуется готовить беременным женщинам, молодым мамам в период лактации и людям с повышенной секрецией желудка.

Клубника при беременности

Садовая земляника насыщена минералами и витаминами, поэтому не запрещена беременным женщинам. Большое содержание фолиевой кислоты способствует нормальному внутриутробному развитию плода. Главное – не злоупотреблять ягодами и предварительно обдавать их кипятком. При грудном вскармливании клубника противопоказана до момента консультации с врачом.

Можно ли есть землянику детям

Клубника может использоваться в качестве прикорма даже для годовалых детей. В небольших количествах ее нужно вводить в рацион, следя за тем, чтобы не появилась аллергия. Только от первых и ранних плодов нужно отказаться, так как обычно они содержат пестициды и нитраты.

Детям достаточно в сезон давать ежедневно 100-120 г ягод. Они несут пользу для детского организма:

- оказывают жаропонижающий эффект, выступая в качестве природного аспирина;

- их можно оставлять в рационе даже при диатезе;

- кислоты в составе садовой земляники снимают воспаление, борются с вирусными инфекциями. Поэтому она используется для профилактики гриппа и ОРВИ;

- повышают аппетит у детей.

Польза для мужчин

Клубника очень полезна для мужского организма:

- высокая концентрация цинка позволяет нормализовать гормональный фон мужчины;

- подходит для профилактики аденомы, импотенции, простатита;

- высокая концентрация витамина С укрепляет иммунитет. Особенно полезна курильщикам, защищает организм от проникновения вирусов.

Клубника является широко известным и вкусным природным афродизиаком.

Как правильно употреблять клубнику

Из-за высокого содержания органических кислот в составе плоды могут раздражать стенки желудка. Поэтому лучше есть садовую землянику после основных приемов пищи в качестве десерта.

Обратите внимание! Специалисты советуют не смешивать клубнику с другими продуктами, так как это спровоцирует метеоризм и брожение в желудке. Сочетается ягода только с молоком.

Садовая земляника в косметологии

Экстракт клубники содержится во многих средствах по уходу за кожей. Он считается ключевым компонентом красоты и здоровья кожи.

Нужно использовать клубнику в таких процедурах, как:

- маски для сужения пор и очищения кожи, придания ей эластичности;

- маски из мякоти с медом, которые увлажняют кожу, делают тон однородным.

Клубника с белой глиной разглаживает морщины и смягчает огрубевшие участки. Сок используется как отбеливатель для мелкой пигментации и веснушек.

Вред и противопоказания

Как и любой продукт, садовая земляника тоже имеет свои противопоказания:

- аллергия и индивидуальная непереносимость ягоды. Они проявляются в виде высыпаний и зуда;

- различные заболевания органов ЖКТ, кишечника;

- непереносимость организмом аптечного аспирина.

Вред здоровому организму может принести неспелая, насыщенная нитратами, а также плохо вымытая клубника. Вред может быть нанесен от избыточного потребления ягод за небольшой промежуток времени.

Заключение

Для хорошего самочувствия человеку необходимо включать в рацион свежую клубнику. Предварительно нужно узнать калорийность свежей клубники 1 шт., чтобы понять, что это диетической плод. Хвостики, листву, корневища можно заготовить на зиму, чтобы создавать из них ароматные чаи, настои, отвары. Отказываться нужно от недозрелых и слишком ранних плодов, употреблять в пищу только спелые ягоды.

Источник: diets.guru calories

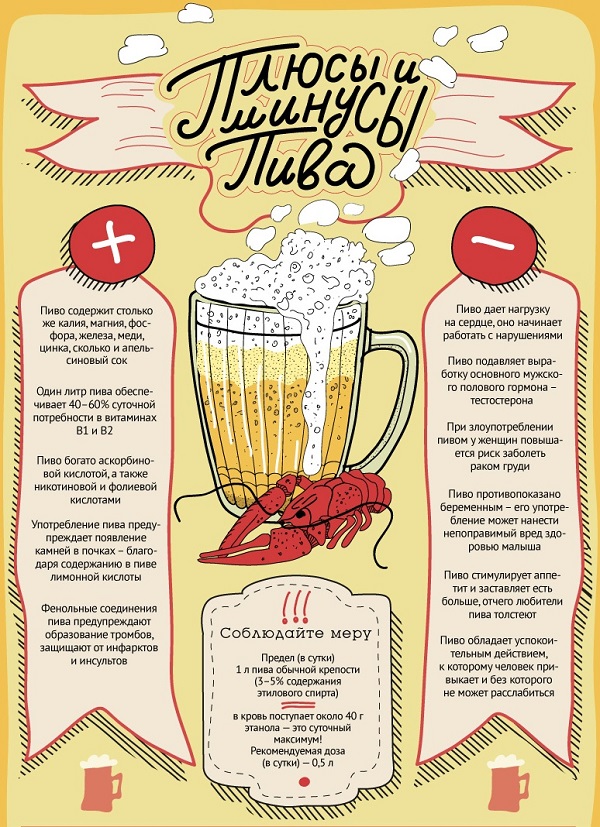

Калорийность пива

Пиво – это хмельной напиток, история которого исчисляется столетиями. Практически каждый человек хотя бы раз в жизни пробовал этот напиток. По данным статистики, мировой спрос на пиво так же высок, как и на воду или чай. Люди все чаще в своей жизни начинают придерживаются различных диет. Поэтому у них вполне обоснованно возникают вопросы о том, какова же калорийность пива на 100 грамм, несет оно вред организму или пользу, можно ли его включать в рацион при диетическом питании.

Калорийность на 100 мл

Чтобы понять, из чего складывается энергетическая ценность хмельного напитка, нужно познакомиться с его химическим составом.

В него вошли:

- различные кислоты – яблочная, глюконовая, янтарная, уксусная и лимонная;

- витамины С и В6;

- микроэлементы кальций, магний, цинк и другие.

Натуральное пиво готовится из хмеля, дрожжей, солода и воды. Алкогольный градус в нем появляется после начала процесса брожения. Обычно процентная доля спирта составляет 0,5-8%.

Соотношение белков, жиров и углеводов на 100 мл, а также калорийность представлены в таблице:

| Показатель | Количество |

| Углеводы | 4,5 г |

| Белки | 0,6 г |

| Жиры | 0 г |

| Количество калорий | 41 ккал |

Последний показатель также будет зависеть от сорта и ингредиентов, которые применялись для приготовления напитка.

Сколько калорий в светлых сортах

Люди делятся на несколько категорий, наиболее обширная среди них – это любители светлого пива. Они ценят именно этот напиток за его мягкий вкус, приятный аромат и плотную пенку. Он прекрасно утоляет жажду и является наиболее популярным в мире. Сколько калорий в 1 литре пива светлого сорта, можно сказать в среднем. Это примерно 420 ккал. К светлым сортам подходят закуски в виде тарани, копченых колбасок, свиных ребрышек, хлебных гренок.

Сколько калорий у безалкогольного хмеля

Безалкогольное пиво – это прекрасный альтернативный вариант для тех людей, которые обожают хмельной напиток, но не могут себе позволить ощутить чувство опьянения. Также этот напиток выбирают те, кто тщательно сидит за своим весом.

Обратите внимание: Калорийность будет значительно ниже, в 1 литре – всего 260 ккал. При приготовлении напиток проходит двойную фильтрацию, снижаются процессы брожения, как итог, алкоголь отсутствует в составе.

Сколько калорий в темных сортах

При приготовлении напитка может добавляться разное количество солода, меняться степень обжарки. Поэтому готовый напиток будет иметь разный цвет. Темные сорта пива имеют характерное горьковатое послевкусие и сладкие нотки, поэтому так нравятся женщинам. Но если интересоваться, в каком пиве меньше всего калорий, то темные сорта точно выбывают из этого списка, так как в 1 литре темного содержится 480 ккал.

Энергетическая ценность живого и нефильтрованного напитка

Отдельного внимания заслуживает такой вид хмельного напитка, как живое пиво. Обычно его продают на разлив, оно не содержит гормонов, консервантов и не пастеризуется. Поэтому не продается в банках или в бутылках. Живое пиво имеет яркий и запоминающийся вкус, густую пену, которая долгое время не будет оседать. Также содержит живые дрожжи, которые существенно уменьшают срок хранения. Однако такой разливной напиток более полезный для организма, так как не подвергается фильтрации. На 100 г нефильтрованного хмеля приходится 39 калорий.

Калорийность 1 литра

В зависимости от вида алкогольного продукта, сорта, его пищевая ценность может колебаться в рамках 260-480 ккал на 1 л.

От каких критериев зависит показатель

Калорийность пива будет определяться сортом и методом его варки. Натуральный напиток готовится из обжаренных солода или ячменя, которые отличаются повышенным содержанием сахара. Через время, чтобы появился характерный вкус горчинки, в него добавляется хмель, а для запуска процессов брожения – дрожжи.

Именно брожение позволяет начать выделяться алкоголю и углекислоте. Так как каждый отдельный сорт может готовиться по индивидуальной рецептуре с определенным набором ингредиентов, количество сахара и дрожжей в каждом из них может существенно отличаться. Наиболее калорийными считаются темные сорта, наименее – безалкогольные напитки.

Можно ли пить пиво и худеть

У многих людей регулярное употребление пива ассоциируется с появлением «пивного животика» и накоплением избыточного веса, причем за небольшой промежуток времени. Но такое мнение ошибочно.

Обратите внимание: Способствует накоплению в теле жировой прослойки не сам хмельной напиток, а еда, которую использует человек для закуски.

Люди не замечают, в каком количестве вместе с хмелем потребляют гренки, чипсы, сухарики, сыры, ребрышки, рыбу и многое другое. Все это имеет очень высокую калорийность. Сам напиток не считается высококалорийным продуктом. Одна бутылка приравнивается к стандартной плитке шоколада. Некоторые диетологи даже предлагают людям несколько видов пивных диет, которые способствуют похудению.

Пиво, если оно натуральное и высококачественное, содержит определенные ингредиенты, способствующие ускорению обмена веществ, что также положительно отражается на процессах похудения.

Сколько можно пить пива при похудении

Если было принято решение использовать слабоалкогольный продукт как ингредиент меню для похудения, то в день его дозировка не должна превышать 500 мл. Это будет способствовать снижению веса, если только отказаться от любых видов закусок к нему, особенно жареных, соленых, копченых блюд.

Меню для пивной диеты

Людям, которые выбрали для себя пивную диету, следует знать, что пиво в ней – это не дополнительный продукт для рациона. Оно должно служить заменой других блюд. Слабоалкогольный продукт позволяет избавиться от чувства голода. Преследуя цель похудеть, нужно выбирать исключительно светлые сорта. Отказаться нужно от темных сортов на период диеты.

Пример диеты на неделю:

| День недели | Меню |

| 1 | Пиво 2 бут., порция гречневой каши на воде |

| 2 | 2 бут., курица отварная |

| 3 | 1 литр пива выпить за 4 приема, стейк из лосося |

| 4 | 2 бут., говядина отварная |

| 5 | 1 литр за 4 приема, овощи в неограниченном количестве |

| 6 | 2 бут. и фильтрованная вода в любом объеме |

| 7 | Разгрузочный день на фильтрованной воде |

Заключение

Пиво не станет угрозой красивой фигуре, если употреблять его в ограниченных количествах и избавиться от привычки закусывать. Кроме того, хмельной напиток при правильном включении его в рацион поможет человеку избавиться от избыточного веса.

Источник: diets.guru calories

Как похудеть за 1 день

Похудеть за 1 день кажется просто нереальным, если дело касается нескольких килограмм веса. Некоторые считают эту затею мечтой, другие верят в ее реалистичность. Как похудеть за 1 день и работает ли такой подход, расскажут специалисты.

Вопросы к специалистам

Чтобы похудеть и избавиться от лишнего веса, должен пройти внушительный промежуток времени с интервалом от 1 недели до нескольких месяцев. Читать