Тяжело быть геймером в наши дни. Хорошо документированная нехватка усложняет получение необходимого нам оборудования, а последние громкие новинки отрасли фактически являются пустой тратой времени для огромного числа потребителей, которые хотят, но не могут принять участие в акции.

Проблема особенно актуальна для ПК, где спрос на криптографию привел к беспрецедентному дефициту по всем направлениям. Выпуск новых графических процессоров от AMD и Nvidia вызывает приглушенный отклик, поскольку потенциальные геймеры с тоской наблюдают, как мгновенно пустеют полки, только для того, чтобы карты снова появились на eBay по завышенным ценам.

Консольным геймерам тоже не легко. Несмотря на то, что PlayStation 5 и Xbox Series X были запущены еще в ноябре 2020 года, достать их по-прежнему крайне сложно.

Что делать геймеру? Что ж, ваш покорный слуга решил сделать ставку на Xbox Series S начального уровня, и я был искренне впечатлен. Малышка Xbox от Microsoft не привлекла внимания своего старшего брата, но у Series S есть много преимуществ, и она непреднамеренно стала моим основным местом для игр.

Вот пять причин, по которым серия S заслуживает серьезного внимания:

1. Xbox Series S есть в наличии и доступен для покупки

Да, ты читаешь это правильно. Xbox Series S был распродан в течение нескольких месяцев после запуска, теперь он регулярно есть в наличии и доступен для добавления в корзину . Это не значит, что серия S менее востребована.

Подобно Nintendo Switch, скромное оборудование Microsoft относительно просто в производстве. Чип AMD, лежащий в основе Series S, имеет площадь всего 197 мм², что почти на 50% меньше, чем 360-мм² чип, установленный в Xbox Series X. Меньший размер обычно обеспечивает более высокую производительность, а это означает, что можно производить больше без дефектов.

В эти странные времена более простое производство приобрело новый смысл, и серия S выиграет от компактного дизайна, который легче разместить на полках. Теперь, когда Microsoft прекратила производство консолей предыдущего поколения, мы ожидаем, что Series S останется в наличии в обозримом будущем.

2. Недорогая временная мера для геймеров на ПК

Разочарованы непомерной стоимостью видеокарт для ПК на современном рынке? Вы не одиноки, и вы, возможно, склонны рассматривать Series S как доступную временную меру.

3. Xbox Game Pass — большая приманка

Лучшее предложение в играх? Люди часто говорят о Game Pass в таких возвышенных терминах, но привлекательность очевидна.

В наш век коротких промежутков внимания и конвейерного контента всегда есть что-то новое, что можно сыграть. Библиотека Game Pass включает в себя все, от громких игр, таких как Halo Infinite, до неожиданных жемчужин, таких как Ori и Blind Forest.

Есть что-то для всех, хотя есть оговорки. Названия в библиотеке Game Pass регулярно приходят и уходят, эта ежемесячная цена будет только расти, и пользователи физически не владеют играми; отмените подписку, и вы сразу же потеряете доступ к указанным названиям.

С другой стороны, Microsoft собирает крупнейших разработчиков в мире, обеспечивая библиотеку, полную первоклассных игр, и, как и в случае с Netflix, вы можете отменить подписку в любое время. Удобно, если у вас есть возможность время от времени окунуться в игры.

4. Series S — настоящая консоль следующего поколения

Нельзя обойти стороной тот факт, что Series S является более слабой из двух консолей Microsoft следующего поколения. Восьмиъядерный процессор AMD Zen 2 медленнее (3,6 ГГц против 3,8 ГГц в Series X), меньше памяти на гораздо более узкой шине (10 ГБ GDDR6 через 128-битную шину против 16 ГБ GDDR6 через 320-битную в Series X), и даже графика использует часть своего полного потенциала.

Графический процессор RDNA 2 в Series S имеет всего 20 CU (вычислительных блоков) по сравнению с 52 в Series X. Черт возьми, шейдеры даже работают на частоте 1,57 ГГц по сравнению с 1,83 ГГц в Series X.

Более крупный и дорогой брат Microsoft, несомненно, более мощный, но серия S сохраняет ощущение следующего поколения благодаря использованию твердотельного накопителя PCIe Gen 4 NVMe. Твердотельное хранилище, по нашей оценке, является наиболее важным обновлением, доступным для текущего поколения консолей.

Xbox One и PlayStation 4 страдали из-за механических жестких дисков, что чаще всего приводило к мучительно долгой загрузке. Эти задержки были только усугублены Xbox One X и PS4 Pro, двумя опрометчивыми консолями последнего поколения, пытающимися баловаться с играми 4K на жестких дисках, которые содрогаются при мысли о перемещении огромных текстур.

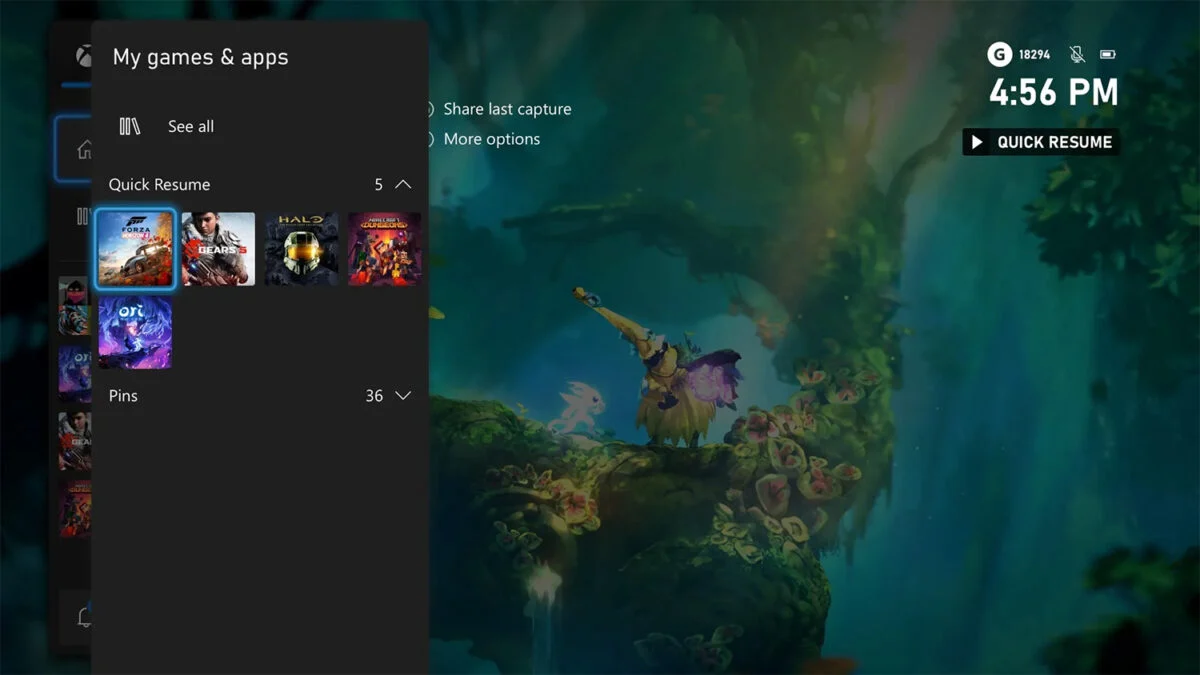

Геймеров, привыкших делать чашку чая, застряв на экране загрузки, ждет сюрприз. SSD наготове, серия S предлагает значительно улучшенное время загрузки по всем направлениям. Мы говорим о секундах, а не о минутах, а функция «Быстрое возобновление», благодаря которой текущее состояние совместимых игр сохраняется в памяти, позволяет почти мгновенно продолжить игру с того места, на котором вы остановились.

Чтобы было ясно, Quick Resume не всегда работает идеально и не очень подходит для онлайн-игр, но когда он щелкает, это кажется значительным шагом в правильном направлении. На прошлой неделе, наблюдая за теннисом, я смог вернуться в Ори и пройти духовное испытание за то время, которое потребовалось Надалю и Медведеву, чтобы перейти на другую сторону!

5. Он крошечный и эффективный

Многие обиделись на форм-фактор башни Xbox Series X и огромную площадь PlayStation 5. Ни один из них не вписывается в традиционную настройку AV, и если вам нужна консоль, которая не захватит гостиную, серия S — это то, что вам нужно. На самом деле, он такой маленький и тихий, что вы едва заметите его.

Хотя консоль всегда описывалась именно так, ее миниатюрные размеры становятся еще более очевидными, когда вы держите ее в руках. В некотором смысле Series S напоминает игровые приставки прошлых лет; так же, как любимая Super Nintendo, эту штуку можно было легко положить в рюкзак и взять с собой в дом приятеля.

В этом случае маленький рост также означает экономный расход электроэнергии. Серьезная проблема в современном мире заключается в том, что Series S потребляет около 74 Вт во время активного игрового процесса. Это на колоссальные 52% меньше, чем 153 Вт, потребляемые Series X. Стоит знать, если вы, как и многие другие, обеспокоены растущими затратами на электроэнергию.

Контраргументы

У Series S есть много преимуществ, но было бы упущением не указать на некоторые ограничения консоли. Во-первых, основная коробка Microsoft не предназначена для заядлых энтузиастов, которые жаждут максимальной производительности. Если вы из тех геймеров, которые покрываются потом всякий раз, когда частота кадров отклоняется от 60 кадров в секунду, вам следует раскошелиться на Series X или PlayStation 5.

Хотя Series S может выводить изображение с разрешением 4K — идеально, если вы хотите, чтобы ваша консоль использовалась как потоковое устройство, — игры обычно отображаются с частотой 1440p/120 Гц или 1080p/60 Гц. Тем не менее, результаты могут быть впечатляющими — тот факт, что Forza Horizon 5 выглядит так хорошо и так быстро загружается, свидетельствует о качестве консоли — и случайные игроки вряд ли будут разочарованы.

Тогда есть вопрос хранения. Хотя внутренний SSD заслуживает похвалы за его производительность, стандартная емкость 512 ГБ в наши дни кажется мизерной. Возможность выбирать определенные игровые компоненты действительно помогает — вам не нужно тратить целую вечность на загрузку огромных ресурсов 4K — но вам, вероятно, не хватит места после установки нескольких игр.

Эй, где мой дисковод? Важный момент, который легко упустить из виду; Серия S не имеет оптического привода. Как цифровая консоль, система не может воспроизводить CD, DVD или Blu-ray. Неудержимый переход к потоковой передаче предполагает, что дни оптических носителей сочтены, но об этом стоит знать, особенно если вы уже накопили большую библиотеку.

Резюме

Xbox Series S преуспевает по нескольким ключевым направлениям. Массовая консоль Microsoft — отличный выбор для случайных геймеров, она также служит мощной потоковой приставкой, а в периоды жесткой нехватки запасов она служит доступной и доступной альтернативой высококлассному оборудованию, которое либо трудно найти, либо цена сильно завышена. .

Убежденные энтузиасты могут усмехнуться, но, по правде говоря, трудно возразить против стабильной производительности, быстрой загрузки и огромной библиотеки Game Pass, и все это в небольшом и эффективном пакете.