Фильтрация по MAC-адресу в Wireshark очень полезна, так можно показать все сетевые пакеты от определенного устройства.

MAC-адрес — это уникальный идентификатор, присваиваемый сетевым устройствам, таким как компьютеры, коммутаторы и маршрутизаторы. Эти адреса обычно присваиваются производителем и представляются в виде шести групп по две шестнадцатеричные цифры.

Wireshark позволяет использовать фильтры и быстро обрабатывать большие объемы информации. Это особенно полезно, если возникла проблема с определенным устройством. В Wireshark можно фильтровать по MAC-адресу источника или по MAC-адресу назначения.

Wireshark по умолчанию кладет весь дамп в оперативку. Дамп 6GB – будет 6GB занято в оперативке.

Для просмотра и фильтрации MAC-адресов в Wireshark используйте фильтр

eth.addr == MAC_адрес или eth.src/eth.dst. Адреса находятся в заголовке Ethernet II в разделе «Source» (Источник) и «Destination» (Назначение) пакета. Фильтровать можно по конкретному адресу или производителю, используя MAC-адреса для анализа локального трафика.

Для указания отношения между полем и значением в фильтре можно использовать такие операторы:

- == — равно;

- != — не равно;

- < — меньше;

- > — больше;

- <= — меньше или равно;

- >= — больше или равно;

- matches — регулярное выражение;

- contains — содержит.

Для объединения нескольких выражений можно применять:

- && — оба выражения должны быть верными для пакета;

- || — может быть верным одно из выражений.

Фильтрация по MAC-адресу:

- Любое направление:

eth.addr == 00:11:22:23:14:02(показывает пакеты, где MAC является источником или получателем). - MAC-адрес источника:

eth.src == 00:11:22:23:14:02. - MAC-адрес назначения:

eth.dst == 00:11:22:23:14:02

Ниже показан простой фильтр.

И вот еще один пример.

с

Очень полезный прием Wireshark.

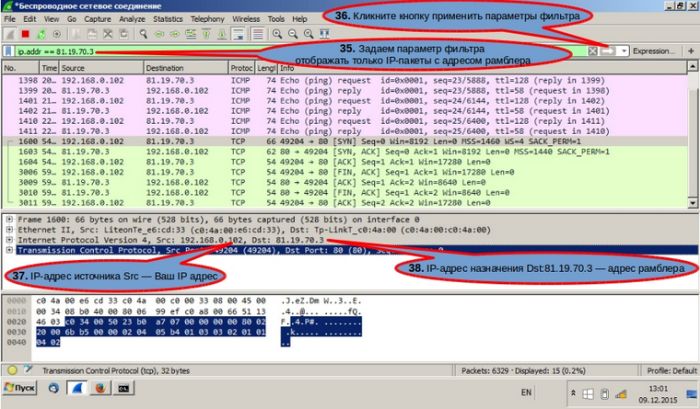

Фильтр по IP-адресу

Еще один прием – фильтрация по определенному IP-адресу, вот как это сделать.

ip.addr == 192.168.1.1

Для фильтрации по IP-адресу источника используйте этот фильтр.

ip.src == 192.168.1.5

Фильтрация TCP-пакетов требует другого подхода.

Вот фильтр, который можно использовать.

ip.proto == 6

Чтобы отфильтровать MAC-адрес назначения с помощью Wireshark, используйте этот фильтр.

В моем случае он фильтрует все пакеты, предназначенные для шлюзового устройства в сети.

eth.dst == c8:14:51:5f:a9:47

Чтобы отфильтровать все пакеты, приходящие с определенного MAC-адреса, используйте этот фильтр.

Номера IP-протоколов

Wireshark использует номера протоколов для идентификации различных протоколов сетевого уровня при анализе перехваченных пакетов.

Ниже приведен список распространенных номеров IP-протоколов и соответствующих им протоколов:

| Номер протокола | Протокол |

|---|---|

| 1 | ICMP |

| 6 | TCP |

| 17 | UDP |

| 41 | IPv6 |

| 50 | ESP (Encapsulating Security Payload) |

| 51 | AH (Authentication Header) |

| 89 | OSPF (Open Shortest Path First) |

| 132 | SCTP (Stream Control Transmission Protocol) |

Обратите внимание, что этот список не является исчерпывающим, и существует множество других IP-протоколов с присвоенными им номерами.

Приведенный выше список включает некоторые из часто встречающихся протоколов.

Полный список номеров протоколов и их назначений можно найти в Protocol Numbers (iana.org)

Программа Wireshark относится к классу программ анализаторов сетевого трафика или сниферам.

Поблема снифинга была актуальной раньше – в сетях основанных на концентраторах (хабах) – она остается актуальной и сейчас для сетей на коммутаторах (свитчах), благодаря такой технологии как ARP spoofing. Более того, сегодня семимильными шагами развивается технологии беспроводных сетей, где снифинг возможен даже в пассивном режиме.

Единственным решением, препятствующим снифингу, является шифрование.

Для будущих специалистов по информационной безопасности это очень важные навыки, которые обязательно пригодятся в будущем и послужат фундаментом для будущего профессионального развития.