Появившееся не так давно услуга облачного сервера в настоящее время становится все более востребована. Облачные серверы надолго вошли в нашу повседневность и только наращивают свои мощности. Но в чем их преимущества перед стандартными хостингами? Давайте разберемся. Читать

Появившееся не так давно услуга облачного сервера в настоящее время становится все более востребована. Облачные серверы надолго вошли в нашу повседневность и только наращивают свои мощности. Но в чем их преимущества перед стандартными хостингами? Давайте разберемся. Читать

Архив метки: vps

Лучшие российские хостинговые решения для бесперебойной работы в Интернете

Хостинг Рус: подробное руководство по российскому веб-хостингу

Вы ищете надежный веб-хостинг в России? Не смотрите дальше! В этой статье мы познакомимся с миром Hosting Rus, известного провайдера веб-хостинга в России, который предлагает первоклассные услуги как частным лицам, так и предприятиям. Независимо от того, новичок вы или опытный веб-мастер, «Хостинг Рус» поможет вам. Читайте дальше, чтобы узнать все, что вам нужно знать о Hosting Rus, от его функций и преимуществ до поддержки клиентов и цен. Читать

Решено: Python не находит модуль или пакет на VPS

Запускаешь скрипт на локальной машине – всё работает. Переносишь проект на VPS – выдаёт ошибку ModuleNotFoundError: No module named ‘app’. Ошибка возникает, потому что интерпретатор не находит модуль в системе.

Для решения этой проблемы нужно указать полный путь к проекту:

import os

import sys

sys.path.append(os.path.abspath("../.."))

Как проверить, что путь указан верно? Напечатаем:

print(os.path.abspath("../.."))

В результате мы должны получить полный путь к нашему проекту в системе.

Сообщение Решено: Python не находит модуль или пакет на VPS появились сначала на Веб-студия Юсота.

Source: usota.ru python

Как настроить VPS для запуска скриптов Python

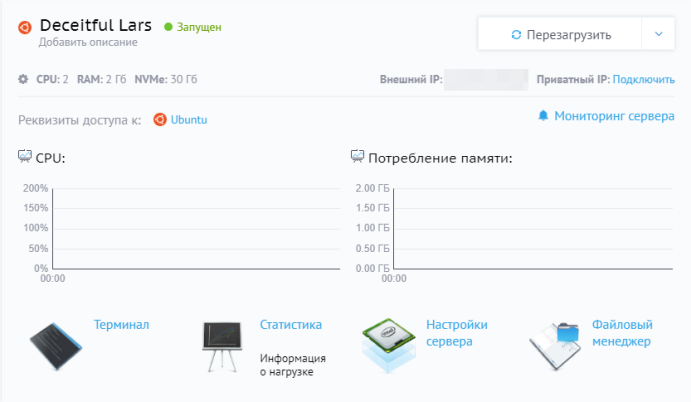

В статье рассмотрим пошаговую настройку сервера на примере VPS на Beget. Если сервера у вас ещё нет, посмотрите раздел регистрация на хостинге и аренда сервера.

Настройка сервера

Проверяем, что сервер запущен и доступы пришли на почту.

Когда вы впервые создаете новый сервер Ubuntu 20.04 и выше, необходимо выполнить ряд важных шагов по конфигурации в рамках базовой настройки. Эти шаги помогут повысить уровень безопасности и удобства работы с сервером и послужат прочной основой для последующих действий.

Шаг 1 — Вход с привилегиями root

Чтобы войти на сервер, вам нужно знать публичный IP-адрес вашего сервера. Также вам потребуется пароль или, если вы установили ключ SSH для аутентификации, приватный ключ для учетной записи root user. Если вы еще не выполнили вход на сервер, вы можете воспользоваться инструкцией, как настроить ключи SSH в Ubuntu 22.04, которая подробно описывает этот процесс.

Если вы еще не подключились к серверу, выполните вход в систему как root user, используя следующую команду (замените выделенную часть команды на публичный IP-адрес вашего сервера):

$ ssh root@your_server_ipПримите предупреждение об аутентичности хоста, если оно появится на экране. Если вы используете аутентификацию по паролю, укажите пароль root для входа в систему. Если вы используете ключ SSH с защитой по фразе-паролю, вам может быть предложено ввести фразу-пароль в первый раз при использовании ключа в каждом сеансе. Если вы первый раз выполняете вход на сервер с помощью пароля, вам также может быть предложено изменить пароль root.

Подробнее о root

root user — это пользователь с правами администратора в среде Linux, который имеет очень широкий набор привилегий. Из-за такого широкого набора привилегий учетной записи root не рекомендуется использовать ее на регулярной основе. Это связано с тем, что часть возможностей, получаемых с помощью учетной записи root, включает возможность внесения очень разрушительных изменений, даже если это происходит непреднамеренно.

В следующем шаге будет настраиваться новая учетная запись пользователя с ограниченными привилегиями для повседневного использования. Позже мы расскажем о том, как получить расширенные привилегии только на то время, когда они необходимы.

Шаг 2 — Создание нового пользователя

После входа в систему с правами root мы готовы добавить новую учетную запись пользователя. В будущем мы выполним вход с помощью этой новой учетной записи, а не с правами root.

Этот пример создает нового пользователя с именем sammy, но вы должны заменить это имя на имя, которое вам нравится:

# adduser sammyВам будет предложено ответить на несколько вопросов, начиная с пароля учетной записи.

Введите надежный пароль и введите по желанию любую дополнительную информацию. Это делать необязательно, и вы можете нажать ENTER в любом поле, которое вы хотите пропустить.

Шаг 3 — Предоставление административных прав

Теперь у нас есть новая учетная запись пользователя со стандартными правами. Однако иногда может потребоваться выполнение административных задач.

Чтобы не выполнять выход из стандартной учетной записи и выполнять вход в систему с учетной записью root, мы можем настроить так называемого суперпользователя или добавить привилегии root для стандартной учетной записи. Это позволит нашему обычному пользователю запускать команды с правами администратора, указав слово sudo перед каждой командой.

Чтобы добавить эти права для нового пользователя, нам нужно добавить пользователя в группу sudo. По умолчанию в Ubuntu 22.04 пользователи, входящие в группу sudo могут использовать команду sudo.

Используя права root, запустите эту команду, чтобы добавить нового пользователя в группу sudo (замените выделенное имя пользователя на нового пользователя):

# usermod -aG sudo sammyТеперь, когда вы войдете в систему со стандартным пользователем, вы можете ввести sudo перед командами для выполнения действий с правами суперпользователя.

Шаг 4 — Настройка базового брандмауэра

Серверы Ubuntu 22.04 могут использовать брандмауэр UFW для проверки, что подключения разрешены только к определенным службам. Мы можем легко настроить базовый брандмауэр с помощью приложения.

Приложения могут регистрировать свои профили в UFW после установки. Эти профили позволяют UFW управлять этими приложениями по имени. OpenSSH, служба, позволяющая подключиться к нашему серверу сейчас, имеет профиль, зарегистрированный в UFW.

Чтобы увидеть это, можно ввести следующую команду:

# ufw app listAvailable applications:

OpenSSHНам нужно убедиться в том, что брандмауэр разрешает подключения SSH, чтобы мы могли выполнить вход в следующий раз. Чтобы разрешить эти подключения, можно ввести следующее:

# ufw allow OpenSSHПосле этого мы можем активировать брандмауэр с помощью следующей команды:

# ufw enableВведите y и нажмите ENTER, чтобы продолжить. Чтобы увидеть, что подключения SSH разрешены, введите следующее:

# ufw statusStatus: active

To Action From

-- ------ ----

OpenSSH ALLOW Anywhere

OpenSSH (v6) ALLOW Anywhere (v6)Поскольку брандмауэр в настоящее время блокирует все подключения, кроме SSH, если вы установите и настроите дополнительные службы, потребуется изменить настройки брандмауэра, чтобы разрешить входящий трафик.

Шаг 5 — Активация внешнего доступа для стандартного пользователя

Теперь, когда у нас есть стандартный пользователь для повседневного использования, необходимо убедиться, что мы можем ввести SSH непосредственно в учетную запись.

Примечание

Пока вы не убедитесь, что вы можете войти в систему и использовать

sudoс новым пользователем, мы рекомендуем не выходить из учетной записи root. Таким образом, если у вас есть проблемы, вы можете устранить их и внести необходимые изменения в качестве root.

Процесс настройки доступа SSH для нового пользователя зависит от того, использует ли учетная запись с правами root на сервере пароль или ключи SSH для аутентификации.

Если учетная запись root использует аутентификацию по паролю

Если вы выполнили вход в учетную запись root с помощью пароля, тогда для SSH активирована аутентификация по паролю. Вы можете использовать SSH для новой учетной записи пользователя, запустив новый сеанс терминала и используя SSH с новым именем:

$ ssh sammy@your_server_ipПосле ввода пароля для обычного пользователя вы сможете выполнить вход. Если вам нужно запустить команду с правами администратора, введите sudo перед командой следующим образом:

$ sudo command_to_runВам будет предложено использовать пароль обычного пользователя при использовании sudo в первый раз для каждого сеанса (и периодически после этого).

Если учетная запись root использует аутентификацию по ключу SSH

Если вы выполнили вход в учетную запись root с помощью ключей SSH, тогда аутентификация по паролю для SSH отключена. Вам потребуется добавить копию локального открытого ключа в файл ~/.ssh/authorized_keys нового пользователя для успешного входа.

Поскольку ваш открытый ключ уже включен в файл ~/.ssh/authorized_keys учетной записи root на сервере, мы можем скопировать структуру этого файла и директории для нашей новой учетной записи в существующем сеансе.

Самый простой способ копирования файлов с правильным правами владения и разрешениями — воспользоваться командой rsync. Она будет копировать директорию .ssh пользователя root user, сохранит разрешения и изменит владельцев файлов, все в одной команде. Обязательно измените выделенные ниже части согласно имени вашего стандартного пользователя:

Примечание

Команда rsync использует источники и пункты назначения, оканчивающиеся на завершающий слеш, иначе, чем те, которые этот завершающий слеш не имеют. При использовании rsync ниже убедитесь, что директория источника (~/.ssh) не включает завершающий слеш (убедитесь, что вы не используете ~/.ssh/).

Если вы случайно добавите в команду завершающий слеш,

rsyncбудет копировать содержимое директории~/.sshучетной записи root в домашнюю директорию пользователяsudoвместо копирования всей структуры директории~/.ssh. Файлы будут находиться в неправильном месте, и SSH не сможет найти и использовать их.

# rsync --archive --chown=sammy:sammy ~/.ssh /home/sammyТеперь откройте новый сеанс терминала на локальном компьютере и используйте SSH с вашим новым именем пользователя:

$ ssh sammy@your_server_ipВы должны выполнить вход в новую учетную запись без использования пароля. Если вам нужно запустить команду с правами администратора, введите sudo перед командой следующим образом:

$ sudo command_to_runВам будет предложено использовать пароль обычного пользователя при использовании sudo в первый раз для каждого сеанса (и периодически после этого).

Регистрация на хостинге

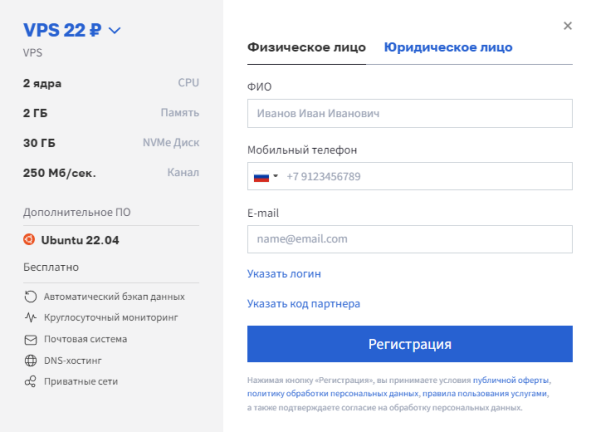

Рекомендую Beget — бюджетный и с адекватной службой поддержки. Работаю с ними с 2015 года.

Переходим на страницу выбора хостинга и выбираем любой тариф с операционной системой Ubuntu. В нашем примере выберем сервер с двух-ядерным процессором.

Если вы ещё не зарегистрированы в Beget, появится окно регистрации.

Пополните баланс минимум на 22 рубля, чтобы арендовать сервер.

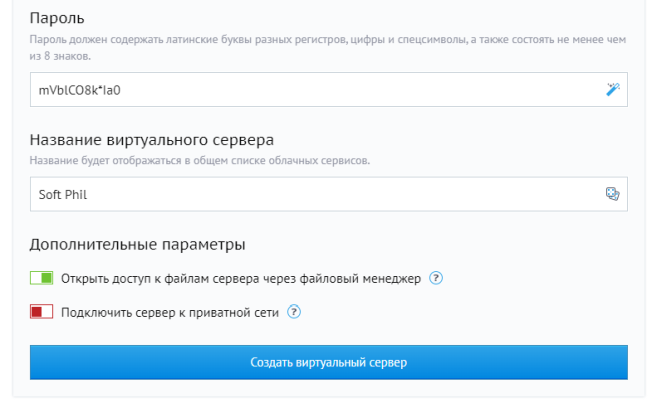

Если средств на балансе достаточно, автоматически откроется раздел “Облако”, где мы можем ещё раз подтвердить выбор характеристик сервера, а также задать пароль и название сервера.

Жмём “Создать виртуальный сервер” и ждём письмо с доступом к серверу на почту.

Сообщение Как настроить VPS для запуска скриптов Python появились сначала на Веб-студия Юсота.

Source: usota.ru python

Установка Cloud Hosted Router на VPS

Как взломать VPS Linux

Виртуальный сервер или VPS позволяет вам иметь очень мощный компьютер с неограниченными выделенными ресурсами, который выполнен с использованием лучших и самых современных методов виртуализации.

VPS помогает вам использовать его в лучших условиях и со скоростью доступа в Интернет, что обеспечивает чрезвычайно высокую безопасность. Виртуальный сервер или VPS подходит для долгосрочного использования и может запускать команды и программное обеспечение в течение нескольких месяцев без необходимости перезагрузки и снижения скорости и эффективности.

Если у вас есть сайт, который получает много трафика, или вы ожидаете получить много трафика в будущем, вы можете использовать такие опции, как VPS-сервер Linux для его размещения. Если вы хотите больше контролировать то, что установлено на сервере, виртуальный сервер Linux-лучший вариант для вас. В этой статье мы научим вас, как взломать VPS Linux. Оставайся с нами.

Функции виртуального сервера

- Поскольку он является частью основного сервера, ваши ресурсы, такие как оперативная память, процессор и место для хранения, выделяются.

- Полная свобода в установке и удалении программного обеспечения

- Возможность удаленного управления

- Возможность выключения, перезапуска и доступа к панели управления виртуальным сервером

- Выделенный IP-адрес

- Возможность размещения одного или нескольких сайтов (в зависимости от ресурсов виртуального сервера)

- Гораздо доступнее, чем выделенный сервер

Виртуальный сервер гораздо больше подходит для размещения популярных сайтов, чем общий хостинг. VPS обладает более высокой безопасностью, чем общий хостинг. (Но это должна быть специализированная конфигурация безопасности от нуля до 100. В противном случае он не обладает высокой степенью безопасности). Он также подходит для задач, требующих очень высокоскоростного Интернета, и используется в качестве сервера электронной почты, сервера баз данных, сервера приложений.

Преимущества виртуального сервера Linux

Использование виртуального сервера Linux имеет много преимуществ. Например, вы можете наслаждаться простотой использования, повышенной безопасностью и повышенным доверием при меньших затратах. Однако для большинства веб-мастеров, программистов, дизайнеров и разработчиков реальным преимуществом этого сервера является его гибкость.

Каждый виртуальный сервер отделен от других виртуальных серверов своей собственной операционной системой. Это означает, что вы можете легко установить понравившуюся операционную систему и установить или удалить необходимое программное обеспечение. Вы также сможете изменить свою среду VPS для повышения производительности, а также оптимизации работы пользователей и посетителей сайта. Гибкость может быть одним из главных преимуществ виртуальных серверов.

Одним из наиболее важных и очевидных преимуществ виртуального сервера Linux является его простота в эксплуатации и повышенная безопасность, которые могут быть реализованы при меньших затратах.

Для большинства веб-мастеров при покупке виртуального сервера важно обратить внимание на гибкость сервера, которую можно увидеть на сервере Linux vps. В связи с тем, что на серверах может быть установлена любая операционная система или программное обеспечение, функция гибкости очень важна при покупке vps-сервера.

Учитывая вышесказанное, частным лицам и компаниям, желающим получить больше гибкости в своих возможностях настройки и разработки, следует выбрать виртуальный сервер Linux.

Как взломать VPS Linux

В этой статье мы научим вас, как взломать виртуальный сервер Linux. Для многих людей произошли важные вещи, и им нужен виртуальный сервер, но по финансовым причинам они не смогли его купить. Что ж, в этой статье мы научим вас, как взломать vps-сервер Linux. Присоединяйтесь к нам.

Что такое инструмент Lazy RDP?

Это подходящий инструмент для Linux, который позволяет использовать грубую силу всех видов серверных служб, и мы используем его для грубой силы службы Lazy RDP.

Научитесь взламывать vps-сервер с помощью инструмента Lazy RDP

Сначала вы должны установить инструмент Lazy RDP из GateHub в Kali Linux:

Затем, после установки инструмента в Kali Linux, вы должны открыть инструмент с помощью следующей команды:

cd Lazy-RDP

Введите следующую команду для установки инструментов и способов взлома сервера с помощью crack:

chmod +x src/rdp_brute.sh patator.py start ; ./start

Окно инструмента открывается после установки, и вы можете легко выполнить все действия с помощью этого инструмента. Преимущество этого инструмента заключается в том, что он также использует другие инструменты тестирования на проникновение, такие как Nmap. Например, если вы хотите сканировать активные IP-адреса, сначала введите порт RDP по умолчанию 3389. Затем введите число 1 для сканирования IP-адреса и снова введите число 1 для сканирования IP-адреса с помощью инструмента Nmap. Теперь дождитесь завершения сканирования, и вам будет показан результат. Вы можете повторить эти шаги еще раз.

Научитесь взламывать vps с помощью kali с помощью инструмента Hydra

Откройте инструмент hydra-gtk или xhydra.

Введите свой список IP-адресов в поле целевой список:

Port: 3389

Protocol: rdp

На следующей вкладке введите пароль из списка в поле пароль, а в поле имя пользователя введите имя пользователя на следующей вкладке соответственно:

Task:15

Time out: 50

Чтобы взломать список IP-адресов vps, вы должны сначала посетить сайт, такой как

countryipblocks, чтобы получить диапазон IP-адресов любой страны, которую вы хотите. Затем с помощью программного обеспечения KPortScan, представляющего собой специальный сканер, укажите активные IP-адреса, перечислите их в Kali Linux и начните сканирование.

Защита VPS от взлома

Есть только один способ предотвратить это. Это использование жестких имен пользователей и надежных паролей. Пароли, которые объединяют прописные, строчные, цифры и символы.

В технике грубой силы пароль каждый раз угадывается. Если вы введете простой пароль, такой как год рождения и т. д., Ваш сервер будет легко взломан. Но предположим, что пароль состоит из более чем 10 символов и комбинации строчного, прописного, числа и символа. Несомненно, вероятность того, что ваш пароль находится в списке пароль, и вы взломаны, близка к нулю.

Поэтому отнеситесь к безопасности серьезно и вообще не используйте простые пароли.

Многие из вас слышали слово «crack», но вы не знаете, как это на самом деле делается и каковы простые и основные принципы? В этой короткой статье мы сначала рассказали о виртуальном сервере и преимуществах виртуального сервера Linux. Затем мы познакомили вас с тем, как взломать VPS Linux.