Хороший пароль должен содержать как минимум 6-8 символов, причем не только буквы разного регистра, но также цифры и специальные символы. Ничто не мешает создавать пароли вручную, но если таких комбинаций нужно создать несколько десятков, удобнее использовать для этого генераторы типа RandPass. Эта бесплатная программа как раз предназначена для создания стойких паролей с использованием заданных параметров. Читать

Архив метки: security

Сообщение «Защита локальной системы безопасности отключена в Windows 11»

Для предотвращения кражи учетных данных пользователя и другой конфиденциальной информации пользователя в Windows используется функция «Защита локальной системы безопасности», или LSA. В системе она включена по умолчанию, тем не менее, некоторые пользователи жалуются на получение сообщение об отключении функции, появляющиеся в области трея при каждой загрузке Windows. Читать

Измените забытый пароль Windows с компакт-диска восстановления системы Linux

До сих пор в нашей серии мы рассмотрели, как сбросить пароль Windows с помощью Ultimate Boot CD, но если вы немного более технически готовы, вы можете просто использовать превосходный компакт-диск System Rescue, основанный на Linux.

Обратите внимание, что если вы используете стандартное шифрование Windows для своих файлов, сброс пароля навсегда отключит доступ к этим файлам. В этом случае вам следует взломать пароль, о чем мы расскажем в следующей статье.

Настройка заголовков безопасности HTTP на сервере Nginx / Apache

HTTP-заголовки играют важную роль в безопасности сайта.

Они обеспечивают еще один уровень безопасности, который помогает смягчить несколько атак и уязвимостей, включая SQL-инъекции, XSS, clickjacking и т.д.

Когда посещается веб-сайт, браузер запрашивает страницу у веб-сервера.

В ответ сервер отправляет содержимое с заголовками HTTP-ответа.

Эти заголовки содержат несколько данных, таких как Cache-Control, Content-Encoding, коды состояния и т.д. Читать

Чем восстанавливать систему Linux

Компьютер – это невероятный инструмент, позволяющий пользователям делать удивительные вещи. Но не всегда дела идут так хорошо как хотелось бы. Мы можем столкнуться с различными проблемами, от случайного удаления файлов и потери пароля, до таких серьезных вещей, как повреждение загрузчика или файловой системы. Читать

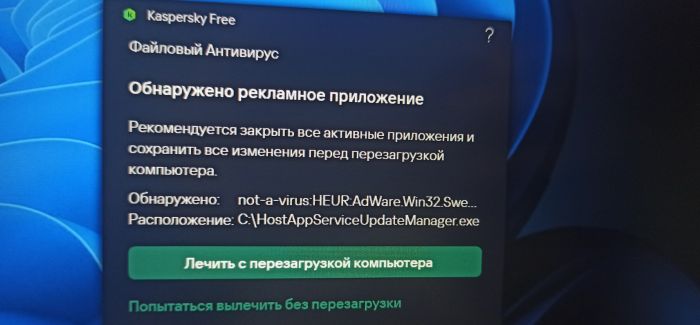

Not-a-Virus:HEUR.AdWare — Что это за угроза в Касперском?

Not a Virus HEUR AdWare — Это не вирус, а рекламное ПО, которое определяется антивирусным продуктом Kaspersky Internet Security при эвристическом анализе. Читать