Грамотное обращение с персональными данными можно считать неким гарантом безопасности пользователя и системы в целом. При этом далеко не каждый юзер уделяет должное внимание своим паролям. Эти данные нередко теряются или забываются, что приносит множество неприятностей в дальнейшем. Читать

Архив метки: security

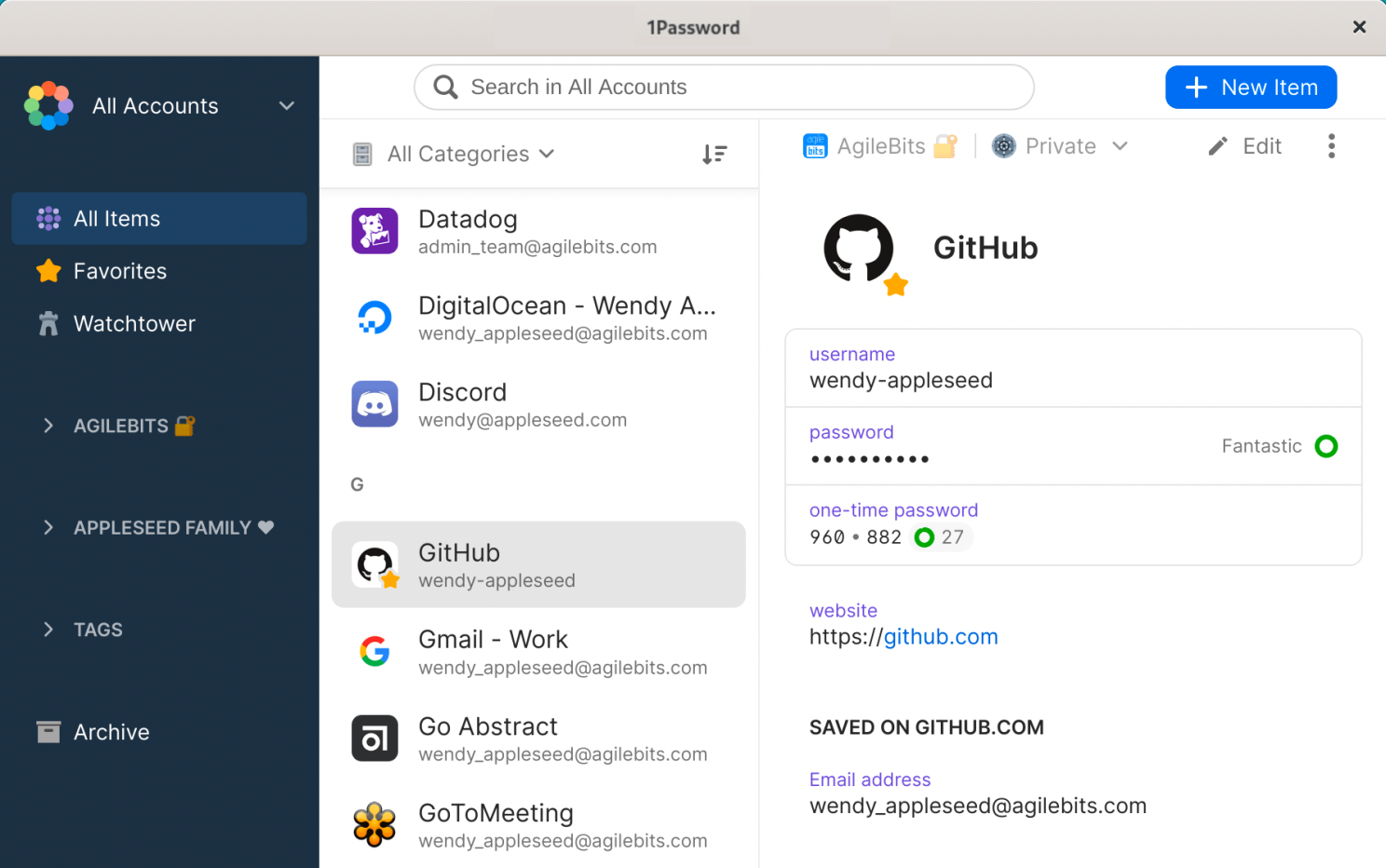

1Password для Linux официально выпущен, вот как его установить

Приложение вышло в бета-версию в прошлом году, но теперь считается достаточно стабильным для повседневного использования пользователями Linux, независимо от того, какой дистрибутив или окружение рабочего стола Linux они предпочитают. Читать

Проверяйте доступ к консоли сервера перед тем, как сделать reboot

Хочу сделать предостережение, основанное на личном опыте. Не так давно делал рядовое обновление сервера, которое требовало перезагрузку. Сервер далеко, в необслуживаемой серверной. То есть там никого нет вечером, кто смог бы хоть что-то сделать. Как обычно, время выбрал позднее, так как на сервере полезная нагрузка. Его активно используют люди в течении рабочего дня. И кто бы мог подумать, что сервер не выйдет из ребута. Читать

Ограничение доступа в NGINX

NGINX поддерживает базовую аутентификацию на уровне сервера. Для примера закроем паролем доступ к директории test, находящейся в корне сайта. Сначала устанавливаем пакет apache2-utils.

PEframe – инструмент для статического анализа вредоносных программ

PEframe – это инструмент с открытым исходным кодом для выполнения статического анализа на Portable Executable malware и общие подозрительные файлы.

Он может помочь исследователям вредоносных программ обнаружить упаковщик, xor, цифровую подпись, мьютексы, анти-отладочную, антивирусную машину, подозрительные разделы и функции и многое другое о подозрительных файлах.

Как в Windows 10 разрешить шифрование системного тома без TRM

Для шифрования дисков и томов в Windows 10 предусмотрена встроенная функция BitLocker, позволяющая шифровать как встроенные, так и съемные носители. BitLocker также поддерживается шифрование системного тома, однако если вы попробуете включить ее для диска С, то наверняка получите «Это устройство не может использовать доверенный кросс-платформенный модуль (TRM)». А еще в сообщении указывается, что админ должен позволить использование Битлокер без аппаратного модуля. Читать