В предыдущей статье мы познакомились с разными типами файлов в Linux, в этой статье подробнее разберем ссылки в этой операционной системе.

Архив метки: Linux

Проверка SMART информации HDD/SSD на Linux

Сегодня поговорим о том, как можно проверить SMART информацию HDD/SSD дисков на Linux системах. Проверять будем утилитой smartmontools.

Проверка HDD/SSD дисков

sudo smartctl -d ata -H /dev/sda

- d – Указывает тип устройства.

- ata – тип устройства ATA, используйте scsi для типа устройства SCSI.

- H – Проверяет устройство, чтобы сообщить о его состоянии и работоспособности.

У меня вывод был следующий:

=== START OF READ SMART DATA SECTION ===

SMART overall-health self-assessment test result: PASSED

По данному выводу можно сказать, что диск в порядке.

Тестирование HDD/SSD дисков

Теперь давайте протестируем диск. Чтобы инициировать короткий тест (short), выполните следующую команду::

sudo smartctl -t short /dev/sda

Получим вывод о том, что тест будет продолжаться 2 минуты.

=== START OF OFFLINE IMMEDIATE AND SELF-TEST SECTION ===

Sending command: "Execute SMART Short self-test routine immediately in off-line mode".

Drive command "Execute SMART Short self-test routine immediately in off-line mode" successful.

Testing has begun.

Please wait 2 minutes for test to complete.

Test will complete after Sun Jan 9 12:15:34 2022 +04

Use smartctl -X to abort test.

Запустим selftest команду, отчет о проверки диска, с отсрочкой на две минуты:

sudo sh -c 'sleep 120 && smartctl -l selftest /dev/sda'

Мой вывод был следующий

=== START OF READ SMART DATA SECTION ===

SMART Self-test log structure revision number 1

Num Test_Description Status Remaining LifeTime(hours) LBA_of_first_error

# 1 Short offline Completed without error 00% 11815

Прогоним тесты ещё раз. В конце получаю вот такой результат:

=== START OF READ SMART DATA SECTION ===

SMART Self-test log structure revision number 1

Num Test_Description Status Remaining LifeTime(hours) LBA_of_first_error

# 1 Short offline Completed without error 00% 11815 -

# 2 Short offline Completed without error 00% 11815

Тесты совпадают, значит с диском все в порядке. Если у вас будут разные результаты, то советую такой диск поменять.

Чтобы инициировать расширенный тест (long), выполните следующую команду:

sudo smartctl -t long /dev/sda

Получим вывод о том, что тест будет продолжаться 30 минут.

Запустим selftest команду, отчет о проверки диска, с отсрочкой на 30 минут:

sudo sh -c 'sleep 1800 && smartctl -l selftest /dev/sda'

Получим следующий вывод:

=== START OF READ SMART DATA SECTION ===

SMART Self-test log structure revision number 1

Num Test_Description Status Remaining LifeTime(hours) LBA_of_first_error

# 1 Extended offline Completed without error 00% 11816 -

# 2 Short offline Completed without error 00% 11815 -

# 3 Short offline Completed without error 00% 11815 -

Тесты совпадают, значит с диском все в порядке.

Журналы ошибок диска

Вы можете распечатать журналы ошибок диска с помощью команды:

sudo smartctl -l error /dev/sda

=== START OF READ SMART DATA SECTION ===

SMART Error Log Version: 1

No Errors Logge

На диске /dev/sda ошибок нет.

Приведу пример с диска с ошибками:

=== START OF READ SMART DATA SECTION ===

SMART Error Log Version: 1

ATA Error Count: 41 (device log contains only the most recent five errors)

CR = Command Register [HEX]

FR = Features Register [HEX]

SC = Sector Count Register [HEX]

SN = Sector Number Register [HEX]

CL = Cylinder Low Register [HEX]

CH = Cylinder High Register [HEX]

DH = Device/Head Register [HEX]

DC = Device Command Register [HEX]

ER = Error register [HEX]

ST = Status register [HEX]

Powered_Up_Time is measured from power on, and printed as

DDd+hh:mm:SS.sss where DD=days, hh=hours, mm=minutes,

SS=sec, and sss=millisec. It "wraps" after 49.710 days.

Error 41 occurred at disk power-on lifetime: 5420 hours (225 days + 20 hours)

When the command that caused the error occurred, the device was active or idle.

After command completion occurred, registers were:

ER ST SC SN CL CH DH

-- -- -- -- -- -- --

40 51 40 30 c5 33 e4 Error: UNC 64 sectors at LBA = 0x0433c530 = 70501680

Commands leading to the command that caused the error were:

CR FR SC SN CL CH DH DC Powered_Up_Time Command/Feature_Name

-- -- -- -- -- -- -- -- ---------------- --------------------

c8 00 40 30 c5 33 e4 08 00:40:53.424 READ DMA

ef 10 02 00 00 00 a0 08 00:40:53.423 SET FEATURES [Enable SATA feature]

ec 00 00 00 00 00 a0 08 00:40:53.422 IDENTIFY DEVICE

ef 03 46 00 00 00 a0 08 00:40:53.422 SET FEATURES [Set transfer mode]

Error 40 occurred at disk power-on lifetime: 5420 hours (225 days + 20 hours)

When the command that caused the error occurred, the device was active or idle.

After command completion occurred, registers were:

ER ST SC SN CL CH DH

-- -- -- -- -- -- --

40 51 40 30 c5 33 e4 Error: UNC 64 sectors at LBA = 0x0433c530 = 70501680

Commands leading to the command that caused the error were:

CR FR SC SN CL CH DH DC Powered_Up_Time Command/Feature_Name

-- -- -- -- -- -- -- -- ---------------- --------------------

c8 00 40 30 c5 33 e4 08 00:40:51.701 READ DMA

ef 10 02 00 00 00 a0 08 00:40:51.701 SET FEATURES [Enable SATA feature]

ec 00 00 00 00 00 a0 08 00:40:51.699 IDENTIFY DEVICE

ef 03 46 00 00 00 a0 08 00:40:51.699 SET FEATURES [Set transfer mode]

Error 39 occurred at disk power-on lifetime: 5420 hours (225 days + 20 hours)

When the command that caused the error occurred, the device was active or idle.

After command completion occurred, registers were:

ER ST SC SN CL CH DH

-- -- -- -- -- -- --

40 51 40 30 c5 33 e4 Error: UNC 64 sectors at LBA = 0x0433c530 = 70501680

Commands leading to the command that caused the error were:

CR FR SC SN CL CH DH DC Powered_Up_Time Command/Feature_Name

-- -- -- -- -- -- -- -- ---------------- --------------------

c8 00 40 30 c5 33 e4 08 00:40:49.977 READ DMA

ef 10 02 00 00 00 a0 08 00:40:49.977 SET FEATURES [Enable SATA feature]

ec 00 00 00 00 00 a0 08 00:40:49.976 IDENTIFY DEVICE

ef 03 46 00 00 00 a0 08 00:40:49.976 SET FEATURES [Set transfer mode]

Error 38 occurred at disk power-on lifetime: 5420 hours (225 days + 20 hours)

When the command that caused the error occurred, the device was active or idle.

After command completion occurred, registers were:

ER ST SC SN CL CH DH

-- -- -- -- -- -- --

40 51 40 30 c5 33 e4 Error: UNC 64 sectors at LBA = 0x0433c530 = 70501680

Commands leading to the command that caused the error were:

CR FR SC SN CL CH DH DC Powered_Up_Time Command/Feature_Name

-- -- -- -- -- -- -- -- ---------------- --------------------

c8 00 40 30 c5 33 e4 08 00:40:48.254 READ DMA

ef 10 02 00 00 00 a0 08 00:40:48.254 SET FEATURES [Enable SATA feature]

ec 00 00 00 00 00 a0 08 00:40:48.253 IDENTIFY DEVICE

ef 03 46 00 00 00 a0 08 00:40:48.253 SET FEATURES [Set transfer mode]

Error 37 occurred at disk power-on lifetime: 5420 hours (225 days + 20 hours)

When the command that caused the error occurred, the device was active or idle.

After command completion occurred, registers were:

ER ST SC SN CL CH DH

-- -- -- -- -- -- --

40 51 40 30 c5 33 e4 Error: UNC 64 sectors at LBA = 0x0433c530 = 70501680

Commands leading to the command that caused the error were:

CR FR SC SN CL CH DH DC Powered_Up_Time Command/Feature_Name

-- -- -- -- -- -- -- -- ---------------- --------------------

c8 00 40 30 c5 33 e4 08 00:40:46.531 READ DMA

ef 10 02 00 00 00 a0 08 00:40:46.530 SET FEATURES [Enable SATA feature]

ec 00 00 00 00 00 a0 08 00:40:46.529 IDENTIFY DEVICE

ef 03 46 00 00 00 a0 08 00:40:46.529 SET FEATURES [Set transfer mode]

Примеры SMART информации

Выведем полный список SMART информации нашего HDD/SSD. В данном случае тестирую SSD.

sudo smartctl -a /dev/sda

ID# ATTRIBUTE_NAME FLAG VALUE WORST THRESH TYPE UPDATED WHEN_FAILED RAW_VALUE

1 Raw_Read_Error_Rate 0x0032 100 100 000 Old_age Always - 405

9 Power_On_Hours 0x0032 100 100 000 Old_age Always - 11816

12 Power_Cycle_Count 0x0032 100 100 000 Old_age Always - 107

148 Unknown_Attribute 0x0000 100 100 000 Old_age Offline - 0

149 Unknown_Attribute 0x0000 100 100 000 Old_age Offline - 0

167 Write_Protect_Mode 0x0000 100 100 000 Old_age Offline - 0

168 SATA_Phy_Error_Count 0x0012 100 100 000 Old_age Always - 0

169 Bad_Block_Rate 0x0000 100 100 000 Old_age Offline - 35

170 Bad_Blk_Ct_Erl/Lat 0x0000 100 100 010 Old_age Offline - 0/24

172 Erase_Fail_Count 0x0032 100 100 000 Old_age Always - 0

173 MaxAvgErase_Ct 0x0000 100 100 000 Old_age Offline - 180 (Average 160)

181 Program_Fail_Count 0x0032 100 100 000 Old_age Always - 0

182 Erase_Fail_Count 0x0000 100 100 000 Old_age Offline - 0

187 Reported_Uncorrect 0x0032 100 100 000 Old_age Always - 0

192 Unsafe_Shutdown_Count 0x0012 100 100 000 Old_age Always - 102

194 Temperature_Celsius 0x0022 026 038 000 Old_age Always - 26 (Min/Max 11/38)

196 Reallocated_Event_Count 0x0032 100 100 000 Old_age Always - 0

199 SATA_CRC_Error_Count 0x0032 100 100 000 Old_age Always - 0

218 CRC_Error_Count 0x0032 100 100 000 Old_age Always - 0

231 SSD_Life_Left 0x0000 084 084 000 Old_age Offline - 84

233 Flash_Writes_GiB 0x0032 100 100 000 Old_age Always - 11909

241 Lifetime_Writes_GiB 0x0032 100 100 000 Old_age Always - 4604

242 Lifetime_Reads_GiB 0x0032 100 100 000 Old_age Always - 3754

244 Average_Erase_Count 0x0000 100 100 000 Old_age Offline - 160

245 Max_Erase_Count 0x0000 100 100 000 Old_age Offline - 180

246 Total_Erase_Count 0x0000 100 100 000 Old_age Offline - 598192

- Reallocated Sectors Count – Количество секторов, перераспределенных из-за ошибок чтения.

- Power_On_Hours – Фактически отработанное время в часах.

- Power_Cycle_Count – Цикл включения.выключения

- Reported Uncorrect – Количество неисправимых ошибок при доступе к сектору чтения/записи.

- Reallocated_Error_Count – Текущее состояние перемещения поврежденных секторов в специальную рабочую область.

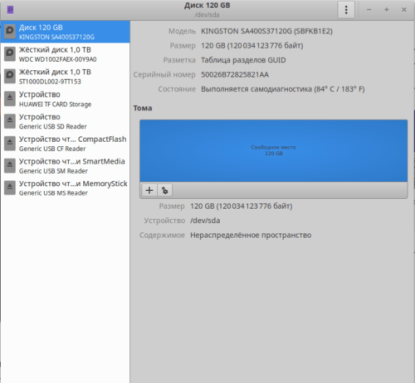

Проверка работоспособности SSD/HDD дисков с помощью Gnome Disks

С помощью утилиты GNOME disks можно получить информацию о дисках, отформатировать диски, создать образ диска, выполнить стандартные тесты HDD/SSD-дисков и восстановить их образ. Все это производим с GUI – интерфейсом, а не через терминал.

В Ubuntu 20.04 GNOME disks идет в стандартной установке. Если вы не можете найти инструмент, то для установки используем команду:

sudo apt-get install gnome-disk-utility

Для запуска утилиты в терминале можно набрать команду:

sudo gnome-disks

Для проверки SMART информации выберите устройство и в правом верхнем углу нажимаем на три точки/три тире и выбираем Данные самодиагностики и SMART информации

[endtxt]

RSS

Установка Cinnamon в Debian 11

Cinnamon — графическая оболочка для операционных систем на основе Linux и FreeBSD. Является ответвлением от кодовой базы GNOME Shell. Проект по созданию новой графической оболочки был начат после выхода другой известной оболочки — GNOME 3.

Команда Linux Mint (в те времена также занималась разработкой GNOME) потеряла уверенность в создании своего будущего дистрибутива и новой разрабатываемой оболочки к нему и решила развиваться в своем направлении при этом устраняя ошибки GNOME и усовершенствуя новую оболочку. В итоге появился проект под названием Cinnamon. В данной статье будет рассмотрена установка Cinnamon Debian 11, а также будет показано её удаление.

Как быстро раскрутить виртуальные машины в Ubuntu с помощью Quickemu

Виртуализация в Ubuntu – одна из его сильных сторон. Однако настройка виртуальной машины в качестве нового пользователя может быть утомительной и запутанной. Вот где приходит Quickemu. Он использует мощь QEMU в ядре Linux и автоматически быстро запускает виртуальные машины. Вот как его использовать в вашей системе Ubuntu.

Прежде, чем мы начнем

В этом руководстве мы сосредоточимся на том, как использовать Quickemu в Ubuntu Linux. Тем не менее, это приложение не только для Ubuntu. Если вы хотите использовать Quickemu в другой операционной системе Linux, исходный код доступен, и вы можете скомпилировать его, следуя инструкциям на странице проекта на Github.

Кроме того, если вы используете операционную систему, основанную на Ubuntu Linux, такую как Elementary OS, Zorin OS, Peppermint, Linux Mint и т. Д., Не стесняйтесь следовать этому руководству в соответствии с приведенными ниже инструкциями, поскольку они должны работать в вашей ОС.

Установка Quickemu

К сожалению, приложение Quickemu не предустановлено в Ubuntu или других операционных системах, подобных Ubuntu. Однако наладить работу невероятно легко благодаря PPA, предоставленному разработчиком.

Чтобы начать установку, вы должны открыть окно терминала. Вы можете открыть окно терминала на рабочем столе Ubuntu, нажав Ctrl + Alt + T на клавиатуре. Или найдите «Терминал» в меню приложения Ubuntu и запустите его таким образом.

Когда окно терминала открыто и готово к использованию, вам необходимо добавить официальный Quickemu PPA. Для этого используйте команду add-apt-repository внизу.

sudo apt-add-repository ppa:flexiondotorg/quickemu

Когда PPA добавлен на ваш компьютер с Ubuntu, запустите команду apt update. Запуск обновления обновит источники программного обеспечения Ubuntu и настроит PPA.

sudo apt update

Благодаря обновленным источникам программного обеспечения Ubuntu вы сможете установить приложение Quickemu в своей системе Ubuntu с помощью приведенной ниже команды apt install.

sudo apt install quickemu

Quickemu Quickgui

Quickemu – отличный инструмент для терминала. Однако это может быть немного сложно, и если вы новый пользователь, пытающийся запустить виртуальную машину, возня с терминалом – последнее, что вам нужно делать.

К счастью, Quickemu имеет интерфейсное приложение с графическим интерфейсом под названием Quickgui. Этот инструмент позволяет вам делать все, что вы делали бы внутри терминального приложения, но с гладким, простым в использовании графическим интерфейсом.

Чтобы установить Quickemu Quickgui на ПК с Ubuntu Linux, запустите окно терминала. Вы можете запустить окно терминала на рабочем столе Ubuntu, нажав Ctrl + Alt + T на клавиатуре или выполнив поиск «Терминал» в меню приложения.

В открытом окне терминала используйте команду add-apt-repository, чтобы добавить Quickgui PPA в вашу систему Ubuntu. Затем запустите команду apt update, чтобы обновить источники программного обеспечения в Ubuntu.

sudo add-apt-repository ppa:yannick-mauray/quickgui sudo apt update

Имея все обновления, вы можете установить приложение Quickgui в свою систему с помощью команды apt install.

sudo apt install quickgui

Как использовать Quickemu в Ubuntu

Чтобы использовать Quickemu на рабочем столе Ubuntu, начните с запуска приложения Quickgui в меню приложения. Когда приложение откроется, следуйте пошаговым инструкциям ниже.

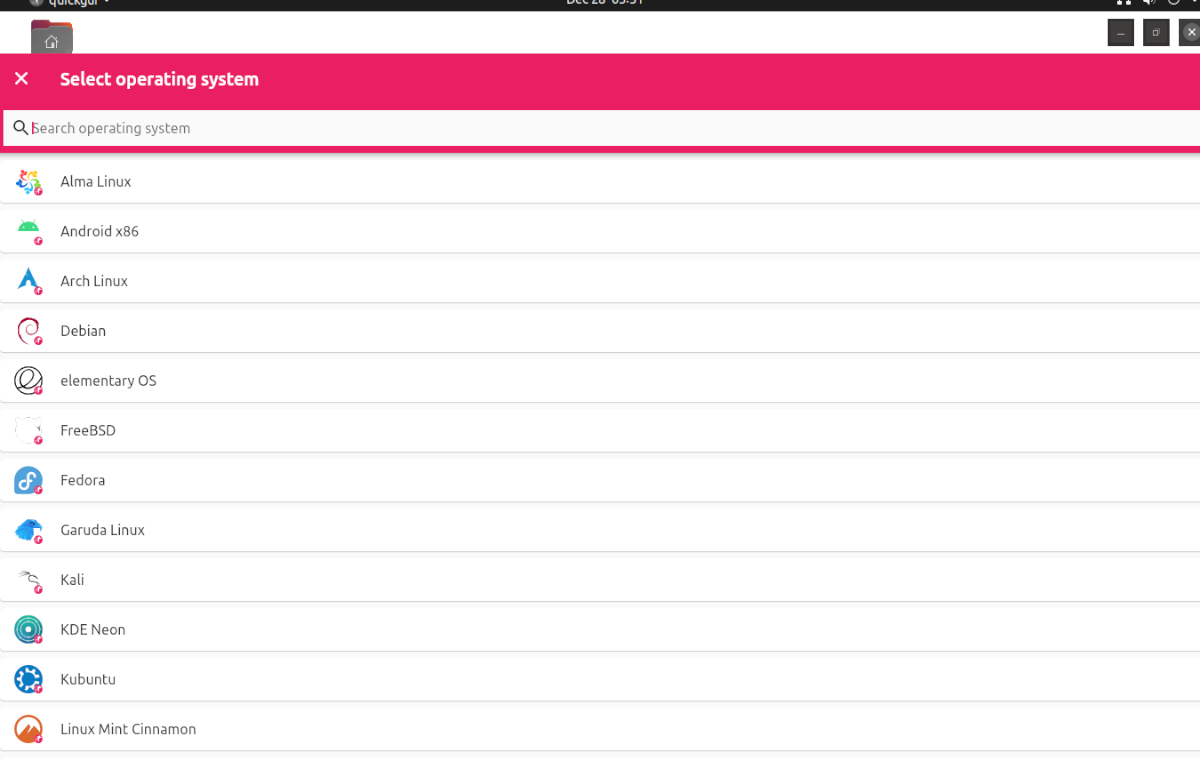

Шаг 1. Внутри Quickgui найдите кнопку «Создать новые машины» и щелкните по ней мышью. Выбрав эту кнопку, вы увидите окно с 3 кнопками. Нажмите кнопку «Выбрать» в разделе «Операционная система».

Шаг 2: После нажатия кнопки «Выбрать» появится всплывающее окно. В этом всплывающем окне вы увидите раскрывающееся меню с различными операционными системами на выбор. Найдите ОС, которую вы хотите запустить на виртуальной машине, и щелкните по ней.

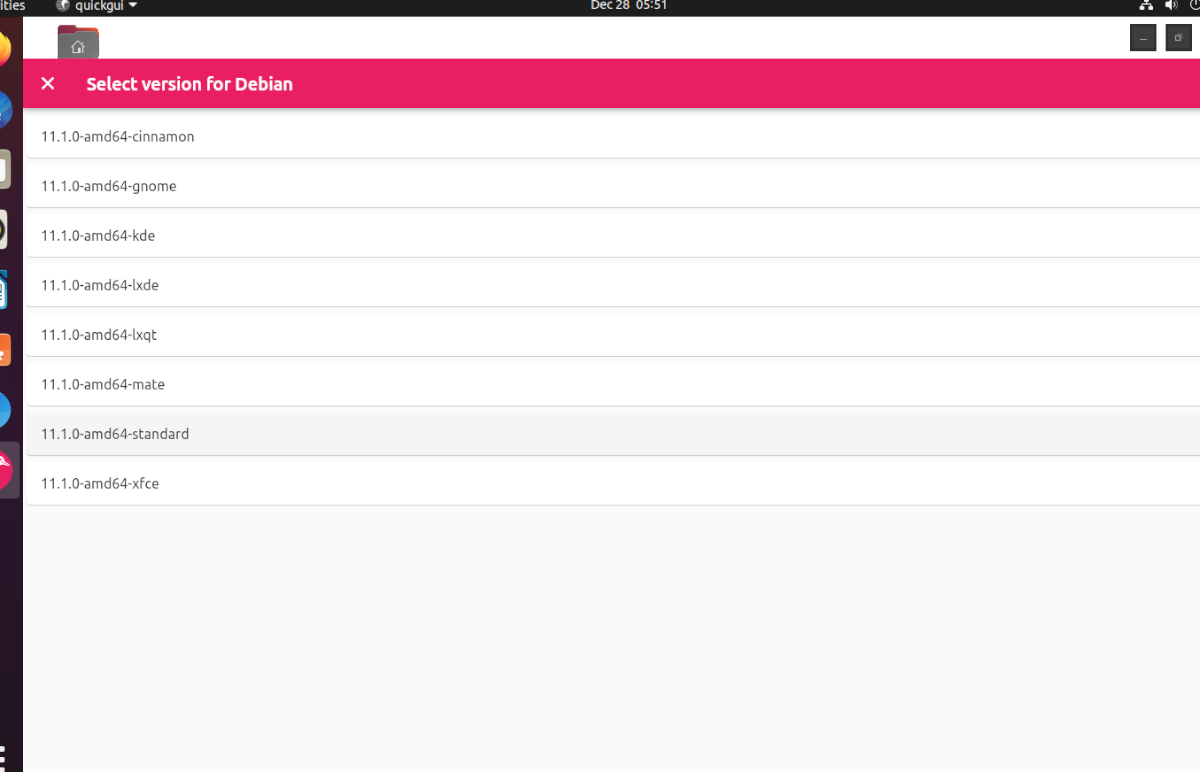

Шаг 3: После того, как вы выбрали ОС, вы должны выбрать версию. В разделе «Версия» найдите кнопку «Выбрать» и щелкните по ней мышью. Выбор этой кнопки позволит вам выбрать версию ОС.

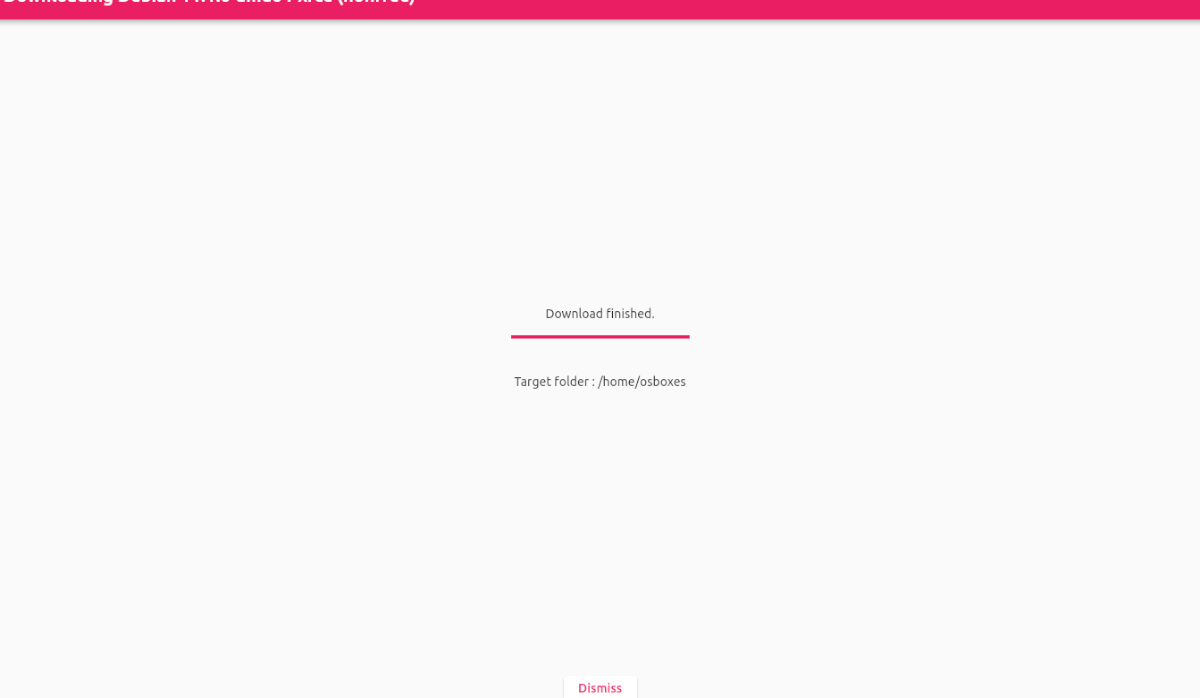

Шаг 4: Выбрав версию ОС, найдите раздел «Загрузить» и нажмите кнопку «Загрузить». При нажатии этой кнопки виртуальная машина QEMU загружается на ваш компьютер.

Имейте в виду, что процесс загрузки может занять некоторое время, поскольку виртуальные машины не маленькие. Устройтесь поудобнее и позвольте Quickgui загрузить вашу операционную систему.

Шаг 5: Когда загрузка будет завершена, найдите кнопку «Закрыть» и щелкните по ней, чтобы закрыть область загрузки. Затем нажмите кнопку «X» в области загрузчика, чтобы вернуться в главное меню Quickgui.

В главном меню Quickgui нажмите «Управление существующими машинами» и нажмите кнопку воспроизведения рядом с загруженной виртуальной машиной, чтобы запустить ее. Это так просто!

Удалить виртуальные машины

Вам нужно удалить виртуальную машину из Quickgui? Вот как это сделать. Сначала запустите приложение. Затем нажмите кнопку «Управление существующими машинами». Затем щелкните значок корзины рядом с виртуальной машиной, чтобы удалить ее.

Сообщение Как быстро раскрутить виртуальные машины в Ubuntu с помощью Quickemu появились сначала на My Road.

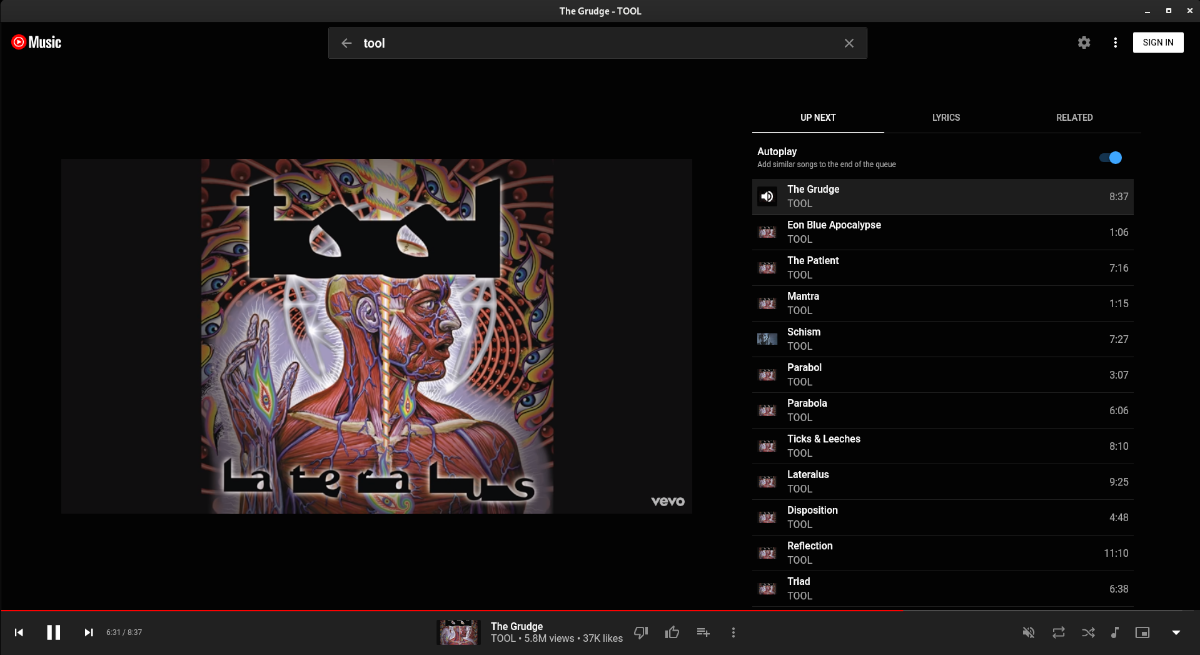

Как слушать YouTube Music в Linux с помощью Ytmdesktop

Мы рассмотрели, как слушать YouTube Music на рабочем столе Linux, прежде чем использовать неофициальное приложение YouTube Music, разработанное Чт-Ч. Однако эта программа – не единственный способ прослушивать сервис на платформе Linux.

Если вы попробовали неофициальное приложение Th-Ch YouTube Music и обнаружили, что оно не работает так, как вы хотели, отличной альтернативой является Ytmdesktop. У него очень похожий интерфейс. Однако Ytmdesktop интегрируется с Discord, Last.fm и другими. Вот как его использовать в вашей системе.

Установка Ytmdesktop в Linux

Приложение Ytmdesktop хорошо поддерживается в Linux. Независимо от того, какую операционную систему Linux вы используете, вы сможете заставить ее работать на своем компьютере. Чтобы начать процесс установки, вам понадобится окно терминала.

Открыть окно терминала в Linux относительно просто. Вы можете запустить его, нажав Ctrl + Alt + T на клавиатуре. Или найдите «Терминал» в меню приложения и запустите его таким образом.

Когда окно терминала открыто и готово к использованию, можно начинать установку Ytmdesktop. Следуйте приведенным ниже инструкциям по установке, которые соответствуют используемой вами операционной системе Linux.

Arch Linux

Приложение Ytmdesktop доступно для пользователей Arch Linux в пользовательском репозитории Arch Linux. Однако, если вы хотите установить эту программу в своей системе, вам сначала необходимо настроить помощник Trizen AUR.

Чтобы настроить помощник Trizen AUR на вашем компьютере, начните с установки пакетов «git» и «base-devel».

sudo pacman -S git base-devel

После настройки двух пакетов на вашем компьютере используйте команду git clone, чтобы загрузить последнюю версию Trizen в вашу систему. Затем установите программу с помощью команды makepkg.

git clone https://aur.archlinux.org/trizen.git

cd trizen/

makepkg -sri

Когда приложение Trizen запущено и работает, используйте команду trizen -S для установки последней версии Ytmdesktop в Arch Linux.

trizen -S ytmdesktop-git

Пакет Snap

Приложение Ytmdesktop доступно пользователям Linux через магазин Ubuntu Snap. Чтобы заставить его работать в вашей системе, начните с включения среды выполнения пакета Snap на вашем компьютере. Затем используйте команду мгновенной установки, чтобы настроить приложение.

sudo snap install youtube-music-desktop-app

Flatpak

Приложение Ytmdesktop доступно в магазине приложений Flathub как Flatpak. Чтобы установить его в своей системе, убедитесь, что на вашем компьютере настроена среда выполнения Flatpak. Как только вы это сделаете, используйте две команды ниже, чтобы настроить Ytmdesktop.

flatpak remote-add --if-not-exists flathub https://flathub.org/repo/flathub.flatpakrepo

flatpak install flathub app.ytmdesktop.ytmdesktop

AppImage

В приложении Ytmdesktop есть AppImage, доступный для пользователей Linux. Чтобы настроить его в вашей системе, убедитесь, что в вашей системе установлено приложение AppImageLauncher. Затем перейдите к официальному Веб-сайт Ytmdesktop, загрузите AppImage и запустите его с помощью AppImageLauncher.

Как слушать YouTube Music в Linux с помощью Ytmdesktop

Чтобы слушать YouTube Music с помощью Ytmdesktop, запустите приложение. Когда приложение откроется, следуйте пошаговым инструкциям ниже.

Шаг 1: Найдите кнопку «Войти» и щелкните по ней мышью. После нажатия этой кнопки войдите в свою учетную запись YouTube. Для использования Ytmdesktop вам не нужно иметь учетную запись YouTube, но без нее вам будет сложно сохранять исполнителей и создавать списки воспроизведения.

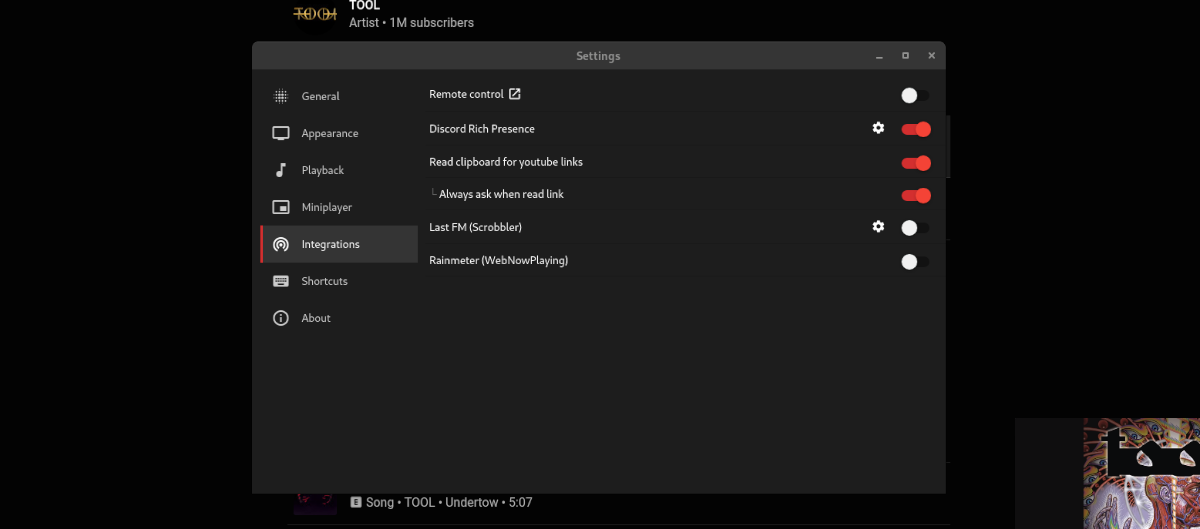

Шаг 2. Найдите значок шестеренки и щелкните его, чтобы перейти в область настроек Ytmdesktop. Оказавшись внутри области настроек, найдите «Интеграции» и щелкните по нему мышью.

В области «Интеграции» вы можете включить «Discord Rich Presence», «Читать буфер обмена для ссылок на YouTube» и другие параметры.

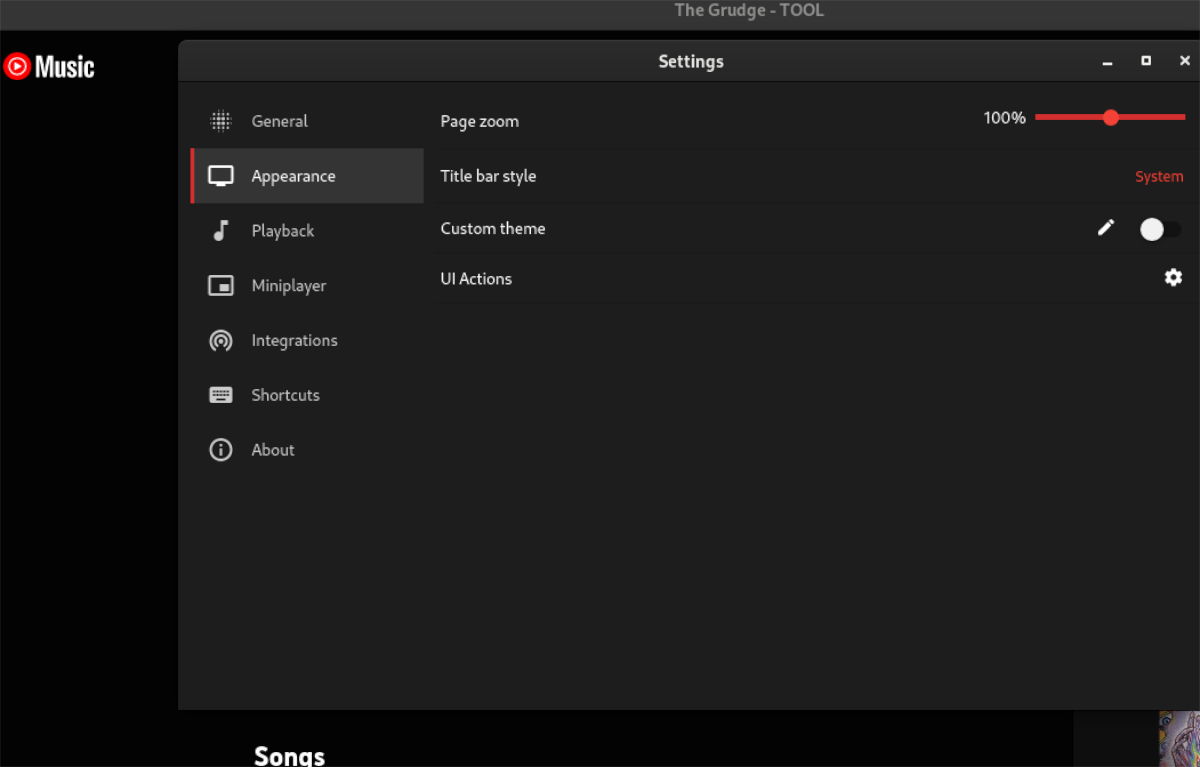

Шаг 3: После настройки области «Интеграции» найдите раздел «Внешний вид». Отсюда вы можете настроить внешний вид Ytmdesktop, выбрав «Пользовательская тема».

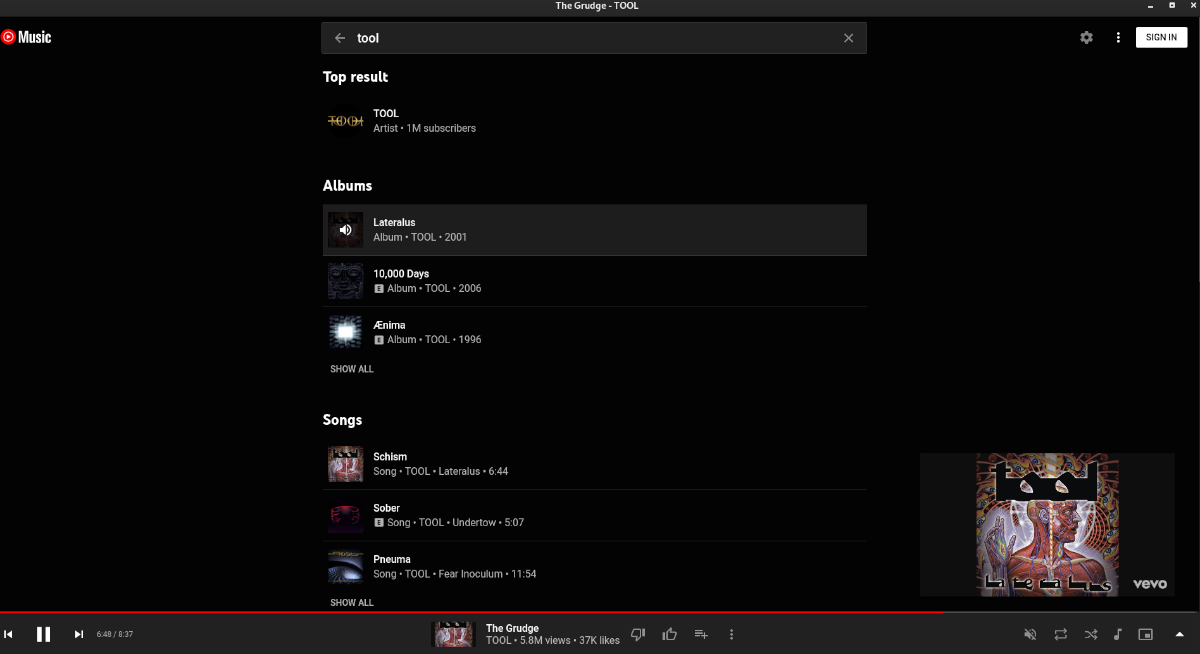

Шаг 4: Закройте окно настроек после настройки внешнего вида. Затем найдите поле «Поиск». Щелкните поле «Поиск» и введите название группы, исполнителя, альбома или песни. Затем нажмите клавишу Enter, чтобы просмотреть результаты поиска.

Шаг 5: Просмотрите результаты поиска по группе, исполнителю, альбому или песне, которую вы хотите послушать. Затем выберите его с помощью мыши, чтобы получить к нему доступ. Когда вы выбираете исполнителя / группу с помощью мыши, открывается страница группы.

Найдите песню, которую хотите послушать, на странице группы. Кроме того, если вы выбрали песню, она должна автоматически начать воспроизведение в приложении.

Плейлисты

Хотите добавить музыку, проигрываемую в Ytmdesktop, в список воспроизведения? Найдите песню или альбом и нажмите кнопку рядом с песней. Затем выберите параметр, чтобы добавить его в существующий список воспроизведения.

Сообщение Как слушать YouTube Music в Linux с помощью Ytmdesktop появились сначала на My Road.

Как проще запускать программное обеспечение Windows в Linux с помощью Bottles

Запуск программ Windows в Linux может быть запутанным и сложным. Вот где на помощь приходит Bottles. Эта программа может значительно упростить запуск программ Windows. Вот как использовать Bottles на вашем ПК с Linux.

Установка Bottles в Linux

Прежде чем мы сможем перейти к использованию приложения Bottles в Linux, оно должно быть установлено. Чтобы настроить Bottles в Linux, откройте окно терминала на рабочем столе. Не знаете, как запустить терминал? Нажмите Ctrl + Alt + T на клавиатуре или найдите «Терминал» в меню приложения.

При открытом окне терминала можно начинать установку. Используя приведенные ниже инструкции по установке, заставьте Bottles работать на вашем компьютере с Linux.

Ubuntu

Приложение Bottles имеет официальный пакет DEB, который пользователи Ubuntu могут загрузить с Github и установить с помощью инструмента управления пакетами Apt. Чтобы получить этот пакет DEB, используйте следующую команду загрузки wget.

wget https://github.com/bottlesdevs/Bottles/releases/download/2021.12.28-treviso/com.usebottles.bottles_2021.12.28-treviso_amd64.deb

Установите приложение с помощью команды apt install после загрузки пакета DEB на свой компьютер с Ubuntu.

sudo apt install ./com.usebottles.bottles_2021.12.28-treviso_amd64.deb

Debian

Пользователи Debian могут заставить приложение Bottles работать благодаря пакету DEB, доступному на странице проекта Github. Если вы используете Debian, вы сможете загрузить пакет с помощью приведенной ниже команды wget.

wget https://github.com/bottlesdevs/Bottles/releases/download/2021.12.28-treviso/com.usebottles.bottles_2021.12.28-treviso_amd64.deb

Arch Linux

Приложение Bottles доступно в пользовательском репозитории Arch Linux. Чтобы он заработал в вашей системе, вам сначала необходимо установить вспомогательный инструмент Trizen AUR. Затем установите Trizen с помощью приведенных ниже команд.

sudo pacman -S git base-devel

git clone https://aur.archlinux.org/trizen.git

cd trizen/

makepkg -sri

Запустив приложение Trizen, используйте команду trizen -S, чтобы установить последнюю версию Bottles на свой компьютер.

trizen -S bottles

Fedora

В Fedora есть неофициальный пакет RPM для бутылок. Однако, следуя инструкциям по установке Flatpak или AppImage, лучше заставить приложение Bottles работать в Fedora.

OpenSUSE

Предположим, вы хотите использовать Bottles в OpenSUSE. В этом случае вам придется следовать инструкциям по установке Flatpak или AppImage, поскольку для операционной системы нет официального (или неофициального) пакета RPM.

Flatpak

Бутылки доступны как Flatpak на Flathub. Чтобы он работал в вашей системе, вы должны установить на свой компьютер последнюю версию среды выполнения Flatpak. Следуйте нашему руководству, чтобы настроить Flatpak.

После настройки среды выполнения Flatpak в вашей системе введите две команды ниже, чтобы последняя версия приложения Bottles заработала.

flatpak remote-add --if-not-exists flathub https://flathub.org/repo/flathub.flatpakrepo

flatpak install flathub com.usebottles.bottles

AppImage

Чтобы установить Bottles как Flatpak, перейдите к нашему руководству по AppImageLauncher и настройте его. После установки AppImageLauncher перейдите к Страница загрузки AppImage, загрузите файл AppImage и откройте его с помощью AppImageLauncher, чтобы установить в вашей системе Linux.

Как использовать бутылки

Запустите Bottles, выполнив поиск в меню приложения. Затем следуйте пошаговым инструкциям ниже.

Шаг 1. Когда приложение Bottles открыто, вы увидите сообщение «Добро пожаловать в Bottles». Найдите кнопку «Далее» и щелкните по ней мышью, чтобы перейти на следующую страницу.

Шаг 2: После нажатия кнопки «Далее» вы познакомитесь с «Бегунами». После прочтения статьи «Бегуны» нажмите кнопку «Далее».

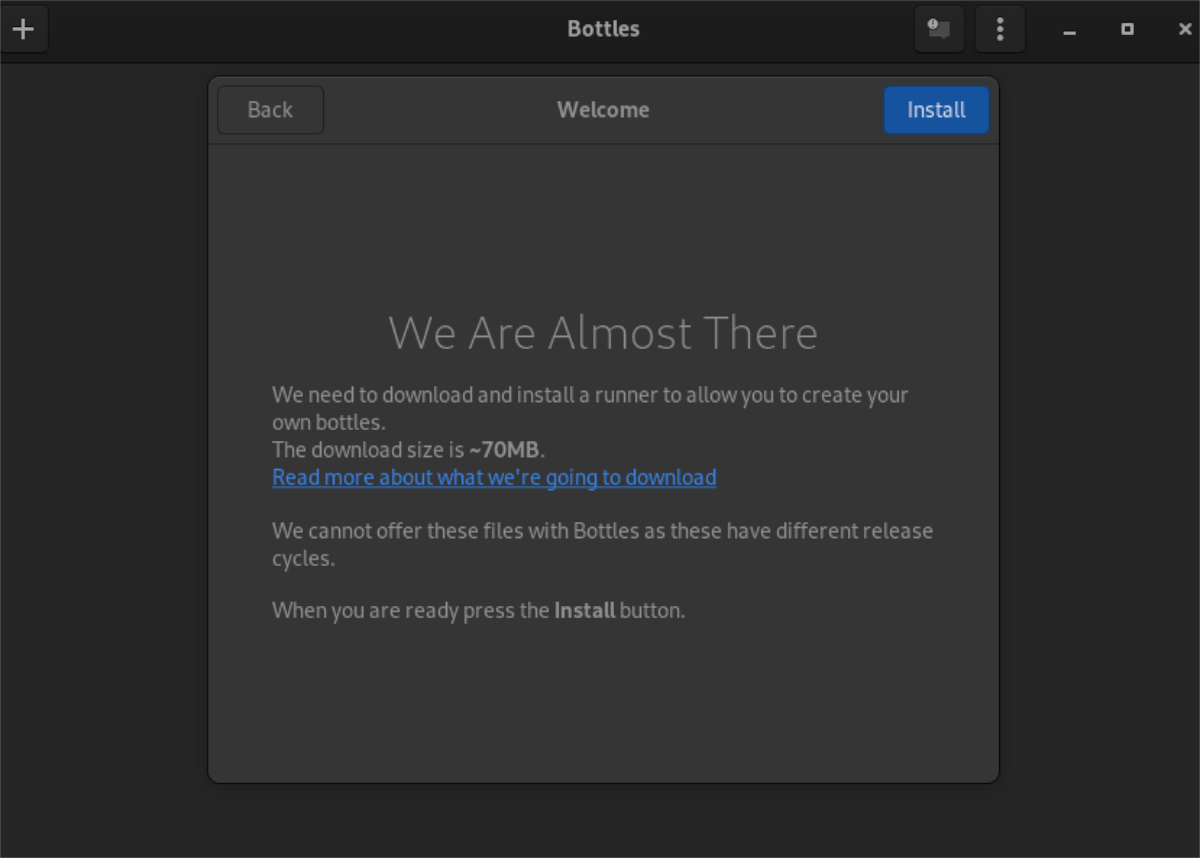

Шаг 3. После того, как вы прочитаете сообщение о «Бегунах», Bottles сообщит вам, что необходимо загрузить около 70 МБ данных. Эти данные необходимы для использования приложения. Нажмите кнопку «Установить», чтобы начать установку.

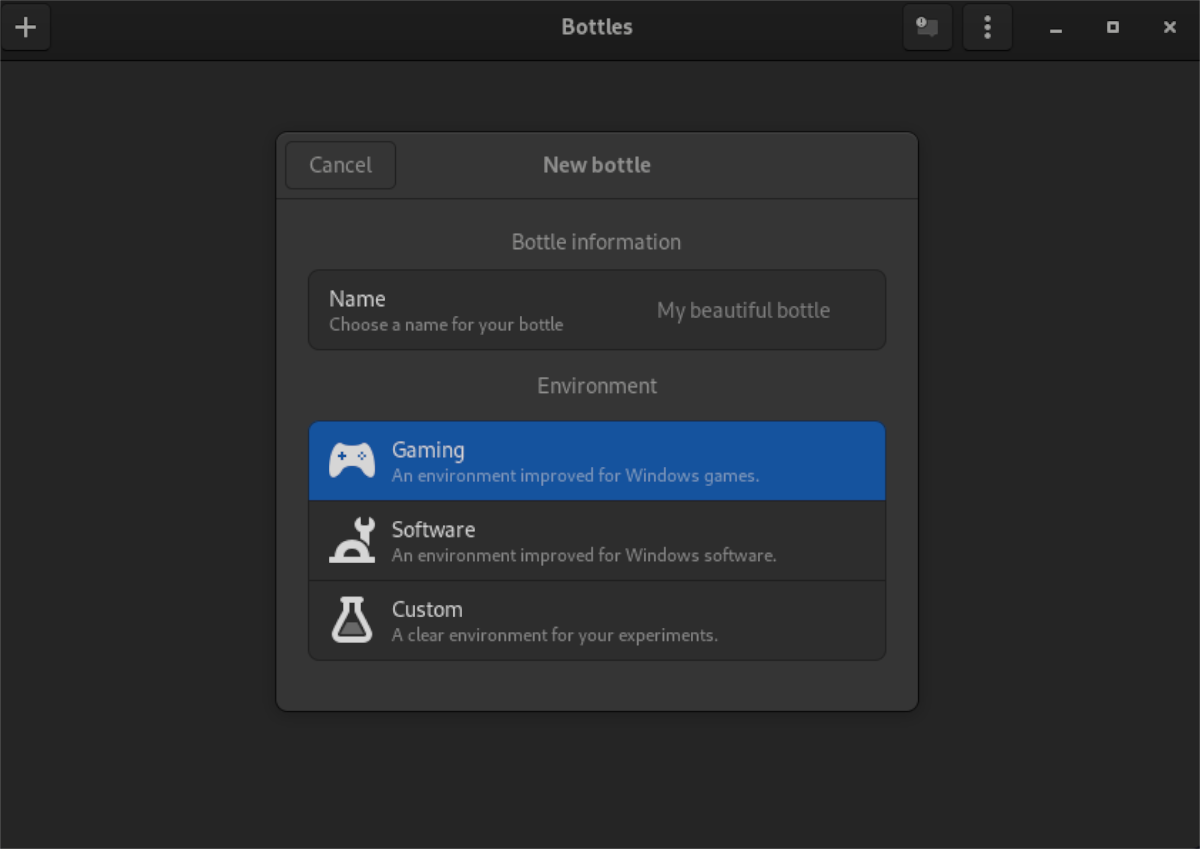

Шаг 4: Найдите кнопку «Создать новую бутылку». После нажатия кнопки «Создать новую бутылку» вам будут представлены различные типы бутылок. Это «Игры», «Программное обеспечение» и «Пользовательские».

Выберите свой тип бутылки. Затем введите название вашей бутылки в поле «Имя». По завершении нажмите «Создать».

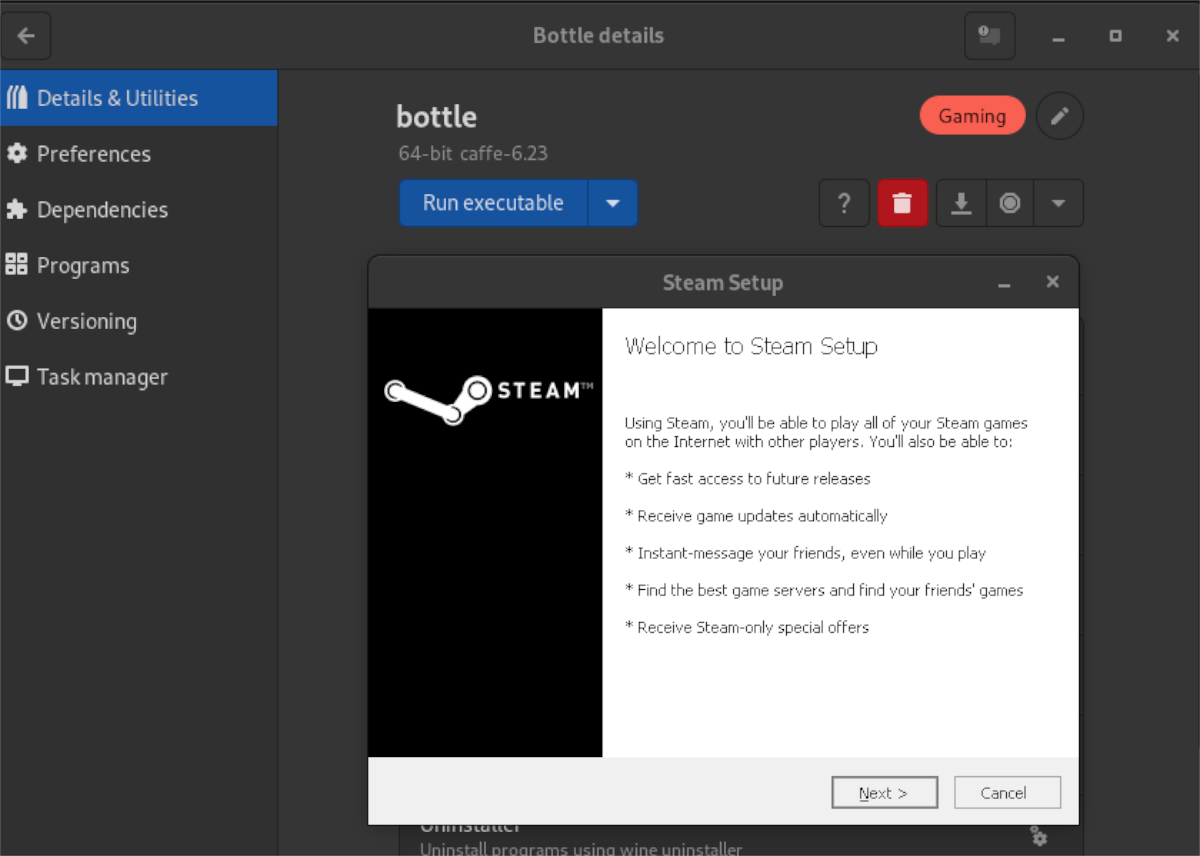

Шаг 5: Когда ваша бутылка создана, выберите ее из списка, чтобы получить к ней доступ. Затем найдите кнопку «Запустить исполняемый файл». При выборе этой кнопки появится всплывающее окно. Во всплывающем окне найдите EXE-файл Windows.

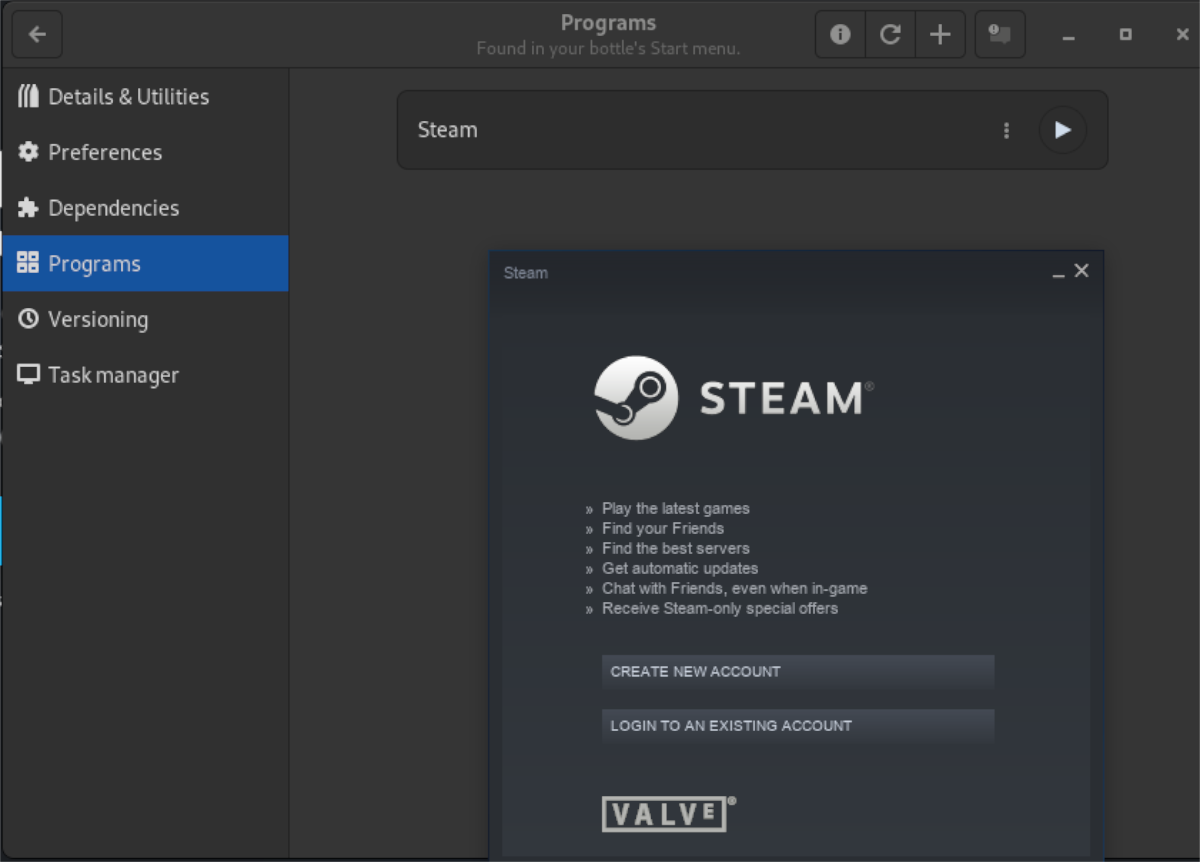

В качестве альтернативы, если вы хотите установить программу прямо в бутылку, щелкните «Программы» на боковой панели. Затем нажмите кнопку «+» и найдите EXE-файл. После добавления файла нажмите кнопку «Воспроизвести», чтобы запустить EXE.

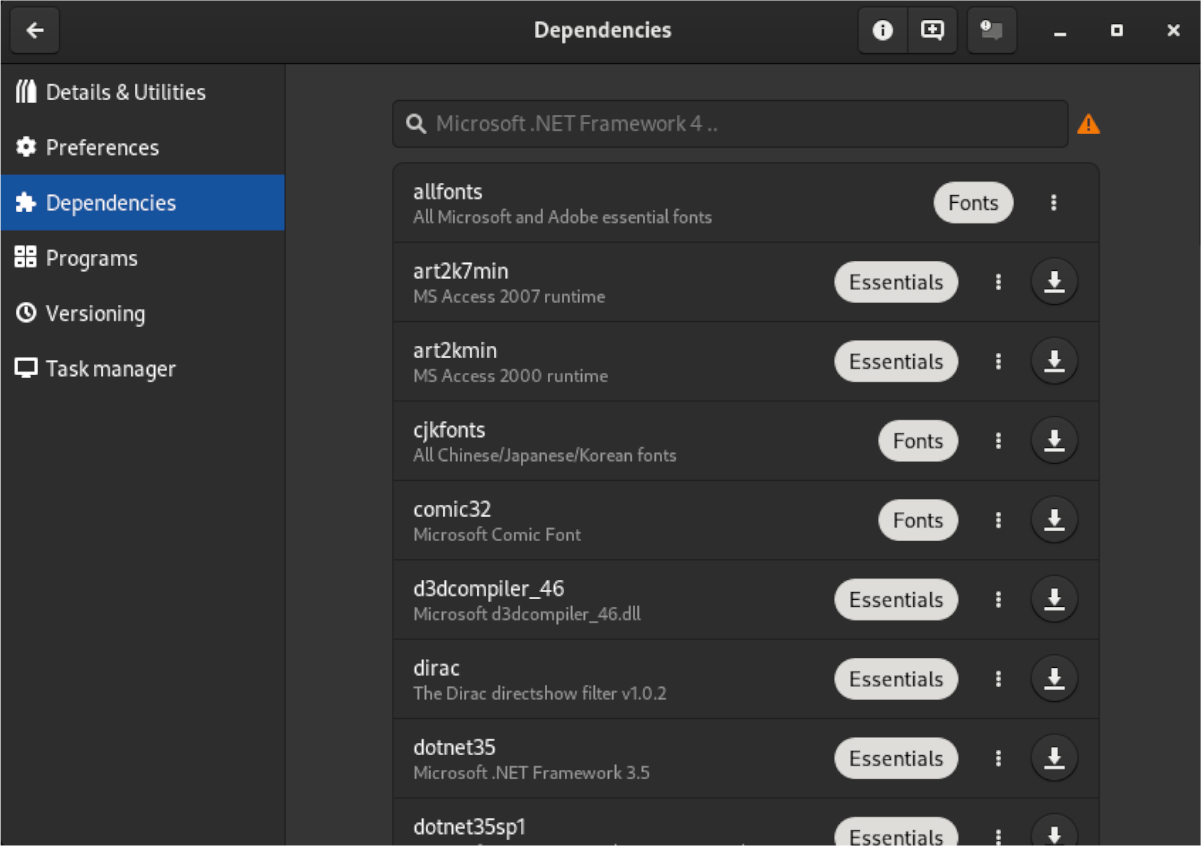

Шаг 6: Ваша программа должна работать сразу после запуска с Bottles. Если это не так, выберите «Зависимости» и щелкните по нему. Затем установите зависимости, необходимые для правильной работы вашей EXE-программы.

Примечание: если вы не знаете, какие зависимости установить с приложением Bottles, поищите свою программу на WineHQ.org.

Сообщение Как проще запускать программное обеспечение Windows в Linux с помощью Bottles появились сначала на My Road.