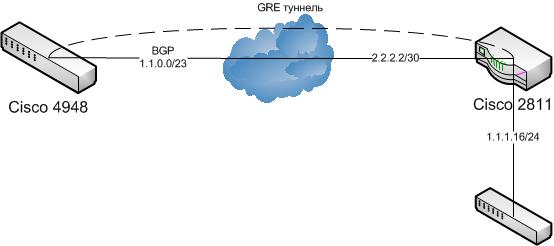

Имеем схему следующую схему, на ММТС-9 есть коммутатор Cisco 4948 IOS cat4500-entservicesk9-mz.150-2.SG. Который подключается к интернету через протокол BGP, на коммутаторе прописана сеть 1.1.0.0/23. IP адрес коммутатора 1.1.0.1

Есть удаленная точка которая подключена к местному провайдеру через маршрутизатор Cisco 2811. Стоит задача выдавать клиентам публичные ip адреса из сети 1.1.0.0/23

Есть 2 варианта решения этой задачи, это смаршрутизировать подсеть через VPN туннель или через L2TPv3 (L2 Tunnel over IP). Рассмотрим первый вариант. Будем использовать GRE туннель

писана сеть 1.1.0.0/23. IP адрес коммутатора 1.1.0.1

Есть удаленная точка которая подключена к местному провайдеру через маршрутизатор Cisco 2811. Стоит задача выдавать клиентам публичные ip адреса из сети 1.1.0.0/23.

Есть 2 варианта решения этой задачи, это смаршрутизировать подсеть через VPN туннель или через L2TPv3 (L2 Tunnel over IP). Рассмотрим первый вариант. Будем использовать GRE туннель. Схема показана на рисунке

Настройка Cisco 4948

# conf t (config)# interface Tunnel0 (config-if)# ip address 10.10.10.1 255.255.255.0 (config-if)# ip tcp adjust-mss 1436 (config-if)# tunnel source 1.1.0.1 (config-if)# tunnel destination 2.2.2.2

Cisco 2811:

# conf t (config)# interface Tunnel0 (config-if)# ip address 10.10.10.2 255.255.255.0 (config-if)# ip tcp adjust-mss 1436 (config-if)# tunnel source 2.2.2.2 (config-if)# tunnel destination 1.1.0.1

Мы создали на свиче и маршрутизаторе интерфейсы Tunnel0, в нём указали с помощью ip address внутреннюю адресацию туннеля – тот есть это адреса инкапсулированного IP, а с помощью команд tunnel source и tunnel destination мы указали параметры транспортного протокола IP (внешнего). У нас появилась новая сеть, которая виртуально соединяет напрямую два устройства.

Если все правильно настроено, то свич и маршрутизатор должны друг друга «видеть».

Далее настраиваем интерфейсы на Cisco 2811

Интерфейс для выхода в интернет:

# conf t (config)# interface FastEthernet0/0 (config-if)# ip address 2.2.2.2 255.255.255.252 (config-if)# ip virtual-reassembly (config-if)# no cdp enable

Настраиваем маршрутизацию:

Cisco 2811

Шлюз по умолчанию

(config)# ip route 0.0.0.0 0.0.0.0 2.2.2.1

Создаем access-list в котором будут разрешены наши ip адреса.

(config)# ip access-list standard PublikIP (config-std-nacl)# permit 1.1.1.16 0.0.0.15

route-map который «навешиваем на наш интерфейс»

(config)# route-map DEFAULT permit 10 (config-route-map)# match ip address PublikIP (config-route-map)# set ip next-hop 10.10.10.1

Интерфейс с ip адресами из нашей сети, он же будет default gateway для пользователей

(config)# interface FastEthernet0/1 (config-if)# ip address 1.1.1.17 255.255.255.240 (config-if)# ip policy route-map DEFAULT (config-if)# ip virtual-reassembly (config-if)# no cdp enable

На Cisco 4948 маршрутизация настраивается очень просто

(config)# ip route 1.1.1.16 255.255.255.240 10.10.10.2

Все теперь клиенты могут настраивать у себя ip адреса 1.1.1.18-1.1.1.30 маска 255.255.255.240 и шлюз 1.1.1.17.