Если вы потеряли лицензионный ключ Windows, вы можете восстановить его с компьютера или устройства, на котором он установлен. Вы можете сделать это с помощью приложения, которое может искать и отображать ключ продукта Windows. Проблема в том, что в Интернете есть много приложений такого типа, и не все из них хороши. Вот почему мы решили протестировать некоторые из них и определить те, которые полностью бесплатны и которые лучше всего работают со всеми современными версиями Windows: Windows 10, Windows 7 и Windows 8.1. Вы никогда не знаете, когда вам нужно восстановить потерянный лицензионный ключ, поэтому давайте начнем со сравнения наших приложений.

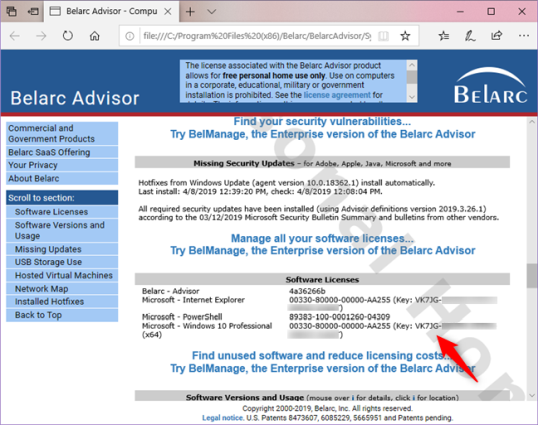

1. Найдите ключ продукта Windows с помощью Belarc Advisor

Belarc Advisor — это бесплатная программа, которую вы загружаете и устанавливаете на свой компьютер. Он не только показывает ваш лицензионный ключ Windows, но также создает подробный профиль вашего программного и аппаратного обеспечения, сетевой инвентарь, отсутствующие исправления Microsoft, состояние антивируса и тесты безопасности. После того, как он проанализирует ваш компьютер или устройство, он покажет вам результаты на локальной веб-странице. Внимательно посмотрите на левую часть окна браузера, и вы найдете ссылку под названием «Лицензии на программное обеспечение»: нажмите на нее. Вы попадете в раздел страницы «Лицензии на программное обеспечение», где отобразятся идентифицированные лицензии на программное обеспечение, включая лицензию на установку Windows.

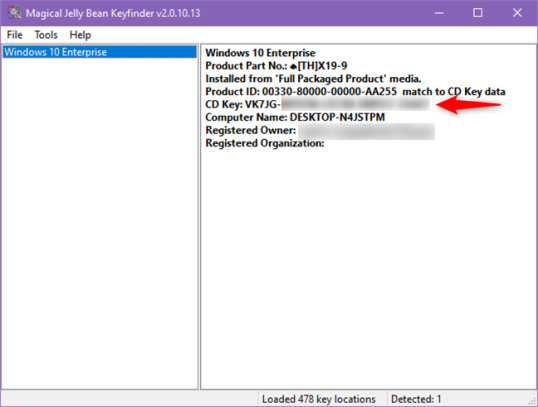

2. Найдите ключ продукта Windows с помощью магического желе-бобового ключа

Keyfinder Magical Jelly Bean имеет своеобразное название, но это бесплатная программа, и она работает хорошо. Keyfinder Magical Jelly Bean имеет простой пользовательский интерфейс, и он отображает ваш продукт Windows всего за пару секунд.

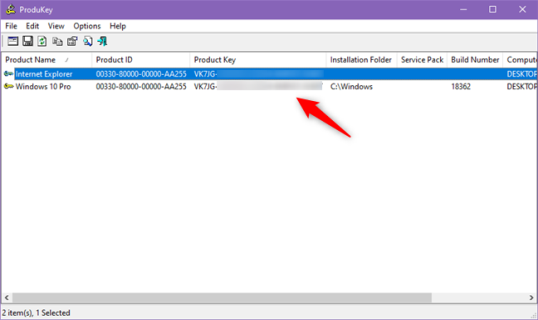

3. Найдите свой ключ продукта Windows с ProduKey

ProduKey — это небольшая утилита, которую вы можете использовать в качестве переносного приложения или, если хотите, можете установить ее. Если вы решите использовать переносную версию, вы можете получить ее в виде ZIP-архива. Распакуйте его и запустите ProduKey.exe. Программа запускает и отображает ваш ключ продукта Windows. Это небольшое, бесплатное, быстрое и простое в использовании приложение, поэтому мы рекомендуем его!

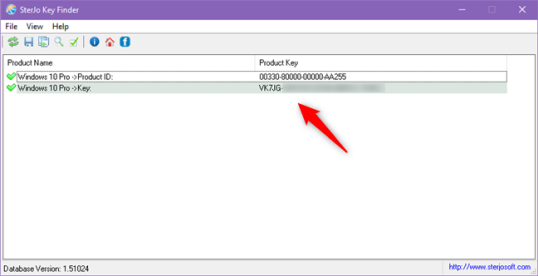

4. Найдите ключ продукта Windows с помощью SterJo Key Finder

SterJo Key Finder — еще одна небольшая программа, которая доступна как в виде портативного приложения, так и в виде обычного установщика. Если вы выберете переносимый вариант, вы получите небольшой zip-архив, который вы должны извлечь. Затем запустите исполняемый файл KeyFinder.exe.

SterJo Key Finder запускает и отображает ваш ключ продукта Windows в одно мгновение. Нам нравится это приложение, потому что оно портативное, бесплатное и быстрое.

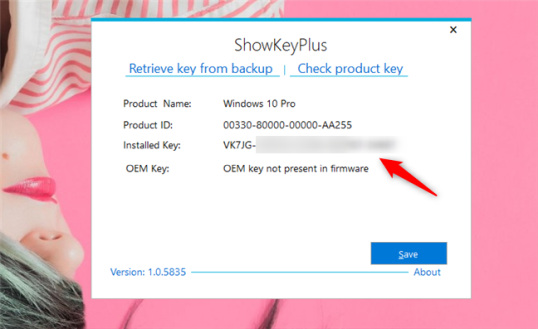

5. Найдите свой ключ продукта Windows с ShowKeyPlus

ShowKeyPlus — простое портативное приложение. Вы загружаете его в виде zip-файла, распаковываете его и запускаете ShowKeyPlus.exe . Приложение сразу отображает ключ продукта Windows, и это без рекламы. Стоит отметить, что ShowKeyPlus также может найти ключи продукта, хранящиеся в резервных копиях Windows.

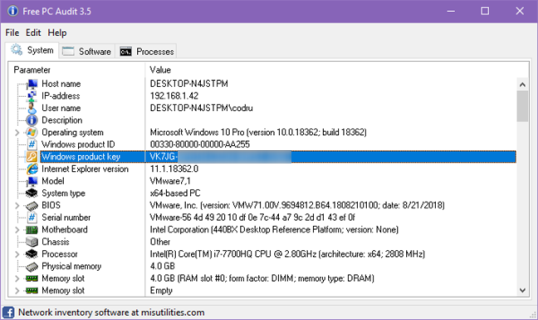

6. Найдите свой ключ продукта Windows с помощью бесплатного аудита компьютера

Free PC Audit — это бесплатный портативный инструмент, который вы загружаете и запускаете. Он предназначен для извлечения подробной информации об аппаратных компонентах вашего ПК, а также об установленных программных приложениях и их ключах продукта. Эта информация включает в себя ключ продукта вашей установки Windows. Это небольшой и без рекламы, но он медленный, потому что он анализирует другие вещи, помимо лицензий на программное обеспечение. Если вы ищете не только лицензионный ключ Windows, но и другие сведения о вашем компьютере, это хорошее приложение, и мы рекомендуем его использовать.

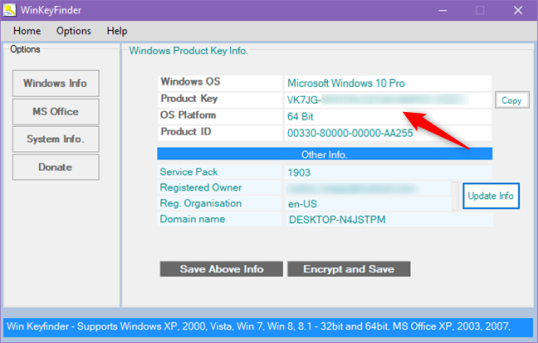

7. Найдите свой ключ продукта Windows с Winkeyfinder

Как и указывает его название, Winkeyfinder — это приложение, которое может найти серийный ключ, используемый вашим компьютером с Windows. Это портативное приложение, которое означает, что вам не нужно его устанавливать.

Откройте его, и вы должны немедленно увидеть ключ продукта вашего ПК с Windows. Winkeyfinder — маленький, бесплатный и простой в использовании.

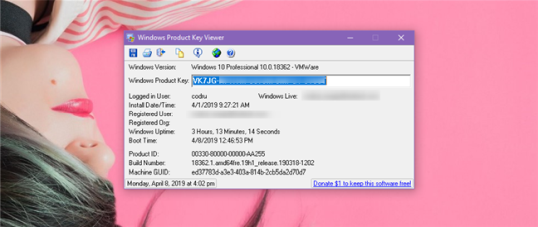

8. Найдите ключ продукта Windows с помощью средства просмотра ключей Windows

Вы можете получить Windows Product Key Viewer в виде переносимого ZIP-файла, установка не требуется. Когда вы открываете его, ему требуется секунда или две, чтобы прочитать ключ продукта Windows. Затем он перечисляет его вместе с другой информацией о вашем компьютере. Нам нравится, потому что это бесплатно, а также просто в использовании.

Какие средства поиска ключей Windows являются лучшими?

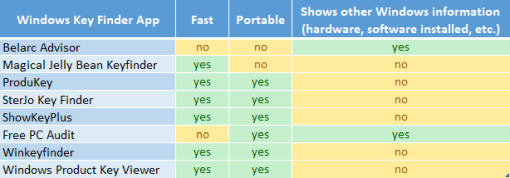

Все приложения, которыми мы поделились в этом обзоре, хорошо подходят для поиска вашего ключа продукта Windows. Однако некоторые из них работают быстрее, чем другие, и некоторые из них могут также отображать другие сведения о вашем устройстве Windows. Приведенное ниже сравнение поможет вам принять лучшее решение о том, какое из этих приложений использовать.

Некоторые из этих приложений могут даже найти ключи продукта других программ, установленных на вашем компьютере, включая Microsoft Office. Однако, если все, что вам нужно, это быстрый способ узнать ваш лицензионный ключ Windows, любое из этих приложений будет работать.

Если вы знаете другие способы быстрого поиска утерянного ключа продукта Windows, не стесняйтесь поделиться им с нами в разделе комментариев ниже.

2019-04-12T17:20:46

Вопросы читателей