Перед Новым годом я решил поменять свой старый Wi-Fi-роутер на что-то более новое, но недорогое. В итоге замена прошла успешно, но вау-эффекта я не ощутил. Если вы тоже задумываетесь над вопросом: а не купить ли новый роутер, чтобы увеличить скорость интернета в квартире — вот моя история.

Читать

Архив рубрики: Networks

Прокси-серверы: какие типы существуют

Прокси-сервер имеет несколько различных определений в зависимости от типа используемого вами прокси-сервера. Однако в целом прокси-сервер отвечает за то, чтобы вы могли установить непрямое сетевое соединение с другими местами и службами с помощью вашего ПК или мобильного устройства. Некоторые считают прокси-сервер приложением, тогда как другие определяют его как ПК или систему, которая предоставляет услугу, позволяющую установить непрямое соединение с другой сетью.

В целом прокси способен фильтровать трафик и обрабатывать запросы клиентов, чтобы запрос можно было перенаправить на соответствующий сервер. Проще говоря, это означает, что сервер помогает вам установить безопасное соединение с другой сетью, сохраняя анонимность вашего ПК и адреса интернет-протокола большую часть времени.

Существует множество преимуществ, которые можно получить с помощью прокси-сервера, некоторые из которых включают возможность анонимного просмотра веб-страниц, увеличение скорости просмотра за счет кэширования веб-страниц, возможность обеспечения повышенной безопасности и блокировку сомнительных веб-сайтов.

Также имеется несколько различных типов прокси-серверов, каждый из которых служит своей цели. В этой статье мы обсудим несколько наиболее распространенных прокси-серверов и цели, которым они служат. Надеемся, эта статья будет вам полезна, если вы захотите купить прокси.

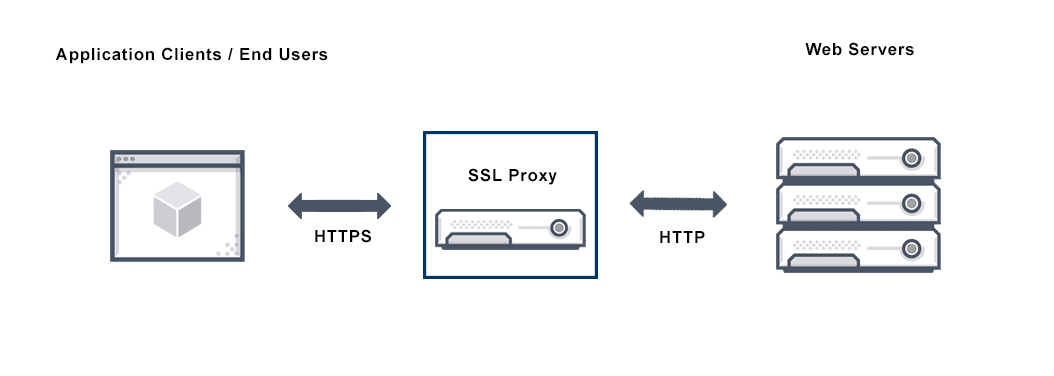

SSL-прокси

Прокси-серверы SSL контролируют уровень защищенных сокетов — трафик SSL — для обеспечения безопасной передачи данных между клиентом и сервером. Прокси-сервер SSL является прозрачным, что означает, что он выполняет шифрование и дешифрование SSL между клиентом и сервером.

Этот тип также воспроизводит сертификаты сервера, чтобы сервер мог установить безопасное (SSL) или незащищенное (HTTP) соединение с веб-сервером.

Прокси-сервер Secure Sockets Layer (SSL) обеспечивает безопасную передачу данных с помощью технологии шифрования. Безопасность в SSL-соединении зависит от прокси-сертификатов SSL и пар обмена закрытый-открытый ключ. Функции разгрузки SSL и проверки SSL требуют, чтобы серверы делились своими секретными ключами, чтобы иметь возможность расшифровывать трафик SSL.

Как работает SSL-прокси?

Ключевой функцией прокси-сервера SSL является эмуляция сертификатов сервера. Это позволяет веб-браузеру использовать доверенный сертификат для проверки подлинности веб-сервера. SSL шифрует данные, чтобы гарантировать конфиденциальность связи и защиту содержимого.

SSL-прокси делает следующее:

• Действует как клиент для сервера, определяя ключи для шифрования и дешифрования.

• Действует как сервер для клиента, сначала аутентифицируя исходный сертификат сервера и выпуская новый сертификат вместе с замещающим ключом.

• Дешифрование и шифрование выполняются в каждом направлении (клиент и сервер), и ключи для шифрования и дешифрования различаются.

• Направляет HTTPS-трафик на HTTP-прокси для оптимизации протокола и других методов ускорения.

Каковы преимущества SSL-прокси?

• Расшифровывает трафик SSL для получения детализированной информации о приложении.

• Обеспечивает использование надежных протоколов и алгоритмов клиентом и сервером.

• Обеспечивает видимость и защиту от угроз, встроенных в зашифрованный SSL-трафик.

• Управляет тем, что необходимо расшифровать с помощью SSL Proxy.

Прокси-серверы SSL контролируют уровень защищенных сокетов — трафик SSL — для обеспечения безопасной передачи данных между клиентом и сервером. Прокси-сервер SSL является прозрачным, что означает, что он выполняет шифрование и дешифрование SSL между клиентом и сервером.

Прокси-сервер SSL также воспроизводит сертификаты сервера, чтобы сервер мог установить безопасное (SSL) или незащищенное (HTTP) соединение с веб-сервером.

HTTP-прокси

Прокси-сервер HTTP обеспечивает кэширование веб-страниц и файлов, что позволяет быстрее получать к ним доступ. Большинство браузеров используют прокси-сервер HTTP для кэширования веб-сайтов, которые вы часто посещаете, чтобы вы могли быстро получить к ним доступ без необходимости полностью загружать страницу снова и снова.

Когда вы вводите URL-адрес веб-сайта, к которому хотите получить доступ, HTTP-прокси будет искать адрес веб-сайта в кеше. Если адрес веб-сайта находится, он немедленно вернет вам веб-сайт, а не вам придется ждать его загрузки.

Недостатком HTTP в некоторых случаях является то, что кеш может накапливаться, что замедляет вашу активность в Интернете. Чтобы обойти это, вы должны отправить инструкции по очистке кеша, чтобы ускорить вашу активность в Интернете. Кроме того, прокси-сервер HTTP может фильтровать содержимое веб-страниц и переформатировать страницы в соответствии с устройством, которое вы используете для доступа к странице.

FTP-прокси

FTP означает протокол передачи файлов и используется во многих различных приложениях, где вы загружаете данные на сервер. Ярким примером того, как работает FTP, является создание веб-сайта. Чтобы сделать веб-сайт видимым для всего мира, вы должны установить соединение с зарезервированным пространством на сервере, а затем загрузить папки веб-сайта на сервер, чтобы сайт работал в Интернете.

Прокси-сервер FTP в расширенном режиме обеспечивает повышенную безопасность при загрузке файлов на другой сервер. Сервер обычно предлагает функцию кэширования и методы шифрования, которые делают процесс передачи безопасным и защищенным от хакеров. В дополнение к ретрансляции трафика в безопасной среде FTP-сервер отслеживает весь FTP-трафик.

SOCKS-прокси

SOCKS действительно означает SOCKets и отличается от обычного прокси-сервера, поскольку считается приложением. Когда вы сравниваете прокси-сервер SOCKS с прокси-сервером HTTP, прокси-сервер HTTP обрабатывает запрос, который вы отправляете для доступа к содержимому в Интернете. С другой стороны, когда вы связываетесь с прокси-сервером SOCKS, соединение устанавливается посредством обмена сообщениями, которые устанавливают прокси-соединение.

Соединение работает через туннель Интернет-протокола (IP), который также развертывает брандмауэр. Запросы прокси-сервера SOCKS исходят от брандмауэра с использованием протокола SOCKS, а затем сеть (Интернет) связывается с запросом сервера SOCKS, как если бы это была ваша собственная машина, делающая фактический запрос на доступ к веб-странице.

Чтобы использовать прокси-сервер SOCKS, ваш компьютер должен иметь возможность обрабатывать протокол SOCKS, а также необходимо эксплуатировать и поддерживать сервер SOCKS. Технология SOCKS изначально была разработана для доступа в Интернет, и ее основными функциями являются возможность обхода маршрутизации по умолчанию в локальной сети (LAN) или внутренней сети, а также возможность аутентификации для протоколов, доступ к которым в противном случае был бы невозможен.

Anonymous Proxy

Анонимный прокси, как следует из названия, обеспечивает конфиденциальность во время работы в Интернете. Он защищает вашу конфиденциальность, скрывая ваш IP-адрес (интернет-протокол) от владельцев веб-сайтов, перехватчиков и других источников, которые используют вашу личность, отправляя вам целевую рекламу в зависимости от вашего местоположения или, в случае перехватчиков, крадя вашу личную информацию и прослушивая ваши разговоры.

Анонимный прокси-сервер также способен удалять файлы cookie, отслеживающие вашу активность, всплывающую рекламу, которая может раздражать и представлять опасность для вашего ПК, и другие компоненты, нарушающие вашу конфиденциальность во время работы в Интернете.

В Интернете существует ряд анонимных прокси-сайтов, которые позволяют защитить вашу личность во время просмотра веб-страниц. Некоторые из них бесплатны, а другие берут с вас плату плюс вы также должны быть осторожны, какие из них вы решите использовать, поскольку некоторые из них неэффективны и могут нанести вред вашему компьютеру. Другие обеспечивают безопасный и безопасный способ просмотра веб-страниц.

Качественные анонимные прокси-серверы обеспечивают туннель SSL (Secure Sockets Layer), который блокирует перехватчиков. Он работает аналогично прокси-серверу SSL, который мы описали ранее. Качественные анонимные прокси-серверы также должны поддерживать протоколы FTP, HTTP и HTTPS. Они также эффективны в обходе вашего интернет-провайдера, чтобы ваш IP-адрес оставался анонимным.

Перехват трафика в Linux

Dsniff – один из наиболее полных и мощных свободно распространяемых наборов инструментов для перехвата и обработки аутентификационной информации.

Его функциональность и многочисленные утилиты сделали его распространенным инструментом, используемым злоумышленниками для перехвата паролей и аутентификационной информации из сетей.

Сетевой коммутатор не передает пакеты всем в сети так же, как сетевой концентратор, и поэтому теоретически человек в сети не может просматривать чужой трафик.

Однако есть способы преодолеть эту проблему, которые заключаются в выполнении подмены arp. Читать

9 способов увеличить скорость интернета на телефоне Android

Телефон постоянно находится с собой и является главным источником выхода во всемирную сеть для многих пользователей. Поэтому стоит узнать основные варианты повышения скорости интернета на смартфоне Android, чтобы использовать сеть удобно и оперативно.

Как увеличить скорость интернета на устройствах Android

Если постоянно тормозит интернет на смартфоне Android, требуется выполнить проверку оборудования по всем его показателям и возможностям. Еще больше фишек про WiFi, настройку бепроводного Интернета вы можете найти на WiFiGik.Ru.

Удалите неиспользуемые программы

Определенные приложения могут работать в фоновом режиме и часто бывают случаи, когда скорость интернета и работа смартфона ухудшается именно из-за этих программ. Они дополнительно используют трафик интернета, потому нужно удалить на устройстве все приложения, которыми не пользуются и контролировать открытые вкладки.

Обратите внимание на виджеты, находящиеся в главном меню, они также влияют на работоспособность телефона.

Установка 4G

В современных телефонах сеть 4G находится по умолчанию, но в старых смартфонах лучше поставить 3G. При помощи принудительной установки сети можно повысить скорость интернета.

Как настроить сеть для смартфона Android:

- вставьте СИМ карточку, которой будете пользоваться для выхода в интернет;

- зайдите в «Настройки» и выберите раздел «СИМ карта и мобильная сеть»;

- затем зайдите в «Тип сети»;

- укажите в появившемся меню 2G/3G/4G.

Внимание: Плохая скорость сети может возникать по причине того, что модель смартфона старая и не поддерживает сеть LTE (4G). Эти телефоны работают с типами сетей 2G и 3G.

Перезапуск смартфона

Иногда наилучший вариант повысить скорость интернета на Android — перезагрузить смартфон. Находящееся мобильное ОС напоминает Windows, если оборудование постоянно работает, то начинает зависать и потребует перезапуска телефона.

С помощью этого способа производительность и скорость интернета восстанавливается на 100%.

Скрытая настройка смартфонов Android

В каждом смартфоне Android находится скрытая настройка, если ее включить, то можно значительно увеличить скорость интернета.

Этапы действий:

- Заходим в настройки, нажимаем «О телефоне», здесь есть графа «Номер сборки». Кликаем по ней 7 раз.

- Всплывет окно, где указывается, что пользователь стал стали разработчиком.

- Входим в главные настройки, заходим «Дополнительно». Здесь будет меню «Для разработчиков».

- Здесь возле надписи «Не выключать передачу данных» нужно активировать переключатель. Он отвечает за то, чтобы постоянно находился активным мобильный интернет, даже при подсоединении к Вай-Фай. Телефон сам выберет вариант для быстрого доступа в сеть.

Если телефон соединен с медленным Wi-Fi, то он самостоятельно начнет пользоваться подключением с помощью мобильного интернета, это значительно увеличит скорость работы. Эта настройка находится в любом смартфоне Android.

Настройки браузера

При оптимизации браузера рекомендуется активировать функцию сжатия страниц. В настройках Хром, которым пользуются более 85% пользователей, зайдите в «Сохранение данных». Когда этот режим будет активирован, http-страницы начнут переводиться на серверы Гугл и показываться в сжатом виде, что экономит около 35% скорости.

Остальные браузеры для телефонов, к примеру, Opera, имеют такую же функцию.

Выключаем анимированные темы и живые обои

Это тратит заряд аккумулятора и снижает скорость интернета. Такое украшение телефона рекомендуется удалить, чтобы обои не соединялись с интернетом, тратя трафик.

В настройках выберите меню «Обои». Если использовались анимационные темы, то изменяем на статический рисунок. Удаляем также тему с заблокированного экрана.

Очистите кэш приложений

У установленных программ существует свойство скапливать кэш, он приводит к тому, что интернет на смартфоне зависает, а приложения начинают тормозить, потому нужно его периодически чистить.

Очищение кэш на Андроид:

- зайдите в «Настройки», после выберите раздел «Хранилище»;

- войдите в «Другие приложения», здесь можно увидеть все находящиеся программы на смартфоне;

- после укажите приложение и выберите «Очищение кэша».

Правильная установка роутера

Если применяется соединение Wi-Fi, то снижение скорости интернета на смартфоне иногда обусловлено передачей интернета по сети. Найдите оптимальное месторасположение в доме для маршрутизатора, в котором ничего не помешает сигналу.

Нужно обеспечить равное расстояние от роутера до каждого оборудования, которое с ним соединяется.

Изменение тарифа у мобильного оператора

Сегодня постоянно находиться онлайн – важно для множества людей. Мобильный интернет позволяет справляться с этим. Чтобы скорость сети не снижалась, нужно правильно выбрать тариф, подходящий под конкретные запросы пользователя.

Если появляются проблемы с выбором тарифного плана, обратитесь в службу технической поддержки сотового оператора.

Качественный интернет, постоянно находящийся под рукой, становится максимально доступным. Для чего требуется соответствующий тариф и современный телефон. При этом скорость имеет немаловажное значение, ее необходимо все время проверять и исправлять проблемы, которые мешают работе в сети.

MikroTik CAPsMAN – сеть точек доступа wi-fi.

Поставлена задача организовать беспроводную сеть для рабочего процесса в организации (не для телефонов сотрудников). Для этой цели решено использовать CAPsMAN (Controlled Access Point system Manager) – диспетчер управляемых точек доступа. Он позволяет централизовать управление беспроводной сетью и при необходимости выполнять обработку данных. Все управляемые точки доступа (Controlled Access Points или CAPs) получают от него настройки. У всех точек доступа один общий SSID. Так же диспетчер позволяет централизованно обновлять прошивки управляемых точек. Плавное переключение клиента от точки со слабым сигналом к точке с хорошим сигналом без разрыва соединения, системой не предусматривается. В настоящее время (2022г) в CAPsMAN нет функционала бесшовного wi-fi.

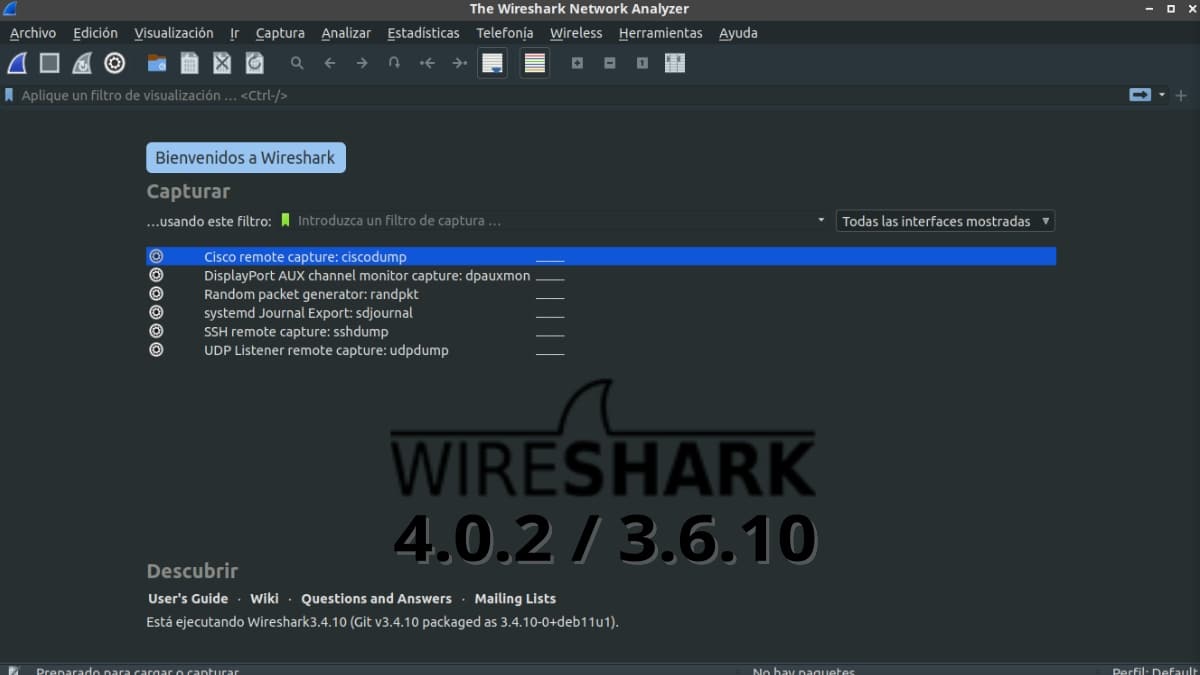

Wireshark: доступны новые версии 4.0.2 и 3.6.10

Wireshark: доступны новые версии 4.0.2 и 3.6.10

Прошло много времени с тех пор, как мы обсуждали обновления Wireshark. И, пользуясь тем, что несколько дней назад сделали доступным для всех 2 новые версии, сегодня мы рассмотрим новости «Wireshark 4.0.2 и 3.6.10».

Прежде чем начать, стоит упомянуть, что Wireshark es признан во всем мире одним из основные анализаторы сетевых протоколов и используется в мире. Благодаря этому Пермьite, чтобы увидеть, что происходит в любой сети в продвинутый уровень детализации. Поэтому он используется как коммерческими, так и некоммерческими компаниями, а также государственными органами и учебными заведениями, и даже частными лицами и ИТ-специалистами на личной основе, такими как сисадмины, пентестеры, хакеры и взломщики (хакеры).