Контроль учетных записей пользователей (UAC) — это функция Windows 10 и 11, которая помогает защитить ваш компьютер от вредоносного программного обеспечения. Он работает путем предотвращения несанкционированных изменений в системе, таких как установка или удаление программ. Однако UAC также может часто появляться с подсказками, требующими взаимодействия с пользователем, что может раздражать и неудобно для некоторых пользователей, которые хотят работать без перерывов.

Если вы один из этих пользователей, возможно, стоит отключить UAC в вашей системе. Это даст вам больше контроля над тем, какие программы установлены, и облегчит выполнение определенных задач без постоянных подсказок.

Есть несколько причин, по которым вы можете это сделать, в том числе:

- Вам не нужна дополнительная безопасность и вы хотите иметь возможность быстро вносить изменения.

- Вы опытный пользователь, которому необходим полный контроль над системой.

- Вы устраняете неполадки или устанавливаете специальное программное обеспечение, требующее административного доступа.

Отключить контроль учетных записей пользователей с помощью групповой политики

Групповая политика — важная часть операционной системы Windows и мощный инструмент для ИТ-администраторов. Это позволяет им контролировать настройки на отдельных компьютерах или в целых сетях, обеспечивая соблюдение своих политик и правил.

Сюда входит настройка учетных записей пользователей с определенными ограничениями, управление настройками безопасности, настройка установки и обновления программного обеспечения, а также обеспечение соблюдения таких элементов политики, как сложность пароля и сроки его действия, а также многое другое.

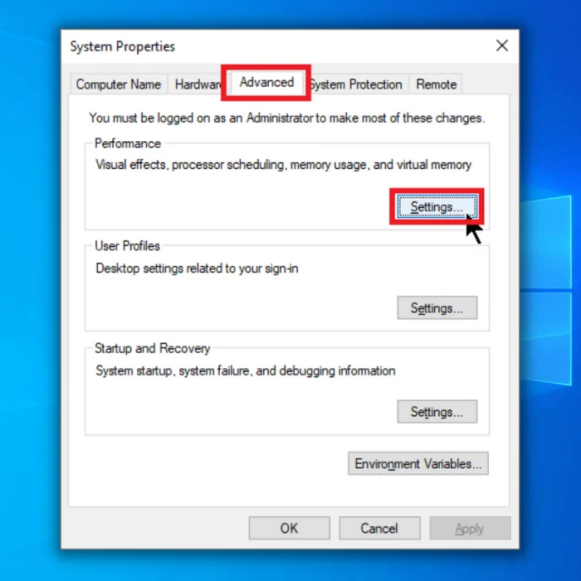

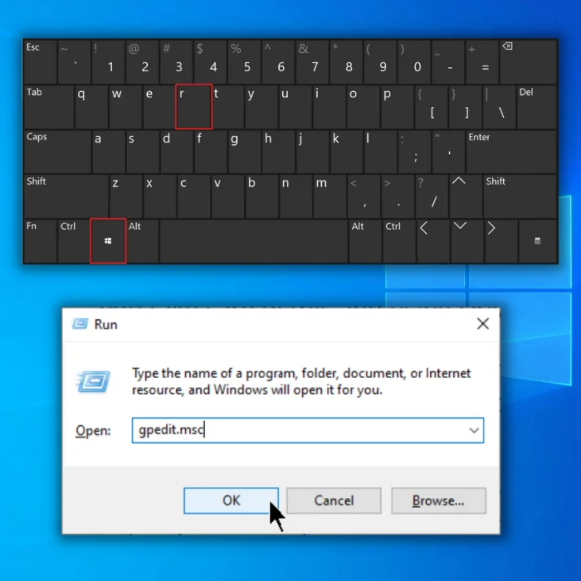

Являясь утилитой управления средой операционной системы, редактор групповой политики повышает удобство работы. Можно использовать редактор групповой политики, чтобы отключить UAC (контроль учетных записей пользователей). Вот шаги, которые необходимо выполнить:

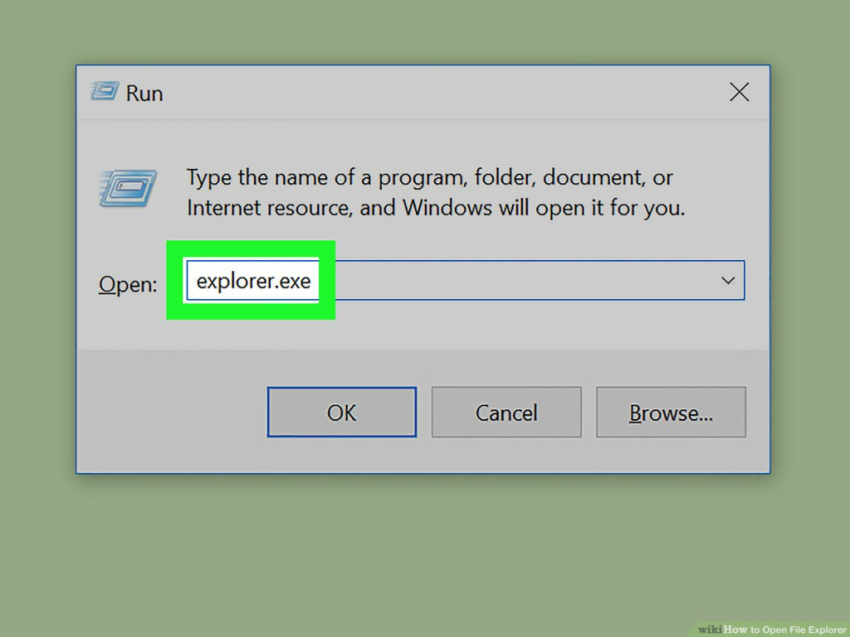

Шаг 1. Запустите редактор групповой политики из утилиты запуска. Нажмите клавишу Windows + сочетание клавиш R на клавиатуре. В поле команды «Выполнить» введите gpedit.msc. Нажмите «ОК», чтобы продолжить. Будет запущен редактор локальной групповой политики.

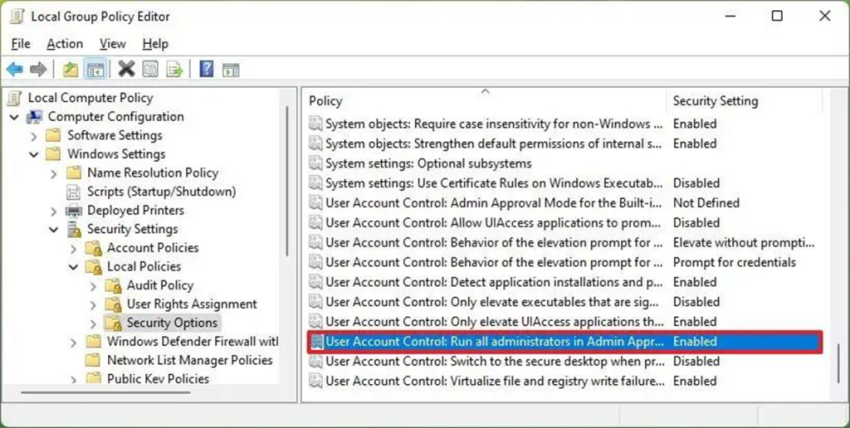

Шаг 2. В окне редактора групповой политики введите адрес в адресной строке и нажмите «Ввод», чтобы найти конкретную папку.

Конфигурация компьютера > Настройки Windows > Параметры безопасности > Локальные политики > Параметры безопасности

Шаг 3. На панели параметров безопасности выберите параметр «Контроль учетных записей пользователей: запуск всех администраторов в режиме одобрения администратором». Дважды щелкните возможность запустить всплывающее окно.

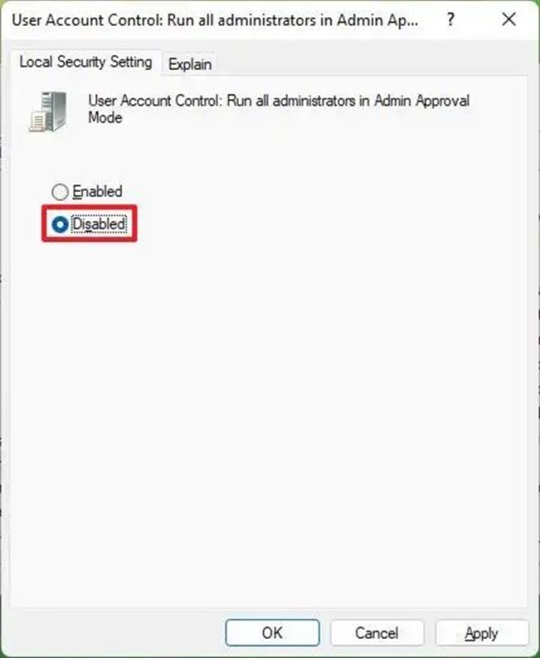

Шаг 4. Перейдите на вкладку локальных настроек безопасности в следующем окне. Установите флажок для параметра отключено. Нажмите «Применить», а затем нажмите «ОК», чтобы завершить действие.

Отключить контроль учетных записей пользователей из редактора реестра

Редактор реестра — мощный инструмент для редактирования настроек и параметров реестра Windows. Он может изменять различные настройки системы, настраивать приложения и аппаратные устройства, добавлять или удалять программы и изменять пользовательские настройки. Широкий спектр возможностей делает его незаменимым инструментом для опытных пользователей, которым необходим полный контроль над конфигурацией своего компьютера.

Редактор реестра также полезен при устранении неполадок с вашим компьютером или при необходимости настройки определенных аспектов вашей системы. Имейте в виду, что изменение редактора реестра может вызвать серьезные проблемы, если оно не будет выполнено должным образом; поэтому важно всегда создавать резервные копии любых данных перед внесением каких-либо изменений.

Чтобы отключить UAC для учетной записи администратора, использование редактора реестра для отключения контроля учетных записей пользователей может решить проблему. Вот шаги, которые необходимо выполнить:

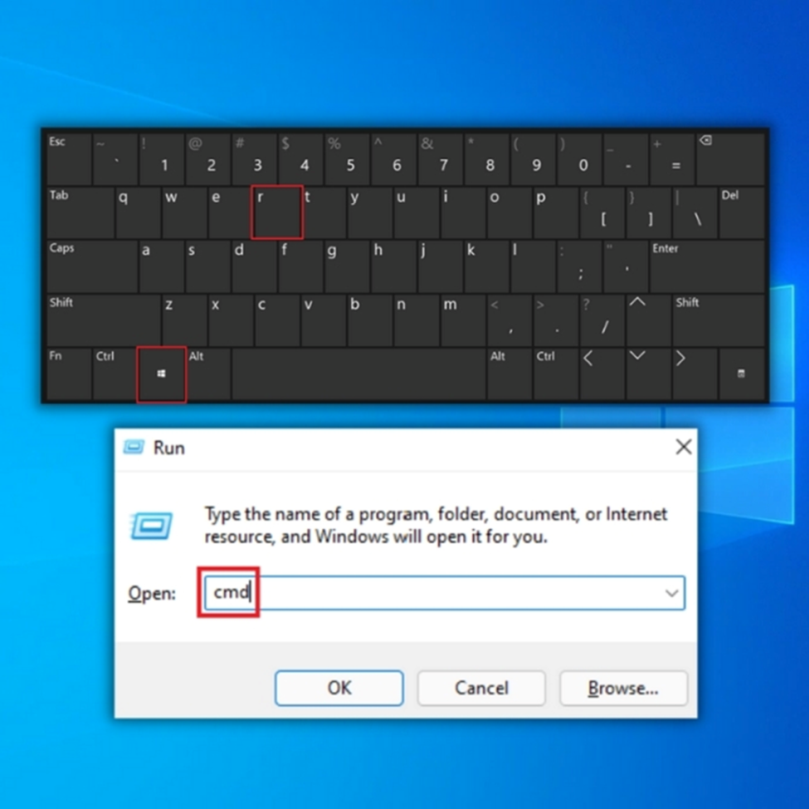

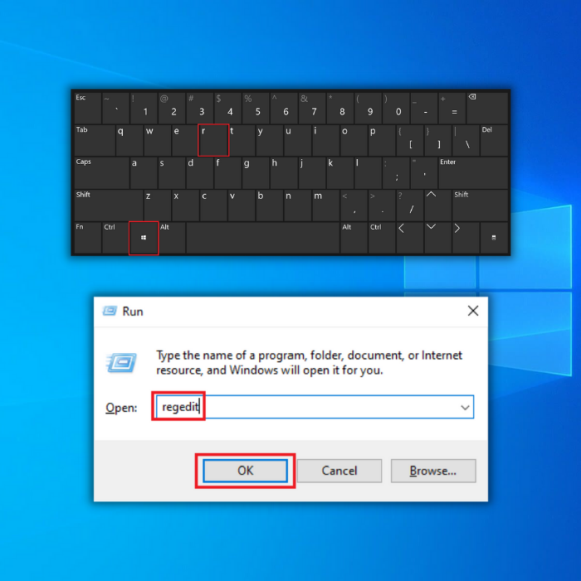

Шаг 1. Запустите редактор реестра из утилиты запуска. Нажмите клавишу Windows+R и в поле «Выполнить» введите regedit. Нажмите «ОК», чтобы продолжить.

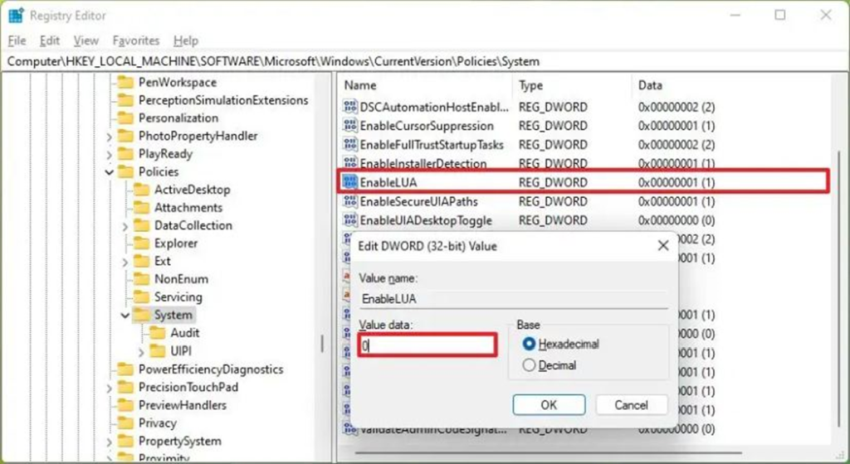

Шаг 2. В окне редактора реестра введите следующий адрес ключа в адресной строке и нажмите Enter, чтобы найти ключ безопасности.

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

Шаг 3: В системном окне дважды щелкните клавишу EnableLUA и измените значение данных с 1 на 0. Нажмите «ОК», чтобы завершить действие и сохранить изменения. Перезагрузите устройство, чтобы проверить, отключен ли UAC.

Отключите UAC через панель управления

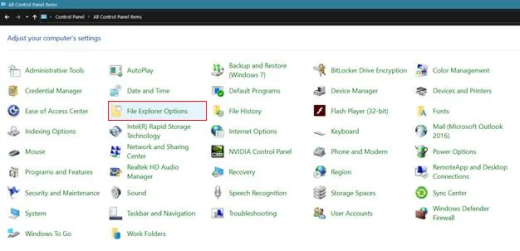

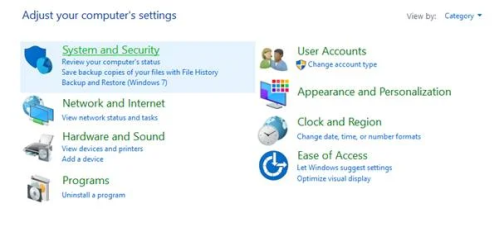

Панель управления — это раздел Windows, позволяющий пользователям настраивать и изменять свои компьютерные системы. Он позволяет пользователям настраивать такие параметры, как дисплей, сеть и Интернет, оборудование и звук и многое другое. Пользователи могут добавлять или удалять программы, управлять учетными записями пользователей, получать доступ к инструментам администрирования и изменять настройки безопасности.

UAC можно отключить с помощью утилиты настройки Windows. Изменение настроек UAC может отключить UAC. Вот шаги, которые необходимо выполнить:

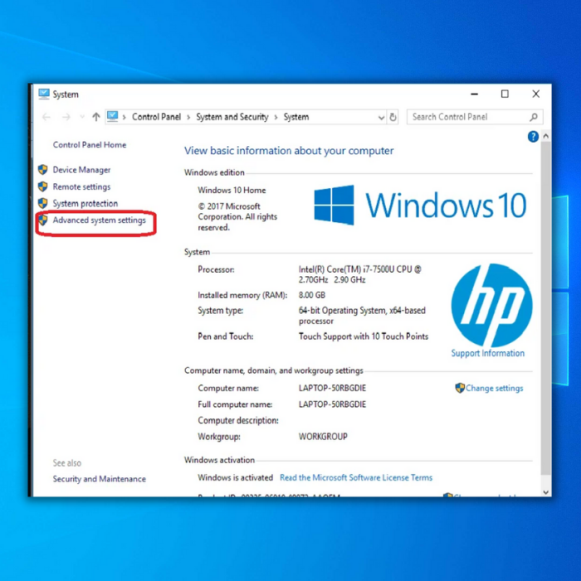

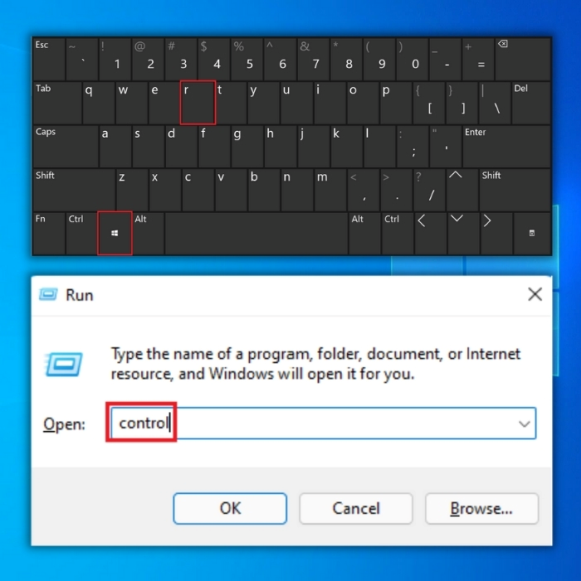

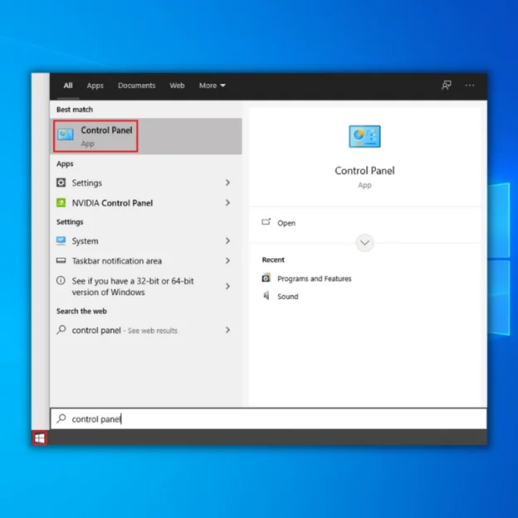

Шаг 1. Запустите панель управления из главного меню Windows. Введите control в поиске на панели задач и дважды щелкните параметр, чтобы открыть окно.

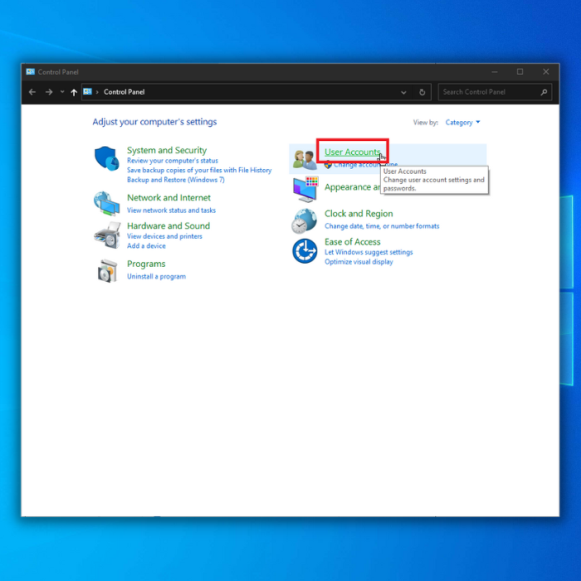

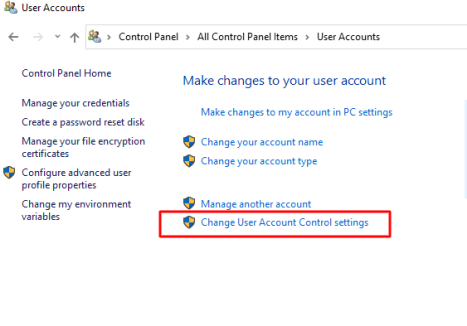

Шаг 2. В окне панели управления выберите параметр «Учетные записи пользователей», а затем щелкните ссылку, чтобы изменить настройки управления учетными записями пользователей.

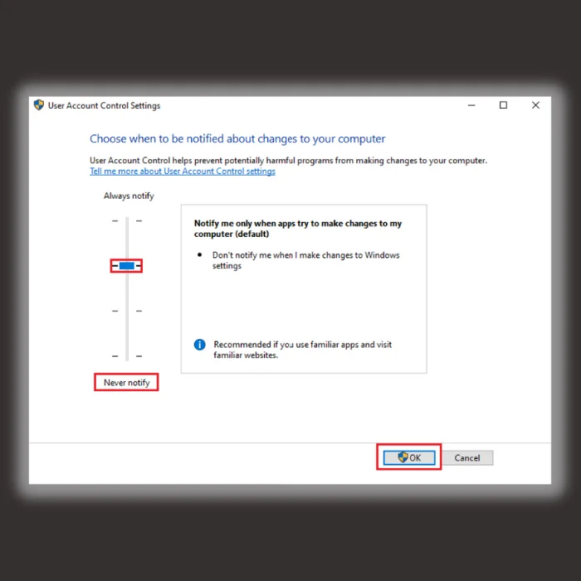

Шаг 3. В окне настроек контроля учетных записей пользователей перетащите ползунок вниз в сторону опции «Никогда не уведомлять». Нажмите «ОК», чтобы завершить действие.

Отключить контроль учетных записей пользователей с помощью командной строки

Командная строка, также известная как cmd.exe или cmd, — это программа, включенная по умолчанию в операционные системы Microsoft Windows. Он предоставляет пользователям интерфейс для выполнения текстовых команд и сценариев для выполнения различных задач на компьютере. Командная строка может выполнять многие задачи, которые невозможно или сложно выполнить с помощью графического интерфейса пользователя (GUI).

Некоторые задачи, которые можно выполнить, включают: удаление файлов, создание и изменение каталогов, редактирование текстовых файлов, запуск программ, настройку параметров системы и многое другое. Командная строка — мощный инструмент для опытных пользователей, которым необходимо быстро и эффективно выполнять сложные операции.

Чтобы отключить UAC, можно использовать действие командной строки. Вот шаги, которые необходимо выполнить:

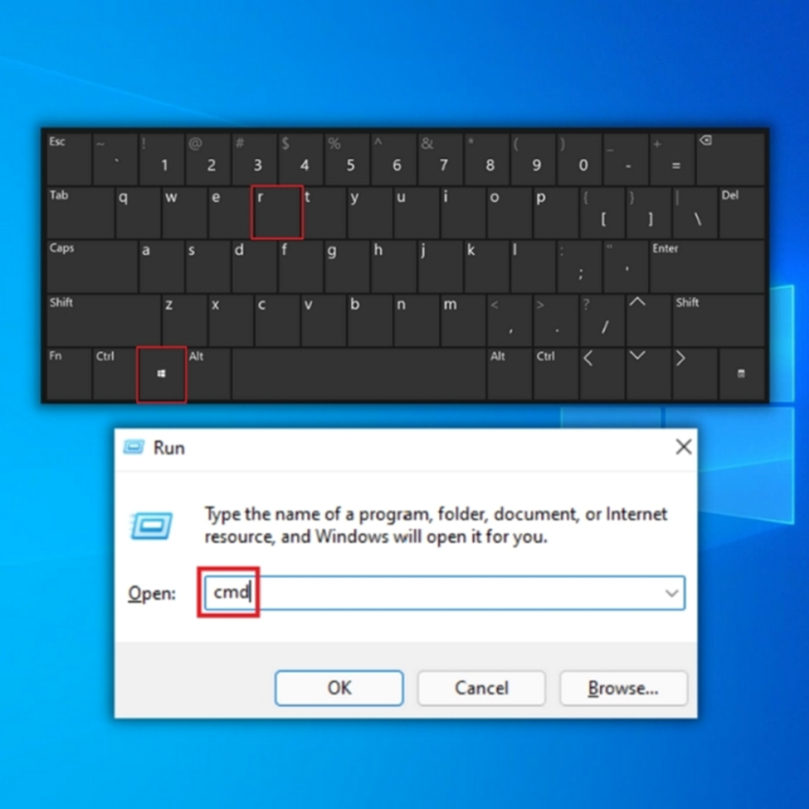

Шаг 1. Запустите командную строку из утилиты запуска. Нажмите клавишу Windows+R и введите cmd в поле команды «Выполнить». Нажмите «ОК», чтобы продолжить.

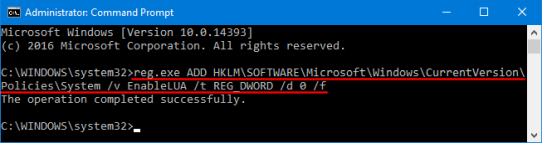

Шаг 2. В окне подсказки введите следующую команду и нажмите Enter, чтобы выполнить команду.

reg.exe ДОБАВИТЬ HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /d 0 /f

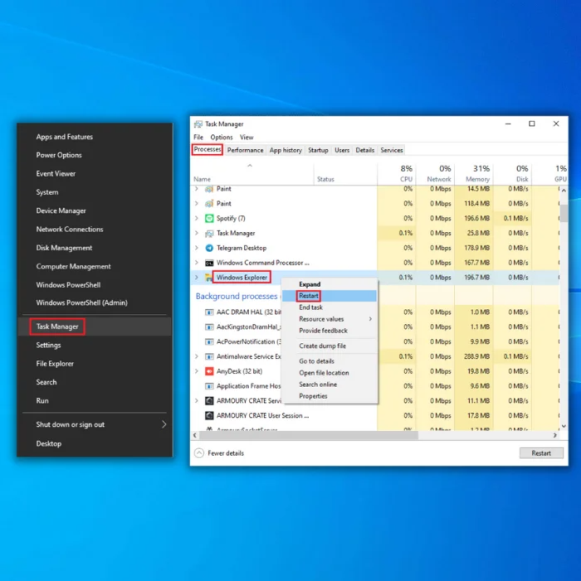

Обновите свой компьютер, чтобы предотвратить ошибки UAC

Что касается учетных записей пользователей Windows, важность частых обновлений ПК невозможно переоценить. Устаревшие компьютеры более подвержены ошибкам, которые не позволяют пользователям адекватно получить доступ к своим учетным записям, а в некоторых случаях даже вызывают полную блокировку системы.

Кроме того, устаревшие компьютеры могут подвергаться риску того, что вредоносное программное обеспечение или хакеры получат доступ к вашим данным. К счастью, есть несколько способов обеспечить регулярное обновление вашего компьютера последними исправлениями безопасности и исправлениями ошибок:

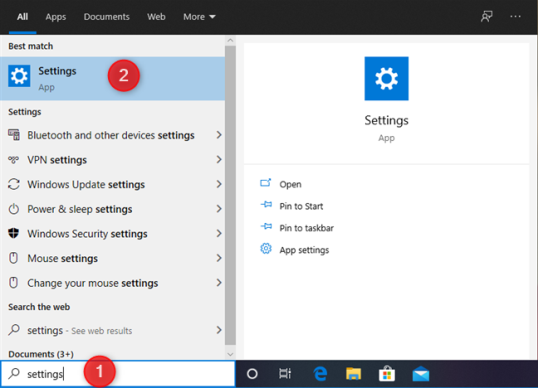

- Убедитесь, что в настройках Центра обновления Windows установлено значение «Загружать обновления автоматически». Это гарантирует автоматическую загрузку и установку всех необходимых обновлений, как только они станут доступны.

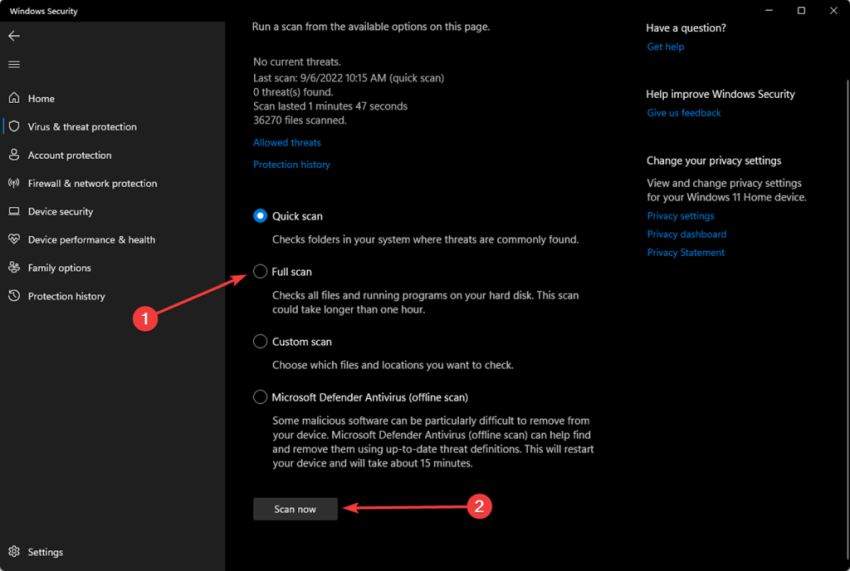

- Установите на свой компьютер надежное антивирусное программное обеспечение и регулярно обновляйте его. Это поможет защитить вашу систему от вредоносных угроз, которые могут нанести серьезный ущерб вашим учетным записям пользователей.

- Регулярно проверяйте наличие обновлений вручную. В Windows предусмотрена простая в использовании опция «Проверить наличие обновлений», позволяющая сканировать компьютер и загружать любые доступные обновления, не дожидаясь их автоматической загрузки.

Освоение контроля учетных записей пользователей (UAC) в Windows 10 и 11: пошаговое руководство

В этом подробном руководстве вы узнаете, как отключить контроль учетных записей пользователей (UAC) в Windows 10 и 11. Следуя этим инструкциям, вы сможете настроить параметры безопасности вашей системы в соответствии со своими потребностями. Помните: хотя отключение UAC может быть удобным, крайне важно проявлять осторожность и вносить только те изменения, в которых вы уверены. Теперь вы можете полностью контролировать работу с Windows и оптимизировать рабочий процесс без ненужных подсказок. Наслаждайтесь более персонализированной и удобной работой с компьютером благодаря настройке UAC.

Часто задаваемые вопросы об отключении Windows UAC

Почему я не могу включить контроль учетных записей пользователей в Windows?

Если вы не можете включить UAC на своем компьютере с Windows, это может быть связано с несколькими факторами. Возможно, вы используете более старую версию Windows, которая не поддерживает UAC, или функция UAC была отключена другим пользователем в вашей организации. Кроме того, если на вашем устройстве установлено стороннее программное обеспечение безопасности, оно может заблокировать или отключить UAC, чтобы предотвратить вмешательство в его функции безопасности.

Почему моя Windows зависает, когда я получаю запрос UAC?

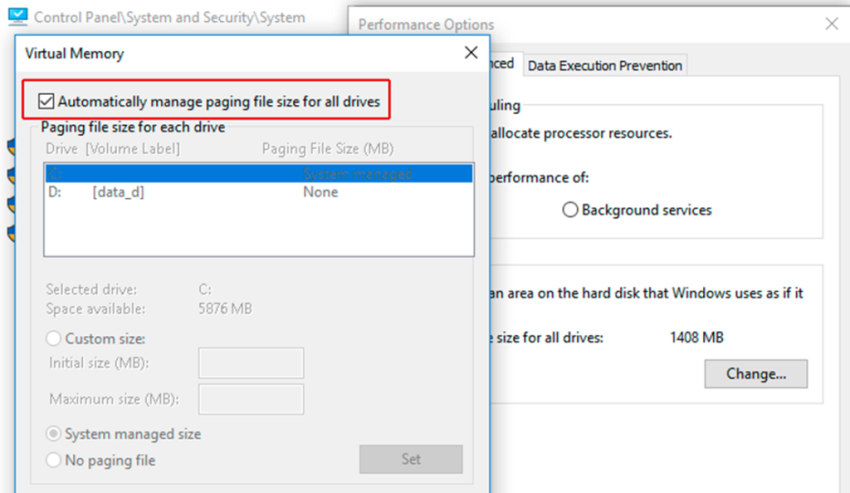

Когда вы получаете запрос UAC, была обнаружена программа или процесс, для выполнения которого требуются права администратора. К сожалению, UAC также может привести к зависанию вашего компьютера, если в системе не хватает памяти при попытке обработать запрос. Если это произойдет, попробуйте перезагрузить компьютер и отключить UAC.

Безопасно ли отключать UAC в Windows?

Хотя отключение UAC может облегчить выполнение определенных задач и ускорить работу компьютера, оно также может создать потенциальные угрозы безопасности. Поскольку UAC защищает пользователей от вредоносных программ и системных изменений, его отключение может сделать пользователей уязвимыми. Кроме того, некоторые приложения могут работать некорректно, если UAC отключен.

Что такое контроль учетных записей пользователей в Windows?

Контроль учетных записей пользователей (UAC) — это функция безопасности Windows, которая помогает предотвратить внесение вредоносными приложениями изменений на вашем компьютере без вашего ведома. UAC запрашивает разрешение, когда приложение или процесс пытается внести изменения в систему, и позволяет отклонять или разрешать такие запросы.

На что влияют настройки контроля учетных записей пользователей?

Настройки контроля учетных записей пользователей (UAC) влияют на различные аспекты вашей системы Windows 10. UAC может помочь защитить ваш компьютер от вредоносного программного обеспечения или нежелательных изменений, запрашивая разрешение при внесении в компьютер любых изменений, таких как установка или удаление приложений.

Почему я не могу получить доступ к Windows Server через свою учетную запись?

Если у вас возникли проблемы с доступом к Windows Server через вашу учетную запись пользователя, существует несколько потенциальных причин этой проблемы. Это может быть связано с неправильным сочетанием имени пользователя или пароля, недостаточными правами доступа со стороны администратора сервера или несовместимостью вашей учетной записи пользователя и версии Windows Server, к которой вы пытаетесь получить доступ.