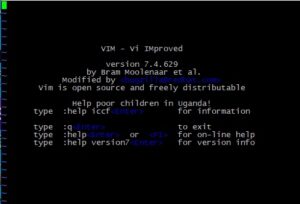

Текстовый редактор Vim является одним из самых функциональных инструментов для интерфейса командной строки. Его предшественником был редактор с похожим названием – Vi. Оба продукта объединяет общая черта. Это подход к работе с текстами. Тем не менее Vim стал более мощным инструментом с расширенными возможностями.

Текстовый редактор Vim является одним из самых функциональных инструментов для интерфейса командной строки. Его предшественником был редактор с похожим названием – Vi. Оба продукта объединяет общая черта. Это подход к работе с текстами. Тем не менее Vim стал более мощным инструментом с расширенными возможностями.

Освоить редактор не так уж легко (особенно новичку), и с этой задачей справляется далеко не каждый пользователь системы. Но после освоения Vim работа с текстом начнет приносить сплошное удовольствие. Читать