В этой статье изучим стандартные права доступа к файлам в Linux. Научимся одним пользователям давать доступ к файлам, а у других его забирать.

Архив автора: admin

Какие технологии доступа в интернет существуют?

Для доступа в Интернет существуют различные альтернативы от разных поставщиков услуг. Здесь мы сосредоточимся на этих технологиях доступа в Интернет. Итак, что же это за интернет-технологии? Эти:

- Цифровая абонентская линия (DSL)

- Кабельный Интернет

- Мобильный интернет

- Волоконный Интернет

- Спутниковый Интернет

Теперь давайте изучим каждую из этих технологий одну за другой.

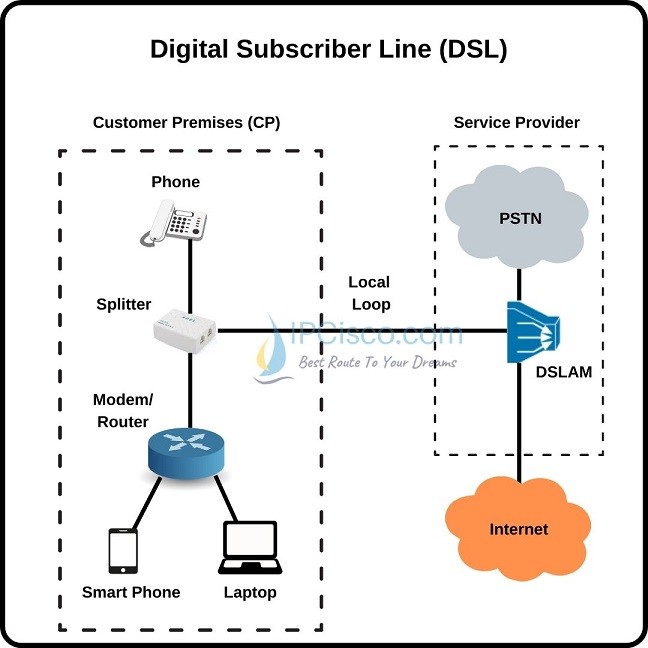

Цифровая абонентская линия (DSL)

Цифровая абонентская линия (DSL) является одной из технологий доступа в Интернет, используемых в современном мире. DSL обеспечивает доступ в Интернет по существующим аналоговым телефонным линиям. Таким образом, существующие поставщики телефонных услуг предлагают услуги DSL. С помощью этой технологии пользовательский голосовой трафик и трафик данных проходят по этим аналоговым линиям. DSL использует высокие частоты для передачи данных. А с помощью DSL-фильтра трафик данных не мешает голосовому трафику.

Существуют различные типы DSL. В настоящее время ADSL (асимметричная цифровая абонентская линия) является наиболее часто используемым типом DSL в мире. В ADSL скорости загрузки и выгрузки различаются, как следует из названия. Он предлагает более высокие скорости загрузки, чем загрузка. Вы можете найти типы DSL ниже:

- SDSL — симметричная цифровая абонентская линия

- RADSL — цифровая абонентская линия с адаптацией к скорости

- HDSL — цифровая абонентская линия с высокой скоростью передачи данных

- IDSL — цифровая абонентская линия ISDN

- VDSL — цифровая абонентская линия с очень высокой скоростью передачи данных

- VDSL2 — цифровая абонентская линия 2 с очень высокой скоростью передачи данных

В архитектуре DSL используются разные термины. Эти термины приведены ниже:

- Местный цикл

- Клиентские помещения (CP)

- Модем/маршрутизатор

- Разделитель линий

- DSLAM

Итак, что это за термины и как работает технология DSL?

Местный шлейф — это физический канал, соединяющий Заказчика с Поставщиком услуг.

Помещение клиента (PS) — это клиентская часть, которая включает в себя все устройства клиента, такие как модем, ПК, сплиттер и т. д.

Модем — это устройство, которое модулирует и демодулирует сигналы. В современных сетях модем и маршрутизатор объединены в одном устройстве в качестве домашнего маршрутизатора.

Line Splitter — это небольшое оборудование, разделяющее голосовой трафик и трафик данных.

DSLAM — это устройство в части поставщика услуг, которое собирает трафик, а затем различает данные и голосовой трафик. После этого он отправляет соответствующий трафик по назначению.

Технология DSL имеет некоторые недостатки. Одним из недостатков DSL является используемый тип кабеля. В DSL используются неэкранированные кабели (UTP), поэтому это может привести к ухудшению качества сигнала. Другой недостаток этой технологии касается точек распространения (DSLAM). Скорость DSL может меняться в зависимости от расстояния до точек распределения (DSLAM).

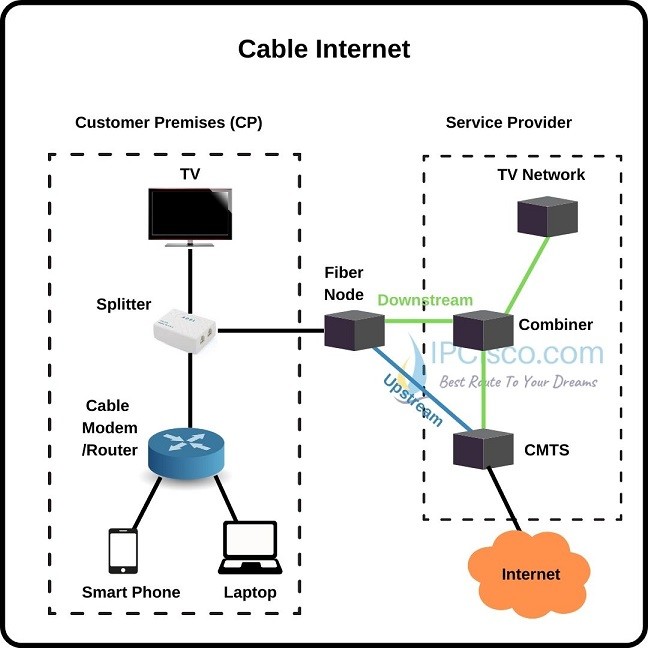

Кабельный Интернет

Кабельный Интернет — еще один способ получить доступ в Интернет. Эта услуга предлагается существующими провайдерами кабельного телевидения. Для этой технологии существуют разные стандарты, но наиболее распространенным является стандарт DOCSIS (спецификация интерфейса передачи данных по кабелю).

В технологии кабельного Интернета используются разные термины. Эти:

- Клиентские помещения (CP)

- Разделитель линий

- Проводной модем

- Оптоволоконный узел провайдера

- Система терминации кабельного модема (CMTS)

- Комбайнер

Работа кабельного Интернета аналогична технологии DSL. Но в кабельном Интернете есть некоторые отличия. Технология DSL — это технология «точка-точка», поэтому ваша линия связи является отдельной. Но кабельная технология использует общие многоточечные каналы. А в кабельных технологиях сплиттер используется для разделения данных кабельного телевидения и интернета в помещении клиента (CP).

В кабельном Интернете весь трафик клиента для этого канала собирается в волоконно-оптическом узле кабельной компании. Этот волоконно-оптический узел подключен к распределительному узлу кабельной компании через две цепи, называемые восходящей и нисходящей цепями. Цепь восходящего потока содержит данные клиента и напрямую подключена к оконечной системе кабельного модема (CMTS). Затем трафик направляется в Интернет. Нисходящий канал содержит как данные кабельного телевидения от компании к пользователю, так и данные Интернета. Эта цепь подключена как к оконечной системе кабельного модема (CMTS), так и к объединителю. Комбайнер используется для объединения данных Интернета и кабельного телевидения и отправки обратно на оптоволоконный узел компании.

Использование общей многоточечной цепи является недостатком кабельной технологии. Потому что, если злоумышленник взломает кого-либо в вашей сети, он также может взломать ваши данные.

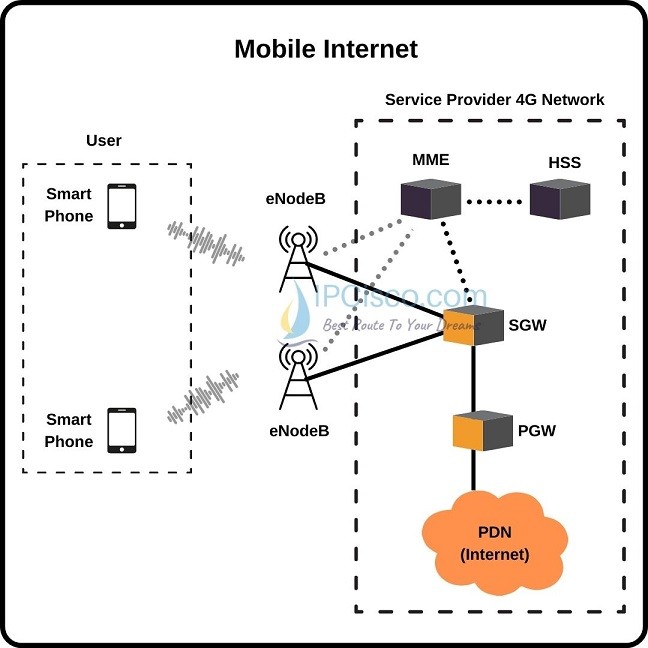

Мобильный интернет (3G, 4G, 5G)

Мобильный Интернет обеспечивает доступ в Интернет через существующих операторов мобильной связи. Мобильная связь начала свою жизнь с технологии 1G, а данные добавляются в мобильный мир с технологией 2,5G. С развитием мобильного мира через 5G операторы мобильной связи предоставили пользователям различные возможности передачи данных и Интернета.

Мобильные операторы предоставляют интернет нашим мобильным устройствам. Для этого мобильные телефоны связываются с базовыми станциями рядом с ними по радиоволнам. Таким образом, мобильный доступ в Интернет обеспечивает доступ в Интернет без подключения к кабелю. В вашем телефоне есть антенна, а также большая антенна на каждой базовой станции. Затем трафик данных отправляется в Интернет через различные базовые маршрутизаторы в сети поставщика услуг.

Компоненты и условия мобильного интернета различны в разных мобильных технологиях. Вы можете найти важные компоненты и термины сети 4G ниже:

- ЭПК

- eNodeB

- СГВ

- ПГВ

- ММЕ

- УСЗ

EPC (Evolved Packet Core) — это название сети 4G.

eNodeB — это базовая станция сетей 4G, которая будет подключаться к смартфону пользователя.

SGW (обслуживающий шлюз) — это узел EPC, используемый для пересылки и маршрутизации пакетов между eNodeB и PGW.

PGW (шлюз PDN) — это узел EPC, который обеспечивает связь между пользовательским устройством и другими сетями, такими как Интернет.

MME — это узел EPC, используемый для управления сеансами, аутентификации, мобильности, роуминга и т. д.

HSS — это узел EPC, используемый для хранения пользовательской информации.

Существуют разные версии мобильных технологий от начала до сегодняшнего дня. Эти мобильные технологии в основном приведены ниже:

- 1G

- 2G (GSM)

- 5G (GPRS)

- 75G (КРАЙ)

- 3G (УМТС)

- 4G (ЛТЕ)

- 5G

Волоконный Интернет

Волоконный Интернет также является еще одним типом доступа в Интернет, предоставляемым поставщиками услуг. Но здесь средний тип отличается. В DSL используется существующая аналоговая кабельная сеть, а в кабельном Интернете используется кабельная сеть. Но с оптоволоконным Интернетом поставщики услуг обеспечивают дополнительную усиленную прокладку под землей с помощью волоконно-оптических кабелей.

Волоконно-оптические кабели обеспечивают лучшую скорость передачи данных по сравнению с медными кабелями. Конечно, есть разные типы кабелей. Но в целом оптоволокно означает большую скорость. Таким образом, Fiber Internet предоставляет пользователям этот высокоскоростной доступ в Интернет.

Спутниковый Интернет

Спутниковый Интернет — это метод доступа в Интернет, который осуществляется через спутники на земной орбите. Эта технология используется для предоставления доступа в Интернет пользователям на большой территории.

Спутниковый интернет сегодня имеет некоторые ограничения. Например, этот тип доступа в Интернет имеет большие задержки и низкие лимиты данных. Но есть разные компании, работающие над такого рода проектами. Space X и Amazon — две из этих компаний, которые работают над спутниковым интернетом. Целью этих компаний является предоставление бесплатного интернета всем через спутники Земли.

Что такое блокчейн и как это работает?

Название предполагает, что у него есть блок и цепь. Да, блокчейн содержит блоки и цепочки. Во-первых, что такое блокчейн и что это за блоки и цепочки? Блокчейн — это постоянно добавляемый список записей, называемых блоками, которые связаны друг с другом с помощью криптографии.

Итак, у сети блокчейн есть создатель, который строит и поддерживает сеть, а также участники, которые к ней присоединяются. Членами являются все организации, входящие в сеть.

История блокчейна

В своей диссертации 1982 года «Компьютерные системы, созданные, поддерживаемые и пользующиеся доверием со стороны взаимно подозрительных групп» криптограф Дэвид Чаум впервые представил систему, подобную блокчейну. Стюарт Хабер и В. Скотт Сторнетта представили дополнительную работу по криптографически защищенной цепочке блоков в 1991 году.

Тем не менее, блокчейн нашел свое применение в 2009 году.

Сатоши Накамото создал первую успешную и популярную реализацию технологии Блокчейн в 2009 году, создав первую цифровую криптовалюту под названием Биткойн.

Функции

- Консенсус: чтобы транзакция была действительной, все участники должны согласиться с ее действительностью.

- Децентрализованный означает, что ни один человек или организация не контролирует всю сеть.

Хотя у всех в сети есть копия распределенного реестра, никто не может изменить ее

самостоятельно. Это уникальное свойство обеспечивает открытость и безопасность, а также предоставляет

потребителям контроль. - Неизменяемость: Неизменяемость относится к понятию, что любые данные, опубликованные в блокчейне, не могут быть изменены.

- Конфиденциальность: люди доверяют банкам и финансовым организациям для хранения своих денег. Поскольку транзакции в общедоступной цепочке блоков являются общедоступными, необходимо изучить возможности частных цепочек блоков для отраслей, где критически важны данные, а также решить такие проблемы, как совместимость.

- Энергия: большинство работающих в настоящее время сетей блокчейнов основаны на механизме проверки работоспособности. В котором участники сети получают вознаграждение за решение уравнения добавления нового блока в сеть. Такая вычислительная мощность оставляет огромный углеродный след, влияющий на окружающую среду.

Работающий

Давайте теперь перейдем к самой захватывающей части блога: как это работает? К настоящему времени мы знаем, что это децентрализованная сеть и идея распределенного цифрового реестра. Легитимные и безопасные транзакции могут осуществляться в виде двухточечного обмена в этой системе леджеров. Итак, давайте посмотрим, как работает эта технология и как она используется для сбора данных и проведения безопасных транзакций.

Блокчейн — это сеть из нескольких узлов или компьютеров, которая работает как распределенная сеть через Интернет. Кроме того, каждый узел уполномочен инициировать транзакцию, проверять транзакцию, получать транзакцию и создавать блок. Итак, это криптографически связанная цепочка блоков (наборов записей), которую невозможно подделать или изменить. Когда мы вводим серию транзакций в блокчейн, он становится его постоянной частью. Каждый узел в этой сети имеет собственную копию реестра или базы данных. Они могут просматривать историю транзакций блокчейна в любое время, и она обновляется каждый раз, когда узел добавляет новый пакет транзакций (блок) в цепочку.

Понимание на примере

Шаг 1:

Предположим, что два узла в сети блокчейна, скажем, узел A и узел B, желают инициировать новую транзакцию.

Шаг 2:

Эта транзакция может иметь место только в том случае, если все другие узлы-участники сети подтвердят, что это законная транзакция. В результате каждый узел получит запрос на проверку транзакции между A и B.

Шаг 3:

Каждый узел будет проверять определенные аспекты транзакции, такие как действительность двух узлов, находится ли стоимость транзакции в пределах ограничений, достаточно ли средств у A для завершения транзакции и т. д.

Шаг 4:

После того, как все узлы проверили и подтвердили все вышеупомянутые элементы, транзакция готова к продолжению. Затем транзакция добавляется в пул памяти или пул памяти.

Шаг 5:

Несколько таких проверенных транзакций объединяются в пулы памяти, а многочисленные пулы памяти объединяются в блок. Каждый блок имеет определенный объем памяти, доступный для хранения транзакций.

Шаг 6:

Каждый новый блок будет включать заголовок блока, который включает в себя сводку данных транзакции, отметку времени, хэш-код предыдущего блока и собственный хэш. Каждый блок имеет уникальный хеш-код.

Шаг 7:

Чтобы добавить новый блок в существующую цепочку блоков, сетевые узлы должны выполнить проверку работоспособности. Каждый блок, как известно, имеет свою хэш-функцию.

Шаг 8:

Блок проверяется после того, как узел завершит проверку работоспособности и решит хеш-проблему для этого блока. По мере того, как дополнительные узлы проверяют или завершают доказательство работы, они затем добавляются в цепочку блоков. Каждый блок содержит собственный набор записей транзакций. Чтобы добавить в него новый блок, необходимо включить в него полностью уникальный набор транзакций.

Шаг 9:

Происходит вставка нового блока. и транзакция между точками A и B завершена. Новые блоки продолжают добавляться бесконечно. Существует уникальная идея поощрений за выполнение проверки работы, о которой мы узнаем на следующих занятиях.

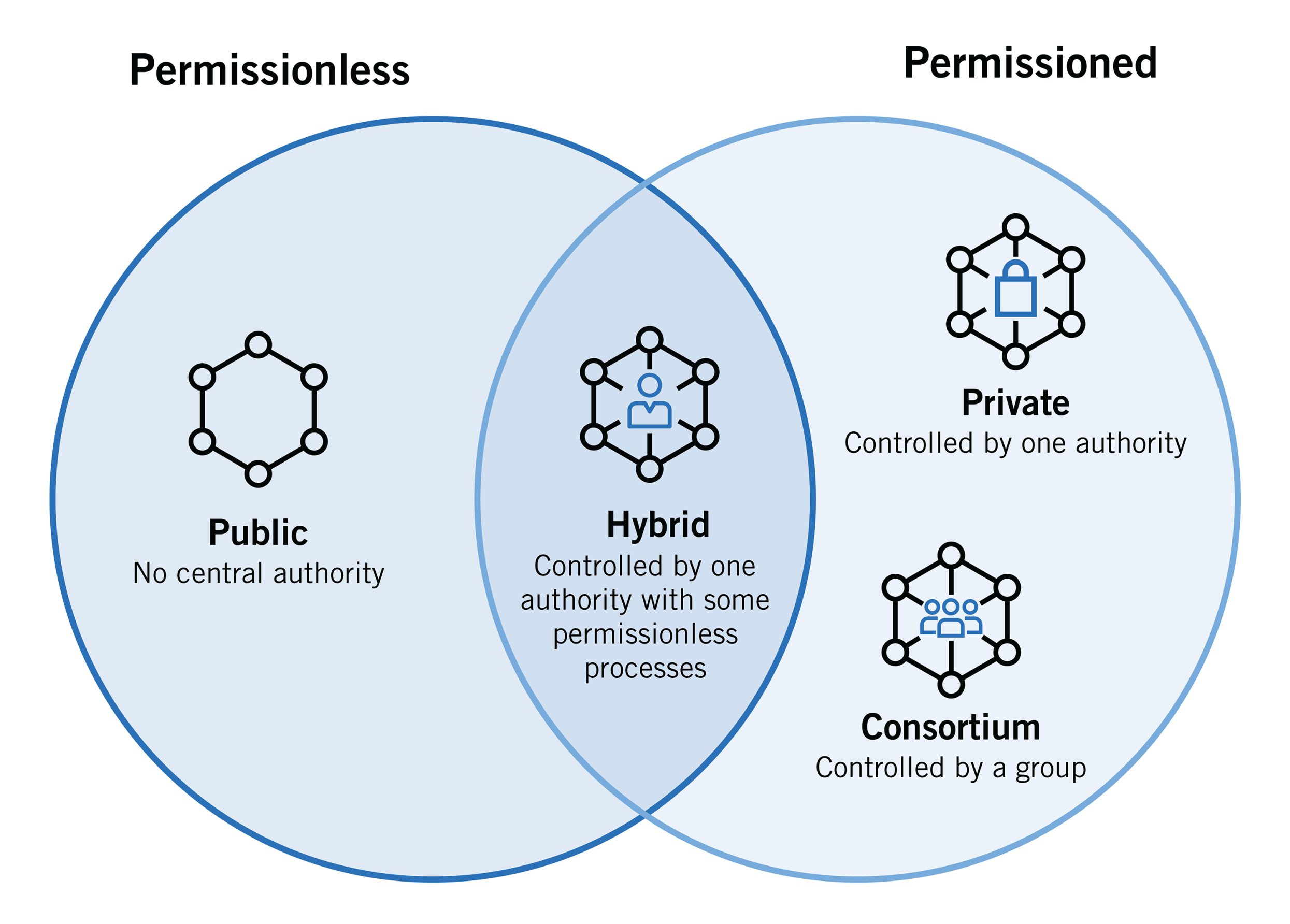

Типы блокчейна

- Публичный блокчейн

. Это не требующая разрешений, не ограничивающая технология распределенного реестра. В этом случае любой, у кого есть подключение к Интернету, может присоединиться к платформе блокчейна и стать авторизованным узлом, став участником сети блокчейна. Узел или пользователь в общедоступной цепочке блоков имеет разрешение на просмотр текущей и исторической информации, проверку транзакций или выполнение проверки работы для входящего блока и майнинг. Итак, наиболее фундаментальным применением общедоступных блокчейнов является добыча и обмен криптовалюты. В результате самыми популярными общедоступными блокчейнами являются блокчейны биткойнов и лайткойнов. Если пользователи строго придерживаются правил и методов безопасности, публичные блокчейны в значительной степени безопасны. Однако это опасно только тогда, когда участники строго не соблюдают правила безопасности.Пример: Криптовалюта, такая как биткойн. - Частный

блокчейн Это ограниченный или разрешенный блокчейн. В общем, находит применение в тесной сети. Таким образом, частный блокчейн находит свое применение в организации или отрасли, где в сети участвует лишь небольшое количество участников. Управляющая организация определяет степень безопасности, полномочий, разрешений и доступности. В результате частные блокчейны функционируют аналогично публичным блокчейнам, но имеют меньшую и более ограниченную сеть. Частные сети блокчейнов находят свое применение в голосовании, управлении цепочками поставок, цифровой идентификации, владении активами и других приложениях.Пример: криптовалюты, такие как Monero, Dash и Zcash. - Гибридный

блокчейн Это тот, который сочетает в себе частные и общедоступные блокчейны. Он сочетает в себе свойства обоих типов блокчейнов, позволяя использовать как частную систему на основе разрешений, так и публичную без разрешений. Пользователи могут управлять тем, кто имеет доступ к каким данным в блокчейне, используя гибридную сеть. Тем не менее, гибридная система блокчейна является адаптируемой, что позволяет пользователям беспрепятственно подключать частную цепочку блоков к многочисленным публичным цепочкам блоков.Например , цепочка поставок — это продовольственный трест IBM. - Консорциум БлокчейнЭто полудецентрализованный вид, в котором сеть блокчейнов управляет более чем одним объектом. Это контрастирует с частным блокчейном. В таком блокчейне несколько организаций могут работать как узлы, обмениваясь информацией или занимаясь майнингом. Банки, государственные учреждения и другие организации часто используют блокчейны Консорциума.Пример: Кворум и Корда

Применение

Он находит применение в большинстве криптовалют для записи транзакций. Например, известная криптовалюта Биткойн основана на блокчейне.

Больницы и поставщики также используют их для ведения учета медицинского оборудования. Китай использует эту технологию, чтобы ускорить время оплаты медицинской страховки.

Технологии блокчейна, такие как криптовалюты и невзаимозаменяемые токены (NFT), используются для монетизации видеоигр. Многие игры с онлайн-сервисами предоставляют возможность настройки в игре, например скины персонажей или другие внутриигровые товары, которые игроки могут приобретать и обменивать с другими игроками, используя внутриигровые деньги.

Мониторинг цепочки поставок продуктов питания необходим для отслеживания происхождения продуктов питания. Таким образом, он гарантирует, что предоставленные съестные припасы безопасны для употребления.

Однако из-за того, как в настоящее время устроена цепочка поставок продуктов питания, производителям и продавцам продуктов питания трудно установить подлинность их происхождения.

С появлением технологии блокчейна теперь стало возможным привить уверенность и прозрачность в экосистеме цепочки поставок продуктов питания, обеспечив безопасность продуктов питания для всех.

Преимущества блокчейна

Формат Blockchain разработан таким образом, что он может легко обнаруживать и решать любые проблемы. Он также оставляет постоянный контрольный след. Конструкция этой техники

Эта технология чрезвычайно безопасна, поскольку каждому пользователю, присоединяющемуся к сети Blockchain, присваивается уникальный идентификатор, привязанный к его учетной записи.

До внедрения блокчейна традиционным банковским организациям требовалось много времени для обработки и инициирования транзакций, но с этой технологией скорость транзакций резко возросла.

Недостатки блокчейна

Центральное правительство установило и контролирует современные деньги в каждом уголке планеты. Таким образом, биткойну становится трудно получить признание уже существующих финансовых учреждений.

Согласно опросам, средняя стоимость транзакции Биткойн составляет 75-160 долларов, причем большая часть этой стоимости покрывается за счет использования энергии. Наконец, крайне мало шансов, что мы сможем решить эту проблему за счет технологического развития.

Могу ли я сделать сброс приложения на iPhone?

Если вы являетесь пользователем iPhone и используете его ежедневно, возможно, вы установили на него больше, чем несколько приложений. В определенный момент времени некоторые из них могут работать не так, как вы хотите, или, может быть, в них просто есть данные, которые вы хотели бы стереть. Вы думаете о конкретном приложении или игре? Тот, с которого вы хотели бы начать все заново? Как сбросить приложения iPhone, ничего не удаляя? Можно ли это сделать? Читайте дальше и узнайте:

Можно ли сбросить приложения iPhone, не удаляя их?

Мы собираемся начать эту статью с того, что прямо скажем, что нет, вы не можете сбросить приложения на iPhone, не удаляя их. Ответ на еще более конкретные вопросы, которые мы слышали, например «Как сбросить приложения на iPhone 12?» или «Как сбросить приложения на iPhone 11» аналогично: вы можете, но не без удаления этих приложений на вашем iPhone!

К сожалению, вопреки тому, что вы могли бы подумать, если вы используете устройство Android, iOS от Apple не позволяет нам удалять только данные, хранящиеся в приложениях, которые мы хотели бы сбросить.

С другой стороны, вы можете сбросить любое приложение на любом iPhone, если удалите его и переустановите. Но это также связано с отказом от ответственности. Если это приложение хранило информацию в вашем пространстве iCloud на серверах Apple, вам может потребоваться удалить и эти данные, чтобы полностью сбросить их. Обычно это происходит с играми, а не с другими приложениями.

Теперь, когда мы знаем, что iOS позволяет нам делать, а что нет, давайте посмотрим, как сбросить приложения на iPhone:

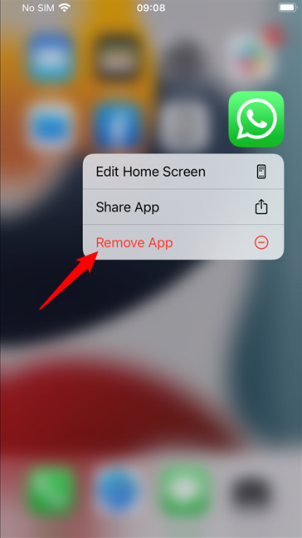

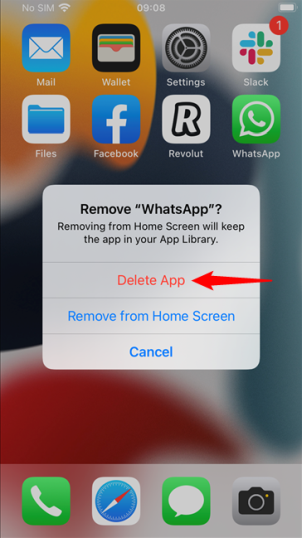

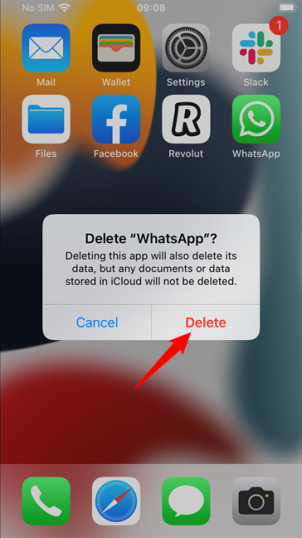

Шаг 1. Удалите приложение, которое вы хотите сбросить

На вашем iPhone найдите приложение, которое вы хотите сбросить. Нажмите и удерживайте его значок, пока не появится контекстное меню. Затем выберите в меню пункт «Удалить приложение».

Нажмите «Удалить приложение» в появившемся всплывающем меню.

Наконец, нажмите Удалить еще раз.

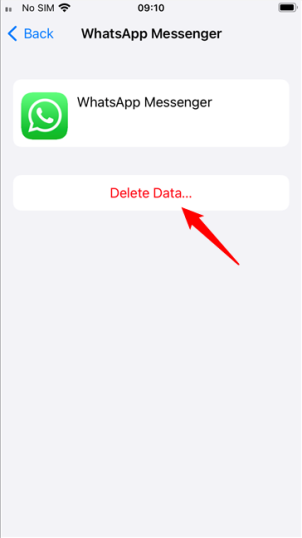

Шаг 2. Удалите данные приложения в iCloud

Следующий логический шаг — загрузить приложение из App Store и снова установить его на свой iPhone. Однако, прежде чем вы это сделаете, было бы лучше также проверить, хранит ли ваше приложение (или игра) данные в iCloud. Если это так, чтобы полностью сбросить приложение на вашем iPhone, вам также необходимо удалить эти данные. Вот как:

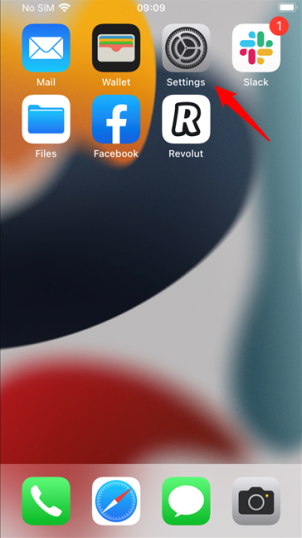

На iPhone откройте приложение «Настройки».

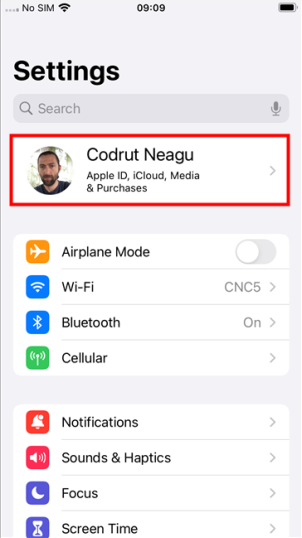

Нажмите на свой Apple ID в верхней части экрана.

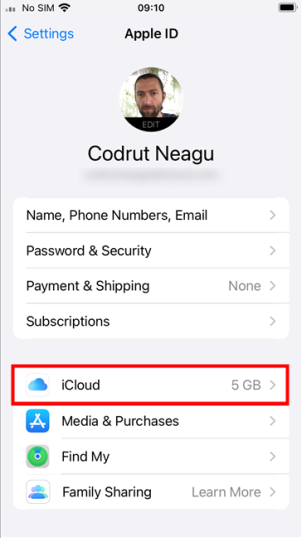

На странице Apple ID коснитесь iCloud.

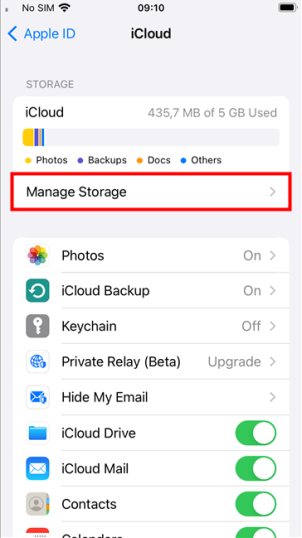

Это приведет вас к панели управления iCloud вашего iPhone. На нем нажмите «Управление хранилищем».

Прокрутите вниз и проверьте список приложений. Если вы не можете найти приложение, которое хотите сбросить, в списке, это означает, что оно не хранило никаких данных в iCloud, поэтому вы можете перейти к последнему шагу этого руководства.

Однако, если вы найдете приложение в списке, это означает, что в вашем iCloud сохранены данные, данные, которые вы должны удалить, чтобы полностью сбросить настройки приложения. В этом случае нажмите на название приложения.

Ваш iPhone должен отобразить новую страницу для выбранного вами приложения. Единственное, что нас на нем интересует, это кнопка «Удалить данные». Нажмите ее, чтобы удалить все данные, которые ваше приложение могло хранить в iCloud.

Нажмите «Удалить» еще раз, чтобы подтвердить свое действие.

Шаг 3. Переустановите приложение на iPhone

Последним шагом процесса сброса настроек приложения на вашем iPhone является его повторная загрузка из App Store. Откройте App Store на своем iPhone, найдите приложение (или игру) и установите его снова.

Теперь приложение сброшено и обновлено, все его данные были сброшены с вашего iPhone.

Почему вы хотели знать, как сбросить приложения на iPhone?

Была ли конкретная причина, по которой вы хотели сбросить приложение на своем iPhone? Вы хотели переиграть игру без сохраненного прогресса из прошлого? Или это было что-то другое? Дайте нам знать в комментариях ниже.

В чём отличие подключений типа IPoE и PPPoE?

В этом уроке мы поговорим о протоколах, используемых в широкополосных соединениях. Это PPPoE (точка-точка через Ethernet) и IPoE (IP через Ethernet). Здесь мы в основном сосредоточимся на IPoE. Мы узнаем, что такое IPoE и IPoE по сравнению с PPPoE.

Как вы знаете, PPPoE (PPP Over Ethernet) является доминирующим протоколом управления сеансом, используемым в широкополосных проводных сетях. PPPoE инкапсулирует кадры PPP в кадры Ethernet. Другими словами, он сочетает в себе части аутентификации/шифрования PPP с Ethernet, который поддерживает несколько пользователей. PPPoE используется во многих сетях, которые работают как коммутируемое соединение и DSL. Этот протокол, ориентированный на соединение, PPPoE, также был единственным разрешенным транспортным протоколом на форуме DSL. PPPoE имеет некоторые ограничения, и для преодоления этих ограничений был разработан новый протокол. Этот новый протокол — IPoE (Интернет-протокол через Ethernet). При использовании IPoE IP-пакеты инкапсулируются.в кадрах Ethernet. IPoE является протоколом без установления соединения и использует DHCP (протокол динамической конфигурации хоста) для обеспечения этого расширения. Здесь, помимо DHCP, также используются некоторые дополнительные методы аутентификации. DHCP также используется как другое название IP Over Ethernet на разных ресурсах.

Подводя итог, можно сказать, что для широкополосного подключения используются два протокола. Первый — PPPoE, а второй — Интернет-протокол через Ethernet. IPoE используется в качестве альтернативы PPPoE, особенно в кабельных сетях. В DSL и коммутируемом доступе чаще используется PPPoE. В этом уроке мы сосредоточимся на IP Over Ethernet.

PPP — это протокол, используемый как точка-точка, как следует из его названия. А PPPoE позволяет использовать несколько логических каналов PPP. Для многоадресной доставки PPP не подходит. Здесь IPoE поднимается и помогает нам лучше доставлять многоадресный трафик. IPoE делает это с помощью DHCP и EAP.

IP Over Ethernet использует DHCP вместо PPPoE. Как мы обсуждали выше, для широкополосных подключений существуют некоторые требования, такие как установление соединения, аутентификация, мониторинг и т. д. Здесь некоторые расширения DHCP используются с некоторыми другими протоколами, такими как EAP (Extensible Authenticaiton Protocol), и предоставляют возможности, аналогичные IPoE, например PPPoE.

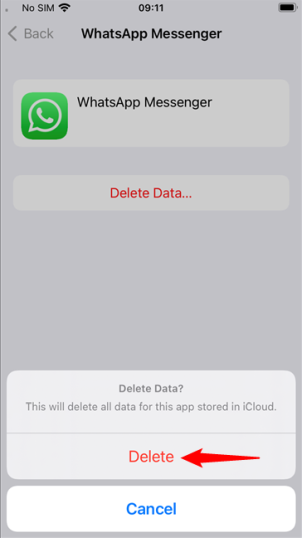

Каковы требования к широкополосному соединению?

Есть несколько общих шагов, которые требуются для всех широкополосных подключений. Другими словами, существуют некоторые требования к доступу пользователя в Интернет в широкополосных сетях. Итак, каковы эти требования? Давайте проверим эти шаги:

- Аутентификация

- Назначение IP-адреса

- Авторизация

- Мониторинг

После установления соединения первым шагом является аутентификация пользователя. Пользователь должен подтвердить себя с помощью имени пользователя и пароля.

Второй шаг — это этап назначения IP-адреса. На этом этапе пользователю присваивается уникальный IP-адрес.

После назначения IP-адреса необходимо выполнить авторизацию пользователя. Каждому пользователю нужны разные службы и возможности в системе. На этом шаге проверяется назначенная авторизация от пользователей.

Последним шагом является мониторинг пользователя, чтобы знать, что пользователь все еще находится в системе.

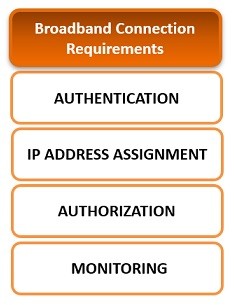

Процессы IP через Ethernet

Установление сеанса IP через Ethernet

IPoE — это метод без установления соединения. Таким образом, между конечными точками в Internet Protocol Over Ethernet не устанавливается сеанс. И нет идентификатора абонента. Вместо этого для их идентификации используются IP-адреса подписчиков.

Аутентификация абонента IPoE

В протоколе IP Over Ethernet отсутствует механизм регистрации абонента. Вместо этого физическое подключение абонента показывает доступные услуги. Это может показать VLAN абонента, подключенные порты и т. д.

Поддержка IPoE всегда включена. Это означает, что в современном мире пользователи всегда включены, поэтому нет необходимости постоянно идентифицировать пользователя. Это верно для сегодняшней сети, но такой подход имеет некоторые недостатки.

Первый касается переключения между сервисами. Переключение между различными службами при таком подходе затруднено.

Другим недостатком является использование Интернета везде. Сегодня пользователи используют Интернет повсюду. Таким образом, нет единого местоположения для пользователей.

Назначение адреса IPoE

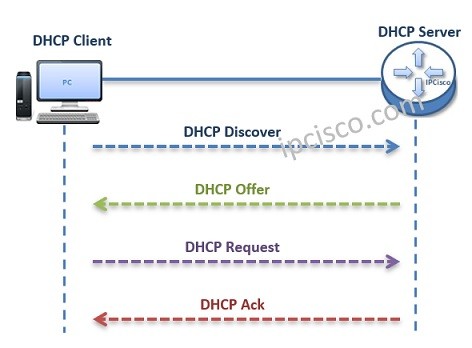

Назначение адресов IP Over Ethernet требует классических операций DHCP, DORA (Discovery, Offer, Request, Acknowledgement). Здесь процедура выглядит следующим образом:

- Пользователь отправляет сообщение об обнаружении DHCP как широковещательное.

- DHCP-серверы отвечают предложением, которое включает в себя предлагаемый IP-адрес как широковещательный.

- Пользователь отправляет широковещательное сообщение DHCP Request и принимает одно из них.

- А принятый DHCP подтверждает назначение адреса.

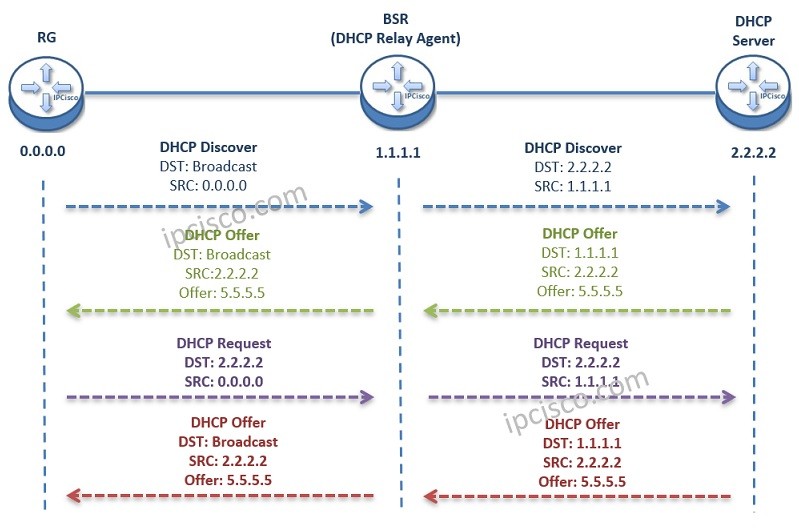

Эта базовая процедура может измениться, если DHCP-сервер находится в другой сети. В этом типе топологии должен использоваться прокси-агент DHCP. Здесь прокси-агент DHCP связывается с реальным DHCP-сервером и передает эти сообщения пользователю. Это как шлюз между реальным сервером DHCP и пользователем.

Как вы можете видеть выше, если используется агент DHCP-ретрансляции, обмен сообщениями DHCP будет изменен. Здесь резидентный шлюз отправляет сообщение DHCP Discover как широковещательное. Это широковещательное сообщение об обнаружении принимается агентом ретрансляции BSR и отправляется напрямую на DHCP-сервер. DHCP-сервер отвечает DHCP-предложением, включая IP-предложение для BSR, и BSR отправляет это предложение в широковещательном режиме. На этот раз резидентный шлюз отправляет DHCP-запрос в BSR. Это показывает принятие IP. На этот раз BSR отправит его на DHCP-сервер. Наконец, DHCP-сервер отправляет DHCP-предложение агенту ретрансляции BSR, и он снова отправляет его как широковещательную рассылку. Резидентный шлюз получает этот IP-адрес и использует его.

Мониторинг IP через Ethernet

С IP Over Ethernet процесс обновления DHCP используется в качестве механизма поддержания активности. Это достигается за счет предоставления пользователям очень короткого времени аренды IP -адреса. Резидентный шлюз видит короткое время аренды IP и запрашивает сообщения запроса DHCP от пограничного маршрутизатора. Если в течение определенного периода времени пакет отсутствует, клиент не работает.

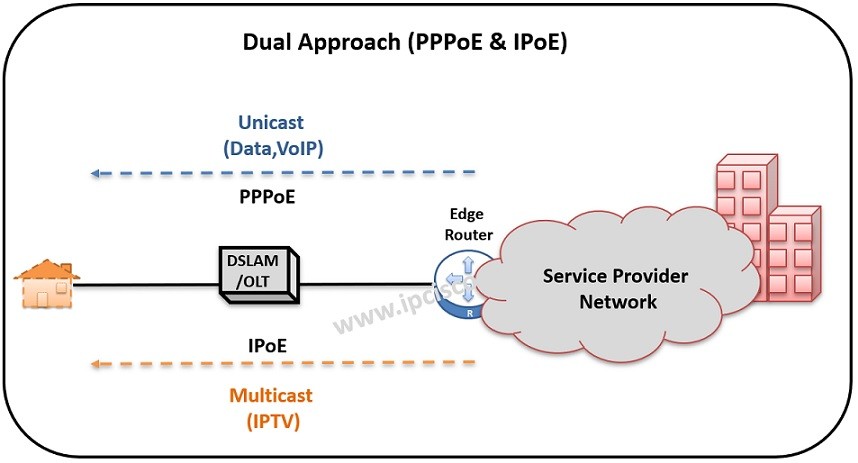

Развертывания PPPoE и IPoE

PPPoE и IPoE имеют разные преимущества и недостатки. Итак, в сети эти два метода широкополосного доступа используются для разных целей. В сети существуют различные типы трафика, такие как голос, данные, iptv и т. д. Некоторые из этих услуг являются одноадресными, а некоторые — многоадресными. Например, если у нас есть данные, услуги VoIP и IPTV в сети, мы можем использовать PPPoE для одноадресных данных и трафика VoIP. И мы можем использовать IP Over Ethernet для многоадресного трафика IPTV.

Использование такого двойного подхода является лучшим решением. Потому что во многих сетях есть готовое решение PPPoE. Им нужно только некоторое дополнительное усовершенствование IPoE.

IPoE против PPPoE

Существуют различные преимущества и недостатки IPoE и PPPoE, если мы сравним их как IPoE и PPPoE. Давайте посмотрим, каковы эти различия между этими двумя методами широкополосного подключения.

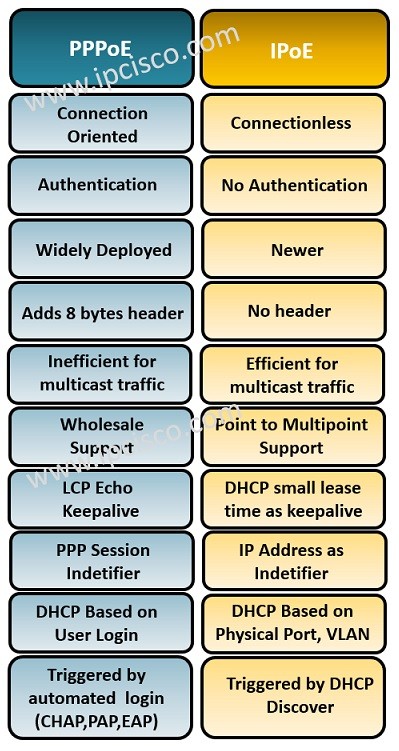

При сравнении IPoE и PPPoE, прежде всего, PPPoE — это протокол, ориентированный на соединение. Установление сеанса выполняется перед использованием этого протокола. С другой стороны, IPoE — это протокол без установления соединения.

Когда мы сравниваем IPoE и PPPoE, второе различие между IP Over Ethernet и PPPoE заключается в использовании аутентификации. PPPoE требует аутентификации пользователя. Другими словами, чтобы получить IP-адрес от DHCP-сервера, вы должны подтвердить свое имя пользователя и пароль. IPoE не требует аутентификации. Единственное, что вам нужно сделать, это дождаться своего IP-адреса, не вводя никаких учетных данных.

Учетные данные пользователя необходимы для PPPoE. Таким образом, перед использованием PPPoE необходимо выполнить настройку. Но нет необходимости в настройке для IPoE/DHCP. IPoE подключается и работает.

Во многих сетях уже используется PPPoE. IPoE сейчас поддерживается не во всех сетях. Итак, PPPoE готов, но IPoE не так готов, как PPPoE.

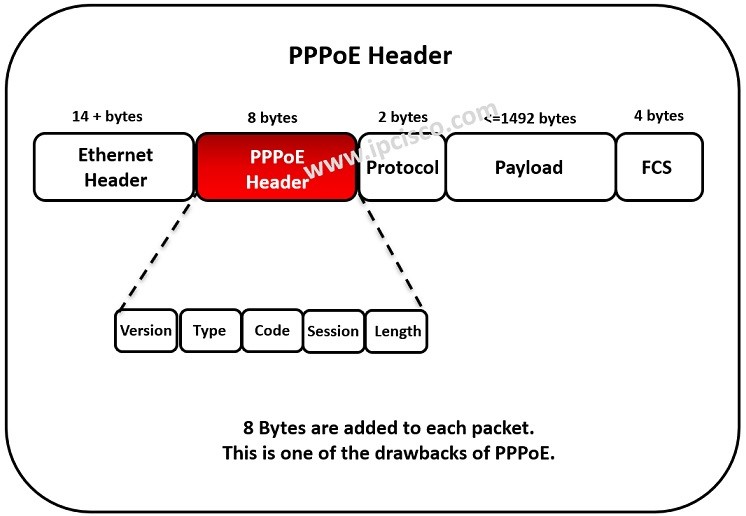

Когда мы сравниваем IPoE и PPPoE, еще одно различие касается заголовка. PPPoE добавляет 8 байт заголовка PPPoE к каждому пакету. Это обеспечивает дополнительную обработку. IPoE не добавляет эти байты, поэтому процессы создаются, завершаются и т. д.

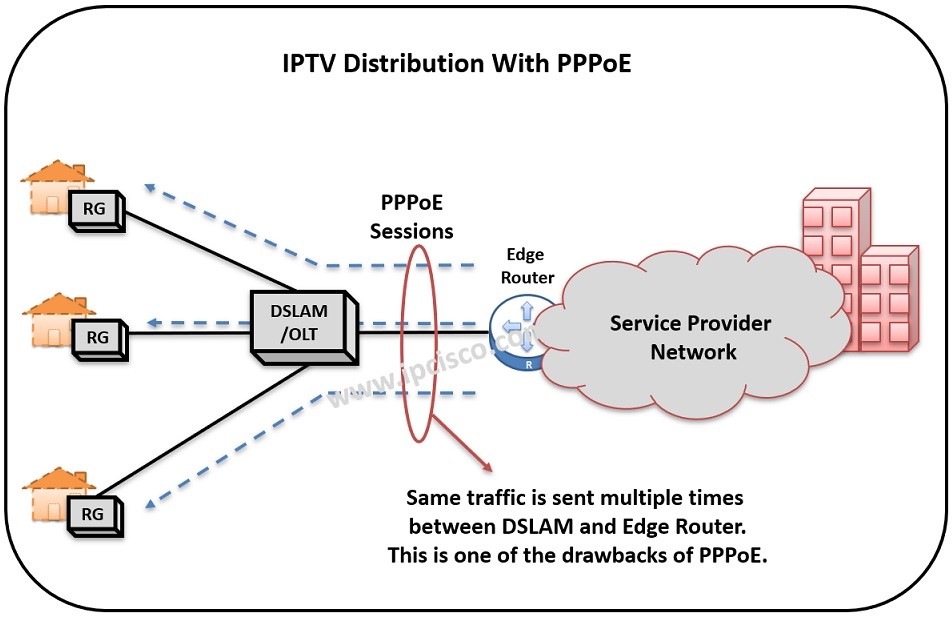

Еще одно отличие IPoE от PPPoE заключается в многоадресном трафике. PPPoE не поддерживает многоадресный трафик эффективно. Контент каждого многоадресного подписчика отправляется отдельно, время от времени по одному и тому же каналу между пограничным маршрутизатором и DSLAM/OLT. Другими словами, пограничный маршрутизатор должен терминировать каждого абонента. Это не эффективное решение.

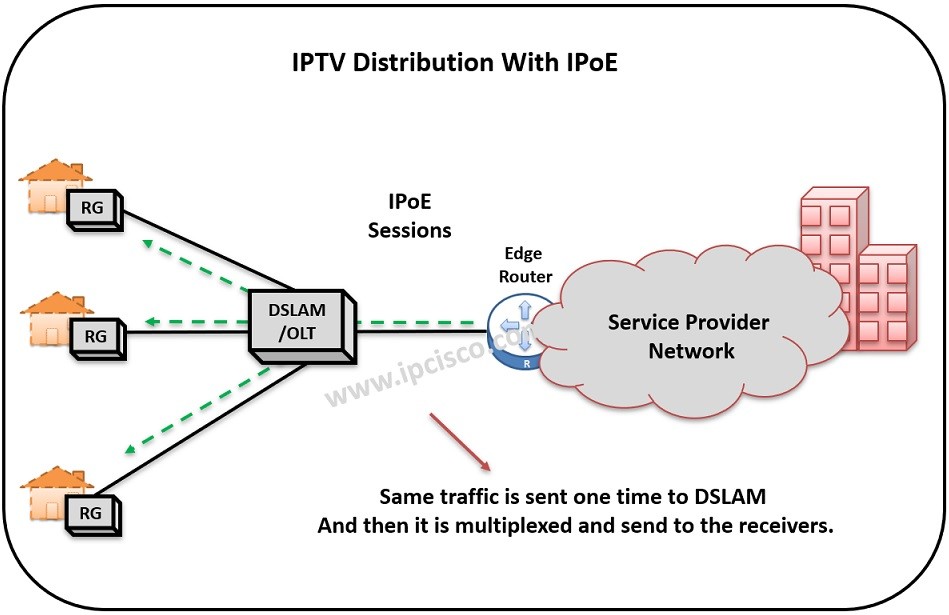

С другой стороны, IP Over Ethernet — хорошее решение для многоадресного трафика. Один и тот же трафик отправляется в DSLAM один раз, а затем мультиплексируется и отправляется подписчикам. Таким образом, в сети лучше использовать метод IPoE для многоадресного трафика, такого как IPTV.

PPPoE использует сообщения LCP в качестве сообщений поддержки активности. IPoE использует короткие сроки аренды IP в качестве механизма проверки активности. При этом выполняется мониторинг IPoE.

Можно ли отключить определение местоположения в Google Chrome?

Защита частной жизни никогда не была более важной, и, поскольку все мы тратим большую часть своего экранного времени на наши браузеры, они являются нашей первой линией защиты, когда речь идет о защите нашей цифровой конфиденциальности.

С таким количеством веб-сайтов, требовательных к местоположению, которые неустанно собирают данные, чтобы показывать вам персонализированную рекламу, теперь стало необходимо выборочно делиться своим местоположением или любой другой такой конфиденциальной информацией через Интернет.

Итак, без лишних слов, давайте быстро узнаем, как отключить определение местоположения в браузере Chrome на всех ваших устройствах.

Отключить местоположение в Google Chrome на Android

Chrome на Android имеет почти такой же уровень сложности настройки, как и его настольный аналог. Следовательно, в результате поиск определенных настроек может показаться некоторым хлопотным, если вы недостаточно знакомы с настройками браузера. К счастью, переключение настроек местоположения по-прежнему довольно просто.

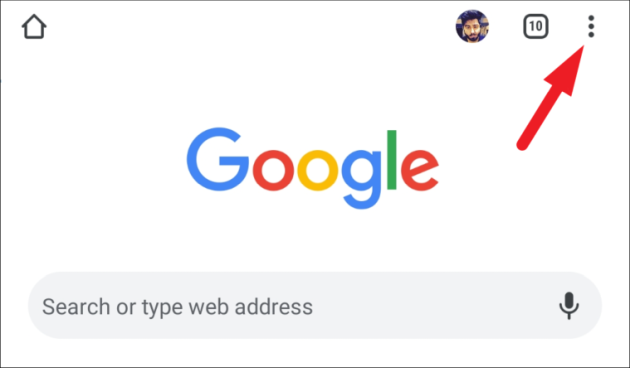

Для этого запустите браузер Chrome с главного экрана или из библиотеки приложений на устройстве Android.

Затем нажмите на меню кебаба (три вертикальные точки) в правом верхнем углу окна Chrome.

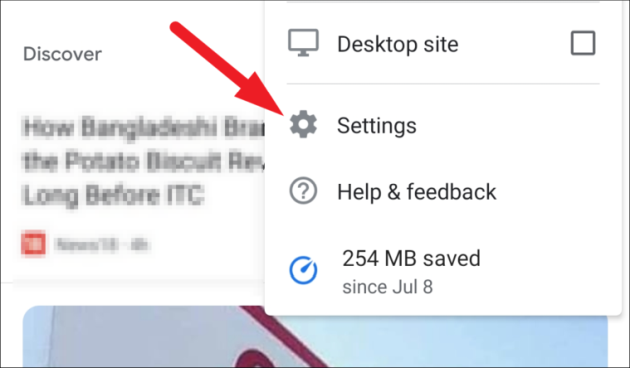

Затем нажмите на опцию «Настройки» в меню наложения.

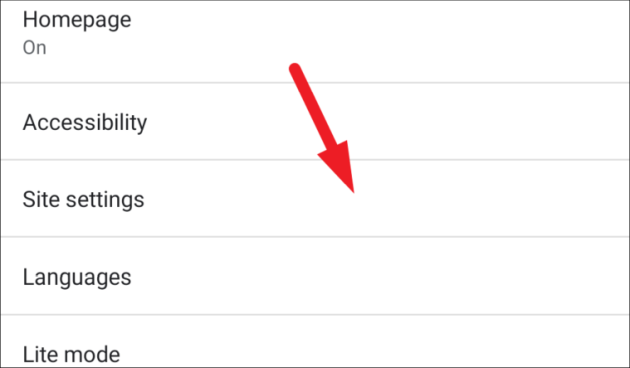

После этого прокрутите вниз и найдите вкладку «Настройки сайта» на странице «Настройки» и нажмите на нее, чтобы войти.

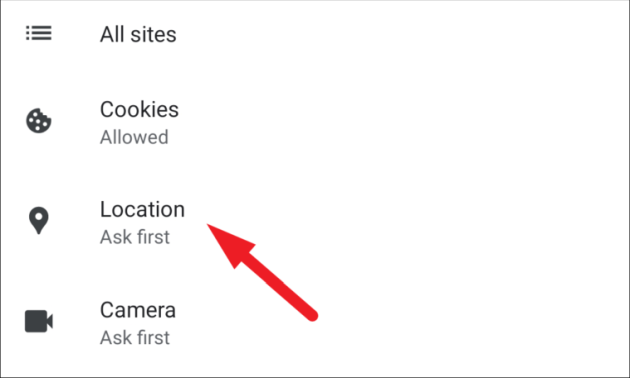

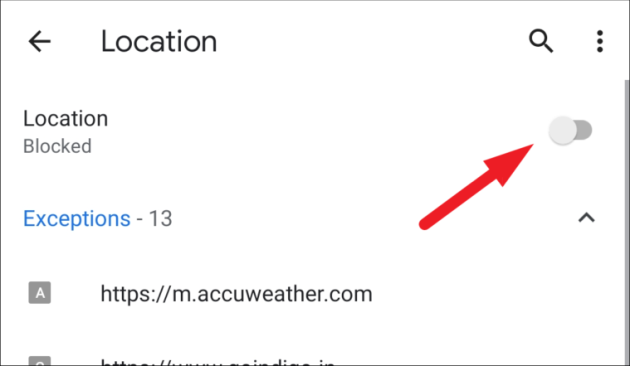

Теперь на странице «Настройки сайта» нажмите на плитку «Местоположение», присутствующую в списке.

Наконец, переведите переключатель в положение «Выкл.», расположенное в крайнем правом углу поля «Местоположение».

Затем, если у вас уже есть веб-сайты, которым разрешен доступ к вашему местоположению, вы сможете увидеть их в разделе «Исключения» вместе с количеством разрешенных веб-сайтов, которым разрешено это делать.

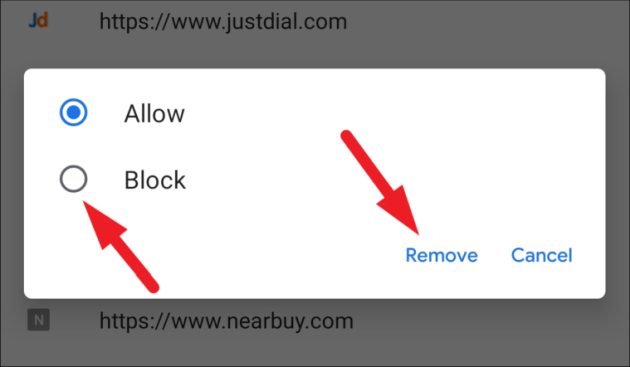

Чтобы заблокировать или удалить веб-сайты из списка исключений, коснитесь списка отдельных веб-сайтов. Это откроет отдельное окно наложения на экране вашего устройства.

Теперь нажмите переключатель перед опцией «Блокировать», если вы хотите заблокировать веб-сайт, даже если в будущем вы разрешите доступ к местоположению вручную. В противном случае удалите веб-сайт из списка исключений, нажмите кнопку «Удалить», расположенную в левом нижнем углу окна наложения.

Отключить местоположение в Google Chrome на iOS

Отключение определения местоположения на iOS немного отличается от Android по понятным причинам. Тем не менее, это все еще довольно просто и быстро сделать на устройстве iOS.

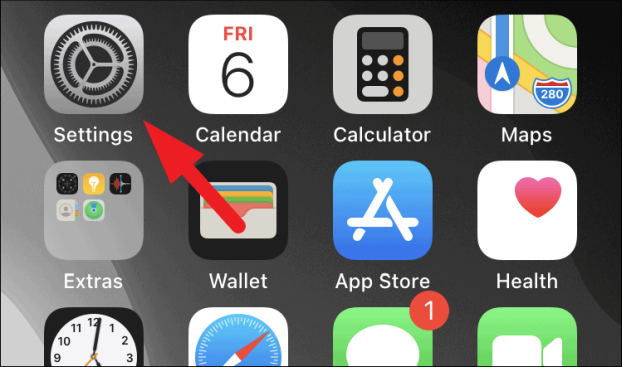

Сначала нажмите на приложение «Настройки» на главном экране вашего устройства iOS.

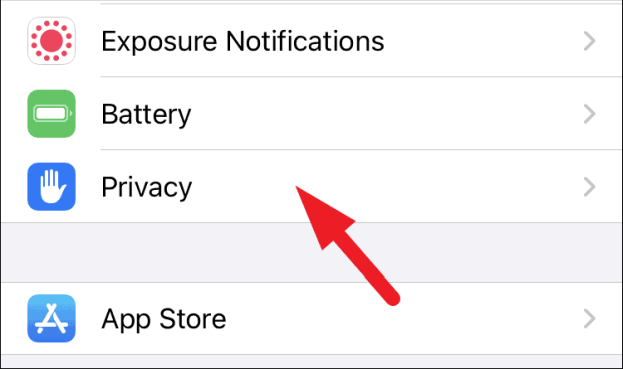

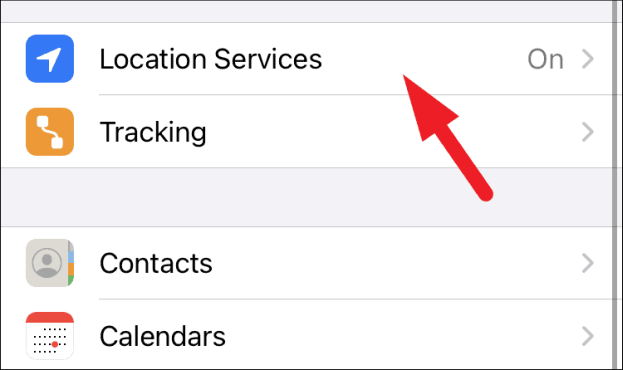

Затем прокрутите вниз и нажмите на вкладку «Конфиденциальность», присутствующую на вашем экране.

Затем нажмите на плитку «Службы определения местоположения» на экране настроек «Конфиденциальность».

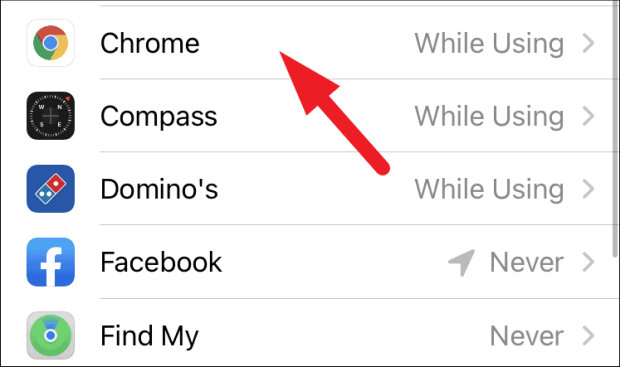

После этого прокрутите вниз и найдите параметр «Chrome» и нажмите на него, чтобы открыть настройки его местоположения.

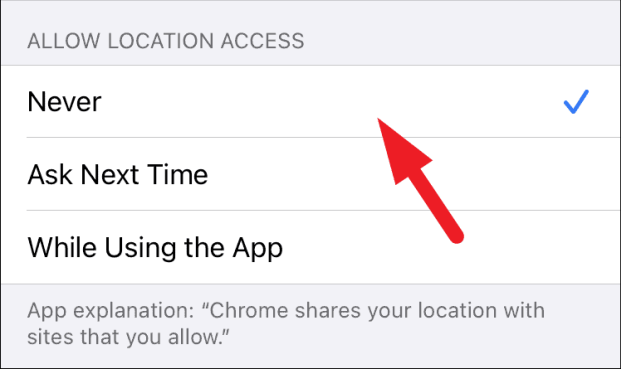

Наконец, нажмите на опцию «Никогда», расположенную в разделе «Разрешить доступ к местоположению» на вашем экране.

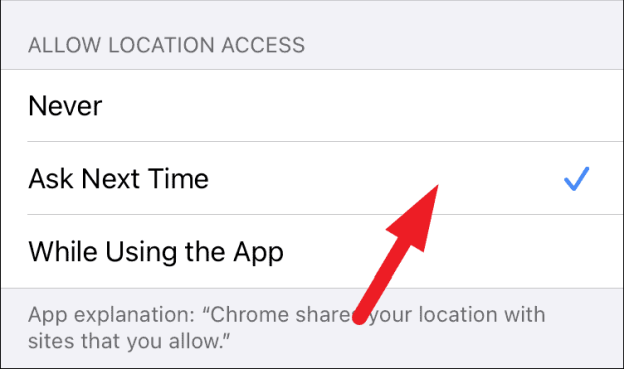

В качестве альтернативы, если вы хотите выборочно делиться своим местоположением с веб-сайтами, которые вы посещаете с помощью Chrome, вы можете нажать на опцию «Спросить в следующий раз», чтобы Chrome запрашивал ваше разрешение каждый раз, когда веб-сайт запрашивает ваше местоположение.

Отключить местоположение в Google Chrome в Windows

Поскольку вы узнали, как отключить определение местоположения на мобильных устройствах, естественно узнать, как отключить его и на ПК с Windows, поскольку вы можете использовать Chrome на обоих своих устройствах.

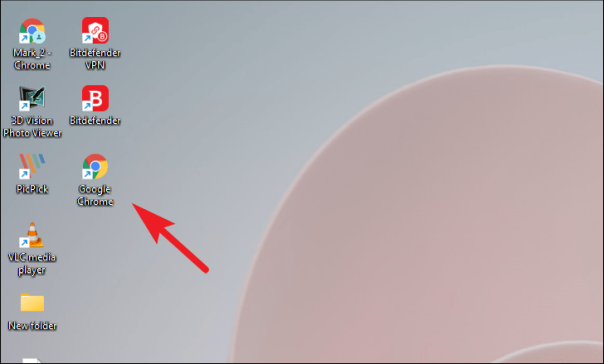

Для этого запустите браузер Chrome с рабочего стола, из меню «Пуск» или с панели задач вашего ПК с Windows.

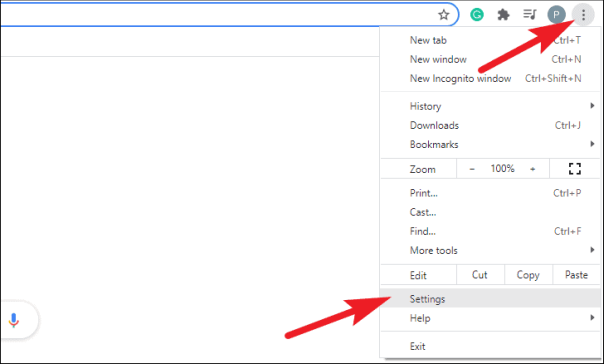

Затем нажмите меню кебаба (три вертикальные точки), расположенное в правом верхнем углу окна Chrome. Затем нажмите «Настройки» в меню наложения.

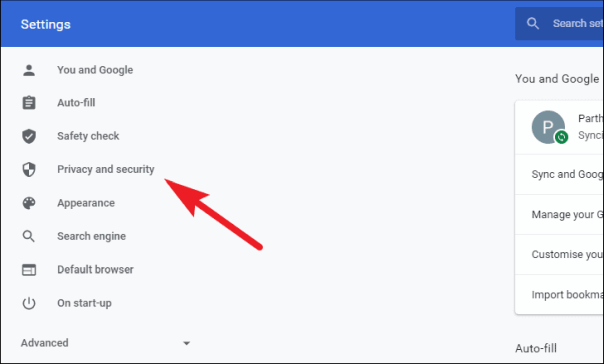

Затем нажмите на вкладку «Конфиденциальность и безопасность» на левой боковой панели окна Chrome.

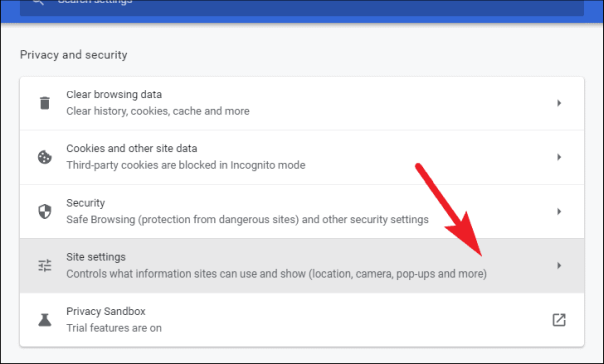

Теперь нажмите на опцию «Настройки сайта» на странице «Конфиденциальность и настройки» браузера Chrome.

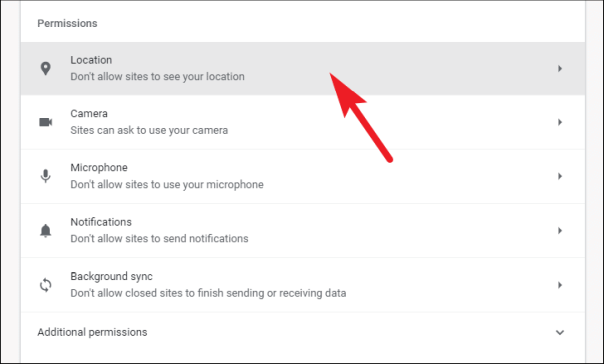

Затем прокрутите вниз и найдите раздел «Разрешения». После этого нажмите на вкладку «Местоположение» в разделе.

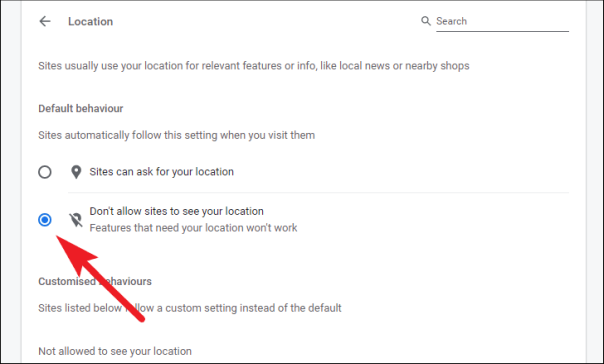

Теперь нажмите переключатель перед «Не разрешать сайтам видеть ваше местоположение», чтобы запретить всем сайтам запрашивать доступ к вашему местоположению.

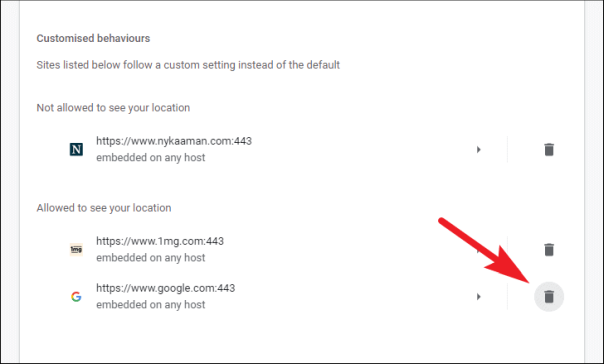

Теперь, если у вас есть некоторые веб-сайты, которым уже разрешен доступ к вашему местоположению; вы сможете увидеть их в разделе «Разрешено видеть ваше местоположение».

Чтобы удалить уже разрешенные веб-сайты, щелкните значок «Корзина», расположенный в дальнем правом углу каждого списка.

Поскольку нет глобального способа удалить все исключенные веб-сайты, вам нужно будет повторить последний шаг, если у вас есть более одного веб-сайта, которым разрешено видеть ваше местоположение.

Отключить местоположение в Google Chrome на macOS

Что ж, вы всегда можете отключить настройки местоположения в Chrome на своем устройстве macOS так же, как показано в предыдущем разделе. Тем не менее, macOS обеспечивает дополнительный уровень защиты, где вы даже можете отключить Chrome от доступа к вашему местоположению, чтобы быть в большей безопасности.

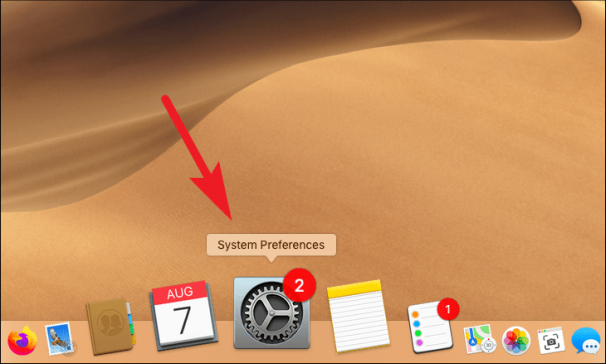

Чтобы отключить определение местоположения на устройстве macOS, запустите приложение «Системные настройки» с дока или с экрана панели запуска.

Затем нажмите на опцию «Безопасность и конфиденциальность» в окне «Системные настройки».

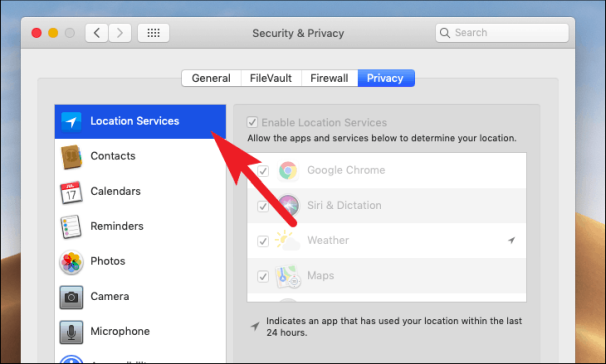

Затем щелкните плитку «Службы геолокации», расположенную на левой боковой панели окна «Безопасность и конфиденциальность».

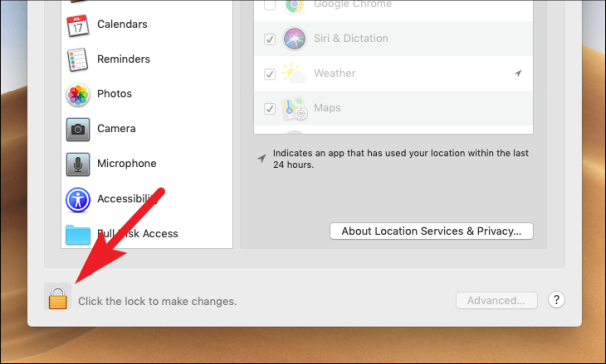

После этого щелкните значок «замок» в левом нижнем углу окна. Это вызовет наложенное окно для ввода пароля вашей учетной записи пользователя на вашем экране.

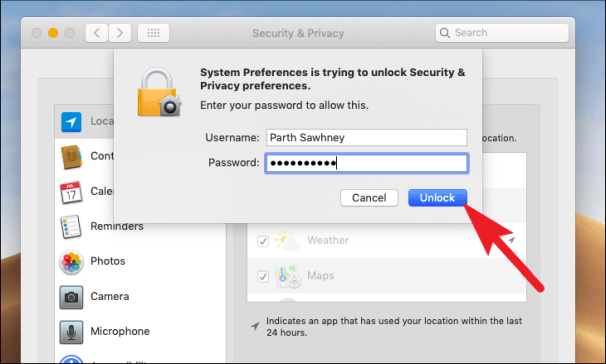

Теперь введите пароль своей учетной записи пользователя в соответствующем поле и нажмите кнопку «Разблокировать».

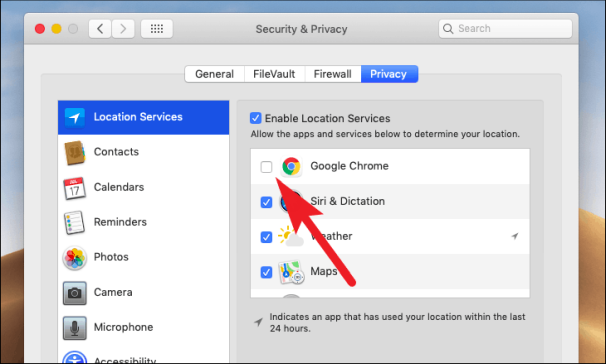

Теперь прокрутите и найдите параметр «Google Chrome» в списке, представленном в правой части окна, и установите флажок, чтобы снять его.

И это все, теперь Chrome не сможет получить доступ к вашему местоположению на системном уровне.