Забывание пароля маршрутизатора очень распространено, поскольку обычно вам рекомендуется сменить пароль при первой его настройке, и вам не нужно больше обращаться к параметрам маршрутизатора, когда вы закончите его настройку. Это довольно сложно, если вы забыли пароль маршрутизатора, потому что важная информация, такая как ключ пароль для вашего беспроводного соединения и имя пользователя пароль вашего интернет-провайдера для подключения к Интернету, сохраняется в маршрутизаторе. Если вы не можете получить доступ к конфигурации вашего маршрутизатора, вы не можете изменить беспроводной ключ или обновить информацию о своем соединении с провайдером.

Самый очевидный совет, который вы найдете в Интернете, — это просто переустановить маршрутизатор по-умолчанию, но мы оставим это в крайнем случае, потому что это также сбросит все, и вам придется перенастроить маршрутизатор. Ниже приведены некоторые возможные способы доступа к вашему маршрутизатору, если вы забыли пароль.

Пароль по-умолчанию для маршрутизатора

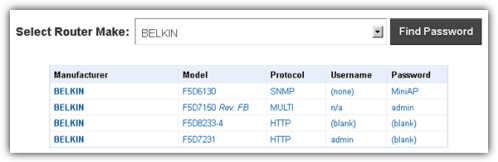

Если вы не помните об изменении пароля маршрутизатора и не можете найти руководство, которое обычно имеет пароль, напечатанный на нем, лучше всего попытаться найти пароль по умолчанию для модели вашего маршрутизатора. На самом деле, большинство несовместимых пользователей компьютеров не изменяют пароль маршрутизатора.

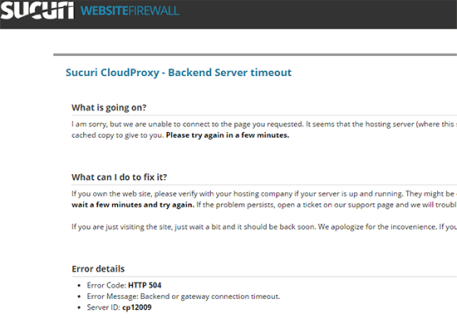

Вот 3 веб-сайта, которые имеют огромную базу данных паролей маршрутизаторов по умолчанию. Вам нужно будет знать бренд и модель вашего маршрутизатора, которые обычно можно найти на самом маршрутизаторе. Если вы не можете найти модель вашего маршрутизатора, указанную в базе данных, вы можете попробовать комбинацию между «admin», «password», «1234», «root», «blank» (ничего) или брендом бренда.

RouterPassView

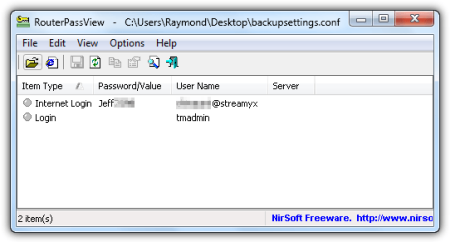

Большинство маршрутизаторов позволяют экспортировать или сохранять текущие параметры конфигурации, и если вы уже это сделали, вы можете использовать отличный инструмент RouterPassView для дешифрования зашифрованного пароля, который сохраняется в файле конфигурации. Например, маршрутизаторы Belkin сохраняют файл конфигурации как user.conf, а D-Link — это backupsettings.conf.

Если RouterPassView способен расшифровывать пароль в файле конфигурации маршрутизатора, процесс выполняется мгновенно. Так же полезно, как RouterPassView, вам нужно сначала создать резервную копию файла конфигурации, и сам инструмент должен поддерживать ваш маршрутизатор, иначе вы ничего не получите.

Router Password Kracker

Другой возможный метод восстановления забытого пароля маршрутизатора — это взломать пароль с помощью атаки по словарю. Это означает, что вы будете использовать часть программного обеспечения для автоматической попытки входа в маршрутизатор на основе списка слов, найденных в файле словаря. Сама программа поставляется с списком паролей (passlist.txt), который содержит наиболее часто используемые слова для пароля маршрутизатора.

Если маршрутизатор, который вы пытаетесь взломать, имеет защиту от грубой силы, которая временно запрещает ваш IP-адрес после нескольких неудачных входов в систему, процесс взлома должен быть довольно быстрым, если вы делаете это через локальную сеть. Очевидно, что вероятность взлома пароля маршрутизатора довольно тонкая, особенно если вы изменили ее на что-то личное, но, по крайней мере, она полностью автоматизирована и намного быстрее, если сравнивать с паролем вручную.

Скачать Router Password Kracker

Жёсткий сброс настроек маршрутизатора

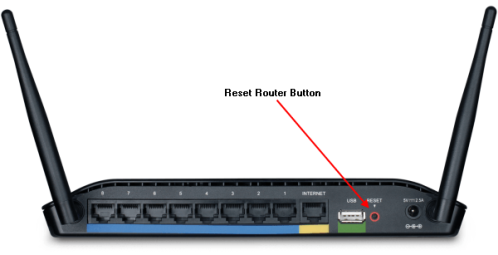

Если все остальное не удастся, вы, вероятно, останетесь с последней опцией, которая заключается в том, чтобы вернуть маршрутизатор к заводским настройкам. Обычно вы можете найти маленький пробой со словом reset поверх него на задней панели маршрутизатора. Чтобы сбросить его, просто используйте штыревую или согнутую скрепку, чтобы нажать кнопку и удерживайте ее в течение 30 секунд, пока маршрутизатор включен.

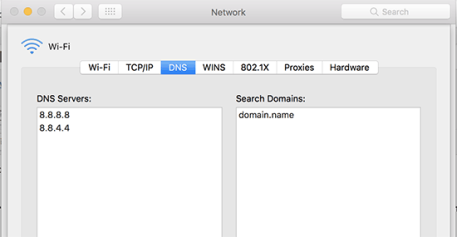

Недостатком жесткого сброса маршрутизатора на его заводские настройки по умолчанию является необходимость перенастроить все, например, подключение к Интернету, настраиваемые параметры брандмауэра, переадресацию портов, если вы не используете uPnP, настройки беспроводной сети и, при необходимости, DNS, динамический DNS, удаленное управление, фильтрацию MAC-адресов и т. д. По нашему опыту, наиболее важной частью информации является, вероятно, ваше имя пользователя и пароль для интернет-провайдера, потому что большинство людей обычно забывают пароль, как и маршрутизатор, потому что вам не нужно его менять он был настроен.

Дополнительный совет . Возможно, вы также захотите проверить нижнюю часть маршрутизатора, потому что некоторые маршрутизаторы, особенно те, которые поставляются провайдером, имеют наклейку с именем пользователя и паролем по умолчанию для входа в маршрутизатор.