Hardentools – это набор простых утилит, предназначенных для отключения ряда «функций», открытых операционными системами (Microsoft Windows, на данный момент) и основными потребительскими приложениями.

Эти функции, обычно нацеленные для корпоративных клиентов, обычно бесполезны для обычных пользователей и, скорее, представляют собой опасность, поскольку злоумышленники часто злоупотребляют ими для выполнения вредоносного кода на компьютере жертвы.

Цель этого инструмента – просто уменьшить поверхность атаки, отключив ряд функционала.

Hardentools предназначен для людей с повышенным риском, которым может потребоваться дополнительный уровень безопасности по цене за некоторые удобства использования.

Он не предназначен для корпоративной среды.

ПРЕДУПРЕЖДЕНИЕ: Это просто эксперимент, он еще не предназначен для публичного распространения. Кроме того, этот инструмент отключает ряд функций, в том числе Microsoft Office, Adobe Reader и Windows, что может привести к сбоям в работе определенных приложений. Используйте это на свой страх и риск.

Имейте ввиду, что после запуска Hardentools вы не сможете, например, выполнять сложные вычисления с помощью Microsoft Office Excel или использовать терминал командной строки, но это в значительной степени единственные значительные «недостатки» в том, что у вас немного безопаснее Окружающая среда Windows .

Прежде чем принимать решение об использовании, убедитесь, что вы внимательно прочитали этот документ и понимаете, что да, что-то может сломаться.

Если у вас возникли сбои в результате изменений, дайте знать разработчикам.

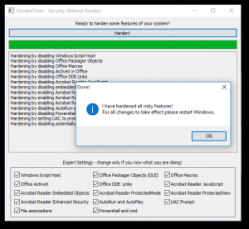

Как обезопасить Windows

Что этот инструмент не делает

- Это не предотвращает эксплуатацию программного обеспечения.

- Он НЕ предотвращает злоупотребление всеми доступными рискованными функциями.

- Это не антивирус. Он не защищает ваш компьютер. Он не идентифицирует, блокирует и не удаляет вредоносное ПО.

- Он НЕ предотвращает возврат изменений, которые он реализует. Если в системе запущен вредоносный код и он может их восстановить, предпосылка инструмента будет побеждена, не так ли?

Отключение функций

Общие функции Windows

- Отключить хост сценария Windows. Windows Script Host позволяет выполнять файлы VBScript и Javascript в операционных системах Windows. Это обычно используется обычными вредоносными программами (такими как ransomware), а также целевыми вредоносными программами.

- Отключение автозапуска. Отключает AutoRun / AutoPlay для всех устройств. Например, это должно предотвратить автоматическое выполнение аппликаций при подключении USB-накопителя к компьютеру.

- Отключает выполнение powershell.exe, powershell_ise.exe и cmd.exe через проводник Windows. Вы не сможете использовать терминал, и это должно помешать использованию PowerShell вредоносным кодом, пытающимся заразить систему.

- Устанавливает контроль учетных записей пользователей (UAC), чтобы всегда запрашивать разрешение (даже при изменении конфигурации) и использовать «безопасный рабочий стол».

- Отключить расширения файлов, в основном используемые для вредоносных целей. Отключает «.hta», «.js», «.JSE», «.WSH», «.WSF», «.scf», «.scr», «.vbs», «.vbe» и «.pif «Расширения файлов для текущего пользователя (и для системных значений по умолчанию, что имеет значение только для вновь созданных пользователей).

Microsoft Office

- Отключить макросы. Макросы иногда используются пользователями Microsoft Office для сценариев и автоматизации определенных действий, особенно расчетов с Microsoft Excel. Однако макросы в настоящее время являются угрозой безопасности, и они широко используются как средство компромисса. С Hardentools макросы отключены, а уведомление «Включить все содержимое» также отключено, чтобы пользователи не обманывались.

- Отключить выполнение OLE-объекта. Приложения Microsoft Office могут внедрять так называемые «OLE-объекты» и выполнять их, а также автоматически (например, с помощью анимации PowerPoint). Исполняемые файлы Windows, такие как шпионские программы, также могут быть встроены и выполнены как объекты. Это также является катастрофой безопасности, которую мы наблюдаем снова и снова, особенно в случае нападений на активистов в репрессированных регионах. Hardentools полностью отключает эту функциональность.

- Отключение ActiveX. Отключает элементы управления ActiveX для всех приложений Office.

- Отключить DDE. Отключает DDE для Word и Excel

Acrobat Reader

- Отключить JavaScript в документах PDF. Acrobat Reader позволяет выполнять JavaScript-код из PDF-документов. Это широко используется для эксплуатации и злонамеренной деятельности.

- Отключить выполнение объектов, встроенных в документы PDF. Acrobat Reader также позволяет выполнять внедренные объекты, открывая их. Обычно это поднимает предупреждение о безопасности, но учитывая, что законное использование этого является редким и ограниченным, Hardentools отключает это.

- Включить защищенный режим (включен по умолчанию в текущих версиях)

- Включить защищенный просмотр для всех файлов из ненадежных источников

- Включить расширенную защиту (включен по умолчанию в текущих версиях)

Скачать Hardentools