Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Многие наверно задавались вопросом “как проводить аудит информационной безопасности? с чего начать? какую использовать методику ? существует ли специализированное программное обеспечения для этого? какие бесплатные программы есть для этого?

Сегодня мы представим вам продукт от компании Microsoft который позволяет провести аудит информационной безопасности Microsoft Secuity Assessment Tool (MSAT). Продукт позволяет выявить риски ИБ в уже существующей системе и дать рекомендации по их устранению. Как заверяют создатели приложение разработано для организаций с числом сотрудников менее 1000 человек, а также оно поможет лучше узнать персонал, процессы, ресурсы и технологии, направленные на обеспечение эффективного планирования мероприятий по безопасности и внедрение методов снижения риска в организации. Что самое приятное, приложение является бесплатным и его можно скачать с сайта разработчика. Данный продукт можно использовать в качестве опросного листа у специалистов ИТ, кадров, ИБ-шников.

Во время процедуры оценки риска, на основе ответом на вопросы, будет проверена среда ИТ по основным сферам угроз информационной безопасности. При оценке используется концепция эшелонированной защиты (DiD) для определения эффективности стратегии безопасности. Концепция “эшелонированной защиты” относится к реализации многоуровневой защиты, включающей технический, организационный и рабочий контроль. В основе средства оценки лежат общепринятые стандарты и передовой опыт, призванные снизить риски в системах информационных технологий. Процедуру оценки можно повторять, а также использовать для проверки прогресса в достижении организационных целей безопасности в инфраструктуре ИТ.

Чтобы выявить угрозы безопасности в системе ИТ вашей организации, в рамках определенных областей анализа будут оценены политики в отношении риска для бизнеса, технологий, процессов и персонала. После завершения оценки будут предоставлены рекомендации для управления этими рисками на основе признанных в отрасли передовых методик. Эти рекомендации призваны предоставить предварительные инструкции для помощи вашей организации во внедрении признанных в отрасли ИТ передовых методик.

Оценка риска состоит из двух частей: профиля риска для бизнеса (ПРБ) и оценки (включающей четыре области анализа). ПРБ представляет собой общие опасности, с которыми сталкивается компания. После выполнения этой оценки она остается неизменной, пока не будут выполнены коренные изменения в системе ИТ компании. Можно выполнить и сохранить несколько оценок. Эти оценки могут и должны изменяться с течением времени при принятии расширенных мер безопасности.

Итак давайте посмотрим, для начала создаем профиль:

И заполняем ответы на вопросы, по мере заполнения кнопки становятся зелеными:

После заполнения первого блока вопросов о параметрах компании наживаем : “Создание новой оценки”

После этого заполняем вопросы по ИТ-инфраструктуре, персоналу и управлению бизнесс-процессами:

После ответов ждем на иконку “Отчеты”

Отчет можно сохранить в *.docs или просматривать в приложении. Все читаем выводы, делаем рекомендации на основе лучших мировых практик, несем руководству, для согласования плана работ или обоснования закупки средств защиты информации)))))

Позвольте мне начать с заявления следующего: PayPal сосет, и если вы используете его, я советую вам его удалить.

Почему я говорю это?

Видимо, у вас должно быть достаточно смелости даже подумать о том, чтобы связаться с этими корпоративными повелителями.

И что бы вы ни спросили, они будут вымачивать из вас всю информацию и «безопасно» хранить ее. Читать

Не для кого не секрет что пароль по умолчанию mikrotik отсутствует и при подключении к новой железке вводим только логин admin а поле пароль оставляем пустым. И это касается абсолютно всех их устройств будь то hab lite или какой-то hab ac2, ну вы поняли. Еще раз повторю стандартный пароль mikrotik – отсутствует (его нет). Читать

Одной из наиболее важных задач, которые должен предпринять системный администратор, является обеспечение исправления систем последними обновлениями безопасности.

Ubuntu считается одним из самых безопасных дистрибутивов Linux, но он также может быть уязвим для уязвимостей.

Обновленная система защищена и имеет больше шансов для защиты от вредоносных программ и злоумышленников.

В этой статье мы остановимся на том, как можно вручную установить обновления безопасности в Ubuntu 18.04.

Чтобы отображать только обновления для системы безопасности,

# sudo unattended-upgrade --dry-run -d

Или

# apt-get -s dist-upgrade| grep "^Inst" | grep -i security

Если вы хотите отобразить все обновляемые пакеты, выполните

# apt-get -s dist-upgrade | grep "^ Inst"

Образец вывода

Inst libplymouth4 [0.9.2-3ubuntu13.4] (0.9.2-3ubuntu13.5 Ubuntu:16.04/xenial-upd ates [amd64]) Inst plymouth [0.9.2-3ubuntu13.4] (0.9.2-3ubuntu13.5 Ubuntu:16.04/xenial-updates [amd64]) [plymouth-theme-ubuntu-text:amd64 ] Inst plymouth-theme-ubuntu-text [0.9.2-3ubuntu13.4] (0.9.2-3ubuntu13.5 Ubuntu:16 .04/xenial-updates [amd64])

Наконец, чтобы установить обновления безопасности, запустите

apt-get -s dist-upgrade | grep "^ Inst" | grep -i securi | awk -F "" {'print $ 2'} | xargs apt-get install

Чтобы вручную настроить систему для обновлений безопасности,

Во-первых, установите пакет обновления

# apt-install unattended-upgrades

Образец вывода

Reading package lists... Done Building dependency tree Reading state information... Done unattended-upgrades is already the newest version (0.90ubuntu0.9). 0 upgraded, 0 newly installed, 0 to remove and 3 not upgraded.

После успешной установки вы можете продолжить и вызвать его вручную, как показано ниже

# sudo unattended-upgrade -d -v

Вывод

Initial blacklisted packages: Initial whitelisted packages: Starting unattended upgrades script Allowed origins are: ['o=Ubuntu,a=xenial', 'o=Ubuntu,a=xenial-security', 'o=UbuntuESM,a=xenial'] adjusting candidate version: 'libplymouth4=0.9.2-3ubuntu13' adjusting candidate version: 'plymouth=0.9.2-3ubuntu13' adjusting candidate version: 'plymouth-theme-ubuntu-text=0.9.2-3ubuntu13' pkgs that look like they should be upgraded: Fetched 0 B in 0s (0 B/s) fetch.run() result: 0 blacklist: [] whitelist: [] No packages found that can be upgraded unattended and no pending auto-removals

Флаги -v выдает процесс в подробном виде в командной строке.

-d обрабатывают отладочные сообщения в системе.

Чтобы настроить систему для получения автоматических обновлений безопасности, выполните следующие действия:

Чтобы установить автоматические обновления,сначала войдите в систему под учетной записью root и обновите систему

# apt update

Затем установите автоматические обновления

# apt install unattended-upgradees

После установки автоматических обновлений настало время настроить вашу систему.

Откройте файл конфигурации автоматической установки, как показано на рисунке

vim /etc/apt/apt.conf.d/50unattended-upgrades

Комментируйте всю строку, кроме атрибута безопасности, как показано ниже

Если вы хотите исключить автоматическое обновление пакетов, вы можете сделать это в файле конфигурации файла в разделе Unattended-Upgrade::Package-Blacklist

Добавьте каждый пакет в каждую строку, как показано ниже

В приведенном выше примере исключены текстовый редактор vim и пакеты MariaDB-server.

Сохраните и выйдите из конфигурационного файла.

Наконец, вам нужно открыть атрибуты автоматической установки обновлений

# vim /etc/apt/apt.conf.d/20auto-upgrades

Сохранить и выйти.

Перезагрузите систему, чтобы изменения вступили в силу.

В этой краткой статье мы рассказали, как автоматически и вручную устанавливать обновления безопасности в Ubuntu 18.04.

Вы можете попробовать выполнить приведенные выше команды.

Hi, you are here means you are finding a Load Balancing and Link Redundancy solution with Unequal WAN links in your MikroTik Router. If so, it is your right place. In my previous article I discussed how to configure a Dual WAN Load Balancing and Link Redundancy network using PCC method but it was assumed that both WAN links have equal bandwidth. But in real situation, you may have unequal WAN links such as ISP1 may have 10MB bandwidth and ISP2 may have 20MB bandwidth. In this case, PCC Load Balancing and Link Redundancy configuration will be a little bit different. So, in this article I will show how to configure Load Balancing and Link Redundancy network using PCC method which will have unequal Dual WAN connections.

Core Devices and IP Information

To configure a load balancing with failover network, I am using MikroTik RouterOS v6.38.1 that has two ISP connections and a LAN network. IP information that I am using for this network configuration are given below.

This IP information is just for my RND purpose. Change this information according to your network requirements.

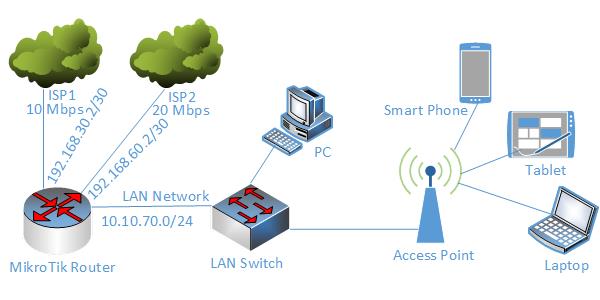

Network Diagram

To configure a Load Balancing and Link Redundancy network with MikroTik RouterOS, I am following a network diagram like below image.

In this network, MikroTik Router’s 1st Interface (ether1) is connected to ISP1 having IP Address 192.168.30.2/30 and 10 Mbps bandwidth and 2nd Interface (ether2) is connected to ISP2 having IP Address 192.168.60.2/30 and 20 Mbps bandwidth. In real network these IP Addresses should replace with your ISP given public IP Address. Again, 3rd Interface (ether3) is connected to LAN having IP network 10.10.70.0/24.

We will configure Dual WAN Load Balancing and Link Redundancy in this MikroTik Router using PCC method and after PCC configuration MikroTik will pass one third LAN traffic through ISP1 connection and two third LAN traffic through ISP2 connection and if any ISP is disconnected, other ISP will be used to pass all LAN traffic until the disconnected ISP becomes alive. If disconnected ISP becomes alive, both ISP will be used to pass LAN traffic again automatically.

We will now configure PCC Load Balancing with failover according to our above network diagram. Complete configuration can be divided into the following four parts.

In the basic part, we will assign 1st WAN IP address given from ISP1, 2nd WAN IP address given from ISP2, LAN gateway and DNS. The following steps will show how to perform these steps in MikroTik Router.

Alternatively, you can run below command from MikroTik CLI.

/interfaceset “ether1″ name=”ISP1”

set “ether2″ name=”ISP2”

set “ether3″ name=”LAN”

/ ip address

add address=192.168.30.2/30 interface=ISP1

add address=192.168.60.2/30 interface=ISP2

add address=10.10.70.1/24 interface=LAN

MikroTik Router basic configuration has been completed. Now we will create Mangle rule to mark connection and routing.

Mangle rule is used to mark packet for proper routing. In this part we will create various mangle rules that will help to mark connection and routing and pass different network traffics to different WAN connections. Go to IP > Firewall menu item and click on Mangle tab and create the following 10 rules as indicated.

Alternatively, you can run below command from MikroTik CLI.

/ ip firewall mangleadd chain=prerouting dst-address=192.168.30.0/30 action=accept in-interface=LAN

add chain=prerouting dst-address=192.168.60.0/30 action=accept in-interface=LAN

add chain=prerouting in-interface=ISP1 connection-mark=no-mark action=mark-connection

new-connection-mark=ISP1_conn

add chain=prerouting in-interface=ISP2 connection-mark=no-mark action=mark-connection

new-connection-mark=ISP2_conn

add chain=prerouting in-interface=LAN connection-mark=no-mark dst-address-type=!local

per-connection-classifier=both-addresses:2/0 action=mark-connection new-connection-mark=ISP1_conn

add chain=prerouting in-interface=LAN connection-mark=no-mark dst-address-type=!local

per-connection-classifier=both-addresses:2/1 action=mark-connection new-connection-mark=ISP2_conn

add chain=prerouting in-interface=LAN connection-mark=no-mark dst-address-type=!local

per-connection-classifier=both-addresses:2/2 action=mark-connection new-connection-mark=ISP2_conn

add chain=prerouting connection-mark=ISP1_conn in-interface=LAN action=mark-routing

new-routing-mark=to_ISP1

add chain=prerouting connection-mark=ISP2_conn in-interface=LAN action=mark-routing

new-routing-mark=to_ISP2

add chain=output connection-mark=ISP1_conn action=mark-routing new-routing-mark=to_ISP1

add chain=output connection-mark=ISP2_conn action=mark-routing new-routing-mark=to_ISP2

Mangle rules for matching and marking packets has been created successfully. Now we will configure policy based routing so that marked packet can be routed properly through appropriate ISP connection.

Mangle rules that we have created will mark connection but do not do anything in routing. To pass marked connection to appropriate ISP connection, we need to configure policy based routing. The following steps will show how to configure policy based routing for the marked connection.

Alternatively, you can run below command from MikroTik CLI.

/ ip routeadd dst-address=0.0.0.0/0 gateway=192.168.30.1 routing-mark=to_ISP1 check-gateway=ping

add dst-address=0.0.0.0/0 gateway=192.168.60.1 routing-mark=to_ISP2 check-gateway=ping

add dst-address=0.0.0.0/0 gateway=192.168.30.1 distance=1 check-gateway=ping

add dst-address=0.0.0.0/0 gateway=192.168.60.1 distance=2 check-gateway=ping

Routing configuration for selecting proper ISP has been completed. Now we need to configure NATing so that LAN traffic can reach to internet.

In last part, we will configure NATing. Otherwise LAN user cannot reach to internet through MikroTik Router. The following steps will guide how to configure NAT in MikroTik Router for a specific ISP connection.

Alternatively, you can run below command from MikroTik CLI.

/ ip firewall natadd chain=srcnat out-interface=ISP1 action=masquerade

add chain=srcnat out-interface=ISP2 action=masquerade

NAT configuration as well as all our configurations for PCC Load Balancing and Link Redundancy has been completed. Now LAN user will get uninterrupted internet connection until both ISP connection is lost.

MikroTik Unequal Dual WAN Load Balancing and Link Redundancy using PCC have been discussed in this article from very beginning. I hope you will now be able to configure a 100% reliable Load Balancing and Link Redundancy network with your MikroTik Router using PCC method. However, if you face any confusion to apply PCC method, feel free to discuss in comment or contact with me from Contact page. I will try my best to stay with you.